A verdade é simples: uma rede WiFi não segura é como deixar a porta da frente da sua empresa escancarada. Uma estratégia adequada de redes sem fios seguras vai muito além das palavras-passe básicas. Trata-se de criar um ambiente protegido que verifica cada utilizador e dispositivo, impedindo o acesso não autorizado e protegendo os seus dados sensíveis.

Por Que Motivo as Redes Sem Fios Seguras Já Não São Opcionais

Pense por um momento nos riscos reais de uma falha de segurança. Para um hotel, pode ser uma violação de dados que expõe os detalhes de pagamento dos hóspedes. Numa loja, pode significar o comprometimento das informações de fidelização dos clientes, destruindo a confiança que tanto se esforçou por construir e causando danos duradouros à sua marca.

Estas não são hipóteses rebuscadas; são perigos práticos e diários para qualquer empresa que ofereça acesso sem fios.

Os dias de rabiscar uma única palavra-passe de WiFi partilhada num quadro de ardósia ou num cartão de mesa já lá vão. Este método desatualizado cria uma enorme falha de segurança. Qualquer pessoa com essa palavra-passe — desde antigos funcionários e clientes a alguém simplesmente sentado no parque de estacionamento — pode aceder à sua rede. Isto dá-lhe zero visibilidade, zero controlo e nenhuma forma de rastrear atividades maliciosas até à sua origem.

A Transição para a Segurança Baseada na Identidade

É por isso que a transição crítica afasta-se destes sistemas anónimos e partilhados em direção a uma segurança moderna, orientada para a identidade. Esta abordagem trata essencialmente o acesso à rede como um cartão de identificação digital, onde cada ligação está associada a um utilizador ou dispositivo específico e verificado.

Mas não se trata apenas de jogar à defesa; trata-se de construir uma forma mais inteligente e eficiente de operar o seu negócio. Considere apenas os benefícios:

- Proteção Melhorada: Ao verificar cada utilizador, impede imediatamente o acesso não autorizado. Pode também ser incrivelmente preciso sobre quem se pode ligar a que partes da sua rede.

- Operações Simplificadas: Imagine automatizar o acesso à rede para os funcionários utilizando as suas credenciais de trabalho existentes. Isto elimina completamente a dor de cabeça da gestão manual de palavras-passe para as suas equipas de TI.

- Experiência do Utilizador Otimizada: Hóspedes e funcionários obtêm uma ligação perfeita e segura sem terem de lidar com páginas de início de sessão desajeitadas ou tentar lembrar-se de chaves partilhadas.

Este movimento estratégico reflete-se claramente nas tendências do mercado. Só no Reino Unido, o mercado de segurança de redes sem fios gerou 1.436,9 milhões de USD em 2023 e está no bom caminho para atingir 2.921,6 milhões de USD até 2030. Este crescimento explosivo mostra a urgência com que as empresas se estão a mover para fortificar a sua infraestrutura sem fios contra uma maré crescente de ameaças.

Uma rede sem fios segura é fundamental para as operações comerciais modernas. É a estrutura invisível que suporta transações seguras, protege os dados dos clientes e permite a produtividade dos funcionários. Ignorá-la não é uma opção numa economia conectada.

Em última análise, a implementação de uma segurança robusta transforma uma precaução necessária numa verdadeira vantagem estratégica. Para ter uma ideia do contexto mais amplo da proteção digital, pode explorar as várias Soluções de Cibersegurança que ajudam a salvaguardar toda a sua empresa. As secções seguintes serão o seu guia para implementar uma estrutura que não só protege os seus ativos, mas também melhora a experiência de todos os que se ligam.

Compreender o Panorama Moderno de Ameaças WiFi

Para construir uma rede sem fios verdadeiramente segura, precisa primeiro de uma imagem clara do que está a enfrentar. As ciberameaças não são apenas chavões abstratos; são riscos do mundo real com consequências muito reais para o seu negócio, os seus dados e a sua reputação. O primeiro passo para as neutralizar é pensar nelas em termos simples e compreensíveis.

Imagine que o WiFi da sua empresa é como uma praça pública onde decorrem conversas privadas. Sem a segurança adequada, é assustadoramente fácil para alguém sentar-se num banco próximo e ouvir cada palavra. Essa é a essência de muitos ataques sem fios — exploram a natureza aberta e de transmissão das ondas de rádio.

Ameaças Comuns Explicadas com Analogias Simples

Vamos analisar algumas das ameaças mais comuns que a sua rede enfrenta todos os dias. Estas não estão reservadas apenas para grandes corporações; são ativamente utilizadas contra empresas de todas as dimensões, desde cafés locais a grandes cadeias de hotéis.

Ataques Man-in-the-Middle (MitM): Pense nisto como um carteiro que abre o seu correio, o lê e depois volta a selar o envelope antes de chegar a si. O atacante intromete-se secretamente entre duas partes — como um hóspede e a sua rede WiFi — intercetando, lendo e talvez até alterando a comunicação sem que nenhuma das partes saiba.

Ataques Evil Twin: Imagine dois cafés com aspeto idêntico mesmo um ao lado do outro. Um é legítimo, mas o outro é falso, criado por um criminoso para atrair clientes incautos. Um "evil twin" (gémeo malicioso) é um ponto de acesso WiFi fraudulento que imita um legítimo, enganando os utilizadores para que se liguem. Uma vez ligados, o atacante pode roubar palavras-passe, detalhes financeiros e outros dados sensíveis.

Pontos de Acesso Não Autorizados (Rogue Access Points): Isto acontece quando alguém — seja um funcionário bem-intencionado mas mal orientado ou um infiltrado malicioso — liga um router não autorizado à rede da sua empresa. Este dispositivo não sancionado abre uma brecha nas suas defesas, criando uma porta traseira (backdoor) que contorna todas as suas medidas de segurança e deixa os seus sistemas internos expostos.

Packet Sniffing (Interceção de Pacotes): É como usar um dispositivo de escuta de alta tecnologia para capturar todos os dados que voam pelo ar. Numa rede não encriptada ou mal protegida, os "packet sniffers" podem facilmente aspirar nomes de utilizador, palavras-passe e outras informações enviadas em texto simples por utilizadores incautos.

Estes perigos são apenas ampliados quando se utilizam Captive Portals inseguros e palavras-passe partilhadas. Uma única palavra-passe comprometida pode dar a um atacante as chaves de todo o reino, tornando impossível rastrear quem está a fazer o quê na sua rede.

Ameaças WiFi Comuns e o Seu Impacto Comercial

Para compreender realmente o que está em jogo, ajuda ver como estas ameaças digitais se traduzem em problemas comerciais tangíveis. Para um hotel, retalhista ou qualquer local público, as consequências podem ser graves.

Como pode ver, o que começa como uma vulnerabilidade técnica pode rapidamente transformar-se numa crise financeira e de reputação.

O Impacto no Mundo Real para a Sua Empresa

Compreender estas ameaças é tão importante porque o seu impacto é direto e prejudicial. Um ataque bem-sucedido pode levar a perdas financeiras, danos graves à reputação e até multas regulamentares.

Uma rede WiFi insegura não é apenas um problema técnico; é uma responsabilidade comercial. Cada palavra-passe intercetada ou dado de cliente roubado corrói diretamente a confiança e expõe a organização a um risco significativo.

Felizmente, há boas notícias. A consciencialização crescente e as medidas de segurança proativas estão a começar a inverter a tendência. Dados recentes mostram uma tendência positiva no Reino Unido, com um declínio nos incidentes de violação cibernética identificados. Por exemplo, 74% das grandes empresas identificaram um ataque, uma ligeira queda em relação aos 75% do ano anterior, enquanto as pequenas empresas registaram uma queda mais significativa de 49% para 42%.

Esta melhoria está diretamente ligada a uma ênfase crescente na higiene cibernética. Atualmente, 72% das empresas priorizam a cibersegurança ao nível da administração e estão a modernizar ativamente as suas defesas de rede — um passo crítico para redes sem fios seguras. Pode explorar mais informações sobre estas tendências de cibersegurança no Reino Unido e o que significam para o mercado. As soluções que discutiremos a seguir são fundamentais para continuar esta tendência decrescente e construir uma defesa verdadeiramente resiliente.

As Tecnologias Centrais das Redes Sem Fios Seguras

Agora que analisámos as ameaças, podemos voltar-nos para as tecnologias que formam a espinha dorsal de uma rede sem fios moderna e segura. Ir além de uma palavra-passe partilhada frágil requer uma defesa em camadas. Estes componentes centrais trabalham em conjunto para garantir que cada ligação não é apenas encriptada, mas também devidamente autenticada e autorizada.

Pense nisto como atualizar a segurança do seu edifício de uma única chave facilmente copiada para um sofisticado sistema de controlo de acessos com um guarda na receção que verifica a identificação de todos. É precisamente isto que os protocolos modernos de segurança Wi-Fi fazem pela sua rede.

O Novo Padrão em Encriptação: WPA3

Durante anos, o WPA2 foi o padrão de ouro para proteger o Wi-Fi. Mas à medida que os atacantes se tornaram mais sofisticados, as suas fraquezas começaram a manifestar-se. Isto levou ao desenvolvimento do WPA3, que é agora a certificação de segurança obrigatória para todos os novos dispositivos Wi-Fi. Traz várias atualizações cruciais que combatem diretamente os ataques comuns.

Uma das suas maiores vitórias é a proteção contra ataques de dicionário offline. Com protocolos mais antigos, um atacante podia capturar um fragmento do tráfego da sua rede e depois usar computadores potentes para adivinhar a sua palavra-passe repetidamente, de forma totalmente offline. O protocolo de handshake avançado do WPA3 torna esta técnica praticamente impossível, o que significa que os atacantes não podem simplesmente usar a "força bruta" para entrar na sua rede.

O WPA3 fortalece a própria base da encriptação sem fios. Faz a indústria avançar ao fechar lacunas de segurança críticas, tornando muito mais difícil para atacantes casuais e determinados comprometerem a sua rede.

No entanto, uma encriptação forte é apenas metade da batalha. Ainda precisa de uma forma de verificar quem se está a ligar. É aí que entra a próxima camada de segurança.

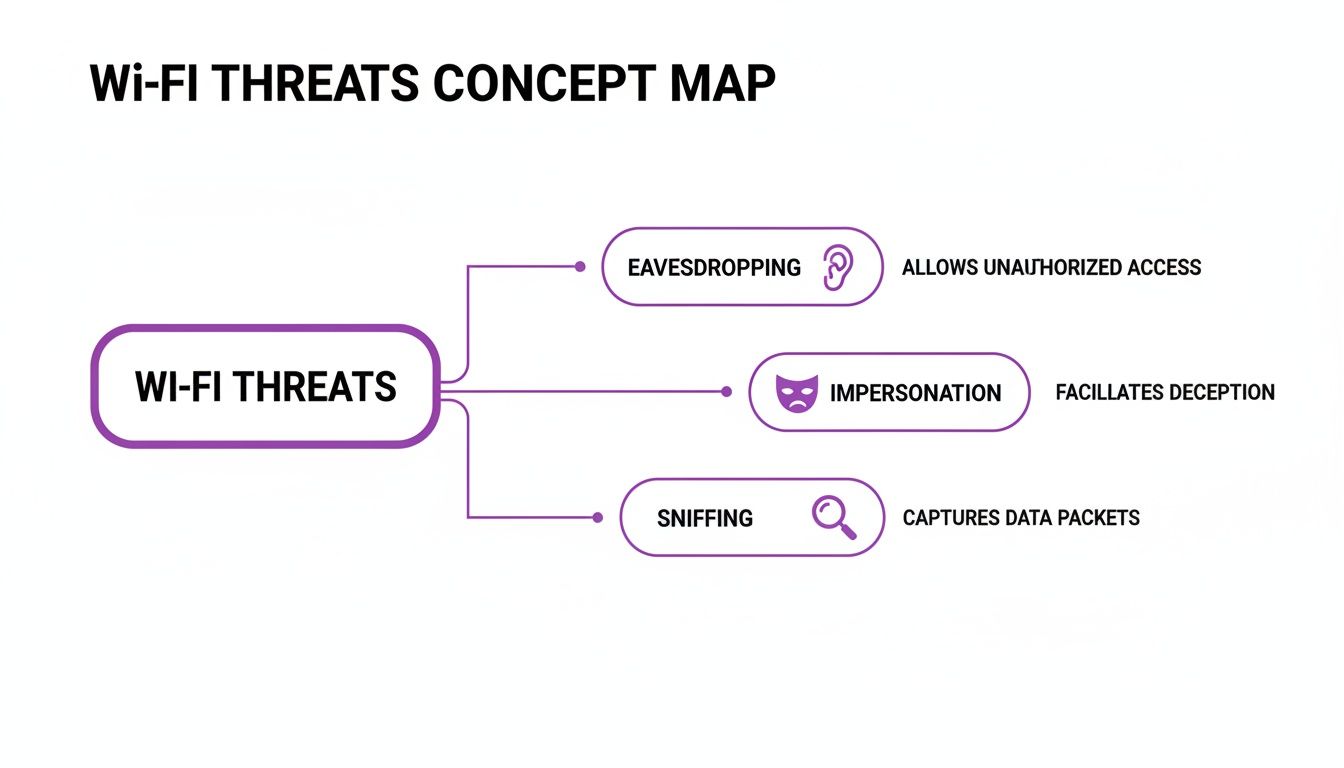

Este mapa conceptual descreve algumas das ameaças mais comuns que as tecnologias de segurança modernas foram concebidas para prevenir.

A imagem destaca como ameaças como a escuta clandestina, a falsificação de identidade e a interceção (sniffing) podem explorar diferentes fraquezas numa rede sem fios.

Apresentando o 802.1X: O Seu Segurança Digital

Se o WPA3 é a fechadura reforçada e inquebrável da sua porta, então o 802.1X é o segurança digital de guarda. Em vez de depender de uma única palavra-passe partilhada entre todos os utilizadores, o 802.1X é uma estrutura que obriga cada dispositivo a apresentar as suas próprias credenciais únicas antes de lhe ser permitido o acesso à rede.

Eis uma explicação simples de como funciona:

- Um utilizador tenta ligar-se à rede Wi-Fi.

- O ponto de acesso (o "segurança") detém-no e pede-lhe as credenciais.

- Estas credenciais não são verificadas pelo próprio ponto de acesso, mas sim passadas a um servidor de autenticação central.

- Este servidor, utilizando frequentemente um protocolo chamado RADIUS, verifica as credenciais num diretório de confiança (como uma lista de funcionários aprovados).

- Só depois de o servidor dar luz verde é que o acesso é concedido ao utilizador.

Esta abordagem oferece uma enorme vantagem de segurança. Uma vez que cada utilizador tem um início de sessão único, pode conceder ou revogar o acesso a indivíduos sem afetar mais ninguém. Se um funcionário sair da empresa, basta desativar a sua conta e o seu acesso à rede é cortado instantaneamente. Para saber mais sobre como as plataformas modernas lidam com a segurança, pode ler a nossa visão geral completa sobre dados e segurança .

Certificados e SSO para uma Segurança Perfeita

Embora os inícios de sessão com nome de utilizador e palavra-passe com 802.1X sejam seguros, podem ainda ser um pouco desajeitados para os utilizadores. Um método mais avançado e fácil de utilizar envolve o uso de certificados digitais. Pense num certificado como um cartão de identificação digital infalsificável instalado no portátil ou smartphone de um funcionário.

Quando o dispositivo se liga, apresenta automaticamente este certificado à rede. O servidor de autenticação verifica se o certificado é válido e se foi emitido por uma autoridade de confiança, concedendo depois o acesso — tudo isto sem que o utilizador precise de escrever nada. Simplesmente funciona.

Este processo é frequentemente combinado com o Single Sign-On (SSO). Os funcionários utilizam o seu início de sessão principal da empresa (como a sua conta do Microsoft 365 ou do Google Workspace) para configurar o seu dispositivo com um certificado. A partir desse momento, o seu acesso Wi-Fi é totalmente automático e seguro. Isto reduz drasticamente os pedidos de suporte de TI e cria uma experiência sem atritos para o pessoal, ao mesmo tempo que eleva dramaticamente a sua postura de redes sem fios seguras.

Implementar uma Arquitetura Zero Trust para o seu WiFi

Embora tecnologias como o WPA3 e o 802.1X criem uma defesa técnica sólida, as redes sem fios seguras verdadeiramente modernas exigem uma mudança fundamental na forma como pensamos sobre a confiança. Esta é a própria essência de uma arquitetura Zero Trust. Não se trata de uma única peça de hardware ou software que possa comprar, mas sim de uma filosofia estratégica guiada por uma regra simples: nunca confiar, verificar sempre.

Esta abordagem vira o antigo modelo de segurança completamente do avesso. Durante anos, dependemos do método "castelo e fosso", que assumia que, uma vez que alguém estivesse dentro do perímetro da rede, era de confiança. O Zero Trust funciona com base no pressuposto mais realista de que as ameaças podem existir tanto fora como dentro da rede em todos os momentos.

Pense nisto como um edifício governamental de alta segurança. Um funcionário não pode simplesmente passar o seu crachá uma vez na porta da frente e depois circular livremente. Tem de apresentar as suas credenciais em cada ponto de controlo — para entrar no seu departamento específico, para aceder a uma sala de registos segura e talvez até para utilizar determinado equipamento. É precisamente assim que o Zero Trust deve operar na sua rede WiFi.

Os Princípios Fundamentais do WiFi Zero Trust

Aplicar esta filosofia significa que cada pedido de ligação é tratado como se viesse de uma fonte não fiável, mesmo que o utilizador já esteja ligado à rede. Esta verificação contínua baseia-se em três pilares que trabalham em conjunto para criar um ambiente dinâmico e altamente seguro.

- Verificar Explicitamente: Autentique e autorize sempre com base em todos os pontos de dados disponíveis. Isto não se resume a uma palavra-passe; inclui a identidade do utilizador, o estado de funcionamento do dispositivo, a localização e o serviço específico a que se acede.

- Utilizar o Acesso de Menor Privilégio: Conceda aos utilizadores apenas o nível mínimo de acesso de que necessitam para desempenhar as suas funções. Alguém da equipa de marketing não deve conseguir aceder aos mesmos recursos de rede que o departamento financeiro.

- Assumir a Violação: Reconheça que os atacantes podem já estar dentro da sua rede. Isto obriga-o a minimizar o "raio de explosão" segmentando a rede, encriptando todo o tráfego e monitorizando continuamente atividades suspeitas.

Ao adotar este modelo, afasta-se de uma defesa estática baseada no perímetro para uma que é dinâmica e construída em torno da identidade. Isto é absolutamente crítico para proteger dados no mundo atual de trabalho distribuído e inúmeros dispositivos conectados.

O Zero Trust não se trata de construir muros impenetráveis; trata-se de eliminar totalmente a confiança cega da equação. Ao verificar continuamente cada utilizador e dispositivo em cada passo, garante que, mesmo que uma ameaça entre, a sua capacidade de se mover e causar danos é severamente restringida.

Colocar o Zero Trust em Prática

Então, como traduzir estes princípios numa estratégia prática de segurança sem fios? Começa com algumas ações concretas, e uma das mais importantes é a segmentação da rede. Esta é a prática de dividir a sua rede em zonas mais pequenas e isoladas.

Por exemplo, deve sempre criar redes virtuais separadas para diferentes grupos de utilizadores:

- Tráfego de Hóspedes/Visitantes: Mantém os utilizadores públicos completamente isolados das suas operações comerciais internas.

- Tráfego de Funcionários: Fornece acesso seguro e baseado na identidade para os funcionários.

- Dispositivos IoT e Headless: Contém coisas como impressoras, termóstatos inteligentes e câmaras de segurança no seu próprio ambiente isolado (sandbox).

Esta segmentação garante que uma violação numa área — como uma lâmpada inteligente comprometida na rede IoT — não se possa espalhar lateralmente para infetar os seus sistemas críticos de ponto de venda ou os portáteis dos funcionários.

O passo seguinte é automatizar o controlo de acessos através da integração com o seu fornecedor de identidade. Plataformas como o Microsoft Entra ID (anteriormente Azure AD) ou o Google Workspace atuam como a única fonte de verdade para todas as identidades dos seus utilizadores. Quando liga o seu sistema WiFi a estes diretórios, desbloqueia uma automação poderosa.

Por exemplo, quando um novo funcionário entra para a empresa e é adicionado ao Entra ID, pode ser automaticamente aprovisionado com as credenciais para aceder ao WiFi dos funcionários. Mais importante ainda, quando esse funcionário sai e a sua conta é desativada, o seu acesso ao WiFi é instantânea e automaticamente revogado. Isto fecha uma lacuna de segurança comum e perigosa sem qualquer trabalho manual por parte da equipa de TI, tornando a sua rede mais segura e as suas operações muito mais eficientes.

Proteger o WiFi em Locais Públicos e Espaços Multi-Inquilino

Os princípios de segurança que abordámos são universais, mas locais públicos como hotéis, aeroportos e edifícios multi-inquilino enfrentam um conjunto muito específico de dores de cabeça. Como proporcionar uma experiência segura, quase como em casa, quando milhares de utilizadores e dispositivos não fiáveis entram e saem todos os dias?

Afixar uma única palavra-passe partilhada na parede para um edifício inteiro é um pesadelo de segurança. Oferece zero isolamento de utilizadores, o que significa que o dispositivo de um hóspede pode facilmente espiar o de outro. Isto é simplesmente inaceitável para redes sem fios seguras modernas e cria enormes riscos de privacidade, especialmente onde as pessoas esperam privacidade, como num hotel ou complexo residencial.

Recriar a Experiência de Rede Doméstica com iPSK

A solução ideal é dar a cada utilizador, ou a cada família, a sua própria fatia privada da rede — tal como têm em casa. É aqui que a tecnologia Individual Pre-Shared Key ( iPSK ) prova o seu valor. Em vez de uma palavra-passe para todos, a iPSK permite-lhe gerar uma chave única para cada inquilino, hóspede ou mesmo para cada dispositivo individual.

Quando um utilizador se liga com a sua iPSK única, é instantaneamente colocado numa bolha de rede segura. Todo o seu tráfego fica completamente isolado de todos os outros no edifício. É a combinação perfeita de segurança de alto nível e simplicidade sem esforço.

Um gestor de propriedade pode emitir uma iPSK única para um novo residente que é válida apenas durante a duração do seu contrato de arrendamento, dando-lhe uma rede pessoal para a sua smart TV, portáteis e telemóveis. Quando se mudam, a chave é simplesmente desativada. É um isolamento de nível empresarial com a simplicidade de uma casa.

O Problema com a Autenticação em WiFi Público

Para hóspedes mais transitórios em locais como cafés, estádios ou centros comerciais, a simples fricção de iniciar sessão é um enorme obstáculo. Todos nós já passámos por isso — a lidar com Captive Portals desajeitados e lentos que podem ser facilmente falsificados por atacantes que executam esquemas de "evil twin". Criam uma má experiência de utilizador e um grande risco de segurança.

Esta barreira de autenticação é um ponto de dor comum tanto para os locais como para os visitantes. Os clientes ficam frustrados com formulários de início de sessão confusos e as empresas perdem a oportunidade de se ligarem a eles porque todo o processo é demasiado moroso.

A melhor segurança é invisível. Num local público, o objetivo é colocar os hóspedes online de forma rápida e segura, sem os forçar a navegar em páginas de início de sessão confusas ou a questionar a legitimidade da rede.

Este desafio impulsionou a indústria a desenvolver um padrão global que torna o acesso ao WiFi público perfeito e altamente seguro.

OpenRoaming como um Passaporte WiFi Global

Entram em cena o OpenRoaming e o Passpoint, duas tecnologias que trabalham em harmonia para resolver este problema de vez. Pense no OpenRoaming como um passaporte WiFi global para o seu telemóvel. Um utilizador autentica o seu dispositivo apenas uma vez com um fornecedor de identidade de confiança (como a Purple).

A partir desse momento, o seu smartphone ligar-se-á automática e seguramente a qualquer rede com OpenRoaming ativado, em qualquer parte do mundo. Acabaram-se os Captive Portals. Acabou-se a digitação de palavras-passe. E acabaram-se as dúvidas sobre se o "Free_Venue_WiFi" é a rede real ou uma armadilha. A ligação é encriptada desde o primeiro pacote.

- Para os Hóspedes: Proporciona uma experiência que "simplesmente funciona". Entram no seu espaço e estão instantaneamente online.

- Para os Locais: Fornece uma ligação premium e segura que melhora a experiência do hóspede, eliminando completamente os riscos de segurança das redes abertas.

Este handshake automático e encriptado transforma um enorme desafio de segurança num benefício perfeito para o utilizador. Permite aos gestores de propriedades e operadores hoteleiros oferecer um nível de conectividade segura que antes estava fora de alcance em ambientes públicos de grande escala.

Gere uma propriedade com diversas necessidades de conectividade? Pode saber mais sobre como proporcionar uma experiência digital superior com soluções dedicadas para WiFi multi-inquilino . As plataformas que combinam iPSK para residentes e OpenRoaming para visitantes oferecem uma solução completa e moderna.

O Futuro é Sem Palavras-Passe e Baseado na Identidade

À medida que viajámos pela segurança WiFi moderna, desde a encriptação fundamental até à arquitetura Zero Trust, todos os sinais apontam para uma única e poderosa conclusão. O futuro das redes sem fios seguras não passa por inventar palavras-passe cada vez mais complexas; passa por nos livrarmos delas completamente. Trata-se de construir um sistema em torno da identidade.

Esta é uma mudança fundamental de pensamento. Estamos a afastar-nos do acesso anónimo e partilhado em direção a um modelo onde cada ligação está associada a um utilizador ou dispositivo verificado. É uma mudança que transforma o WiFi de uma simples utilidade num poderoso ativo estratégico, criando um ambiente que é simultaneamente profundamente seguro e notavelmente simples de gerir.

O motor que impulsiona toda esta estratégia é uma plataforma de identidade centralizada. Atua como o cérebro da operação, coordenando perfeitamente o método de autenticação certo para cada pessoa e cada dispositivo que precisa de se ligar à sua rede. É assim que alcança tanto a segurança de topo como a excelência operacional.

Uma Abordagem Unificada para Cada Ligação

Imagine uma única plataforma que gere de forma inteligente o acesso para todos e para tudo. Este não é um conceito distante; é uma realidade prática hoje em dia.

- Para Hóspedes e Visitantes: O OpenRoaming proporciona acesso instantâneo e encriptado com zero fricção. Os seus dispositivos ligam-se de forma automática e segura, muito à semelhança de uma rede móvel, proporcionando uma experiência genuinamente premium.

- Para o Pessoal e Funcionários: Ao integrar com serviços de diretório como o Entra ID ou o Google Workspace, pode ativar o acesso seguro baseado em certificados através de SSO. Isto significa uma integração (onboarding) automática e, igualmente importante, uma desvinculação (offboarding) instantânea — fechando completamente a lacuna de segurança deixada por credenciais persistentes.

- Para Dispositivos Legados e IoT: As Individual Pre-Shared Keys (iPSKs) entram em ação para proteger dispositivos que não conseguem lidar com a autenticação moderna, como impressoras, smart TVs ou sensores de edifícios. Cada dispositivo obtém a sua própria palavra-passe única e é efetivamente isolado na sua própria bolha segura. Para obter uma compreensão mais profunda desta tecnologia crucial, explore o nosso guia completo sobre o que é a iPSK e como impulsiona a segurança WiFi baseada na identidade .

Esta abordagem unificada pega no que outrora eram dores de cabeça de segurança separadas e complexas e consolida-as num único sistema gerível.

O objetivo final é tornar o acesso seguro invisível. Para o utilizador final, a ligação "simplesmente funciona". Para o administrador de TI, a segurança é automatizada, orientada para a identidade e controlada centralmente.

Este modelo transforma fundamentalmente o seu WiFi de um centro de custos numa valiosa ferramenta de negócios. Ao proteger cada ligação através da identidade, não só protege a sua organização contra ameaças, como também desbloqueia dados primários (first-party data) ricos. Obtém informações sobre quem está a utilizar a sua rede, com que frequência a visitam e como se movem pelo seu espaço — tudo isto respeitando a privacidade do utilizador.

Chegou a hora de analisar atentamente a sua atual estratégia de WiFi. Ainda está preso à gestão de palavras-passe partilhadas desatualizadas e portais de início de sessão desajeitados? Ou está pronto para abraçar um futuro sem palavras-passe, baseado na identidade e seguro sem esforço? Fazer esta mudança é o passo definitivo para transformar a sua rede num motor de segurança, simplicidade e inteligência empresarial.

Perguntas Frequentes Sobre Redes Sem Fios Seguras

Quando está a planear uma implementação sem fios para o seu local, é natural que surjam perguntas específicas. Eis algumas respostas diretas às questões que ouvimos frequentemente de gestores de TI, profissionais de marketing e operadores.

O WPA3 é Suficiente para Proteger o WiFi da Minha Empresa?

Embora o WPA3 seja um enorme salto em frente em relação ao WPA2, proporcionando-lhe uma encriptação muito mais forte e proteção contra certos ataques, deve pensar nele como uma camada fundamental, não como todo o sistema de segurança. É como ter uma fechadura incrivelmente forte e impossível de arrombar na sua porta da frente. Essa fechadura é vital, mas ainda precisa de uma forma de controlar quem recebe uma chave.

Para qualquer empresa, especialmente na hotelaria ou retalho, o WPA3 deve ser sempre emparelhado com um método de autenticação baseado na identidade como o 802.1X. Isto garante que cada ligação está associada a um utilizador ou dispositivo verificado, e não apenas a uma palavra-passe anónima partilhada por muitos. É esta abordagem em camadas que proporciona redes sem fios verdadeiramente seguras.

Qual é a Diferença Entre um Captive Portal e o OpenRoaming?

Um Captive Portal é aquela página web com a qual é forçado a lidar quando se liga a um WiFi público. É aquela que pede um endereço de e-mail ou para assinalar uma caixa a concordar com os termos. Todo o processo pode ser lento, frustrante para os utilizadores e é notoriamente vulnerável a ataques de "evil twin", onde os criminosos falsificam a página de início de sessão para roubar dados.

Em contraste, o OpenRoaming oferece uma experiência fundamentalmente diferente e melhor. Permite que um utilizador se autentique apenas uma vez com um fornecedor de confiança.

Com o OpenRoaming, o dispositivo de um hóspede liga-se automática e seguramente a qualquer rede participante em todo o mundo, muito à semelhança de como o seu telemóvel se liga a uma rede parceira quando está no estrangeiro. Não há formulários para preencher nem palavras-passe para introduzir; a ligação é perfeita e encriptada desde o primeiro pacote.

Como Posso Proteger Dispositivos Legados Que Não Suportam 802.1X?

Este é um desafio muito real para as equipas de TI. Tem dispositivos como impressoras, terminais de pagamento ou smart TVs que precisam de estar online, mas carecem de capacidades de autenticação modernas. A melhor prática aqui é utilizar uma tecnologia chamada Individual Pre-Shared Key (iPSK).

Em vez de utilizar uma única palavra-passe arriscada para todos estes dispositivos "headless", a iPSK permite-lhe gerar uma chave única para cada um. Esta chave concede ao dispositivo acesso apenas a uma parte específica e segmentada da sua rede, isolando-o completamente de sistemas críticos. Se uma chave for alguma vez comprometida, basta revogá-la e o resto dos seus dispositivos e a sua rede principal permanecem seguros. Elimina efetivamente o enorme perigo representado por uma única palavra-passe partilhada.

Pronto para substituir palavras-passe desatualizadas por uma plataforma de rede segura e baseada na identidade? A Purple facilita a implementação de acesso sem palavras-passe para hóspedes, funcionários e dispositivos. Saiba como a Purple pode transformar o WiFi do seu local .