Como Configurar o Azure Entra ID (Azure AD) para Autenticação WiFi

Este guia abrangente detalha a arquitetura, os passos de implementação e o impacto no negócio da integração do Azure Entra ID com 802.1X para autenticação WiFi empresarial. Fornece a arquitetos de rede e gestores de TI estratégias de implementação práticas, substituindo PSKs legados por acesso de rede baseado em certificados e de confiança zero.

GuidesSlugPage.podcastTitle

GuidesSlugPage.podcastTranscript

- Resumo Executivo

- Análise Técnica Detalhada

- A Transição de Credenciais para Certificados

- A Ponte Arquitetónica: RADIUS e Entra ID

- Guia de Implementação

- Passo 1: Estabelecer a Infraestrutura de Chave Pública (PKI)

- Passo 2: Configurar o Servidor RADIUS

- Passo 3: Implementar Perfis MDM via Intune

- Passo 4: Configurar o Wireless LAN Controller (WLC)

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

- Referências

Resumo Executivo

Para CTOs e arquitetos de rede que gerem ambientes complexos — desde grandes locais de Hotelaria a espaços de Retalho dinâmicos — proteger a rede corporativa já não se resume a palavras-passe fortes. As Chaves Pré-Partilhadas (PSKs) legadas e a autenticação básica por credenciais são fundamentalmente incompatíveis com as arquiteturas modernas de confiança zero.

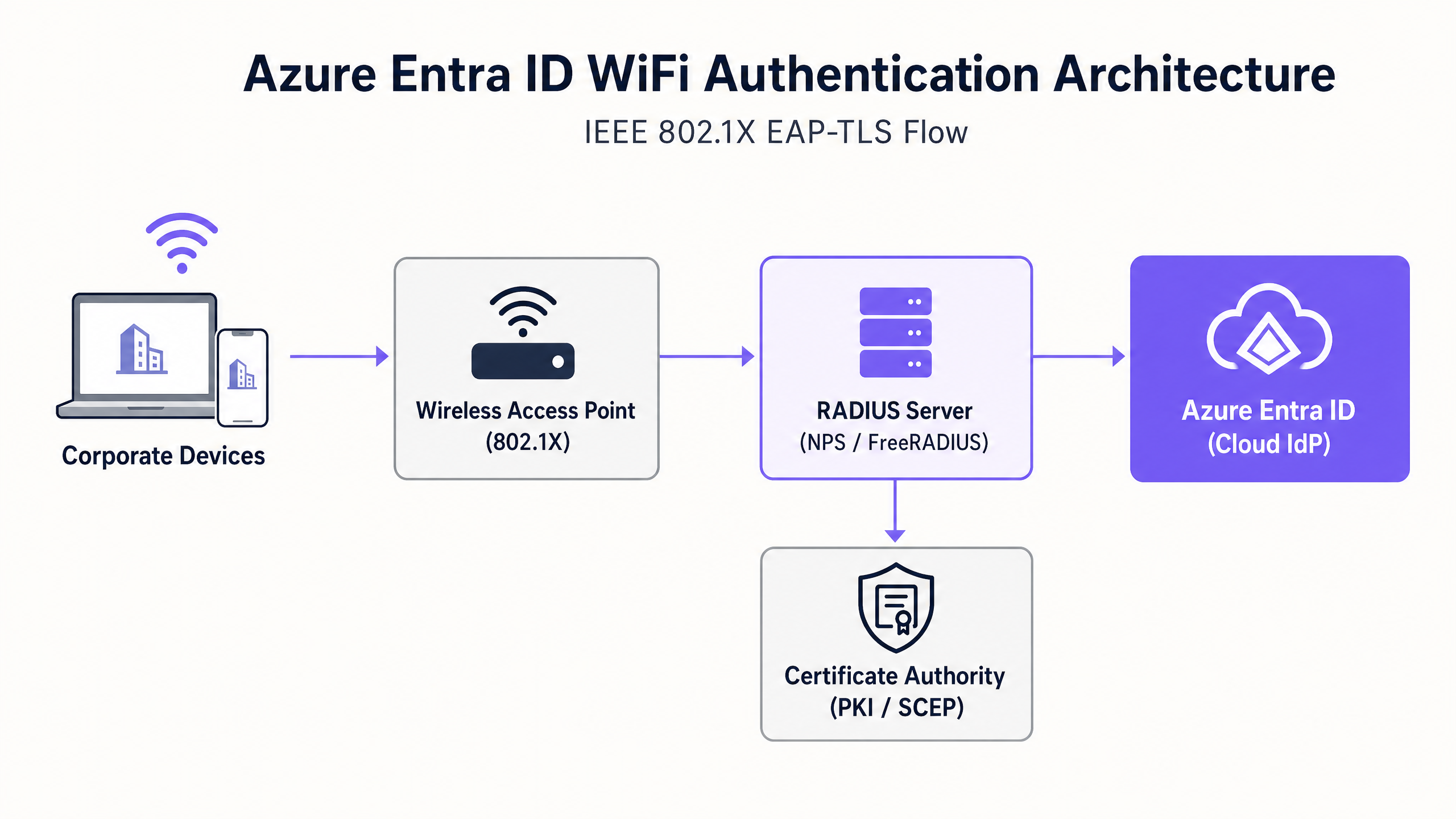

Este guia detalha a transição para a autenticação WiFi baseada em certificados 802.1X integrada diretamente com o Azure Entra ID (anteriormente Azure AD). Ao mudar para EAP-TLS (Extensible Authentication Protocol com Transport Layer Security), as organizações podem eliminar os riscos associados ao roubo de credenciais, automatizar o onboarding de dispositivos via Mobile Device Management (MDM) e garantir que apenas dispositivos conformes e geridos podem aceder a VLANs corporativas sensíveis. Exploraremos a arquitetura técnica, os passos de implementação e como esta postura de segurança corporativa corre em paralelo com as estratégias de rede de convidados geridas por plataformas como a Purple.

Análise Técnica Detalhada

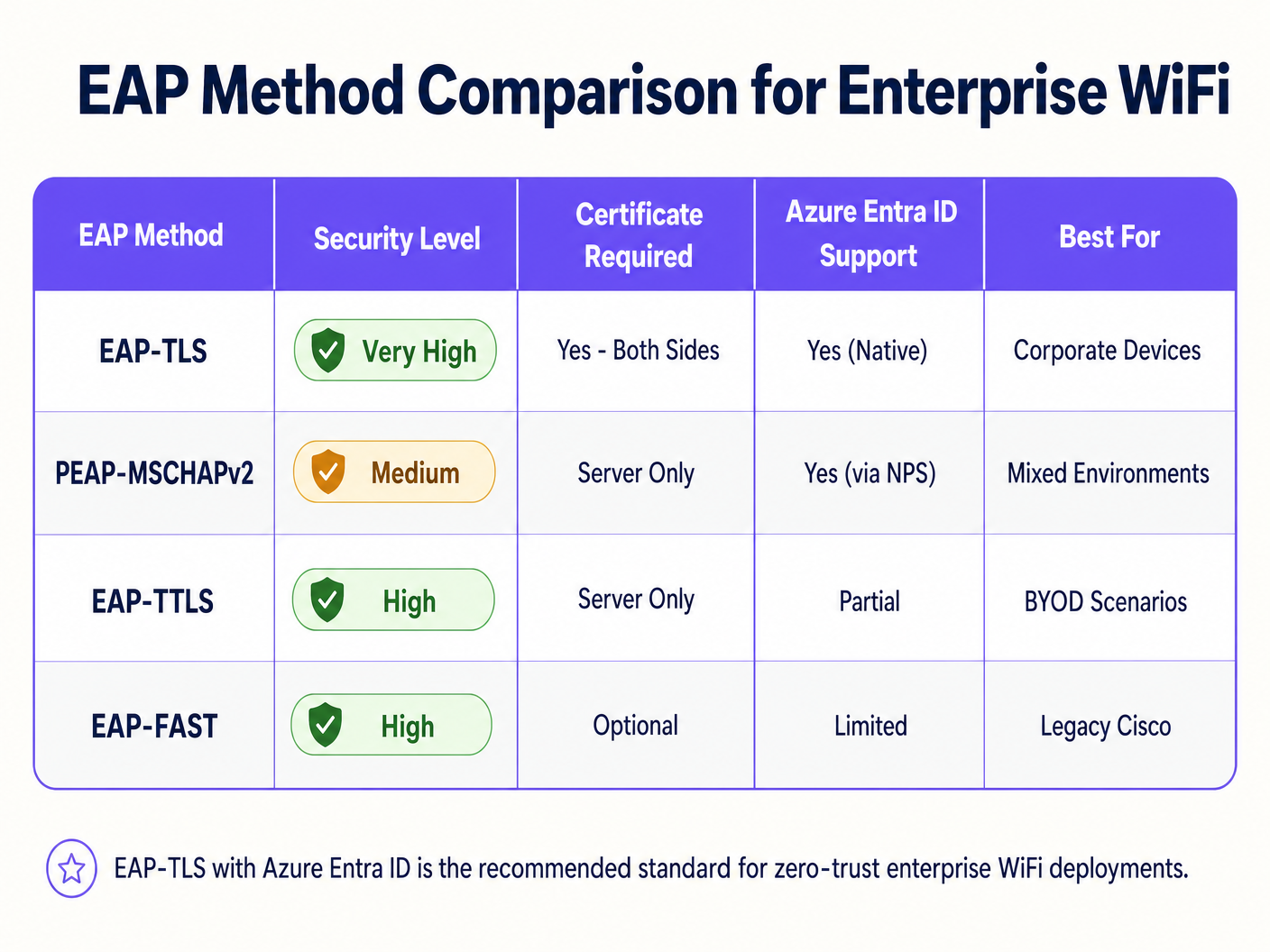

A Transição de Credenciais para Certificados

Historicamente, o WiFi empresarial dependia de PEAP-MSCHAPv2, exigindo que os utilizadores inserissem as suas credenciais de domínio. No entanto, a Microsoft está a descontinuar ativamente a autenticação baseada em credenciais devido à sua vulnerabilidade a ataques adversary-in-the-middle (AiTM). O padrão da indústria é agora o EAP-TLS, que utiliza autenticação mútua por certificado.

Numa implementação EAP-TLS, tanto o servidor RADIUS como o dispositivo cliente apresentam certificados digitais. Se um dispositivo não tiver um certificado válido emitido pela sua Autoridade de Certificação (CA) fidedigna, o servidor RADIUS rejeita a ligação antes mesmo de o dispositivo obter um endereço IP.

A Ponte Arquitetónica: RADIUS e Entra ID

O Azure Entra ID é um Identity Provider (IdP) na cloud que utiliza protocolos modernos como SAML e OIDC; não comunica nativamente com RADIUS, o protocolo usado pelos Wireless Access Points (WAPs). Para colmatar esta lacuna, os arquitetos de rede devem implementar um servidor RADIUS que possa comunicar com o Entra ID. Isto é tipicamente alcançado através de:

- Soluções RADIUS na Cloud: Plataformas construídas para o efeito (por exemplo, SecureW2, SCEPman ou Portnox) que se integram diretamente com o Entra ID e o Intune via APIs.

- Network Policy Server (NPS) Local: Utilizando a extensão Azure MFA, embora esta seja cada vez mais vista como uma abordagem legada em comparação com o RADIUS nativo da cloud.

Guia de Implementação

A implementação do Azure Entra ID para autenticação WiFi requer coordenação entre as equipas de identidade, gestão de dispositivos e infraestrutura de rede.

Passo 1: Estabelecer a Infraestrutura de Chave Pública (PKI)

Deve estabelecer uma CA para emitir certificados de cliente e servidor. Num ambiente cloud-first, isto é frequentemente uma PKI na cloud integrada com o Microsoft Intune via Simple Certificate Enrollment Protocol (SCEP).

Passo 2: Configurar o Servidor RADIUS

Implemente a sua infraestrutura RADIUS e associe-a ao seu tenant do Entra ID. O servidor RADIUS necessita do seu próprio certificado de servidor, fidedigno pelos seus dispositivos cliente, para provar a sua identidade durante o handshake EAP.

Passo 3: Implementar Perfis MDM via Intune

Não dependa dos utilizadores para configurar manualmente as suas definições de WiFi. Utilize o Intune para enviar um perfil WiFi abrangente que inclua:

- O certificado da CA Raiz fidedigna.

- O perfil SCEP para solicitar o certificado do cliente.

- A própria configuração WiFi, definindo explicitamente o SSID e os nomes exatos dos servidores da sua infraestrutura RADIUS para prevenir ataques Evil Twin.

Passo 4: Configurar o Wireless LAN Controller (WLC)

Configure os seus pontos de acesso ou WLC para usar WPA2/WPA3-Enterprise (802.1X). Direcione o tráfego de autenticação e contabilidade para os seus novos endereços IP do servidor RADIUS e configure os segredos RADIUS partilhados.

> "Ao configurar o 802.1X, certifique-se de que os seus valores de timeout RADIUS no WLC são suficientes para lidar com a latência da validação de certificados baseada na cloud, tipicamente aumentando de 2 segundos para 5 segundos." [1]

Melhores Práticas

- Separar Tráfego Corporativo e de Convidados: Os dispositivos corporativos devem usar 802.1X ligado ao Entra ID. Os dispositivos de convidados devem usar um SSID aberto com um captive portal. Para acesso de convidados robusto e análises, utilize soluções de Guest WiFi . Isto garante o isolamento completo do tráfego não fidedigno.

- Implementar MAC Authentication Bypass (MAB) Cuidadosamente: Dispositivos IoT e hardware legado (por exemplo, scanners antigos em hubs de Transporte ) frequentemente não suportam 802.1X. Coloque-os num SSID separado usando MAB ou um PSK dedicado, e restrinja o seu acesso à rede via ACLs rigorosas.

- Priorizar a Revogação de Certificados: Garanta que os seus endpoints da Lista de Revogação de Certificados (CRL) ou Online Certificate Status Protocol (OCSP) estão altamente disponíveis. Se o servidor RADIUS não conseguir verificar o estado de revogação, a autenticação falhará.

Resolução de Problemas e Mitigação de Riscos

Quando as implementações falham, raramente é o IdP na cloud o culpado. Os modos de falha comuns incluem:

- Desvio de Relógio: O EAP-TLS é altamente sensível ao tempo. Garanta que todos os componentes da infraestrutura, especialmente o WLC e os servidores RADIUS, estão sincronizados via NTP.

- Atrasos de Sincronização do Intune: Quando um novo dispositivo é registado, pode demorar algum tempo até que o certificado SCEP seja emitido e o dispositivo tente a ligação. Planeie esta latência durante o onboarding.

- Incompatibilidade do Nome do Servidor RADIUS: Se o nome do servidor definido no perfil WiFi do Intune não corresponder exatamente ao Common Name (CN) ou Subject Alternative Name (SAN) no certificado do servidor RADIUS, o cliente irá silenciosamente terminar a ligação para proteger contra APs não autorizados.

Para mais informações sobre como proteger a sua infraestrutura, consulte o nosso guia sobre como Proteger a Sua Rede com DNS e Segurança Robustos .

ROI e Impacto no Negócio

A transição para a autenticação WiFi com Azure Entra ID oferece retornos mensuráveis:

- Redução da Sobrecarga do Helpdesk: A eliminação da autenticação baseada em palavra-passe reduz drasticamente os tickets relacionados com bloqueios de palavra-passe e atualizações de credenciais WiFi.

- Aceleração da Conformidade: EAP-TLS fornece a prova criptográfica de identidade exigida por frameworks como PCI DSS e ISO 27001, crucial para Saúde e ambientes de retalho.

- Desvinculação Automatizada: Quando um funcionário sai, desativar a sua conta no Entra ID revoga imediatamente o seu acesso à rede em todas as localizações, mitigando ameaças internas.

Ao proteger a infraestrutura corporativa, as equipas de TI podem focar-se em iniciativas geradoras de receita, como alavancar WiFi Analytics para entender o comportamento dos visitantes e impulsionar o envolvimento.

Referências

[1] Microsoft Learn. (2023). Acesso seguro a Wi-Fi com Intune e EAP-TLS.

GuidesSlugPage.keyDefinitionsTitle

802.1X

An IEEE standard for port-based network access control, requiring devices to authenticate before gaining access to the LAN or WLAN.

This is the underlying protocol that makes enterprise WiFi secure, moving beyond simple shared passwords.

EAP-TLS

Extensible Authentication Protocol with Transport Layer Security. An authentication method requiring digital certificates on both the client and the server.

Considered the most secure method for WiFi authentication, preventing credential theft and AiTM attacks.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA).

The protocol your Access Points use to ask the authentication server, 'Should I let this device on the network?'

SCEP

Simple Certificate Enrollment Protocol. A protocol used to securely issue certificates to network devices.

Used by MDM platforms like Intune to silently request and install client certificates onto corporate laptops and phones.

MAC Authentication Bypass (MAB)

A method of granting network access based on the device's MAC address rather than a username or certificate.

Used as a fallback for legacy devices (like old printers or IoT sensors) that lack the software to perform an 802.1X handshake.

Evil Twin Attack

A rogue access point masquerading as a legitimate corporate SSID to intercept traffic or steal credentials.

EAP-TLS mitigates this because the client device is configured to only trust the specific certificate of the legitimate corporate RADIUS server.

Supplicant

The software client on the endpoint device (e.g., the Windows WiFi manager) that handles the 802.1X authentication process.

IT teams must configure the supplicant via MDM to ensure it behaves securely and doesn't prompt users to accept untrusted server certificates.

Conditional Access

Azure Entra ID policies that evaluate signals (user, location, device compliance) to make access decisions.

Modern Cloud RADIUS solutions can check Conditional Access during the WiFi handshake, denying network access if Intune flags the device as non-compliant.

GuidesSlugPage.workedExamplesTitle

A 500-site retail chain needs to secure back-of-house iPads used for inventory management. Currently, they use a single shared PSK across all stores. How should they migrate to Azure Entra ID authentication?

- Enroll all iPads into Microsoft Intune.

- Deploy a Cloud RADIUS solution integrated with the corporate Entra ID tenant.

- Configure Intune to deploy a SCEP certificate to each iPad.

- Push a WiFi profile via Intune that configures the iPads to connect to the 'Corporate-BOH' SSID using EAP-TLS, validating the Cloud RADIUS server's certificate.

- Update the Meraki/Aruba access points in all 500 stores to point to the Cloud RADIUS IP addresses for the 'Corporate-BOH' SSID.

- Phased rollout: Enable the new SSID, verify iPad connectivity via Intune reporting, then decommission the legacy PSK SSID.

A university campus is migrating from on-prem Active Directory to Azure Entra ID. They have thousands of BYOD (Bring Your Own Device) student laptops that currently connect using PEAP-MSCHAPv2 (username and password). How do they handle BYOD in a cloud-first Entra ID environment?

- Deploy an onboarding portal (e.g., SecureW2 JoinNow or similar BYOD onboarding tool).

- Students connect to an open 'Onboarding' SSID, which redirects them to the portal.

- The portal prompts the student to authenticate against Azure Entra ID (using their university email and MFA).

- Upon successful authentication, the portal generates a unique client certificate and automatically configures the student's device for EAP-TLS.

- The device automatically connects to the secure 'Edu-Secure' SSID using the new certificate.

GuidesSlugPage.practiceQuestionsTitle

Q1. Your organisation is migrating to Azure Entra ID and Intune. You currently use PEAP-MSCHAPv2 for WiFi. The security team mandates that WiFi authentication must be resistant to credential theft. Which EAP method should you deploy?

GuidesSlugPage.hintPrefixWhich method relies entirely on certificates rather than passwords?

GuidesSlugPage.viewModelAnswer

You should deploy EAP-TLS. EAP-TLS uses mutual certificate authentication, meaning the client device must present a valid certificate issued by your PKI. Because it does not use passwords, it is highly resistant to credential theft and adversary-in-the-middle attacks.

Q2. After deploying EAP-TLS via Intune, users report they cannot connect to the WiFi. Looking at the RADIUS logs, you see 'Certificate Revocation Check Failed'. What is the most likely cause?

GuidesSlugPage.hintPrefixWhat infrastructure must the RADIUS server communicate with to verify a certificate hasn't been compromised?

GuidesSlugPage.viewModelAnswer

The RADIUS server is unable to reach the Certificate Revocation List (CRL) or OCSP endpoint of your Certificate Authority. Ensure that the firewalls allow the RADIUS server outbound access to the HTTP URLs specified in the client certificates.

Q3. A hospital needs to connect 50 legacy heart-rate monitors to the network. These devices only support WPA2-Personal (Pre-Shared Key) and cannot be enrolled in Intune. How should you secure them while maintaining your Entra ID 802.1X deployment for corporate laptops?

GuidesSlugPage.hintPrefixDo not mix authentication types on the same SSID.

GuidesSlugPage.viewModelAnswer

Create a dedicated, separate SSID specifically for the medical IoT devices. Use a strong, unique Pre-Shared Key (or Identity PSK/iPSK if supported by your network vendor) or MAC Authentication Bypass (MAB). Crucially, place this SSID on a highly restricted VLAN with strict Access Control Lists (ACLs) that only allow the monitors to communicate with their specific medical server, blocking all other lateral network access.