Como Construir uma Estratégia de Experiência do Cliente

Este guia de referência técnica fornece uma estrutura prática para líderes de TI, arquitetos de rede e diretores de operações de espaços sobre como construir uma estratégia de experiência do cliente orientada por dados. Abrange a arquitetura completa, desde a autenticação de guest WiFi e o design do Captive Portal até à análise espacial, integração de CRM e ROI mensurável — com cenários de implementação concretos retirados de ambientes de hotelaria, retalho e setor público. A plataforma de guest WiFi e análise da Purple é posicionada ao longo do texto como a camada de infraestrutura facilitadora.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Detalhada: Arquitetar a Fundação de Dados CX

- Mecanismos de Autenticação e Captura de Dados

- Análise de Localização e Rastreamento Comportamental

- Guia de Implementação: Implementar a Estratégia

- Fase 1: Avaliação da Infraestrutura e Design de RF

- Fase 2: Configuração do Captive Portal e Integração de CRM

- Fase 3: Linha de Base Analítica e Segmentação de Audiência

- Fase 4: Ativação e Personalização

- Melhores Práticas para Implementações Empresariais

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

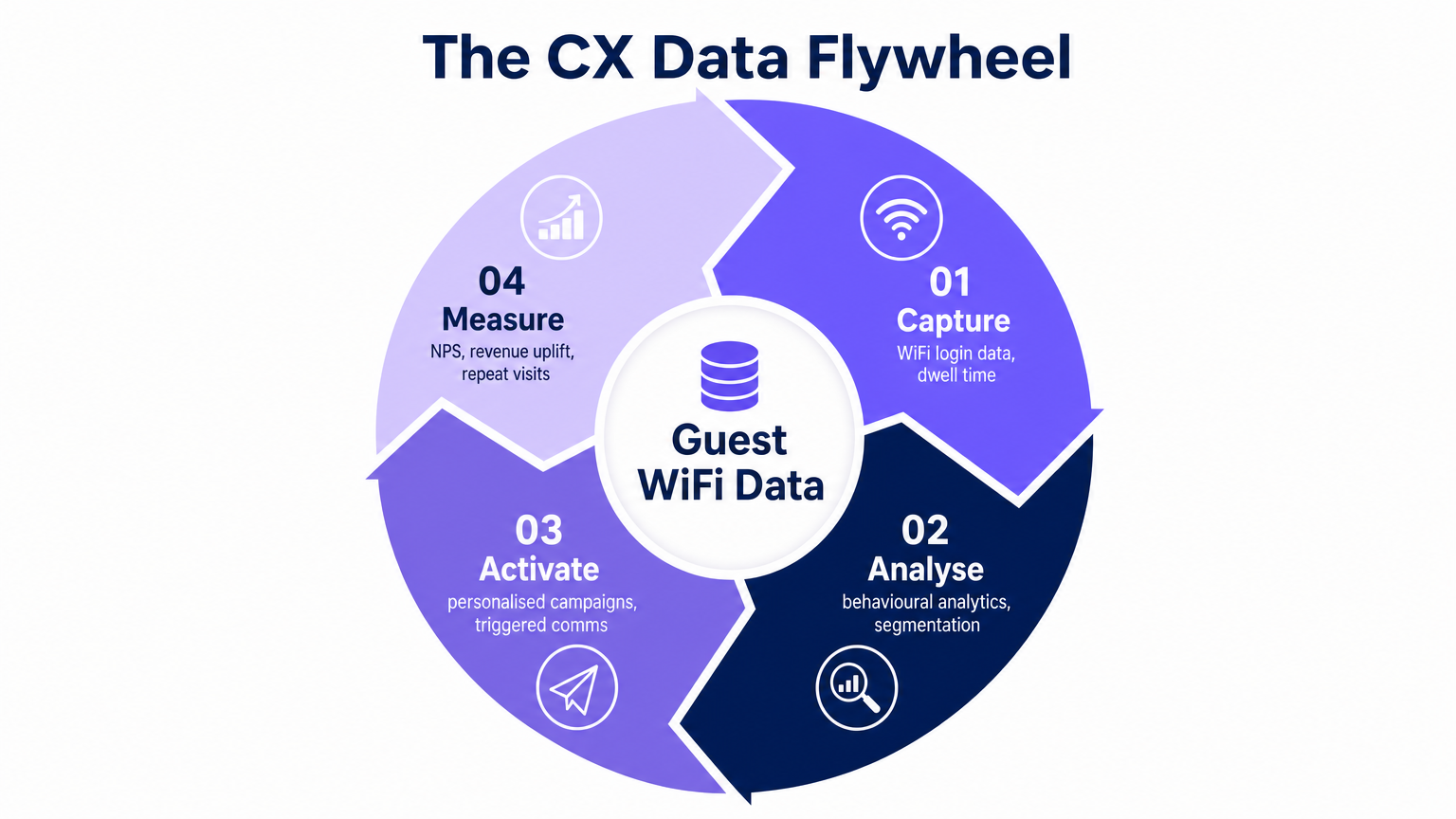

Para líderes de TI empresariais e diretores de operações de espaços, construir uma estratégia de experiência do cliente (CX) já não é apenas domínio do marketing. À medida que os espaços físicos — desde cadeias de retalho a estádios de grande escala — se tornam cada vez mais digitalizados, a infraestrutura de rede subjacente é o motor principal para a aquisição de dados do cliente. Este guia detalha como arquitetar uma estratégia de CX que aproveita a infraestrutura sem fios existente para capturar inteligência acionável, automatizar o envolvimento e proporcionar um retorno mensurável do investimento.

Ao implementar uma solução robusta de Guest WiFi , as organizações podem transformar um centro de custo operacional num ativo estratégico. Uma estratégia de CX bem-sucedida depende da recolha de dados contínua, conformidade rigorosa (incluindo GDPR e PCI DSS) e integração com plataformas de CRM e automação de marketing existentes. Este documento fornece uma estrutura técnica, neutra em relação a fornecedores, para projetar, implementar e escalar uma arquitetura de experiência do cliente orientada por dados em ambientes de Hotelaria , Retalho , Saúde e Transportes .

Análise Técnica Detalhada: Arquitetar a Fundação de Dados CX

A base de qualquer estratégia de CX moderna num espaço físico é a capacidade de identificar e rastrear utilizadores de forma fiável ao longo do seu ciclo de vida de visita. Isto requer uma arquitetura de rede robusta capaz de lidar com um elevado número de dispositivos concorrentes, ao mesmo tempo que encaminha o tráfego de autenticação de forma contínua para um Captive Portal ou provedor de identidade.

Mecanismos de Autenticação e Captura de Dados

Quando um utilizador se associa ao guest SSID, o ponto de acesso (AP) ou o controlador de LAN sem fios (WLC) interceta o pedido HTTP/HTTPS e redireciona-o para um Captive Portal. Este portal serve como o ponto principal de ingestão de dados — o limiar digital entre o visitante anónimo e o cliente identificado.

Os modelos de implementação padrão utilizam RADIUS (Remote Authentication Dial-In User Service) para autenticação, autorização e contabilidade (AAA). Ao integrar com plataformas como o WiFi Analytics da Purple, o Captive Portal solicita atributos de utilizador específicos — endereço de e-mail, dados demográficos ou tokens de login social — antes de conceder acesso à rede através de uma mensagem RADIUS Access-Accept. Os dados são simultaneamente escritos na base de dados de clientes da plataforma de análise e, via webhook da API, no CRM conectado.

Para implementações avançadas, tecnologias como Passpoint (Hotspot 2.0) e OpenRoaming permitem um onboarding contínuo e seguro utilizando encriptação IEEE 802.1X e WPA3 Enterprise. A Purple atua como um provedor de identidade gratuito para OpenRoaming sob a licença Connect, permitindo a autenticação automática sem interações repetitivas com o Captive Portal — reduzindo significativamente o atrito, enquanto mantém a atribuição segura de dados para visitantes recorrentes.

Análise de Localização e Rastreamento Comportamental

Além da autenticação inicial, a análise espacial contínua é crítica para compreender a jornada completa do cliente dentro do espaço. Isto é conseguido através do rastreamento do Indicador de Força do Sinal Recebido (RSSI) de pedidos de sonda não associados e de tráfego de cliente associado em múltiplos APs.

Ao triangular estes sinais, a rede calcula os tempos de permanência, identifica zonas de alto tráfego e mapeia padrões típicos de fluxo de visitantes. Para uma precisão mais granular, as implementações podem integrar beacons Bluetooth Low Energy (BLE) ou sensores Ultra-Wideband (UWB) juntamente com a camada WiFi, conforme detalhado no Sistema de Posicionamento Interior: Guia UWB, BLE e WiFi . Estes dados espaciais são então agregados e visualizados através de mapas de calor e fluxos de jornada, fornecendo a evidência empírica necessária para otimizar layouts físicos, modelos de pessoal e colocação de marketing no local.

Guia de Implementação: Implementar a Estratégia

A implementação de uma estratégia de CX impulsionada por WiFi requer alinhamento interfuncional entre TI, marketing e operações. A implementação deve seguir uma abordagem faseada para garantir a estabilidade da infraestrutura, a integridade dos dados e resultados mensuráveis em cada etapa.

Fase 1: Avaliação da Infraestrutura e Design de RF

Antes de implementar sobreposições de análise, o ambiente de RF (Radiofrequência) subjacente deve suportar cargas de cliente de alta densidade. Realize levantamentos de local preditivos e ativos para garantir cobertura de sinal adequada — tipicamente -65 dBm ou melhor no dispositivo cliente — e capacidade de AP suficiente. Para ambientes complexos ou especializados, como showrooms automóveis, consulte o Wi Fi em Automóvel: O Guia Completo Empresarial 2026 para orientação específica de implementação.

Parâmetros chave da infraestrutura a validar antes de prosseguir:

| Parâmetro | Limiar Mínimo | Notas |

|---|---|---|

| Cobertura de Sinal | -65 dBm | À altura do dispositivo cliente |

| Rácio AP-para-Cliente | 1:25 (denso) | Ajustar para locais de eventos |

| Utilização do Canal | <60% | Por AP, 2.4 GHz e 5 GHz |

| Latência do Captive Portal | <500ms | Tempo de resposta de redirecionamento |

| Ida e Volta RADIUS | <100ms | Resposta de autenticação |

Fase 2: Configuração do Captive Portal e Integração de CRM

O Captive Portal deve equilibrar a aquisição de dados com a experiência do utilizador. Implemente o perfil progressivo — solicitando dados mínimos durante a primeira visita e recolhendo incrementalmente atributos adicionais em logins subsequentes. Um portal bem otimizado deve atingir uma taxa de conversão de login de 40-60% do total de visitantes do espaço.

Garanta uma integração API contínua entre a plataforma de análise WiFi e o CRM corporativo (Salesforce, HubSpot, Microsoft Dynamics, ou equivalente). Isto permite a sincronização de dados em tempo real e gatilhos de marketing automatizados baseados na presença física — por exemplo, o envio de uma mensagem de boas-vindas personalizada quando um membro de um programa de fidelidade entra num ambiente de retalho, ou o acionamento de um inquérito de satisfação pós-visita 30 minutos após a partida.

Para estratégias de recolha de dados específicas do retalho, o Como Recolher Dados de Clientes em Loja: Um Guia para Retalhistas fornece um quadro operacional detalhado.

Fase 3: Linha de Base Analítica e Segmentação de Audiência

Uma vez que os dados estejam a fluir, estabeleça métricas de linha de base para as taxas de captura de visitantes, tempos médios de permanência e frequências de visitas repetidas durante um período mínimo de 30 dias. Utilize estes dados para construir perfis de audiência segmentados. Num contexto de hospitalidade, por exemplo, poderá segmentar os utilizadores em Viajantes de Negócios (tempos de permanência curtos, alta frequência de visitas, predominância de dias de semana) e Hóspedes de Lazer (tempos de permanência prolongados, baixa frequência de visitas, predominância de fins de semana), adaptando as comunicações digitais e as experiências no local em conformidade.

Fase 4: Ativação e Personalização

Com perfis segmentados estabelecidos, ative os dados através de comunicações direcionadas e personalização no local. Sequências de e-mail acionadas, campanhas de SMS e notificações push de aplicações podem ser todas impulsionadas por eventos de presença física detetados pela infraestrutura WiFi. A camada de integração IoT que sustenta esta ativação é abordada em profundidade no Arquitetura da Internet das Coisas: Um Guia Completo .

Melhores Práticas para Implementações Empresariais

Priorize a Privacidade e a Conformidade por Design. Todos os mecanismos de recolha de dados devem solicitar explicitamente o consentimento do utilizador de acordo com o GDPR, CCPA e regulamentos de privacidade locais aplicáveis. Implemente a anonimização de endereços MAC para pedidos de sonda não autenticados na extremidade da rede — no AP ou WLC — antes que quaisquer dados cheguem à plataforma de análise. Os registos de consentimento devem ser armazenados com carimbos de data/hora e referências de versão ao aviso de privacidade específico apresentado.

Otimize para Autenticação Mobile-First. O Captive Portal e todas as interações digitais subsequentes devem ser impecavelmente responsivos em iOS e Android. A latência durante o processo de autenticação correlaciona-se diretamente com as taxas de abandono. Defina um tempo de carregamento do portal inferior a dois segundos numa ligação 4G.

Alinhe os KPIs de TI e Marketing. A TI é responsável pelo tempo de atividade da rede, débito e latência de autenticação. O Marketing é responsável pelas taxas de captura de dados e desempenho da campanha. Uma estratégia de CX bem-sucedida requer objetivos partilhados — métricas como Taxa de Captura WiFi (percentagem de visitantes do local que autenticam), Custo por Visitante Identificado e Taxa de Visitas Repetidas unem as duas funções.

Segmente a Sua Arquitetura de Rede Corretamente. A rede WiFi de convidados deve ser logicamente isolada da LAN corporativa usando VLANs e regras de firewall stateful rigorosas. Este é um requisito PCI DSS em ambientes de retalho e hospitalidade onde os dados de cartões de pagamento são processados no mesmo local. Testes de penetração regulares do limite da rede são essenciais.

Resolução de Problemas e Mitigação de Riscos

A implementação de uma plataforma de análise de CX abrangente introduz modos de falha específicos que as equipas de TI devem antecipar e mitigar proativamente.

Baixas Taxas de Captura (abaixo de 20%). Se a percentagem de visitantes que autenticam no WiFi for baixa, a causa principal é quase sempre o atrito do Captive Portal. Audite a UX do portal: reduza o número de campos obrigatórios para um na primeira visita, adicione opções de login social (Google, Apple, Facebook) e garanta que a troca de valor — acesso rápido e fiável à internet em troca de um endereço de e-mail — seja claramente comunicada na página de apresentação.

Dados de Localização Imprecisos. O rastreamento de localização baseado em RSSI é suscetível à atenuação de RF de obstáculos físicos (paredes de betão, prateleiras de metal, divisórias de vidro) e interferência multipercurso em ambientes internos complexos. Calibre o modelo de RF regularmente e considere complementar o posicionamento WiFi com beacons BLE em zonas de análise de alto valor, como expositores de produtos ou balcões de serviço.

Falhas no Pipeline de Integração. Limites de taxa de API ou incompatibilidades de esquema entre a plataforma de análise WiFi e o CRM são uma fonte comum de perda de dados. Implemente o tratamento idempotente de webhooks, filas de mensagens mortas para eventos falhados e alertas automatizados quando o pipeline de eventos cair abaixo dos limiares de débito esperados.

Violações do Limite de Segurança. VLANs ou regras de firewall mal configuradas podem expor inadvertidamente a rede corporativa ao tráfego de convidados. Realize auditorias trimestrais de segmentação de rede e garanta que todo o encaminhamento inter-VLAN seja explicitamente negado na firewall por predefinição, com apenas o acesso à internet de saída necessário permitido para o SSID de convidados.

ROI e Impacto no Negócio

A medida final de uma estratégia de CX é o seu impacto nos resultados comerciais. Ao digitalizar o espaço físico, as organizações podem aplicar o rigor analítico do e-commerce às operações físicas.

| Métrica | Linha de Base Típica | Objetivo Pós-Implementação | Método de Medição |

|---|---|---|---|

| Taxa de Captura WiFi | 10-15% | 40-60% | Plataforma de análise |

| Taxa de Visitas Repetidas | Não medido | Aumento de +15-25% | Atribuição de CRM |

| Taxa de Abertura de E-mail | Média da indústria 20% | 35-45% (acionado por localização) | Plataforma de marketing |

| Receita Acessória por Visita | Linha de Base | Aumento de +8-12% | Integração POS |

| Eficiência de Alocação de Pessoal | Agendamento manual | Impulsionado pela procura (dados de permanência) | Painel de operações |

Valor Vitalício do Cliente (CLV) Aumento. Interações personalizadas, impulsionadas por dados de localização e comportamento, aumentam as taxas de visitas repetidas e os valores médios de transação. Organizações que implementam comunicações acionadas e baseadas na presença reportam consistentemente aumentos de CLV de 10-20% no primeiro ano de implementação.

Ganhos de Eficiência Operacional. Mapas de calor e dados de tempo de permanência permitem a alocação de pessoal impulsionada pela procura, reduzindo os custos de mão de obra durante períodos de menor movimento e melhorando a qualidade do serviço durante picos de procura. Num contexto de estádio, isto traduz-se diretamente em tempos de fila reduzidos e maior gasto por pessoa em concessões.

Precisão da Atribuição de Marketing. Ao correlacionar eventos de visitas físicas com a exposição a campanhas digitais, as equipas de marketing podem medir o impacto offline do investimento online com uma precisão anteriormente apenas disponível para operadores de e-commerce puros. Isto desloca a conversa de métricas proxy (impressões, cliques) para resultados comerciais concretos (visitas à loja, aumento de transações).

Termos-Chave e Definições

Captive Portal

A web page that a user of a public-access network is required to interact with before internet access is granted. It serves as the primary data ingestion point in a guest WiFi deployment.

IT teams encounter this as the first digital touchpoint in the physical venue. Portal design directly determines WiFi capture rates and data quality.

RSSI (Received Signal Strength Indicator)

A measurement of the power level of a received radio signal, expressed in dBm. Used by analytics platforms to estimate the distance between a client device and an access point.

The foundational input for location analytics and zone-based dwell time measurement. Accuracy is typically 3-10 metres in a well-designed RF environment.

OpenRoaming

A global roaming federation service, built on Passpoint (IEEE 802.11u/Hotspot 2.0), that enables automatic and secure WiFi onboarding without captive portal interactions.

Critical for reducing login friction for returning visitors while maintaining secure identity attribution. Purple provides a free identity provider service for OpenRoaming under the Connect licence.

MAC Address Anonymisation

The process of cryptographically hashing a device's Media Access Control address before storage, preventing the identification of individual devices from the stored data.

A mandatory GDPR compliance step when tracking unauthenticated devices via probe requests. Must be implemented at the network edge, not in the analytics database.

Dwell Time

The duration of time a device remains within a specific defined zone or venue, measured from first detection to last detection within that zone.

A primary operational metric for measuring engagement, identifying queue bottlenecks, and optimising staff deployment. Typically measured in minutes.

Progressive Profiling

A data collection methodology that gathers customer attributes incrementally across multiple interactions, rather than requesting all information at a single point.

The standard best practice for captive portal design. Reduces initial login friction while building comprehensive customer profiles over time.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance certification programme based on IEEE 802.11u that enables seamless, secure roaming between Wi-Fi networks using WPA2/WPA3 Enterprise authentication.

Provides enterprise-grade security for guest networks and automates the authentication process for returning users, eliminating repetitive captive portal interactions.

WiFi Capture Rate

The percentage of total venue visitors who successfully authenticate to the guest WiFi network, providing a consented identity record.

The primary KPI for measuring the effectiveness of the captive portal and the health of the first-party data pipeline. Industry benchmarks range from 15% (poor) to 60%+ (optimised).

Spatial Analytics

The analysis of location-based data to understand movement patterns, zone utilisation, and spatial relationships within a physical environment.

Enables venue operators to visualise customer journeys, measure zone conversion rates, and make evidence-based decisions about physical layout and resource allocation.

Estudos de Caso

A 200-room hotel is experiencing low guest WiFi adoption rates — under 15% of guests are logging in — and is failing to capture sufficient first-party data to support a new loyalty programme initiative. The hotel uses a legacy captive portal with a six-field registration form.

Step 1 — Diagnose the Friction Point: Pull the captive portal analytics to identify the drop-off rate at each form field. In most cases, the majority of abandonment occurs after the second or third required field. Step 2 — Streamline Authentication: Replace the six-field form with a single-click social login (Google, Apple, or Facebook OAuth) as the primary option, with email-only as a secondary option. This reduces the time-to-internet from 45-60 seconds to under 10 seconds. Step 3 — Implement Progressive Profiling: Configure the analytics platform to request only the email address on the first visit. On the second visit, display a prompt offering 500 loyalty points in exchange for a phone number. On the third visit, request a date of birth for a birthday reward. Step 4 — Deploy OpenRoaming for Returning Guests: For guests who have previously authenticated, configure Passpoint/OpenRoaming so their device reconnects automatically on future visits without seeing the captive portal, while still attributing the visit to their profile. Step 5 — Measure and Iterate: Track the WiFi Capture Rate weekly. Target 40% within 60 days of deployment.

A large retail chain wants to measure the commercial effectiveness of a new store layout in driving traffic to a high-margin accessories display area, and needs to justify the capital expenditure on the refit to the board.

Step 1 — Define the Analytics Zone: Within the WiFi analytics platform, draw a geofence around the accessories display area. Ensure AP coverage within the zone is sufficient for accurate RSSI triangulation (minimum two APs with clear line of sight). Step 2 — Establish a Pre-Refit Baseline: Over a 30-day period before the layout change, measure: Zone Conversion Rate (percentage of total store visitors who enter the accessories zone), Average Dwell Time within the zone, and Bounce Rate (visitors who enter and leave within under 30 seconds). Step 3 — Implement the Layout Change. Step 4 — Measure Post-Refit Performance: Over the equivalent 30-day period post-refit, collect the same metrics. Step 5 — Correlate with POS Data: Integrate the WiFi analytics platform with the POS system to correlate zone dwell time with accessories transaction volume. Calculate the incremental revenue attributable to the layout change. Step 6 — Calculate ROI: Divide the incremental annual revenue by the refit capital cost to produce a payback period for the board presentation.

Análise de Cenários

Q1. A stadium IT director wants to track queue times at concession stands in real time to dynamically deploy additional staff during peak periods. The venue has standard WiFi coverage across the concourse. What is the most appropriate technological approach, and what are the limitations of relying solely on WiFi RSSI data for this use case?

💡 Dica:Consider the accuracy requirements for measuring a dense, slow-moving queue versus general concourse crowd flow. What is the typical RSSI accuracy range, and is it sufficient for distinguishing a 2-metre queue from a 5-metre queue?

Mostrar Abordagem Recomendada

Standard WiFi RSSI tracking provides positional accuracy of approximately 3-10 metres in a well-calibrated indoor environment, which is insufficient for precise queue length measurement at a concession stand. The recommended approach is to supplement the WiFi infrastructure with either: (a) BLE beacons mounted directly above each concession counter, providing sub-2-metre accuracy for devices within the queue zone; or (b) overhead stereoscopic cameras with computer vision analytics for people-counting independent of device presence. The WiFi layer remains valuable for macro-level concourse crowd density and flow direction, while the supplementary technology handles the precision queue measurement use case. The integration point is the analytics platform, which should aggregate both data streams into a unified operational dashboard.

Q2. The marketing team at a retail chain wants to send a personalised push notification to a high-value loyalty member the moment they enter the store, before they have interacted with any staff. The current deployment uses a standard captive portal that takes approximately 45 seconds to complete. How should the IT team architect a solution that delivers a sub-10-second entry notification?

💡 Dica:The captive portal authentication flow is too slow for an immediate entry notification. What authentication mechanism eliminates the portal interaction for returning users while still attributing the visit to their identity?

Mostrar Abordagem Recomendada

The solution requires implementing Passpoint/OpenRoaming for returning loyalty members. The workflow is: (1) On the member's first visit, they complete the standard captive portal and their device credentials are provisioned for Passpoint. (2) On all subsequent visits, the device automatically authenticates via 802.1X/WPA3 Enterprise without displaying the captive portal, completing the authentication handshake in under 2 seconds. (3) The WiFi analytics platform detects the association event and identifies the user via their provisioned identity token. (4) A real-time webhook fires to the marketing automation platform, which dispatches the push notification within 5-8 seconds of the device entering the RF coverage zone. The key architectural requirement is that the loyalty app must have push notification permissions enabled, and the member's device must have the Passpoint profile installed — typically achieved via the loyalty app onboarding flow.

Q3. During a routine network audit at a multi-site retail operator, it is discovered that the guest WiFi analytics platform has been storing raw, unhashed MAC addresses from unauthenticated probe requests for the past 18 months across all 47 stores. What is the primary regulatory risk, what is the immediate remediation action, and what architectural change is required to prevent recurrence?

💡 Dica:Consider the GDPR classification of MAC addresses and the territorial scope of the regulation. What constitutes a 'personal data breach' under Article 33?

Mostrar Abordagem Recomendada

The primary risk is a material GDPR violation under Article 5(1)(b) (purpose limitation) and Article 5(1)(e) (storage limitation), as raw MAC addresses are classified as personal data under Recital 30 of the GDPR. The 18-month retention of unauthenticated probe data without a lawful basis or consent constitutes unlawful processing. Immediate remediation: (1) Notify the Data Protection Officer and conduct a Data Protection Impact Assessment (DPIA). (2) Assess whether the breach meets the Article 33 threshold for supervisory authority notification (within 72 hours if there is a risk to individuals' rights). (3) Purge all stored raw MAC addresses from the analytics database immediately. Architectural remediation: Configure the analytics platform or WLC to apply a SHA-256 hash with a rotating salt to all MAC addresses at the point of capture — on the AP or controller — before any data is transmitted to the analytics platform. This ensures that no raw MAC address ever enters the data pipeline, making the stored data non-personal by design. Implement a 90-day maximum retention policy for anonymised probe data, enforced by automated database purge jobs.