Como Proteger os Dados de Clientes Recolhidos via WiFi

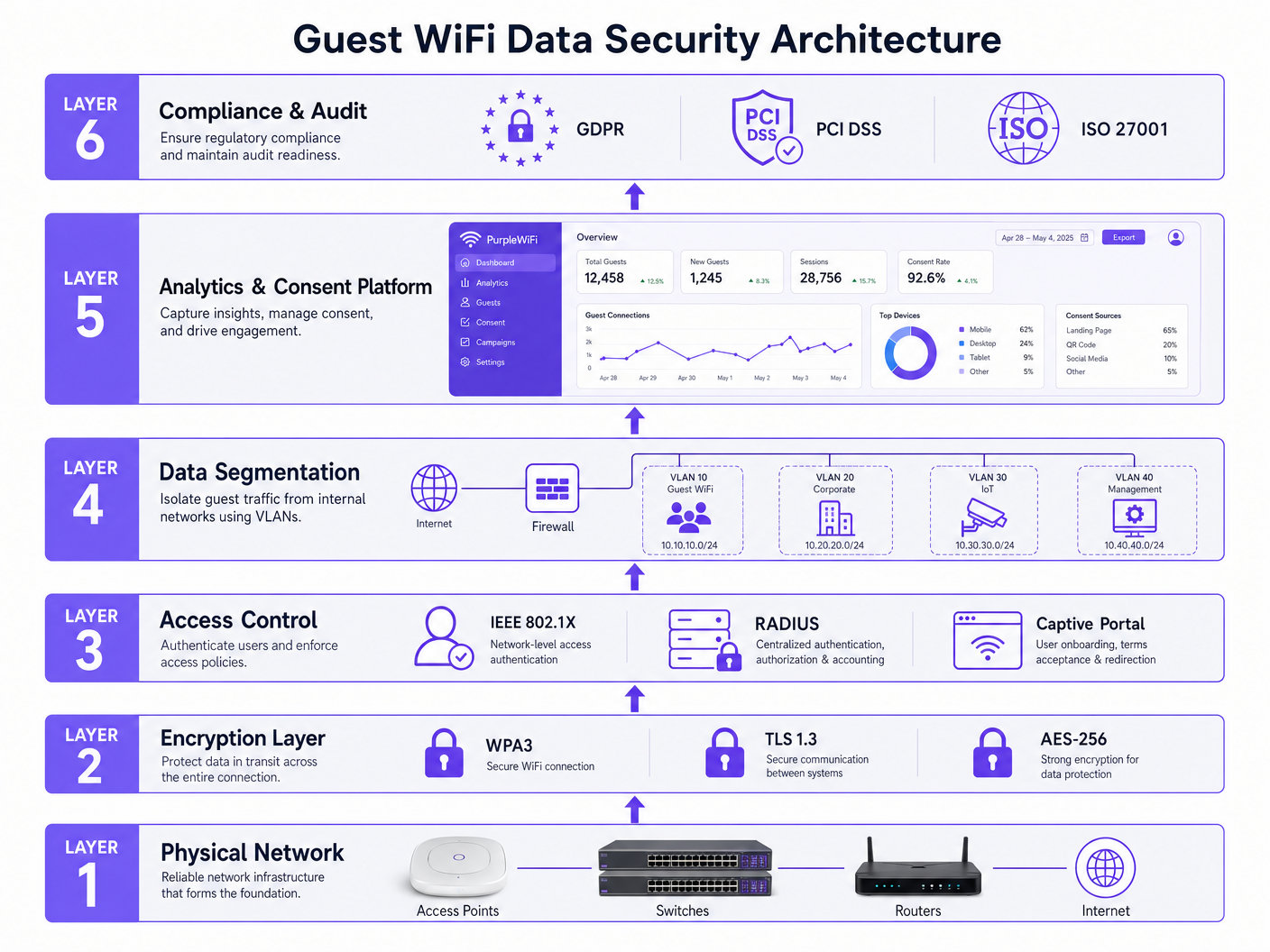

Este guia fornece a gestores de TI, arquitetos de rede e diretores de operações de espaços uma referência técnica definitiva para proteger os dados de clientes recolhidos através de implementações de WiFi para convidados. Abrange a pilha de segurança completa — desde a encriptação WPA3 e o controlo de acesso IEEE 802.1X até aos fluxos de consentimento em conformidade com o GDPR, a devida diligência do fornecedor e as obrigações de notificação de violação. Organizações que operam em ambientes de hotelaria, retalho, eventos e setor público encontrarão orientações de implementação acionáveis, estudos de caso reais e estruturas de mitigação de risco mensuráveis para implementar este trimestre.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada

- A Superfície de Dados: O Que o WiFi para Convidados Realmente Recolhe

- Camada 1: Arquitetura de Encriptação

- Camada 2: Controlo de Acesso e Autenticação

- Camada 3: Segmentação de Rede

- Camada 4: Consentimento e Governança de Dados

- Guia de Implementação

- Fase 1: Avaliação da Infraestrutura (Semanas 1–2)

- Fase 2: Melhoria da Encriptação (Semanas 2–4)

- Fase 3: Implementação do Controlo de Acesso (Semanas 3–6)

- Fase 4: Validação da Segmentação VLAN (Semanas 4–6)

- Fase 5: Fluxo de Consentimento e Governança de Dados (Semanas 5–8)

- Fase 6: Planeamento de Resposta a Incidentes (Semanas 7–10)

- Melhores Práticas

- Exemplos Práticos

- Estudo de Caso 1: Grupo Hoteleiro de 450 Quartos — Revisão da Conformidade com o GDPR

- Estudo de Caso 2: Cadeia de Retalho Nacional — Alinhamento com o PCI DSS 4.0

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

Cada ligação WiFi para convidados é uma transação de dados. Quando um visitante se autentica no seu captive portal — seja no lobby de um hotel, numa loja principal de retalho ou num centro de conferências — está a trocar dados pessoais por acesso à rede. Essa troca cria obrigações legais, responsabilidades técnicas e risco reputacional que devem ser geridos com o mesmo rigor aplicado a qualquer ativo de dados empresariais.

O panorama de ameaças não é abstrato. Pontos de acesso mal configurados, dados não encriptados em trânsito e contratos de fornecedores inadequados resultaram em multas GDPR de vários milhões de libras e litígios de ação coletiva. O Gabinete do Comissário de Informação do Reino Unido emitiu 42,5 milhões de libras em multas só em 2023, com falhas no tratamento de dados na origem da maioria dos casos.

Este guia aborda como proteger os dados de clientes ao longo de todo o ciclo de vida do WiFi para convidados: desde o momento em que um dispositivo sonda a sua rede até à retenção de dados a longo prazo e eventual eliminação. Mapeia controlos técnicos para obrigações de conformidade, fornece recomendações de arquitetura neutras em relação ao fornecedor e mostra como plataformas como a solução Guest WiFi da Purple incorporam a segurança e a gestão de consentimento diretamente na experiência do convidado. Quer esteja a realizar uma auditoria de segurança, a planear uma nova implementação ou a responder a uma revisão de risco a nível de conselho de administração, esta referência oferece-lhe o enquadramento para agir.

Análise Técnica Aprofundada

A Superfície de Dados: O Que o WiFi para Convidados Realmente Recolhe

Antes de conceber controlos, precisa de compreender que dados estão em jogo. Uma implementação típica de Guest WiFi captura várias categorias de informação, cada uma com diferentes perfis de risco e implicações regulamentares.

| Categoria de Dados | Exemplos | Classificação Regulamentar |

|---|---|---|

| Dados de Identidade | Endereço de e-mail, nome, número de telefone | Dados Pessoais (GDPR Art. 4) |

| Identificadores de Dispositivo | Endereço MAC, tipo de dispositivo, versão do SO | Dados Pessoais (após decisão Breyer) |

| Dados Comportamentais | Tempo de permanência, frequência de visita, presença em zona | Dados Pessoais quando ligados à identidade |

| Metadados de Rede | Carimbos de data/hora de ligação, uso de largura de banda, associação a AP | Potencialmente pessoal quando agregado |

| Registos de Consentimento | Carimbo de data/hora, versão dos T&C aceites, opt-in de marketing | Retenção obrigatória para conformidade |

A aleatorização de endereços MAC, agora padrão no iOS 14+ e Android 10+, mudou o panorama de rastreamento. A identidade persistente agora depende de sessões autenticadas — logins de e-mail, autenticação social ou integração de programas de fidelidade — em vez de impressão digital passiva de dispositivos. Isso reforça a importância de um captive portal bem concebido que incentive o login.

Camada 1: Arquitetura de Encriptação

WPA3 (Wi-Fi Protected Access 3) é a base inegociável para qualquer nova implementação. Ratificado pela Wi-Fi Alliance em 2018 e agora obrigatório para a certificação Wi-Fi 6 (802.11ax), o WPA3 aborda as fraquezas fundamentais do WPA2-Personal: substitui o handshake de quatro vias pela Autenticação Simultânea de Iguais (SAE), eliminando ataques de dicionário offline contra handshakes capturados. O WPA3-Enterprise adiciona o modo de segurança mínimo de 192 bits, alinhando-se com os requisitos da CNSA Suite para ambientes de alta segurança.

Para espaços que não podem substituir imediatamente hardware legado, o WPA2 com AES-CCMP (não TKIP) é a configuração mínima aceitável. O TKIP foi descontinuado em 802.11-2012 e deve ser desativado.

Os dados em trânsito para além do ponto de acesso devem ser protegidos por TLS 1.3. Isso aplica-se a todas as chamadas API entre o captive portal e o backend de análise, toda a sincronização de dados entre controladores on-premises e plataformas cloud, e todas as interfaces administrativas. O TLS 1.2 é aceitável como fallback onde o 1.3 não é suportado, mas o TLS 1.0 e 1.1 devem ser desativados — um requisito imposto pelo PCI DSS 4.0 desde março de 2024.

Os dados em repouso — seja numa plataforma de análise cloud ou numa base de dados on-premises — devem usar encriptação AES-256. Isso aplica-se a todo o armazenamento de dados, não apenas a campos sensíveis. A encriptação ao nível da coluna para campos de alta sensibilidade (e-mail, telefone) fornece uma camada adicional de proteção contra injeção SQL e ameaças internas.

Camada 2: Controlo de Acesso e Autenticação

IEEE 802.1X é o padrão de controlo de acesso à rede baseado em porta que sustenta a autenticação WiFi empresarial. Num contexto de WiFi para convidados, o 802.1X é tipicamente implementado em conjunto com um servidor RADIUS (Remote Authentication Dial-In User Service) para autenticar utilizadores antes de conceder acesso à rede. A estrutura EAP (Extensible Authentication Protocol) dentro do 802.1X suporta múltiplos métodos de autenticação: EAP-TLS (baseado em certificado, segurança mais alta), EAP-TTLS e PEAP são os mais comuns em implementações empresariais.

Para redes de convidados onde a distribuição de certificados é impraticável, o modelo de captive portal permanece padrão. No entanto, o captive portal deve ser tratado como um limite de segurança, não apenas um ponto de contacto de marketing. Os requisitos chave incluem a imposição de HTTPS na página de splash (cabeçalhos HTTP Strict Transport Security), proteção CSRF em submissões de formulários, limitação de taxa em tentativas de autenticação e expiração de token de sessão alinhada com a sessão de rede do convidado.

O Controlo de Acesso Baseado em Funções (RBAC) deve governar o acesso administrativo à plataforma de gestão WiFi. Aplica-se o princípio do menor privilégio: o pessoal do espaço não deve ter acesso a exportações de dados brutos; apenas os controladores de dados designados devem poder iniciar operações de dados em massa. Todas as ações administrativas devem ser registadas com trilhas de auditoria imutáveis.

Camada 3: Segmentação de Rede

O tráfego de convidados deve ser isolado de redes internas usando VLANs (Virtual Local Area Networks). Este é um controlo fundamental que limita o movimento lateral em caso de comprometimento. Uma arquitetura de segmentação bem projetada para um local multiuso geralmente implementa um mínimo de quatro VLANs:

- VLAN 10 — Guest WiFi: Acesso apenas à Internet, sem encaminhamento interno, filtragem DNS ativada

- VLAN 20 — Corporate/Staff: Acesso a sistemas internos, pilha de segurança completa

- VLAN 30 — IoT/OT: Gestão de edifícios, CCTV, controlo de acesso — isolado tanto de convidados como de corporativo

- VLAN 40 — Management: Gestão de infraestrutura de rede, estritamente controlada por acesso

As regras da firewall devem negar explicitamente qualquer encaminhamento entre a VLAN 10 e as VLANs 20, 30 e 40. A filtragem de saída na VLAN de convidados deve bloquear os intervalos de endereços RFC 1918 para evitar que os dispositivos de convidados sondem sub-redes internas. DNS-over-HTTPS (DoH) ou DNS-over-TLS (DoT) na VLAN de convidados impede a exfiltração de dados baseada em DNS e fornece capacidades de filtragem de conteúdo.

Camada 4: Consentimento e Governança de Dados

O captive portal é onde a arquitetura técnica encontra a obrigação legal. De acordo com o Artigo 7 do GDPR, o consentimento deve ser dado livremente, de forma específica, informada e inequívoca. Caixas pré-selecionadas são proibidas. Agrupar o acesso WiFi com o consentimento de marketing é uma área cinzenta que o ICO tem escrutinado — a posição mais segura é separar os dois, oferecendo o acesso WiFi como serviço principal e as comunicações de marketing como uma opção de adesão clara e distinta.

A plataforma WiFi Analytics da Purple fornece uma camada de gestão de consentimento que regista o carimbo de data/hora preciso, o endereço IP e a versão dos termos e condições aceites por cada utilizador. Este registo de consentimento é, em si, um ativo de dados que deve ser retido durante a duração de qualquer potencial desafio legal — tipicamente seis anos sob os períodos de limitação do Reino Unido.

A minimização de dados (Artigo 5(1)(c) do GDPR) exige que recolha apenas os dados necessários para o fim declarado. Se o seu fim declarado for a gestão de acesso à rede, não precisa de uma data de nascimento. Se o seu fim declarado incluir marketing personalizado, precisa de consentimento explícito para esse fim específico, e os dados recolhidos devem ser proporcionais a ele. Consulte o guia Como Recolher Dados de Primeira Parte Através de WiFi para uma análise detalhada dos quadros de recolha lícita.

Guia de Implementação

Fase 1: Avaliação da Infraestrutura (Semanas 1–2)

Comece com uma auditoria completa da sua infraestrutura de pontos de acesso existente. Documente a versão do firmware, o nível de suporte WPA e a capacidade VLAN de cada dispositivo. Identifique quaisquer pontos de acesso a executar WPA2-TKIP ou a operar sem suporte VLAN — estas são prioridades de remediação imediatas. Simultaneamente, reveja a sua topologia de rede para confirmar que o tráfego de convidados e corporativo está física ou logicamente separado na camada de switching, e não apenas ao nível do controlador.

Fase 2: Melhoria da Encriptação (Semanas 2–4)

Implemente WPA3-Personal (SAE) em todos os SSIDs de convidados onde o hardware o suporte. Para ambientes mistos, ative o Modo de Transição WPA3 para manter a compatibilidade retroativa com clientes WPA2 durante a janela de migração. Atualize as configurações TLS em todos os serviços virados para a web para impor TLS 1.3 como preferencial, com TLS 1.2 como alternativa. Desative TLS 1.0, 1.1 e todas as suites de cifra RC4. Valide as configurações usando ferramentas como SSL Labs ou testssl.sh.

Fase 3: Implementação do Controlo de Acesso (Semanas 3–6)

Implemente ou valide a sua infraestrutura RADIUS. Para redes geridas na cloud, a maioria dos controladores empresariais (Cisco Meraki, Aruba Central, Juniper Mist) fornece serviços de proxy RADIUS integrados. Configure 802.1X nos SSIDs de funcionários e gestão. Para o SSID de convidados, configure o captive portal com imposição HTTPS, tempos limite de sessão e limitação de taxa. Integre o captive portal com a sua plataforma de análise — a plataforma Guest WiFi da Purple oferece integrações pré-construídas com os principais fornecedores de controladores, eliminando o custo de desenvolvimento personalizado.

Fase 4: Validação da Segmentação VLAN (Semanas 4–6)

Valide o isolamento da VLAN usando ferramentas de teste de penetração. A partir de um dispositivo na VLAN de convidados, confirme que não consegue alcançar nenhum endereço RFC 1918 fora da sub-rede de convidados. Valide que as consultas DNS são resolvidas corretamente e que DoH ou DoT é imposto. Teste as regras da firewall tentando iniciar ligações da VLAN 10 para a VLAN 20 — todas essas tentativas devem ser registadas e bloqueadas.

Fase 5: Fluxo de Consentimento e Governança de Dados (Semanas 5–8)

Reveja o fluxo de consentimento do seu captive portal em relação às diretrizes de consentimento do ICO. Garanta que o aviso de privacidade é acessível, em linguagem clara e com controlo de versão. Implemente políticas de retenção de dados na sua plataforma de análise — a plataforma da Purple suporta períodos de retenção configuráveis com anonimização automática no vencimento. Nomeie ou confirme o seu Encarregado de Proteção de Dados se a sua organização atingir o limiar do GDPR, e registe as suas atividades de processamento no seu Registo de Atividades de Processamento (ROPA).

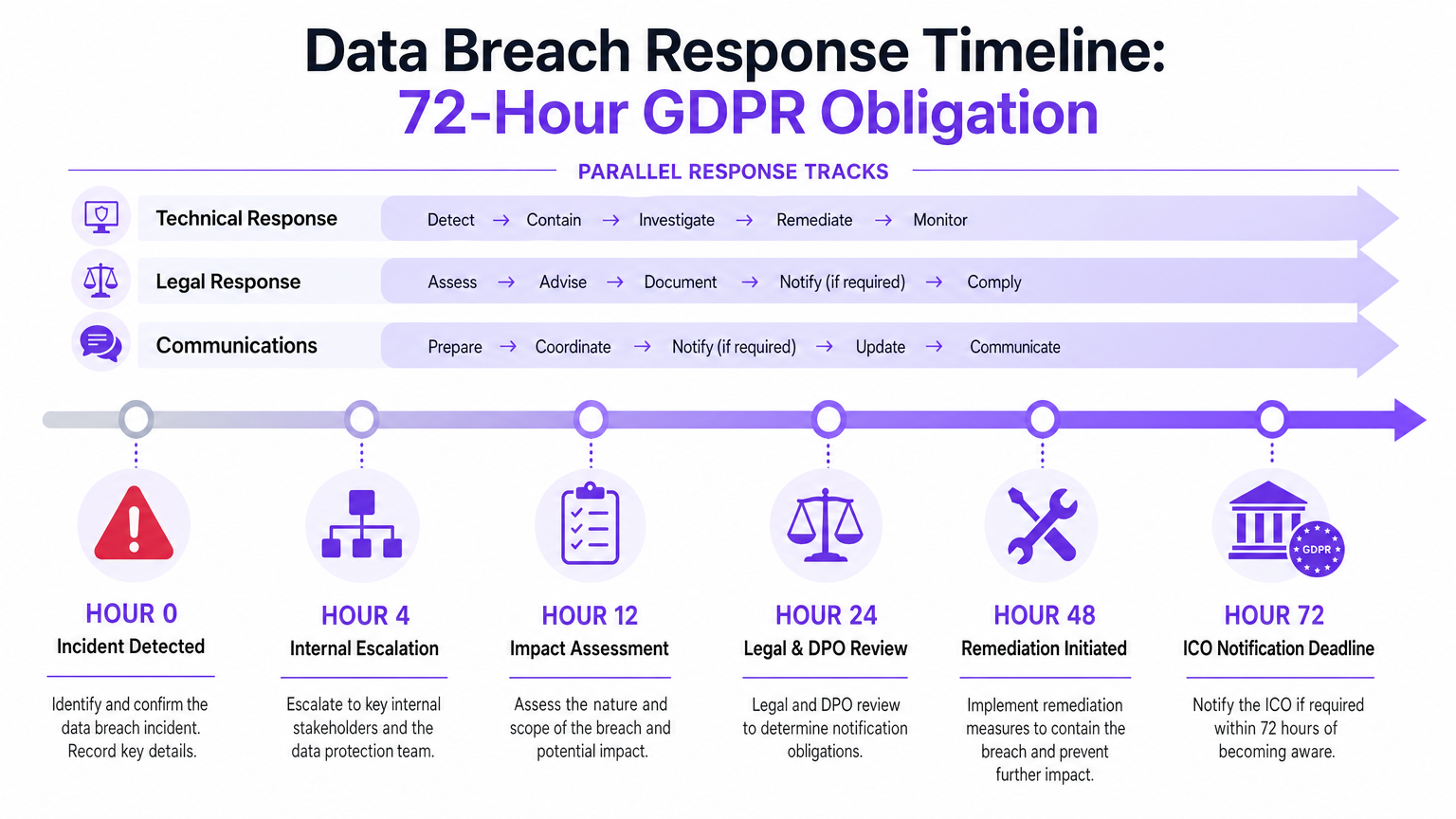

Fase 6: Planeamento de Resposta a Incidentes (Semanas 7–10)

Documente o seu procedimento de resposta a violações. Atribua funções: quem deteta, quem contém, quem notifica. Teste o procedimento com um exercício de simulação. Garanta que o seu DPO tem acesso direto aos registos de auditoria da plataforma de análise e pode exportar um relatório completo de acesso do titular dos dados dentro do prazo de 30 dias do GDPR.

Melhores Práticas

Padrões de Encriptação: Implemente WPA3-SAE em todos os SSIDs de convidados. Imponha TLS 1.3 para todos os dados em trânsito. Utilize AES-256 para todos os dados em repouso. Estes não são objetivos aspiracionais — são a base esperada por reguladores e auditores em 2025.

Postura de Confiança Zero em Redes de Convidados: Trate cada dispositivo de convidado como não fidedigno, independentemente do estado de autenticação. Aplique filtragem DNS, limitação de largura de banda e controlos de saída como padrão. Não conceda aos dispositivos de convidados qualquer confiança implícita com base na localização da rede.

Due Diligence de Fornecedores: Qualquer plataforma de terceiros que processe dados de convidados em seu nome é um Processador de Dados eer GDPR. Deve ter um Acordo de Processamento de Dados (DPA) em vigor. Verifique a certificação ISO 27001, realize questionários de segurança anuais e reveja as listas de sub-processadores. A Purple mantém a certificação ISO 27001 e fornece um DPA padrão como parte do seu contrato empresarial.

Minimização e Retenção de Dados: Recolha apenas o que precisa. Defina limites de retenção automatizados — 90 dias para registos de sessão brutos, 24 meses para análises agregadas, indefinido para registos de consentimento. Anonimize em vez de apagar quando o valor analítico é retido.

Testes de Penetração Regulares: Encomende testes de penetração anuais do seu ambiente de WiFi para convidados a um fornecedor acreditado pela CREST. Inclua testes de fuga de VLAN, tentativas de bypass do captive portal e testes de segurança da API das suas integrações de plataforma de análise.

Formação de Pessoal: Os controlos técnicos mais sofisticados podem ser comprometidos por um membro do pessoal que ligue um dispositivo não gerido a uma porta de switch corporativa. A formação anual de sensibilização para a segurança, com módulos específicos sobre gestão de redes de convidados, é um requisito do PCI DSS e uma boa prática do GDPR.

Exemplos Práticos

Estudo de Caso 1: Grupo Hoteleiro de 450 Quartos — Revisão da Conformidade com o GDPR

Um grupo hoteleiro do Reino Unido que opera 12 propriedades identificou lacunas significativas durante uma auditoria pré-ICO: o WiFi para convidados estava a funcionar com WPA2-TKIP, o captive portal não tinha registos de consentimento controlados por versão, e as VLANs de convidados e POS estavam no mesmo segmento de Camada 2 em três propriedades. O programa de remediação, concluído em 14 semanas, incluiu atualizações de firmware de pontos de acesso para ativar o Modo de Transição WPA3, a implementação da plataforma Guest WiFi da Purple para substituir uma solução de captive portal legada, e uma re-arquitetura completa de VLAN em todas as 12 propriedades. Após a implementação, o grupo alcançou uma taxa de captura de consentimento de 94% (versus 61% anteriormente), reduziu a sua pontuação de risco de violação de dados em 67% na sua avaliação de seguro cibernético, e passou na auditoria da ICO sem requisitos de remediação. O desafio específico do setor da Hotelaria — alta rotatividade de hóspedes, diversos tipos de dispositivos e requisitos de integração POS — torna este um modelo de implementação representativo.

Estudo de Caso 2: Cadeia de Retalho Nacional — Alinhamento com o PCI DSS 4.0

Uma cadeia de retalho com 200 lojas enfrentou requisitos de conformidade com o PCI DSS 4.0 que exigiam um mínimo de TLS 1.2 em todas as redes adjacentes ao ambiente de dados de titulares de cartões (CDE). O seu WiFi para convidados, embora tecnicamente separado do CDE, partilhava infraestrutura física com sistemas POS em 40 lojas. A remediação envolveu a implementação de hardware dedicado de WiFi para convidados nas 40 lojas afetadas, a implementação de isolamento rigoroso de VLAN com ACLs de firewall validadas por um QSA, e a migração do captive portal para a plataforma da Purple com tratamento de dados alinhado com o PCI DSS. A implementação no Retalho reduziu o seu âmbito PCI DSS nessas 40 localizações e eliminou uma constatação que tinha aparecido em três relatórios anuais consecutivos do QSA. O projeto proporcionou um ROI mensurável: redução do prémio de seguro cibernético de £180.000 por ano contra um custo de projeto de £240.000, alcançando o retorno em 16 meses.

Resolução de Problemas e Mitigação de Riscos

Fuga de VLAN: O modo de falha mais comum em implementações de WiFi para convidados é a má configuração de VLAN na camada de switching. Os sintomas incluem dispositivos de convidados serem capazes de fazer ping a hosts internos ou aceder a interfaces web internas. Diagnóstico: execute uma análise de rede a partir de um dispositivo VLAN de convidado e verifique as respostas RFC 1918 fora da sub-rede de convidado. Remediação: reveja as configurações das portas trunk em todos os switches no caminho do ponto de acesso para o firewall, e valide as ACLs no firewall.

Bypass do Captive Portal: Utilizadores sofisticados podem contornar os captive portals usando tunelamento DNS ou conectando-se a um resolvedor DNS aberto conhecido antes que o redirecionamento do portal seja acionado. Mitigue bloqueando todo o DNS de saída (porta 53 UDP/TCP) da VLAN de convidado, exceto para o seu resolvedor designado, e implementando a deteção de captive portal baseada em DNS (RFC 8910).

Aleatorização de MAC e Lacunas de Análise: Dispositivos iOS e Android agora aleatorizam endereços MAC por SSID, quebrando a continuidade da sessão para utilizadores não autenticados. A resposta correta não é tentar a desaleatorização de MAC (o que é tecnicamente difícil e legalmente questionável), mas sim projetar o seu captive portal para incentivar o login autenticado. As sessões autenticadas fornecem identidade persistente que sobrevive a alterações de MAC.

Perda de Registos de Consentimento: Se a sua plataforma de captive portal não mantiver registos de consentimento imutáveis, não terá defesa contra um pedido de acesso do titular dos dados ou uma investigação regulamentar. Garanta que a sua plataforma exporta os registos de consentimento num formato que possa ser retido independentemente da própria plataforma — a plataforma da Purple fornece exportação JSON e CSV de todos os registos de consentimento com carimbos de data/hora criptográficos.

Notificação de Violação do Fornecedor: O seu Acordo de Processamento de Dados deve especificar a obrigação do fornecedor de o notificar de uma violação no prazo de 24 horas após a descoberta — dando-lhe tempo suficiente para cumprir o seu próprio prazo de notificação à ICO de 72 horas. Se o seu DPA atual não contiver esta cláusula, requer renegociação imediata.

ROI e Impacto no Negócio

O caso de negócio para investir na segurança de dados de WiFi para convidados opera em dois eixos: mitigação de riscos e capacitação de receitas.

No lado do risco, as multas do GDPR podem atingir 4% do volume de negócios anual global ou £17,5 milhões, o que for mais elevado. Para um grupo hoteleiro de médio porte com um volume de negócios de £50 milhões, esse teto é de £2 milhões. Os prémios de seguro cibernético para organizações com controlos de segurança demonstráveis — WPA3, 802.1X, fornecedores certificados ISO 27001 — são tipicamente 20–35% mais baixos do que para aqueles sem. O custo médio de uma violação de dados no Reino Unido em 2024 foi de £3,4 milhões, incluindo investigação, remediação, resposta regulamentar e danos reputacionais.

No lado da lado da receita, uma plataforma de WiFi para convidados segura e bem projetada é um motor de dados primários. Locais que utilizam a plataforma WiFi Analytics da Purple reportam taxas médias de captura de consentimento de 85–92%, gerando bases de dados de marketing com consentimento que impulsionam receitas mensuráveis através de campanhas direcionadas. Um hotel de 500 quartos que capta 300 novos contactos com consentimento por dia constrói uma base de dados de 100.000 contactos verificados em menos de um ano — um ativo de marketing com um valor vitalício conservador de £500.000 a £1 milhão.

O investimento em segurança não é um centro de custos. É a base que torna o ativo de dados legítimo, defensável e comercialmente explorável. Organizações nos setores de Saúde , Transportes e ambientes do setor público enfrentam escrutínio regulatório adicional — o caso de investimento é ainda mais forte onde regulamentações específicas do setor (NIS2, DSPT, CAF) se sobrepõem às obrigações do GDPR.

Para mais contexto sobre como o WiFi para convidados se integra com arquiteturas mais amplas de IoT e inteligência de localização, consulte o Internet of Things Architecture: A Complete Guide e o Indoor Positioning System: UWB, BLE, and WiFi Guide .

Termos-Chave e Definições

WPA3 (Wi-Fi Protected Access 3)

The current Wi-Fi security standard, ratified in 2018, that replaces WPA2. WPA3-Personal uses Simultaneous Authentication of Equals (SAE) to eliminate offline dictionary attacks. WPA3-Enterprise adds 192-bit minimum security mode. Mandatory for Wi-Fi 6 (802.11ax) certification.

IT teams encounter this when specifying access point procurement or auditing existing deployments. Any access point that cannot support WPA3 should be flagged for replacement in the next hardware refresh cycle.

IEEE 802.1X

A port-based network access control standard that requires devices to authenticate before being granted network access. Works in conjunction with a RADIUS server and the EAP (Extensible Authentication Protocol) framework. Prevents unauthorised devices from connecting to the network.

Relevant for staff and management SSIDs where certificate-based or credential-based authentication is required. On guest networks, typically replaced by captive portal authentication, but 802.1X principles inform the overall access control architecture.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised authentication, authorisation, and accounting (AAA) for network access. In WiFi deployments, the RADIUS server validates credentials presented via 802.1X and returns access policies to the network controller.

IT teams deploy RADIUS servers (Microsoft NPS, FreeRADIUS, Cisco ISE) as the backend for 802.1X authentication. Cloud-managed network platforms often include hosted RADIUS services, reducing on-premises infrastructure requirements.

VLAN (Virtual Local Area Network)

A logical network segment created within a physical switching infrastructure. VLANs allow multiple isolated networks to share the same physical hardware while preventing traffic from crossing segment boundaries without explicit routing and firewall rules.

The primary mechanism for separating guest WiFi traffic from corporate, POS, and IoT networks. VLAN misconfiguration is the most common cause of guest-to-corporate network leakage in venue deployments.

TLS 1.3 (Transport Layer Security 1.3)

The current version of the cryptographic protocol that secures data in transit over networks. TLS 1.3 removes support for weak cipher suites, reduces handshake latency, and provides forward secrecy by default. TLS 1.0 and 1.1 are deprecated; TLS 1.2 is acceptable but TLS 1.3 is preferred.

Relevant for all web-facing services including captive portals, analytics dashboards, and API endpoints. PCI DSS 4.0 (effective March 2024) requires TLS 1.2 minimum on all systems in or adjacent to the cardholder data environment.

AES-256 (Advanced Encryption Standard, 256-bit)

A symmetric encryption algorithm with a 256-bit key length, considered computationally infeasible to brute-force with current and near-future technology. The standard for encrypting data at rest in enterprise systems.

IT teams should verify that their WiFi analytics platform and any associated databases use AES-256 for data at rest. This is a standard requirement in ISO 27001 implementations and is specified in most enterprise security policies.

Captive Portal

A web page presented to users when they connect to a guest WiFi network, before full internet access is granted. Used to collect authentication credentials, display terms and conditions, gather consent for data processing, and redirect users to branded content.

The captive portal is both a security control and a compliance mechanism. It must enforce HTTPS, implement CSRF protection, version-control its terms and conditions, and record consent with timestamps. It is also the primary data collection touchpoint for guest WiFi analytics platforms.

Data Processing Agreement (DPA)

A legally binding contract required under GDPR Article 28 between a Data Controller (the venue operator) and a Data Processor (the WiFi platform vendor). It specifies the scope of processing, security obligations, breach notification timelines, sub-processor restrictions, and data deletion requirements.

Mandatory for any third-party vendor that processes personal data on your behalf. Absence of a DPA is itself a GDPR violation. IT teams should ensure a signed DPA is in place before any guest data flows to a third-party platform.

SAE (Simultaneous Authentication of Equals)

The handshake protocol used in WPA3-Personal, replacing the Pre-Shared Key (PSK) handshake of WPA2. SAE is resistant to offline dictionary attacks because it does not expose a capturable handshake that can be brute-forced after the fact.

IT teams should understand SAE as the core security improvement of WPA3 over WPA2. When evaluating access point hardware, SAE support is the key capability to verify for WPA3 compliance.

GDPR Article 7 Consent

The legal standard for valid consent under the General Data Protection Regulation. Consent must be freely given, specific, informed, and unambiguous. It must be as easy to withdraw as to give. Pre-ticked boxes and bundled consent are prohibited.

Directly applicable to guest WiFi captive portals where personal data is collected. The ICO has issued guidance specifically on WiFi consent, and venues must ensure their captive portal design meets the Article 7 standard.

Estudos de Caso

A 450-room hotel group operating 12 UK properties is preparing for an ICO audit. Their current guest WiFi runs WPA2-TKIP, the captive portal has no version-controlled consent records, and at three properties the guest and POS VLANs share the same Layer 2 segment. What is the remediation priority order and what outcomes should they target?

Priority 1 (immediate, Week 1): Disable TKIP on all access points and enforce WPA2-AES as the minimum. This eliminates the most critical encryption vulnerability without requiring hardware replacement. Priority 2 (Week 1–2): Physically or logically separate guest and POS VLANs at the three affected properties. This is a PCI DSS requirement and limits breach blast radius. Configure explicit deny ACLs at the firewall between VLAN segments. Priority 3 (Weeks 2–6): Deploy a compliant captive portal platform (such as Purple) that provides version-controlled consent records with cryptographic timestamps. Migrate all 12 properties to a unified consent management system. Priority 4 (Weeks 4–8): Upgrade access points that support WPA3 to WPA3 Transition Mode. Commission a penetration test to validate VLAN isolation. Target outcomes: 90%+ consent capture rate, zero VLAN leakage findings in pen test, full consent record audit trail available for ICO review.

A 200-store retail chain is preparing for PCI DSS 4.0 assessment. At 40 stores, guest WiFi shares physical switching infrastructure with POS systems. The QSA has flagged this as a scope expansion risk. What is the correct architectural response?

The correct response is network segmentation that removes guest WiFi from PCI DSS scope entirely. Deploy dedicated access points for guest WiFi at the 40 affected stores, connected to a separate switch or switch port group with no trunk connectivity to the POS VLAN. Configure firewall ACLs to explicitly deny any routing between the guest VLAN (e.g., 10.10.10.0/24) and the CDE VLAN (e.g., 10.20.20.0/24). Validate isolation with a network scan from a guest device — no CDE hosts should be reachable. Document the segmentation architecture in a network diagram and present it to the QSA as evidence of scope reduction. Additionally, migrate the captive portal to a PCI DSS-aligned platform that does not process cardholder data and maintains its own security certification.

A conference centre operator discovers that a third-party WiFi vendor they have been using for three years does not have a Data Processing Agreement in place and cannot demonstrate ISO 27001 certification. A data subject access request has just been received. What are the immediate obligations and remediation steps?

Immediate obligations: (1) Respond to the DSAR within 30 days — this is a legal obligation regardless of the vendor situation. Request a full data export from the vendor covering all data held on the requesting individual. (2) Assess whether the absence of a DPA constitutes a reportable breach — if personal data has been processed without a lawful basis or adequate safeguards, this may require ICO notification within 72 hours. (3) Engage legal counsel to assess liability exposure. Remediation steps: (1) Issue a DPA to the vendor immediately and require execution within 5 business days. (2) Request the vendor's security certifications and conduct an emergency security questionnaire. (3) If the vendor cannot demonstrate adequate security measures, initiate a procurement process for a compliant replacement platform. (4) Document all remediation steps for the ICO record. (5) Appoint a DPO if not already in place and update the ROPA to reflect the corrected processing basis.

Análise de Cenários

Q1. Your organisation operates a 300-seat conference centre. A security consultant has flagged that your guest WiFi captive portal is served over HTTP, not HTTPS. The venue manager argues that 'it's just a login page, not a payment page.' How do you respond, and what is the remediation?

💡 Dica:Consider what data is transmitted at the captive portal and what regulatory obligations apply, independent of whether payment data is involved.

Mostrar Abordagem Recomendada

The venue manager's argument conflates PCI DSS scope (which is payment-specific) with GDPR obligations (which apply to all personal data). A captive portal served over HTTP transmits credentials, email addresses, and consent records in plaintext — any attacker on the same network segment can intercept this data via a passive sniff. This is a GDPR data security failure under Article 32, which requires 'appropriate technical measures' to protect personal data. Remediation: (1) Obtain and install a TLS certificate on the captive portal server — Let's Encrypt provides free certificates for public-facing services. (2) Configure HTTPS redirect for all HTTP requests to the portal. (3) Implement HSTS (HTTP Strict Transport Security) headers to prevent downgrade attacks. (4) Validate the configuration using SSL Labs. This is a low-cost, high-impact remediation that should be completed within 48 hours.

Q2. You are the IT Director of a retail chain preparing for a PCI DSS 4.0 assessment. Your QSA has indicated that your guest WiFi network, which shares switching infrastructure with your POS systems at 60 stores, will expand your PCI DSS scope unless you can demonstrate adequate segmentation. What evidence do you need to produce, and what is the minimum viable architecture?

💡 Dica:PCI DSS scope is determined by network connectivity, not just logical configuration. The QSA needs to verify that a compromise of the guest network cannot reach the CDE.

Mostrar Abordagem Recomendada

The minimum viable architecture requires: (1) Dedicated VLANs for guest WiFi (e.g., VLAN 10) and POS/CDE (e.g., VLAN 20) with no trunk connectivity between them except through a firewall. (2) Firewall ACLs that explicitly deny all traffic from VLAN 10 to VLAN 20, with logging enabled. (3) Validation via network scan from a guest VLAN device — no CDE hosts should be reachable. Evidence to produce for the QSA: (a) Network topology diagram showing VLAN assignments and firewall placement, (b) Firewall ruleset showing explicit deny rules, (c) Network scan results from the guest VLAN confirming no CDE hosts are reachable, (d) Switch configuration showing VLAN assignments and trunk port configurations. If the shared switching infrastructure cannot support adequate VLAN isolation (e.g., unmanaged switches), physical separation with dedicated guest WiFi access points connected to a separate switch is required.

Q3. A data subject contacts your venue claiming they never consented to receive marketing emails, despite being on your guest WiFi marketing list. Your current captive portal platform cannot produce a consent record for this individual. What are your obligations, and how do you prevent this situation in future deployments?

💡 Dica:Consider both the immediate DSAR obligation and the systemic platform capability gap this reveals.

Mostrar Abordagem Recomendada

Immediate obligations: (1) Acknowledge the DSAR within 5 working days and respond within 30 calendar days. (2) Cease marketing communications to this individual immediately — the burden of proof for consent lies with the controller, not the data subject. If you cannot produce a consent record, you must treat the processing as unlawful. (3) Assess whether the inability to produce consent records for any individual constitutes a systemic failure requiring ICO notification. (4) Remove the individual from all marketing lists and document the action. Systemic remediation: (1) Replace or upgrade the captive portal platform with one that provides immutable, timestamped, version-controlled consent records — Purple's platform provides this as a standard capability. (2) Conduct a retrospective audit of your marketing database to identify any contacts for whom consent records cannot be produced, and remove them. (3) Update your ROPA to reflect the corrected consent basis. (4) Implement a consent record export test as part of your quarterly compliance review. The inability to produce consent records is one of the most common ICO enforcement triggers and is entirely preventable with the right platform.