Event WiFi: Planeamento e Implementação de Redes Sem Fios Temporárias

Este guia fornece a gestores de TI, arquitetos de rede e diretores de operações de espaços uma referência técnica completa para o planeamento e implementação de redes WiFi temporárias em eventos de qualquer escala. Abrange o planeamento de capacidade, seleção de hardware, arquitetura de VLAN, integração de captive portal, conformidade com o GDPR e análise pós-evento — com estudos de caso concretos de ambientes de hotelaria e conferências de grande escala. Para produtores de eventos e empresas de AV, mapeia o ciclo de vida completo de um projeto de WiFi para eventos, desde o levantamento inicial do local até à desmontagem e relatórios.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada

- Porquê o WiFi para Eventos é Diferente

- Planeamento de Capacidade: Os Números que Importam

- Backhaul: A Base Inegociável

- Arquitetura de Rede e Design de VLAN

- Planeamento de Frequência de Rádio

- Arquitetura do Captive Portal e Conformidade com o GDPR

- Guia de Implementação

- Fase 1: Levantamento do Local e Modelação de Capacidade (8 Semanas Antes do Evento)

- Fase 2: Aquisição de Hardware e Encomenda de Backhaul (6–8 Semanas Antes do Evento)

- Fase 3: Configuração e Testes Pré-Evento (1–2 Semanas Antes do Evento)

- Fase 4: Implementação no Local (Dia Anterior ao Evento)

- Fase 5: Gestão e Monitorização no Local

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- Esgotamento do Pool DHCP

- Sobrecarga do Servidor de Autenticação

- Interferência de Co-Canal

- Falhas de Redirecionamento do Captive Portal

- Falha de Uplink

- ROI e Impacto no Negócio

Resumo Executivo

O WiFi para eventos é uma disciplina de engenharia distinta. Ao contrário das implementações empresariais permanentes, as redes sem fios temporárias devem absorver uma densidade extrema de clientes em prazos apertados, operar com infraestruturas emprestadas ou alugadas e cumprir obrigações de conformidade — tudo isto enquanto proporcionam uma experiência de utilizador fluida que reflete diretamente na marca do evento. Uma rede falhada numa conferência de 3.000 pessoas não é um inconveniente; é um incidente reputacional e comercial.

Este guia aborda o ciclo de vida completo da implementação: modelagem de capacidade, aluguer de hardware, provisionamento de backhaul, arquitetura de VLAN, design de captive portal e gestão no local. É escrito para o profissional de TI que precisa de tomar decisões de aquisição e arquitetura neste trimestre, e não uma visão teórica de padrões sem fios. Onde a plataforma Guest WiFi e WiFi Analytics da Purple adiciona valor específico — particularmente em torno da gestão de captive portal, captura de dados em conformidade com o GDPR e relatórios pós-evento — esses pontos de integração são explicitamente destacados.

Análise Técnica Aprofundada

Porquê o WiFi para Eventos é Diferente

O desafio fundamental do WiFi para eventos é a densidade combinada com a simultaneidade. Numa implementação de escritório padrão, pode ter 100 dispositivos espalhados por 1.000 metros quadrados, com tempos de conexão escalonados ao longo do dia de trabalho. Numa palestra de conferência, pode ter 2.000 dispositivos a tentar associar-se num período de cinco minutos, à medida que os participantes entram numa sala. O ambiente de RF, a infraestrutura DHCP e o backend de autenticação precisam de ser projetados para essa carga de pico — não para a média.

Três variáveis impulsionam cada decisão arquitetónica numa implementação de evento: número de clientes, requisito de débito por utilizador e duração do evento. Se estes forem mal calculados na fase de planeamento, nenhuma quantidade de resolução de problemas no local irá recuperar a situação.

Planeamento de Capacidade: Os Números que Importam

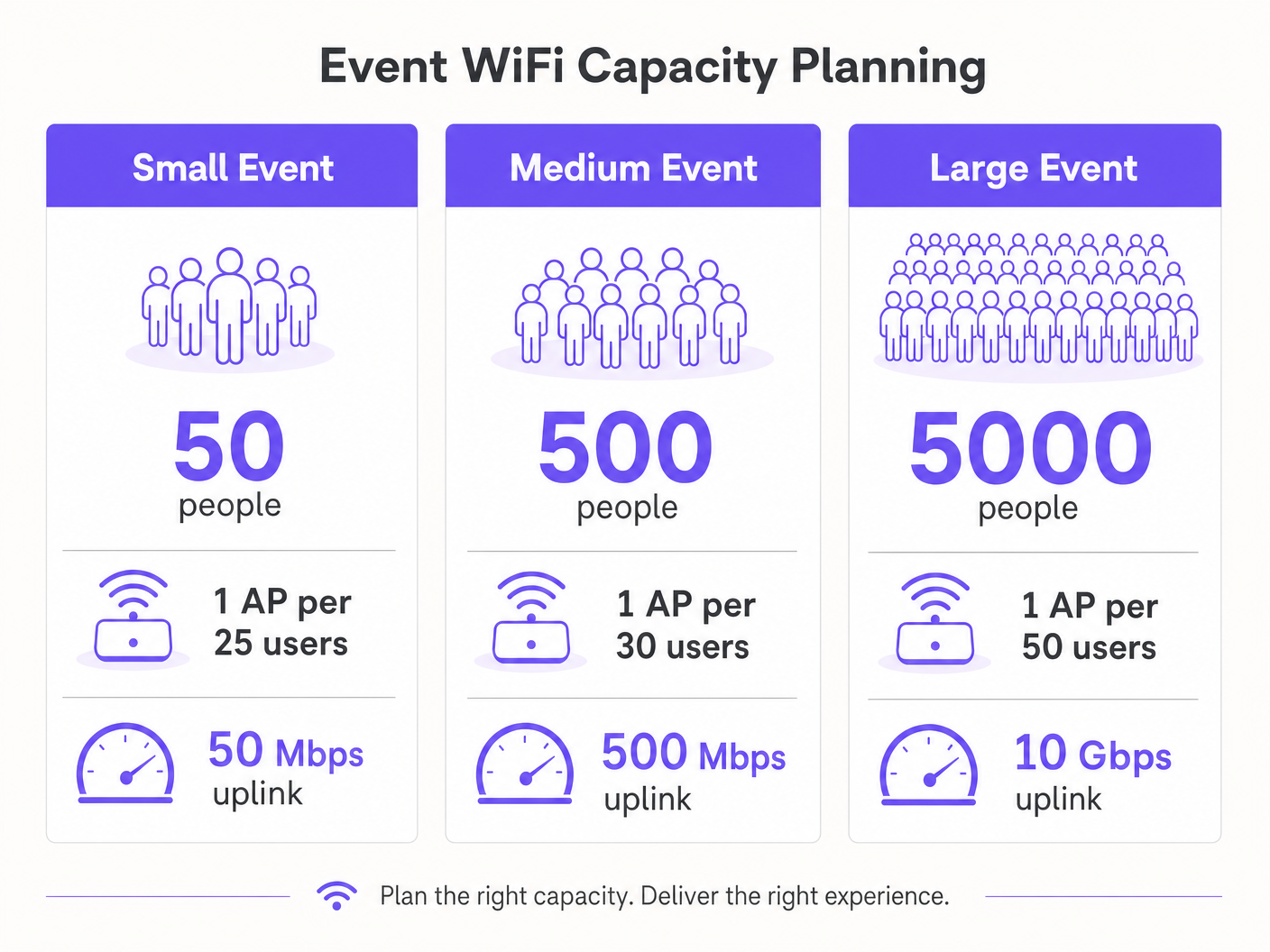

A referência da indústria para WiFi de alta densidade é um ponto de acesso por 25–50 utilizadores concorrentes, mas este valor requer uma qualificação significativa. A proporção depende das capacidades de rádio do AP, da mistura esperada de clientes de 2.4 GHz e 5 GHz, e se o evento envolve consumo intensivo de multimédia (transmissão ao vivo, videochamadas) ou tráfego mais leve de navegação e mensagens.

Para o planeamento de débito, uma estimativa conservadora de 1–2 Mbps por utilizador ativo é apropriada para uso geral em conferências ou exposições. Para eventos com transmissão ao vivo ou requisitos de vídeo com qualidade de transmissão — como lançamentos de produtos ou eventos de imprensa — orçamente 5–10 Mbps por utilizador ativo na VLAN de produção. O seu uplink deve ser dimensionado para acomodar o agregado de todas as VLANs simultaneamente, com pelo menos 20% de margem.

| Escala do Evento | Participantes | APs Recomendados | Uplink Mínimo | Âmbito DHCP |

|---|---|---|---|---|

| Pequeno | Até 100 | 4–6 | 50 Mbps | /24 |

| Médio | 100–500 | 15–25 | 200–500 Mbps | /23 |

| Grande | 500–2.000 | 50–100 | 1–2 Gbps | /21 |

| Empresarial | 2.000+ | 100+ | 5–10 Gbps | /20 ou maior |

Backhaul: A Base Inegociável

Nenhuma quantidade de infraestrutura sem fios bem projetada compensa um backhaul inadequado. Para eventos com mais de 200 participantes, uma linha dedicada é a única solução de uplink apropriada. Uma linha dedicada fornece uma conexão síncrona e não contestada com um SLA garantido — tipicamente 99,95% de tempo de atividade — o que é fundamentalmente diferente da banda larga partilhada e assimétrica que a maioria dos locais tem instalada para as suas próprias operações.

O provisionamento de linhas dedicadas geralmente requer um prazo de quatro a seis semanas. Esta é a falha de planeamento mais comum em implementações de WiFi para eventos: equipas que iniciam o design da rede duas semanas antes de um evento e descobrem que não conseguem obter um circuito dedicado a tempo. Para eventos onde uma linha dedicada é genuinamente impraticável — festivais ao ar livre, estruturas temporárias — uma solução 4G/5G agregada usando múltiplos cartões SIM de diferentes operadoras oferece uma alternativa viável, embora com menor débito garantido e maior latência.

Arquitetura de Rede e Design de VLAN

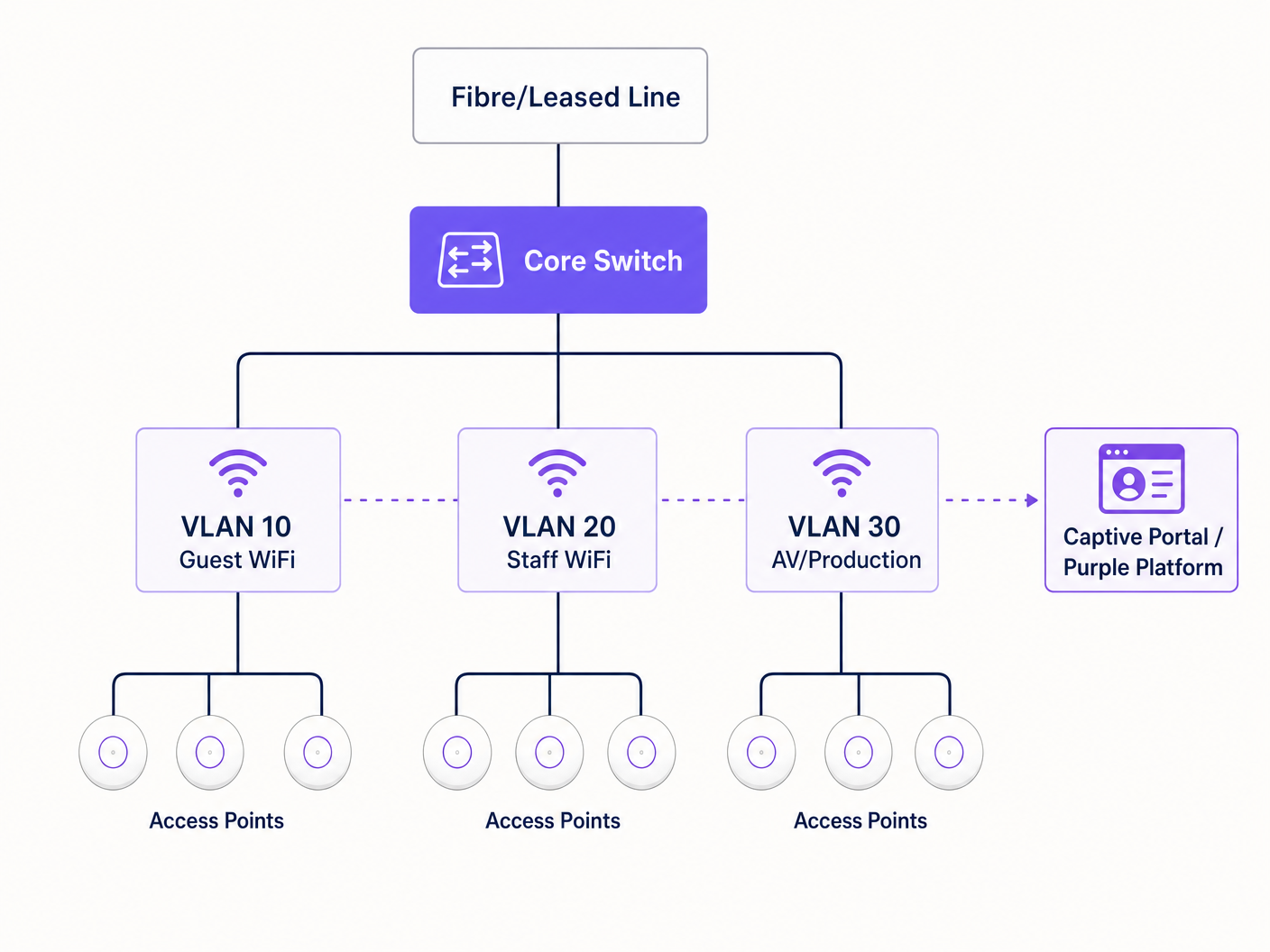

A segmentação rigorosa da rede é um requisito tanto de desempenho quanto de conformidade. A arquitetura mínima recomendada para qualquer implementação de evento utiliza três VLANs:

VLAN 10 — Guest WiFi: Todo o tráfego público de participantes. Esta VLAN conecta-se ao captive portal para autenticação e captura de dados. O isolamento de clientes deve ser ativado para evitar movimentos laterais entre dispositivos. A filtragem de DNS deve ser aplicada para bloquear domínios maliciosos — consulte o guia da Purple sobre proteger a sua rede com DNS e segurança robustos para detalhes de implementação.

VLAN 20 — Staff and Point of Sale: Tráfego operacional para o pessoal do evento, sistemas de bilhética e terminais de pagamento com cartão. Se os pagamentos com cartão forem processados nesta VLAN, o âmbito PCI DSS aplica-se e a VLAN deve ser totalmente isolada da rede de convidados, sem encaminhamento entre elas.

VLAN 30 — AV e Produção: Dedicada a equipamentos de transmissão, sistemas de apresentação e equipa de produção. Esta VLAN tipicamente requer o maior débito garantido e a menor latência, e deve ser provisionado com políticas de QoS que o priorizam sobre o tráfego de convidados.

Para eventos maiores, VLANs adicionais para expositores, imprensa e sistemas de segurança são comuns. Cada SSID deve mapear para uma única VLAN, e o encaminhamento inter-VLAN deve ser desativado no switch central, a menos que explicitamente exigido.

Planeamento de Frequência de Rádio

Em ambientes de alta densidade, o comportamento padrão da maioria dos APs empresariais — seleção automática de canais e potência máxima de transmissão — é ativamente prejudicial. A interferência de co-canal entre APs adjacentes no mesmo canal degrada o desempenho muito mais do que uma ligeira redução na área de cobertura.

A abordagem correta é atribuir canais manualmente e reduzir a potência de transmissão. Na banda de 5 GHz, utilize os canais não sobrepostos disponíveis nas bandas UNII-1 (36, 40, 44, 48), UNII-2 (52–64) e UNII-3 (149–165). Reduza a potência de transmissão do AP para 8–12 dBm em implementações densas. Isto cria células menores e mais limpas com menos interferência, o que melhora o débito agregado em todo o local.

O band steering deve ser ativado em todos os APs para afastar os clientes compatíveis com 5 GHz — que são a grande maioria dos smartphones e laptops modernos — do espectro congestionado de 2.4 GHz. Reserve 2.4 GHz para dispositivos IoT legados e equipamentos de acessibilidade que não conseguem ligar-se a 5 GHz.

Para eventos ao ar livre, o ambiente de RF é fundamentalmente diferente. Sem paredes e tetos para conter o sinal, as células de cobertura são maiores e a interferência de implementações adjacentes ou hotspots de consumo é mais difícil de controlar. Antenas setoriais direcionais são preferíveis a APs omnidirecionais em ambientes externos, pois permitem focar a cobertura em zonas específicas — a área do palco principal, a praça de alimentação, a fila de registo — em vez de transmitir indiscriminadamente. Todo o hardware exterior deve ter, no mínimo, uma classificação de proteção de ingresso IP55; IP67 é preferível para ambientes de festival ou expostos.

Arquitetura do Captive Portal e Conformidade com o GDPR

O Captive Portal é a primeira interação do utilizador com a rede do seu evento e o seu principal mecanismo para conformidade e recolha de dados. Um portal mal concebido que expira, falha ao redirecionar corretamente no iOS, ou apresenta um fluxo de consentimento pouco claro, irá gerar um volume desproporcionado de pedidos de suporte e minar a confiança dos participantes na rede.

Do ponto de vista do GDPR, qualquer recolha de dados pessoais — endereços de e-mail, tokens de login social ou identificadores de dispositivo — requer uma base legal, um aviso de privacidade claro e consentimento explícito para qualquer uso de marketing. O consentimento deve ser granular: o consentimento para usar o WiFi não é o mesmo que o consentimento para receber comunicações de marketing. A plataforma Guest WiFi da Purple gere este fluxo de consentimento de forma nativa, apresentando fluxos de opt-in conformes e armazenando registos de consentimento com carimbos de data/hora e endereços IP, conforme exigido pelo Artigo 7 do GDPR.

A arquitetura técnica do Captive Portal é importante para o desempenho. Um portal alojado na cloud que redireciona os pedidos de autenticação para um servidor externo introduz latência no fluxo de login. Em pico de carga — quando centenas de utilizadores estão a autenticar-se simultaneamente — esta latência pode causar timeouts e falhas de login. A plataforma da Purple é arquitetada exatamente para este caso de uso, com infraestrutura de auto-escalonamento que lida com cargas de autenticação de pico sem degradação.

Guia de Implementação

Fase 1: Levantamento do Local e Modelação de Capacidade (8 Semanas Antes do Evento)

Comece com um levantamento físico do local. Percorra todas as áreas onde os participantes estarão presentes e documente as alturas dos tetos, materiais das paredes, obstruções estruturais e infraestrutura existente (passagens de condutas, tomadas elétricas, portas de dados). Utilize uma ferramenta de levantamento de WiFi — Ekahau Site Survey ou iBwave são os padrões da indústria — para modelar a cobertura prevista e identificar zonas mortas antes de encomendar o hardware.

Ao mesmo tempo, confirme a infraestrutura de rede existente do local. Identifique as portas de dados disponíveis, a localização do quadro de distribuição principal e a capacidade de quaisquer switches existentes. Determine se a cablagem existente do local pode suportar PoE+ (802.3at) para os APs que pretende implementar, ou se precisa de trazer os seus próprios switches PoE e cablagem.

Finalize o seu modelo de capacidade com base no número esperado de participantes, no programa do evento (uma sessão de keynote cria um perfil de carga muito diferente de uma receção de networking) e nos requisitos de débito de quaisquer sistemas de produção.

Fase 2: Aquisição de Hardware e Encomenda de Backhaul (6–8 Semanas Antes do Evento)

Encomende a sua linha dedicada imediatamente após o levantamento do local. A janela de aprovisionamento de quatro a seis semanas é o caminho crítico para toda a implementação. Se o local do evento já tiver uma linha dedicada, negocie a alocação de largura de banda dedicada com a equipa de TI do local — não assuma que a infraestrutura existente será disponibilizada.

Para hardware, a escolha entre comprar e alugar depende da frequência dos seus eventos. Para organizações que implementam WiFi para eventos mais de quatro vezes por ano, a posse de um kit portátil — APs empresariais, um switch PoE gerido, um router de montagem em rack e cablagem — é mais rentável do que o aluguer repetido. Para eventos únicos, empresas especializadas em aluguer de WiFi para eventos fornecem hardware pré-configurado com suporte no local, o que reduz significativamente o risco de implementação.

Ao especificar APs para aluguer ou compra, priorize o hardware WiFi 6 (802.11ax) para qualquer implementação acima de 200 utilizadores. As funcionalidades OFDMA e BSS Colouring do WiFi 6 proporcionam melhorias significativas de desempenho em ambientes de alta densidade em comparação com o WiFi 5 (802.11ac).

Fase 3: Configuração e Testes Pré-Evento (1–2 Semanas Antes do Evento)

Configure todo o equipamento de rede num ambiente de teste antes de chegar ao local. Isto inclui a configuração de VLAN no switch central, mapeamento de SSID para VLAN no controlador sem fios, configuração do âmbito DHCP e integração do Captive Portal. Testar num ambiente de teste é muito mais eficiente do que resolver problemas no dia do evento.

Para capticonfiguração do portal, integre a plataforma da Purple nesta fase. Configure a página de apresentação personalizada, o método de autenticação (e-mail, login social ou SMS), o fluxo de consentimento e qualquer redirecionamento pós-autenticação. Teste todo o percurso do utilizador em vários tipos de dispositivos — iOS, Android, Windows e macOS lidam com a deteção de captive portal de forma diferente, e cada um tem requisitos específicos para que o mecanismo de redirecionamento funcione corretamente.

Realize um teste de carga utilizando um simulador de cliente WiFi para validar que o âmbito DHCP, o backend de autenticação e o uplink conseguem lidar com a carga de pico esperada. Ferramentas como Spirent ou Ixia podem simular centenas de clientes WiFi concorrentes para este fim.

Fase 4: Implementação no Local (Dia Anterior ao Evento)

Chegue ao local com tempo suficiente para concluir a instalação e os testes antes da abertura do espaço aos participantes. Monte os APs de acordo com o plano de levantamento do local — a montagem no teto é preferível para cobertura omnidirecional; a montagem na parede é aceitável onde o acesso ao teto não está disponível. Passe e rotule toda a cablagem, e documente a localização física de cada AP com uma fotografia e uma anotação na planta.

Uma vez todo o hardware instalado, realize um levantamento pós-instalação utilizando um portátil ou um dispositivo de levantamento dedicado para validar a cobertura. Percorra toda a área dos participantes e confirme uma intensidade de sinal de -65 dBm ou superior em toda a área. Identifique e resolva quaisquer lacunas de cobertura antes da abertura do evento.

Teste o percurso do utilizador de ponta a ponta: conecte um dispositivo de teste a cada SSID, complete a autenticação do captive portal e verifique se o acesso à internet está disponível. Teste os terminais de pagamento com cartão na VLAN da equipa. Confirme que o equipamento AV na VLAN de produção pode alcançar todos os destinos necessários.

Fase 5: Gestão e Monitorização no Local

Durante o evento, monitorize a rede em tempo real utilizando o painel de gestão do controlador sem fios. As métricas chave a observar são: contagens de associação de AP (sinalize qualquer AP que exceda 80% da sua capacidade de cliente recomendada), utilização do canal, utilização do pool DHCP e throughput do uplink. A plataforma WiFi Analytics da Purple fornece uma camada adicional de visibilidade sobre o comportamento do utilizador — tempo de permanência, períodos de pico de conexão e taxas de conversão do portal — o que é valioso tanto para a gestão em tempo real quanto para relatórios pós-evento.

Tenha um processo de escalonamento claro para problemas de rede. Designe um único ponto de contacto para todos os pedidos de suporte relacionados com a rede por parte da equipa do evento, e garanta que o engenheiro de rede no local tem acesso remoto a todo o equipamento através de uma conexão de gestão fora de banda que seja independente da rede de convidados.

Melhores Práticas

As seguintes recomendações representam as melhores práticas neutras em relação a fornecedores, derivadas de implementações de eventos em larga escala em ambientes de hotelaria , retalho e conferências.

Desative a transmissão de SSID para redes de equipa e produção. Não há razão operacional para que estes SSIDs sejam visíveis para os participantes. Escondê-los reduz a superfície de ataque e previne conexões acidentais.

Defina tempos de concessão DHCP agressivos na VLAN de convidados. Um tempo de concessão de 30 a 60 minutos garante que os endereços IP de dispositivos desconectados são recuperados prontamente. Isso é particularmente importante em eventos de vários dias, onde a população de participantes muda significativamente entre as sessões.

Implemente a autenticação 802.1X nas VLANs de equipa e produção. WPA3-Enterprise com 802.1X fornece autenticação por utilizador e elimina o risco de uma chave pré-partilhada ser comprometida. Para redes de convidados, WPA3-Personal ou uma rede aberta com um captive portal é a abordagem padrão.

Utilize DNS-over-HTTPS ou filtragem de DNS na VLAN de convidados. As redes de eventos públicas são um alvo para sequestro de DNS e ataques de phishing. A aplicação de filtragem de DNS — seja através do seu fornecedor upstream ou através de um serviço de segurança de DNS dedicado — fornece uma camada significativa de proteção para os participantes. A plataforma da Purple integra-se com fornecedores de segurança de DNS para aplicar esta filtragem na camada do captive portal.

Documente tudo. Crie um diagrama de rede, um cronograma de cablagem e um mapa de colocação de AP antes de chegar ao local. Esta documentação é inestimável para a resolução de problemas durante o evento e para o planeamento de futuras implementações no mesmo local.

Para implementações em aeroportos e centros de transporte, aplicam-se considerações de segurança adicionais — o guia da Purple sobre segurança WiFi em aeroportos abrange o modelo de ameaça específico e as estratégias de mitigação relevantes para ambientes públicos de grande afluxo.

Resolução de Problemas e Mitigação de Riscos

Esgotamento do Pool DHCP

Este é o modo de falha mais comum em WiFi de eventos. Os sintomas incluem dispositivos que se conectam ao WiFi mas não conseguem obter um endereço IP, ou que recebem um endereço APIPA (169.254.x.x). A solução é aumentar o tamanho do âmbito DHCP e reduzir o tempo de concessão. A prevenção é simples: dimensione o seu âmbito DHCP para pelo menos o dobro da contagem de clientes de pico esperada e defina os tempos de concessão para 30 a 60 minutos.

Sobrecarga do Servidor de Autenticação

Na carga de pico, um grande número de pedidos de autenticação simultâneos pode sobrecarregar um servidor RADIUS no local ou um backend de captive portal. Isso manifesta-se como logins lentos ou falhados. Plataformas alojadas na cloud como a Purple escalam automaticamente para lidar com cargas de pico, o que é uma vantagem arquitetónica significativa sobre implementações no local para casos de uso em eventos.

Interferência de Co-Canal

Se múltiplos APs estiverem a operar no mesmo canal em proximidade, o desempenho degrada-se significativamente. Os sintomas incluem baixo throughput apesar de boa intensidade de sinal, e altas taxas de repetição visíveis no controlador sem fios. A solução é rever as atribuições de canal e garantir que os APs adjacentes estão em canais não sobrepostos. Reduzir a potência de transmissão também ajuda ao diminuir o raio de interferência de cada AP.

Falhas de Redirecionamento do Captive Portal

Diferentes opeos sistemas de classificação utilizam diferentes mecanismos para detetar captive portals. O iOS utiliza um CNA (Captive Network Assistant) dedicado que faz pedidos HTTP a URLs específicos da Apple. O Android utiliza um mecanismo semelhante com os servidores de verificação de conectividade da Google. Se o seu captive portal não responder corretamente a estas sondas, o portal não abrirá automaticamente e os utilizadores terão de navegar manualmente para o URL do portal. Certifique-se de que o seu captive portal está configurado para intercetar e responder a estes pedidos de sonda específicos.

Falha de Uplink

Um único ponto de falha no uplink é o risco de maior impacto numa implementação de evento. Mitigue isto ao provisionar uma ligação de backup 4G/5G que se ativa automaticamente se a linha alugada principal falhar. A maioria dos routers empresariais suporta failover dual-WAN com tempos de comutação em sub-segundos. Teste o mecanismo de failover durante a configuração pré-evento, não durante o evento em si.

ROI e Impacto no Negócio

O WiFi para eventos é cada vez mais reconhecido não apenas como uma utilidade, mas como um ativo de dados. Cada participante que se conecta à sua rede de eventos e se autentica através de um captive portal está a fornecer dados primários — endereço de e-mail, informações demográficas e dados comportamentais — que têm um valor comercial significativo para organizadores de eventos, operadores de espaços e patrocinadores.

A plataforma WiFi Analytics da Purple quantifica este valor diretamente. Os relatórios pós-evento fornecem dados sobre o total de ligações únicas, pico de utilizadores simultâneos, duração média da sessão, taxas de conversão do portal e taxas de opt-in para comunicações de marketing. Para uma conferência com 2.000 participantes e uma taxa de opt-in do portal de 70%, isso representa 1.400 novos contactos de marketing consentidos capturados num único evento — um custo por aquisição difícil de igualar através de qualquer outro canal.

Para os operadores de espaços no setor da hospitalidade , a camada de análise oferece valor adicional através da análise de fluxo de pessoas e mapeamento do tempo de permanência. Compreender quais as áreas de um espaço que atraem mais envolvimento — e por quanto tempo — informa decisões de layout, colocação de F&B e posicionamento de patrocinadores para eventos futuros.

O cálculo do ROI para o investimento em WiFi para eventos deve considerar três categorias de retorno: operacional (custos de suporte reduzidos de uma rede bem projetada versus uma ad-hoc), comercial (captura de dados primários e opt-ins de marketing) e reputacional (o valor da marca de uma rede fiável e rápida que melhora a experiência do participante). Para eventos de grande escala, o retorno comercial por si só justifica tipicamente o investimento em infraestrutura dentro de dois ou três eventos.

Termos-Chave e Definições

Access Point (AP)

A hardware device that creates a wireless local area network (WLAN) by transmitting and receiving WiFi signals. In event deployments, enterprise-grade APs are used rather than consumer devices, as they support multiple SSIDs, VLAN tagging, centralised management, and higher concurrent client counts.

IT teams encounter AP specifications when sizing a deployment. Key parameters are the maximum concurrent client count (typically 100–200 for enterprise APs), the supported WiFi standard (802.11ax/WiFi 6 is current best practice), and the ingress protection rating (IP55+ for outdoor use).

VLAN (Virtual Local Area Network)

A logical network segment created within a physical network infrastructure using IEEE 802.1Q tagging. VLANs allow multiple isolated networks to share the same physical switches and cabling, with traffic between VLANs controlled by routing policies.

VLANs are the primary mechanism for network segmentation in event deployments. Separating guest, staff, and production traffic onto different VLANs is both a performance best practice and a PCI DSS compliance requirement where card payments are involved.

Captive Portal

A web page presented to users when they first connect to a WiFi network, requiring authentication or acceptance of terms before internet access is granted. Captive portals are the standard mechanism for guest WiFi access control, GDPR consent capture, and first-party data collection.

The captive portal is the user's first interaction with the event network. Its performance under load — particularly during peak authentication bursts — directly affects the attendee experience. Cloud-hosted portals like Purple's platform scale automatically to handle burst loads.

DHCP (Dynamic Host Configuration Protocol)

A network protocol that automatically assigns IP addresses to devices when they connect to a network. The DHCP server maintains a pool of available addresses (the scope) and assigns them to clients for a defined period (the lease time).

DHCP pool exhaustion — where all available IP addresses are in use and new devices cannot connect — is the most common failure mode in event WiFi. Correct scope sizing and lease time configuration are critical planning steps.

Leased Line

A dedicated, synchronous, uncontended data connection between two points, provided by a telecommunications carrier with a guaranteed Service Level Agreement (SLA). Unlike broadband, a leased line provides equal upload and download speeds and is not shared with other customers.

A leased line is the recommended uplink for event WiFi deployments above 200 attendees. The key differentiator from broadband is the SLA guarantee and the uncontended nature of the connection. Provisioning typically takes 4–6 weeks.

802.11ax (WiFi 6)

The current generation WiFi standard, introducing OFDMA (Orthogonal Frequency Division Multiple Access) and MU-MIMO (Multi-User Multiple Input Multiple Output) to improve performance in high-density environments. WiFi 6 allows an AP to serve multiple clients simultaneously on the same channel, rather than sequentially.

WiFi 6 is the recommended standard for event deployments above 200 users. Its high-density performance improvements over WiFi 5 (802.11ac) are most pronounced in exactly the kind of environment that event WiFi creates: many clients, high contention, mixed device types.

GDPR (General Data Protection Regulation)

EU regulation (2016/679) governing the collection, processing, and storage of personal data. For event WiFi, GDPR requires a lawful basis for data collection, a clear privacy notice, explicit and granular consent for marketing use, and the ability to demonstrate compliance through consent records.

Any event WiFi deployment that collects personal data — email addresses, social login tokens, or device identifiers — must comply with GDPR. The captive portal is the primary compliance enforcement point. Consent for WiFi access and consent for marketing communications must be separate, granular opt-ins.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandating how organisations that process, store, or transmit card payment data must protect that data. PCI DSS requires that cardholder data environments are network-segmented from any public-facing systems.

Any event that processes card payments — ticketing, F&B, merchandise — must ensure that payment systems are on a network segment that is completely isolated from the guest WiFi network. Placing payment terminals on the same VLAN as public WiFi is a PCI DSS compliance failure.

Band Steering

A wireless network feature that actively encourages dual-band capable client devices to connect to the 5 GHz band rather than 2.4 GHz, by delaying or declining association requests on 2.4 GHz from clients that are capable of 5 GHz.

In high-density event environments, the 2.4 GHz spectrum quickly becomes saturated. Band steering is a standard configuration on enterprise APs that reduces 2.4 GHz congestion by pushing capable clients to the less congested 5 GHz band.

QoS (Quality of Service)

Network traffic management techniques that prioritise certain types of traffic over others, ensuring that high-priority applications receive the bandwidth and latency they require even when the network is congested.

QoS is used in event deployments to guarantee bandwidth for production and press VLANs, and to limit the per-user throughput on the guest VLAN to prevent individual heavy users from degrading the experience for all attendees.

Estudos de Caso

A 3,000-seat conference centre is hosting a two-day technology summit. The event includes a 2,500-person keynote hall, 12 breakout rooms of 50–150 people each, an exhibition floor with 80 exhibitor stands, and a press room with 30 journalists requiring reliable high-throughput connectivity. The venue has existing Cat6 cabling throughout but only a 200 Mbps shared broadband connection. How should the network be designed?

The first priority is backhaul. A 200 Mbps shared broadband connection is wholly inadequate for this event. A dedicated leased line of at least 2 Gbps should be ordered immediately — this is the critical path item with a 4–6 week lead time. A 4G/5G bonded backup should be provisioned as a failover.

For the wireless architecture, the keynote hall requires the most careful planning. With 2,500 potential concurrent users, plan for 60–80 APs in the hall alone, deployed at high density with reduced transmit power (8–10 dBm) and manually assigned channels. WiFi 6 APs are essential at this scale.

VLAN design: VLAN 10 (Guest/Attendee), VLAN 20 (Staff/Registration), VLAN 30 (Exhibitor), VLAN 40 (Press/Production), VLAN 50 (AV/Broadcast). The press VLAN should have guaranteed bandwidth allocation via QoS — budget 5 Mbps per journalist for video upload capability.

For exhibitors, provision a separate SSID on VLAN 30 with WPA2-PSK and a unique password per stand distributed at registration. This prevents exhibitors from accessing each other's networks while keeping the provisioning process manageable.

DHCP: Use a /20 scope for the guest VLAN (4,094 usable addresses), /24 for each operational VLAN. Set guest lease time to 30 minutes.

Captive portal: Deploy Purple's Guest WiFi platform on the attendee VLAN with email or social login authentication, a branded splash page, and explicit GDPR consent for post-event marketing. Estimated opt-in yield at 65–70%: approximately 1,600–1,750 consented marketing contacts.

A major retail chain is running a three-day outdoor pop-up event in a city centre square. Expected footfall is 500–800 visitors per day. The event includes a product demonstration area, a payment kiosk, and a social media activation zone where visitors are encouraged to share content. There is no fixed infrastructure — no cabling, no power, no existing network. How do you provision connectivity?

With no fixed infrastructure, the deployment must be entirely self-contained. The network stack consists of: a 5G bonded router (using SIM cards from two different carriers for resilience) providing the uplink; a managed PoE switch powered from a generator or portable UPS; and outdoor-rated WiFi 6 APs with IP67 ingress protection mounted on temporary rigging or event structures.

For an outdoor environment, use directional sector antennas rather than omnidirectional APs to focus coverage on the event footprint and minimise interference with the surrounding area. Position APs at height — 4–6 metres — to maximise coverage radius while reducing ground-level interference.

VLAN design: VLAN 10 (Visitor WiFi with captive portal), VLAN 20 (Staff and Payment Kiosk — PCI DSS scoped), VLAN 30 (Social Media Activation Zone — higher bandwidth allocation). The payment kiosk VLAN must be completely isolated from visitor traffic and should use a wired connection to the PoE switch rather than WiFi where possible.

For the social media activation zone, configure QoS to prioritise upload traffic (Instagram, TikTok uploads are upload-heavy) and ensure the uplink has sufficient headroom. At 800 concurrent visitors with 10% actively uploading content at any given time, budget 5 Mbps per active uploader: 80 users × 5 Mbps = 400 Mbps upload capacity required.

Captive portal: Deploy Purple's platform with a branded splash page tied to the campaign. Collect email addresses and social handles, with opt-in for post-event follow-up. The social media activation zone can be configured to automatically redirect authenticated users to the campaign hashtag page.

For weather resilience, all equipment should be housed in weatherproof enclosures rated to IP65 or above. Have a spare AP and spare PoE injector on site for rapid replacement.

Análise de Cenários

Q1. You are the IT director for a conference centre that hosts 20 events per year, ranging from 50-person boardroom meetings to 1,500-person annual conferences. The venue currently has a 500 Mbps shared broadband connection and a mix of consumer-grade WiFi routers installed by the previous IT team. Attendee complaints about WiFi quality are increasing. What is your infrastructure upgrade roadmap, and what is the business case for the investment?

💡 Dica:Consider the range of event sizes and the different network requirements for each. Think about whether a single infrastructure can serve all event types, or whether a tiered approach is needed. The business case should address both the cost of the current situation (complaints, lost business) and the revenue opportunity (data capture, premium WiFi as a service offering).

Mostrar Abordagem Recomendada

The upgrade roadmap has three components. First, replace the shared broadband with a dedicated leased line of at least 1 Gbps — this is the single highest-impact change and addresses the root cause of most performance complaints. Second, replace the consumer WiFi routers with a managed enterprise wireless infrastructure: a wireless controller, enterprise-grade APs deployed according to a proper site survey, and a managed PoE switch. For a venue of this size, 20–30 APs covering all event spaces is a reasonable starting point. Third, deploy a captive portal platform — Purple's Guest WiFi solution — to provide branded authentication, GDPR-compliant data capture, and analytics reporting.

The business case has two components. The cost of the current situation includes reputational damage from poor WiFi (quantifiable through attendee feedback scores), potential lost bookings from event organisers who specify WiFi quality in their venue requirements, and the IT team time spent responding to complaints. The revenue opportunity includes first-party data capture from every event (at 20 events per year with average 500 attendees and 65% opt-in, that is 6,500 new marketing contacts per year), the ability to offer premium WiFi as a billable service to event organisers, and the analytics data that informs venue layout and F&B decisions.

Q2. An outdoor music festival with 8,000 attendees has hired your company to provide event WiFi services. The site is a greenfield location with no existing infrastructure — no power, no cabling, no fixed structures. The event runs for three days. What are the five highest-risk items in this deployment, and how do you mitigate each one?

💡 Dica:Think about the dependencies that are most likely to fail in an outdoor, infrastructure-free environment. Consider weather, power, connectivity, hardware failure, and human factors. For each risk, think about both prevention and contingency.

Mostrar Abordagem Recomendada

Risk 1 — Uplink failure: With no fixed infrastructure, a leased line is not an option. The mitigation is a bonded 5G solution using SIM cards from at least two different carriers, with automatic failover. Budget for 4–5 SIM cards across carriers with the best coverage at the specific site location (verify this with a site visit before the event). Risk 2 — Power failure: All network equipment runs from generators. The mitigation is a UPS (uninterruptible power supply) between the generator and the network equipment, providing 15–30 minutes of runtime during generator transitions or refuelling. Have a spare generator on site. Risk 3 — Hardware failure: In an outdoor environment, hardware failure rates are higher due to weather, vibration, and physical damage. Bring 20% spare hardware — spare APs, spare PoE injectors, spare patch cables. Document the configuration of every device so that a replacement can be provisioned in under 10 minutes. Risk 4 — Weather damage: All outdoor hardware must be IP67 rated. All cabling must be run in conduit or cable management rated for outdoor use. All equipment enclosures must be sealed and elevated off the ground to prevent water ingress. Risk 5 — DHCP exhaustion: At 8,000 attendees, a standard DHCP scope will fail. Configure a /19 subnet (8,190 usable addresses) with a 30-minute lease time. Monitor the DHCP pool utilisation in real time and have a plan to expand the scope if utilisation exceeds 80%.

Q3. A legal conference is using your event WiFi service. The event organiser wants to collect attendee email addresses through the captive portal and use them for post-event marketing. The event has attendees from both the UK and the EU. What GDPR compliance requirements apply, and how should the captive portal be configured to meet them?

💡 Dica:Consider the distinction between the lawful basis for providing WiFi access and the lawful basis for marketing communications. Think about what information must be presented to users, what consent records must be kept, and how the rights of data subjects are handled.

Mostrar Abordagem Recomendada

Under GDPR (and the UK GDPR post-Brexit), the collection of email addresses and their use for marketing requires explicit, informed, and freely given consent. The captive portal must be configured as follows. First, the splash page must include a clear privacy notice that identifies the data controller (the event organiser), specifies what data is collected, how it will be used, and how long it will be retained. Second, consent for WiFi access and consent for marketing communications must be separate opt-ins — a single checkbox that conflates the two is non-compliant. Users must be able to access the WiFi without consenting to marketing. Third, the marketing opt-in checkbox must be unchecked by default (no pre-ticked boxes). Fourth, the consent record — including the timestamp, the IP address, and the specific consent text presented — must be stored and retrievable, as required by Article 7(1) GDPR. Fifth, the privacy notice must include information about data subject rights (access, erasure, portability) and provide a contact mechanism for exercising those rights. Purple's Guest WiFi platform handles all of these requirements natively, storing consent records with full audit trail and providing a compliant consent workflow out of the box. For a UK/EU mixed audience, the same GDPR standard applies to both — UK GDPR and EU GDPR are substantively identical in their consent requirements.