O Que É a Autenticação por Endereço MAC? Quando Usá-la e Quando Evitá-la

Este guia de referência técnica abrangente aborda a autenticação por endereço MAC em ambientes WiFi empresariais — como a autenticação MAC baseada em RADIUS funciona na Camada 2, as suas vulnerabilidades de segurança inerentes (incluindo a falsificação de MAC e o impacto da aleatorização de MAC ao nível do SO), e os contextos operacionais precisos onde continua a ser uma ferramenta válida para gerir dispositivos IoT e sem interface. Fornece orientação prática de implementação para gestores de TI e arquitetos de rede em hotelaria, retalho, saúde e locais do setor público, com exemplos práticos do mundo real, estruturas de decisão e contexto de integração para a plataforma de guest WiFi e análise da Purple.

Listen to this guide

View podcast transcript

- Resumo Executivo

- Análise Técnica Detalhada

- Como Funciona a Autenticação por Endereço MAC

- Limitações e Vulnerabilidades de Segurança

- Guia de Implementação

- Quando Usar a Autenticação MAC

- Quando Evitar a Autenticação MAC

- Melhores Práticas de Implementação

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

Para líderes de TI empresariais que gerem locais complexos — desde grandes propriedades hoteleiras e cadeias de retalho a estádios e instalações do setor público — garantir o acesso à rede para um número crescente de dispositivos não geridos é um desafio operacional crítico. A autenticação por endereço MAC, embora fundamentalmente limitada como protocolo de segurança autónomo, continua a ser um mecanismo necessário para integrar dispositivos IoT, hardware legado e sistemas sem interface que não suportam 802.1X ou captive portals.

Este guia disseca a arquitetura da autenticação RADIUS baseada em MAC, avaliando a sua utilidade operacional face às suas vulnerabilidades de segurança inerentes. Abordamos exatamente quando implementar a autenticação MAC para otimizar as operações, quando evitá-la para mitigar riscos, e como as plataformas WiFi empresariais modernas integram estes controlos para manter posturas de segurança robustas sem sacrificar a conectividade. O princípio central: a autenticação MAC é um mecanismo de controlo de acesso à rede, não um protocolo de segurança. Implemente-a em conformidade.

Análise Técnica Detalhada

Como Funciona a Autenticação por Endereço MAC

A autenticação por endereço MAC (Media Access Control) opera na Camada 2 do modelo OSI. Ao contrário do IEEE 802.1X, que requer um suplicante no dispositivo cliente para negociar credenciais usando métodos EAP como PEAP-MSCHAPv2 ou EAP-TLS, a autenticação MAC baseia-se exclusivamente no endereço de hardware do dispositivo como identificador e autenticador.

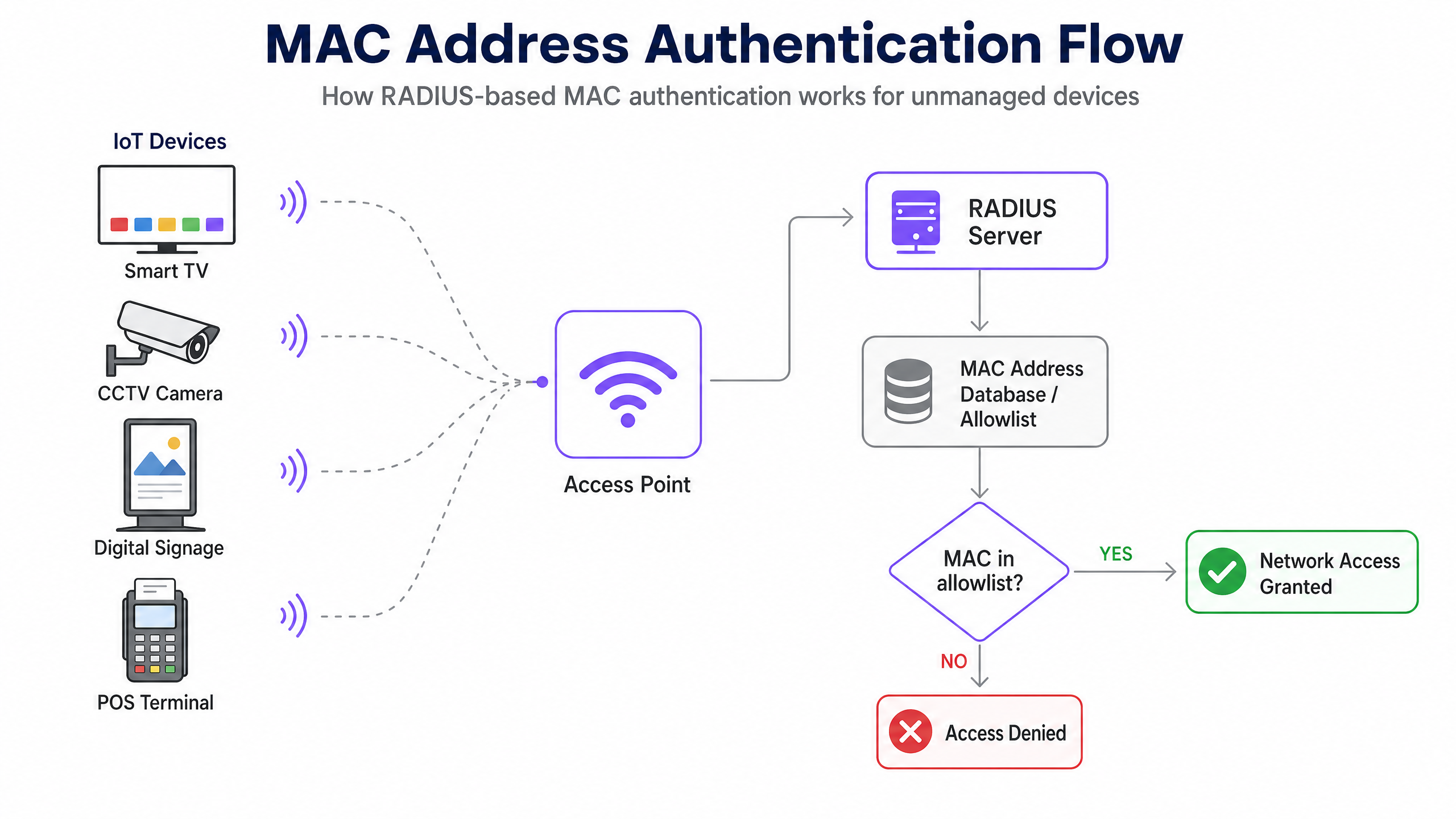

A sequência de autenticação procede da seguinte forma. Quando um dispositivo tenta associar-se a um ponto de acesso sem fios (AP), o AP interceta o pedido de associação e extrai o endereço MAC do cliente — um identificador único de 48 bits atribuído ao controlador de interface de rede (NIC) pelo fabricante. O AP, atuando como cliente RADIUS, encaminha uma mensagem Access-Request para o servidor RADIUS. Numa implementação típica, o endereço MAC é submetido como nome de utilizador e palavra-passe, frequentemente formatado sem delimitadores (por exemplo, A4CF12388E7F), embora as implementações dos fornecedores variem. O servidor RADIUS consulta o seu backend — comummente um diretório LDAP, Active Directory, ou um armazenamento de identidade dedicado — para verificar se o endereço MAC existe numa lista de permissões. Uma correspondência retorna uma mensagem Access-Accept, e o AP concede acesso à rede, opcionalmente atribuindo uma VLAN específica. Nenhuma correspondência retorna um Access-Reject, e o dispositivo tem a associação negada ou é colocado numa VLAN de quarentena restrita.

Limitações e Vulnerabilidades de Segurança

A fraqueza fundamental da autenticação MAC é que os endereços MAC são transmitidos em texto simples dentro dos frames de gestão IEEE 802.11. Qualquer interveniente com um analisador de pacotes básico — Wireshark, Kismet, ou similar — pode capturar passivamente endereços MAC legítimos a comunicar na rede sem qualquer intrusão ativa. Uma vez identificado um endereço MAC válido, o atacante usa ferramentas como macchanger (Linux) ou utilitários de SO incorporados para falsificar o seu próprio NIC para corresponder ao endereço capturado.

Como o servidor RADIUS não realiza nenhum desafio-resposta criptográfico — apenas verifica se a string corresponde a uma entrada na base de dados — o dispositivo falsificado recebe privilégios de rede idênticos aos do dispositivo legítimo. Este não é um ataque teórico; não requer conhecimentos especializados e leva menos de dois minutos para ser executado.

Além disso, a autenticação MAC não fornece encriptação para a carga de dados. A menos que o SSID esteja protegido com WPA2-PSK, WPA3-SAE, ou Opportunistic Wireless Encryption (OWE), todo o tráfego permanece vulnerável à interceção. Por esta razão, a autenticação MAC deve ser sempre entendida como uma forma de controlo de acesso à rede (NAC), não como um limite de segurança.

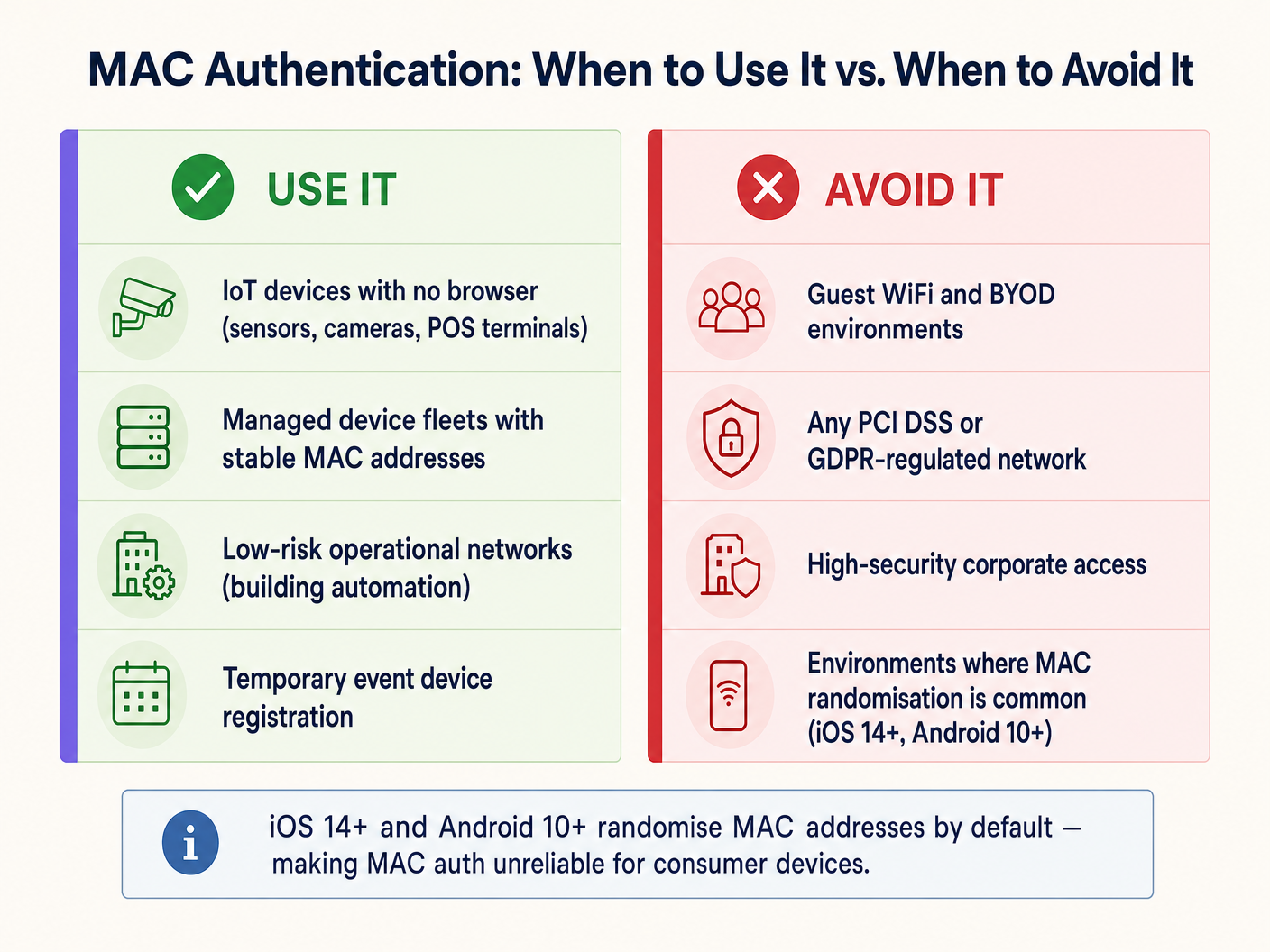

Uma complicação operacional adicional surgiu com a adoção generalizada da aleatorização de endereços MAC. A Apple introduziu endereços MAC aleatórios por rede no iOS 14 (2020), e o Android seguiu com o Android 10. O Windows 11 ativa a aleatorização por predefinição. Quando um dispositivo de consumidor se conecta a uma rede, apresenta um endereço MAC aleatório e temporário em vez do seu endereço de hardware. Isto quebra diretamente qualquer sistema que dependa de endereços MAC para identificar ou autenticar utilizadores recorrentes — incluindo o caching de MAC para bypass de captive portal em redes Guest WiFi .

Guia de Implementação

Quando Usar a Autenticação MAC

A autenticação MAC é apropriada exclusivamente para classes de dispositivos que não possuem a capacidade de autenticar por métodos mais robustos. Os principais casos de uso são:

| Device Class | Examples | Rationale |

|---|---|---|

| Dispositivos IoT sem interface | Smart TVs, câmaras CCTV, sensores ambientais | Sem capacidade de navegador ou suplicante |

| Tecnologia Operacional (OT) | Controladores HVAC, BMS, painéis de controlo de acesso | Protocolos legados, sem suporte 802.1X |

| Terminais POS legados | Terminais de pagamento de retalho mais antigos | Apenas WPA2-PSK; a filtragem MAC adiciona uma camada secundária fraca |

| Frotas de dispositivos geridos | Impressoras, telefones VoIP, leitores de código de barras | Endereços MAC estáveis e conhecidos; geridos centralmente |

| Equipamento para eventos temporários | Equipamento AV, tablets para eventos | Implementação de curto prazo e controlada |

Para ambientes de Retalho , isto tipicamente abrange a rede operacional de bastidores: scanners de gestão de stock, etiquetas de preço digitais e sistemas de automação de edifícios. Para Hotelaria , abrange sistemas de entretenimento no quarto, termostatos inteligentes e telefones IP. Para Saúde , abrange bombas de infusão, equipamento de monitorização de pacientes e dispositivos de diagnóstico legados.

Quando Evitar a Autenticação MAC

Os arquitetos de TI devem evitar ativamente a autenticação MAC em vários cenários críticos:

Redes WiFi de Convidados e BYOD. Este é o problema operacionalmente mais significativo para os operadores de espaços hoje em dia. Os sistemas operativos móveis modernos aleatorizam os endereços MAC por predefinição. Se uma implementação de Guest WiFi depender do cache MAC para fornecer reautenticação contínua para visitantes que regressam, falhará para a maioria dos dispositivos modernos. O dispositivo do convidado apresenta um novo MAC aleatório em cada visita, a rede trata-o como um novo utilizador e é forçado a passar pelo captive portal sempre. Isto degrada a experiência do utilizador e corrompe os dados dos visitantes que regressam nas plataformas de WiFi Analytics . A solução é Passpoint (Hotspot 2.0) ou um captive portal seguro com tokens de sessão persistentes.

Redes Corporativas de Alta Segurança. Qualquer segmento de rede que lide com dados corporativos sensíveis deve usar 802.1X com EAP-TLS (baseado em certificado) ou PEAP-MSCHAPv2 no mínimo. Para orientação detalhada sobre implementação, consulte Como Configurar WiFi Empresarial em iOS e macOS com 802.1X . A autenticação MAC não oferece proteção significativa contra ameaças internas ou ataques direcionados à infraestrutura corporativa.

Ambientes Regulamentados pelo PCI DSS. O Requisito 8 do PCI DSS v4.0 exige controlos de autenticação fortes para todos os sistemas no ambiente de dados do titular do cartão (CDE). A autenticação MAC não cumpre a definição de autenticação forte e não pode ser usada como controlo de acesso primário para qualquer sistema que lide com dados de pagamento. A segmentação VLAN pode isolar dispositivos autenticados por MAC do CDE, mas a própria rede de pagamento deve usar 802.1X ou equivalente.

Ambientes de Dados Regulamentados pelo GDPR. Armazenar endereços MAC como identificadores de dados pessoais (o que podem ser, sob o Artigo 4 do GDPR) requer uma base legal e medidas de segurança apropriadas. Usar endereços MAC como credenciais de autenticação em redes que processam dados pessoais cria uma exposição tanto de segurança quanto de conformidade.

Melhores Práticas de Implementação

Ao implementar a autenticação MAC para classes de dispositivos IoT necessárias, as seguintes práticas neutras em relação ao fornecedor são inegociáveis:

Segmentação VLAN. Nunca coloque dispositivos autenticados por MAC na mesma VLAN que utilizadores corporativos, servidores ou sistemas de pagamento. Atribua-os a uma VLAN IoT dedicada com ACLs de firewall rigorosas que limitem o acesso apenas aos serviços específicos de que necessitam. Este é o controlo compensatório mais importante. Para mais orientações sobre arquitetura de segurança a nível de rede, consulte Segurança de Access Point: O Seu Guia Empresarial para 2026 e Proteja a Sua Rede com DNS e Segurança Fortes .

Combinar com Criptografia WPA2/WPA3. Sempre configure o SSID com WPA2-PSK ou WPA3-SAE para criptografar o payload sem fios. A autenticação MAC controla quem pode aceder à rede; a criptografia protege o que é transmitido.

Criação de Perfis de Dispositivos e Deteção de Anomalias. Implemente soluções NAC que incorporem a criação de perfis de dispositivos. Se um dispositivo se autenticar com o endereço MAC de uma smart TV registada, mas exibir padrões de tráfego de uma estação de trabalho Windows (consultas DNS, tráfego SMB, navegação HTTP), o sistema deve colocá-lo em quarentena dinâmica enquanto aguarda investigação.

Gestão do Ciclo de Vida da Allowlist. Mantenha um ciclo de vida rigoroso para a allowlist MAC. Dispositivos desativados devem ser removidos prontamente. Entradas obsoletas são um vetor de ataque direto para spoofing. Automatize o processo de auditoria sempre que possível, sinalizando entradas MAC que não foram vistas na rede por mais de 90 dias.

SSIDs Separados por Classe de Dispositivo. Evite misturar dispositivos IoT e dispositivos de utilizador no mesmo SSID. Use SSIDs dedicados para tráfego IoT, corporativo e de convidados, cada um mapeado para a sua própria VLAN com políticas de segurança apropriadas.

Melhores Práticas

A tabela seguinte resume o método de autenticação recomendado por classe de dispositivo e contexto de conformidade:

| Cenário | Método de Autenticação Recomendado | Função de Autenticação MAC |

|---|---|---|

| Portáteis e smartphones corporativos | 802.1X (EAP-TLS ou PEAP) | Nenhuma |

| Smartphones e tablets de convidados | Captive portal / Passpoint | Nenhuma (a aleatorização MAC torna-o pouco fiável) |

| IoT sem interface (câmaras, sensores) | Autenticação MAC + WPA2/3-PSK | Primária (única opção viável) |

| Terminais POS legados | Autenticação MAC + WPA2-PSK + isolamento VLAN | Secundária (controlo compensatório) |

| Dispositivos médicos (HIPAA) | 802.1X sempre que possível; Autenticação MAC + VLAN rigorosa, se não | Último recurso com segmentação máxima |

| Dispositivos de evento/temporários | Autenticação MAC com acesso VLAN limitado no tempo | Apropriado para implementação controlada de curto prazo |

Para organizações que operam em múltiplos setores, incluindo centros de Transporte e instalações do setor público, o princípio permanece consistente: autentique a classe de dispositivo com o método mais forte que suporta, e compense os métodos mais fracos com controlos a nível de rede.

Resolução de Problemas e Mitigação de Riscos

Sintoma: Dispositivos autenticados por MAC falham intermitentemente na ligação.

Causa raiz: O firmware da NIC do dispositivo pode estar a gerar endereços MAC aleatórios ou administrados localmente. Verifique se o dispositivo está configurado para usar o seu MAC de hardware gravado. Verifique os registos do servidor RADIUS para mensagens de Access-Reject e compare com o formato da allowlist (alguns servidores RADIUS exigem o formato separado por dois pontos AA:BB:CC:DD:EE:FF; outros não exigem delimitadores).

Sintoma: As métricas de visitantes que regressam estão a diminuir, apesar do tráfego estável. Causa raiz: Aleatorização MAC em dispositivos iOS 14+/Android 10+. O mecanismo de cache MAC já não é fiável para dispositivos de consumo modernos. Faça a transição para reautenticação baseada em tokens de sessão ou Passpoint para restaurar dados precisos de WiFi Analytics .

Sintoma: Dispositivos inesperados a aparecer na ree IoT VLAN. Causa raiz: MAC spoofing ou uma allowlist que não foi auditada recentemente. Implemente o perfil de dispositivos para detetar inconsistências entre o comportamento esperado do dispositivo e os padrões de tráfego reais. Analise os registos de contabilidade RADIUS para durações de sessão ou volumes de dados incomuns.

Sintoma: Degradação do desempenho do servidor RADIUS durante as horas de pico. Causa raiz: Alto volume de mensagens Access-Request de uma grande frota de IoT. Implemente o caching de proxy RADIUS ou uma instância RADIUS dedicada para autenticação MAC para aliviar a carga do servidor de autenticação primário que lida com 802.1X.

ROI e Impacto no Negócio

Implementar a autenticação MAC estrategicamente — em vez de de forma abrangente — impacta diretamente tanto a eficiência operacional quanto a postura de segurança. Para um grande local de hospitalidade que gere mais de 2.000 dispositivos IoT em quartos, automatizar o onboarding de smart TVs, termostatos e telefones IP através de uma allowlist MAC pré-provisionada elimina a necessidade de configuração manual por dispositivo, reduzindo o tempo de implementação em cerca de 60–70% em comparação com a entrada manual de credenciais. Os tickets de helpdesk relacionados com a conectividade IoT geralmente diminuem em 35–45% quando os dispositivos são consistentemente atribuídos à VLAN correta através de atributos RADIUS.

Por outro lado, tentar usar a autenticação MAC para redes de convidados cria resultados negativos mensuráveis. Locais que dependem do caching MAC para o bypass do Captive Portal relatam que as taxas de identificação de visitantes recorrentes caem de 70–80% para menos de 20% em redes onde a maioria dos utilizadores tem dispositivos iOS ou Android modernos. Isto mina diretamente o ROI da Guest WiFi Marketing & Analytics Platform , onde os dados de visitantes recorrentes impulsionam campanhas de marketing personalizadas e o envolvimento de lealdade.

O caso de negócio é claro: invista no mecanismo de autenticação certo para cada classe de dispositivo. A autenticação MAC para dispositivos IoT reduz a sobrecarga operacional. Captive Portals seguros e Passpoint para dispositivos de convidados protegem a integridade da análise e a postura de conformidade. Os dois nunca devem ser confundidos.

Key Definitions

MAC Address (Media Access Control Address)

A unique 48-bit hardware identifier assigned to a network interface controller (NIC) by the manufacturer, typically represented as six pairs of hexadecimal digits (e.g., A4:CF:12:38:8E:7F).

Used in MAC authentication as both the username and password submitted to the RADIUS server. Its cleartext transmission in 802.11 management frames makes it trivially capturable.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) management for users and devices connecting to a network service.

The server-side component of MAC authentication. It receives Access-Request messages from the access point, queries the MAC allowlist, and returns Access-Accept or Access-Reject responses.

MAC Spoofing

The act of altering the factory-assigned MAC address of a network interface to impersonate another device on the network.

The primary attack vector against MAC authentication. Requires no specialist tools or knowledge — standard OS utilities or freely available software (e.g., macchanger on Linux) can accomplish it in under two minutes.

MAC Address Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+, Windows 11) that generates a temporary, per-network random MAC address when connecting to WiFi, rather than using the device's hardware-burned address.

The reason MAC authentication and MAC caching fail for modern consumer devices on guest networks. Directly impacts returning visitor analytics and seamless re-authentication workflows.

Headless Device

A computing device that operates without a monitor, graphical user interface, keyboard, or other input peripherals.

The primary legitimate use case for MAC authentication. Headless devices (smart TVs, IP cameras, sensors) cannot interact with captive portals or input 802.1X credentials, making MAC authentication the only viable onboarding mechanism.

VLAN Segmentation

The practice of logically dividing a physical network into multiple isolated virtual networks (VLANs), each with its own traffic policies and firewall rules.

The critical compensating control for MAC authentication deployments. By confining MAC-authenticated devices to a restricted VLAN, the blast radius of a successful MAC spoofing attack is contained.

IEEE 802.1X

An IEEE standard for port-based network access control that provides cryptographic authentication using the Extensible Authentication Protocol (EAP), requiring a supplicant on the client device, an authenticator (the AP), and an authentication server (RADIUS).

The secure alternative to MAC authentication for all capable devices. Should be the default authentication method for corporate devices, managed endpoints, and any device handling sensitive data.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance certification programme (based on IEEE 802.11u) that enables automatic, secure authentication to WiFi networks using digital certificates or SIM credentials, without requiring captive portal interaction.

The strategic replacement for MAC caching on guest networks. Provides seamless re-authentication for returning users without relying on MAC addresses, resolving the MAC randomisation problem.

Network Access Control (NAC)

A security approach that enforces policy on devices seeking to access network resources, including pre-admission checks (device health, authentication) and post-admission monitoring (traffic behaviour, anomaly detection).

The broader category under which MAC authentication falls. MAC authentication is a basic form of NAC; enterprise deployments should layer it with device profiling and anomaly detection for meaningful security value.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication handshake used in WPA3 Personal mode, replacing the WPA2 four-way handshake with a more secure Dragonfly key exchange that is resistant to offline dictionary attacks.

The recommended encryption standard to pair with MAC authentication on IoT SSIDs, ensuring that even if a device's MAC is spoofed, the attacker still needs the correct PSK to decrypt the traffic.

Worked Examples

A national retail chain is deploying 500 new digital signage displays across its stores. The displays run a stripped-down Linux OS that does not support 802.1X supplicants or captive portal interactions. The network architect needs to connect them securely without disrupting the corporate or guest networks.

Deploy a dedicated SSID exclusively for the digital signage fleet, secured with WPA3-SAE (or WPA2-PSK if WPA3 is unsupported by the display hardware). Enable MAC address authentication on this SSID. Pre-register all 500 MAC addresses in the central RADIUS server's allowlist, sourced from the device procurement manifest. Configure the RADIUS server to assign all authenticated displays to a dedicated IoT VLAN (e.g., VLAN 50). Apply strict firewall ACLs on VLAN 50 permitting only outbound HTTPS traffic to the specific CMS cloud endpoint and NTP server. Block all inbound connections and all lateral traffic to other VLANs. Schedule a quarterly RADIUS allowlist audit to remove decommissioned display entries.

A 400-room hotel is reporting that returning guests are being forced through the captive portal on every visit, despite the portal being configured to remember devices for 90 days using MAC address caching. The guest WiFi network has been operating this way for three years without issues, but complaints have increased sharply over the past 18 months.

The root cause is MAC address randomisation, introduced as a default behaviour in iOS 14 (September 2020) and Android 10. The 18-month timeline aligns with the widespread adoption of these OS versions across the guest base. The MAC caching mechanism is no longer reliable for modern consumer devices. The immediate fix is to remove MAC caching as the re-authentication mechanism and replace it with a persistent session token stored in the captive portal backend, keyed to the user's email address or loyalty account rather than their MAC address. The medium-term solution is to deploy Passpoint (Hotspot 2.0) credentials, which use cryptographic certificates to identify returning users regardless of MAC address, providing seamless re-authentication without a captive portal interaction.

Practice Questions

Q1. A stadium operations director wants to deploy 200 wireless point-of-sale (POS) terminals for concession vendors. The terminals only support WPA2-PSK and MAC authentication. The director suggests placing them on the main corporate SSID to simplify network management. What is your recommendation, and what are the compliance implications?

Hint: Consider PCI DSS Requirement 8 (strong authentication) and the network segmentation requirements for cardholder data environments.

View model answer

Reject the proposal immediately. Placing POS terminals on the corporate SSID violates PCI DSS network segmentation requirements and creates a direct path from a MAC-spoofable device into the corporate network. The correct architecture is: create a dedicated SSID for POS terminals, secured with WPA2-PSK and MAC authentication, mapped to a dedicated POS VLAN. Apply firewall rules that permit only outbound traffic to the payment gateway processor over HTTPS (port 443). Block all inter-VLAN routing between the POS VLAN and the corporate or guest VLANs. Document this segmentation for the PCI DSS QSA audit. The MAC authentication provides a basic access control layer; the VLAN and firewall rules provide the actual security boundary.

Q2. Your WiFi Analytics dashboard shows that returning visitor identification rates have dropped from 74% to 18% over the past 12 months, despite stable foot traffic at your retail venues. The network uses MAC address caching to bypass the captive portal for returning visitors. What is the root cause, and what is the remediation path?

Hint: Consider the timeline of major mobile OS updates and their privacy features.

View model answer

The root cause is MAC address randomisation. iOS 14 (September 2020) and Android 10 introduced per-network randomised MAC addresses as a default privacy feature. As the guest device base has upgraded to these OS versions, the MAC caching mechanism has progressively failed, causing the analytics platform to treat returning visitors as new users. Immediate remediation: replace MAC caching with a persistent session token system, where the captive portal stores a long-lived cookie or token keyed to the user's email address or loyalty account, allowing the portal to recognise returning users without relying on MAC addresses. Strategic remediation: deploy Passpoint (Hotspot 2.0) to provide seamless, certificate-based re-authentication that is entirely independent of MAC addresses.

Q3. A hospital IT manager needs to connect 50 legacy infusion pumps to the clinical WiFi network. The pumps cannot handle captive portals or 802.1X supplicants. The manager plans to deploy an open SSID with MAC authentication as the sole access control. What is the critical security flaw, and how should the architecture be corrected?

Hint: MAC authentication controls access; it does not protect data in transit. Consider HIPAA Security Rule requirements for data encryption.

View model answer

The critical flaw is the absence of wireless encryption. An open SSID transmits all data in cleartext over the air. Any attacker within radio range can capture all traffic from the infusion pumps — including patient data, dosage commands, and device telemetry — using a standard packet analyser. This is a direct HIPAA Security Rule violation (45 CFR § 164.312(e)(2)(ii) — encryption of ePHI in transit). The corrected architecture must use WPA2-PSK (or WPA3-SAE) on the SSID in addition to MAC authentication, ensuring the wireless payload is encrypted. The pumps must be placed on a dedicated clinical device VLAN with firewall rules restricting traffic to the specific clinical information system they communicate with. The PSK should be complex, stored in the network management system, and rotated on a defined schedule.

Q4. A conference centre IT team is planning to deploy MAC authentication across all SSIDs — including the guest network, the exhibitor network, and the AV equipment network — to simplify management with a single authentication approach. Evaluate this proposal.

Hint: Consider the different device classes and user types on each network, and the impact of MAC randomisation on the guest network.

View model answer

The proposal is inappropriate for two of the three networks. For the AV equipment network (headless devices, stable MAC addresses), MAC authentication is a valid and practical approach — pair it with WPA2/3 and a dedicated VLAN. For the exhibitor network (corporate laptops, tablets), MAC authentication is insufficient; exhibitors' devices support 802.1X and should be onboarded via a secure certificate or credential-based method. For the guest network (consumer smartphones and tablets), MAC authentication is actively counterproductive due to MAC randomisation — it will fail for the majority of modern devices and degrade the guest experience. The correct architecture uses three distinct authentication methods: MAC auth for AV equipment, 802.1X or a secure portal for exhibitors, and a captive portal with session-token-based re-authentication for guests.