Rede WiFi Ferroviária: Como os Operadores Estão a Fornecer Conectividade em Velocidade

Este guia de referência técnica fornece informações acionáveis para líderes de TI, arquitetos de rede e diretores de operações de transporte sobre a arquitetura e implementação de redes WiFi ferroviárias fiáveis. Abrange toda a pilha, desde a infraestrutura lateral da linha e agregação multi-bearer até à gestão de largura de banda, captive portals e análise de passageiros. O guia demonstra como os operadores podem ir além de tratar o WiFi a bordo como um centro de custos e, em vez disso, aproveitá-lo como um ativo estratégico que gera dados primários, inteligência operacional e ROI mensurável.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Detalhada

- A Arquitetura de Backhaul Multi-Bearer

- Infraestrutura Lateral da Linha (Via-para-Comboio)

- Distribuição a Bordo e Padrões de Hardware

- Guia de Implementação

- Passo 1: Levantamento de RF e Avaliação de Backhaul

- Passo 2: Aquisição e Instalação de Hardware

- Passo 3: Configuração do Captive Portal e Gestão de Largura de Banda

- Passo 4: Integração e Monitorização do NOC

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- O Efeito de Picos na Estação

- Falhas de Cablagem Entre Carruagens

- Saturação do Backhaul Durante a Saída de Túneis

- ROI e Impacto no Negócio

Resumo Executivo

Fornecer WiFi fiável em comboios em movimento é um dos desafios mais complexos na rede empresarial. Para gestores de TI, arquitetos de rede e diretores de operações de instalações, a conectividade dos passageiros já não é um luxo — é uma expectativa básica que impacta diretamente a satisfação do cliente e a perceção da marca.

Este guia descreve a arquitetura técnica necessária para manter a conectividade de alta velocidade a 125 mph, navegando em transferências constantes de torres de celular, efeitos de gaiola de Faraday de carruagens metálicas e densidades de utilizadores flutuantes. Exploramos a transição de routers celulares simples para gateways de agregação multi-bearer e infraestrutura dedicada ao longo da linha. Crucialmente, examinamos como os operadores podem utilizar captive portals e plataformas de análise — como Guest WiFi e WiFi Analytics — para gerir a largura de banda, garantir a conformidade com o GDPR e extrair dados primários acionáveis. Ao tratar a rede a bordo não apenas como um centro de custos, mas como um ativo estratégico, os operadores de transporte podem gerar um ROI significativo, ao mesmo tempo que satisfazem as exigências digitais do passageiro moderno.

Análise Técnica Detalhada

A arquitetura de uma rede WiFi ferroviária exige uma mudança fundamental em relação ao design estático de LAN empresarial. A rede deve preencher a lacuna entre um ambiente local em rápido movimento e o backhaul central da internet, tudo enquanto mantém a continuidade da sessão para centenas de utilizadores concorrentes.

A Arquitetura de Backhaul Multi-Bearer

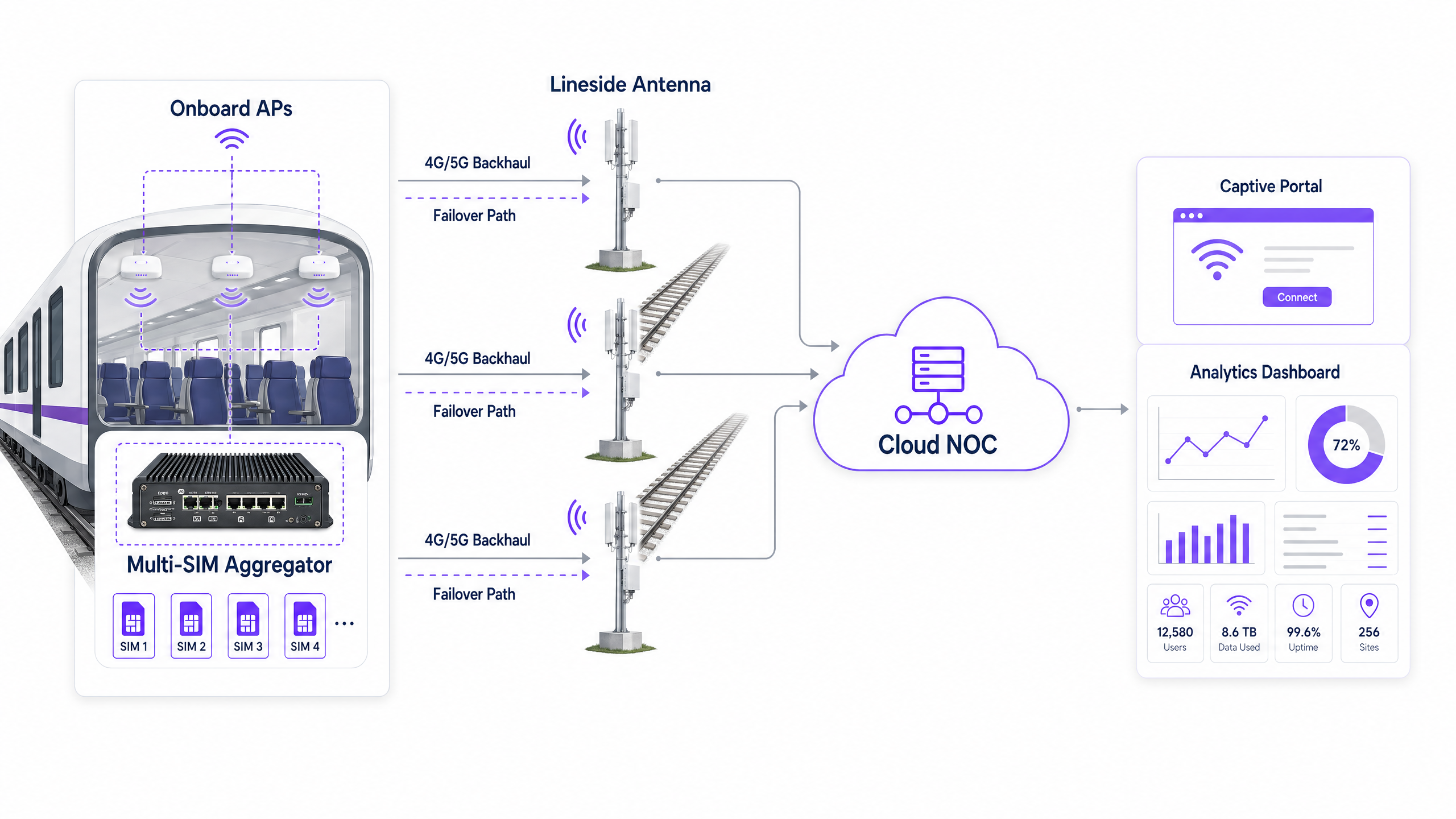

Confiar num único provedor de celular é insuficiente para um comboio em movimento. As implementações modernas utilizam um gateway de agregação multi-SIM (ou router multi-bearer) instalado no comboio. Este dispositivo agrega conexões de múltiplos Operadores de Rede Móvel (MNOs) através de redes 4G e 5G simultaneamente.

À medida que o comboio atravessa diferentes zonas de cobertura, o agregador encaminha dinamicamente o tráfego através dos links disponíveis com base em métricas de latência em tempo real, perda de pacotes e força do sinal. Se uma operadora perder o sinal num túnel ou corte rural, as outras mantêm a sessão, proporcionando um failover contínuo sem interrupção percetível para o passageiro. Esta é a decisão arquitetónica mais importante em qualquer implementação de WiFi ferroviário.

Infraestrutura Lateral da Linha (Via-para-Comboio)

Para rotas de passageiros de alta densidade onde as redes celulares públicas ficam congestionadas durante as horas de ponta, os operadores estão a investir em infraestrutura dedicada ao longo da linha. Isso envolve a implantação de antenas ao longo da via — tipicamente em intervalos de 500 metros a 2 quilómetros, dependendo da tecnologia — que transmitem um sinal dedicado usando mmWave ou espectro 5G proprietário diretamente para recetores montados no exterior das carruagens do comboio.

Esta abordagem contorna completamente o congestionamento celular público, oferecendo um débito garantido. A desvantagem é um investimento de capital significativo na construção ao longo da linha, mas para rotas interurbanas de alta receita, o caso de negócio é convincente. Uma consideração chave é o efeito Doppler: a velocidades acima de 100 mph, a frequência de rádio percebida pelo recetor difere da frequência transmitida, exigindo equipamento de rádio especializado projetado especificamente para cenários de mobilidade de alta velocidade.

Distribuição a Bordo e Padrões de Hardware

Uma vez assegurado o backhaul, o sinal é distribuído através de uma backbone Ethernet a bordo para Wireless Access Points (APs) em cada carruagem. O hardware implementado em comboios deve aderir a padrões ambientais rigorosos, especificamente EN 50155. Este padrão dita os requisitos para equipamentos eletrónicos utilizados em material circulante, garantindo resiliência contra variações extremas de temperatura (tipicamente -25°C a +70°C), humidade, choque e vibração.

Os APs tipicamente requerem conectores industriais M12 em vez de portas RJ45 padrão para evitar desconexões devido à vibração. O Wi-Fi 6 (802.11ax) é agora o padrão recomendado para novas implementações, oferecendo desempenho melhorado em ambientes de alta densidade através de tecnologias como OFDMA e BSS Colouring.

A topologia da LAN a bordo é igualmente importante. Uma abordagem em cadeia (daisy-chain) cria pontos únicos de falha em cada conexão entre carruagens. A arquitetura recomendada é uma topologia de anel redundante, onde uma interrupção em qualquer segmento de cabo único é automaticamente contornada encaminhando o tráfego na direção oposta ao redor do anel.

Guia de Implementação

A implementação de um serviço WiFi ferroviário requer planeamento cuidadoso e execução faseada. Os seguintes passos fornecem uma estrutura prática para as equipas de TI.

Passo 1: Levantamento de RF e Avaliação de Backhaul

Antes da seleção do hardware, realize um levantamento de RF abrangente de toda a rota do comboio. Mapeie a força do sinal e o débito de dados de todos os principais MNOs ao longo da via em horários representativos do dia. Identifique zonas sem cobertura — túneis, cortes profundos, trechos rurais — onde a cobertura celular cai completamente. Estes dados informam diretamente a configuração da operadora SIM para os gateways de agregação e destacam onde o investimento em infraestrutura lateral da linha pode ser justificado.

Passo 2: Aquisição e Instalação de Hardware

Selecione hardware compatível com EN 50155 de fornecedores com implementações ferroviárias comprovadas. Instale o agregador multi-SIM num armário de comunicações seguro e ventilado, tipicamente na carruagem dianteira ou traseira. Passe cablagem resiliente — anéis Ethernet duplos redundantes usando cabo de grau industrial — através das carruagens para os APs. Enas antenas exteriores são aerodinamicamente perfiladas e seladas para IP67 ou superior contra a entrada de intempéries.

Passo 3: Configuração do Captive Portal e Gestão de Largura de Banda

Este é o ponto de integração crítico onde a infraestrutura encontra a experiência do passageiro. Não é possível oferecer largura de banda irrestrita num comboio; o backhaul é um recurso finito e partilhado. Implemente uma solução de Captive Portal para aplicar Políticas de Utilização Justa (FUP).

O Rate Limiting limita as velocidades individuais dos utilizadores — tipicamente 5 Mbps de download — para garantir acesso equitativo em todos os dispositivos conectados. O Traffic Shaping bloqueia ou limita aplicações de alta largura de banda, como streaming 4K ou grandes atualizações de software, priorizando a navegação web, e-mail e VoIP. A Autenticação via portal captura dados do passageiro (endereço de e-mail, login social) em total conformidade com o GDPR, alimentando esta informação na sua plataforma de análise.

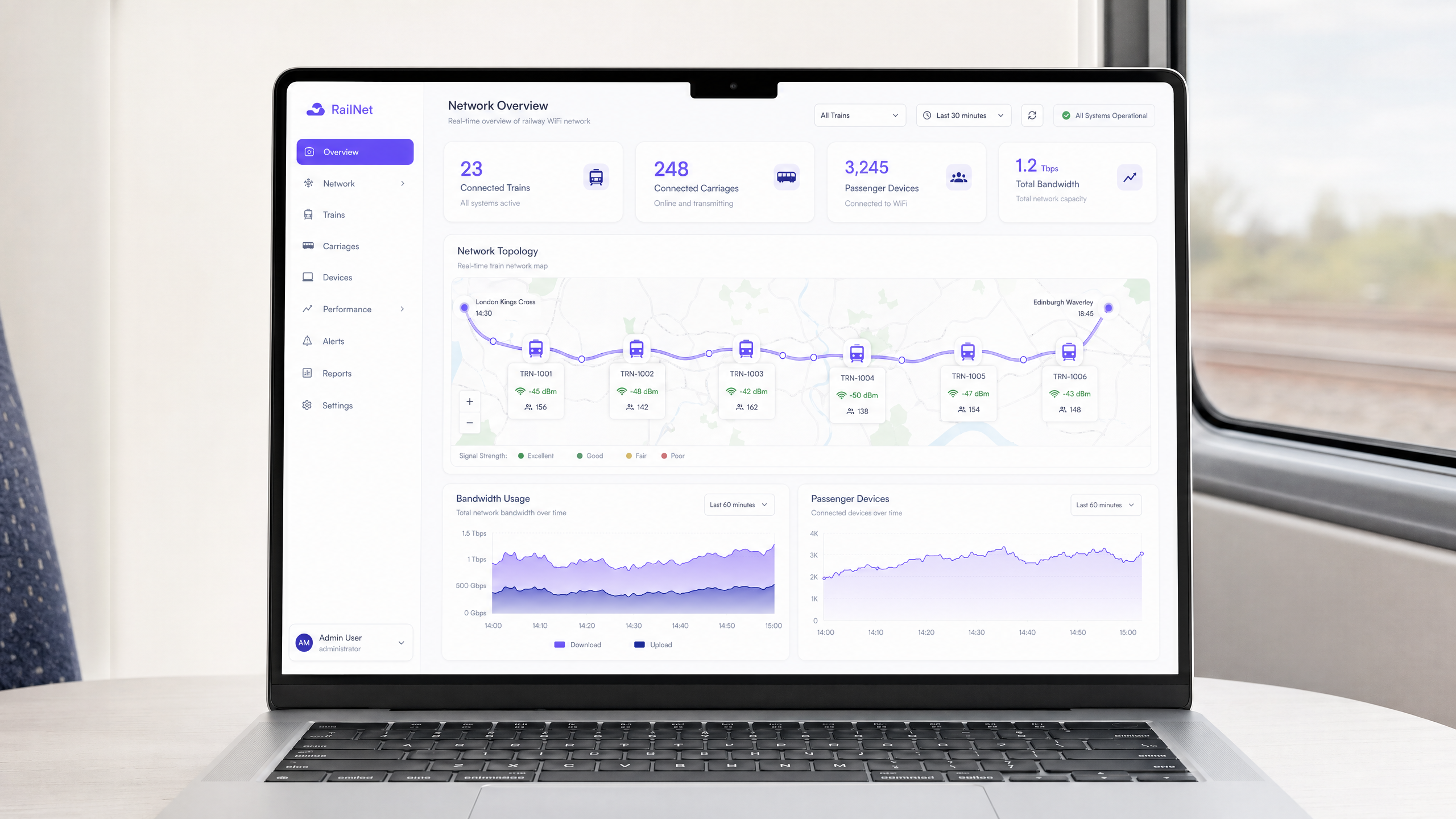

Passo 4: Integração e Monitorização do NOC

Integre a rede a bordo com um Network Operations Centre (NOC) baseado na cloud. Configure alertas em tempo real para a saúde dos APs, limiares de latência do backhaul e eventos de failover de SIM. Sobreponha dados de posição GPS do comboio com métricas de desempenho da rede para criar um mapa de qualidade de sinal ao nível da rota. Esta é a base para uma gestão proativa em vez de um tratamento reativo de reclamações.

Melhores Práticas

Implemente o Isolamento de Cliente em todos os APs. Garanta que os dispositivos dos passageiros não podem comunicar diretamente entre si na rede local. Isto mitiga o risco de ataques peer-to-peer, exploits man-in-the-middle e propagação de malware na LAN a bordo. Esta é uma linha de base de segurança inegociável para qualquer rede pública.

Adote o OpenRoaming para reduzir a fricção do portal. Para melhorar a experiência do passageiro para viajantes frequentes, suporte Passpoint e OpenRoaming (IEEE 802.11u). Isto permite que dispositivos compatíveis se autentiquem de forma segura e automática sem interagir com um Captive Portal em cada viagem. A Purple atua como um fornecedor de identidade gratuito para serviços OpenRoaming, tornando esta uma via de atualização viável para operadores que já utilizam a plataforma. Para mais contexto sobre os fundamentos da segurança de rede, consulte Proteja a Sua Rede com DNS e Segurança Fortes .

A monitorização proativa é inegociável. Não dependa das reclamações dos passageiros para identificar interrupções. Integre a rede a bordo com um NOC na cloud para monitorizar o tempo de atividade, a latência do backhaul e a saúde dos APs em tempo real. O objetivo é identificar e resolver problemas antes que o primeiro passageiro os note.

Trate o Captive Portal como um produto, não uma utilidade. O portal é o seu principal ponto de contacto com o passageiro. Invista numa experiência de marca, de carregamento rápido, que comunique claramente os termos de serviço e o uso de dados. Um portal mal concebido cria fricção e reduz as taxas de autenticação, impactando diretamente a qualidade dos seus dados primários.

Resolução de Problemas e Mitigação de Riscos

O Efeito de Picos na Estação

O Risco: Quando um comboio chega a uma estação movimentada, centenas de dispositivos a bordo podem tentar simultaneamente conectar-se à rede macro-celular da estação ou ao WiFi público da própria estação, causando interferência severa, saturação do backhaul e uma experiência degradada para todos os passageiros.

Mitigação: Configure os APs a bordo para alternar dinamicamente o seu backhaul da rede celular para um link WiFi ou de fibra dedicado de alta capacidade na plataforma da estação. Use geolocalização ou gatilhos GPS para ajustar automaticamente as políticas de largura de banda quando o comboio está parado num grande hub, levantando temporariamente os limites por utilizador quando a capacidade do backhaul é efetivamente ilimitada.

Falhas de Cablagem Entre Carruagens

O Risco: As ligações físicas entre as carruagens estão sujeitas a constante stress mecânico, vibração e movimento durante as operações de acoplamento e desacoplamento, levando à degradação dos cabos e à segmentação da rede.

Mitigação: Implemente uma topologia de anel redundante para a LAN a bordo usando switches compatíveis com EN 50155 com Rapid Spanning Tree Protocol (RSTP) ou um protocolo de anel proprietário. Se um cabo se partir entre duas carruagens, o tráfego é automaticamente encaminhado na direção oposta ao redor do anel, mantendo a conectividade para todos os APs em segundos.

Saturação do Backhaul Durante a Saída de Túneis

O Risco: Quando um comboio sai de um túnel longo, todos os dispositivos tentam simultaneamente ressincronizar dados (e-mails, atualizações de aplicações, backups na cloud), criando um pico de tráfego que satura o backhaul por 30 a 60 segundos.

Mitigação: Implemente políticas agressivas de traffic shaping que limitem especificamente o tráfego de aplicações em segundo plano. Configure o Captive Portal para despriorizar o tráfego de atualização do sistema operativo e os serviços de sincronização na cloud na camada de aplicação, garantindo que o tráfego interativo (navegação web, mensagens) é sempre priorizado.

ROI e Impacto no Negócio

Embora a implementação de uma rede WiFi ferroviária exija um investimento de capital significativo — tipicamente £50.000 a £200.000 por comboio, dependendo da complexidade da solução de backhaul — oferece retornos substanciais e mensuráveis quando integrada com uma plataforma de análise robusta.

| Driver de Valor | Mecanismo | Resultado Mensurável |

|---|---|---|

| Aquisição de Dados Primários | Autenticação do Captive Portal | Base de dados de e-mails de passageiros para CRM e marketing |

| Inteligência Operacional | Análise do NOC + sobreposição de GPS | Responsabilidade do SLA da operadora, identificação de lacunas de cobertura |

| Receita de Mídia de Retalho | Publicidade no Captive Portal | Receita direta de conteúdo patrocinado no login |

| Satisfação do Passageiro | Conectividade fiável | Melhoria das pontuações NPS, aumento da quota de modal ferroviário |

| Conformidade Regulatória | Captura de dados em conformidade com o GDPR | Risco legal reduzido, registos de consentimento auditáveis |

Ao exigir autenticação via Captive Portal, os operadores constroem uma valiosa base de dados de pademografia dos passageiros e hábitos de viagem. Estes dados podem ser utilizados para campanhas de marketing direcionadas, programas de fidelidade e personalização de serviços. Os painéis de análise que sobrepõem o desempenho da rede com os dados de localização dos comboios permitem aos operadores identificar lacunas de cobertura ao longo da via e responsabilizar os fornecedores de serviços móveis pelos SLAs contratados.

O próprio Captive Portal é um espaço digital privilegiado. Os operadores podem inserir anúncios direcionados ou mensagens patrocinadas no fluxo de login, gerando receita direta para compensar os custos de infraestrutura. Este modelo é altamente bem-sucedido noutros setores, incluindo centros de Retalho e Transporte , e os mesmos princípios aplicam-se diretamente ao ambiente ferroviário. Para operadores no setor da hospitalidade que gerem hotéis ou lounges em estações, os mesmos princípios da plataforma aplicam-se — consulte o nosso guia sobre implementações de WiFi para Hospitalidade para padrões de implementação paralelos.

Termos-Chave e Definições

Multi-Bearer Aggregation

The process of combining multiple network connections — typically several 4G or 5G SIM cards from different carriers — into a single, robust data connection using a bonding gateway to improve aggregate bandwidth and provide automatic failover.

Essential for trains, as it prevents network dropouts when passing through areas where a single cellular provider lacks coverage. The gateway dynamically routes packets across all available bearers in real-time.

EN 50155

An international standard (IEC 60571) covering electronic equipment used on rolling stock for railway applications, specifying requirements for temperature, humidity, vibration, shock, and power supply fluctuations.

IT teams must ensure all onboard routers, switches, and APs are EN 50155 certified. Standard enterprise hardware will fail in the railway environment due to vibration and temperature extremes.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before full internet access is granted. It typically requires authentication and acceptance of terms of service.

Used by operators to authenticate users, enforce fair usage policies, and capture valuable first-party marketing data. It is the primary commercial interface between the operator and the passenger on the WiFi network.

Client Isolation

A security feature on wireless access points that prevents connected devices from communicating directly with each other on the local network, forcing all traffic through the gateway.

Critical for public networks like train WiFi to protect passengers from peer-to-peer hacking attempts, man-in-the-middle attacks, and malware propagation across the onboard LAN.

Lineside Infrastructure

Dedicated telecommunications equipment — including antennas, radio units, and fibre backhaul — installed along the railway track to provide a private, high-capacity backhaul network for the trains.

Deployed when public cellular networks cannot handle the high data demands of dense commuter routes. Requires significant capital investment but offers guaranteed throughput independent of public network congestion.

Passpoint / OpenRoaming

A protocol suite (based on IEEE 802.11u and Hotspot 2.0) that allows devices to automatically and securely connect to participating WiFi networks without requiring a captive portal login, using certificate-based authentication.

Improves the passenger experience for repeat travellers by providing seamless, automatic connectivity. Purple acts as an identity provider for this service, enabling operators to offer it without building their own authentication infrastructure.

Traffic Shaping (QoS)

The practice of regulating network data transfer to control bandwidth allocation, prioritise certain types of traffic, and block or throttle others, ensuring a defined quality of service for all users.

Used on trains to block high-bandwidth applications (like 4K video streaming) and prioritise interactive traffic (web browsing, email, VoIP) to ensure all passengers have a usable connection despite finite backhaul capacity.

Doppler Shift

The change in frequency of a radio wave as perceived by a receiver that is moving relative to the transmitter. At high speeds, this frequency shift can degrade the quality of the radio link.

A fundamental physical challenge in high-speed rail networking. Specialised track-to-train radio equipment is required to compensate for Doppler shift at speeds above 100 mph, making standard enterprise outdoor APs unsuitable for lineside deployment.

Fair Usage Policy (FUP)

A set of rules enforced by the network operator that limits the bandwidth or data consumption of individual users to ensure equitable access for all connected devices.

Implemented via the captive portal and traffic shaping engine on the multi-SIM aggregator. Without an FUP, a small number of heavy users can saturate the entire backhaul, degrading the experience for all passengers.

Estudos de Caso

A regional rail operator with 50 trains is experiencing severe WiFi complaints. Passengers report the network drops out completely during a 15-minute stretch of the journey through a rural valley. The current setup uses a single-SIM 4G router in each carriage. What is the recommended remediation approach?

The operator must upgrade to a multi-bearer architecture. Step 1: Replace the single-SIM routers with a centralised EN 50155-compliant multi-SIM aggregation gateway per train. Step 2: Conduct an RF survey of the valley to determine which MNOs have partial coverage in the affected segment. Step 3: Provision the gateway with SIMs from at least three different MNOs (e.g., EE, O2, Vodafone), configuring the gateway for packet-level bonding and seamless failover. Step 4: Implement a captive portal to enforce a strict 2 Mbps per-user rate limit during the low-coverage valley segment to prevent connection timeouts for basic web browsing. Step 5: Integrate with a cloud NOC to monitor the failover events in real-time and build a coverage map for carrier negotiations.

A major intercity operator is launching a new premium service and wants to offer a differentiated WiFi experience: first-class passengers get 20 Mbps uncapped, while standard-class passengers receive 5 Mbps with streaming blocked. How should this be architected?

This requires a multi-SSID architecture with per-SSID QoS policies. Step 1: Configure two separate SSIDs on the onboard APs — one for first class, one for standard class. Step 2: Assign each SSID to a separate VLAN. Step 3: On the multi-SIM aggregator, configure per-VLAN traffic shaping policies: VLAN 10 (first class) receives priority queuing with no application-layer blocking; VLAN 20 (standard class) receives a 5 Mbps per-user cap with Deep Packet Inspection (DPI) rules blocking known streaming service domains and IP ranges. Step 4: Deploy separate captive portal instances for each SSID, with the first-class portal pre-populated for frequent travellers via OpenRoaming or a loyalty programme token.

Análise de Cenários

Q1. You are designing the onboard LAN for a new fleet of 8-carriage trains. The project manager suggests daisy-chaining the APs via standard Cat6 cable between carriages to reduce cost. What is the primary risk of this approach, and what architecture should you recommend instead?

💡 Dica:Consider the physical environment of a moving train and what happens to network segments downstream of a broken inter-carriage cable.

Mostrar Abordagem Recomendada

The primary risk is a cascading single point of failure. If the cable between Carriage 3 and Carriage 4 breaks due to vibration or mechanical stress during coupling, Carriages 4 through 8 lose all network connectivity. I would recommend a redundant ring topology using EN 50155-compliant managed switches with M12 connectors and RSTP or a proprietary ring protocol. In a ring topology, a break in any single cable segment is automatically bypassed within milliseconds by routing traffic in the opposite direction around the ring, maintaining connectivity for all APs.

Q2. Your analytics dashboard shows that total bandwidth on the 08:00 commuter service is maxing out the multi-SIM backhaul, causing widespread complaints about slow speeds. However, only 30% of passengers have authenticated on the captive portal. What is the likely cause and what is the solution?

💡 Dica:Think about what devices do in the background when they detect a known or open WiFi network, even before a user actively browses.

Mostrar Abordagem Recomendada

The most likely cause is background device activity: OS updates, cloud backups (iCloud, Google Drive), app refresh cycles, and email sync all initiate automatically as soon as a device associates with the SSID, regardless of whether the user has authenticated through the captive portal. The solution is to implement strict pre-authentication walled gardens on the captive portal — only allowing access to the portal itself before login — combined with post-authentication traffic shaping that blocks known update server IP ranges and CDN domains during peak hours. Per-user rate limiting should also be applied immediately post-authentication.

Q3. A train operator wants to deploy dedicated lineside track-to-train infrastructure to bypass public cellular networks entirely. Their procurement team has identified a low-cost option using standard enterprise outdoor WiFi access points mounted on poles at 200-metre intervals along the track. The trains travel at 125 mph. Why will this approach fail, and what should they specify instead?

💡 Dica:Consider both the physics of high-speed radio communication and the operational requirements of handoff between access points.

Mostrar Abordagem Recomendada

This approach will fail for two fundamental reasons. First, standard enterprise outdoor APs are not designed to handle the rapid handoffs required when a train is moving at 125 mph — at that speed, the train passes a 200-metre cell in under 4 seconds, far faster than standard 802.11 roaming protocols can execute a clean handoff. Second, the Doppler shift effect at those speeds will degrade the radio link quality, as standard APs cannot compensate for the frequency shift caused by the relative velocity between the train and the fixed antenna. The operator must specify dedicated track-to-train radio equipment from vendors with proven high-speed railway deployments, using technologies specifically designed for mobility scenarios, with directional antennas and proprietary handoff protocols optimised for train speeds.

Q4. A passenger rail operator is preparing for a GDPR audit. Their captive portal collects email addresses and uses them for marketing. What are the three most critical compliance requirements they must demonstrate?

💡 Dica:Focus on the lawful basis for processing, the right to withdraw consent, and data retention.

Mostrar Abordagem Recomendada

The three most critical requirements are: 1) Lawful basis and explicit consent — the portal must present a clear, unbundled consent checkbox for marketing communications that is not pre-ticked and is separate from the terms of service acceptance required for WiFi access. Passengers must be able to access WiFi without consenting to marketing. 2) Right to withdraw — there must be a clear, accessible mechanism for passengers to withdraw their marketing consent at any time, typically an unsubscribe link in every email and a self-service preference centre. 3) Data retention and minimisation — the operator must have a documented data retention policy specifying how long passenger data is held, and must be able to demonstrate that data is deleted or anonymised after the retention period. All three must be evidenced with audit logs.