Segurança de WiFi em Aeroportos: Como Proteger Passageiros em Redes Públicas

Este guia de referência técnica detalha o cenário de ameaças específico do WiFi em aeroportos, abrangendo pontos de acesso Evil Twin, hardware não autorizado e ataques Man-in-the-Middle. Fornece a gestores de TI, arquitetos de rede e diretores de operações de espaços estratégias arquitetónicas acionáveis — incluindo implementação de WPA3, segmentação de VLAN, implementação de WIPS e design de Captive Portal em conformidade com o GDPR — para proteger passageiros e infraestruturas empresariais em escala. A plataforma de guest WiFi e análise da Purple é mapeada concretamente para cada domínio de problema ao longo do guia.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Detalhada: O Cenário de Ameaças do WiFi em Aeroportos

- Pontos de Acesso Evil Twin

- Pontos de Acesso Não Autorizados

- Ataques Man-in-the-Middle

- Guia de Implementação: Arquitetura Segura

- Camada 1: Padrões de Criptografia e Autenticação

- Camada 2: Segmentação de Rede e Isolamento de Clientes

- Camada 3: Deteção e Prevenção de Intrusões Sem Fios (WIDS/WIPS)

- Camada 4: Filtragem DNS e Design Seguro de Captive Portal

- Camada 5: Análise, Monitorização e Melhoria Contínua

- Melhores Práticas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

Para CTOs e diretores de TI que gerem ambientes públicos de alta densidade, a questão "o WiFi do aeroporto é seguro" não é uma pergunta de consumidor — é um desafio de conformidade e infraestrutura com implicações diretas de responsabilidade. As redes de aeroportos apresentam uma superfície de ataque singularmente volátil: milhares de conexões transitórias por hora, diversos tipos de dispositivos que vão desde telemóveis de consumo a portáteis empresariais, e a mistura de tráfego de convidados, funcionários, inquilinos de retalho e tecnologia operacional em infraestruturas que estão frequentemente anos atrasadas em relação ao padrão de segurança atual.

As principais ameaças — Pontos de Acesso (APs) Evil Twin e instalações de hardware não autorizado — são ataques de baixo custo e alto impacto que exigem sofisticação técnica mínima para serem executados. Se não forem abordadas, expõem os passageiros a roubo de credenciais e fraude financeira, e expõem o operador do aeroporto a ações de fiscalização do GDPR e danos à reputação. Ao implementar WPA3 com Criptografia Sem Fios Oportunista, aplicar segmentação rigorosa de VLAN, implementar Sistemas de Prevenção de Intrusão Sem Fios (WIPS) e integrar uma plataforma de Guest WiFi segura e em conformidade com o GDPR, os operadores de espaços podem proteger os dados dos passageiros enquanto mantêm uma conectividade ininterrupta. A camada de WiFi Analytics da Purple adiciona inteligência operacional a esta base de segurança, convertendo o onboarding seguro em ROI comercial mensurável.

Análise Técnica Detalhada: O Cenário de Ameaças do WiFi em Aeroportos

Os ambientes aeroportuários estão entre os espaços públicos mais visados para ataques sem fios. A combinação de altos volumes de passageiros, uma base de utilizadores transitória que é improvável que reporte problemas, e a presença de viajantes corporativos a transmitir dados sensíveis cria um ambiente ideal para atores maliciosos. Compreender os vetores de ameaça específicos é o pré-requisito para projetar uma arquitetura de contramedidas eficaz.

Pontos de Acesso Evil Twin

Um Evil Twin é um AP malicioso configurado para transmitir o exato Service Set Identifier (SSID) da rede legítima do aeroporto — por exemplo, "Airport Free WiFi" ou "LHR_Passenger_WiFi". Como os dispositivos cliente padrão implementam a seleção automática de rede com base na correspondência de SSID e na força do sinal, o dispositivo de um passageiro irá conectar-se preferencialmente ao Evil Twin se este apresentar um sinal mais forte do que a infraestrutura legítima. Isto é trivialmente alcançável: um router portátil a transmitir com potência máxima de um assento próximo irá superar um AP empresarial montado no teto a operar com níveis de potência regulados.

Uma vez que um cliente se conecta ao Evil Twin, o atacante pode executar várias classes de ataque. Interceção passiva captura tráfego HTTP não encriptado, consultas DNS e cookies de sessão. SSL stripping degrada as conexões HTTPS para HTTP em tempo real, expondo credenciais em sites que não impõem HTTP Strict Transport Security (HSTS). DNS spoofing redireciona os utilizadores para páginas de phishing que imitam portais bancários ou sistemas de reserva de companhias aéreas. O passageiro vê uma conexão com aparência normal e sem indicadores de aviso, porque o Evil Twin está a fornecer acesso genuíno à internet através da sua própria conexão upstream — o ataque é totalmente transparente para o utilizador final.

O custo operacional para um atacante é mínimo: um router de viagem de nível de consumidor, um portátil a executar ferramentas de código aberto e um assento na sala de embarque. O ataque não requer acesso físico à infraestrutura do aeroporto.

Pontos de Acesso Não Autorizados

APs não autorizados são dispositivos não autorizados fisicamente conectados à infraestrutura de rede com fios do aeroporto. Ao contrário dos Evil Twins, que operam inteiramente sem fios, os APs não autorizados representam um vetor de ameaça interna — exigem acesso físico a uma porta de rede. No entanto, num grande ambiente aeroportuário com centenas de concessões de retalho, contratados de serviços e pessoal de limpeza, o acesso físico às portas de rede não é difícil de obter.

A fonte mais comum de APs não autorizados não são atores maliciosos, mas sim funcionários bem-intencionados. Um concessionário de retalho no Terminal 3, a experienciar má cobertura de WiFi, compra um router de nível de consumidor e liga-o à porta ethernet atrás do seu balcão. O router transmite o seu próprio SSID, contorna a firewall empresarial, as políticas de Network Access Control (NAC) e as configurações empresariais WPA3, e cria um caminho direto e não gerido da internet pública para a rede interna do aeroporto. A partir desse ponto, qualquer dispositivo conectado ao AP não autorizado — seja o terminal POS do concessionário ou um passageiro que se conecte — tem potencial acesso ao nível da rede a sistemas que deveriam estar totalmente isolados.

Para operadores de Transporte e equipas de TI de aeroportos, o problema dos APs não autorizados é agravado pela escala do ambiente. Um grande aeroporto internacional pode ter centenas de portas de rede distribuídas por terminais, unidades de retalho, lounges e áreas de bastidores. A auditoria manual é impraticável sem ferramentas de deteção automatizadas.

Ataques Man-in-the-Middle

Ambos os cenários de Evil Twin e AP não autorizado permitem ataques Man-in-the-Middle (MitM), onde o atacante se posiciona entre o dispositivo cliente e a rede legítima. Num cenário MitM, o atacante pode intercetar, ler e modificar o tráfego em ambas as direções. A encriptação TLS moderna reduz significativamente o impacto dos ataques MitM no tráfego HTTPS, mas a superfície de ataque permanece significativa: protocolos não encriptados, implementações TLS mal configuradas e o uso de aplicações legadas que não impõem a validação de certificados criam todas lacunas exploráveis.

Para viajantes corporativos — uma proporção significativa deutilizadores de WiFi de aeroporto — ataques MitM que visam a captura de credenciais VPN ou o sequestro de sessões de e-mail corporativo representam um vetor de ataque de alto valor que estende o raio de impacto muito além do passageiro individual.

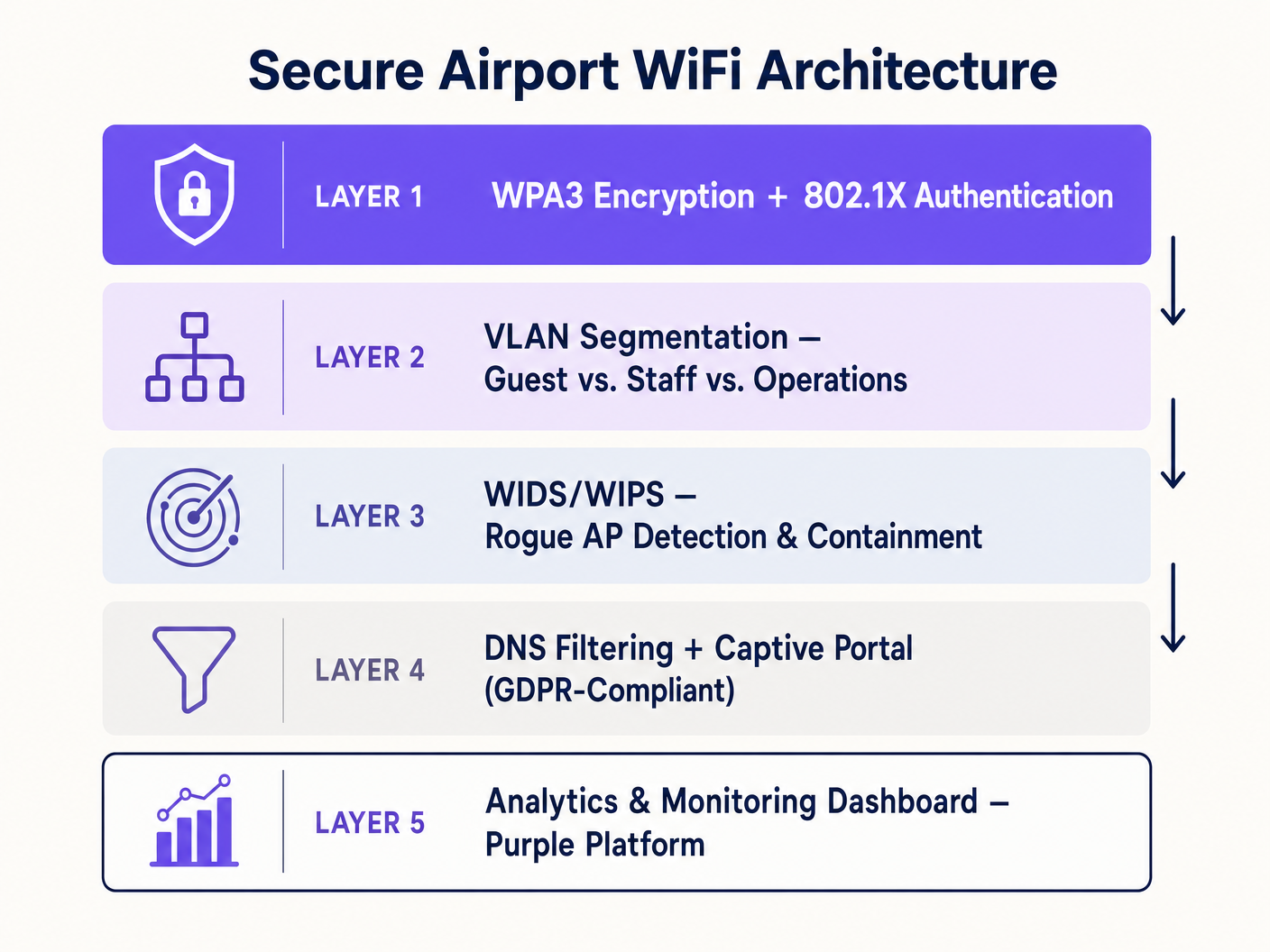

Guia de Implementação: Arquitetura Segura

Abordar o panorama de ameaças do WiFi de aeroporto requer uma arquitetura em camadas, de defesa em profundidade. Nenhum controlo isolado é suficiente; o objetivo é tornar cada camada sucessiva de ataque progressivamente mais difícil e detetável.

Camada 1: Padrões de Criptografia e Autenticação

A transição para WPA3 é o requisito fundamental. Para redes públicas abertas, o WPA3 introduz a Criptografia Sem Fios Oportunista (OWE), definida no IEEE 802.11-2020. OWE fornece criptografia individualizada para cada sessão de cliente sem exigir uma palavra-passe partilhada ou uma chave pré-partilhada. Cada associação cliente-AP negoceia uma troca de chaves Diffie-Hellman única, o que significa que, mesmo que um atacante capture o tráfego de radiofrequência bruto de todo o terminal, não consegue desencriptar nenhuma sessão individual. Isto mitiga diretamente a escuta passiva e elimina o principal vetor de ataque de interceção de rede aberta.

Para segmentos de rede autenticados — pessoal, operações, inquilinos de retalho — o IEEE 802.1X com autenticação RADIUS é o padrão correto. O 802.1X impõe a autenticação por dispositivo antes que o acesso à rede seja concedido, com cada evento de autenticação registado para fins de conformidade e auditoria. Combinado com o Protocolo de Autenticação Extensível (EAP-TLS) baseado em certificados, isto elimina completamente os ataques baseados em credenciais contra a rede do pessoal.

Para locais que exploram o embarque de passageiros sem interrupções, o OpenRoaming — o padrão de identidade federada da Wireless Broadband Alliance — fornece autenticação baseada em perfil que conecta os passageiros automaticamente a redes verificadas sem seleção manual de SSID. Purple opera como um fornecedor de identidade gratuito dentro do ecossistema OpenRoaming sob a sua licença Connect, permitindo que os aeroportos ofereçam conectividade segura e sem interrupções que remove o elemento de erro humano na seleção da rede. Isto é diretamente relevante para a ameaça Evil Twin: se o dispositivo de um passageiro se conecta automaticamente através de um perfil verificado, não se conectará a um Evil Twin que esteja a transmitir o mesmo SSID.

Camada 2: Segmentação de Rede e Isolamento de Clientes

O tráfego de convidados deve ser completamente isolado da tecnologia operacional (OT), redes de pessoal e sistemas de ponto de venda (POS) de retalho, utilizando uma rigorosa marcação VLAN ao nível do AP. Um modelo de segmentação mínimo para um ambiente de aeroporto deve incluir: uma VLAN Pública de Convidados (apenas acesso à internet, sem encaminhamento interno), uma VLAN de Pessoal (autenticada via 802.1X, acesso a sistemas internos), uma VLAN de Inquilinos de Retalho (isolada de convidados e pessoal, acesso à internet para sistemas POS) e uma VLAN de Operações (isolada fisicamente ou estritamente protegida por firewall, para sinalização digital, gestão de edifícios e sistemas do lado ar).

O isolamento de clientes — isolamento da Camada 2 entre dispositivos na mesma VLAN — deve ser ativado na VLAN de Convidados. Sem isolamento de clientes, dois passageiros conectados à mesma rede de convidados podem comunicar diretamente na camada IP, permitindo ataques de dispositivo para dispositivo. Esta é uma configuração no controlador sem fios que é frequentemente negligenciada em implementações legadas.

Para ambientes de Hospitalidade e Retalho que operam dentro de terminais de aeroporto, os mesmos princípios de segmentação aplicam-se. Um lounge de hotel no lado ar ou uma concessão de retalho deve ser tratado como um segmento de rede não confiável, independentemente da relação comercial com o operador do aeroporto.

Camada 3: Deteção e Prevenção de Intrusões Sem Fios (WIDS/WIPS)

Um Sistema de Prevenção de Intrusões Sem Fios é a principal defesa automatizada contra ameaças de Evil Twin e APs não autorizados. O WIPS deve ser configurado para analisar continuamente o ambiente de radiofrequência em todos os canais e bandas (2.4 GHz, 5 GHz e 6 GHz para implementações Wi-Fi 6E) em busca de SSIDs não autorizados, falsificação de endereços MAC e ataques de inundação de desautenticação.

Ao detetar um Evil Twin — identificado por uma correspondência de SSID combinada com um BSSID que não corresponde a nenhum AP autorizado na infraestrutura gerida — o WIPS deve implementar automaticamente a contenção. A contenção envolve a transmissão de frames de desautenticação IEEE 802.11 direcionados para clientes que tentam associar-se ao AP malicioso, impedindo uma conexão bem-sucedida. Esta é uma resposta automatizada à velocidade da máquina, muito mais rápida do que qualquer operador humano poderia intervir.

Para a deteção de APs não autorizados, o WIPS correlaciona observações over-the-air com a topologia da rede com fios. Um AP detetado a transmitir over-the-air que também aparece como um dispositivo conectado na rede com fios — mas não está no inventário de APs autorizados — é sinalizado como não autorizado. O sistema pode então acionar o encerramento automático da porta no switch gerido para desconectar fisicamente o dispositivo.

Camada 4: Filtragem DNS e Design Seguro de Captive Portal

A filtragem ao nível do DNS fornece um controlo crítico para proteger os utilizadores de domínios maliciosos, independentemente da postura de segurança do próprio dispositivo. Ao encaminhar todas as consultas DNS através de um resolvedor de filtragem, a rede pode bloquear a resolução de domínios de phishing conhecidos, infraestrutura de comando e controlo e sites de distribuição de malware. Isto é particularmente valioso num contexto de aeroporto onde os passageiros podem estar a conectar dispositivos comprometidos que foram infetados antes da chegada.

Conforme detalhado no nosso guia sobre Proteja a Sua Rede com DNS e Segurança Robustos , a implementação de DNS sobre HTTPS (DoH) ou DNS sobre TLS (DoT) para a conexão do resolvedor impede que as consultas DNS sejam intercetadas ou falsificadas em trânsito — uma consideração relevante quando a contenção WIPS pode não detetar cada Evil Twin imediatamente.

O captive portal é o principal ponto de contacto de integração do passageiro e deve ser concebido com a segurança como um requisito de primeira ordem, não como um extra. O portal deve ser servido via HTTPS com um certificado válido de uma Autoridade de Certificação fidedigna. O formulário de integração deve recolher apenas os dados necessários para o fim declarado (princípio da minimização de dados do Artigo 5.º do GDPR), com mecanismos de consentimento explícitos e granulares para qualquer uso de marketing. A plataforma de captive portal da Purple foi concebida especificamente para este requisito de conformidade, fornecendo recolha de dados em conformidade com o GDPR, gestão de consentimento e integração perfeita com a camada de análise. Para contexto sobre como isto se aplica em ambientes de aeroportos com vários terminais, consulte Airport WiFi: How Operators Deliver Connectivity Across Terminals e o equivalente em italiano em WiFi Aeroportuale .

Camada 5: Análise, Monitorização e Melhoria Contínua

A segurança não é uma implementação única; requer monitorização contínua e melhoria iterativa. A plataforma WiFi Analytics da Purple fornece a camada de visibilidade operacional que transforma dados de conexão brutos em inteligência acionável. Ao monitorizar padrões de conexão de dispositivos, tempos de permanência e anomalias de sessão, as equipas de operações de rede podem identificar indicadores de comprometimento — picos de conexão incomuns, dispositivos a conectar-se de locais físicos inesperados ou padrões de falha de autenticação que sugerem um ataque de varredura.

A camada de análise também fornece a justificação comercial para o investimento em segurança. Taxas de adesão de passageiros mais elevadas — impulsionadas por uma experiência de integração segura e fidedigna — geram conjuntos de dados primários mais ricos. Estes dados permitem marketing direcionado, análise de fluxo de clientes no retalho e otimização do layout do terminal, proporcionando um ROI mensurável no investimento em infraestrutura. Para ambientes de Healthcare que operam WiFi em instalações médicas de aeroportos, o mesmo framework de análise aplica-se com controlos adicionais de dados de categoria especial do GDPR.

Melhores Práticas e Mitigação de Riscos

Imponha Políticas de Rede para Inquilinos de Retalho a Nível Técnico. Documentos de política são insuficientes. As concessões de retalho devem ser fornecidas com acesso de rede gerido e segmentado — uma VLAN dedicada com acesso à internet e sem encaminhamento interno — e as portas de rede físicas nas suas unidades devem ser configuradas para rejeitar hardware não autorizado via autenticação de porta 802.1X ou lista de permissões de endereços MAC. Remova o incentivo para a implementação de APs não autorizados, fornecendo conectividade adequada e gerida.

Realize Inquéritos de Localização RF Regulares. Inquéritos de localização físicos e de RF trimestrais identificam hardware não autorizado que o WIPS pode ter perdido devido à atenuação do sinal, obstrução física ou blindagem RF deliberada. Um inquérito deve cobrir todos os terminais, lounges, unidades de retalho e áreas de bastidores. Documente o inventário de APs autorizados e compare com os resultados do inquérito.

Implemente uma Linha Dedicada ou Conexão de Internet Empresarial Dedicada para Infraestrutura Crítica. Conforme discutido no nosso guia sobre What Is a Leased Line? Dedicated Business Internet , separar o tráfego operacional crítico para uma conexão dedicada e não contestada garante que um ataque DDoS ou um evento de exaustão de largura de banda na rede de convidados não possa impactar os sistemas de operações do lado ar.

Teste os Procedimentos de Resposta a Incidentes. Realize exercícios de simulação de mesa que simulem um evento de deteção de Evil Twin. Verifique se a contenção do WIPS está a funcionar, se a equipa do NOC conhece o procedimento de escalada e se as comunicações direcionadas aos passageiros estão preparadas para um cenário em que a rede de convidados deva ser temporariamente suspensa.

ROI e Impacto no Negócio

Proteger a rede é a base para o valor comercial, não um centro de custo isolado. Uma rede WiFi de convidados segura, fiável e fidedigna aumenta diretamente as taxas de adesão dos passageiros no captive portal. Taxas de adesão mais elevadas geram conjuntos de dados primários maiores e de maior qualidade. Estes dados permitem ao operador do aeroporto oferecer promoções de retalho personalizadas, otimizar layouts de terminais com base em dados reais de fluxo de clientes e construir programas de fidelidade que impulsionam o envolvimento repetido.

O custo de um incidente de segurança — ação de aplicação do GDPR, danos à reputação e o custo operacional da resposta a incidentes — excede em muito o custo de implementação dos controlos de segurança descritos neste guia. O Gabinete do Comissário de Informação do Reino Unido emitiu multas de até £17,5 milhões ao abrigo do GDPR do Reino Unido por falhas na proteção de dados. Para um grande aeroporto internacional que processa milhões de conexões de passageiros anualmente, a exposição ao risco é significativa.

A plataforma da Purple foi concebida para alinhar o investimento em segurança com os resultados comerciais. O captive portal seguro, a recolha de dados em conformidade com o GDPR e a camada de análise são uma única implementação integrada — não três exercícios de aquisição separados. Isto reduz o custo total de propriedade e acelera o tempo de valorização para as equipas de TI e marketing simultaneamente.

Termos-Chave e Definições

Evil Twin Access Point

A malicious wireless access point that masquerades as a legitimate network by broadcasting the same SSID, designed to intercept user data via Man-in-the-Middle attacks.

Common in airport terminals where attackers exploit devices auto-connecting to known SSIDs based on signal strength. Mitigated by OWE encryption and WIPS containment.

Rogue Access Point

An unauthorized wireless access point physically connected to the enterprise wired network, bypassing security controls including firewalls, NAC policies, and enterprise WiFi configurations.

Often installed by retail tenants or staff seeking better coverage. Addressed by 802.1X port authentication on all ethernet ports and automated WIPS detection.

Opportunistic Wireless Encryption (OWE)

A WPA3 feature defined in IEEE 802.11-2020 that provides individualized, session-unique encryption for open networks without requiring a shared password, using Diffie-Hellman key exchange.

The correct encryption standard for public airport guest networks. Eliminates passive eavesdropping without adding authentication friction for passengers.

Wireless Intrusion Prevention System (WIPS)

Network infrastructure that continuously monitors the radio frequency spectrum for unauthorized access points, Evil Twins, and attack signatures, and automatically deploys countermeasures including de-authentication frames.

The primary automated defense against Evil Twin and rogue AP threats in high-density environments. Must be configured to cover all frequency bands including 6 GHz for Wi-Fi 6E deployments.

Client Isolation

A wireless network configuration that prevents devices connected to the same SSID from communicating directly with each other at Layer 2, restricting all traffic to the gateway.

Mandatory on Guest VLANs to prevent device-to-device attacks. A simple configuration setting that is frequently absent in legacy deployments.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks using IEEE 802.1Q VLAN tags to isolate traffic types and enforce access control boundaries.

Used to separate untrusted guest traffic from secure airport operations, staff systems, and retail POS infrastructure. Eliminates lateral movement risk from compromised guest devices.

IEEE 802.1X

An IEEE standard for port-based Network Access Control that requires devices to authenticate before being granted network access, typically via a RADIUS server.

The authentication standard for staff and operations VLANs, and for port-level enforcement on retail ethernet ports to prevent rogue AP deployment.

OpenRoaming

A Wireless Broadband Alliance federation standard that enables automatic, seamless WiFi authentication across participating networks using pre-provisioned device profiles, without manual SSID selection.

Directly mitigates Evil Twin attacks by removing the manual network selection step. Purple operates as a free identity provider within the OpenRoaming ecosystem under its Connect licence.

Man-in-the-Middle (MitM) Attack

An attack where the perpetrator secretly intercepts, relays, and potentially modifies communications between two parties who believe they are communicating directly.

The primary goal of Evil Twin deployments. Mitigated by OWE encryption at the radio layer and HSTS enforcement at the application layer.

Captive Portal

A web page presented to new users of a public network before they are granted internet access, used for authentication, terms acceptance, and data collection.

The primary passenger onboarding touchpoint. Must be served over HTTPS with a valid certificate and designed for GDPR compliance including explicit consent mechanisms.

Estudos de Caso

A major international airport is upgrading Terminal 3. The current network is flat — all devices, including retail POS systems, digital signage, and passenger devices, share the same broadcast domain. Retail vendors frequently complain about poor connectivity, leading them to install their own consumer-grade routers. The IT director needs a redesign that addresses security without disrupting commercial operations during a phased rollout.

Phase 1 — VLAN Architecture: Design four VLANs: Public Guest (internet-only, client isolation enabled), Staff (802.1X authenticated, internal access), Retail Tenant (internet-only, isolated from guest and staff, 802.1X port authentication on all retail ethernet ports), and Operations (air-gapped, for signage and building management). Phase 2 — Rogue AP Elimination: Enable 802.1X port authentication on all retail ethernet ports. Any device without a valid certificate is denied network access, eliminating the ability to plug in unauthorized routers. Simultaneously, provide retail tenants with a managed Retail Tenant SSID with adequate signal coverage, removing the incentive for rogue hardware. Phase 3 — WIPS Deployment: Configure the wireless controller to scan for unauthorized SSIDs and automatically contain Evil Twins. Set up alerting to the NOC for any rogue AP detection events. Phase 4 — Captive Portal and Analytics: Deploy Purple's captive portal on the Guest VLAN with GDPR-compliant onboarding, OWE encryption, and analytics integration.

Passengers at a regional airport are receiving browser warnings when connecting to the guest WiFi captive portal, and the marketing team reports that opt-in rates have dropped by 40% over the past six months. The IT team suspects the SSL certificate on the captive portal has expired. How should this be resolved, and what broader improvements should be made to the onboarding architecture?

Immediate remediation: Renew the SSL certificate on the captive portal server and implement automated certificate renewal (e.g., via Let's Encrypt with auto-renewal scripting) to prevent recurrence. Broader improvements: 1) Upgrade the guest SSID to WPA3 with OWE to provide encryption at the radio layer, which modern mobile operating systems surface as a positive trust signal. 2) Implement HSTS on the captive portal domain to prevent SSL stripping attacks. 3) Integrate Purple's captive portal platform, which manages certificate lifecycle, GDPR consent flows, and analytics as a managed service, removing the operational burden from the in-house team. 4) Consider OpenRoaming profile-based authentication for returning passengers, eliminating the portal interaction entirely for opted-in users.

Análise de Cenários

Q1. Your WIPS dashboard alerts you to a new AP broadcasting the airport's official guest SSID from within a retail coffee shop in Terminal 2. The AP's BSSID does not appear in your authorized AP inventory, and it is not connected to your wired network. What type of threat is this, what is the automated WIPS response, and what follow-up action should the NOC team take?

💡 Dica:Consider whether the device is physically attached to your wired infrastructure or operating entirely over the air. The distinction determines both the threat classification and the remediation pathway.

Mostrar Abordagem Recomendada

This is an Evil Twin AP. Because it is not connected to the wired network, it is attempting to hijack client connections over the air by mimicking the legitimate SSID. The automated WIPS response should be to transmit de-authentication frames to clients attempting to associate with that specific BSSID, preventing successful connection. The NOC team should dispatch physical security to the coffee shop location to identify and remove the device, document the incident for the security log, and review whether any clients successfully connected to the Evil Twin before containment was activated — those sessions should be treated as potentially compromised.

Q2. A new terminal is opening in six months. The operations director wants a completely open network with no captive portal to maximise passenger convenience. The marketing director wants maximum opt-in data collection. The CISO wants GDPR compliance and encryption. How do you satisfy all three stakeholders in a single architecture?

💡 Dica:Consider WPA3 OWE for the encryption requirement, OpenRoaming for the seamless authentication requirement, and Purple's platform for the data collection and compliance requirement. These are not mutually exclusive.

Mostrar Abordagem Recomendada

Deploy WPA3 with OWE on the public SSID — this provides encryption without requiring a password, satisfying the CISO's encryption requirement while maintaining the open, frictionless experience the operations director wants. Implement OpenRoaming via Purple's identity provider capability, so returning passengers with existing profiles connect automatically and securely without any manual interaction. For new passengers, present a lightweight, GDPR-compliant captive portal that collects consent and profile data — this satisfies the marketing director's requirement. The net result is a network that is encrypted by default, seamless for returning users, and data-capturing for new users, with full GDPR compliance.

Q3. During a quarterly RF site survey, your team discovers an AP in a back-of-house service corridor that is connected to the wired network but does not appear in the authorized AP inventory. It is broadcasting a hidden SSID and has been active for approximately three months based on switch port logs. What is the threat classification, what is the immediate containment action, and what does the three-month window imply for your incident response process?

💡 Dica:This device has wired network access, making it a different threat class from an Evil Twin. The three-month window has specific implications for data breach notification obligations under GDPR.

Mostrar Abordagem Recomendada

This is a Rogue AP with wired network access — a high-severity incident. Immediate containment: shut down the switch port to which the device is connected, physically remove the device, and preserve it as evidence. The three-month active window implies that an unknown actor has had persistent network access for approximately 90 days. Under UK GDPR Article 33, a personal data breach must be reported to the ICO within 72 hours of becoming aware of it, if it is likely to result in a risk to individuals' rights and freedoms. The incident response team must immediately assess what data was accessible from that network segment, whether any exfiltration occurred (review NetFlow/IPFIX logs for the switch port), and prepare a breach notification if the assessment indicates risk. This incident also indicates a gap in the WIPS configuration — the system should have detected the rogue AP's wired presence and over-the-air broadcast within hours of installation, not three months later.