Segurança de WiFi em Hotéis: Como Proteger os Seus Hóspedes e a Sua Reputação

Este guia autorizado fornece aos gestores de TI e diretores de operações de estabelecimentos um quadro abrangente para proteger as redes WiFi de hotéis. Abrange implementações técnicas essenciais, incluindo segmentação de rede, protocolos de autenticação robustos e captive portals orientados para a conformidade, para proteger os dados dos hóspedes e salvaguardar a reputação do estabelecimento.

- Resumo Executivo

- Análise Técnica Aprofundada: Arquitetura de Rede e Segmentação

- Arquitetura de VLAN

- Padrões de Autenticação e Criptografia

- Guia de Implementação: Proteção do Fluxo de Onboarding de Hóspedes

- Design e Conformidade do Captive Portal

- Gestão de Largura de Banda e Modelagem de Tráfego

- Melhores Práticas e Padrões da Indústria

- Resolução de Problemas e Mitigação de Riscos

- Modos de Falha Comuns

- ROI e Impacto nos Negócios

Resumo Executivo

Para os estabelecimentos de hotelaria modernos, o WiFi para hóspedes já não é apenas uma comodidade — é uma utilidade operacional crítica. No entanto, a conveniência da conectividade ubíqua introduz vetores de ataque significativos. Redes de hóspedes não seguras são alvos principais para agentes de ameaças que procuram intercetar dados sensíveis, implementar malware ou usar a infraestrutura do hotel como base para intrusões mais amplas. Este guia de referência técnica fornece um quadro arquitetonicamente sólido e neutro em relação a fornecedores para proteger o WiFi do hotel. Exploraremos os requisitos obrigatórios para a segmentação de rede, a transição para padrões de autenticação robustos como WPA3 e 802.1X, e o papel crítico dos captive portals orientados para a conformidade. Quer esteja a gerir uma propriedade boutique ou uma cadeia global, implementar estes controlos é essencial para mitigar riscos, garantir a conformidade regulamentar (como PCI DSS e GDPR) e proteger a reputação da sua marca.

Ouça o nosso podcast de briefing técnico de 10 minutos para uma visão geral executiva:

Análise Técnica Aprofundada: Arquitetura de Rede e Segmentação

O princípio fundamental da segurança de WiFi em hotéis é a segmentação rigorosa da rede. Implementar uma rede plana onde o tráfego de hóspedes, aplicações de funcionários e dispositivos IoT coexistem é uma vulnerabilidade crítica. Um dispositivo de hóspede comprometido nunca deve ter acesso direto ao Property Management System (PMS) ou aos terminais de ponto de venda (POS).

Arquitetura de VLAN

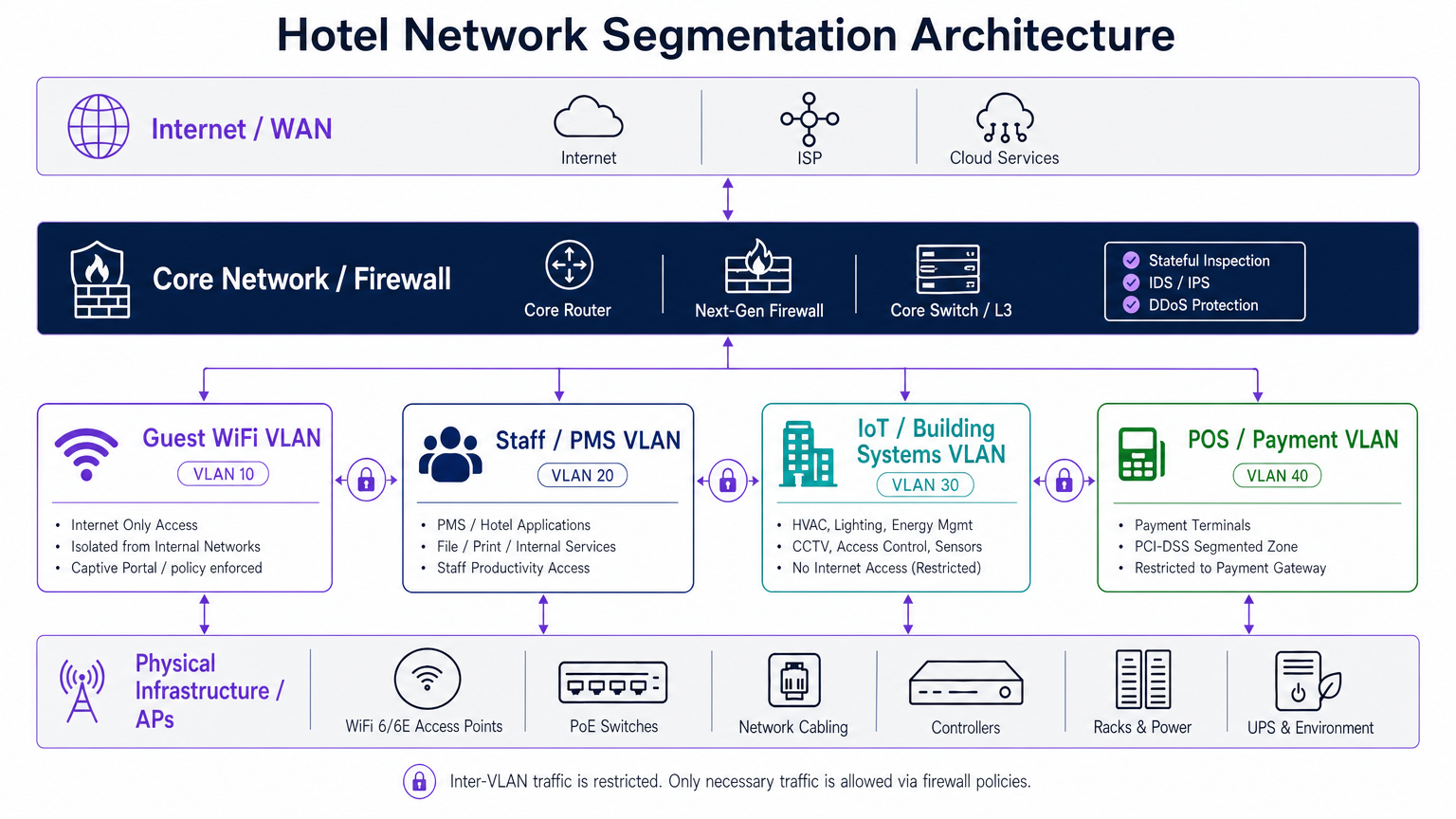

Uma implementação robusta exige o isolamento lógico do tráfego em Virtual Local Area Networks (VLANs) distintas, imposto por políticas de firewall com uma postura de negação por omissão para o encaminhamento inter-VLAN.

- VLAN de WiFi para Hóspedes: Esta zona deve ser restrita ao acesso apenas à internet. É imperativo ativar o Isolamento de Cliente (também conhecido como Isolamento de AP) ao nível do controlador wireless ou do ponto de acesso. Isto impede a comunicação peer-to-peer entre dispositivos de hóspedes, neutralizando o movimento lateral e ataques man-in-the-middle (MitM) dentro da rede de hóspedes.

- VLAN de Funcionários e PMS: Dedicada a operações internas, esta VLAN aloja o PMS, aplicações de back-office e ferramentas de comunicação de funcionários. O acesso deve exigir autenticação forte, preferencialmente 802.1X.

- VLAN de IoT e Sistemas de Edifício: Hotéis modernos dependem fortemente de IoT — termostatos inteligentes, câmaras IP e fechaduras eletrónicas. Estes dispositivos frequentemente carecem de segurança nativa robusta e têm ciclos de patch longos. Devem residir numa VLAN dedicada com acesso à internet estritamente definido e apenas de saída (se necessário) e zero acesso de entrada de outras zonas internas.

- VLAN de POS e Pagamentos: Para cumprir com o PCI DSS, os terminais de pagamento devem ser isolados numa VLAN dedicada, restritos exclusivamente à comunicação com o gateway de pagamento.

Padrões de Autenticação e Criptografia

A era das redes de hóspedes abertas e não encriptadas está a terminar. Embora as redes abertas maximizem a facilidade de uso, expõem os hóspedes à escuta.

- WPA3-SAE (Simultaneous Authentication of Equals): Para redes de hóspedes, a transição para WPA3 é altamente recomendada. O WPA3-SAE fornece encriptação de dados individualizada mesmo em redes que usam uma frase-passe partilhada, mitigando ataques de dicionário offline.

- 802.1X / RADIUS: Para redes de funcionários e dispositivos corporativos, o 802.1X fornece autenticação robusta baseada em identidade. Isto garante que apenas pessoal autorizado e dispositivos geridos podem aceder à rede interna.

- Passpoint (Hotspot 2.0): Para uma experiência de hóspede contínua e segura, o Passpoint permite que dispositivos compatíveis autentiquem e se conectem automaticamente à rede usando segurança WPA2/WPA3-Enterprise de nível empresarial, sem exigir uma interação com o captive portal a cada vez. A plataforma Purple atua como um fornecedor de identidade gratuito para serviços como o OpenRoaming sob a licença Connect, facilitando este onboarding seguro e sem atritos.

Guia de Implementação: Proteção do Fluxo de Onboarding de Hóspedes

O captive portal é a sua primeira linha de defesa e o principal mecanismo para impor a conformidade. Não é meramente um exercício de branding; é um controlo de segurança crítico.

Design e Conformidade do Captive Portal

Ao implementar um captive portal, as equipas de TI devem garantir que este cumpre vários requisitos operacionais e legais:

- Aceitação dos Termos de Uso (ToU): O portal deve apresentar Termos de Uso claros que os hóspedes devem aceitar explicitamente antes de obter acesso à rede. Isto limita a responsabilidade do estabelecimento por ações maliciosas realizadas por utilizadores na rede.

- Conformidade com GDPR e Privacidade: Se o portal recolhe dados do utilizador (por exemplo, endereços de e-mail para marketing), deve cumprir as regulamentações de proteção de dados como o GDPR. Isto exige mecanismos de consentimento explícito e opt-in, e políticas de privacidade claras. A utilização de uma plataforma abrangente de Guest WiFi garante que estes requisitos de conformidade são automaticamente cumpridos.

- Configuração de Walled Garden: Antes da autenticação, os utilizadores só devem poder aceder ao próprio captive portal e a serviços essenciais (como DNS). Garanta que o walled garden é estritamente definido para evitar acesso não autorizado à internet via tunelamento de DNS ou outras técnicas de bypass.

Gestão de Largura de Banda e Modelagem de Tráfego

A segurança também abrange a disponibilidade. Um único dispositivo de hóspede comprometido ou malicioso pode consumir toda a largura de banda disponível, causando uma negação de serviço (DoS) para outros utie potencialmente impactando as operações do pessoal.

- Limitação de Taxa por Utilizador: Implementar limites rigorosos de largura de banda de upload e download por endereço MAC ou sessão autenticada.

- Controlo de Aplicações: Utilizar regras de firewall de Camada 7 para bloquear ou limitar aplicações não essenciais de alta largura de banda (por exemplo, partilha de ficheiros peer-to-peer) na rede de convidados.

Melhores Práticas e Padrões da Indústria

Para manter uma postura segura, as equipas de TI devem aderir às seguintes melhores práticas neutras em relação ao fornecedor:

- Deteção Contínua de Rogue APs: Implementar Sistemas de Prevenção de Intrusão Sem Fios (WIPS) para monitorizar continuamente o ambiente de RF em busca de pontos de acesso não autorizados (Rogue APs) e redes 'Evil Twin' concebidas para roubar credenciais de convidados. O sistema deve suprimir automaticamente estas ameaças.

- Atualizações Regulares de Firmware: Estabelecer um cronograma rigoroso de gestão de patches para toda a infraestrutura de rede, incluindo pontos de acesso, switches e firewalls. As vulnerabilidades no hardware de rede são frequentemente exploradas.

- Filtragem de DNS: Implementar filtragem de conteúdo baseada em DNS na rede de convidados para bloquear o acesso a domínios maliciosos conhecidos, servidores de comando e controlo (C2) e conteúdo ilegal. Isto fornece uma camada crucial de defesa contra malware e phishing.

Resolução de Problemas e Mitigação de Riscos

Mesmo com uma arquitetura robusta, ocorrerão incidentes. Uma abordagem proativa à monitorização e resposta é essencial.

Modos de Falha Comuns

- Vazamento de VLAN: Portas de switch ou regras de firewall mal configuradas podem inadvertidamente permitir que o tráfego seja encaminhado entre VLANs isoladas. Mitigação: Realizar auditorias de configuração regulares e testes de penetração para verificar a segmentação da rede.

- Bypass do Captive Portal: Atacantes podem tentar contornar o Captive Portal usando spoofing de MAC ou tunelamento de DNS. Mitigação: Implementar controlos robustos de bypass de autenticação MAC (MAB) e monitorizar o tráfego DNS em busca de anomalias.

- Comprometimento de Dispositivos IoT: Uma smart TV ou termostato sem patches é comprometido e usado para analisar a rede interna. Mitigação: Isolamento rigoroso da VLAN IoT e deteção de anomalias de comportamento de rede.

ROI e Impacto nos Negócios

Investir em segurança WiFi robusta não é apenas um centro de custos; é uma estratégia crítica de mitigação de riscos com benefícios comerciais tangíveis.

- Proteção da Marca: Uma violação de dados significativa originada da rede WiFi de um hotel pode causar danos irreparáveis à reputação da marca, levando à perda de reservas e à diminuição da confiança do cliente.

- Conformidade Regulatória: O não cumprimento do PCI DSS ou GDPR pode resultar em multas substanciais e responsabilidades legais. Uma arquitetura segura simplifica as auditorias de conformidade e reduz a exposição.

- Continuidade Operacional: Prevenir infeções por malware e ataques DoS garante que as operações críticas do hotel, como os sistemas PMS e POS, permaneçam disponíveis e com bom desempenho.

- Monetização de Dados: Um Captive Portal seguro e em conformidade permite a recolha segura de dados de convidados de primeira parte. Estes dados, quando analisados através de uma plataforma robusta de WiFi Analytics , impulsionam campanhas de marketing direcionadas e melhoram a experiência geral do convidado, impactando diretamente a receita.

Ao priorizar a segurança no ciclo de vida da implementação de WiFi, os líderes de TI em Hospitality e Retail podem transformar uma vulnerabilidade potencial num ativo seguro e gerador de valor.

Termos-Chave e Definições

Client Isolation (AP Isolation)

A wireless network security feature that prevents devices connected to the same Access Point from communicating directly with each other.

Crucial for guest networks to prevent peer-to-peer attacks like ARP spoofing or unauthorized file sharing.

VLAN (Virtual Local Area Network)

A logical grouping of network devices that behave as if they are on a single, isolated LAN, regardless of their physical location.

The foundation of network segmentation, separating guest traffic from internal hotel systems.

Captive Portal

A web page that a user is prompted to view and interact with before access is granted to a public network.

Used to enforce Terms of Use, capture consent, and authenticate users.

WPA3-SAE

The latest WiFi security standard providing individualized encryption for users on a network with a shared password.

Protects guest data from eavesdropping even on 'open' networks.

802.1X

An IEEE standard for port-based network access control, requiring users to authenticate against a central server (like RADIUS) before gaining access.

The gold standard for securing staff and corporate networks.

Rogue AP

An unauthorized wireless access point connected to a secure network, often installed by an attacker to bypass security controls.

Requires continuous monitoring (WIPS) to detect and mitigate.

Evil Twin

A fraudulent WiFi access point that appears to be legitimate (e.g., using the hotel's SSID) to eavesdrop on wireless communications.

A common attack vector in public spaces, mitigated by strong authentication and WIPS.

PCI DSS

Payment Card Industry Data Security Standard; a set of security standards designed to ensure that all companies that accept, process, store or transmit credit card information maintain a secure environment.

Requires strict isolation of POS terminals from all other network traffic.

Estudos de Caso

A 300-room resort is upgrading its network infrastructure. The current setup uses a single, flat network for guest WiFi, back-office staff, and the newly installed smart room thermostats. The IT Director needs to design a secure architecture that prevents guest devices from communicating with each other and isolates the thermostats from the internet.

- Implement VLAN Segmentation: Create three distinct VLANs: Guest (VLAN 10), Staff (VLAN 20), and IoT (VLAN 30).

- Configure Firewall Rules: Set a default-deny policy between all VLANs. Allow Staff VLAN access to the internet and specific internal servers. Allow Guest VLAN access only to the internet.

- Isolate IoT: Deny the IoT VLAN access to the internet and all other internal VLANs. Only allow specific, required traffic from the management server to the IoT VLAN.

- Enable Client Isolation: On the wireless controller, enable Client Isolation (AP Isolation) on the Guest SSID to prevent guest devices from communicating with each other.

A hotel chain wants to implement a new captive portal to collect guest email addresses for marketing purposes. They operate in the UK and must comply with GDPR. What are the critical technical and legal requirements for the portal configuration?

- Explicit Consent: The portal must include an unchecked checkbox for marketing opt-in. Pre-ticked boxes are not GDPR compliant.

- Clear Privacy Policy: A link to a clear, easily understandable privacy policy must be provided on the portal before the user submits any data.

- Separation of Terms: Acceptance of the Terms of Use (ToU) for network access must be separate from the marketing consent. Guests cannot be forced to accept marketing to use the WiFi.

- Secure Data Handling: All data submitted through the portal must be transmitted over HTTPS and stored securely in a compliant database.

Análise de Cenários

Q1. A VIP guest complains they cannot cast a video from their phone to the smart TV in their room. Both devices are connected to the 'Hotel_Guest' WiFi network. What is the most likely cause, and how should IT resolve it securely?

💡 Dica:Consider the security controls implemented on the guest network to prevent peer-to-peer communication.

Mostrar Abordagem Recomendada

The issue is caused by Client Isolation (AP Isolation) being enabled on the guest network, which correctly prevents devices from communicating directly. Disabling Client Isolation globally is a massive security risk. The secure resolution is to implement a dedicated casting solution (like Google Chromecast for Hospitality or similar enterprise gateways) that uses a secure, managed proxy to allow casting between specific devices in a single room without exposing the entire network.

Q2. During a network audit, you discover that the hotel's IP security cameras are on the same VLAN as the back-office staff computers. What are the risks, and what immediate action should be taken?

💡 Dica:Think about the patch frequency and inherent security of IoT devices compared to managed corporate laptops.

Mostrar Abordagem Recomendada

The risk is that if a vulnerability in an IP camera is exploited, the attacker gains direct access to the staff network, potentially compromising the PMS or sensitive files. The immediate action is to migrate the IP cameras to a dedicated IoT VLAN with strict access control lists (ACLs) that deny access to the staff VLAN and restrict internet access.

Q3. The marketing team wants to replace the current captive portal with a simple 'Click to Connect' button to reduce friction, removing the Terms of Use and Privacy Policy links. As the IT Director, how do you respond?

💡 Dica:Consider the legal and regulatory implications of providing public network access without terms or consent.

Mostrar Abordagem Recomendada

The request must be denied. Removing the Terms of Use exposes the hotel to legal liability for illegal activities conducted on the network (e.g., copyright infringement). Removing the Privacy Policy violates data protection regulations like GDPR if any data (even MAC addresses) is logged. A frictionless experience can be achieved securely using technologies like Passpoint/OpenRoaming, but initial consent and ToU acceptance are legally mandatory.