WiFi Guest Portal: O Que É e Como Otimizá-lo

Este guia abrangente detalha a arquitetura, implementação e otimização de portais de convidados WiFi. Oferece estratégias acionáveis para líderes de TI aumentarem as taxas de conclusão de login, garantirem a conformidade com o GDPR e capturarem dados primários de alta qualidade.

🎧 Ouça este Guia

Ver Transcrição

Resumo Executivo

O portal de convidados WiFi — frequentemente referido como captive portal ou página de apresentação — é a intersecção crítica entre o controlo de acesso à rede, a experiência do utilizador e a estratégia de dados empresariais. Para gestores de TI, arquitetos de rede e diretores de operações de espaços, implementar um portal de convidados já não se trata apenas de fornecer acesso à internet. Trata-se de arquitetar um gateway seguro e compatível que capta dados primários de alta qualidade, minimizando o atrito do utilizador.

Este guia fornece uma referência técnica abrangente sobre o que é um portal de convidados, como funcionam os protocolos de autenticação subjacentes e as alavancas precisas disponíveis para otimizar a jornada de login. Quer esteja a implementar numa cadeia de retalho, num estádio ou numa marca global de hotelaria, os princípios permanecem consistentes: proteger a rede, reduzir a fadiga de formulários e integrar os dados capturados em sistemas de negócios a jusante. Ao ir além do acesso básico de click-through, as organizações podem transformar a sua infraestrutura de Guest WiFi de um centro de custos num motor mensurável de envolvimento do cliente e receita.

Análise Técnica Detalhada

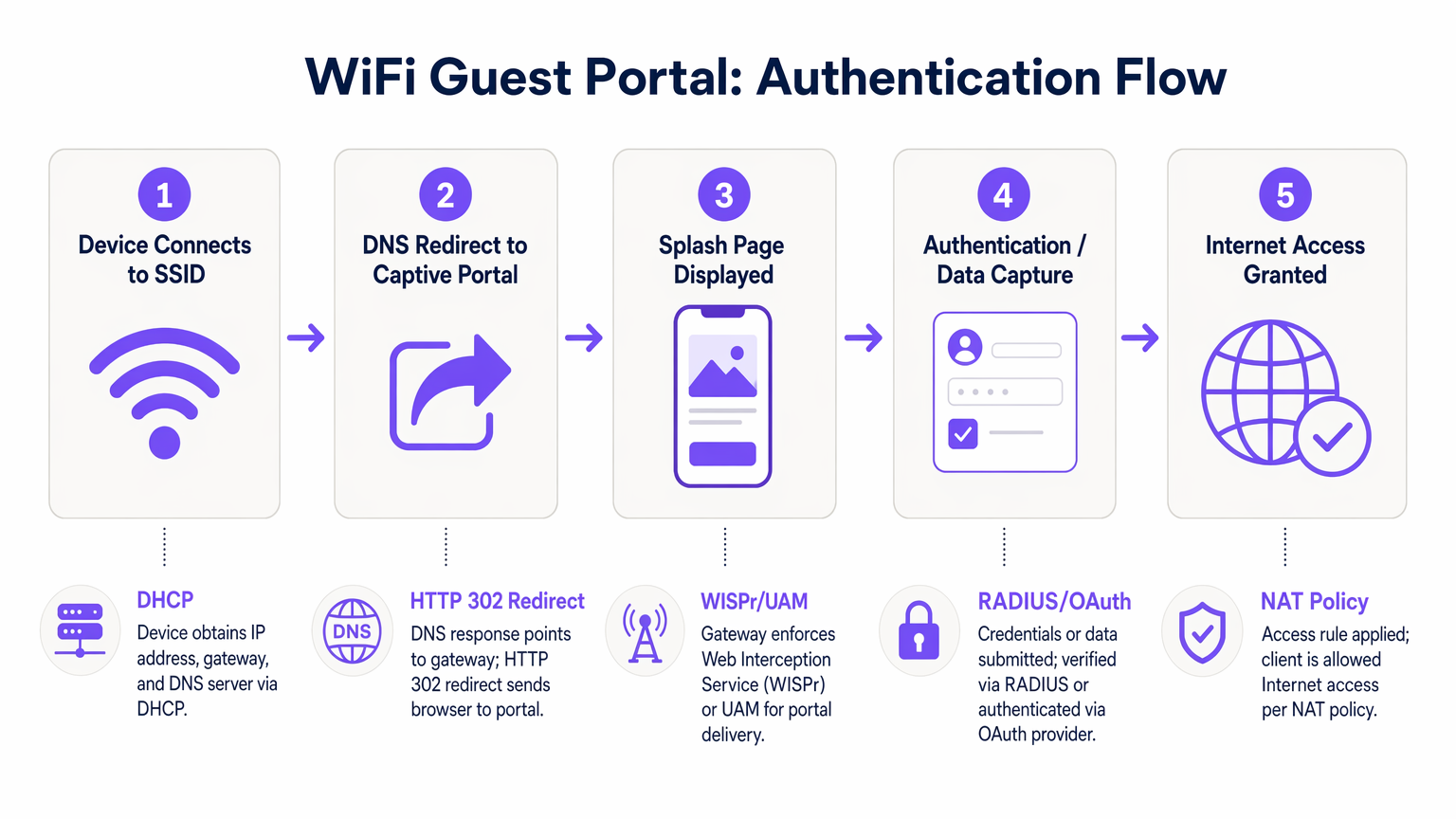

Compreender a mecânica de um portal WiFi de convidados requer examinar a sequência de eventos que ocorrem desde o momento em que um dispositivo se associa a um SSID até ao ponto em que o acesso total à internet é concedido. Este processo baseia-se numa combinação de protocolos de rede e mecanismos de redirecionamento web.

Quando um dispositivo cliente se conecta à rede de convidados, ele primeiro negocia um endereço IP, máscara de sub-rede e gateway padrão via DHCP. Nesta fase, o dispositivo é colocado num estado de "walled garden" pelo controlador de acesso. O walled garden é um ambiente de rede restrito onde todo o tráfego HTTP e HTTPS de saída é intercetado. O controlador permite o acesso apenas a domínios explicitamente na lista branca — como os servidores de alojamento do portal, fornecedores de autenticação e recursos CDN necessários.

Quando o utilizador abre um navegador ou o Captive Network Assistant (CNA) nativo do dispositivo deteta o walled garden, o controlador emite um redirecionamento HTTP 302. Este redirecionamento aponta o cliente para o URL da splash page. Esta interceção é regida pelo protocolo Wireless Internet Service Provider roaming (WISPr) ou pelo Universal Access Method (UAM).

A autenticação ocorre então na splash page. Os métodos principais incluem:

- Click-Through: O utilizador aceita os termos e condições sem fornecer dados pessoais.

- Registo Baseado em Formulário: O utilizador submete detalhes como nome e e-mail.

- Social Login: Autenticação via OAuth 2.0 usando fornecedores como Google, Facebook ou Apple.

- Verificação por SMS: O utilizador recebe um Código de Acesso Único (OTP) via SMS para verificar a sua identidade.

Assim que o utilizador autentica com sucesso, o portal comunica com o controlador de acesso, tipicamente via RADIUS (Remote Authentication Dial-In User Service) ou uma API proprietária. O controlador atualiza então as suas políticas NAT ou regras de firewall, fazendo a transição do endereço MAC do cliente do walled garden para um estado autorizado, concedendo acesso total à internet.

Guia de Implementação

A implementação de um portal de convidados robusto requer uma abordagem sistemática que prioriza a segurança, a experiência do utilizador e a integração de dados. Os passos seguintes descrevem uma metodologia de implementação neutra em relação ao fornecedor.

Primeiro, estabeleça a segmentação da rede. O SSID de convidados deve ser isolado da rede corporativa usando VLANs dedicadas. Isso impede que os dispositivos de convidados acedam a recursos internos, sistemas de ponto de venda ou interfaces de gestão. Implemente o isolamento de clientes dentro da VLAN de convidados para evitar que os dispositivos comuniquem entre si, mitigando o risco de movimento lateral por atores maliciosos.

Segundo, configure o walled garden com precisão. A causa mais comum de falha do portal é uma whitelist incompleta do walled garden. Garanta que todos os recursos necessários para renderizar a splash page — incluindo ficheiros CSS, fontes e endpoints de fornecedores de autenticação (por exemplo, accounts.google.com) — estejam acessíveis antes da autenticação. A falha em fazê-lo resultará numa renderização de página quebrada ou em falhas de social logins.

Terceiro, desenhe o modelo de dados e o fluxo de autenticação. Determine os dados mínimos viáveis exigidos do utilizador. Para a maioria das implementações comerciais, um endereço de e-mail e consentimento explícito de marketing são suficientes para o login inicial. Implemente opções de social login para reduzir o atrito e melhorar a precisão dos dados. Ao integrar com plataformas de WiFi Analytics , garanta que o modelo de dados se alinha com o esquema do seu CRM.

Quarto, integre sistemas a jusante. O valor de um portal de convidados é totalmente realizado quando os dados capturados fluem perfeitamente para plataformas de automação de marketing ou sistemas CRM. Configure webhooks ou integrações de API para transferir dados de perfil em tempo real, permitindo o envolvimento automatizado pós-login, como e-mails de boas-vindas ou convites para programas de fidelidade.

Melhores Práticas

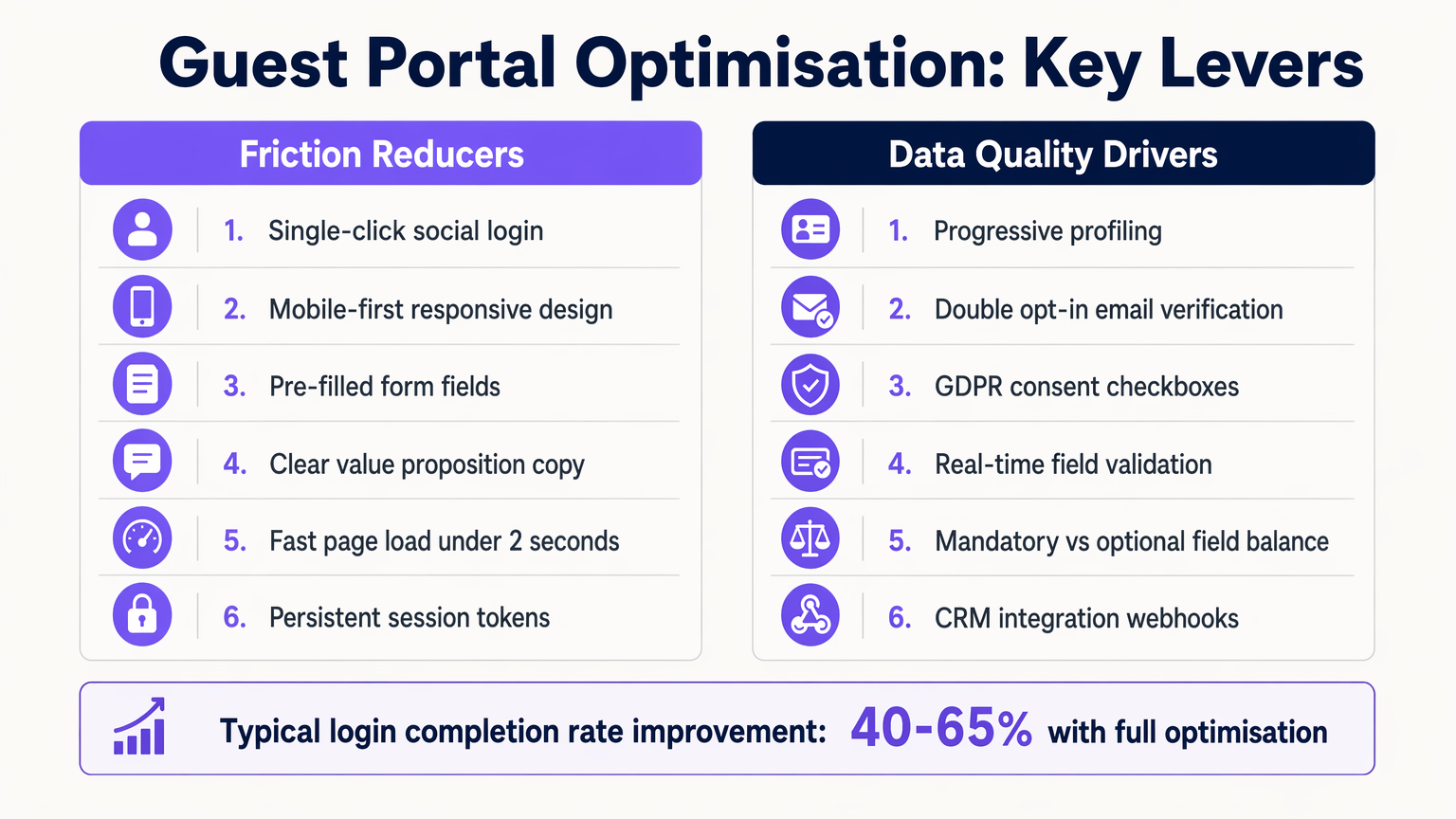

Otimizar a experiência do portal de convidados é um processo contínuo. As melhores práticas padrão da indústria ditam um foco na velocidade, responsividade móvel e perfil progressivo.

1. Design Mobile-First A grande maioria das interações com o portal de convidados ocorre em dispositivos móveis. Garanta que a splash page seja totalmente responsiva, com alvos de toque dimensionados apropriadamente (mínimo de 44x44 pixels) e campos de formulário que acionem o teclado virtual correto (por exemplo, o teclado de e-mail para campos de e-mail).

2. Perfil Progressivo Evite a fadiga de formulários recolhendo apenas dados essenciais durante a primeira conexão. Em visitas subsequentes, use o reconhecimento de endereço MAC ou tokens de sessão persistentes para identificar utilizadores recorrentes e solicitá-los para informações adicionais, como data de nascimento ou preferências. Esta abordagem aumenta significativamente a taxa de conclusão geral.

3. Troca de Valor Clara O texto na página de entrada deve articular claramente o benefício para o utilizador. Substitua frases genéricas como "Registe-se para aceder à rede" por propostas de valor apelativas como "Desfrute de WiFi de alta velocidade — ligue-se em segundos."

Resolução de Problemas e Mitigação de Riscos

Mesmo implementações bem arquitetadas podem encontrar problemas. Compreender os modos de falha comuns é essencial para manter o tempo de atividade e a satisfação do utilizador.

Falhas do Assistente de Rede Cativa (CNA)

Sistemas operativos modernos usam CNAs para detetar captive portals automaticamente. Se o controlador de acesso não responder corretamente à sonda inicial do SO (por exemplo, captive.apple.com da Apple), o CNA pode falhar ao iniciar, deixando o utilizador confuso. Certifique-se de que o firmware do controlador está atualizado e lida corretamente com estas sondas.

Configuração Incorreta do Tempo Limite da Sessão Definir o tempo limite da sessão muito curto força os utilizadores a reautenticarem-se frequentemente, degradando a experiência. Inversamente, defini-lo demasiado longo pode inflacionar as métricas de utilizadores concorrentes e esgotar os pools de endereços IP. Um local comercial típico deve configurar um tempo limite de sessão de 8 a 24 horas, com os utilizadores recorrentes autenticados de forma contínua via cache MAC.

Riscos de Conformidade Ao abrigo do GDPR e de estruturas semelhantes, é necessário consentimento explícito para comunicações de marketing. Caixas pré-selecionadas ou consentimento agrupado (por exemplo, combinar os Termos de Serviço com a opção de marketing) não estão em conformidade. Garanta que o portal mantém um registo de auditoria imutável dos registos de consentimento, incluindo carimbos de data/hora e a versão específica da política de privacidade aceite.

ROI e Impacto no Negócio

A medida máxima do sucesso de um portal de convidados é a sua contribuição para os objetivos de negócio. Ao fazer a transição de um simples mecanismo de acesso para uma plataforma inteligente de captura de dados, as organizações podem gerar um ROI mensurável.

Em ambientes de Retalho , a captura de endereços de e-mail permite campanhas de remarketing direcionadas, impulsionando o tráfego e aumentando o valor vitalício do cliente. Em Hotelaria , a integração do portal com sistemas de gestão de propriedades permite experiências personalizadas para os hóspedes e pedidos automatizados de avaliações no TripAdvisor.

O impacto é quantificado através de métricas como a Taxa de Conclusão de Login (a percentagem de utilizadores que veem o portal e se autenticam com sucesso), a Taxa de Adesão (a percentagem de utilizadores que concedem consentimento de marketing) e o Score de Qualidade de Dados (a percentagem de endereços de e-mail válidos e entregáveis). Plataformas como a Purple fornecem as análises necessárias para monitorizar estes KPIs, demonstrando o valor tangível da infraestrutura WiFi.

Termos-Chave e Definições

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

The fundamental mechanism for controlling guest access and capturing data.

Walled Garden

A restricted network environment that allows access only to explicitly permitted IP addresses or domains prior to authentication.

Critical for allowing the splash page and authentication providers to load before the user has full internet access.

WISPr

Wireless Internet Service Provider roaming. A protocol that allows users to roam between different wireless providers.

The underlying standard that enables the HTTP redirect to the captive portal.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The backend system that verifies credentials and tells the controller to grant access.

MAC Caching

The process of storing a device's Media Access Control address after initial authentication to automatically recognize and authorize it on subsequent visits.

Essential for providing a seamless experience for returning visitors without requiring re-login.

Progressive Profiling

A method of gradually gathering information about a user across multiple interactions rather than asking for all data upfront.

Used to balance the need for detailed marketing data with the necessity of high login completion rates.

Captive Network Assistant (CNA)

A feature in modern operating systems (like iOS and Android) that automatically detects a captive portal and opens a pseudo-browser for login.

IT teams must ensure their controllers respond correctly to CNA probes to trigger the automatic popup.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks. Guest traffic is placed on a separate VLAN from corporate traffic.

A non-negotiable security requirement to protect internal enterprise systems from guest devices.

Estudos de Caso

A 200-room hotel is experiencing a 60% drop-off rate on their guest WiFi portal. The current portal requires guests to input their First Name, Last Name, Room Number, Email Address, and Date of Birth on a single screen before granting access. How should the IT Director redesign this flow to improve completion rates?

The IT Director should implement a progressive profiling strategy. The initial login screen should be reduced to two options: 'Connect with Google/Apple' (Social Login) or a simple form requiring only 'Email Address' and an unchecked GDPR consent box. The Room Number requirement should be removed unless PMS integration is actively used for tiered bandwidth billing. The Date of Birth field should be moved to a post-login email campaign ('Tell us your birthday for a free drink at the bar'). Finally, MAC address caching should be enabled so returning guests bypass the form entirely for the duration of their stay.

A large stadium IT team is deploying a new guest portal for 50,000 concurrent users. During testing, users report that the splash page takes over 8 seconds to load, and many abandon the process. The portal features a 3MB high-resolution background image and loads three external tracking scripts. What immediate technical remediations are required?

The IT team must immediately optimize the portal payload. First, the 3MB background image must be compressed and resized, ideally replaced with a CSS-based gradient or an optimized WebP image under 200KB. Second, all non-essential third-party tracking scripts must be removed from the critical rendering path; only essential scripts should load asynchronously. Third, the team must verify the Walled Garden configuration on the access controllers to ensure the CDN hosting the portal assets is explicitly whitelisted, preventing the controller from throttling or blocking the asset delivery.

Análise de Cenários

Q1. You are designing the portal for a busy transport hub. The marketing team wants to collect Name, Email, Phone Number, and Destination. The network team is concerned about throughput and user complaints. What is the optimal approach?

💡 Dica:Consider the impact of form length on completion rates and the principle of progressive profiling.

Mostrar Abordagem Recomendada

Push back on the marketing team's request for all four fields upfront. Implement a portal requiring only Email Address and marketing consent, or offer Social Login. Use post-login email automation to ask for the Destination data once the user is connected and settled. This satisfies marketing's need for data over time while addressing the network team's concern about immediate throughput and user friction.

Q2. After deploying a new guest portal, users report that the splash page appears, but when they click 'Login with Facebook', the page times out and fails to authenticate. What is the most likely technical cause?

💡 Dica:Think about the network state the device is in before authentication is complete.

Mostrar Abordagem Recomendada

The Walled Garden whitelist is incomplete. The access controller is blocking the device from reaching Facebook's OAuth servers (e.g., graph.facebook.com) because the device is not yet authenticated. The IT team must add the necessary Facebook domains to the Walled Garden whitelist so the authentication handshake can complete.

Q3. Your organisation is updating its guest WiFi to comply with GDPR. The current portal has a single checkbox that says 'I agree to the Terms of Service and to receive marketing emails'. Why is this problematic, and how must it be fixed?

💡 Dica:Review the requirements for lawful consent under GDPR regarding 'bundling'.

Mostrar Abordagem Recomendada

This is non-compliant because it relies on 'bundled consent'. Under GDPR, consent for marketing must be freely given, specific, informed, and unambiguous. You cannot make access to the service (WiFi) conditional on accepting marketing. The fix is to separate this into two actions: a mandatory acceptance of the Terms of Service, and an optional, unticked checkbox for marketing consent.