WiFi para Cuidados de Saúde: HIPAA, DSPT e Conformidade de WiFi Explicados

Este guia fornece uma referência técnica definitiva para gestores de TI, arquitetos de rede e responsáveis pela conformidade que implementam redes sem fios em ambientes de cuidados de saúde. Mapeia os requisitos específicos da HIPAA (EUA) e do NHS Data Security and Protection Toolkit (DSPT, Reino Unido) para decisões concretas de arquitetura de rede — abrangendo segmentação, acesso baseado em identidade, padrões de encriptação e tratamento de dispositivos IoMT. A plataforma de guest WiFi e análise da Purple é apresentada como uma solução de nível empresarial e em conformidade para gerir a conectividade de pacientes e visitantes dentro de uma infraestrutura sem fios governada.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada

- O Panorama Regulamentar

- Arquitetura de Rede: As Quatro Zonas de Confiança

- Acesso Baseado em Identidade: Indo Além das PSKs Partilhadas

- Segurança de Transmissão e Padrões de Encriptação

- Gestão de Dispositivos IoMT: O Problema Mais Difícil

- WiFi para Pacientes e Visitantes: Conformidade Sem Atritos

- Guia de Implementação

- Fase 1: Descoberta e Avaliação de Risco (Semanas 1–3)

- Fase 2: Design da Arquitetura (Semanas 4–6)

- Fase 3: Implementação e Migração (Semanas 7–12)

- Fase 4: Registo de Auditoria e Monitorização (Contínuo)

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- Modo de Falha Comum 1: Fuga de VLAN

- Modo de Falha Comum 2: Expiração de Certificados Causando Interrupção Clínica

- Modo de Falha Comum 3: Bypass de Captive Portal em iOS/Android

- Modo de Falha Comum 4: Dispositivos IoMT a Falhar Após Alterações de Rede

- Modo de Falha Comum 5: Retenção Insuficiente de Registos de Auditoria

- ROI e Impacto no Negócio

Resumo Executivo

A conformidade do WiFi para Cuidados de Saúde não é uma definição de configuração — é uma disciplina arquitetónica. Quer a sua organização opere sob a HIPAA nos Estados Unidos ou o NHS Data Security and Protection Toolkit (DSPT) no Reino Unido, a expectativa regulamentar é idêntica: cada dispositivo, cada utilizador e cada fluxo de dados na sua infraestrutura sem fios deve ser contabilizado, controlado e auditável.

O custo médio de uma violação de dados de saúde excede agora os 10,9 milhões de dólares por incidente nos EUA, tornando-o o setor mais caro para violações pelo décimo terceiro ano consecutivo. No Reino Unido, os NHS Trusts que falham a sua submissão anual do DSPT enfrentam a perda de acesso a sistemas nacionais e programas de remediação obrigatórios. A rede sem fios é frequentemente o elo mais fraco em ambos os ambientes — não porque a tecnologia seja inadequada, mas porque as decisões de implementação foram tomadas sem um quadro de conformidade em mente.

Este guia abrange a arquitetura técnica, o mapeamento regulamentar e os passos de implementação necessários para implementar uma rede sem fios de nível cuidados de saúde que satisfaça ambos os quadros. Aborda também o desafio específico do guest WiFi para pacientes e visitantes — um serviço que deve ser simultaneamente acessível, em conformidade e completamente isolado dos sistemas clínicos.

Análise Técnica Aprofundada

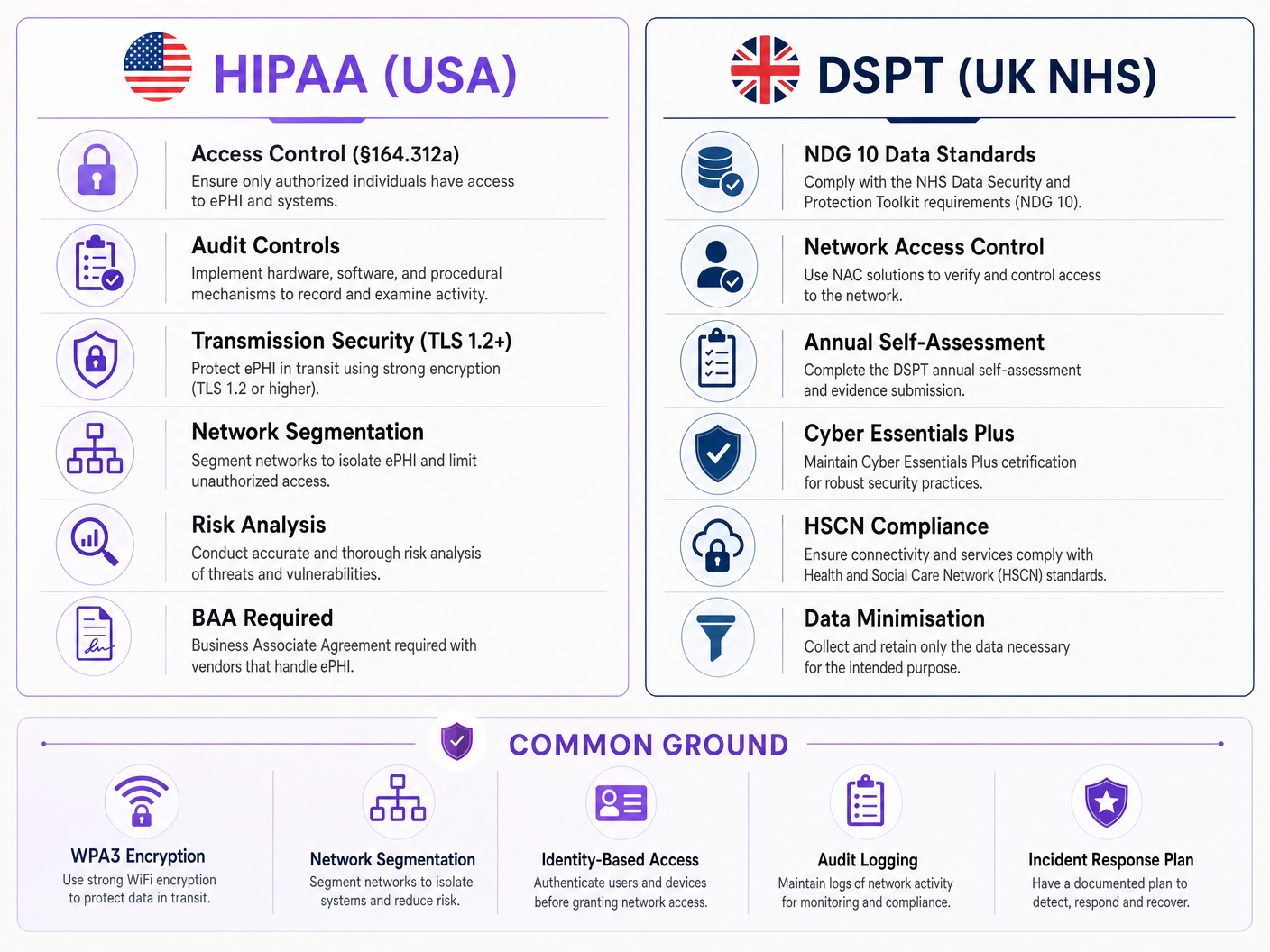

O Panorama Regulamentar

A Regra de Segurança da HIPAA (45 CFR Parte 164) estabelece três categorias de salvaguardas para informações de saúde protegidas eletronicamente (ePHI): administrativas, físicas e técnicas. Para redes sem fios, as Salvaguardas Técnicas sob §164.312 são as mais diretamente aplicáveis. Estas exigem controlos de acesso (§164.312(a)(1)), controlos de auditoria (§164.312(b)), controlos de integridade (§164.312(c)(1)) e segurança de transmissão (§164.312(e)(1)). Criticamente, a Regra de Segurança é tecnologicamente neutra — não prescreve protocolos específicos, mas exige que as organizações implementem mecanismos que cumpram o padrão.

O NHS DSPT está estruturado em torno de dez Padrões de Segurança de Dados do National Data Guardian (NDG). Para redes sem fios, os mais relevantes são o Padrão 1 (dados confidenciais pessoais são acessíveis apenas ao pessoal que deles necessita), o Padrão 6 (todos os dados pessoais são processados de forma lícita e justa) e o Padrão 9 (sistemas não suportados são identificados e geridos). O DSPT também incorpora os requisitos do Cyber Essentials Plus, que exigem controlos técnicos específicos, incluindo firewalls de fronteira de rede, configuração segura, controlo de acesso, proteção contra malware e gestão de patches — todos com implicações diretas para a rede sem fios.

A principal diferença entre os dois quadros é o mecanismo de aplicação. A HIPAA é aplicada pelo HHS Office for Civil Rights (OCR) através de penalidades financeiras que variam de $100 a $50.000 por categoria de violação por ano. A conformidade com o DSPT é aplicada através do NHS England, com organizações não conformes a poderem perder o acesso aos sistemas nacionais do NHS e a enfrentarem planos de melhoria obrigatórios. Ambos os quadros exigem revisão anual e submissão de provas.

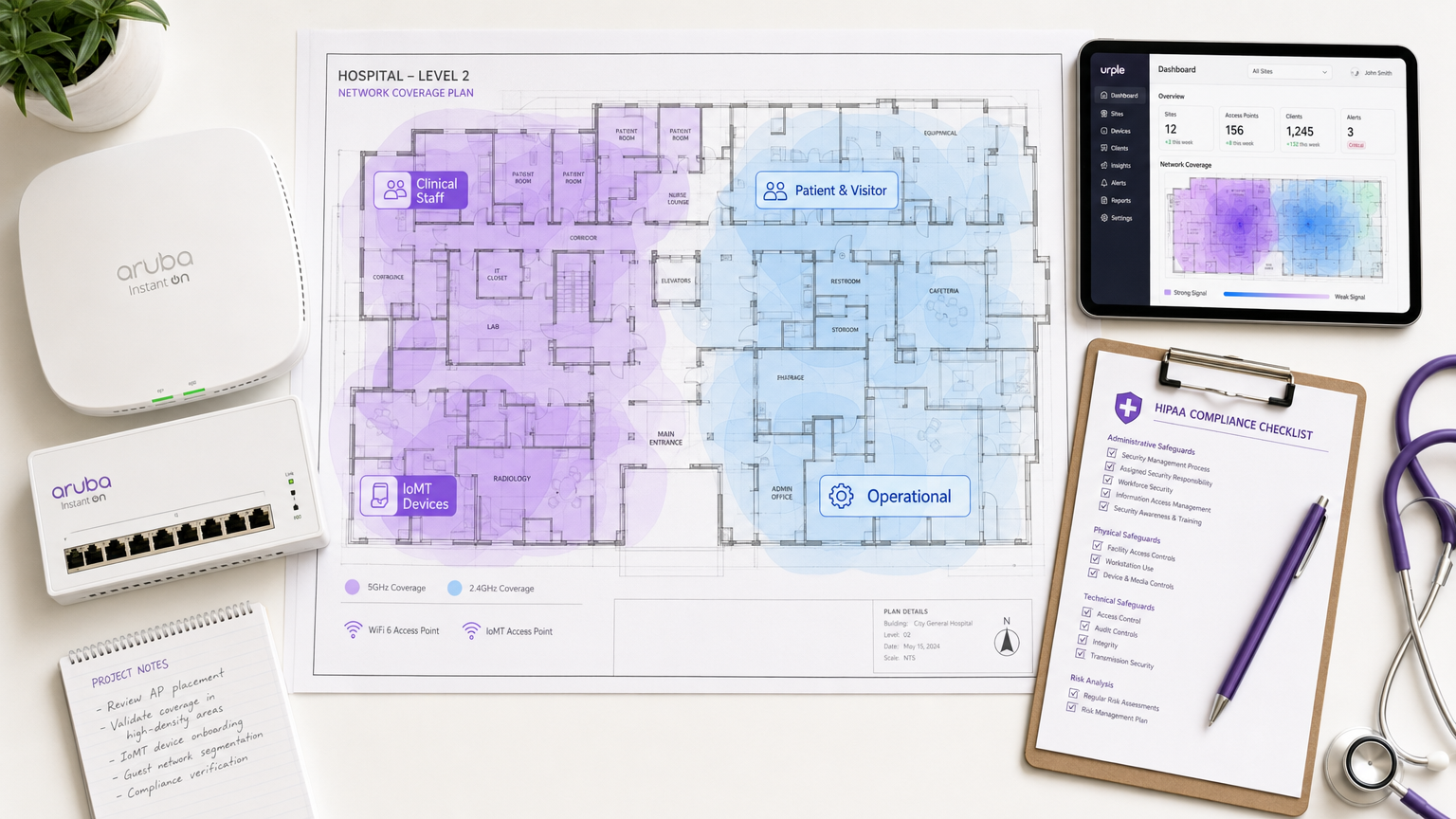

Arquitetura de Rede: As Quatro Zonas de Confiança

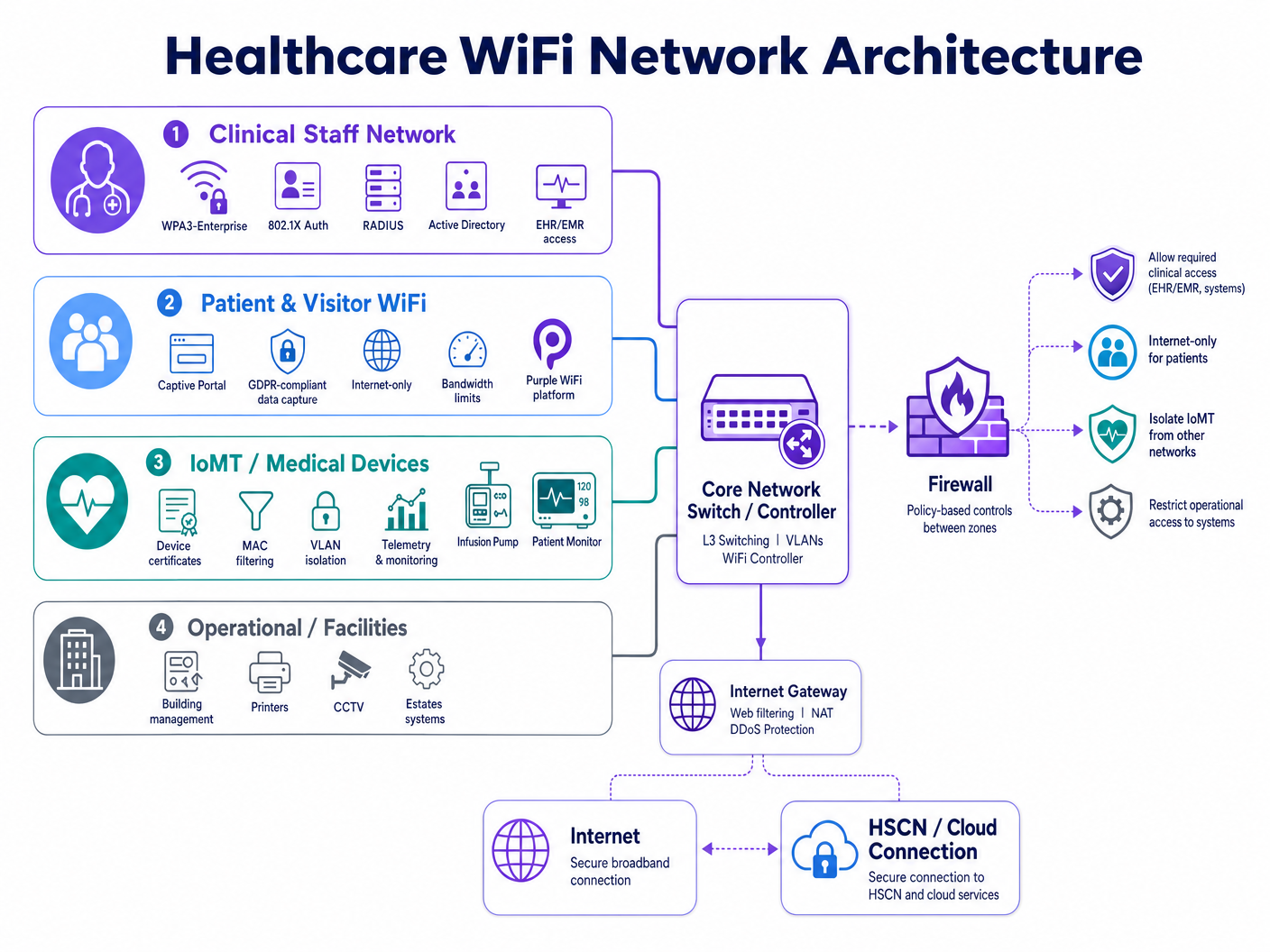

O princípio fundamental da conformidade do WiFi para cuidados de saúde é a segmentação da rede em zonas de confiança distintas. Uma rede plana — mesmo uma com múltiplos SSIDs — não cumpre os requisitos de controlo de acesso de nenhum dos quadros se a aplicação da política subjacente for fraca.

Uma infraestrutura sem fios hospitalar em conformidade requer quatro domínios de política distintos:

| Zona | Tipo de Utilizador/Dispositivo | Método de Autenticação | Âmbito de Acesso | Impulsionador de Conformidade |

|---|---|---|---|---|

| Pessoal Clínico | Clínicos, enfermeiros, administração | WPA3-Enterprise, 802.1X, RADIUS | EHR/EMR, aplicações clínicas, serviços internos | HIPAA §164.312(a), DSPT Standard 1 |

| Pacientes e Visitantes | Captive portal (em conformidade com o GDPR) | Apenas Internet, sem encaminhamento interno | HIPAA §164.312(e), GDPR Art. 5 | |

| IoMT / Dispositivos Médicos | Bombas de infusão, monitores, telemetria | Certificados de dispositivo, filtragem MAC | Microssegmentado por tipo de dispositivo | HIPAA mínimo necessário, DSPT Standard 9 |

| Operacional / Instalações | Impressoras, CCTV, BMS, património | VLAN dedicada, credenciais geridas | Apenas sistemas operacionais | DSPT Standard 6, HIPAA §164.312(a) |

A segmentação deve ser aplicada na camada de rede — não apenas no rótulo do SSID. Cada zona requer a sua própria VLAN, política de firewall dedicada e listas de controlo de acesso (ACLs) interzonais que por predefinição negam o acesso. A zona do pessoal clínico não deve ter um caminho roteável para a zona de convidados, e a zona IoMT deve ter caminhos de comunicação restritos apenas aos servidores e portas específicos que cada tipo de dispositivo requer.

Acesso Baseado em Identidade: Indo Além das PSKs Partilhadas

As chaves pré-partilhadas (PSKs) continuam a ser a falha de conformidade mais comum em implementações de redes sem fios em cuidados de saúde. São operacionalmente convenientes, mas criam três problemas críticos: não podem ser atribuídas a um utilizador ou dispositivo específico, raramente são rodadas num cronograma que corresponda à rotatividade do pessoal, e não fornecem um mecanismo para revogação imediata quando um membro do pessoal sai ou um dispositivo é desativado.

O IEEE 802.1X com EAP-TLS (Extensible Authentication Protocol — Transport Layer Security) é o padrão atual para acesso sem fios baseado em identidade em cuidados de saúde. Neste modelo, cada utilizador ou dispositivo gerido apresenta um certificado emitido pela PKI (Public Key Infrastructure) da organização. O servidor RADIUS valiverifica o certificado em relação ao Active Directory ou a um diretório LDAP, atribui a VLAN e a política apropriadas e regista o evento de autenticação com um carimbo de data/hora, identificador de dispositivo e identidade do utilizador. Quando a conta de um membro da equipa é desativada no Active Directory, o seu acesso sem fios é revogado no próximo ciclo de reautenticação — tipicamente em minutos.

WPA3-Enterprise, introduzido na especificação IEEE 802.11ax (Wi-Fi 6), reforça ainda mais esta segurança ao exigir o modo de segurança de 192 bits para ambientes sensíveis e ao fornecer sigilo de encaminhamento através do handshake Simultaneous Authentication of Equals (SAE). Para novas implementações, o WPA3-Enterprise deve ser o padrão de base para todas as zonas clínicas e operacionais.

Segurança de Transmissão e Padrões de Encriptação

HIPAA §164.312(e)(2)(ii) exige que as organizações implementem um mecanismo para encriptar ePHI em trânsito sempre que considerado apropriado. Na prática, qualquer transmissão sem fios de ePHI deve ser encriptada. O padrão mínimo aceitável é TLS 1.2 para encriptação da camada de aplicação, com TLS 1.3 fortemente recomendado para novas implementações. Na camada sem fios, o WPA3 fornece encriptação CCMP-256 (Counter Mode Cipher Block Chaining Message Authentication Code Protocol), substituindo os padrões mais antigos TKIP e AES-CCMP-128.

Para organizações NHS, os dados em trânsito para os serviços HSCN (Health and Social Care Network) devem cumprir os requisitos de segurança do HSCN, que exigem um mínimo de TLS 1.2 e proíbem o uso de SSL 3.0, TLS 1.0 e TLS 1.1. Qualquer ponto de acesso sem fios ou controlador que termine o tráfego destinado ao HSCN deve ser configurado para aplicar estas restrições de conjuntos de cifras.

Gestão de Dispositivos IoMT: O Problema Mais Difícil

A Internet of Medical Things apresenta o desafio de conformidade tecnicamente mais complexo em implementações sem fios na área da saúde. Dispositivos médicos legados — bombas de infusão, monitores de pacientes, sistemas de telemetria, equipamentos de imagem — frequentemente executam sistemas operativos incorporados que não suportam autenticação 802.1X ou versões modernas de TLS. Não podem ser atualizados no mesmo cronograma que os endpoints geridos, e os seus fabricantes frequentemente proíbem modificações que afetariam a certificação do dispositivo.

A abordagem em conformidade é a microssegmentação combinada com controlos rigorosos do caminho de comunicação. Cada tipo de dispositivo ou família de dispositivos é atribuído a uma sub-VLAN dedicada. As ACLs da firewall permitem apenas os pares de IP de origem/destino, protocolos e portas específicos que o dispositivo requer para a sua função clínica. Todo o outro tráfego é bloqueado e registado. As soluções de Network Access Control (NAC) podem aplicar o perfil de dispositivo — garantindo que um dispositivo que afirma ser uma bomba de infusão realmente se comporta como tal antes de lhe ser concedida a sua política atribuída.

O DSPT Standard 9 aborda especificamente os sistemas não suportados: as organizações devem manter um inventário de todos os sistemas que não podem ser atualizados para os padrões de segurança atuais e devem implementar controlos compensatórios. Para dispositivos IoMT, o controlo compensatório é o isolamento da rede combinado com monitorização aprimorada.

WiFi para Pacientes e Visitantes: Conformidade Sem Atritos

O guest WiFi para pacientes e visitantes é um requisito de experiência clínica, não uma comodidade opcional. A pesquisa mostra consistentemente que o acesso à conectividade reduz a ansiedade do paciente, melhora a comunicação familiar durante internamentos longos e contribui para as pontuações gerais de satisfação do paciente. O desafio de conformidade é fornecer este serviço sem criar um vetor de risco para a rede clínica.

Uma implementação de WiFi para pacientes em conformidade requer três componentes. Primeiro, isolamento completo da rede: o guest SSID deve encaminhar o tráfego diretamente para a internet através de um gateway dedicado, sem caminho para sistemas clínicos internos, plataformas EHR ou redes administrativas. Segundo, tratamento de dados em conformidade com o GDPR: quaisquer dados capturados no captive portal — endereços de e-mail, identificadores de dispositivo, aceitação de termos — devem ser tratados de acordo com o UK GDPR (para organizações NHS) ou o padrão mínimo necessário do HIPAA (para cuidados de saúde nos EUA). Terceiro, gestão de largura de banda: as políticas de quality of service (QoS) devem garantir que o tráfego de visitantes não sature o meio sem fios e degrade o desempenho das aplicações clínicas.

A plataforma guest WiFi da Purple foi projetada especificamente para este caso de uso. Ela fornece um captive portal configurável com fluxos de consentimento em conformidade com o GDPR, captura de dados primários para comunicações com pacientes e WiFi analytics que dão às equipas de operações visibilidade sobre os tempos de permanência dos visitantes, períodos de pico de uso e carga do ponto de acesso — tudo sem criar qualquer caminho de dados para a rede clínica. Para os NHS Trusts, as práticas de tratamento de dados da Purple estão documentadas para apoiar as submissões de evidências do DSPT.

Para um guia de implementação detalhado que abrange os requisitos específicos do NHS, consulte NHS Staff WiFi: How to Deploy Secure Wireless Networks in Healthcare .

Guia de Implementação

Fase 1: Descoberta e Avaliação de Risco (Semanas 1–3)

Comece com um levantamento abrangente do local sem fios e um inventário de dispositivos. Mapeie cada SSID atualmente em operação, cada tipo de dispositivo que se conecta à rede e cada fluxo de dados que atravessa a camada sem fios. Preste atenção especial aos dispositivos médicos legados — catalogue as suas versões de sistema operativo, capacidades de autenticação e estado de suporte do fabricante. Este inventário torna-se a base do seu pacote de evidências DSPT e da sua documentação de análise de risco HIPAA.

Conduza uma análise de lacunas em relação à sua estrutura de conformidade alvo. Para o HIPAA, mapeie os controlos atuais em relação à lista de verificação de Salvaguardas Técnicas. Para o DSPT, complete uma pré-avaliação em relação aos padrões NDG 10. Identifique cada instância onde PSKs partilhadas estão em uso, onde a segmentação de rede está ausente ou incompleta, e onde o registo de auditoria não está a capturar detalhes suficientes.

Fase 2: Design da Arquitetura (Semanas 4–6)

Desenhe o modelo de segmentação de quatro zonas descrito acima. Define atribuições de VLAN, regras de política de firewall e ACLs interzonais. Especifique a infraestrutura RADIUS — seja no local (Microsoft NPS, FreeRADIUS) ou alojada na nuvem (RADIUS-as-a-Service). Desenhe a estrutura PKI para autenticação baseada em certificados, incluindo gestão do ciclo de vida dos certificados e procedimentos de revogação.

Para a zona WiFi de convidados, selecione e configure a plataforma de Captive Portal. Defina os campos de captura de dados, a linguagem de consentimento e a política de retenção de dados. Garanta que o aviso de privacidade do portal cumpre os requisitos do Artigo 13 do GDPR (para implementações no Reino Unido/UE) ou os requisitos do Aviso de Práticas de Privacidade da HIPAA (para implementações nos EUA).

Fase 3: Implementação e Migração (Semanas 7–12)

Implemente por ordem de zona: zonas operacionais e IoMT primeiro (menor risco para as operações clínicas), depois zonas de pessoal, depois convidados. Para cada zona, valide a segmentação tentando tráfego entre zonas a partir de dispositivos de teste — confirme que as ACLs do firewall estão a bloquear o tráfego esperado. Valide a autenticação testando a revogação de certificados — desative uma conta de teste no Active Directory e confirme que o acesso sem fios é negado dentro da janela de reautenticação esperada.

Migre os dispositivos do pessoal para a autenticação 802.1X usando um lançamento faseado. Implemente certificados de dispositivo através da sua plataforma MDM (Mobile Device Management) para endpoints geridos. Para dispositivos BYOD, implemente um SSID de onboarding separado que guie os utilizadores através da instalação do certificado antes de conceder acesso à zona do pessoal.

Fase 4: Registo de Auditoria e Monitorização (Contínuo)

Configure o seu servidor RADIUS e controlador sem fios para encaminhar os registos de autenticação para a sua plataforma SIEM (Security Information and Event Management). Garanta que os registos capturam: carimbo de data/hora, identidade do utilizador, endereço MAC do dispositivo, SSID, atribuição de VLAN, duração da sessão e bytes transferidos. Para conformidade com a HIPAA, retenha os registos por um mínimo de seis anos. Para DSPT, garanta que os registos são revistos regularmente e que o processo de revisão é documentado.

Implemente alertas automatizados para comportamento anómalo: dispositivos a conectar fora do horário comercial, volumes de dados incomuns, tentativas de autenticação falhadas que excedem um limiar e dispositivos a aparecer em VLANs inesperadas.

Melhores Práticas

Adote o WPA3-Enterprise como padrão de base para todas as novas implementações de pontos de acesso. O WPA3 oferece uma encriptação e sigilo de encaminhamento significativamente mais fortes em comparação com o WPA2, e é exigido para equipamentos certificados Wi-Fi 6 e Wi-Fi 6E. As implementações WPA2 legadas devem ser agendadas para migração dentro de um prazo definido.

Nunca use PSKs partilhados em redes clínicas ou operacionais. Se os dispositivos legados não suportarem 802.1X, implemente a autenticação baseada em MAC como um controlo compensatório, combinado com micro-segmentação rigorosa de firewall. Documente o controlo compensatório no seu registo de riscos.

Implemente RADIUS-as-a-Service para NHS Trusts e consultórios de GP mais pequenos que não possuem a infraestrutura para operar servidores RADIUS no local. O RADIUS alojado na nuvem elimina o risco de ponto único de falha e simplifica a gestão do ciclo de vida dos certificados.

Realize testes de penetração sem fios trimestrais visando os limites de segmentação. Teste especificamente para VLAN hopping, deteção de pontos de acesso não autorizados e vulnerabilidades de bypass de Captive Portal. Documente as descobertas e a remediação no seu pacote de evidências DSPT ou análise de risco HIPAA.

Mantenha um inventário de dispositivos em tempo real integrado com a sua plataforma NAC. Cada dispositivo na rede sem fios deve ter um proprietário conhecido, uma política definida e uma data de revisão documentada. Dispositivos desconhecidos devem acionar um alerta automatizado e ser colocados em quarentena enquanto se aguarda investigação.

Para princípios de segurança WiFi empresarial mais amplos que se aplicam em todos os setores, a orientação em Wi-Fi in Auto: The Complete 2026 Enterprise Guide abrange vários padrões de arquitetura diretamente aplicáveis a ambientes de saúde.

Resolução de Problemas e Mitigação de Riscos

Modo de Falha Comum 1: Fuga de VLAN

A falha de segmentação mais frequente é a má configuração de VLAN na camada de acesso. Uma porta trunk mal configurada para passar todas as VLANs, ou uma regra de firewall com um destino excessivamente permissivo, pode permitir silenciosamente o tráfego entre zonas. Mitigação: Valide a segmentação com testes de penetração ativos após cada alteração de configuração. Use ferramentas de varredura de rede automatizadas para detetar rotas inter-VLAN inesperadas.

Modo de Falha Comum 2: Expiração de Certificados Causando Interrupção Clínica

Quando os certificados de dispositivo expiram sem renovação automatizada, os dispositivos clínicos perdem o acesso sem fios — potencialmente a meio do turno. Mitigação: Implemente a renovação automatizada de certificados através da sua plataforma MDM com uma janela de renovação mínima de 30 dias. Configure alertas para certificados que expiram dentro de 60 dias. Mantenha um PSK de emergência para acesso a dispositivos clínicos, com registo de acesso rigoroso.

Modo de Falha Comum 3: Bypass de Captive Portal em iOS/Android

Os sistemas operativos móveis modernos usam Captive Network Assist (CNA) — um navegador leve que interceta redirecionamentos de Captive Portal. Alterações no comportamento do CNA do iOS ou Android podem quebrar os fluxos do portal. Mitigação: Teste os fluxos do Captive Portal nas versões atuais do iOS e Android após cada ciclo de atualização do SO. Use uma plataforma como a Purple que mantém ativamente a compatibilidade do portal em todas as versões do SO.

Modo de Falha Comum 4: Dispositivos IoMT a Falhar Após Alterações de Rede

Dispositivos médicos legados são altamente sensíveis a alterações de rede. Uma renumeração de VLAN, uma atualização de política de firewall ou uma alteração de âmbito DHCP podem quebrar a conectividade do dispositivo. Mitigação: Mantenha uma janela de congelamento de alterações para VLANs IoMT durante o horário clínico. Teste todas as alterações num ambiente de laboratório contra tipos de dispositivos representativos antes da implementação em produção. Envolva as equipas de engenharia clínica dos fabricantes de dispositivos antes de qualquer alteração de rede que afete as VLANs IoMT.

Modo de Falha Comum 5: Retenção Insuficiente de Registos de Auditoria

A HIPAA exige retenção de registos por seis anos. Muitos controladores sem fios têm como padrão retenção de registos de 30 ou 90 dias. Mitigação: Configure toda a infraestrutura sem fios para encaminhar registos para um SIEM centralizado com políticas de retenção apropriadas. Valide a configuração de retenção anualmente como parte da sua análise de risco HIPAA ou autoavaliação DSPT.

ROI e Impacto no Negócio

O caso de negócio para WiFi de saúde em conformidade é direto quando medido em relação ao custo da não conformidade. Uma única violação HIPAA numa organização de saúde custa em média 10,9 milhões de dólares em custos totais — incluindo multas regulamentares, honorários legais, remediação e danos à reputação. Uma falha DSPT que resulte na perda de acesso aos sistemas nacionais do NHS pode paralisar as operações clínicas por dias ou semanas, com implicações diretas para a segurança do paciente.

Além da mitigação de riscos, uma infraestrutura sem fios bem arquitetada oferece retornos operacionais mensuráveis. O pessoal clínico gasta menos tempo em soluções alternativas de conectividade — um inquérito da NHS Digital de 2023 revelou que a má conectividade foi citada como uma barreira à produtividade por 67% do pessoal clínico. O onboarding automatizado de dispositivos via MDM reduz os tickets do serviço de apoio de TI para problemas de acesso sem fios. E um serviço de guest WiFi em conformidade e bem gerido — fornecido através de uma plataforma como o WiFi Analytics da Purple — gera dados de pacientes de primeira parte que podem apoiar comunicações, inquéritos de satisfação e planeamento operacional.

Para os NHS Trusts, uma submissão DSPT bem-sucedida também desbloqueia o acesso aos frameworks dos NHS Shared Business Services e às rotas de aquisição nacionais, reduzindo o custo de futuras aquisições de tecnologia. O investimento numa arquitetura sem fios em conformidade compensa em todo o ecossistema digital.

Para suporte de implementação e uma implementação de guest WiFi em conformidade no seu ambiente de saúde, explore as soluções de Healthcare WiFi da Purple ou reveja o guia detalhado de implementação de NHS Staff WiFi .

Termos-Chave e Definições

ePHI (Electronic Protected Health Information)

Any individually identifiable health information that is created, received, maintained, or transmitted in electronic form. Under HIPAA, this includes patient names, dates of service, medical record numbers, and any other data that could be used to identify a patient in connection with their health status or care.

IT teams encounter this when designing network segmentation and data handling policies. Any system or network path that could carry ePHI — including wireless networks used by clinical staff — falls under HIPAA's Technical Safeguards requirements.

DSPT (Data Security and Protection Toolkit)

An annual self-assessment framework mandated by NHS England for all organisations that access NHS patient data or connect to NHS systems. Based on the ten National Data Guardian (NDG) Data Security Standards, it requires organisations to demonstrate that personal data is handled securely and that appropriate technical and organisational controls are in place.

NHS Trusts, GP practices, and third-party suppliers with access to NHS systems must complete an annual DSPT submission. For wireless networks, the most relevant standards are Standard 1 (access control), Standard 6 (lawful processing), and Standard 9 (unsupported systems management).

802.1X

An IEEE standard for port-based network access control. It provides an authentication framework that requires devices to present valid credentials (typically a certificate or username/password) to a RADIUS server before being granted network access. In wireless deployments, 802.1X is used with EAP (Extensible Authentication Protocol) to authenticate individual users and devices.

The replacement for shared PSKs in enterprise and healthcare environments. When a staff member's account is disabled in Active Directory, their 802.1X-authenticated wireless access is automatically revoked — providing the access control accountability required by both HIPAA and DSPT.

WPA3-Enterprise

The current Wi-Fi Alliance security certification for enterprise wireless networks, introduced with Wi-Fi 6 (802.11ax). It mandates 192-bit security mode using GCMP-256 encryption and HMAC-SHA-384 for authentication, providing significantly stronger protection than WPA2-Enterprise. It also provides forward secrecy, meaning that compromise of a long-term key does not expose past session traffic.

The baseline encryption standard for new healthcare wireless deployments. Required for Wi-Fi 6 and Wi-Fi 6E certified equipment. Legacy WPA2 deployments should be scheduled for migration as part of the organisation's technology refresh programme.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised authentication, authorisation, and accounting (AAA) for network access. In wireless deployments, the RADIUS server validates 802.1X credentials, assigns VLAN and policy based on user or device identity, and logs every authentication event with a timestamp and device identifier.

The core infrastructure component for identity-based wireless access. Can be deployed on-premises (Microsoft NPS, FreeRADIUS) or as a cloud service (RADIUS-as-a-Service). The RADIUS authentication log is a primary source of evidence for HIPAA audit controls and DSPT access accountability requirements.

IoMT (Internet of Medical Things)

The ecosystem of connected medical devices that communicate over IP networks, including infusion pumps, patient monitors, telemetry systems, imaging equipment, and wearable sensors. IoMT devices typically run embedded operating systems with limited security capabilities and long replacement cycles, creating specific challenges for healthcare network compliance.

The most technically complex compliance challenge in healthcare wireless deployments. IoMT devices frequently cannot support 802.1X authentication or modern TLS versions, requiring compensating controls such as MAC-based authentication, micro-segmentation, and enhanced monitoring. DSPT Standard 9 specifically requires that unsupported systems (which includes many IoMT devices) are inventoried and managed with documented compensating controls.

Network Segmentation / VLAN

The practice of dividing a physical network into multiple logical networks (Virtual Local Area Networks, or VLANs) that are isolated from each other at the network layer. Traffic between VLANs is controlled by firewall policies and access control lists. In healthcare, segmentation is used to isolate clinical, guest, IoMT, and operational traffic into separate policy domains.

The foundational technical control for healthcare WiFi compliance. Both HIPAA and DSPT require that access to sensitive data is restricted to authorised users and systems. Network segmentation enforces this at the infrastructure layer, ensuring that a guest device on the visitor WiFi cannot route traffic to clinical systems even if the application-layer controls fail.

Captive Portal

A web page that intercepts a user's initial HTTP/HTTPS request when they connect to a WiFi network, requiring them to complete an action (accept terms of service, enter credentials, or provide contact details) before granting full network access. In healthcare, captive portals are used to manage patient and visitor WiFi onboarding, collect GDPR-compliant consent, and enforce acceptable use policies.

The primary user-facing component of a compliant guest WiFi deployment. A captive portal alone does not make a guest network compliant — the underlying network must still be properly segmented and isolated. However, a well-configured portal (such as Purple's platform) handles GDPR consent management, data minimisation, and audit logging for the guest access layer.

HSCN (Health and Social Care Network)

The NHS's managed network service that provides connectivity between health and social care organisations and national NHS systems. HSCN replaced N3 in 2019 and provides a secure, managed IP network for accessing national services including NHS Spine, NHSmail, and clinical information systems. Organisations connecting to HSCN must meet specific security requirements.

Relevant for NHS organisations whose wireless estate provides access to HSCN-connected systems. Wireless access points or controllers that terminate traffic destined for HSCN services must be configured to enforce HSCN security requirements, including TLS 1.2 minimum and approved cipher suites.

Estudos de Caso

A 450-bed NHS Trust is preparing its annual DSPT submission and has identified that clinical staff are currently using a shared WPA2 PSK on the staff SSID. The IT director needs to migrate to identity-based access without disrupting clinical operations. The estate includes 280 managed Windows laptops, 120 iOS devices enrolled in Jamf, and approximately 60 legacy medical devices (infusion pumps and bedside monitors) that cannot support 802.1X.

Phase the migration across four workstreams running in parallel. First, deploy a cloud-hosted RADIUS service (or configure Microsoft NPS on existing domain controllers) and integrate it with Active Directory. Second, use Jamf to push EAP-TLS profiles and device certificates to all 120 iOS devices — this can be completed silently without user intervention. Third, deploy certificates to the 280 Windows laptops via Group Policy, configuring the wireless profile to use EAP-TLS with the new RADIUS server. Run both the legacy PSK SSID and the new 802.1X SSID simultaneously during the migration window, using a dedicated onboarding SSID for devices that need manual certificate installation. Fourth, place the 60 legacy medical devices on a dedicated IoMT VLAN using MAC-based authentication as a compensating control, with firewall ACLs restricting each device type to its required communication paths only. Document the MAC-based authentication as a compensating control in the DSPT risk register, with a review date tied to the device replacement programme. Once all managed devices are migrated, disable the shared PSK SSID and document the migration in the DSPT evidence pack.

A US healthcare system operating three community hospitals needs to deploy compliant patient and visitor WiFi across all sites. Each site has between 150 and 300 beds, with high visitor volumes in waiting areas, outpatient clinics, and cafeterias. The CIO wants to use the guest WiFi to capture patient contact data for post-visit satisfaction surveys, but the legal team has flagged HIPAA concerns about data collection on a healthcare network.

Deploy a dedicated guest WiFi SSID on a separate VLAN at each site, with traffic routed directly to the internet via a dedicated gateway — no routing path to internal clinical systems, EHR platforms, or administrative networks. Implement a captive portal platform (such as Purple) that handles the user onboarding flow. The portal should present a clear privacy notice explaining what data is collected, how it will be used, and how users can opt out — this satisfies HIPAA's Notice of Privacy Practices requirement for any data collection. Critically, the data collected at the portal (email address, device identifier, connection timestamp) does not constitute ePHI because it is not linked to any health information — it is simply contact data collected from a visitor. Configure the portal to collect only the minimum data required for the satisfaction survey use case: email address and optional name. Ensure the data is stored in the guest WiFi platform's cloud environment, not on any system connected to the clinical network. Implement bandwidth QoS policies to cap guest traffic at 10 Mbps per device and 100 Mbps aggregate per site, preventing visitor usage from impacting clinical application performance. Document the network isolation architecture and data handling practices in the HIPAA risk analysis.

A private hospital group in the UK is deploying Wi-Fi 6E across a newly built facility. The network architect needs to design the wireless estate to support both DSPT compliance and CQC (Care Quality Commission) inspection readiness, while also providing a premium patient WiFi experience that supports the hospital's private pay model.

Design a four-zone architecture as described in the Technical Deep-Dive section, leveraging Wi-Fi 6E's 6 GHz band for clinical and IoMT zones (less interference, higher throughput) and the 5 GHz and 2.4 GHz bands for patient/visitor coverage. Deploy WPA3-Enterprise on clinical zones with EAP-TLS authentication integrated with the hospital's Active Directory. For the patient WiFi zone, implement a premium captive portal with branded onboarding, room-number-based authentication (allowing the hospital to associate WiFi sessions with patient records for billing and communications purposes, with explicit GDPR consent), and tiered bandwidth packages. Deploy Purple's guest WiFi platform to handle the captive portal, GDPR-compliant consent management, and analytics. The analytics dashboard provides the operations team with real-time visibility into access point load, patient connectivity rates, and peak usage periods — data that supports both operational planning and CQC evidence on patient experience. Ensure the patient WiFi data is handled under a GDPR-compliant data processing agreement with the platform provider. Document the network architecture, segmentation controls, and data handling practices in the DSPT self-assessment evidence pack.

Análise de Cenários

Q1. Your NHS Trust's IT security team has just completed a wireless site survey and discovered that the radiology department is using a shared WPA2 PSK for all wireless devices in the department, including both managed Windows workstations and three legacy DICOM imaging workstations running Windows 7 (out of support). The DSPT submission is due in six weeks. What is your immediate action plan, and how do you document this for the DSPT?

💡 Dica:Consider that DSPT Standard 9 specifically addresses unsupported systems. You have two separate problems here: the shared PSK (access control) and the unsupported OS (system management). They require different remediation approaches and different DSPT evidence entries.

Mostrar Abordagem Recomendada

Immediate actions: (1) Migrate the managed Windows workstations to 802.1X authentication using existing domain certificates — this can be completed within the six-week window via Group Policy. (2) Place the three Windows 7 DICOM workstations on a dedicated IoMT VLAN with MAC-based authentication and strict firewall ACLs permitting only DICOM traffic to the PACS server. (3) Document the Windows 7 systems in the DSPT risk register under Standard 9 as 'unsupported systems with compensating controls', specifying the network isolation as the compensating control and including a planned replacement date. (4) Disable the shared PSK SSID once all managed devices are migrated. For the DSPT evidence pack: provide the network architecture diagram showing the new segmentation, the RADIUS authentication logs showing named user authentication for managed devices, the risk register entry for the Windows 7 systems, and the firewall ACL configuration for the IoMT VLAN. The key DSPT insight is that Standard 9 does not require immediate replacement of unsupported systems — it requires that they are identified, risk-assessed, and managed with documented compensating controls.

Q2. A US healthcare system's CISO has received a request from the marketing team to use the hospital's patient WiFi data to send promotional emails about new services to patients who connected during their visit. The marketing team argues that patients provided their email address when connecting to the guest WiFi, so consent was already given. Is this HIPAA-compliant? What controls need to be in place?

💡 Dica:Consider the distinction between the data collected at the WiFi portal (contact data) and the context in which it was collected (a healthcare facility). Also consider whether the email address, combined with the fact that the person was at a hospital, constitutes ePHI.

Mostrar Abordagem Recomendada

This is a nuanced HIPAA question. An email address collected on a guest WiFi portal is not, by itself, ePHI. However, combining that email address with the fact that the individual was present at a healthcare facility on a specific date could constitute ePHI — because it reveals that the person received or sought healthcare services. This is the 'facility visit' problem in HIPAA: the mere fact of being at a hospital is health information. For the marketing use case to be compliant: (1) The captive portal consent language must explicitly state that the email address will be used for marketing communications about hospital services — generic 'terms of service' acceptance is not sufficient. (2) The consent must be separate from the WiFi access grant — patients must be able to access WiFi without consenting to marketing emails (opt-in, not opt-out). (3) The data handling must be documented in the HIPAA Privacy Notice. (4) If the marketing emails will reference the patient's visit or health services, a HIPAA authorisation (not just consent) may be required. The safest architecture is to treat any email address collected at a healthcare facility WiFi portal as potentially ePHI and handle it accordingly — with a BAA with the WiFi platform provider and explicit opt-in consent for marketing use.

Q3. You are the network architect for a new 200-bed private hospital being built in the UK. The clinical director wants to deploy a 'smart ward' with 45 IoMT devices per ward (infusion pumps, vital signs monitors, nurse call systems, and smart beds), all wireless. The estates team also wants to connect building management systems (BMS), CCTV, and access control to the same wireless infrastructure to reduce cabling costs. How do you design the wireless estate to meet DSPT requirements while accommodating all these use cases?

💡 Dica:Think carefully about the number of distinct policy domains you need. Smart beds and nurse call systems have different security profiles from infusion pumps. BMS and CCTV have different risk profiles from clinical devices. Consider whether sharing physical infrastructure (access points) while maintaining logical separation (VLANs) is sufficient, or whether some device types require physical separation.

Mostrar Abordagem Recomendada

Design a six-zone architecture for this environment: (1) Clinical Staff — WPA3-Enterprise, 802.1X, Active Directory integration. (2) Patient & Visitor — captive portal, internet-only, GDPR-compliant. (3) Critical IoMT (infusion pumps, vital signs monitors) — dedicated VLAN, device certificates where supported, strict ACLs, enhanced monitoring, no shared infrastructure with non-clinical zones. (4) Non-critical IoMT (smart beds, nurse call) — separate VLAN from critical IoMT, less restrictive ACLs but still isolated from clinical staff and guest zones. (5) Building Management Systems — dedicated VLAN, physically separate from clinical zones where possible, no routing to clinical networks. (6) CCTV / Access Control — dedicated VLAN, consider whether this should be on a physically separate network given the security sensitivity of access control data. The key DSPT consideration is that CCTV and access control data is personal data under UK GDPR, and BMS data may be sensitive operational data — these must not be accessible from the patient WiFi zone or from clinical systems that handle patient data. For the critical IoMT zone, consider whether the 45-device-per-ward density justifies dedicated access points for that zone rather than shared APs with VLAN separation — this provides stronger physical isolation and eliminates the risk of misconfiguration creating cross-zone paths. Document the zone architecture, the rationale for each design decision, and the compensating controls for any devices that cannot support modern authentication in the DSPT evidence pack.