WiFi para Retalho: Como o WiFi em Loja Impulsiona Vendas, Lealdade e Fluxo de Pessoas

Este guia de referência técnica e autoritário detalha como as equipas de TI e operações empresariais podem implementar o WiFi para retalho como um ativo comercial estratégico. Abrange a transição da conectividade básica para uma infraestrutura geradora de receita através da captura de dados primários, análise de fluxo de pessoas e arquitetura de rede segura e de alta densidade.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada: Arquitetura e Normas

- A Camada de Acesso por Rádio

- Infraestrutura de Rede e Comutação

- Autenticação e o Captive Portal

- Segurança e Conformidade

- Guia de Implementação

- Passo 1: Recolha de Requisitos e Alinhamento das Partes Interessadas

- Passo 2: Levantamento do Local de RF e Modelação Preditiva

- Passo 3: Implementação e Configuração da Infraestrutura

- Passo 4: captive portal e Integração com CRM

- Passo 5: Calibração e Revisão de Análises

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

Para operadores de espaços modernos e empresas de retalho, fornecer WiFi em loja já não é meramente uma utilidade ou uma pequena conveniência para o cliente; é uma camada crítica de infraestrutura comercial. Quando os arquitetos de TI e os líderes de marketing se alinham na implementação, o WiFi da loja de retalho transforma-se num motor poderoso para a captura de dados primários, análise de fluxo de pessoas e envolvimento personalizado do cliente.

Este guia fornece a gestores de TI seniores, CTOs e arquitetos de rede uma estrutura estratégica para implementar WiFi de alta densidade em lojas de retalho. Vai além do fornecimento básico de acesso à internet para explorar como a camada de acesso à rede, os captive portals e as integrações de análise se combinam para proporcionar um Retorno sobre o Investimento (ROI) mensurável. Examinaremos a arquitetura técnica necessária para suportar centenas de ligações simultâneas de forma segura, os mandatos de conformidade que regem a recolha de dados e a integração de plataformas como o Guest WiFi da Purple para impulsionar a lealdade e as vendas. Quer esteja a atualizar uma única localização emblemática ou a padronizar a infraestrutura numa cadeia de retalho global, esta referência descreve as melhores práticas neutras em relação a fornecedores e as decisões arquitetónicas necessárias para construir uma rede que sirva tanto o utilizador como o negócio.

Análise Técnica Aprofundada: Arquitetura e Normas

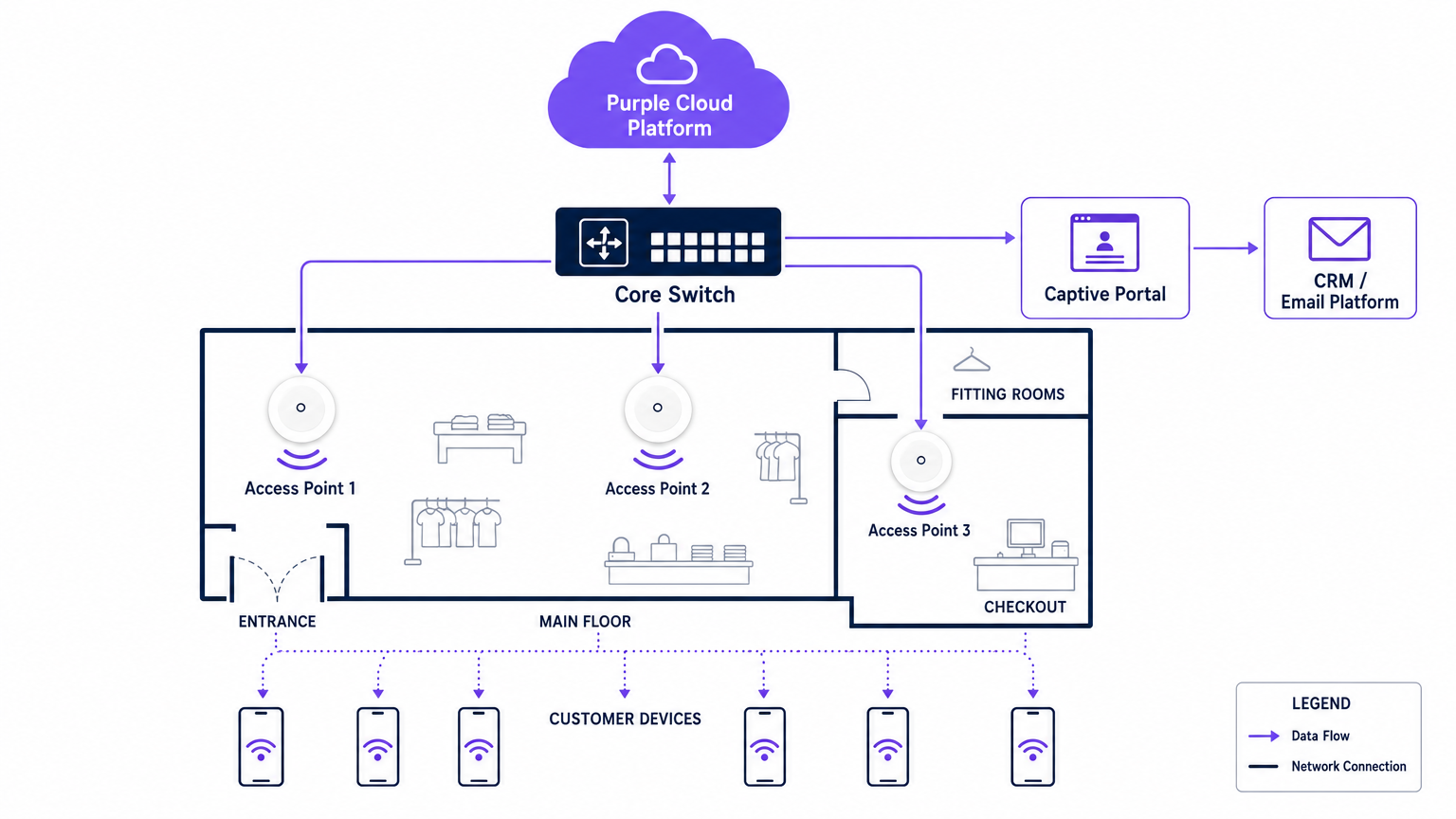

Uma implementação robusta de WiFi para retalho requer uma arquitetura estruturada e multi-camadas para garantir fiabilidade, segurança e capacidades de extração de dados. A infraestrutura deve suportar alta densidade de clientes, mantendo um isolamento rigoroso entre o tráfego de convidados e os sistemas corporativos ou de Ponto de Venda (POS).

A Camada de Acesso por Rádio

A base de qualquer implementação de retalho moderna é a camada de acesso por rádio, que deve ser construída sobre o padrão IEEE 802.11ax, comercialmente conhecido como Wi-Fi 6. Para qualquer nova implementação em lojas de retalho com WiFi, o Wi-Fi 6 é a linha de base obrigatória. A sua principal vantagem em ambientes de retalho não é meramente o débito máximo, mas a sua capacidade de lidar eficientemente com alta densidade de clientes através de Acesso Múltiplo por Divisão de Frequência Ortogonal (OFDMA) e BSS Colouring.

O OFDMA permite que um único canal sem fios seja dividido em subcanais mais pequenos, permitindo que um ponto de acesso comunique com múltiplos dispositivos cliente simultaneamente. Num ambiente de retalho movimentado, como uma loja de departamento durante um período de pico de vendas, isto evita a degradação da rede que afetava as implementações mais antigas de Wi-Fi 5. O BSS Colouring mitiga a interferência de co-canal, o que é particularmente crítico em parques de retalho multi-inquilinos onde as redes adjacentes frequentemente se sobrepõem.

Infraestrutura de Rede e Comutação

Os pontos de acesso devem ligar-se a uma infraestrutura com fios resiliente. Os switches de núcleo e de borda devem fornecer Power over Ethernet (PoE+) adequado para suportar pontos de acesso modernos, juntamente com capacidade de uplink suficiente. Uma loja de retalho de tamanho médio padrão requer pelo menos um uplink de 1 Gigabit da borda para o núcleo, enquanto ambientes de alta densidade ou lojas emblemáticas devem agregar a velocidades de 10 Gigabit.

O circuito externo de internet é frequentemente um gargalo negligenciado. Os operadores de espaços devem priorizar ligações dedicadas e simétricas. Conforme detalhado no nosso guia sobre O Que É uma Linha Dedicada? Internet Empresarial Dedicada , um circuito dedicado fornece os Acordos de Nível de Serviço (SLAs) necessários para garantir o tempo de atividade tanto para os serviços de convidados como para as operações críticas de retalho.

Autenticação e o Captive Portal

O captive portal é a interface crítica onde a infraestrutura técnica encontra a estratégia comercial. Quando um utilizador se liga à rede de convidados, é intercetado e redirecionado para um portal de marca que requer autenticação. Este é o mecanismo para a captura de dados primários.

Os métodos de autenticação incluem tipicamente e-mail, SMS ou login social, embora o e-mail permaneça o mais robusto para a integração de CRM a longo prazo. O portal deve operar sobre HTTPS para proteger as credenciais do utilizador em trânsito. Além disso, o processo de autenticação deve integrar-se perfeitamente com um backend de WiFi Analytics para correlacionar o endereço MAC do dispositivo com o perfil de utilizador autenticado, permitindo o rastreamento comportamental subsequente.

Segurança e Conformidade

A segurança num ambiente de WiFi para retalho é dupla: proteger a rede corporativa e proteger o convidado.

- Segmentação de Rede: O tráfego de convidados deve ser logicamente isolado do tráfego corporativo e POS usando Redes Locais Virtuais (VLANs). Este é um requisito obrigatório para a conformidade com o Padrão de Segurança de Dados da Indústria de Cartões de Pagamento (PCI DSS). Misturar tráfego de convidados e de pagamentos na mesma sub-rede resultará numa falha imediata de auditoria.

- Padrões de Encriptação: Embora as redes abertas com captive portals permaneçam comuns, a indústria está a mudar para a encriptação WPA3. O WPA3-SAE (Simultaneous Authentication of Equals) fornece sigilo de encaminhamento, protegendo sessões passadas mesmo que uma palavra-passe seja comprometida. Para dispositivos empresariais, a autenticação 802.1X deve ser estritamente aplicada.

- Privacidade de Dados (GDPR): A recolha de dados primários através do captive portal deve cumprir as regulamentações regionais de privacidade, como o GDPR na Europa. O consentimento deve ser dado explicitamente, ser específico e desagregado dos termos e condições gerais. O fornecedor da plataforma WiFi deve atuar como um processador de dados em conformidade.

Guia de Implementação

A implementação de uma rede WiFi de nível comercial requer uma abordagem sistemática para garantir tanto o desempenho técnico como o alinhamento com o negócio.

Passo 1: Recolha de Requisitos e Alinhamento das Partes Interessadas

A TI deve nãonão operam isoladamente. Antes de selecionar o hardware, os arquitetos de TI devem alinhar-se com os diretores de marketing e operações para definir os objetivos comerciais. Determine os campos de recolha de dados necessários para o captive portal, os pontos de integração com os sistemas CRM existentes e as análises específicas necessárias (por exemplo, tempo de permanência, fluxo de zona).

Passo 2: Levantamento do Local de RF e Modelação Preditiva

Um levantamento profissional do local de Radiofrequência (RF) é inegociável. Confiar em plantas para estimar a colocação de pontos de acesso resulta frequentemente em lacunas de cobertura em áreas críticas, como provadores ou filas de checkout.

Os engenheiros devem usar software de modelação preditiva, seguido de um levantamento ativo no local, para contabilizar a atenuação causada por prateleiras, inventário e características arquitetónicas. Uma regra geral é um ponto de acesso por 150-200 metros quadrados, mas as zonas de alta densidade exigem um planeamento de capacidade específico, em vez de apenas um planeamento de cobertura.

Passo 3: Implementação e Configuração da Infraestrutura

Durante a instalação física, garanta que todo o cabeamento cumpre os padrões Cat6a para suportar futuros pontos de acesso multi-gigabit. Configure os controladores de rede para impor o isolamento do cliente na VLAN de convidado, impedindo a comunicação peer-to-peer entre dispositivos conectados. Implemente políticas de Qualidade de Serviço (QoS) para limitar a largura de banda dos convidados, garantindo que as operações críticas de retalho (como scanners de inventário e terminais POS) recebam prioridade.

Passo 4: captive portal e Integração com CRM

Desenhe o captive portal para refletir a identidade da marca, minimizando o atrito. Mantenha os campos de recolha de dados no mínimo — tipicamente nome e endereço de e-mail — para maximizar as taxas de conversão. Integre o portal com o CRM da marca ou plataforma de automação de marketing via API. Isso garante que, quando um cliente se autentica, o seu perfil é imediatamente atualizado ou criado na base de dados central, acionando fluxos de trabalho de boas-vindas automatizados ou integrações de programas de fidelidade.

Passo 5: Calibração e Revisão de Análises

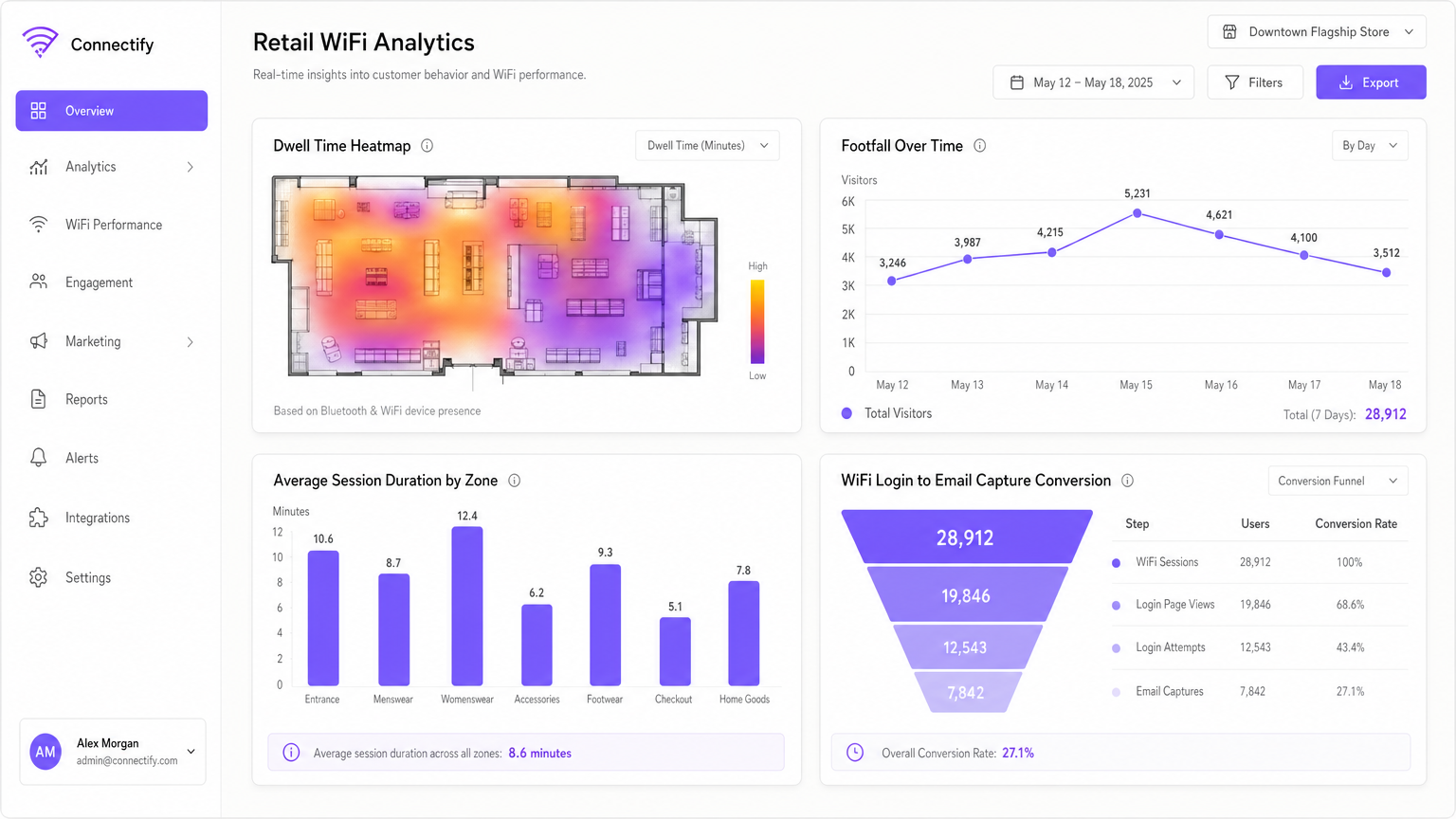

Assim que a rede estiver ativa, calibre a plataforma de análises para definir zonas físicas específicas dentro da loja (por exemplo, 'Roupa Masculina', 'Entrada', 'Checkout'). Estabeleça uma cadência de revisão mensal onde as equipas de TI e marketing analisam as tendências de afluência, tempos de permanência e métricas de desempenho da rede para refinar tanto a configuração da rede quanto o layout da loja.

Melhores Práticas

Para maximizar o ROI do WiFi no retalho, siga as seguintes melhores práticas da indústria:

- Priorize Dados de Primeira Parte: Com a descontinuação dos cookies de terceiros, o WiFi na loja é uma das fontes mais fiáveis de dados de primeira parte. Garanta que a sua estratégia de captive portal é otimizada para a recolha de dados baseada em consentimento.

- Implemente Autenticação Baseada em Perfil: A transição para métodos de autenticação contínuos e seguros, como Passpoint (Hotspot 2.0), permite que os utilizadores se conectem automaticamente em diferentes locais sem navegar repetidamente em captive portals, melhorando significativamente a experiência do utilizador e a continuidade dos dados.

- Aproveite as Análises de Localização: Use os dados de presença gerados por dispositivos conectados para entender o fluxo de clientes. Como visto em Retalho ambientes, analisar quais corredores recebem mais tráfego pode informar decisões de merchandising e de pessoal.

- Garanta a Neutralidade do Fornecedor: Escolha uma sobreposição de análises e captive portal, como o Purple, que seja agnóstica em relação ao hardware. Isso evita o bloqueio do fornecedor na camada de infraestrutura e permite análises padronizadas em um parque de hardware misto.

Resolução de Problemas e Mitigação de Riscos

Mesmo redes bem projetadas encontram problemas. Compreender os modos de falha comuns é essencial para manter a continuidade do serviço.

| Modo de Falha | Sintoma | Causa Raiz e Mitigação |

|---|---|---|

| Falha do Captive Portal | Os utilizadores conectam-se ao SSID, mas não recebem acesso à internet e nenhum pedido de login. | Causa: Falha de redirecionamento de DNS ou erros de certificado SSL no controlador do portal. Mitigação: Garanta que a configuração do Walled Garden permite a resolução de DNS e o acesso ao IP/hostname do portal antes da autenticação. Verifique se os certificados SSL são válidos e confiáveis. |

| Degradação em Alta Densidade | Débito lento e desconexões frequentes durante as horas de pico de vendas. | Causa: Interferência de co-canal ou capacidade insuficiente do AP (demasiados clientes por rádio). Mitigação: Implemente atribuição dinâmica de canais. Atualize para pontos de acesso Wi-Fi 6. Reduza a potência de transmissão para diminuir o tamanho das células e incentivar o roaming para APs menos congestionados. |

| Pontos de Acesso Maliciosos | Redes não autorizadas a aparecer com SSIDs semelhantes (ataques Evil Twin). | Causa: Atores maliciosos a tentar intercetar credenciais de convidados. Mitigação: Ative os Sistemas de Prevenção de Intrusão Sem Fio (WIPS) no controlador de rede para detetar e suprimir automaticamente os APs maliciosos. |

| Fuga de VLAN | Dispositivos de convidados podem fazer ping a endereços IP corporativos. | Causa: Portas de switch mal configuradas ou Listas de Controlo de Acesso (ACLs) em falta no router principal. Mitigação: Realize testes de penetração regulares. Imponha rigorosamente o isolamento do cliente e verifique se as ACLs bloqueiam todo o espaço de endereços privados RFC 1918 da VLAN de convidado. |

ROI e Impacto no Negócio

A medida final de uma implementação de WiFi no retalho é o seu impacto nos resultados financeiros. Os líderes de TI devem articular este valor para o negócio em geral.

- Aumento do Tempo de Permanência: O WiFi fiável incentiva os clientes a passar mais tempo na loja, o que se correlaciona diretamente com o aumento do tamanho do cesto de compras.

- Atribuição de Marketing: Ao rastrear endereços MAC de dispositivos, os retalhistas podem medir o impacto offline de campanhas online. Se um cliente recebe um e-mail promocional e visita a loja três dias depois, a rede WiFi fornece os dados de atribuição.

- Aquisição de Fidelidade: O captive portal é um canal de aquisição de alta conversão para programas de fidelidade. Oferecer acesso de alta velocidade em troca do registo de fidelidade aumenta rapidamente a base de utilizadores do programa.

- Eficiência Operacional: A análise de fluxo de pessoas permite modelos de pessoal dinâmicos, garantindo cobertura adequada durante os períodos de pico e reduzindo os custos salariais durante os períodos de menor movimento.

Ao tratar o WiFi na loja como um ativo estratégico em vez de um custo irrecuperável, as empresas de retalho podem construir uma rede que não só conecta dispositivos, mas impulsiona fundamentalmente as vendas, a fidelidade e a inteligência operacional.

Termos-Chave e Definições

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before access is granted. It is the primary mechanism for authentication, terms of service acceptance, and data capture.

IT teams deploy captive portals to secure the network and ensure legal compliance, while marketing teams use them to acquire customer data and drive loyalty program sign-ups.

MAC Address (Media Access Control)

A unique identifier assigned to a network interface controller (NIC) for use as a network address in communications within a network segment.

In retail WiFi analytics, the MAC address is used to anonymously track device movement across the store, providing data on dwell times and repeat visits, even if the user hasn't authenticated.

Wi-Fi 6 (802.11ax)

The sixth generation of the Wi-Fi standard, designed specifically to improve performance in high-density environments through technologies like OFDMA and BSS Colouring.

When upgrading retail infrastructure, IT managers specify Wi-Fi 6 to ensure the network can handle hundreds of simultaneous shoppers without degrading performance.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs. It allows network administrators to partition a single switched network to match the functional and security requirements of their systems.

VLANs are critical in retail to separate the untrusted guest WiFi traffic from the highly sensitive Point-of-Sale (POS) traffic, ensuring PCI DSS compliance.

First-Party Data

Information a company collects directly from its customers and owns entirely, such as email addresses, purchase history, and WiFi session data.

With the decline of third-party tracking cookies, retail marketers rely heavily on the guest WiFi network to capture first-party data for targeted campaigns.

Walled Garden

A network configuration that allows unauthenticated users access to a limited set of specific websites or IP addresses, while blocking all other internet access.

IT teams configure walled gardens so users can access the captive portal login page and necessary authentication services (like social media APIs) before they are fully authorised on the network.

Dwell Time

The length of time a customer spends in a specific area of a store, measured by tracking their device's connection or probe requests to the WiFi access points.

Operations directors use dwell time analytics to evaluate the effectiveness of store layouts, window displays, and promotional endcaps.

PCI DSS (Payment Card Industry Data Security Standard)

An information security standard for organizations that handle branded credit cards from the major card schemes.

IT architects must design the retail network to ensure guest WiFi access does not compromise the security of the payment infrastructure, avoiding severe financial penalties.

Estudos de Caso

A national retail chain with 50 locations is experiencing low marketing opt-in rates (under 5%) on their current guest WiFi network, which uses a generic, unbranded splash page. The CTO needs to increase data capture to support a new omnichannel loyalty initiative.

The IT team deploys a centralised, hardware-agnostic captive portal solution across all 50 locations. They replace the generic splash page with a branded, responsive portal that clearly articulates the value exchange: 'Log in for free high-speed WiFi and an immediate 10% discount code'. The portal is configured to capture only Name and Email, reducing friction. Crucially, the platform is integrated via API with the retailer's CRM. When a user authenticates, their details are pushed to the CRM, triggering an automated email containing the discount code. The network is also configured to remember the device's MAC address, allowing seamless authentication on subsequent visits to any of the 50 locations.

A large department store is suffering from severe network congestion on weekends. Customers complain that the guest WiFi is unusable, and the store manager reports that POS terminals (which share the physical network infrastructure) are occasionally dropping connections.

The network architect conducts an RF spectrum analysis and identifies severe co-channel interference and AP saturation. The remediation plan involves three steps: 1) Upgrading the highest-density zones (food court, main entrance) to Wi-Fi 6 access points to leverage OFDMA. 2) Implementing strict QoS policies on the core router, guaranteeing bandwidth for the POS VLAN and throttling guest VLAN traffic to 5 Mbps per client. 3) Enabling dynamic channel assignment and reducing the transmit power of the access points to shrink the cell sizes, encouraging client devices to roam more efficiently and reducing overlap.

Análise de Cenários

Q1. Your retail client wants to implement a guest WiFi network to capture customer emails. They plan to use their existing flat network architecture, connecting the new guest access points directly to the same switch that handles the POS terminals, without VLAN segmentation. What is the primary risk of this approach?

💡 Dica:Consider the security standards required for processing payments.

Mostrar Abordagem Recomendada

The primary risk is a severe violation of PCI DSS compliance. A flat network allows untrusted guest devices to potentially communicate with or intercept traffic from the POS terminals. The network must be segmented using VLANs to isolate the cardholder data environment from the guest network.

Q2. A venue operator notices that while footfall in the store is high, the capture rate on the captive portal is below 2%. The portal currently asks for First Name, Last Name, Email, Phone Number, Date of Birth, and Postcode. How should the IT and Marketing teams resolve this?

💡 Dica:Consider the friction involved in the authentication process.

Mostrar Abordagem Recomendada

The low capture rate is due to excessive friction in the authentication process. The teams should redesign the captive portal to request only the minimum necessary information—typically just Name and Email, or offer a social login option. Progressive profiling can be used later to gather more details once the initial relationship is established.

Q3. A newly deployed Wi-Fi 6 network in a busy shopping centre is experiencing poor performance. The IT manager notes that all access points are transmitting at maximum power on the 2.4GHz band. What configuration change is required?

💡 Dica:Think about how RF signals interact in dense environments.

Mostrar Abordagem Recomendada

The access points are likely causing severe co-channel interference because their cell sizes are too large and overlapping. The IT manager should reduce the transmit power on the access points, particularly on the 2.4GHz band, to shrink the cell sizes. They should also ensure dynamic channel assignment is enabled and encourage clients to steer towards the 5GHz band where possible.