Denken Sie an das letzte Mal, als Sie sich mit dem WiFi in einem Café verbunden haben. Sie haben auf den Netzwerknamen getippt, aber anstatt direkt online zu gehen, öffnete Ihr Browser eine gebrandete Anmeldeseite. Das ist, kurz gesagt, ein Walled-Garden-Login.

Es ist eine clevere Methode zur Kontrolle des Netzwerkzugriffs, die Sie in einer digitalen "Lobby" mit eingeschränkter oder gar keiner Verbindung festhält, bis Sie eine bestimmte Aktion ausführen. Sie werden absichtlich in einer kontrollierten Umgebung – dem „Garten“ – gehalten, und diese Anmeldeseite ist die „Mauer“, die Sie überwinden müssen.

Dieser gesamte Prozess wird durch eine Technologie namens Captive Portal gesteuert. Es fungiert als digitaler Pförtner, der Ihren allerersten Versuch, im Internet zu surfen, abfängt und Sie auf seine eigene Seite umleitet. Bis Sie sich authentifizieren, indem Sie eine E-Mail-Adresse angeben, sich mit einem Social-Media-Konto anmelden oder einfach ein Kästchen ankreuzen, um die Bedingungen zu akzeptieren, bleiben Sie gefangen.

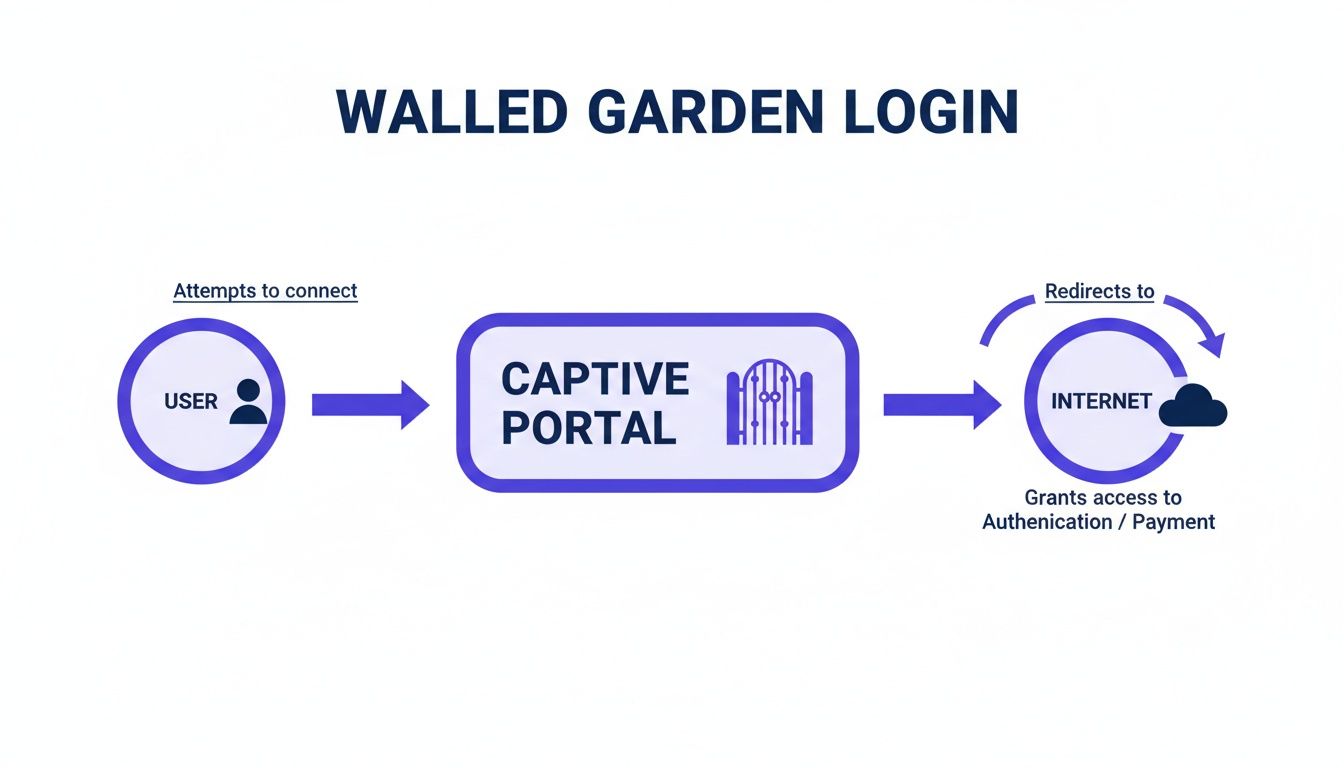

Dieser visuelle Ablauf zeigt, wie ein Nutzer zunächst vom Captive Portal gestoppt wird, bevor er in das weite Internet durchgelassen wird.

Wie das Diagramm zeigt, hängt das gesamte Erlebnis von diesem obligatorischen Authentifizierungsschritt ab. Dies ist ein grundlegender Reibungspunkt, der eine ansonsten nahtlose Verbindung unterbricht.

Die technischen Mechanismen vereinfacht

Wie funktioniert das alles also hinter den Kulissen? Während die vollständige technische Aufschlüsselung recht komplex werden kann, ist die Grundidee erfrischend einfach. Einige wenige Schlüsselkomponenten arbeiten zusammen, um dieses kontrollierte Erlebnis zu schaffen.

Lassen Sie uns die wesentlichen beweglichen Teile aufschlüsseln, die einen Walled-Garden-Login ausmachen, und dabei einige alltägliche Analogien verwenden, um die Technologie verständlich zu machen.

| Kernelemente eines Walled-Garden-Systems |

| :--- | :--- | :--- |

| Komponente | Analogie aus der realen Welt | Technische Rolle |

| DNS-Umleitung | Ein Rezeptionist, der jedem die gleiche Zimmernummer (die Lobby) gibt, bis er eingecheckt hat. | Wenn Sie versuchen, eine Website zu besuchen, gibt Ihnen der DNS-Server des Netzwerks nicht die echte Adresse. Stattdessen leitet er alle Ihre Anfragen an die Captive Portal-Seite weiter. |

| HTTP-Umleitung | Ein Wachmann an einer Tür, der jeden aufhält und ihn zuerst zum Anmeldeschalter weist. | Jeglicher von Ihnen generierte Web-Traffic wird abgefangen und auf die Anmeldeseite umgeleitet, bis Ihr Gerät als authentifiziert erkannt wird. |

| Die "Allow List" | Die offizielle Gästeliste des Hotels, die der Concierge überprüft, bevor er Sie an der Lobby vorbeilässt. | Sobald Sie die erforderliche Aktion abgeschlossen haben, fügt das System die eindeutige Kennung Ihres Geräts (seine MAC-Adresse) einer genehmigten Liste hinzu und gewährt Ihnen Zugriff. |

Im Wesentlichen gibt das System den Netzwerkeigentümern die volle Kontrolle darüber, wer in ihr WiFi gelangt.

Ein Walled-Garden-Login erstellt ein temporäres, isoliertes Netzwerk für jeden, der sich noch nicht authentifiziert hat. Das Captive Portal ist die einzige Tür nach draußen, und sie öffnet sich erst, nachdem der Nutzer die erforderlichen Anmeldedaten angegeben oder die Nutzungsbedingungen akzeptiert hat.

Dieses Maß an Kontrolle hat jedoch oft seinen Preis. Wie wir noch sehen werden, kann es zu Frustration bei den Nutzern führen und Barrieren schaffen, wo eigentlich Chancen bestehen sollten. Sie können tiefer in die Besonderheiten dieser Technologie eintauchen in unserem detaillierten Leitfaden darüber, was Captive Portals sind und wie sie funktionieren . Das Verständnis dieser Grundlage ist entscheidend, um zu erkennen, warum moderne, reibungslose Alternativen schnell zum neuen Standard werden.

Die versteckten Kosten von traditionellem Gast-WiFi

Auf den ersten Blick scheint ein Walled-Garden-Login ein vernünftiger Weg zu sein, den Netzwerkzugang zu verwalten. Aber diese traditionelle Methode bringt eine ganze Reihe versteckter Kosten mit sich, die Ihre Nutzererfahrung, Sicherheit und letztendlich Ihren Gewinn ernsthaft beeinträchtigen können. Es ist ein veraltetes System, das in der heutigen Welt oft mehr Probleme schafft, als es löst.

Die unmittelbarsten Kosten sind frustrierte Besucher. Wir alle erwarten sofortige, reibungslose Konnektivität. Jemanden durch ein klobiges Portal zu zwingen und ihn mehrere Felder ausfüllen zu lassen, nur um online zu gehen, hinterlässt einen schrecklichen ersten Eindruck. Diese Reibung führt direkt zu hohen Abbruchraten beim Login und schreckt potenzielle Kunden ab, bevor sie sich überhaupt verbunden haben.

Dies ist nicht nur eine kleine Unannehmlichkeit; es ist eine massiv verpasste Chance. Jeder Nutzer, der bei Ihrem WiFi aufgibt, ist eine verlorene Gelegenheit für Interaktion, Marketing und das Sammeln von Erkenntnissen, die Ihrem Unternehmen beim Wachstum helfen.

Kopfschmerzen bei Sicherheit und Compliance

Wenn Sie über die schlechte Nutzererfahrung hinausblicken, werden Sie feststellen, dass traditionelle Walled-Garden-Setups oft mit Sicherheitslücken behaftet sind. Von Natur aus arbeiten sie typischerweise als offene, unverschlüsselte Netzwerke, bevor sich ein Nutzer authentifiziert. Dieses Design kann Nutzerdaten allen möglichen Risiken aussetzen und macht Ihren Standort zu einem weniger idealen Ort für Besucher, um sich zu verbinden.

Darüber hinaus kann die Art und Weise, wie diese alten Portale Daten sammeln, schnell zu einem Compliance-Minenfeld werden. Vorschriften wie die GDPR haben strenge Regeln dafür, wie personenbezogene Daten gesammelt, gespeichert und verwendet werden. Ein schlecht konfigurierter Walled Garden kann leicht gegen diese Anforderungen verstoßen, was Sie anfällig für hohe Geldstrafen und ernsthafte Schäden für den Ruf Ihrer Marke macht.

Eine Ofcom-Studie ergab, dass erstaunliche 68 % der Gäste im britischen Gastgewerbe von Walled-Garden-Login-Systemen frustriert waren. Diese Frustration ärgert die Leute nicht nur; sie verursacht einen signifikanten Rückgang der Verbindungsraten und untergräbt den eigentlichen Sinn, überhaupt Gast-WiFi anzubieten.

Diese Compliance- und Sicherheitsbelastungen fügen eine weitere Ebene an Betriebskosten hinzu. Ihr IT-Team verbringt letztendlich wertvolle Zeit mit der Verwaltung eines im Grunde veralteten und unsicheren Systems, was sie von Projekten abhält, die das Unternehmen tatsächlich voranbringen könnten.

Der wahre Preis der Reibung

Wenn man alles zusammenzählt – die schlechte User Journey, die Sicherheitslücken und die Compliance-Risiken – wird das Bild ziemlich klar. Die alte Vorgehensweise reicht einfach nicht mehr aus.

- Umsatzverluste: Wenn Kunden den Anmeldeprozess abbrechen, entgehen Ihnen wertvolle Verweildauer, Marketing-Opt-ins und potenzielle Verkäufe.

- Rufschädigung: Ein frustrierendes oder unsicheres Verbindungserlebnis wirft ein schlechtes Licht auf Ihre Marke, beeinträchtigt die Kundenbindung und löst negative Bewertungen aus.

- Betriebliche Belastung: Die Verwaltung dieser Legacy-Systeme verschlingt IT-Ressourcen, ohne die Sicherheits- oder Datenvorteile zu bieten, die Sie von einer modernen Lösung erhalten würden.

Letztendlich sind die versteckten Kosten eines traditionellen Walled-Garden-Logins enorm. Sie bilden eine direkte Barriere für den Aufbau starker Kundenbeziehungen und das Sammeln von First-Party-Daten, die moderne Unternehmen benötigen, um erfolgreich zu sein. Genau aus diesem Grund stellen so viele Standorte jetzt auf sichere, passwortlose Lösungen um, die Reibungsverluste beseitigen und das wahre Potenzial ihrer Gast-WiFi-Netzwerke freisetzen.

Verbesserung der Gästeerfahrung im Gastgewerbe

Stellen Sie sich vor: Ein Geschäftsreisender kommt nach einem langen, anstrengenden Flug in seinem Hotel an. Alles, was er tun möchte, ist, sich mit dem WiFi zu verbinden und sich auf das morgige Meeting vorzubereiten. Aber anstatt einer schnellen Verbindung wird er von einer klobigen, mehrstufigen Walled-Garden-Login-Seite aufgehalten, die seine E-Mail-Adresse, ein brandneues Passwort und seine Zimmernummer verlangt. Es ist ein kleiner Moment, aber dieser einzige Reibungspunkt kann den gesamten Aufenthalt vermiesen und beeinflussen, ob er jemals wieder bucht.

Dies ist kein seltenes Ereignis. Für Hotels, Restaurants und Veranstaltungsorte ist dies ein allzu häufiges Szenario, und es ist unglaublich kostspielig. Ein schwieriger Anmeldeprozess ist kein kleines Problem mehr; er ist eine direkte Bedrohung für die Zufriedenheit und Loyalität der Gäste. Jeder Moment, den ein Gast damit verbringt, mit einem verwirrenden Captive Portal zu kämpfen, ist ein Moment, in dem er sich nicht entspannt, keinen Zimmerservice bestellt oder keine positive Erfahrung online teilt. Die Frustration ist real und hat messbare Konsequenzen.

Das ist auch nicht nur ein Gefühl. Im britischen Gastgewerbe haben Walled-Garden-Logins über Captive Portals laut einem Ofcom-Bericht aus dem Jahr 2023 historisch gesehen 68 % der Gäste frustriert. Die Umfrage ergab, dass fast sieben von zehn Besuchern einen Anmeldeversuch einfach aufgeben, nachdem sie auf ein klobiges Formular gestoßen sind, was zu einem Rückgang von 25 % bei den Sitzungsabschlussraten führt. Weitere Einblicke in diese Verbindungserfahrungen von Verbrauchern finden Sie auf SEJ .

Der Wechsel zu einer nahtlosen Verbindung

Die Antwort ist, die Mauer komplett einzureißen. Moderne Authentifizierungsplattformen wie Purple sind darauf ausgelegt, diese frustrierenden alten Systeme durch einen sicheren, passwortlosen Zugang zu ersetzen. Dieser Ansatz transformiert die Gästeerfahrung vom allerersten Tippen an völlig.

Anstelle eines umständlichen Formulars werden Gäste mit einer einfachen One-Click-Login-Methode begrüßt. Dies kann über ein Social-Media-Konto geschehen, das sie bereits jeden Tag nutzen, oder über eine einfache Verifizierung, die sie nicht dazu zwingt, ein weiteres Passwort zu erstellen und sich zu merken. Der gesamte Prozess ist sofort, sicher und völlig mühelos.

Durch die Beseitigung der Reibung eines traditionellen Walled-Garden-Logins können Gastgewerbebetriebe die Gästezufriedenheit drastisch steigern, die WiFi-Adoptionsraten erhöhen und ein positives digitales Erlebnis schaffen, das mit ihrem Markenversprechen von exzellentem Service übereinstimmt.

Vorteile über den ersten Besuch hinaus

Die Vorteile eines modernen Systems gehen weit über diese anfängliche Verbindung hinaus. Wenn Sie Technologien wie die OpenRoaming-Integration einbinden, wachsen die Vorteile sowohl für den Gast als auch für den Standort exponentiell.

- Automatische Wiederverbindung: Sobald sich ein Gast an einem teilnehmenden Standort authentifiziert, wird sein Gerät in einem globalen Netzwerk sicher erkannt. Wenn er in Ihr Hotel zurückkehrt oder in ein Partner-Café um die Ecke geht, verbindet er sich automatisch und sicher, ohne jemals wieder einen Anmeldebildschirm zu sehen.

- Erhöhte Verweildauer und Ausgaben: Eine problemlose Verbindung ermutigt Gäste natürlich dazu, länger zu bleiben und digitale Dienste stärker zu nutzen. Denken Sie an Online-Menüs, Treueprogramme und Sonderangebote – all dies kann den Umsatz direkt steigern.

- Leistungsstarke Analysen: Da mehr Gäste erfolgreich online gehen, erschließen Betreiber eine Goldgrube an anonymisierten, berechtigungsbasierten Daten. Dies gibt Ihnen tiefe Einblicke in das Besucherverhalten, Spitzenverkehrszeiten und Demografien und hilft Ihnen, intelligentere Geschäftsentscheidungen zu treffen.

Letztendlich schaffen Gastgewerbebetriebe durch die Abkehr vom veralteten Walled Garden eine Umgebung, in der Konnektivität ein Gewinn und kein Hindernis ist. Weitere Strategien zur Optimierung von Hotel-WiFi können Sie in unserem umfassenden Leitfaden erkunden. Dieser Wandel macht aus einem grundlegenden Dienstprogramm ein leistungsstarkes Werkzeug zum Aufbau von Gästeloyalität und zur Förderung echten Geschäftswachstums.

Transformation des Einzelhandels jenseits der Anmeldeseite

Für Einzelhändler und Einkaufszentren war der traditionelle Walled-Garden-Login schon immer ein etwas kostspieliges Paradoxon. Der eigentliche Sinn besteht darin, wertvolle Kundendaten für das Marketing zu erfassen, aber die klobige, reibungsintensive Captive Portal-Erfahrung vertreibt Käufer oft, bevor sie sich überhaupt verbinden. Es ist ein klassischer Fall, in dem die Lösung Teil des Problems wird.

Dies macht Gast-WiFi von einem leistungsstarken Engagement-Tool zu einem Frustrationspunkt. Anstatt eine Beziehung aufzubauen, errichten Sie eine Barriere und zwingen die Käufer, sich zwischen einem schwierigen Login und der bloßen Nutzung ihrer eigenen mobilen Daten zu entscheiden. Meistens gewinnen ihre mobilen Daten, und die Marketingmöglichkeit löst sich in Luft auf.

Dies ist nicht nur eine kleine Unannehmlichkeit; das Ausmaß des Problems ist riesig. Eine Analyse des British Retail Consortium aus dem Jahr 2024 ergab, dass Hürden beim Walled-Garden-Login in Großbritannien das Kundenengagement um erstaunliche 55 % reduzieren. Laut der Studie halten diese frustrierenden Portale 62 % der mobilen Nutzer davon ab, überhaupt zu versuchen, auf das WiFi des Standorts zuzugreifen, was zu geschätzten 320 Millionen Pfund an verlorenen Marketingmöglichkeiten pro Jahr beiträgt. Sie können tiefer in diese Erkenntnisse zu den Herausforderungen von First-Party-Daten eintauchen.

Vom einfachen Dienstprogramm zur Business Intelligence

Hier verändert eine moderne Plattform wie Purple die Spielregeln und verwandelt Gast-WiFi von einem grundlegenden Dienstprogramm in eine reichhaltige Business-Intelligence-Engine. Indem sie die restriktive Anmeldeseite hinter sich lassen, erschließen Einzelhändler eine Fülle von anonymisierten First-Party-Daten, die ein detailliertes Echtzeitbild des Käuferverhaltens zeichnen. Wir tun dies, indem wir diese frustrierenden Formulare durch nahtlose, sichere Wege ersetzen, um online zu gehen.

Denken Sie an One-Click-Social-Logins oder einfache E-Mail-Opt-ins, die einfach funktionieren. Da der Prozess reibungslos abläuft, schießen die WiFi-Adoptionsraten in die Höhe. Dies ermöglicht die Erfassung genauer, berechtigungsbasierter Daten, die direkt in Ihre bestehenden CRM- und Marketing-Automatisierungssysteme eingespeist werden können.

Eine nahtlose Verbindung ist der erste Schritt zum Aufbau eines detaillierten Kundenprofils. Sie verwandelt anonyme Laufkundschaft in bekannte Besucher und ermöglicht personalisierte Marketing-Journeys, die relevant, zeitnah und weitaus effektiver sind als generische Kampagnen.

Vorteile für Multi-Tenant-Einzelhandelsumgebungen

In großen Einkaufszentren mit Dutzenden von Einzelgeschäften wird dieser Ansatz noch leistungsstärker. Eine einheitliche Multi-Tenant-Lösung schafft eine Win-Win-Win-Situation für Käufer, einzelne Einzelhändler und das Management-Team des Einkaufszentrums.

- Für Käufer: Ein einziger, einfacher Login bietet nahtlose Konnektivität auf dem gesamten Gelände. Sie verbinden sich einmal und bleiben online, während sie von Geschäft zu Geschäft gehen, was ein flüssiges und wirklich positives Erlebnis schafft.

- Für Einzelhändler: Einzelne Mieter erhalten Zugang zu wertvollen Analysen über Besucher in ihrem spezifischen Geschäft. Sie können Verweildauern, Besuchshäufigkeit und Kundendemografie verstehen, ohne ein separates, kompliziertes System zu benötigen.

- Für Betreiber von Einkaufszentren: Das Management erhält einen ganzheitlichen Überblick über den Verkehrsfluss im gesamten Gebäude. Sie können beliebte Zonen, Stoßzeiten und das allgemeine Käuferverhalten identifizieren, um den Betrieb und die Vermietungsstrategien zu optimieren.

Dieser identitätsbasierte Netzwerkansatz macht es möglich, anspruchsvolle, personalisierte Marketing-Journeys zu erstellen, die sowohl den Umsatz als auch die dauerhafte Loyalität fördern.

Sicherung des Zugangs in Gesundheitswesen und Residential WiFi

An Orten wie Krankenhäusern und großen Wohnanlagen ist sicheres und zuverlässiges WiFi nicht nur ein Nice-to-have – es ist absolut unerlässlich. Patienten, Bewohner und Besucher erwarten einen schnellen, einfachen Weg, um online zu gehen, aber Administratoren haben die schwierige Aufgabe, eiserne Sicherheit und Privatsphäre aufrechtzuerhalten. Der traditionelle Walled-Garden-Login reicht einfach nicht mehr aus und birgt Risiken, die in diesen Umgebungen schlichtweg inakzeptabel sind.

Das Problem geht viel tiefer als nur Nutzerfrustration. In einem Krankenhaus ist der Schutz sensibler Patientendaten von größter Bedeutung. Jedes offene Netzwerk, selbst eines mit einer Captive Portal-Anmeldeseite, kann ein schwaches Glied sein. Darüber hinaus können die Verzögerungen, die bei diesen älteren Systemen so häufig auftreten, echten Stress für Patienten und ihre Familien verursachen, die sich in schwierigen Zeiten schnell verbinden müssen.

Dies ist nicht nur anekdotisch. Eine Umfrage von NHS Digital aus dem Jahr 2024 in 150 Einrichtungen ergab, dass 73 % von 10.000 befragten Patienten mit Verbindungsverzögerungen konfrontiert waren, die durchschnittlich frustrierende 4,2 Minuten pro Sitzung betrugen. Diese veralteten Portale waren auch für einen Anstieg von 35 % bei Support-Anrufen verantwortlich, was das vielbeschäftigte Krankenhauspersonal zusätzlich belastet.

Eine moderne Zero-Trust-Sicherheitsumgebung

Anstatt sich auf veraltete Portale zu verlassen, bietet eine moderne Authentifizierungsplattform eine viel stärkere Lösung, die auf einem Zero-Trust-Sicherheitsmodell aufbaut. Dieser Ansatz verwirft das alte „Innen vs. Außen“-Denken eines Walled Gardens. Stattdessen behandelt er jeden einzelnen Verbindungsversuch mit Misstrauen, überprüft seine Legitimität, bevor er Zugriff gewährt, und gewährleistet Sicherheit vom allerersten Datenpaket an.

All dies wird durch einige Schlüsselfunktionen ermöglicht, die perfekt auf die einzigartigen Anforderungen von Gesundheits- und Wohnumgebungen zugeschnitten sind.

Durch die Beseitigung der Schwachstelle offener Netzwerke, die mit traditionellen Captive Portals einhergeht, schützt ein modernes Authentifizierungssystem sensible Daten und verbessert gleichzeitig die Erfahrung für Patienten und Bewohner drastisch. In diesen wettbewerbsintensiven Sektoren ist das ein entscheidender Vorteil.

So wird die Sicherheit erhöht:

- Zugang auf Zertifikatsebene: Für Mitarbeiter und andere vertrauenswürdige Nutzer bieten digitale Zertifikate einen verschlüsselten, passwortlosen Zugang. Dies ist um Längen sicherer als gemeinsam genutzte Passwörter, die bekanntermaßen leicht zu kompromittieren sind.

- Sichere Traffic-Isolierung: Das Netzwerk kann intelligent unterteilt werden, um verschiedene Nutzergruppen vollständig voneinander zu trennen. Das bedeutet, dass der WiFi-Traffic von Gästen und Patienten niemals das sichere Netzwerk berührt, das für den klinischen Betrieb verwendet wird, wodurch jegliches Risiko einer Überschneidung eliminiert wird.

- Sofortiger Widerruf von Anmeldeinformationen: Wenn ein Gerät verloren geht oder ein Bewohner auszieht, kann sein Zugang sofort über ein zentrales Dashboard gesperrt werden. Dies beseitigt anhaltende Sicherheitsrisiken, ohne dass komplizierte Änderungen vor Ort erforderlich sind.

Daten schützen und Leben verbessern

Für Organisationen, die mit sensiblen Informationen umgehen, wie z. B. im Gesundheitswesen, steht die Einhaltung gesetzlicher Vorschriften immer an erster Stelle. Der Wechsel zu einem sicheren, identitätsbasierten Netzwerk ist ein großer Schritt zur Erfüllung strenger Datenschutzstandards, bietet klare Audit-Trails und erzwingt strenge Zugriffskontrollen. Sie können dies vertiefen, indem Sie die Auswirkungen der HIPAA-Datenschutzregeln verstehen und wie sie auf digitale Systeme angewendet werden. Letztendlich sichert dieser moderne Ansatz nicht nur das Netzwerk ab – er macht WiFi zu einem zuverlässigen, stressfreien Dienstprogramm für alle.

Ihre Roadmap zur modernen Netzwerkauthentifizierung

Sie sind also bereit, die reibungsintensive Welt des Walled-Garden-Logins hinter sich zu lassen? Gut. Die Schaffung eines modernen, sicheren und wirklich nahtlosen Netzwerkerlebnisses ist machbarer, als Sie vielleicht denken. Dies ist Ihre praktische Roadmap, ein klarer Plan für Enterprise-IT- und Netzwerkadministratoren, die ihre Authentifizierungsstrategie aktualisieren möchten. Das Ziel ist einfach: eine außergewöhnliche Nutzererfahrung zu bieten, während gleichzeitig die Sicherheit erhöht und der administrative Aufwand reduziert wird.

Die gesamte Reise beginnt mit der Definition, wer wohin darf. Sie müssen Ihre Nutzer in verschiedene Gruppen unterteilen – denken Sie an Gäste, festes Personal und temporäre Auftragnehmer – und dann das genaue Maß an Zugriff festlegen, das jede Gruppe wirklich benötigt. Wenn Sie diese Grundlage richtig legen, ist die Sicherheit von Grund auf integriert und nicht nur als nachträglicher Gedanke hinzugefügt.

Integration für ein nahtloses Erlebnis

Als Nächstes kommt die Integration. Eine moderne Authentifizierungsplattform sollte nicht isoliert arbeiten; sie muss sich mühelos mit Ihren bestehenden Identitätsanbietern wie Entra ID oder Google Workspace verbinden. Auf diese Weise bieten Sie Single Sign-On (SSO) für Mitarbeiter, was sofort einen großen Teil der passwortbezogenen Support-Tickets eliminiert und ihnen eine vertraute, reibungslose Möglichkeit zur Anmeldung bietet. Für Gäste können Sie auf Standards wie OpenRoaming zurückgreifen, das eine einmalige Authentifizierung ermöglicht, die bei zukünftigen Besuchen und über ein globales Netzwerk teilnehmender Standorte hinweg automatische, sichere Verbindungen bietet.

Bei einer modernen, herstellerunabhängigen Plattform geht es nicht darum, Ihre aktuelle Infrastruktur herauszureißen und zu ersetzen. Es geht darum, eine Softwarelösung intelligent über Ihre bestehende Netzwerk-Hardware zu legen, um die Komplexität zu reduzieren, Support-Tickets zu verringern und einen klaren, messbaren Return on Investment zu liefern.

Best Practices für eine erfolgreiche Migration

Um sicherzustellen, dass der Übergang reibungslos verläuft und die Vorteile langfristig erhalten bleiben, sollten Sie diese wichtigen Praktiken im Hinterkopf behalten:

- Datenschutz priorisieren: Stellen Sie sicher, dass jede von Ihnen gewählte Lösung vom ersten Tag an vollständig mit Vorschriften wie der GDPR konform ist, mit klaren, eindeutigen Mechanismen für die Nutzereinwilligung.

- Passwortlose Methoden nutzen: Für Unternehmensgeräte ist die zertifikatsbasierte Authentifizierung der richtige Weg. Sie schafft eine Zero-Trust-Umgebung, in der der Zugriff basierend auf der verifizierten Geräteidentität und nicht nur auf einem Passwort gewährt wird. Mehr dazu erfahren Sie in unserem Leitfaden zu den Vorteilen der 802.1X-Authentifizierung .

- Für alle Geräte planen: Vergessen Sie nicht die Ausnahmen. Integrieren Sie Lösungen wie Individual Pre-Shared Keys (iPSK), um Legacy- oder IoT-Geräte, die moderne Authentifizierungsstandards einfach nicht unterstützen, sicher zu verbinden.

Häufige Fragen zu Walled-Garden-Logins

Auch wenn Unternehmen modernere WiFi-Systeme einführen, tauchen immer noch einige häufige Fragen zum traditionellen Walled-Garden-Login auf. Diese Punkte zu klären, ist der Schlüssel zum Verständnis, wie viel Wert Sie aus der Aktualisierung Ihrer Netzwerkzugriffsstrategie ziehen können.

Ist ein Captive Portal dasselbe?

Sie sind eng miteinander verbunden, aber nicht identisch. Stellen Sie es sich so vor: Das Captive Portal ist die eigentliche Webseite, die ein Nutzer sieht – es ist das Tor, durch das er gehen muss. Der Walled Garden ist der eingeschränkte digitale Raum, den dieses Tor schafft und der einschränkt, was jemand online tun kann, bis er sich angemeldet hat.

Das eine ist also das Werkzeug (das Portal) und das andere ist das Ergebnis (der Garten).

Können wir weiterhin Marketingdaten sammeln?

Absolut, und die Daten, die Sie erhalten, sind weitaus wertvoller. Moderne Systeme verzichten auf klobige, frustrierende Formulare und ersetzen sie durch einfache One-Click-Social-Logins oder ein schnelles E-Mail-Opt-in. Da der Prozess so viel reibungsloser abläuft, schließen ihn weitaus mehr Menschen tatsächlich ab und gehen online.

Dieser Ansatz liefert Ihnen genaue, berechtigungsbasierte First-Party-Daten, die direkt in Ihre CRM- und Marketingplattformen fließen können. Sie erhalten viel tiefere Kundeneinblicke ohne die hohen Abbruchraten, die einen traditionellen Walled-Garden-Login plagen.

Wie schwierig ist es, ein altes Portal zu ersetzen?

Der Wechsel ist einfacher, als Sie vielleicht denken. Moderne, cloudbasierte Plattformen sind so konzipiert, dass sie mit der Netzwerk-Hardware zusammenarbeiten, die Sie bereits von großen Anbietern wie Meraki, Aruba oder Cisco haben.

Da die Lösung softwaredefiniert ist, läuft der gesamte Prozess darauf hinaus, Ihre WiFi-Einstellungen so zu rekonfigurieren, dass sie auf den neuen Dienst verweisen, und dann Ihre bevorzugten Anmeldemethoden über ein benutzerfreundliches Dashboard einzurichten. Dies kann die Bereitstellungszeit oft von Monaten auf nur wenige Wochen verkürzen.

Sind Sie bereit, die Einschränkungen eines traditionellen Walled Gardens hinter sich zu lassen? Sehen Sie, wie Purple eine sichere, passwortlose Authentifizierung für Ihre Gäste und Mitarbeiter bereitstellen kann. Entdecken Sie unsere Plattform noch heute .