Automatisierung des Zertifikatswiderrufs mit OCSP und CRL in einer NAC-Umgebung

Dieser technische Leitfaden bietet IT-Managern und Netzwerkarchitekten eine umfassende Darstellung der Automatisierung des Zertifikatswiderrufs in einer Network Access Control (NAC)-Umgebung. Er untersucht die architektonischen Kompromisse zwischen OCSP und CRL, bietet herstellerunabhängige Implementierungsanleitungen und skizziert die geschäftlichen Auswirkungen der Echtzeit-Richtliniendurchsetzung.

Listen to this guide

View podcast transcript

- Zusammenfassung für Führungskräfte

- Technischer Deep-Dive

- Architektur der Zertifikatssperrliste (CRL)

- Architektur des Online Certificate Status Protocol (OCSP)

- Integration mit Gast- und Analyseplattformen

- Implementierungsleitfaden

- Schritt 1: Den Widerrufsauslöser definieren

- Schritt 2: Die Sperrinfrastruktur konfigurieren

- Schritt 3: Die Fallback-Richtlinie festlegen

- Schritt 4: Das Fehlerverhalten definieren

- Best Practices

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

Für IT-Direktoren und Netzwerkarchitekten in Unternehmen, die Umgebungen mit hoher Dichte verwalten – wie Gastgewerbe -Standorte, Einzelhandels -Immobilien und Implementierungen im öffentlichen Sektor – ist das Zertifikatslebenszyklusmanagement eine kritische Sicherheitsgrenze. Während IEEE 802.1X eine robuste Authentifizierung für Unternehmens- und BYOD-Geräte bietet, wird der Mechanismus, durch den Vertrauen widerrufen wird, oft übersehen, bis es zu einer Sicherheitsverletzung kommt.

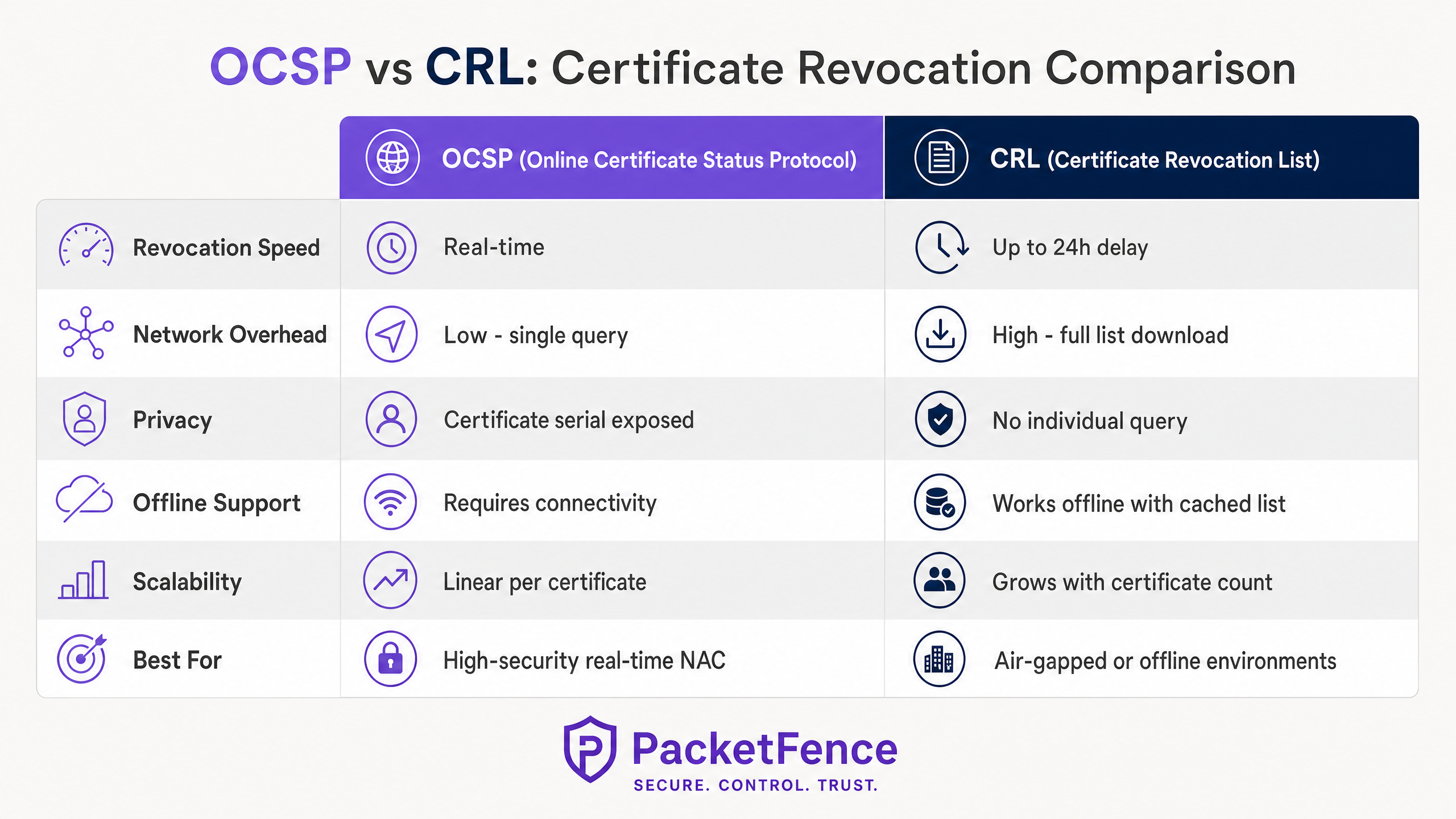

Die Automatisierung des Zertifikatswiderrufs mit dem Online Certificate Status Protocol (OCSP) und Certificate Revocation Lists (CRL) innerhalb einer Network Access Control (NAC)-Umgebung schließt die Lücke zwischen der Außerbetriebnahme von Endpunkten und der Durchsetzung von Netzwerkrichtlinien. Dieser Leitfaden untersucht die architektonischen Mechanismen des automatisierten Widerrufs und vergleicht die Echtzeitfähigkeiten von OCSP mit der Offline-Resilienz von CRL.

Durch die Integration Ihrer Mobile Device Management (MDM)-Plattform, Certificate Authority (CA) und NAC-Richtlinien-Engine können Unternehmen einen Zero-Trust-Netzwerkzugang erreichen, bei dem kompromittierten oder außer Betrieb genommenen Geräten der sofortige Zugriff verweigert wird. Diese technische Referenz bietet umsetzbare Bereitstellungsanleitungen, Strategien zur Risikominderung und untersucht, wie diese mitarbeiterorientierte Sicherheitshaltung öffentliche Infrastrukturen wie die Guest WiFi - und WiFi Analytics -Plattformen von Purple ergänzt.

Technischer Deep-Dive

In jedem Unternehmensnetzwerk, das IEEE 802.1X mit EAP-TLS nutzt, authentifizieren sich Geräte mithilfe digitaler Zertifikate anstelle von gemeinsamen Anmeldeinformationen. Dieser Ansatz ist grundlegend für moderne Sicherheitsarchitekturen und bietet eine gerätegebundene Identität, die sich nahtlos über Protokolle wie SCEP in MDM-Plattformen integrieren lässt (weitere Informationen finden Sie unter Die Rolle von SCEP und NAC in der modernen MDM-Infrastruktur ). Zertifikate haben jedoch einen definierten Lebenszyklus. Wenn ein Gerät verloren geht, ein Benutzer gekündigt wird oder ein privater Schlüssel kompromittiert wird, muss die Netzwerkinfrastruktur explizit angewiesen werden, diesem Zertifikat nicht mehr zu vertrauen.

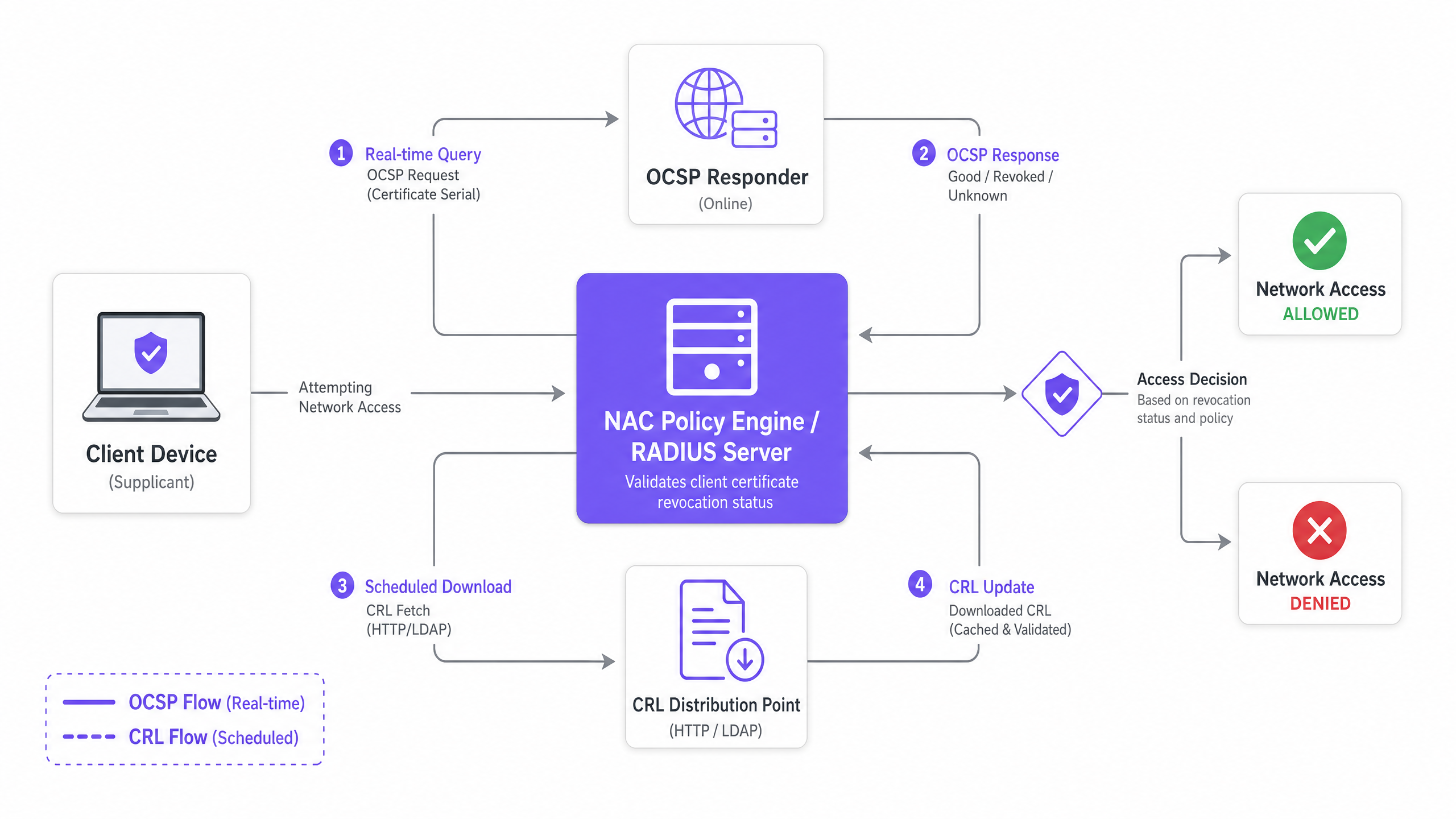

Diese Widerrufsanweisung wird über zwei primäre Mechanismen übermittelt: CRL und OCSP.

Architektur der Zertifikatssperrliste (CRL)

Eine CRL ist eine digital signierte Datei, die von der Certificate Authority veröffentlicht wird und die Seriennummern aller widerrufenen Zertifikate enthält, die noch nicht abgelaufen sind. Die NAC-Richtlinien-Engine (die als RADIUS-Server fungiert) lädt diese Liste regelmäßig von einem CRL Distribution Point (CDP) über HTTP oder LDAP herunter.

Während des EAP-TLS-Handshakes überprüft der RADIUS-Server die Seriennummer des eingehenden Client-Zertifikats anhand seiner lokal zwischengespeicherten CRL. Ist die Seriennummer vorhanden, wird die Authentifizierung abgelehnt.

Architektonische Merkmale:

- Offline-Resilienz: Da der RADIUS-Server die CRL zwischenspeichert, wird die Widerrufsprüfung auch dann fortgesetzt, wenn die CA oder der CDP nicht erreichbar ist.

- Latenz: Der Hauptnachteil ist die Latenz zwischen Widerruf und Durchsetzung. Wird ein Zertifikat um 09:00 Uhr widerrufen und das CRL-Aktualisierungsintervall beträgt 24 Stunden, behält das kompromittierte Gerät den Netzwerkzugriff bis zum nächsten Download.

- Durchsatz-Overhead: In Umgebungen mit Zehntausenden von Zertifikaten können CRL-Dateien auf mehrere Megabyte anwachsen, was während der Aktualisierungszyklen zu einer Belastung der Bandbreite führt.

Architektur des Online Certificate Status Protocol (OCSP)

OCSP begegnet den Latenzbegrenzungen von CRL, indem es eine Echtzeit-Widerrufsprüfung ermöglicht. Anstatt eine vollständige Liste herunterzuladen, sendet der RADIUS-Server eine gezielte Abfrage mit der Zertifikatsseriennummer an einen OCSP Responder. Der Responder gibt einen signierten Status zurück: Good, Revoked oder Unknown.

Architektonische Merkmale:

- Echtzeit-Durchsetzung: Widerrufsentscheidungen verbreiten sich sofort. Sobald die CA den OCSP Responder aktualisiert, schlägt der nächste Authentifizierungsversuch des kompromittierten Geräts fehl.

- Verfügbarkeitsabhängigkeit: Die NAC-Richtlinien-Engine ist darauf angewiesen, dass der OCSP Responder hochverfügbar ist. Ist der Responder nicht erreichbar, muss der Netzwerkadministrator eine Fehlerrichtlinie definieren: „fail open“ (Zugriff erlauben, Sicherheit kompromittieren) oder „fail closed“ (Zugriff verweigern, Verfügbarkeit kompromittieren).

- OCSP Stapling: Um Last- und Datenschutzbedenken zu mindern, ermöglicht OCSP Stapling dem Client-Gerät, die signierte OCSP-Antwort abzurufen und an den TLS-Handshake anzuhängen, wobei die Unterstützung durch den Supplikanten variiert.

Integration mit Gast- und Analyseplattformen

Während OCSP und CRL die strengen Sicherheitsanforderungen von Mitarbeitern und Unternehmensgeräten erfüllen, erfordern öffentliche Netzwerke andere Architekturen. Für öffentliche Veranstaltungsorte gewährleistet die Integration eines robusten Mitarbeiter-NAC mit einer dedizierten öffentlichen Plattform wie Purple eine umfassende Abdeckung. Die Plattform von Purple übernimmt die Captive Portal-Authentifizierung, die Annahme der Nutzungsbedingungen und die Datenerfassung für den öffentlichen Bereich, während die zugrunde liegende Netzwerkinfrastruktur (oft dieselben physischen Access Points und Switches) 802.1X und OCSP für Unternehmens-SSIDs durchsetzt. Das Verständnis der Funkumgebung ist für beide Segmente entscheidend; siehe Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 für die Spektrumsplanung.

Implementierungsleitfaden

Die Bereitstellung des automatisierten Zertifikatswiderrufs erfordert eine Koordination über die PKI-, MDM- und NAC-Domänen hinweg. Befolgen Sie diese herstellerneutralen Implementierungsschritte, um eine robuste Widerrufspipeline aufzubauen.

Schritt 1: Den Widerrufsauslöser definieren

Die Automatisierung beginnt auf der Ebene des Endpunktmanagements. Konfigurieren Sie Ihre MDM-Plattform (z. B. Microsoft Intune, Jamf Pro), um einen API-Aufruf zur Zertifikatssperrung an Ihre Zertifizierungsstelle auszulösen, wenn bestimmte Bedingungen erfüllt sind:

- Gerät von MDM abgemeldet

- Gerät als nicht konform markiert

- Benutzerkonto im Verzeichnisdienst deaktiviert

Schritt 2: Die Sperrinfrastruktur konfigurieren

Für CRL-Bereitstellungen:

- Konfigurieren Sie die CA so, dass sie die CRL in einem hochverfügbaren CDP (z. B. einem lastverteilten internen Webserver) veröffentlicht.

- Legen Sie das Veröffentlichungsintervall der CRL basierend auf Ihrer Risikotoleranz fest (z. B. alle 4 Stunden).

- Konfigurieren Sie den RADIUS-Server so, dass er die CRL in einem Intervall abruft, das etwas kürzer ist als das Veröffentlichungsintervall, um sicherzustellen, dass der Cache immer aktuell ist.

Für OCSP-Bereitstellungen:

- Stellen Sie mindestens zwei OCSP-Responder hinter einem Load Balancer bereit, um Hochverfügbarkeit zu gewährleisten.

- Konfigurieren Sie die CA so, dass sie Sperr-Updates sofort an die OCSP-Responder sendet.

- Konfigurieren Sie den RADIUS-Server so, dass er während der EAP-TLS-Authentifizierung die lastverteilte virtuelle OCSP-IP abfragt.

Schritt 3: Die Fallback-Richtlinie festlegen

Verlassen Sie sich nicht auf einen einzigen Mechanismus. Konfigurieren Sie Ihren RADIUS-Server so, dass er OCSP als primäre Sperrprüfung verwendet, mit einem Fallback auf eine lokal zwischengespeicherte CRL, falls der OCSP-Responder nicht erreichbar ist. Dies gewährleistet eine Echtzeit-Durchsetzung unter normalen Bedingungen und Offline-Resilienz bei Infrastrukturausfällen.

Schritt 4: Das Fehlerverhalten definieren

Wenn sowohl OCSP als auch die zwischengespeicherte CRL nicht verfügbar sind, muss der RADIUS-Server entscheiden, wie er die Authentifizierungsanfrage behandelt.

- Hochsicherheitsumgebungen (z. B. Gesundheitswesen ): Konfigurieren Sie „fail closed“. Verweigern Sie den Zugriff, um zu verhindern, dass potenziell kompromittierte Geräte eine Verbindung herstellen.

- Standardumgebungen (z. B. Verkehrs knotenpunkte): Konfigurieren Sie „fail open“ mit Alarmierung. Ermöglichen Sie den Zugriff, um die Betriebskontinuität aufrechtzuerhalten, aber generieren Sie einen hochpriorisierten Alarm für das SOC.

Best Practices

- Delta-CRLs implementieren: Wenn Sie sich in einer großen Umgebung auf CRLs verlassen, implementieren Sie Delta-CRLs. Diese Dateien enthalten nur die Sperrungsänderungen seit der Veröffentlichung der letzten vollständigen Basis-CRL, wodurch die Downloadgröße und der Bandbreitenverbrauch erheblich reduziert werden.

- OCSP-Latenz überwachen: OCSP-Abfragen erfolgen inline während des EAP-TLS-Handshakes. Wenn der OCSP-Responder 500 ms zur Antwort benötigt, verzögert sich die Authentifizierung um 500 ms. Überwachen Sie die Responder-Latenz und skalieren Sie horizontal, wenn sich die Antwortzeiten verschlechtern.

- Kurzlebige Zertifikate: Erwägen Sie die Verkürzung der Gültigkeitsdauer von Zertifikaten (z. B. von 1 Jahr auf 7 Tage) durch automatisierte SCEP/EST-Erneuerung. Kurzlebige Zertifikate laufen von Natur aus schnell ab, was die Abhängigkeit von einer robusten Sperrinfrastruktur reduziert.

- An die umfassendere Netzwerkstrategie anpassen: Stellen Sie sicher, dass Ihre NAC-Bereitstellung mit Ihrer Wide-Area-Network-Architektur übereinstimmt. Für Einblicke in modernes WAN-Design siehe SD WAN vs MPLS: The 2026 Enterprise Network Guide .

Fehlerbehebung & Risikominderung

Der häufigste Fehlerfall bei der automatisierten Sperrung ist eine unterbrochene CA-zu-NAC-Pipeline, die zu einem „fail closed“-Ereignis führt, das legitime Benutzer aussperrt.

Risiko: OCSP-Responder-Ausfall Minderung: Stellen Sie Responder in einem Active-Active-Cluster über mehrere Fehlerdomänen hinweg bereit. Implementieren Sie umfassende Gesundheitsprüfungen auf dem Load Balancer, die die Fähigkeit des Responders überprüfen, die CA-Datenbank abzufragen, nicht nur die Verfügbarkeit von TCP-Port 80.

Risiko: Veralteter CRL-Cache Minderung: RADIUS-Server können aufgrund von Netzwerkpartitionen oder CDP-Ausfällen die neueste CRL möglicherweise nicht herunterladen. Implementieren Sie eine Überwachung, die alarmiert, wenn die lokal zwischengespeicherte CRL älter ist als das definierte Veröffentlichungsintervall.

Risiko: Unvollständige MDM-Sperrung Minderung: Wenn das MDM den Sperraufruf an die CA nicht auslöst, bleibt das Zertifikat gültig. Implementieren Sie ein Abgleichsskript, das regelmäßig die Liste der aktiven Geräte des MDM mit der Liste der gültigen Zertifikate der CA vergleicht und alle Diskrepanzen automatisch sperrt.

ROI & Geschäftsauswirkungen

Die Automatisierung der Zertifikatssperrung verwandelt die Sicherheit von einem reaktiven, manuellen Prozess in einen proaktiven, automatisierten Abwehrmechanismus.

- Risikoreduzierung: Durch die Eliminierung des Zeitfensters zwischen Gerätekompromittierung und Netzwerkisolierung reduzieren Unternehmen das Risiko von Lateral Movement und Datenexfiltration erheblich. Dies ist entscheidend für die Einhaltung von Frameworks wie PCI DSS und GDPR.

- Betriebliche Effizienz: Die Automatisierung der Sperrpipeline eliminiert die Notwendigkeit für Helpdesk-Mitarbeiter, RADIUS-Konfigurationen oder CA-Datenbanken manuell zu aktualisieren, wenn ein Mitarbeiter ausscheidet, was in großen Unternehmen jährlich Hunderte von Stunden einspart.

- Vereinheitlichte Zugriffsstrategie: Eine robuste NAC-Umgebung für Unternehmensgeräte ermöglicht es IT-Teams, parallele Dienste wie Purple's analysegesteuertes Gast-WiFi oder standortbasierte Dienste (siehe BLE Low Energy Explained for Enterprise ) vertrauensvoll bereitzustellen, da sie wissen, dass die Kerninfrastruktur sicher ist.

Hören Sie sich unten unser technisches Briefing zu diesem Thema an:

Key Definitions

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

The most secure standard for 802.1X network authentication, requiring both the client and the server to present digital certificates to prove their identity.

IT teams deploy EAP-TLS to eliminate the risks associated with password-based authentication, ensuring only managed, certificate-bearing devices can connect to the corporate network.

OCSP (Online Certificate Status Protocol)

An internet protocol used for obtaining the revocation status of an X.509 digital certificate in real-time.

Crucial for environments requiring immediate enforcement of access policies, such as when an employee is terminated and their device must be instantly disconnected.

CRL (Certificate Revocation List)

A periodically published, digitally signed list of certificate serial numbers that have been revoked by the issuing Certificate Authority.

Used as a primary revocation mechanism in offline or air-gapped networks, or as a highly resilient fallback mechanism for OCSP.

OCSP Stapling

A mechanism where the client device fetches its own OCSP response and 'staples' it to the TLS handshake, presenting it to the RADIUS server.

Reduces the load on the RADIUS server and OCSP Responder, and improves privacy by preventing the CA from seeing exactly when and where a device is authenticating.

Delta CRL

A smaller revocation list containing only the certificates revoked since the last full Base CRL was published.

Essential for large deployments to prevent network congestion, as full CRLs can become massive and consume significant bandwidth during refresh cycles.

CDP (CRL Distribution Point)

The location, typically an HTTP or LDAP URL, where the Certificate Authority publishes the CRL for clients and RADIUS servers to download.

IT teams must ensure the CDP is highly available and reachable from all NAC policy engines; if the CDP goes down, the RADIUS servers cannot update their caches.

Fail Open / Fail Closed

The policy decision dictating what happens when the revocation infrastructure (OCSP or CDP) is unreachable. Fail Open allows access; Fail Closed denies access.

A critical business decision balancing security posture against operational uptime. Requires sign-off from both IT operations and the CISO.

SCEP (Simple Certificate Enrollment Protocol)

A protocol used by MDM platforms to automate the issuance of digital certificates to managed devices without user intervention.

The starting point of the automated lifecycle. SCEP issues the certificate, and the MDM later triggers the CA to revoke it when the device is retired.

Worked Examples

A 500-bed hospital network is migrating from credential-based 802.1X to certificate-based EAP-TLS for all medical IoT devices and staff laptops. The CISO mandates that if a device is reported stolen, its network access must be terminated within 5 minutes. The network team is concerned about the RADIUS server load if it has to constantly query external services. How should the revocation architecture be designed?

The hospital must deploy OCSP to meet the 5-minute revocation SLA, as CRL refresh intervals cannot reliably meet this target without causing severe network overhead. To address the network team's load concerns, the architecture should implement OCSP Responders locally within the hospital's data centre, positioned close to the RADIUS servers to minimise latency. The RADIUS servers should be configured to query the local OCSP VIP. To ensure resilience, the RADIUS servers must be configured with a fallback to a locally cached CRL, updated hourly. The failure policy must be set to 'fail closed' due to the healthcare environment's strict compliance requirements.

A global retail chain with 1,200 stores uses SCEP to provision certificates to point-of-sale (POS) tablets. The stores have limited WAN bandwidth. The IT director wants to implement certificate revocation but is concerned that downloading large CRL files across 1,200 branch RADIUS servers will saturate the WAN links. What is the optimal deployment strategy?

The retail chain should implement a hybrid approach utilising Delta CRLs and OCSP Stapling. First, the CA should be configured to publish a Base CRL weekly and a Delta CRL (containing only recent revocations) every 4 hours. The branch RADIUS servers will only download the small Delta CRLs during the day, minimising WAN impact. Alternatively, if the POS tablets' EAP supplicants support it, OCSP Stapling should be enabled. This shifts the burden of fetching the OCSP response from the branch RADIUS server to the tablet itself, which can fetch the response directly from the central CA over standard HTTPS, bypassing the RADIUS server's processing overhead entirely.

Practice Questions

Q1. Your organisation is deploying 802.1X across 50 remote branch offices. The WAN links to the central data centre are highly congested and frequently drop packets. You need to implement certificate revocation for the branch corporate laptops. Which architecture should you choose?

Hint: Consider the impact of packet loss on real-time protocols versus the resilience of cached data.

View model answer

You should implement a CRL-based architecture, specifically using Base and Delta CRLs. Because the WAN links are congested and unreliable, real-time OCSP queries will frequently time out, causing authentication delays or failures. By configuring the branch RADIUS servers to download and cache Delta CRLs during off-peak hours, the local RADIUS server can perform revocation checks instantly against its cache, even if the WAN link drops entirely during the authentication attempt.

Q2. A security audit reveals that when your primary OCSP Responder goes offline for maintenance, all corporate users are completely locked out of the WiFi network. The business demands that maintenance should not impact user connectivity, but the CISO refuses to change the policy to 'Fail Open'. How do you resolve this?

Hint: If you cannot change the failure policy, you must change the availability of the service.

View model answer

You must implement high availability for the OCSP service. Deploy at least one additional OCSP Responder and place both behind a load balancer. Configure the RADIUS server to query the load balancer's Virtual IP (VIP). During maintenance, you can drain connections from the primary responder, take it offline, and the load balancer will seamlessly route all OCSP queries to the secondary responder, satisfying both the business uptime requirement and the CISO's 'Fail Closed' mandate.

Q3. You have configured your MDM to automatically revoke certificates when a device is marked as 'lost'. You test the system by marking a test iPad as lost. The MDM confirms the revocation, but 10 minutes later, the iPad successfully connects to the corporate WiFi. The RADIUS server is configured to use a CRL published every 24 hours. What is the root cause and how do you fix it?

Hint: Trace the timeline of the revocation data from the CA to the RADIUS server's enforcement engine.

View model answer

The root cause is latency in the CRL publication and refresh cycle. While the MDM successfully told the CA to revoke the certificate, the CA will not publish that updated status to the CRL Distribution Point until the next 24-hour cycle, and the RADIUS server will not download it until its own cache expires. To fix this, you must either migrate to OCSP for real-time checking, or drastically reduce the CRL publication and download intervals (e.g., to 1 hour) to meet your required enforcement timeline.