Bahn-WiFi-Netzwerk: Wie Betreiber Konnektivität mit hoher Geschwindigkeit bereitstellen

Dieser technische Leitfaden bietet IT-Führungskräften, Netzwerkarchitekten und Direktoren für Transportbetriebe umsetzbare Einblicke in die Architektur und Bereitstellung zuverlässiger Bahn-WiFi-Netzwerke. Er deckt den gesamten Stack ab, von der streckenseitigen Infrastruktur und Multi-Bearer-Aggregation bis hin zu Bandbreitenmanagement, Captive Portals und Passagieranalysen. Der Leitfaden zeigt, wie Betreiber das Onboard-WiFi nicht mehr nur als Kostenfaktor betrachten, sondern es stattdessen als strategisches Asset nutzen können, das First-Party-Daten, operative Intelligenz und messbaren ROI generiert.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für Führungskräfte

- Technischer Einblick

- Die Multi-Bearer-Backhaul-Architektur

- Streckenseitige Infrastruktur (Schiene-zu-Zug)

- Onboard-Verteilung und Hardware-Standards

- Implementierungsleitfaden

- Schritt 1: HF-Vermessung und Backhaul-Bewertung

- Schritt 2: Hardware-Beschaffung und Installation

- Schritt 3: Captive Portal und Bandbreitenmanagement-Konfiguration

- Schritt 4: NOC-Integration und -Überwachung

- Best Practices

- Fehlerbehebung & Risikominderung

- Der Bahnhofs-Spitzenlast-Effekt

- Kabelausfälle zwischen den Wagen

- Backhaul-Sättigung beim Tunnelaustritt

- ROI & Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

Die Bereitstellung von zuverlässigem WiFi in fahrenden Zügen ist eine der komplexesten Herausforderungen im Unternehmensnetzwerkbereich. Für IT-Manager, Netzwerkarchitekten und Betriebsleiter von Veranstaltungsorten ist die Passagierkonnektivität kein Luxus mehr – sie ist eine grundlegende Erwartung, die sich direkt auf die Kundenzufriedenheit und Markenwahrnehmung auswirkt.

Dieser Leitfaden beschreibt die technische Architektur, die erforderlich ist, um Hochgeschwindigkeitskonnektivität bei 125 mph aufrechtzuerhalten, wobei ständige Übergaben zwischen Mobilfunkmasten, Faraday-Käfig-Effekte durch Metallwaggons und schwankende Benutzerdichten bewältigt werden müssen. Wir untersuchen den Übergang von einfachen Mobilfunkroutern zu Multi-Bearer-Aggregations-Gateways und dedizierter streckenseitiger Infrastruktur. Entscheidend ist, dass wir untersuchen, wie Betreiber Captive Portals und Analyseplattformen – wie Guest WiFi und WiFi Analytics – nutzen können, um die Bandbreite zu verwalten, die GDPR-Konformität sicherzustellen und umsetzbare First-Party-Daten zu extrahieren. Indem das Onboard-Netzwerk nicht nur als Kostenfaktor, sondern als strategisches Asset behandelt wird, können Transportbetreiber einen signifikanten ROI erzielen und gleichzeitig die digitalen Anforderungen des modernen Passagiers erfüllen.

Technischer Einblick

Die Architektur eines Bahn-WiFi-Netzwerks erfordert eine grundlegende Abkehr vom statischen Enterprise-LAN-Design. Das Netzwerk muss die Lücke zwischen einer sich schnell bewegenden lokalen Umgebung und dem zentralen Internet-Backhaul schließen, während gleichzeitig die Sitzungskontinuität für Hunderte von gleichzeitigen Benutzern aufrechterhalten wird.

Die Multi-Bearer-Backhaul-Architektur

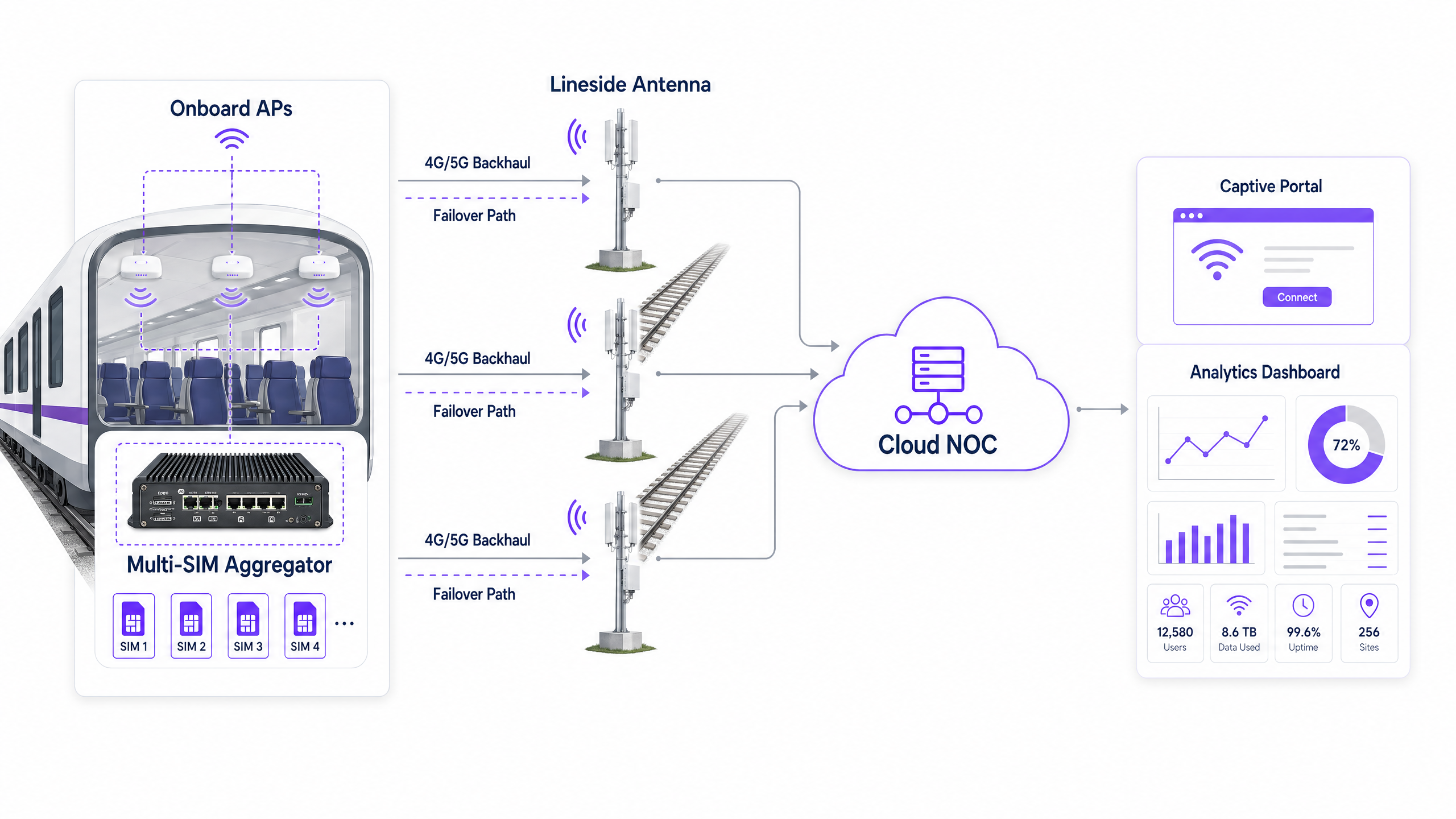

Das Vertrauen auf einen einzigen Mobilfunkanbieter ist für einen fahrenden Zug unzureichend. Moderne Implementierungen nutzen ein Multi-SIM-Aggregations-Gateway (oder Multi-Bearer-Router), das im Zug installiert ist. Dieses Gerät bündelt Verbindungen von mehreren Mobilfunknetzbetreibern (MNOs) gleichzeitig über 4G- und 5G-Netzwerke.

Während der Zug verschiedene Abdeckungszonen durchquert, leitet der Aggregator den Datenverkehr dynamisch über die verfügbaren Links, basierend auf Echtzeit-Metriken für Latenz, Paketverlust und Signalstärke. Wenn ein Anbieter in einem Tunnel oder einem ländlichen Einschnitt das Signal verliert, halten die anderen die Sitzung aufrecht und bieten ein nahtloses Failover ohne wahrnehmbare Unterbrechung für den Passagier. Dies ist die wichtigste architektonische Entscheidung bei jeder Bahn-WiFi-Bereitstellung.

Streckenseitige Infrastruktur (Schiene-zu-Zug)

Für Pendlerstrecken mit hoher Dichte, auf denen öffentliche Mobilfunknetze während der Stoßzeiten überlastet sind, investieren Betreiber in dedizierte streckenseitige Infrastruktur. Dies beinhaltet die Bereitstellung von streckenseitigen Antennen – typischerweise in Abständen von 500 Metern bis 2 Kilometern, je nach Technologie –, die ein dediziertes Signal unter Verwendung von mmWave oder proprietärem 5G-Spektrum direkt an Empfänger senden, die an der Außenseite der Zugwaggons montiert sind.

Dieser Ansatz umgeht die Überlastung des öffentlichen Mobilfunknetzes vollständig und bietet einen garantierten Durchsatz. Der Kompromiss sind erhebliche Investitionsausgaben für den streckenseitigen Aufbau, aber für umsatzstarke Intercity-Strecken ist der Business Case überzeugend. Eine wichtige Überlegung ist der Doppler-Effekt: Bei Geschwindigkeiten über 100 mph unterscheidet sich die vom Empfänger wahrgenommene Funkfrequenz von der gesendeten Frequenz, was spezielle Funkgeräte erfordert, die speziell für Hochgeschwindigkeits-Mobilitätsszenarien entwickelt wurden.

Onboard-Verteilung und Hardware-Standards

Sobald der Backhaul gesichert ist, wird das Signal über ein Onboard-Ethernet-Backbone an Wireless Access Points (APs) in jedem Waggon verteilt. Hardware, die in Zügen eingesetzt wird, muss strengen Umweltstandards entsprechen, insbesondere EN 50155. Dieser Standard legt die Anforderungen an elektronische Geräte fest, die in Schienenfahrzeugen verwendet werden, und gewährleistet die Widerstandsfähigkeit gegenüber extremen Temperaturschwankungen (typischerweise -25°C bis +70°C), Feuchtigkeit, Stößen und Vibrationen.

APs erfordern typischerweise M12-Industriesteckverbinder anstelle von Standard-RJ45-Ports, um Unterbrechungen durch Vibrationen zu verhindern. Wi-Fi 6 (802.11ax) ist jetzt der empfohlene Standard für neue Implementierungen und bietet eine verbesserte Leistung in Umgebungen mit hoher Dichte durch Technologien wie OFDMA und BSS Colouring.

Die Onboard-LAN-Topologie ist ebenso wichtig. Ein Daisy-Chain-Ansatz schafft Single Points of Failure an jeder Verbindung zwischen den Waggons. Die empfohlene Architektur ist eine redundante Ringtopologie, bei der ein Bruch in einem einzelnen Kabelssegment automatisch umgangen wird, indem der Datenverkehr in die entgegengesetzte Richtung um den Ring geleitet wird.

Implementierungsleitfaden

Die Bereitstellung eines Bahn-WiFi-Dienstes erfordert sorgfältige Planung und eine schrittweise Ausführung.

Die folgenden Schritte bieten einen praktischen Rahmen für IT-Teams.

Schritt 1: HF-Vermessung und Backhaul-Bewertung

Vor der Hardwareauswahl ist eine umfassende HF-Vermessung der gesamten Zugstrecke durchzuführen. Erfassen Sie die Signalstärke und den Datendurchsatz aller großen MNOs entlang der Strecke zu repräsentativen Tageszeiten. Identifizieren Sie Funklöcher – Tunnel, tiefe Einschnitte, ländliche Abschnitte –, wo die Mobilfunkabdeckung vollständig abbricht. Diese Daten fließen direkt in die SIM-Trägerkonfiguration für die Aggregations-Gateways ein und zeigen auf, wo Investitionen in streckenseitige Infrastruktur gerechtfertigt sein könnten.

Schritt 2: Hardware-Beschaffung und Installation

Wählen Sie EN 50155-konforme Hardware von Anbietern mit bewährten Bahn-Implementierungen. Installieren Sie den Multi-SIM-Aggregator in einem sicheren, belüfteten Kommunikationsschrank, typischerweise im ersten oder letzten Waggon. Verlegen Sie robuste Verkabelung – doppelt redundante Ethernet-Ringe mit industrietauglichem Kabel – durch die Waggons zu den APs. Ensichergestellt, dass die Außenantennen aerodynamisch profiliert und nach IP67 oder höher gegen Wettereinflüsse abgedichtet sind.

Schritt 3: Captive Portal und Bandbreitenmanagement-Konfiguration

Dies ist der entscheidende Integrationspunkt, an dem die Infrastruktur auf das Passagiererlebnis trifft. Sie können in einem Zug keine unbegrenzte Bandbreite anbieten; der Backhaul ist eine endliche, gemeinsam genutzte Ressource. Implementieren Sie eine Captive Portal-Lösung, um Fair Usage Policies (FUP) durchzusetzen.

Ratenbegrenzung begrenzt die individuellen Benutzergeschwindigkeiten – typischerweise 5 Mbit/s Download – um einen gerechten Zugang für alle verbundenen Geräte zu gewährleisten. Traffic Shaping blockiert oder drosselt bandbreitenintensive Anwendungen wie 4K-Streaming oder große Software-Updates und priorisiert Web-Browsing, E-Mail und VoIP. Die Authentifizierung über das Portal erfasst Passagierdaten (E-Mail-Adresse, Social Login) in voller Übereinstimmung mit der GDPR und speist diese in Ihre Analyseplattform ein.

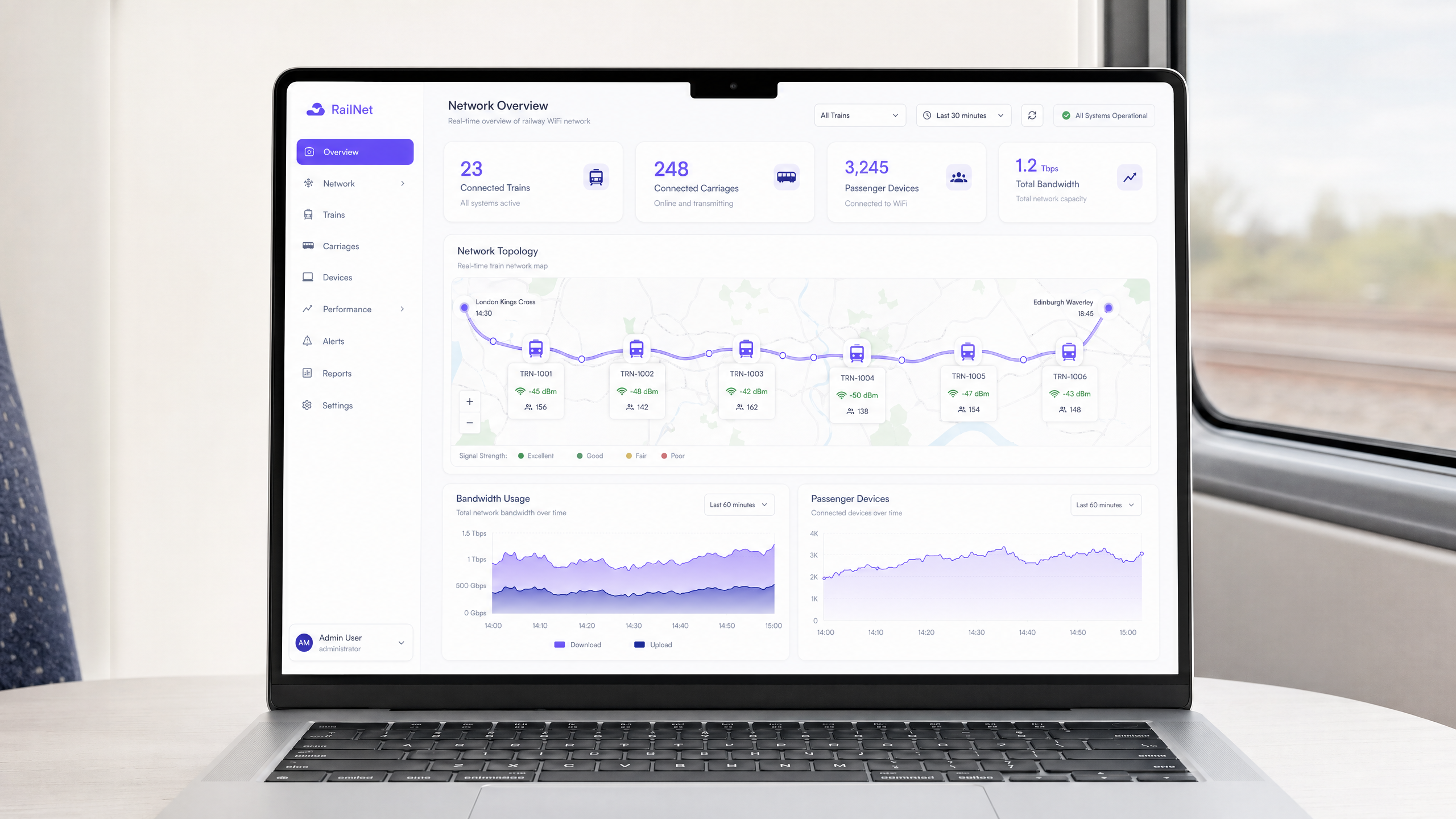

Schritt 4: NOC-Integration und -Überwachung

Integrieren Sie das Bordnetzwerk in ein cloudbasiertes Network Operations Centre (NOC). Konfigurieren Sie Echtzeit-Benachrichtigungen für AP-Zustand, Backhaul-Latenzschwellen und SIM-Failover-Ereignisse. Überlagern Sie GPS-Zugpositionsdaten mit Netzwerk-Performance-Metriken, um eine Signalqualitätskarte auf Routenebene zu erstellen. Dies ist die Grundlage für proaktives Management statt reaktiver Beschwerdebearbeitung.

Best Practices

Implementieren Sie Client-Isolation auf allen APs. Stellen Sie sicher, dass Passagiergeräte im lokalen Netzwerk nicht direkt miteinander kommunizieren können. Dies mindert das Risiko von Peer-to-Peer-Angriffen, Man-in-the-Middle-Exploits und der Verbreitung von Malware im Bord-LAN. Dies ist eine nicht verhandelbare Sicherheitsgrundlage für jedes öffentliche Netzwerk.

Nutzen Sie OpenRoaming, um die Portal-Reibung zu reduzieren. Um das Passagiererlebnis für wiederkehrende Reisende zu verbessern, unterstützen Sie Passpoint und OpenRoaming (IEEE 802.11u). Dies ermöglicht kompatiblen Geräten, sich sicher und automatisch zu authentifizieren, ohne bei jeder Fahrt mit einem Captive Portal interagieren zu müssen. Purple fungiert als kostenloser Identitätsanbieter für OpenRoaming-Dienste, was dies zu einem praktikablen Upgrade-Pfad für Betreiber macht, die die Plattform bereits nutzen. Für weitere Informationen zu den Grundlagen der Netzwerksicherheit siehe Schützen Sie Ihr Netzwerk mit starkem DNS und Sicherheit .

Proaktive Überwachung ist nicht verhandelbar. Verlassen Sie sich nicht auf Passagierbeschwerden, um Ausfälle zu identifizieren. Integrieren Sie das Bordnetzwerk in ein Cloud-NOC, um die Verfügbarkeit, Backhaul-Latenz und den AP-Zustand in Echtzeit zu überwachen. Ziel ist es, Probleme zu identifizieren und zu beheben, bevor der erste Passagier sie bemerkt.

Behandeln Sie das Captive Portal als Produkt, nicht als Dienstprogramm. Das Portal ist Ihr primärer Berührungspunkt mit dem Passagier. Investieren Sie in ein gebrandetes, schnell ladendes Erlebnis, das die Nutzungsbedingungen und die Datennutzung klar kommuniziert. Ein schlecht gestaltetes Portal erzeugt Reibung und reduziert die Authentifizierungsraten, was sich direkt auf die Qualität Ihrer Erstanbieterdaten auswirkt.

Fehlerbehebung & Risikominderung

Der Bahnhofs-Spitzenlast-Effekt

Das Risiko: Wenn ein Zug in einen belebten Bahnhof einfährt, versuchen Hunderte von Bordgeräten möglicherweise gleichzeitig, sich mit dem makrozellularen Netzwerk des Bahnhofs oder dem öffentlichen WiFi des Bahnhofs zu verbinden, was zu schweren Störungen, Backhaul-Sättigung und einem verschlechterten Erlebnis für alle Passagiere führt.

Minderung: Konfigurieren Sie die Bord-APs so, dass sie ihren Backhaul dynamisch vom Mobilfunknetz auf eine dedizierte Hochleistungs-WiFi- oder Glasfaserverbindung am Bahnhofsgleis umschalten. Verwenden Sie Geolocation- oder GPS-Trigger, um die Bandbreitenrichtlinien automatisch anzupassen, wenn der Zug an einem wichtigen Knotenpunkt steht, und heben Sie vorübergehend die Pro-Benutzer-Begrenzungen auf, wenn die Backhaul-Kapazität effektiv unbegrenzt ist.

Kabelausfälle zwischen den Wagen

Das Risiko: Die physischen Verbindungen zwischen den Wagen sind während des Kuppelns und Entkuppelns ständiger mechanischer Belastung, Vibration und Bewegung ausgesetzt, was zu Kabeldegradation und Netzwerksegmentierung führt.

Minderung: Implementieren Sie eine redundante Ringtopologie für das Bord-LAN unter Verwendung von EN 50155-konformen Switches mit Rapid Spanning Tree Protocol (RSTP) oder einem proprietären Ringprotokoll. Wenn ein Kabel zwischen zwei Wagen bricht, wird der Datenverkehr automatisch in die entgegengesetzte Richtung um den Ring geleitet, wodurch die Konnektivität für alle APs innerhalb von Sekunden aufrechterhalten wird.

Backhaul-Sättigung beim Tunnelaustritt

Das Risiko: Wenn ein Zug einen langen Tunnel verlässt, versuchen alle Geräte gleichzeitig, Daten neu zu synchronisieren (E-Mails, App-Updates, Cloud-Backups), wodurch ein Datenstoß entsteht, der den Backhaul für 30 bis 60 Sekunden sättigt.

Minderung: Implementieren Sie aggressive Traffic-Shaping-Richtlinien, die speziell den Hintergrundanwendungsverkehr drosseln. Konfigurieren Sie das Captive Portal so, dass es OS-Update-Verkehr und Cloud-Synchronisierungsdienste auf der Anwendungsebene depriorisiert, um sicherzustellen, dass interaktiver Verkehr (Web-Browsing, Messaging) immer priorisiert wird.

ROI & Geschäftsauswirkungen

Während der Einsatz eines Bahn-WiFi-Netzwerks erhebliche Investitionsausgaben erfordert – typischerweise 50.000 bis 200.000 £ pro Zug, abhängig von der Komplexität der Backhaul-Lösung – bietet es erhebliche und messbare Erträge, wenn es in eine robuste Analyseplattform integriert wird.

| Werttreiber | Mechanismus | Messbares Ergebnis |

|---|---|---|

| Erstanbieter-Datenerfassung | Captive Portal-Authentifizierung | Passagier-E-Mail-Datenbank für CRM und Marketing |

| Operative Intelligenz | NOC-Analysen + GPS-Overlay | Carrier SLA-Verantwortlichkeit, Identifizierung von Abdeckungslücken |

| Einzelhandelsmedien-Umsatz | Captive Portal-Werbung | Direkte Einnahmen aus gesponserten Inhalten beim Login |

| Passagierzufriedenheit | Zuverlässige Konnektivität | Verbesserte NPS-Werte, erhöhter Bahnanteil |

| Regulatorische Compliance | GDPR-konforme Datenerfassung | Reduziertes Rechtsrisiko, prüfbare Einverständniserklärungen |

Durch die Anforderung der Authentifizierung über ein Captive Portal bauen Betreiber eine wertvolle Datenbank von PaPassagierdemografie und Reisegewohnheiten. Diese Daten können für zielgerichtete Marketingkampagnen, Treueprogramme und die Personalisierung von Dienstleistungen genutzt werden. Analyse-Dashboards, die die Netzwerkleistung mit Zugpositionsdaten überlagern, ermöglichen es Betreibern, Abdeckungslücken entlang der Strecke genau zu identifizieren und Mobilfunkanbieter für vertraglich vereinbarte SLAs zur Rechenschaft zu ziehen.

Das Captive Portal selbst ist eine erstklassige digitale Werbefläche. Betreiber können gezielte Werbung oder gesponserte Nachrichten in den Anmeldevorgang integrieren, um direkte Einnahmen zur Deckung der Infrastrukturkosten zu generieren. Dieses Modell ist in anderen Sektoren, einschließlich Einzelhandel und Verkehr sknotenpunkten, sehr erfolgreich, und dieselben Prinzipien gelten direkt für das Eisenbahnumfeld. Für Betreiber im Gastgewerbe, die Bahnhofshotels oder Lounges verwalten, gelten dieselben Plattformprinzipien – siehe unseren Leitfaden zu Gastgewerbe WiFi-Implementierungen für parallele Implementierungsmuster.

Schlüsselbegriffe & Definitionen

Multi-Bearer Aggregation

The process of combining multiple network connections — typically several 4G or 5G SIM cards from different carriers — into a single, robust data connection using a bonding gateway to improve aggregate bandwidth and provide automatic failover.

Essential for trains, as it prevents network dropouts when passing through areas where a single cellular provider lacks coverage. The gateway dynamically routes packets across all available bearers in real-time.

EN 50155

An international standard (IEC 60571) covering electronic equipment used on rolling stock for railway applications, specifying requirements for temperature, humidity, vibration, shock, and power supply fluctuations.

IT teams must ensure all onboard routers, switches, and APs are EN 50155 certified. Standard enterprise hardware will fail in the railway environment due to vibration and temperature extremes.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before full internet access is granted. It typically requires authentication and acceptance of terms of service.

Used by operators to authenticate users, enforce fair usage policies, and capture valuable first-party marketing data. It is the primary commercial interface between the operator and the passenger on the WiFi network.

Client Isolation

A security feature on wireless access points that prevents connected devices from communicating directly with each other on the local network, forcing all traffic through the gateway.

Critical for public networks like train WiFi to protect passengers from peer-to-peer hacking attempts, man-in-the-middle attacks, and malware propagation across the onboard LAN.

Lineside Infrastructure

Dedicated telecommunications equipment — including antennas, radio units, and fibre backhaul — installed along the railway track to provide a private, high-capacity backhaul network for the trains.

Deployed when public cellular networks cannot handle the high data demands of dense commuter routes. Requires significant capital investment but offers guaranteed throughput independent of public network congestion.

Passpoint / OpenRoaming

A protocol suite (based on IEEE 802.11u and Hotspot 2.0) that allows devices to automatically and securely connect to participating WiFi networks without requiring a captive portal login, using certificate-based authentication.

Improves the passenger experience for repeat travellers by providing seamless, automatic connectivity. Purple acts as an identity provider for this service, enabling operators to offer it without building their own authentication infrastructure.

Traffic Shaping (QoS)

The practice of regulating network data transfer to control bandwidth allocation, prioritise certain types of traffic, and block or throttle others, ensuring a defined quality of service for all users.

Used on trains to block high-bandwidth applications (like 4K video streaming) and prioritise interactive traffic (web browsing, email, VoIP) to ensure all passengers have a usable connection despite finite backhaul capacity.

Doppler Shift

The change in frequency of a radio wave as perceived by a receiver that is moving relative to the transmitter. At high speeds, this frequency shift can degrade the quality of the radio link.

A fundamental physical challenge in high-speed rail networking. Specialised track-to-train radio equipment is required to compensate for Doppler shift at speeds above 100 mph, making standard enterprise outdoor APs unsuitable for lineside deployment.

Fair Usage Policy (FUP)

A set of rules enforced by the network operator that limits the bandwidth or data consumption of individual users to ensure equitable access for all connected devices.

Implemented via the captive portal and traffic shaping engine on the multi-SIM aggregator. Without an FUP, a small number of heavy users can saturate the entire backhaul, degrading the experience for all passengers.

Fallstudien

A regional rail operator with 50 trains is experiencing severe WiFi complaints. Passengers report the network drops out completely during a 15-minute stretch of the journey through a rural valley. The current setup uses a single-SIM 4G router in each carriage. What is the recommended remediation approach?

The operator must upgrade to a multi-bearer architecture. Step 1: Replace the single-SIM routers with a centralised EN 50155-compliant multi-SIM aggregation gateway per train. Step 2: Conduct an RF survey of the valley to determine which MNOs have partial coverage in the affected segment. Step 3: Provision the gateway with SIMs from at least three different MNOs (e.g., EE, O2, Vodafone), configuring the gateway for packet-level bonding and seamless failover. Step 4: Implement a captive portal to enforce a strict 2 Mbps per-user rate limit during the low-coverage valley segment to prevent connection timeouts for basic web browsing. Step 5: Integrate with a cloud NOC to monitor the failover events in real-time and build a coverage map for carrier negotiations.

A major intercity operator is launching a new premium service and wants to offer a differentiated WiFi experience: first-class passengers get 20 Mbps uncapped, while standard-class passengers receive 5 Mbps with streaming blocked. How should this be architected?

This requires a multi-SSID architecture with per-SSID QoS policies. Step 1: Configure two separate SSIDs on the onboard APs — one for first class, one for standard class. Step 2: Assign each SSID to a separate VLAN. Step 3: On the multi-SIM aggregator, configure per-VLAN traffic shaping policies: VLAN 10 (first class) receives priority queuing with no application-layer blocking; VLAN 20 (standard class) receives a 5 Mbps per-user cap with Deep Packet Inspection (DPI) rules blocking known streaming service domains and IP ranges. Step 4: Deploy separate captive portal instances for each SSID, with the first-class portal pre-populated for frequent travellers via OpenRoaming or a loyalty programme token.

Szenarioanalyse

Q1. You are designing the onboard LAN for a new fleet of 8-carriage trains. The project manager suggests daisy-chaining the APs via standard Cat6 cable between carriages to reduce cost. What is the primary risk of this approach, and what architecture should you recommend instead?

💡 Hinweis:Consider the physical environment of a moving train and what happens to network segments downstream of a broken inter-carriage cable.

Empfohlenen Ansatz anzeigen

The primary risk is a cascading single point of failure. If the cable between Carriage 3 and Carriage 4 breaks due to vibration or mechanical stress during coupling, Carriages 4 through 8 lose all network connectivity. I would recommend a redundant ring topology using EN 50155-compliant managed switches with M12 connectors and RSTP or a proprietary ring protocol. In a ring topology, a break in any single cable segment is automatically bypassed within milliseconds by routing traffic in the opposite direction around the ring, maintaining connectivity for all APs.

Q2. Your analytics dashboard shows that total bandwidth on the 08:00 commuter service is maxing out the multi-SIM backhaul, causing widespread complaints about slow speeds. However, only 30% of passengers have authenticated on the captive portal. What is the likely cause and what is the solution?

💡 Hinweis:Think about what devices do in the background when they detect a known or open WiFi network, even before a user actively browses.

Empfohlenen Ansatz anzeigen

The most likely cause is background device activity: OS updates, cloud backups (iCloud, Google Drive), app refresh cycles, and email sync all initiate automatically as soon as a device associates with the SSID, regardless of whether the user has authenticated through the captive portal. The solution is to implement strict pre-authentication walled gardens on the captive portal — only allowing access to the portal itself before login — combined with post-authentication traffic shaping that blocks known update server IP ranges and CDN domains during peak hours. Per-user rate limiting should also be applied immediately post-authentication.

Q3. A train operator wants to deploy dedicated lineside track-to-train infrastructure to bypass public cellular networks entirely. Their procurement team has identified a low-cost option using standard enterprise outdoor WiFi access points mounted on poles at 200-metre intervals along the track. The trains travel at 125 mph. Why will this approach fail, and what should they specify instead?

💡 Hinweis:Consider both the physics of high-speed radio communication and the operational requirements of handoff between access points.

Empfohlenen Ansatz anzeigen

This approach will fail for two fundamental reasons. First, standard enterprise outdoor APs are not designed to handle the rapid handoffs required when a train is moving at 125 mph — at that speed, the train passes a 200-metre cell in under 4 seconds, far faster than standard 802.11 roaming protocols can execute a clean handoff. Second, the Doppler shift effect at those speeds will degrade the radio link quality, as standard APs cannot compensate for the frequency shift caused by the relative velocity between the train and the fixed antenna. The operator must specify dedicated track-to-train radio equipment from vendors with proven high-speed railway deployments, using technologies specifically designed for mobility scenarios, with directional antennas and proprietary handoff protocols optimised for train speeds.

Q4. A passenger rail operator is preparing for a GDPR audit. Their captive portal collects email addresses and uses them for marketing. What are the three most critical compliance requirements they must demonstrate?

💡 Hinweis:Focus on the lawful basis for processing, the right to withdraw consent, and data retention.

Empfohlenen Ansatz anzeigen

The three most critical requirements are: 1) Lawful basis and explicit consent — the portal must present a clear, unbundled consent checkbox for marketing communications that is not pre-ticked and is separate from the terms of service acceptance required for WiFi access. Passengers must be able to access WiFi without consenting to marketing. 2) Right to withdraw — there must be a clear, accessible mechanism for passengers to withdraw their marketing consent at any time, typically an unsubscribe link in every email and a self-service preference centre. 3) Data retention and minimisation — the operator must have a documented data retention policy specifying how long passenger data is held, and must be able to demonstrate that data is deleted or anonymised after the retention period. All three must be evidenced with audit logs.