Beheben von Roaming-Problemen in Unternehmens-WLANs

Dieser Leitfaden bietet Netzwerkarchitekten und IT-Managern eine maßgebliche technische Referenz zur Diagnose und Behebung von WiFi-Roaming-Problemen in Unternehmens-WLANs. Er behandelt die Mechanismen von IEEE 802.11r Fast BSS Transition, 802.11k Radio Resource Measurement und 802.11v BSS Transition Management, mit herstellerneutralen Konfigurationshinweisen für VoIP- und mobile Mitarbeiter-Bereitstellungen. Praxisnahe Implementierungsszenarien aus dem Gastgewerbe, Einzelhandel und dem öffentlichen Sektor zeigen messbare Ergebnisse und die geschäftliche Begründung für Investitionen in eine schnelle Roaming-Infrastruktur.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung für Führungskräfte

- Technischer Einblick

- Die Ursache von WiFi-Roaming-Problemen

- 802.11r — Fast BSS Transition (FT)

- 802.11k — Radio Resource Measurement

- 802.11v — BSS Transition Management

- Der Triple Stack in der Praxis

- Implementierungsleitfaden

- Phase 1: HF-Design und Abdeckungsvalidierung

- Phase 2: SSID- und Mobilitätsdomänenkonfiguration

- Phase 3: Client-Steuerung und Roaming-Schwellenwerte

- Phase 4: 802.1X und RADIUS-Infrastruktur

- Best Practices

- Fehlerbehebung & Risikominderung

- Häufiger Fehlerfall 1: Ältere Geräte können sich nach der Aktivierung von 802.11r nicht mehr verbinden

- Häufiger Fehlerfall 2: Sticky Clients bleiben trotz 802.11v BTM-Anfragen bestehen

- Häufiger Fehlerfall 3: Roaming-Schleifen

- Risikominderung: Änderungsmanagement

- ROI & Geschäftsauswirkungen

- Quantifizierung der Kosten schlechten Roamings

- Erfolgsmessung

- Gesamtbetriebskosten

Zusammenfassung für Führungskräfte

WiFi-Roaming-Probleme gehören zu den betrieblich schädlichsten und am häufigsten falsch diagnostizierten Problemen in drahtlosen Unternehmensnetzwerken. Wenn ein mobiles Gerät zwischen Access Points wechselt – sei es ein Hotelgast bei einem Wi-Fi-Anruf, eine Krankenschwester, die ein Tablet zwischen Stationen trägt, oder ein Lagerarbeiter auf einem motorisierten Fahrzeug – entscheidet die Qualität dieses Handoffs darüber, ob die Anwendung aktiv bleibt oder fehlschlägt. Standard-802.11-Roaming, selbst mit WPA2-Enterprise- und 802.1X-Authentifizierung, führt zu einer Handoff-Latenz von 500 ms bis über 1.000 ms. Das ist katastrophal für Echtzeit-Sprachanwendungen und inakzeptabel für latenzempfindliche operative Anwendungen.

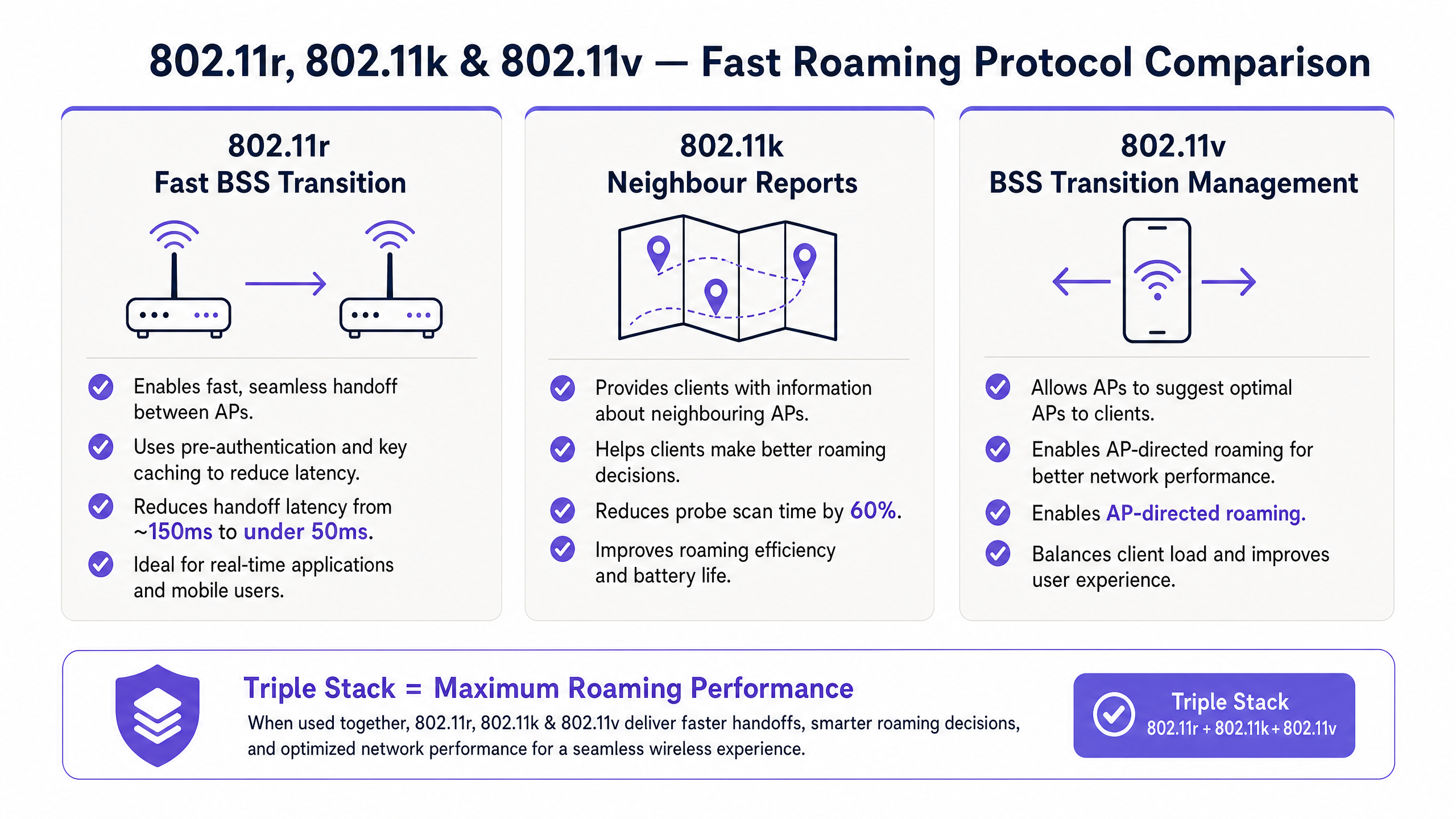

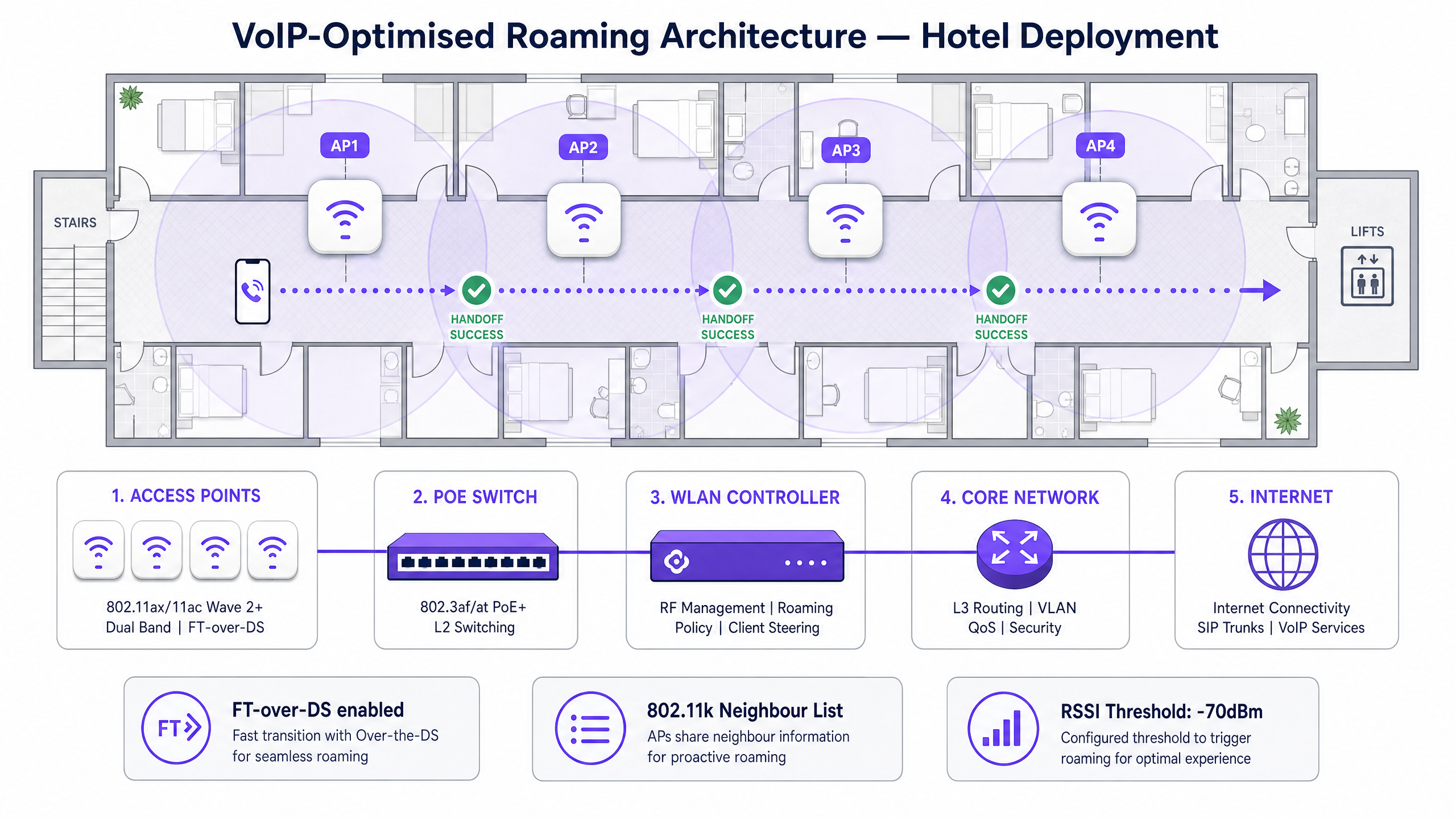

Die IEEE 802.11-Erweiterungssuite – insbesondere 802.11r (Fast BSS Transition), 802.11k (Radio Resource Measurement) und 802.11v (BSS Transition Management) – wurde entwickelt, um dieses Problem direkt anzugehen. Als koordinierter „Triple Stack“ eingesetzt, reduzieren diese drei Protokolle die Handoff-Latenz auf unter 50 ms, beschleunigen die AP-Erkennung und ermöglichen eine netzwerkgesteuerte Client-Steuerung. Dieser Leitfaden erläutert die Architektur, Konfiguration und die betrieblichen Auswirkungen jedes Protokolls, mit Implementierungshinweisen für das Gastgewerbe, den Einzelhandel und den öffentlichen Sektor, wo Guest WiFi und die Konnektivität mobiler Mitarbeiter geschäftskritisch sind.

Technischer Einblick

Die Ursache von WiFi-Roaming-Problemen

Bevor wir uns der Lösung widmen, lohnt es sich, das Problem genau zu definieren. In einem Standard-802.11-WLAN wird die Roaming-Entscheidung vollständig vom Client getroffen. Die Infrastruktur verfügt über keinen Mechanismus, um ein Gerät anzuweisen, zu einem besseren AP zu wechseln. Der Client hält an seiner aktuellen Verbindung fest, bis der Empfangssignalstärkeindikator (RSSI) so weit abfällt, dass der interne Roaming-Algorithmus des Geräts entscheidet, eine Alternative zu suchen. Dies führt zu zwei gut dokumentierten Fehlermodi.

Das erste ist das Sticky-Client-Problem: Ein Gerät bleibt mit einem entfernten, leistungsschwachen AP verbunden, anstatt zu einem näheren, stärkeren zu wechseln. Dies ist besonders häufig bei älteren Betriebssystemen und Unternehmens-Handsets der Fall, die konservative Roaming-Schwellenwerte aufweisen. Die zweite ist die Handoff-Latenz: Selbst wenn der Client sich zum Roaming entscheidet, erfordert der Re-Authentifizierungsprozess in einer 802.1X-Umgebung einen vollständigen EAP-Austausch mit dem RADIUS-Server, was die Latenz einführt, die Echtzeitanwendungen unterbricht.

Das Verständnis von Wi-Fi frequencies ist eine Voraussetzung für das Roaming-Design – die 5 GHz- und 6 GHz-Bänder bieten mehr nicht überlappende Kanäle und weniger Gleichkanalinterferenzen, was sie zu den bevorzugten Bändern für Sprach- und latenzempfindlichen Datenverkehr macht, aber ihre kürzere Ausbreitungsreichweite bedeutet, dass mehr APs erforderlich sind, was wiederum die Häufigkeit von Roaming-Ereignissen erhöht.

802.11r — Fast BSS Transition (FT)

802.11r, 2008 ratifiziert und in den konsolidierten Standard 802.11-2012 integriert, löst das Problem der Re-Authentifizierungs-Latenz durch die Einführung einer Schlüssel-Caching-Hierarchie. Während der anfänglichen 802.1X-Authentifizierung leitet der RADIUS-Server einen Master Session Key (MSK) ab. In einer Standardbereitstellung wird dieser Schlüssel verwendet, um den Pairwise Master Key (PMK) abzuleiten, der dann in einem Four-Way-Handshake verwendet wird, um den Pairwise Transient Key (PTK) für die Sitzung abzuleiten.

Mit 802.11r wird der PMK verwendet, um einen PMK-R0 (Root Key) abzuleiten, der vom WLAN Controller oder Mobility Domain Anchor gehalten wird. Daraus werden PMK-R1-Schlüssel an benachbarte APs innerhalb derselben Mobility Domain vorverteilt. Wenn der Client roamt, präsentiert er seine PMK-R1-Inhaberidentität dem Ziel-AP, der bereits das relevante Schlüsselmaterial besitzt. Der Four-Way-Handshake wird durch einen Zwei-Nachrichten-Fast-Transition-Austausch ersetzt, wodurch der kryptografische Overhead auf nahezu Null reduziert wird.

Das Ergebnis ist eine Handoff-Zeit von unter 50 ms – innerhalb der ITU-T G.114-Empfehlung von 150 ms Einwegverzögerung für Sprachqualität und weit innerhalb des Schwellenwerts zur Aufrechterhaltung einer aktiven SIP-Sitzung ohne Paketverlust.

802.11r unterstützt zwei Übergangsmodi:

| Modus | Mechanismus | Anwendungsfall |

|---|---|---|

| FT over-the-Air | Der Client kommuniziert während des Übergangs direkt mit dem Ziel-AP | Standardbereitstellungen mit direkter AP-zu-AP-Kommunikation |

| FT over-the-DS | Der Client kommuniziert mit dem Ziel-AP über den aktuellen AP und das Verteilungssystem | Bereitstellungen, bei denen APs nicht direkt kommunizieren können; stärker Controller-abhängig |

FT over-the-DS wird in Controller-basierten Architekturen im Allgemeinen bevorzugt, da es dem WLAN Controller ermöglicht, die Schlüsselverteilung zentral zu verwalten.

802.11k — Radio Resource Measurement

Während 802.11r den Übergang selbst beschleunigt, befasst sich 802.11k mit dem Problem der AP-Erkennung. Ohne 802.11k muss ein Client, der einen neuen AP sucht, einen aktiven oder passiven Scan über alle unterstützten Kanäle durchführen. In einer dichten Unternehmensumgebung, die über 2.4 GHz-, 5 GHz- und potenziell 6 GHz-Bänder betrieben wird, kann dies 200–400 ms dauern – was eine erhebliche Latenz hinzufügt, bevor der 802.11r-Übergang überhaupt beginnt.

802.11k ermöglicht es APs, Clients einen Nachbarbericht zur Verfügung zu stellen: eine strukturierte Liste von nahegelegenen BSSIDs, deren Betriebskanälen und Fähigkeitsinformationen. Wenn ein Client einen Nachbarbericht anfordert (oder einen unaufgeforderten erhält), kann er seinen Scan nur auf die gelisteten Kanäle und BSSIDs ausrichten, wodurch die Erkennungszeit in typischen Unternehmensbereitstellungen um bis zu 60 % reduziert wird.

Zusätzlich unterstützt 802.11k Beacon Reports, bei denen der AP anfordert, dass der Client die Signalpegel von umliegenden APs misst und meldet. Dies verschafft dem WLAN Controller Echtzeit-Einblick in die RF-Umgebung aus Sicht des Clients – von unschätzbarem Wert für die RF-Optimierung und die Behebung hartnäckiger Roaming-Probleme.

In Gesundheitseinrichtungen , in denen Pflegekräfte und Kliniker Wi-Fi-fähige Geräte zwischen den Stationen mit sich führen, ist die Fähigkeit von 802.11k, die Scanzeit zu reduzieren, betrieblich von großer Bedeutung. Eine Scanverzögerung von 400 ms bei einem klinischen Alarmbenachrichtigungssystem ist nicht akzeptabel; ein gezielter Scan von 40 ms hingegen schon.

802.11v — BSS Transition Management

802.11v kehrt das traditionelle Roaming-Modell um, indem es der Infrastruktur eine Stimme bei der Roaming-Entscheidung gibt. Das Protokoll definiert einen BSS Transition Management (BTM) Request Frame, den der AP oder WLAN-Controller an einen Client senden kann, um vorzuschlagen – oder dringend zu empfehlen –, dass dieser zu einem bestimmten Ziel-AP wechselt.

Dies ist der Mechanismus, der das AP-gesteuerte Load Balancing ermöglicht. Wenn ein bestimmter AP seine Client-Kapazitätsschwelle erreicht (typischerweise 25–30 Clients pro Funk für Sprach-Anwendungen), kann der Controller BTM Requests an Clients mit dem niedrigsten RSSI auf diesem AP senden und sie zu weniger ausgelasteten Nachbarn lenken. Dies verhindert die verschlechterte Erfahrung, die auftritt, wenn ein einzelner AP zu einem Hotspot wird – häufig in Konferenzräumen, Hotellobbys und Kassenbereichen im Einzelhandel.

802.11v unterstützt auch Disassociation Imminent-Benachrichtigungen, bei denen der AP einen Client darüber informiert, dass er innerhalb eines bestimmten Zeitrahmens getrennt wird, was dem Client Zeit gibt, elegant zu wechseln, anstatt eine abrupte Trennung zu erleben. Dies ist besonders nützlich während geplanter Wartungsfenster oder wenn ein AP einen Hardwarefehler erkennt.

Es ist wichtig zu beachten, dass 802.11v beratend und nicht zwingend ist. Das Client-Gerät trifft die endgültige Roaming-Entscheidung. Apple iOS-Geräte (iOS 11 und höher) reagieren zuverlässig auf BTM Requests. Das Android-Verhalten variiert erheblich je nach Hersteller und OS-Version, und einige Enterprise-Handsets erfordern spezifische Firmware-Konfigurationen, um BTM Requests konsistent zu berücksichtigen.

Der Triple Stack in der Praxis

Die drei Protokolle ergänzen sich und sollten für maximale Wirkung gemeinsam eingesetzt werden. Der Betriebsablauf ist wie folgt: 802.11k stellt dem Client eine kuratierte Liste potenzieller APs zur Verfügung, wodurch ein vollständiger Kanalsuchlauf entfällt. 802.11v ermöglicht es der Infrastruktur, den Client proaktiv zum optimalen Kandidaten basierend auf Last und Signalqualität zu lenken. 802.11r stellt sicher, dass der kryptografische Handshake, wenn der Client den Übergang ausführt, in weniger als 50 ms abgeschlossen wird.

Isoliert eingesetzt, bietet jedes Protokoll einen teilweisen Nutzen. Gemeinsam eingesetzt, bieten sie ein Roaming-Erlebnis, das für die Anwendungsschicht effektiv transparent ist – was das operative Ziel für Sprach-, Echtzeit-Kollaborationstools und mobile Unternehmensanwendungen ist.

Implementierungsleitfaden

Phase 1: HF-Design und Abdeckungsvalidierung

Keine Protokollkonfiguration kann ein unzureichendes HF-Design kompensieren. Bevor Sie schnelle Roaming-Protokolle aktivieren, überprüfen Sie, ob Ihre physikalische Schicht die folgenden Kriterien erfüllt.

Für Sprach-Anwendungen sollte ein minimaler Empfangssignalpegel von -65 dBm am Zellrand und eine minimale Zellenüberlappung von 15–20 % zwischen benachbarten APs vorgesehen werden. Diese Überlappung ist das physikalische Fenster, in dem das Roaming-Ereignis stattfindet; eine unzureichende Überlappung bedeutet, dass sich der Client bereits in einem verschlechterten Signalzustand befindet, bevor er den Übergang einleitet. Verwenden Sie ein professionelles HF-Vermessungstool – keinen Planungsrechner eines Anbieters – um die tatsächliche Abdeckung zu validieren, insbesondere in Umgebungen mit dichten Baumaterialien wie Stahlbeton, Metallregalen oder Glasabtrennungen, die in Einzelhandels- und Gastronomiebetrieben üblich sind.

Die Sendeleistungsverwaltung ist ebenso entscheidend. APs, die mit maximaler Leistung senden, erzeugen große, überlappende Zellen, die ein „Sticky Client“-Verhalten fördern. Aktivieren Sie die automatische Sendeleistungsregelung (TPC) auf Ihrem WLAN-Controller, um einen Zellrand-RSSI von -65 bis -67 dBm anzustreben. Dies schafft entsprechend dimensionierte Zellen, die ein rechtzeitiges Roaming fördern, ohne Abdeckungslücken zu erzeugen.

Phase 2: SSID- und Mobilitätsdomänenkonfiguration

Alle APs, die am schnellen Roaming teilnehmen, müssen denselben Mobility Domain Identifier (MDID) teilen – einen auf dem WLAN-Controller konfigurierten Zwei-Byte-Wert, der APs zu einer einzigen Fast Transition Domain gruppiert. Clients, die sich innerhalb einer Mobility Domain authentifiziert haben, können schnelle Übergänge zwischen beliebigen APs in dieser Domäne durchführen, ohne sich erneut beim RADIUS-Server authentifizieren zu müssen.

Für Umgebungen mit mehreren SSIDs (z. B. eine Corporate SSID, eine guest WiFi SSID und eine IoT SSID) konfigurieren Sie gegebenenfalls separate Mobility Domains pro SSID. Das Gastnetzwerk sollte keine Mobility Domain mit dem Unternehmensnetzwerk teilen, sowohl zur Sicherheitsisolation als auch um zu verhindern, dass Schlüsselmaterial an APs verteilt wird, die nicht vertrauenswürdige Clients bedienen.

Aktivieren Sie Adaptive 802.11r (auch als Mixed-Mode FT bezeichnet) auf allen SSIDs, bei denen die Kompatibilität mit älteren Geräten ein Problem darstellt. Diese Konfiguration bewirkt, dass der AP sowohl standardmäßige RSN- als auch FT-Informationselemente in seine Beacon-Frames aufnimmt, wodurch 802.11r-fähige Clients die schnelle Transition nutzen können, während ältere Clients auf die Standard-Assoziation zurückgreifen. Dies ist die empfohlene Standardeinstellung für die meisten Unternehmensbereitstellungen.

Phase 3: Client-Steuerung und Roaming-Schwellenwerte

Konfigurieren Sie minimale RSSI-Schwellenwerte auf Ihrem WLAN-Controller, um das Problem des „Sticky Client“ zu beheben. Die meisten Unternehmensplattformen unterstützen einen minimalen Assoziations-RSSI (verhindert, dass Clients unter einem Schwellenwert assoziieren, typischerweise -80 dBm) und einen minimalen Betriebs-RSSI (löst eine BTM Request oder Dissoziation aus, wenn das Signal eines Clients unter einen Schwellenwert fällt, typischerweise -75 bis -80 dBm für Daten, -70 dBm für Sprache).

Für VoIP-spezifische SSIDs konfigurieren Sie QoS-Richtlinien, um Sprachverkehr mit DSCP EF (Expedited Forwarding, DSCP 46) und stellen Sie sicher, dass Ihr WLAN-Controller dies auf WMM AC_VO (Access Category Voice) abbildet. Dies gewährleistet, dass Sprachpakete auf AP-Funkebebene eine Prioritätswarteschlange erhalten, wodurch Jitter während der kurzen Periode erhöhter Last reduziert wird, die während eines Roaming-Ereignisses auftreten kann.

Aktivieren Sie Band Steering, um Dual-Band-Clients dazu zu ermutigen, sich auf 5 GHz statt auf 2,4 GHz zu verbinden. Die kürzere Reichweite des 5-GHz-Bandes erzeugt natürlich kleinere Zellen, was häufigere, aber schnellere Roaming-Ereignisse bedeutet – ein besseres Ergebnis für die Sprachqualität als die großen, störanfälligen Zellen des 2,4-GHz-Bandes. In Umgebungen, die Wi-Fi 6E- oder Wi-Fi 7-Hardware einsetzen, sollte das 6-GHz-Band das primäre Band für Sprach- und latenzempfindliche Anwendungen sein.

Phase 4: 802.1X und RADIUS-Infrastruktur

Stellen Sie bei 802.1X-Bereitstellungen sicher, dass Ihre RADIUS-Infrastruktur für die Authentifizierungslast dimensioniert ist. Auch wenn 802.11r die erneuten Authentifizierungsereignisse während des Roamings reduziert, müssen die anfängliche Authentifizierung und alle vollständigen erneuten Authentifizierungen (z. B. nachdem sich ein Gerät aus dem Schlafmodus wieder verbindet) schnell abgeschlossen werden. RADIUS-Antwortzeiten über 100 ms wirken sich merklich auf die Benutzererfahrung zum Zeitpunkt der Verbindung aus.

Für große Bereitstellungen sollten Sie die Bereitstellung von RADIUS-Servern in einem Aktiv-Aktiv-Cluster mit lokalem Caching von Sitzungsdaten in Betracht ziehen. PMK-Caching (OKC – Opportunistic Key Caching) ist ein ergänzender Mechanismus zu 802.11r, der den PMK auf AP-Ebene zwischenspeichert und eine schnelle Re-Assoziierung ermöglicht, wenn ein Client zu einem zuvor besuchten AP zurückkehrt, ohne einen vollständigen 802.1X-Austausch zu erfordern. OKC und 802.11r schließen sich nicht gegenseitig aus und sollten beide aktiviert werden.

In Umgebungen, in denen Netzwerksegmentierung eine Compliance-Anforderung ist – insbesondere solche, die PCI DSS für Karteninhaberdatenumgebungen oder NHS DSPT-Anforderungen im Gesundheitswesen unterliegen – stellen Sie sicher, dass Ihre Mobility Domain-Grenzen mit Ihren VLAN- und Sicherheitszonengrenzen übereinstimmen. Detaillierte Empfehlungen zur VLAN- und Segmentierungsarchitektur finden Sie im Leitfaden Micro-Segmentation Best Practices for Shared WiFi Networks .

Best Practices

Die folgenden herstellerneutralen Empfehlungen stellen den aktuellen Branchenkonsens für schnelle Roaming-Bereitstellungen in Unternehmen dar, ausgerichtet an den IEEE 802.11-Standards und den Wi-Fi Alliance-Zertifizierungsanforderungen.

Stellen Sie den Triple Stack standardmäßig für jede sprach- oder mobilitätskritische SSID bereit. 802.11r, 802.11k und 802.11v werden seit 2015 von allen großen WLAN-Anbietern für Unternehmen und seit 2017 von gängigen Client-Betriebssystemen (iOS, Android, Windows 10+, macOS) unterstützt. Es gibt keinen triftigen Grund mehr, diese Protokolle in moderner Infrastruktur deaktiviert zu lassen.

Verwenden Sie Adaptive 802.11r universell. Das Risiko der Inkompatibilität älterer Geräte mit striktem 802.11r ist real, insbesondere in Umgebungen mit gemischten Geräten. Der adaptive Modus eliminiert dieses Risiko ohne Leistungseinbußen für fähige Clients.

Validieren Sie die Roaming-Leistung mit einem Protokollanalysator, nicht nur mit einem Geschwindigkeitstest. Tools wie Wireshark mit einem Wireless-Capture-Adapter oder herstellerspezifische Tools wie Ekahau Sidekick ermöglichen es Ihnen, die tatsächliche Handoff-Latenz zu messen und Authentifizierungsfehler zu identifizieren, die bei einem Standard-Konnektivitätstest unsichtbar wären. Streben Sie eine gemessene Handoff-Zeit von unter 50 ms für Sprachbereitstellungen an.

Passen Sie Ihre Roaming-Schwellenwerte an Ihre Anwendungs-SLAs an. Ein Roaming-Schwellenwert von -70 dBm ist für Sprache geeignet. Eine reine Daten-SSID kann einen Schwellenwert von -75 dBm tolerieren. IoT-Geräte mit geringen Mobilitätsanforderungen benötigen möglicherweise überhaupt kein Client Steering. Die Anwendung eines einzigen Schwellenwerts für alle SSIDs ist eine häufige Fehlkonfiguration.

Dokumentieren Sie Ihre Mobility Domain-Grenzen und überprüfen Sie diese nach jeder Infrastrukturänderung. Das Hinzufügen eines neuen APs zur falschen Mobility Domain oder das gänzliche Versäumnis, ihn hinzuzufügen, ist eine häufige Ursache für unerwartete Roaming-Fehler in wachsenden Bereitstellungen. Für Transport -Umgebungen wie Flughäfen und Bahnhöfe, wo Infrastrukturänderungen häufig sind, ist dies besonders wichtig.

Fehlerbehebung & Risikominderung

Häufiger Fehlerfall 1: Ältere Geräte können sich nach der Aktivierung von 802.11r nicht mehr verbinden

Symptom: Nach der Aktivierung von 802.11r auf einer SSID kann sich eine Untergruppe von Geräten – typischerweise ältere Android-Handys, ältere VoIP-Telefone oder Industriescanner – nicht mehr verbinden.

Grundursache: Diese Geräte enthalten das FT RSN Information Element nicht in ihren Assoziierungsanfragen, was darauf hindeutet, dass sie 802.11r nicht unterstützen. Im strikten 802.11r-Modus lehnen einige AP-Implementierungen Assoziierungen von Nicht-FT-Clients ab.

Lösung: Wechseln Sie zu Adaptive 802.11r. Wenn Ihr Anbieter den adaptiven Modus nicht unterstützt, erstellen Sie eine parallele SSID ohne 802.11r für ältere Geräte und erzwingen Sie die gerätetypbasierte SSID-Zuweisung über RADIUS-Attribute oder MAC OUI-Filterung.

Häufiger Fehlerfall 2: Sticky Clients bleiben trotz 802.11v BTM-Anfragen bestehen

Symptom: WLAN-Controller-Protokolle zeigen, dass BTM-Anfragen an Clients gesendet werden, die Clients jedoch nicht roamen. Benutzer dieser Geräte melden eine schlechte Leistung.

Grundursache: Das Client-Betriebssystem ignoriert BTM-Anfragen. Dies ist bei bestimmten Android OEM-Firmware-Builds und einigen Windows 10-Konfigurationen üblich.

Lösung: Aktivieren Sie Disassociation Imminent in Ihrer BTM-Anfragekonfiguration. Dies setzt einen Timer, nach dessen Ablauf der AP den Client zwangsweise trennt und ihn zwingt, sich mit einem besseren AP neu zu verbinden. Verwenden Sie dies als letztes Mittel, da eine erzwungene Trennung die Verbindung kurzzeitig unterbricht. Überprüfen Sie bei Windows-Geräten, ob der WLAN AutoConfig-Dienst nicht mit einer statischen AP-Präferenz konfiguriert ist.

Häufiger Fehlerfall 3: Roaming-Schleifen

Symptom: Ein Client roamet wiederholt und schnell zwischen zwei benachbarten APs hin und her, was zu wiederholten kurzen Verbindungsabbrüchen führt.

Grundursache: Die RSSI-Differenz zwischen den beiden APs liegt innerhalb der Hysterese-Marge, wodurch der Client oszilliert. Dies wird oft durch eine falsch konfigurierte Sendeleistung verursacht, die zu einer übermäßigen Zellüberlappung führt., oder durch eine physische Behinderung, die eine RF-Null zwischen zwei APs erzeugt.

Lösung: Reduzieren Sie die Sendeleistung der betroffenen APs, um deutlichere Zellgrenzen zu schaffen. Erhöhen Sie den Roaming-Hysterese-Schwellenwert auf Ihrem WLAN-Controller (typischerweise wird eine Hysteresemarge von 5–10 dBm empfohlen). Führen Sie eine RF-Vermessung durch, um physische Hindernisse oder reflektierende Oberflächen zu identifizieren, die Mehrwegeinterferenzen verursachen.

Risikominderung: Änderungsmanagement

Änderungen am Fast Roaming-Protokoll sollten in einer repräsentativen Laborumgebung getestet werden, bevor sie in die Produktion übernommen werden. Erstellen Sie einen Rollback-Plan, der die Möglichkeit beinhaltet, SSID-Konfigurationen innerhalb von 15 Minuten rückgängig zu machen. In Umgebungen, die Compliance-Frameworks wie PCI DSS oder ISO 27001 unterliegen, dokumentieren Sie alle WLAN-Konfigurationsänderungen in Ihrem Änderungsmanagementsystem und holen Sie vor der Bereitstellung die Genehmigung des Informationssicherheitsteams ein. Änderungen an Mobility Domain-Grenzen oder RADIUS-Konfigurationen sollten als signifikante Änderungen mit entsprechenden Testzeiträumen behandelt werden.

ROI & Geschäftsauswirkungen

Quantifizierung der Kosten schlechten Roamings

Der Business Case für Investitionen in eine Fast Roaming-Infrastruktur ist einfach, wenn die Kosten eines Ausfalls quantifiziert werden. In einem Hotel mit 300 Zimmern ist der Reputations- und Umsatzverlust messbar, wenn 10 % der Gäste während ihres Aufenthalts einen unterbrochenen Wi-Fi-Anruf erleben und 5 % dieser Gäste eine negative Bewertung aufgrund der Konnektivität hinterlassen. In einem Einzelhandelsvertriebszentrum, in dem Lagerarbeiter Wi-Fi-verbundene mobile Terminals für Pick-and-Pack-Vorgänge verwenden, führt eine Roaming-Verzögerung von 500ms, multipliziert mit Tausenden von Scan-Ereignissen pro Tag, direkt zu einer reduzierten Durchsatzleistung und erhöhten Arbeitskosten.

Für hospitality -Betreiber ist das Wi-Fi-Erlebnis heute ein primärer Faktor für die Gästezufriedenheit. Objekte, die in eine WLAN-Infrastruktur der Enterprise-Klasse mit korrekt konfiguriertem Fast Roaming investieren, übertreffen Wettbewerber bei konnektivitätsbezogenen Bewertungskennzahlen durchweg.

Erfolgsmessung

Legen Sie vor der Implementierung von Fast Roaming-Optimierungen Basislinien-Metriken fest und messen Sie diese nach der Bereitstellung. Wichtige Leistungsindikatoren sollten umfassen:

| KPI | Basislinie (Vor-Optimierung) | Ziel (Nach-Optimierung) |

|---|---|---|

| Durchschnittliche Roaming-Handoff-Latenz | 500–1,200ms | < 50ms |

| VoIP MOS-Wert (Mean Opinion Score) | 2,5–3,0 | > 4,0 |

| Sticky Client-Vorfälle pro Tag | 15–30 | < 5 |

| Helpdesk-Tickets: WiFi-Konnektivität | Basislinienanzahl | 40–60 % Reduzierung |

| Gäste-/Mitarbeiter-WiFi-Zufriedenheitswert | Basislinien-NPS | +15–25 Punkte |

Für Organisationen, die WiFi Analytics -Plattformen nutzen, können Roaming-Ereignisdaten und Client-Assoziationsmetriken in Echtzeit angezeigt werden, was eine proaktive Identifizierung von Problembereichen ermöglicht, bevor diese Support-Tickets generieren. Die Fähigkeit, Roaming-Fehlerereignisse mit spezifischen AP-Standorten, Tageszeiten und Gerätetypen zu korrelieren, ist ein erheblicher operativer Vorteil gegenüber der reaktiven Fehlerbehebung.

Gesamtbetriebskosten

Die zusätzlichen Kosten für die Aktivierung von Fast Roaming-Protokollen auf bestehender Enterprise-Infrastruktur sind praktisch null – es handelt sich um Software-Konfigurationsänderungen. Die Investition liegt in der RF-Vermessung, der Validierungsarbeit des Protokollanalysators und der Ingenieurzeit für Konfiguration und Tests. Für eine typische Enterprise-Bereitstellung mit 50 APs sollten 3–5 Tage eines erfahrenen Wireless-Ingenieurs für ein vollständiges Fast Roaming-Optimierungsprojekt eingeplant werden. Die ROI-Amortisationszeit, gemessen an der reduzierten Helpdesk-Belastung und der verbesserten Betriebseffizienz, beträgt typischerweise weniger als sechs Monate.

Schlüsseldefinitionen

Fast BSS Transition (FT / 802.11r)

An IEEE 802.11 amendment that pre-distributes cryptographic key material to neighbouring access points within a Mobility Domain, allowing a client device to complete a roaming handoff in under 50ms by bypassing the full 802.1X RADIUS re-authentication process.

Essential for any deployment supporting VoIP, Wi-Fi calling, or real-time collaboration applications. Without 802.11r, 802.1X re-authentication during a roam can take 500ms–1,200ms, which is sufficient to drop a voice call.

Mobility Domain

A logical grouping of access points, identified by a two-byte Mobility Domain Identifier (MDID), within which a client device can perform fast BSS transitions without re-authenticating with the RADIUS server. All APs sharing a MDID must be managed by the same WLAN controller or mobility anchor.

Network architects must define Mobility Domain boundaries carefully. A Mobility Domain should align with a single security zone — do not span guest and corporate SSIDs across the same Mobility Domain.

Neighbour Report (802.11k)

A structured data frame provided by an access point to a client device, listing nearby BSSIDs, their operating channels, and capability information. Enables the client to perform a targeted scan of only the listed channels rather than a full channel sweep, reducing AP discovery time by up to 60%.

Neighbour Reports are the 802.11k feature most directly relevant to roaming performance. They are typically requested by the client after association and can also be sent unsolicited by the AP when the client's RSSI begins to degrade.

BSS Transition Management Request (802.11v)

A management frame sent by an access point or WLAN controller to a client device, suggesting or directing the client to transition to a specified target AP. Can include a list of candidate APs ranked by preference, and optionally a Disassociation Imminent flag that sets a timer after which the AP will forcibly disassociate the client.

The primary mechanism for AP-directed load balancing in enterprise WLANs. Effectiveness depends on client OS support — iOS responds reliably; Android behaviour varies by manufacturer and firmware version.

Sticky Client

A client device that remains associated with a distant or degraded access point rather than roaming to a closer, stronger AP. Caused by conservative client-side roaming algorithms and excessively large AP cells created by high transmit power.

One of the most common causes of poor Wi-Fi performance in enterprise environments. Addressed through a combination of transmit power reduction, minimum RSSI thresholds, and 802.11v BTM Requests.

Opportunistic Key Caching (OKC)

A mechanism complementary to 802.11r that caches the Pairwise Master Key (PMK) at the access point level. When a client returns to a previously visited AP, it can re-associate using the cached PMK without a full 802.1X exchange. Unlike 802.11r, OKC does not pre-distribute keys to neighbouring APs.

Useful in environments where clients frequently return to the same APs (e.g., retail store staff following regular routes). Should be enabled alongside 802.11r, not as a replacement for it.

RSSI Threshold

A configurable signal strength value (expressed in dBm) at which the WLAN controller takes action — either preventing new associations below the threshold (minimum association RSSI) or triggering a BTM Request or disassociation for existing clients (minimum operational RSSI).

Critical for addressing sticky client behaviour. For voice deployments, a minimum operational RSSI of -70 dBm is the standard recommendation. Setting this threshold too aggressively (e.g., -60 dBm) can cause excessive roaming events; too conservatively (e.g., -80 dBm) allows clients to degrade before roaming.

WMM AC_VO (Wi-Fi Multimedia Access Category Voice)

A QoS access category defined in the IEEE 802.11e amendment and Wi-Fi Alliance WMM certification that provides the highest priority queuing for voice traffic at the AP radio level. Maps to DSCP EF (Expedited Forwarding, DSCP 46) in the wired network.

Must be enabled on any SSID carrying VoIP traffic. Without WMM AC_VO, voice packets compete equally with data traffic at the AP radio queue, resulting in jitter and packet loss during periods of high network utilisation — including the brief period of increased overhead during a roaming event.

Adaptive 802.11r (Mixed-Mode FT)

A vendor-specific implementation of 802.11r that includes both standard RSN and FT Information Elements in AP beacon frames, allowing 802.11r-capable clients to use fast transition while legacy clients that do not support 802.11r can still associate using standard authentication.

The recommended default configuration for any enterprise SSID with a mixed device fleet. Eliminates the risk of legacy device incompatibility without any performance penalty for capable clients.

Ausgearbeitete Beispiele

A 400-room full-service hotel has deployed a new WLAN using 802.11ax (Wi-Fi 6) APs throughout all guest floors, conference facilities, and public areas. The hotel uses a cloud-managed WLAN controller. Staff use Wi-Fi calling on iOS and Android devices for internal communications, and guests frequently report dropped calls when moving between the lobby and restaurant areas. The existing SSID configuration has WPA3-Personal for guests and WPA2-Enterprise with 802.1X for staff. Neither SSID has fast roaming protocols enabled. How should the network architect approach this?

Step 1 — RF Validation: Before any protocol changes, conduct a post-installation RF survey to validate coverage. Target -65 dBm at all cell edges with 15–20% overlap. Verify that transmit power is not set to maximum — in a dense hotel environment, this almost certainly creates excessively large cells and sticky client conditions. Enable TPC targeting -67 dBm cell edge.

Step 2 — Staff SSID (WPA2-Enterprise / 802.1X): This is the highest priority. Enable 802.11r in Adaptive (Mixed) mode on the staff SSID. Configure the Mobility Domain to include all APs across the property. Enable 802.11k Neighbour Reports and 802.11v BTM Requests. Set a minimum operational RSSI of -70 dBm for voice, with Disassociation Imminent enabled at -75 dBm. Verify RADIUS server response times are under 100ms.

Step 3 — Guest SSID (WPA3-Personal): WPA3 with SAE (Simultaneous Authentication of Equals) supports fast transition via SAE-FT. Enable 802.11r Adaptive, 802.11k, and 802.11v on the guest SSID. Note that WPA3-Personal with 802.11r requires SAE-FT support on both the AP and client — verify this is supported on your cloud controller platform.

Step 4 — QoS: Configure DSCP EF marking for voice traffic on the staff SSID and ensure WMM AC_VO prioritisation is enabled. This is critical for maintaining voice quality during the brief transition period.

Step 5 — Validation: Use a Wi-Fi protocol analyser to capture a roaming event on both iOS and Android staff devices. Measure the actual handoff time. Target under 50ms. If handoff times are 50–150ms, investigate RADIUS latency. If over 150ms, check that 802.11r is actually being used (look for FT Authentication frames in the capture).

A large retail chain operates 120 stores, each with 8–12 APs managed by a centralised cloud WLAN controller. Each store uses a single SSID for both staff mobile devices (modern Android handsets running a warehouse management application) and legacy barcode scanners (Zebra TC51 series, approximately 40% of the device fleet, running Android 8.1). The WMS application is latency-sensitive but not voice. The scanners frequently lose connectivity when staff move between the stockroom and the shop floor, causing WMS session timeouts. How should fast roaming be configured?

Step 1 — Device Audit: Confirm 802.11r support on the Zebra TC51 running Android 8.1. Zebra's LifeGuard security update for Android 8.1 includes 802.11r support, but it must be explicitly enabled via Zebra's StageNow MDM tool or via the WLAN configuration profile. Do not assume it is enabled by default.

Step 2 — SSID Strategy: Given the mixed device fleet, enable Adaptive 802.11r on the existing SSID. This protects any devices that do not support 802.11r while enabling fast transition for capable devices. If the Zebra TC51 devices are confirmed to support 802.11r after the firmware audit, they will benefit from fast transition automatically.

Step 3 — Roaming Thresholds: For a WMS application (not voice), a roaming threshold of -72 to -75 dBm is appropriate. Set a minimum association RSSI of -80 dBm to prevent devices from associating with distant APs. Enable 802.11v BTM Requests to steer devices proactively.

Step 4 — Channel Planning: In a retail environment with metal shelving, RF propagation is highly directional and attenuated. Ensure that the stockroom-to-shop-floor transition area has adequate AP coverage with proper overlap. A common mistake is placing APs only in the sales floor and relying on signal bleed into the stockroom — this creates exactly the coverage gap that causes the observed session timeouts.

Step 5 — OKC: Enable Opportunistic Key Caching as a complement to 802.11r. If a device returns to a previously visited AP (common in store environments where staff follow regular routes), OKC allows fast re-association without a full 802.1X exchange, even for devices that do not support 802.11r.

Step 6 — WMS Session Timeout: Review the WMS application's TCP keepalive and session timeout settings. Even with fast roaming, a brief connectivity interruption during a roaming event can cause a TCP session to time out if the application's timeout is set too aggressively. Work with the WMS vendor to increase the session timeout to at least 30 seconds.

Übungsfragen

Q1. A conference centre hosts events with up to 5,000 attendees. During a recent large event, the event coordinator reported that staff using Wi-Fi calling on iOS devices experienced dropped calls when moving between the main hall and the breakout rooms. The WLAN uses WPA2-Enterprise with 802.1X. 802.11r is enabled in strict mode. Post-event logs show that 23% of client associations during the event were on 2.4 GHz. What are the three most likely contributing factors to the dropped calls, and what specific changes would you make?

Hinweis: Consider the interaction between strict 802.11r mode, 2.4 GHz band characteristics, and high-density event environments. Think about what happens to cell boundaries when hundreds of devices are competing for airtime.

Musterlösung anzeigen

The three most likely contributing factors are: (1) Strict 802.11r mode causing legacy device failures — if any iOS devices are running older firmware that does not fully support FT, strict mode may cause association failures or fallback to slower authentication paths. Switch to Adaptive 802.11r immediately. (2) 23% of clients on 2.4 GHz — in a high-density event environment, 2.4 GHz cells are large and heavily congested. The limited non-overlapping channels (1, 6, 11) mean significant co-channel interference, which degrades RSSI readings and makes roaming decisions unreliable. Enable aggressive band steering to push capable clients to 5 GHz, and consider disabling 2.4 GHz radios entirely for event SSIDs if all staff devices support 5 GHz. (3) Cell boundary distortion under high load — in a 5,000-person event, the RF environment changes dramatically compared to an empty venue. High client density increases airtime utilisation and interference, effectively shrinking usable cell sizes. The roaming thresholds configured during the initial deployment may be too conservative for event conditions. Reduce AP transmit power to create tighter cells, and lower the minimum operational RSSI threshold to -68 dBm for event SSIDs to encourage earlier roaming. Additionally, verify that QoS with WMM AC_VO is enabled for the staff SSID to protect voice traffic from data congestion.

Q2. You are advising a 600-bed NHS hospital trust on upgrading their WLAN to support clinical mobility — nurses and doctors carrying iOS and Android devices running a clinical communications platform (similar to Vocera or Ascom). The trust's information security team has mandated that all clinical devices must use 802.1X with certificate-based EAP-TLS authentication. The trust also has a significant fleet of legacy nurse call handsets that do not support 802.11r. How do you architect the SSID and fast roaming configuration to meet both the clinical performance requirements and the security mandate?

Hinweis: Consider how to segment the device fleet across SSIDs while maintaining security compliance. Think about the RADIUS infrastructure requirements for EAP-TLS at scale, and how Mobility Domain boundaries interact with VLAN segmentation.

Musterlösung anzeigen

The correct architecture separates the device fleet into two SSIDs on the same physical infrastructure: (1) Clinical SSID (WPA2-Enterprise / EAP-TLS): For all modern iOS and Android clinical devices. Enable Adaptive 802.11r with FT-EAP, 802.11k Neighbour Reports, and 802.11v BTM Requests. Configure a dedicated Mobility Domain covering all clinical floor APs. Set minimum operational RSSI at -70 dBm with Disassociation Imminent at -75 dBm. Ensure the RADIUS infrastructure (Microsoft NPS or FreeRADIUS in an active-active cluster) is sized for EAP-TLS certificate validation — this is more computationally intensive than PEAP-MSCHAPv2. Target RADIUS response times under 80ms. (2) Legacy Nurse Call SSID: For legacy handsets that do not support 802.11r. Use WPA2-Personal with a complex PSK (or WPA2-Enterprise with PEAP if the handsets support it), with 802.11r disabled. Enable OKC to provide some key caching benefit. Keep this SSID on a separate VLAN from the clinical SSID. The Mobility Domain for the clinical SSID must not include APs serving the legacy SSID — this is both a security and a compatibility requirement. From a compliance perspective, this architecture satisfies NHS DSPT requirements by maintaining network segmentation between clinical and non-clinical traffic, and aligns with the principle of least privilege by ensuring legacy devices cannot access clinical data VLANs. Refer to the micro-segmentation guidance for detailed VLAN architecture recommendations.

Q3. A retail chain's IT director reports that since upgrading their WLAN controller firmware last month, warehouse staff using Android-based mobile terminals are experiencing 2–3 second connectivity gaps when crossing between the warehouse and the dispatch bay. Before the firmware upgrade, roaming was seamless. The WLAN configuration has not changed. 802.11r Adaptive, 802.11k, and 802.11v are all enabled. What is your diagnostic approach?

Hinweis: The firmware upgrade is the most significant recent change. Consider what aspects of the WLAN controller firmware could affect roaming behaviour without a configuration change. Think about Mobility Domain key distribution and PMK-R1 pre-distribution mechanisms.

Musterlösung anzeigen

The firmware upgrade is almost certainly the root cause, even though the configuration has not changed. The diagnostic approach is: (1) Check vendor release notes for the firmware version applied, specifically looking for changes to 802.11r key distribution, Mobility Domain handling, or PMK-R1 pre-distribution behaviour. Many firmware updates include changes to fast roaming implementation that are not prominently documented. (2) Capture a roaming event using a Wi-Fi protocol analyser. Determine whether FT Authentication frames are present in the capture. If they are absent, the Android devices are falling back to full 802.1X re-authentication — this would explain the 2–3 second gap. (3) Check the Mobility Domain configuration in the controller post-upgrade. Some firmware updates reset MDID values or change the default Mobility Domain scope. Verify that all APs in the warehouse and dispatch bay are in the same Mobility Domain. (4) Test with a known-good device: If an iOS device roams seamlessly between the same APs, the issue is Android-specific. Check whether the firmware update changed the BTM Request format or the Neighbour Report structure in a way that is incompatible with the Android OEM firmware on the mobile terminals. (5) Rollback test: If the above steps do not identify the cause, arrange a maintenance window to roll back the firmware to the previous version and test. If roaming is restored, raise a support case with the WLAN vendor with the protocol capture as evidence.