Bekämpfung von Rogue Access Points in Unternehmensnetzwerken

Dieser technische Leitfaden beschreibt die Architektur, Bereitstellung und Betriebsverfahren zur Bekämpfung unerlaubter Access Points in Unternehmensnetzwerken mithilfe von Wireless Intrusion Prevention Systems (WIPS) und Wireless Intrusion Detection Systems (WIDS). Er bietet umsetzbare Frameworks für IT-Sicherheitsadministratoren, um nicht autorisierte APs in komplexen physischen Umgebungen wie Gastgewerbe, Einzelhandel, Gesundheitswesen und öffentlichen Einrichtungen zu erkennen, zu klassifizieren und zu neutralisieren. Der Leitfaden behandelt die Bedrohungsklassifizierung, automatisierte Eindämmungsmechanismen, Compliance-Auswirkungen (PCI DSS, GDPR, HIPAA) und messbare Geschäftsergebnisse.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung für die Geschäftsleitung

- Technischer Deep-Dive: WIPS-Architektur und Bedrohungsvektoren

- Die Anatomie einer Rogue AP-Bedrohung

- WIPS Sensor-Overlay-Architektur

- Implementierungsleitfaden: Erkennung, Klassifizierung und Eindämmung

- Phase 1: Baseline und Klassifizierung

- Phase 2: Automatisierte Eindämmung

- Phase 3: Physische Behebung

- Best Practices für den Unternehmenseinsatz

- Praxisbeispiele für die Implementierung

- Szenario 1: Stadthotel — Evil Twin-Angriff auf das Gastnetzwerk

- Szenario 2: Einzelhandelskette — PCI DSS Compliance-Automatisierung über 500 Standorte

- Fehlerbehebung & Risikominderung

- Falsch-Positive in der automatisierten Eindämmung

- Versteckte SSIDs und Null-Beacons

- Geschützte Management-Frames (802.11w)

- Sensorabdeckungslücken

- ROI und Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

Für Unternehmensnetzwerke, die sich über verteilte Umgebungen erstrecken – Einzelhandels flächen, Gastgewerbe betriebe, Gesundheitseinrichtungen und Verkehrs knotenpunkte – stellen unerlaubte Access Points einen der am meisten unterschätzten Vektoren für Datenexfiltration, Compliance-Verletzungen und Netzwerkstörungen dar. Ein Rogue AP ist jeder nicht autorisierte Wireless Access Point, der mit dem Unternehmensnetzwerk verbunden ist, wodurch Edge-Sicherheitskontrollen effektiv umgangen und eine unkontrollierte Brücke zum internen LAN geschaffen wird.

Die Bekämpfung dieser Bedrohung erfordert einen Übergang von reaktivem, periodischem Scannen zu kontinuierlichen, automatisierten Wireless Intrusion Prevention Systems (WIPS). Dieser Leitfaden beschreibt die technische Architektur, die erforderlich ist, um nicht autorisierte APs zu erkennen, zu klassifizieren und zu neutralisieren, wobei der Schwerpunkt auf der Integration von WIPS in bestehende Switching-Infrastrukturen und Gast-WiFi -Bereitstellungen liegt. Wir behandeln Bereitstellungstopologien, automatisierte Eindämmungsmechanismen, einschließlich gezielter Deauthentifizierung und Unterdrückung von Kabelanschlüssen, sowie die direkten geschäftlichen Auswirkungen einer ausgereiften Wireless-Sicherheitslage.

Technischer Deep-Dive: WIPS-Architektur und Bedrohungsvektoren

Die Anatomie einer Rogue AP-Bedrohung

Nicht alle nicht autorisierten Wireless-Geräte stellen das gleiche Risiko dar. IT-Teams müssen zwischen harmlosen Interferenzen und aktiven Bedrohungen unterscheiden, um Alarmmüdigkeit und die versehentliche automatische Eindämmung legitimer benachbarter Netzwerke zu verhindern – eine rechtliche Haftung in den meisten Gerichtsbarkeiten.

Echter Rogue (Interne Brücke): Ein nicht autorisierter AP, der physisch mit dem Unternehmens-LAN verbunden ist. Dies ist oft ein Mitarbeiter, der eine bessere Abdeckung sucht oder restriktive Proxy-Einstellungen umgeht und dabei unbeabsichtigt das interne Netzwerk jedem innerhalb der RF-Reichweite aussetzt. Das Gerät leitet Wireless-Verkehr direkt in das kabelgebundene LAN und umgeht dabei die Firewall vollständig.

Evil Twin (Externes Spoofing): Ein Angreifer richtet einen AP außerhalb des physischen Perimeters ein, sendet aber die Unternehmens-SSID (z.B. „Corp-WiFi“) mit einem stärkeren Signal, um Client-Geräte zur Verbindung mit dem bösartigen AP zu zwingen, was Man-in-the-Middle (MitM)-Angriffe ermöglicht. Anmeldeinformationen, Session-Tokens und unverschlüsselte Daten sind alle exponiert.

Honeypot AP: Ähnlich einem Evil Twin, aber auf Gast-WiFi -Benutzer abzielend, indem gängige offene SSIDs wie „Free Public WiFi“ gesendet oder das Gastnetzwerk des Veranstaltungsortes imitiert werden. Besonders verbreitet in Gastgewerbe - und Einzelhandelsumgebungen.

Fehlkonfigurierter Unternehmens-AP: Ein legitimer Unternehmens-AP, der seine sichere Konfiguration verloren hat – zum Beispiel der Wechsel von WPA3-Enterprise mit 802.1X-Authentifizierung zu einer offenen SSID – aufgrund eines Bereitstellungsfehlers, eines Firmware-Rollbacks oder einer nicht autorisierten lokalen Konfigurationsänderung.

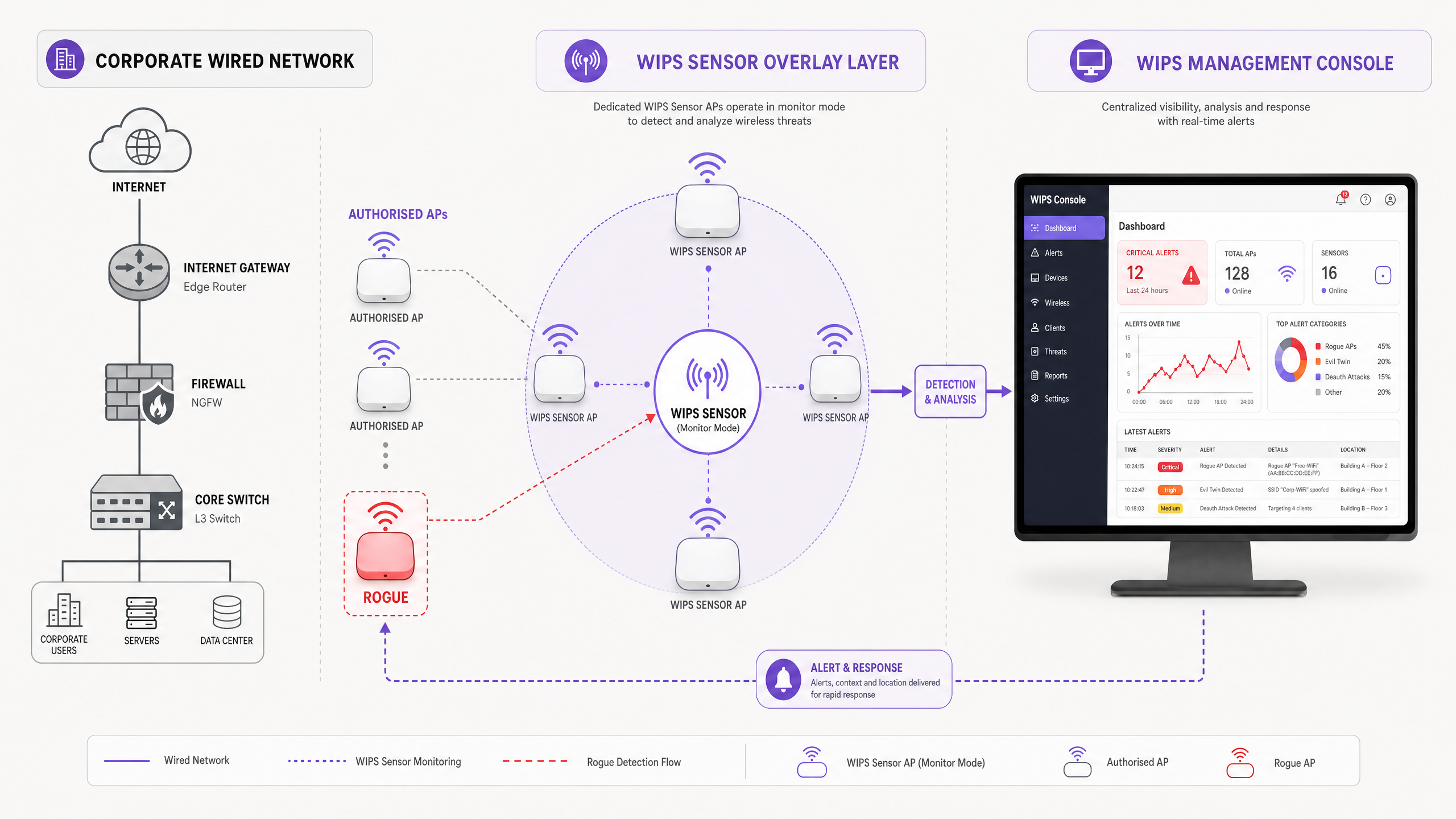

WIPS Sensor-Overlay-Architektur

Eine effektive Bekämpfung basiert auf kontinuierlicher Spektrumanalyse über alle operativen Frequenzbänder hinweg. Moderne WIPS-Bereitstellungen nutzen entweder dedizierte Sensor-APs oder bestehende Infrastruktur-APs, die in einem dedizierten Überwachungsmodus oder im Time-Slicing (Hintergrund-Scanning)-Modus arbeiten.

Dedizierter Sensormodus setzt APs ausschließlich zur gleichzeitigen Überwachung des RF-Spektrums über alle 2,4 GHz, 5 GHz und 6 GHz Kanäle ein. Dies bietet die höchste Detektionsgenauigkeit und kontinuierliche Eindämmungsfähigkeiten ohne Beeinträchtigung des Client-Datendurchsatzes. Für Hochsicherheitsumgebungen – PCI-konformer Einzelhandel, Gesundheitswesen oder Finanzdienstleistungen – sind dedizierte Sensor-Overlays die empfohlene Architektur.

Hintergrund-Scanning (Time-Slicing) ermöglicht es Access Points, Client-Verkehr zu bedienen, während sie periodisch die Kanäle wechseln, um nach Bedrohungen zu suchen. Obwohl kostengünstig für verteilte Bereitstellungen, führt dieser Ansatz während der Scan-Zyklen zu Latenzzeiten im Client-Verkehr und bietet eine intermittierende Sichtbarkeit, wodurch potenziell transiente Bedrohungen, die zwischen den Scan-Fenstern aktiv sind, übersehen werden können.

| Bereitstellungsmodus | Detektionskontinuität | Auswirkungen auf Client-Durchsatz | Am besten geeignet für |

|---|---|---|---|

| Dedizierter Sensor | Kontinuierlich | Keine | Hochsicherheit, PCI, Gesundheitswesen |

| Hintergrund-Scanning | Periodisch | Geringfügig (~5%) | Verteilter Einzelhandel, Orte mit geringerem Risiko |

| Hybrid (Mix) | Nahezu kontinuierlich | Minimal | Große Campusse, Umgebungen mit gemischtem Risiko |

Implementierungsleitfaden: Erkennung, Klassifizierung und Eindämmung

Phase 1: Baseline und Klassifizierung

Die erste Phase jeder WIPS-Implementierung ist die Etablierung einer umfassenden RF-Baseline. Das System muss die MAC addresses (BSSIDs) aller autorisierten APs lernen und legitime benachbarte Netzwerke katalogisieren, bevor die automatisierte Eindämmung aktiviert wird.

Schritt 1 — Autorisierte Infrastruktur importieren: Synchronisieren Sie die WIPS-Verwaltungskonsole mit dem Wireless LAN controller (WLC), um alle verwalteten AP MAC addresses, SSIDs und erwarteten Betriebskanäle zu importieren. Dies bildet die autorisierte Whitelist.

Schritt 2 — Klassifizierungsregeln definieren: Konfigurieren Sie automatisierte Richtlinien, um entdeckte APs in Risikostufen zu klassifizieren. Eine robuste Klassifizierungsmatrix sollte Folgendes umfassen:

- Wenn BSSID nicht in der autorisierten Liste ist und SSID mit der Unternehmens-SSID übereinstimmt und RSSI > -65 dBm → Klassifizieren als Evil Twin (Kritisches Risiko)

- Wenn BSSID nicht in der autorisierten Liste ist und WIPS bestätigt, dass der AP über MAC-Adresskorrelation im kabelgebundenen LAN vorhanden ist → Klassifizierung als Rogue on Wire (Kritisches Risiko)

- Wenn BSSID nicht in der autorisierten Liste ist und RSSI zwischen -65 dBm und -75 dBm liegt → Klassifizierung als Verdächtiger Honeypot (Hohes Risiko — manuelle Untersuchung)

- Wenn BSSID nicht in der autorisierten Liste ist und RSSI < -75 dBm ist → Klassifizierung als Nachbarnetzwerk (Geringes Risiko — Basislinie und ignorieren)

Schritt 3 — Validierung vor der Automatisierung: Betreiben Sie das WIPS im Nur-Erkennungs-Modus für mindestens 72 Stunden, bevor Sie die automatisierte Eindämmung aktivieren. Dies ermöglicht dem Team, Klassifizierungen zu überprüfen, Schwellenwerte anzupassen und zu bestätigen, dass keine legitimen Geräte fälschlicherweise markiert werden.

Phase 2: Automatisierte Eindämmung

Sobald eine Bedrohung positiv klassifiziert wurde, muss das WIPS diese neutralisieren. Die Wahl der Eindämmungsmethode hängt davon ab, ob der Rogue AP physisch mit dem Unternehmens-LAN verbunden ist.

Kabelgebundene Port-Unterdrückung (bevorzugt): Für bestätigte 'Rogue on Wire'-Szenarien integriert sich das WIPS über SNMP oder REST API in die zentrale Switching-Infrastruktur. Bei Erkennung identifiziert das WIPS den spezifischen Switch-Port, mit dem der Rogue über MAC-Adresstabellenkorrelation verbunden ist, und deaktiviert den Port administrativ. Dies ist endgültig — das Gerät verliert die Netzwerkverbindung unabhängig von seiner drahtlosen Konfiguration.

Drahtlose Eindämmung (Deauthentifizierung): Bei Evil Twin- und Honeypot-Bedrohungen, die nicht mit dem Unternehmens-LAN verbunden sind, fälscht der WIPS-Sensor die MAC-Adresse des Rogue AP und sendet gezielte IEEE 802.11 Deauthentifizierungs-Frames an alle zugehörigen Clients. Gleichzeitig fälscht er Client-MAC-Adressen und sendet Deauthentifizierungs-Frames zurück an den Rogue AP. Dies unterbricht kontinuierlich die Assoziation und zwingt Clients, legitime APs zu suchen.

> Wichtig: Die automatisierte drahtlose Eindämmung muss mit strengen RSSI-Grenzen konfiguriert werden. Die Eindämmung eines legitimen Nachbarnetzwerks – selbst versehentlich – stellt eine absichtliche Störung dar und verstößt in den meisten Gerichtsbarkeiten gegen Telekommunikationsvorschriften. Automatisieren Sie die Eindämmung nur für Bedrohungen, die sich nachweislich in Ihren physischen Räumlichkeiten befinden.

Phase 3: Physische Behebung

WIPS liefert den physischen Standort des Rogue AP über RF-Triangulation unter Verwendung von Signalstärkedaten mehrerer Sensoren. Diese Standortdaten sollten automatisch einen Arbeitsauftrag für IT- oder Gebäudemanagement-Mitarbeiter generieren, um das Gerät physisch zu lokalisieren und zu entfernen. Definieren Sie eine klare SLA für die physische Reaktion — typischerweise 30 Minuten für kritische Bedrohungen, 4 Stunden für hohe Bedrohungen.

Best Practices für den Unternehmenseinsatz

802.1X an kabelgebundenen Rändern priorisieren: IEEE 802.1X Network Access Control (NAC) an allen kabelgebundenen Switch-Ports ist die effektivste präventive Maßnahme. Wenn ein Mitarbeiter einen Consumer-Router an eine Wandbuchse anschließt, fordert der Switch-Port eine Authentifizierung, das nicht verwaltete Gerät schlägt fehl, und der Port bleibt in einem nicht autorisierten Zustand. Der Rogue AP erhält niemals eine IP-Adresse und erscheint niemals als RF-Bedrohung.

Kabelgebundene und drahtlose Daten korrelieren: Sich ausschließlich auf RF-Signaturen zu verlassen, ist für eine genaue Bedrohungsklassifizierung unzureichend. Die wichtigste WIPS-Funktion ist die Korrelation einer drahtlosen BSSID mit den kabelgebundenen MAC-Adresstabellen Ihrer Switches, um zu bestätigen, ob das Gerät physisch mit dem Unternehmens-LAN verbunden ist.

Integration mit Analyseplattformen: Nutzen Sie WiFi Analytics , um unerwartete Rückgänge legitimer Client-Assoziationen in bestimmten Zonen zu überwachen. Ein plötzlicher Rückgang der Client-Anzahl in einem bestimmten AP-Cluster kann auf einen Evil Twin-Angriff hindeuten, der Clients aktiv zu einem bösartigen AP in der Nähe zieht.

WPA3-Enterprise durchsetzen: Schreiben Sie WPA3-Enterprise mit 802.1X-Authentifizierung für alle Unternehmens-SSIDs vor. Dies eliminiert das Risiko, dass Clients sich mit offenen oder WPA2-PSK Rogue APs verbinden, die die Unternehmens-SSID senden, da der gegenseitige Authentifizierungsprozess bei einem illegitimen AP fehlschlägt.

Regelmäßige physische Audits durchführen: Ergänzen Sie WIPS durch regelmäßige physische Begehungen, insbesondere in Bereichen mit hohem Besucheraufkommen oder begrenzter CCTV-Abdeckung. Hinweise zur Sicherstellung einer umfassenden Sensorabdeckung zur Unterstützung der WIPS-Erkennungsgenauigkeit finden Sie in unserem Leitfaden unter So messen Sie die WiFi-Signalstärke und -Abdeckung .

Ein Rogue AP-Register führen: Protokollieren Sie jeden erkannten Rogue AP — einschließlich seiner MAC-Adresse, des Erkennungszeitpunkts, des physischen Standorts, der Klassifizierung und der Behebungsmaßnahme. Dieses Register ist ein wesentlicher Nachweis für PCI DSS- und GDPR-Compliance-Audits.

Praxisbeispiele für die Implementierung

Szenario 1: Stadthotel — Evil Twin-Angriff auf das Gastnetzwerk

Ein Firmenhotel mit 400 Zimmern in einer dichten städtischen Umgebung verzeichnete zeitweise Beschwerden von Gästen über langsame Konnektivität und einen gemeldeten Vorfall von Zugangsdatendiebstahl. Der WLC zeigte keine Hardwarefehler. Das Hotel war von Restaurants und Büros umgeben.

Nach der WIPS-Bereitstellung im dedizierten Sensormodus erkannte das System eine SSID namens „Hotel_Guest_Free“, die mit -52 dBm von einem Standort aus sendete, der auf den Korridor im vierten Stock trianguliert wurde. Die MAC-Adresskorrelation bestätigte, dass das Gerät nicht mit dem kabelgebundenen LAN des Hotels verbunden war – es handelte sich um einen mobilfunkverbundenen Hotspot, der als Honeypot fungierte.

Die automatisierte drahtlose Eindämmung wurde aktiviert. Innerhalb von 48 Stunden hörten die Beschwerden der Gäste auf. Der physische Standort wurde identifiziert und das Gerät – ein mobiler Hotspot, der in einem Putzschrank zurückgelassen wurde – entfernt. Das Hotel implementierte anschließend WPA3-Enterprise auf seiner Unternehmens-SSID und Captive Portal-Authentifizierung in seinem Guest WiFi -Netzwerk, wodurch die Angriffsfläche erheblich reduziert wurde.

Ergebnis: Keine Vorfälle von Zugangsdatendiebstahl in den 12 Monaten nach der Bereitstellung. PCI-Compliance-Audit ohne drahtlose Sicherheitsmängel bestanden.

Szenario 2: Einzelhandelskette — PCI DSS Compliance-Automatisierung über 500 Standorte

Eine große Einzelhandelskette gab jährlich etwa 180.000 £ für manuelle vierteljährliche drahtlose Sicherheitsbewertungen in 500 Filialen aus, um die Anforderungen zu erfüllen PCI DSS Anforderung 11.1. Jede Bewertung erforderte den Besuch eines spezialisierten Ingenieurs mit einem Spektrumanalysator an jedem Standort.

Die Kette implementierte standortübergreifend ein Hintergrund-Scanning-WIPS, das unter einer einzigen Managementkonsole zentralisiert war. Gleichzeitig wurde 802.1X an allen kabelgebundenen Switch-Ports in jeder Filiale implementiert. Die WIPS-Managementkonsole wurde so konfiguriert, dass sie monatlich automatisch PCI-Konformitätsberichte generiert.

Im ersten Quartal nach der Bereitstellung entdeckte das WIPS 23 unautorisierte APs im gesamten Bestand – 18 davon waren von Mitarbeitern angeschlossene Consumer-Router. Alle 18 wurden innerhalb weniger Minuten nach der Erkennung durch Port-Unterdrückung eingedämmt. Die verbleibenden 5 waren benachbarte Einzelhandelsnetzwerke und wurden korrekt als risikoarme Nachbarn klassifiziert.

Ergebnis: Die jährlichen Kosten für die Konformitätsbewertung wurden von 180.000 £ auf ca. 22.000 £ reduziert (zentralisierte WIPS-Lizenzierung und -Verwaltung). Die Vorbereitungszeit für Audits wurde um 85 % reduziert. Keine PCI-Wireless-Sicherheitsmängel in zwei aufeinanderfolgenden jährlichen Audits.

Diese Art von Infrastrukturintelligenz wird immer relevanter, da Purple seine Fähigkeiten im öffentlichen Sektor und in Unternehmen ausbaut – wie in Purple ernennt Iain Fox zum VP Growth – Public Sector, um digitale Inklusion und Smart City Innovation voranzutreiben hervorgehoben.

Fehlerbehebung & Risikominderung

Falsch-Positive in der automatisierten Eindämmung

Das größte Betriebsrisiko bei der WIPS-Bereitstellung ist die falsch-positive Eindämmung des WiFi-Netzwerks eines benachbarten Unternehmens. Dies stellt sowohl ein rechtliches als auch ein Reputationsrisiko dar.

Minderung: Implementieren Sie strenge RSSI-Schwellenwerte für die automatisierte Eindämmung – typischerweise -65 dBm oder stärker. Führen Sie während der Baseline-Phase eine gründliche AP-Nachbaruntersuchung durch und setzen Sie alle identifizierten benachbarten BSSIDs explizit auf die Whitelist. Überprüfen Sie das Klassifizierungsprotokoll wöchentlich während des ersten Betriebsmonats.

Versteckte SSIDs und Null-Beacons

Angreifer konfigurieren Rogue-APs oft so, dass sie ihre SSID (Null-SSID-Beacons) nicht senden, um grundlegende Erkennungstools zu umgehen.

Minderung: Moderne WIPS verlassen sich nicht ausschließlich auf Beacon-Frames. Sie überwachen 802.11-Probe-Requests von Client-Geräten und Probe-Responses von APs, um versteckte Netzwerke zu identifizieren. Stellen Sie sicher, dass Ihre WIPS-Richtlinie jede nicht erkannte BSSID kennzeichnet, unabhängig von der SSID-Sichtbarkeit.

Geschützte Management-Frames (802.11w)

IEEE 802.11w (Protected Management Frames) erschwert die Ausführung von drahtlosen Deauthentifizierungsangriffen gegen Clients, die dies unterstützen, da Management-Frames verschlüsselt und authentifiziert sind.

Minderung: Während 802.11w die Wirksamkeit der drahtlosen Eindämmung gegen geschützte Clients reduziert, schützt es auch Ihre legitimen Clients davor, von Angreifern deauthentifiziert zu werden. Das WIPS kann die Fähigkeit des Rogue-APs, Assoziationen aufrechtzuerhalten, weiterhin stören. Verpflichten Sie 802.11w für alle Unternehmens-SSIDs – dies schützt Ihre Clients und begrenzt gleichzeitig die Fähigkeit des Rogue-APs, Verbindungen anzuziehen und aufrechtzuerhalten.

Sensorabdeckungslücken

In großen oder architektonisch komplexen Veranstaltungsorten – mehrstöckigen Parkhäusern, Konferenzräumen im Untergeschoss, denkmalgeschützten Gebäuden mit dicken Mauern – kann die WIPS-Sensorabdeckung blinde Flecken aufweisen.

Minderung: Führen Sie vor der endgültigen Platzierung der Sensoren eine gründliche HF-Vermessung durch. Verwenden Sie die Triangulationsgenauigkeitsdaten des WIPS, um Zonen mit geringer Standortpräzision zu identifizieren und entsprechend Sensoren hinzuzufügen. Eine detaillierte Methodik finden Sie unter So messen Sie die WiFi-Signalstärke und -Abdeckung .

ROI und Geschäftsauswirkungen

Die Bereitstellung einer robusten WIPS-Architektur liefert messbare Ergebnisse in drei Dimensionen: Reduzierung der Compliance-Kosten, Effizienz der Incident Response und Risikominderung.

| Bereich der Geschäftsauswirkungen | Metrik | Typische Verbesserung |

|---|---|---|

| PCI DSS Compliance | Audit-Vorbereitungszeit | -80 bis -85% |

| Incident Response | Mittlere Lösungszeit (MTTR) | Stunden → Minuten |

| Kosten für Compliance-Bewertung | Jährliche Ausgaben für manuelle Scans | -70 bis -90% |

| Risiko von Datenlecks | Wahrscheinlichkeit des Diebstahls von Anmeldeinformationen über Rogue AP | Nahezu Null mit WIPS + 802.1X |

Compliance-Automatisierung: Die automatisierte WIPS-Berichterstattung erfüllt die PCI DSS Anforderung 11.1 und unterstützt die HIPAA-Wireless-Sicherheitsvorschriften, wodurch die Audit-Vorbereitungszeit erheblich reduziert und ein kontinuierlicher Nachweis der Kontrolleffektivität erbracht wird.

Incident-Response-Zeit: Durch die genaue Lokalisierung eines Rogue-APs auf einem Grundriss reduzieren IT-Teams die MTTR von Stunden manueller Spektrumanalyse auf Minuten. Dies reduziert direkt das Expositionsfenster und begrenzt potenzielle Datenverluste.

Marken- und Regulierungsschutz: Die Verhinderung von Datenlecks durch Evil Twin-Angriffe schützt das Unternehmen vor ICO-Durchsetzungsmaßnahmen gemäß GDPR, PCI-Strafen und dem Reputationsschaden einer öffentlich bekannt gemachten Verletzung. Die Kosten einer einzelnen signifikanten Verletzung – behördliche Bußgelder, forensische Untersuchung, Kundenbenachrichtigung – übersteigen typischerweise die gesamten mehrjährigen Kosten einer WIPS-Bereitstellung.

Da sich Enterprise WiFi zu intelligenteren, integrierten Plattformen entwickelt – einschließlich passwortloser Zugangsmodelle, wie in Wie ein WiFi-Assistent passwortlosen Zugang im Jahr 2026 ermöglicht untersucht, und nahtloser Navigationsfunktionen wie Purples Offline-Kartenmodus – wird die Sicherheit der zugrunde liegenden drahtlosen Infrastruktur zur Grundlage, auf der all diese Funktionen aufbauen.

Schlüsseldefinitionen

Rogue Access Point

Any wireless access point connected to a network without explicit authorisation from the network administrator, regardless of the intent of the person who installed it.

The primary wireless threat vector for bypassing perimeter security and exposing the internal LAN to unauthorised access.

Evil Twin AP

A fraudulent access point that broadcasts the same SSID as a legitimate network to deceive clients into connecting, enabling Man-in-the-Middle interception of traffic.

Typically deployed by external attackers near the target premises. Requires wireless containment rather than port suppression.

WIPS (Wireless Intrusion Prevention System)

A network security system that continuously monitors the RF spectrum for unauthorised wireless devices and can automatically take countermeasures including deauthentication and port suppression.

The enterprise standard for automated rogue AP detection and containment. Provides the continuous monitoring required by PCI DSS Requirement 11.1.

WIDS (Wireless Intrusion Detection System)

A passive variant of WIPS that detects and alerts on wireless threats but does not take automated containment actions.

Used in environments where automated containment carries legal or operational risk. Requires manual response to each alert.

Deauthentication Frame (802.11)

An IEEE 802.11 management frame used to terminate a wireless association between a client and an access point. Used by WIPS to disrupt connections to rogue APs.

The primary mechanism for wireless containment. Effectiveness is reduced against clients supporting 802.11w (Protected Management Frames).

BSSID (Basic Service Set Identifier)

The MAC address of a wireless access point's radio interface. Uniquely identifies each AP in the RF environment.

The primary identifier used by WIPS to track, classify, and target specific APs for containment.

Port Suppression

The act of administratively disabling a wired switch port via SNMP or API, cutting network connectivity to any device connected to that port.

The most effective containment method for rogue APs physically connected to the corporate LAN. Preferred over wireless deauthentication.

IEEE 802.1X (Port-Based NAC)

An IEEE standard for port-based Network Access Control that requires devices to authenticate before being granted network access via a wired or wireless port.

The foundational preventative control against rogue APs. An unauthenticated consumer router plugged into an 802.1X-enabled port will be denied network access entirely.

Background Scanning (Time-Slicing)

A WIPS deployment mode where serving APs periodically switch channels to scan for threats, rather than using dedicated sensor hardware.

A cost-effective alternative to dedicated sensor overlays for distributed or lower-risk environments. Provides periodic rather than continuous visibility.

PCI DSS Requirement 11.1

The Payment Card Industry Data Security Standard requirement mandating that organisations implement processes to detect and identify authorised and unauthorised wireless access points on a quarterly basis.

The primary compliance driver for WIPS adoption in retail and hospitality. Automated WIPS reporting directly satisfies this requirement.

Ausgearbeitete Beispiele

A 400-room corporate hotel in a dense urban environment is experiencing intermittent network performance issues and one confirmed guest credential theft incident. The WLC shows no hardware faults. The hotel is surrounded by cafes, restaurants, and offices. How should the IT team approach detection and containment?

- Deploy WIPS sensors in dedicated monitor mode across all floors to establish a 72-hour RF baseline. Configure RSSI thresholds to filter out neighbouring networks below -75 dBm.

- Review the classification log. The WIPS detects an SSID named 'Hotel_Guest_Free' broadcasting at -52 dBm, triangulated to the fourth-floor corridor.

- Perform MAC address correlation. The WIPS confirms the device is NOT connected to the hotel's wired LAN — it is a cellular-connected mobile hotspot. Port suppression is not available.

- Enable automated wireless containment (deauthentication frames) targeting the specific BSSID. Monitor client association logs to confirm guests are reconnecting to authorised APs.

- Dispatch security to the triangulated location. The device — a mobile hotspot — is found and removed from a housekeeping cupboard.

- Post-incident: implement WPA3-Enterprise on the corporate SSID and captive portal authentication on the guest network to reduce future attack surface.

A major retail chain needs to satisfy PCI DSS Requirement 11.1 across 500 locations. Manual quarterly wireless assessments cost £180,000 annually and are operationally disruptive. What is the recommended architecture?

- Deploy background-scanning WIPS on existing AP infrastructure across all 500 locations. This avoids the capital cost of dedicated sensor hardware while providing near-continuous visibility.

- Centralise WIPS management to a single console with role-based access for regional IT managers.

- Implement IEEE 802.1X on all wired switch ports in each store. This prevents rogue APs from connecting to the LAN, making WIPS the secondary (not primary) control.

- Configure automated monthly PCI compliance reports from the WIPS console, documenting all detected APs, their classification, and remediation actions.

- Define an escalation SLA: Critical rogue (on wire) → 30-minute physical response. High rogue (wireless only) → 4-hour investigation.

- Review and tune classification rules quarterly based on new threat intelligence.

Übungsfragen

Q1. Your WIPS alerts you to an AP broadcasting your corporate SSID at -52 dBm. The WIPS cannot correlate the AP's MAC address to any wired switch port. What is the correct automated response, and what is the legal constraint you must consider?

Hinweis: Consider the difference between wired and wireless containment capabilities, and the RSSI threshold for safe automated containment.

Musterlösung anzeigen

Initiate automated wireless containment (deauthentication frames) targeting the specific BSSID. Because the AP is not on the wired LAN, port suppression is impossible. The strong RSSI (-52 dBm) indicates the device is physically within or immediately adjacent to your premises, and spoofing the corporate SSID indicates malicious intent (Evil Twin), justifying immediate wireless containment. The legal constraint is that containment must only target this specific BSSID — not broadcast deauthentication — and the RSSI threshold confirms the device is within your perimeter, not a neighbouring network.

Q2. An employee plugs a consumer WiFi router into a wall ethernet jack in a conference room to provide connectivity for a visiting vendor. The WIPS detects the AP's SSID broadcasting at -48 dBm. Describe the two-layer defence that should prevent this from becoming a critical vulnerability.

Hinweis: Think about the control that should stop the threat at the wired edge, before the WIPS even detects the RF signal.

Musterlösung anzeigen

Layer 1 (Prevention): IEEE 802.1X on the conference room switch port should demand authentication when the consumer router is connected. The unmanaged router will fail authentication, and the switch port will remain in an unauthorised VLAN or blocked state, preventing the rogue AP from obtaining an IP address or bridging traffic to the corporate LAN. Layer 2 (Detection and Containment): If 802.1X is not deployed on that port, the WIPS detects the AP broadcasting at -48 dBm, correlates the MAC address to the wired LAN via switch MAC tables, classifies it as Critical (Rogue on Wire), and triggers automated port suppression — administratively disabling the specific switch port via SNMP or API.

Q3. A neighbouring retail unit upgrades their WiFi infrastructure. Their new APs are now visible to your WIPS sensors at -68 dBm. Your automated containment policy triggers and begins deauthenticating their clients. What went wrong, what is the immediate risk, and how do you prevent recurrence?

Hinweis: Consider the RSSI threshold configuration and the legal implications of interfering with third-party networks.

Musterlösung anzeigen

What went wrong: The automated containment RSSI threshold was set too low (or not configured), causing the WIPS to target a legitimate neighbouring network. The -68 dBm signal is within the containment trigger range but the device is not within the organisation's premises. Immediate risk: This constitutes intentional jamming and denial of service against a third-party network, violating telecommunications regulations (e.g., Ofcom regulations in the UK, FCC rules in the US). The organisation faces significant legal liability and potential regulatory enforcement. Prevention: Raise the automated containment RSSI threshold to -65 dBm or stronger. Conduct a neighbour AP survey and explicitly whitelist all identified neighbouring BSSIDs. Implement a manual review step for any AP between -65 dBm and -75 dBm before containment is authorised.