Die sicherste Methode der WiFi-Authentifizierung: Ein Vergleich

Dieser technische Leitfaden bietet einen definitiven, nach Rang geordneten Vergleich von WiFi-Authentifizierungsmethoden – vom veralteten WEP-Standard bis zur zertifikatbasierten EAP-TLS-Authentifizierung. Er unterstützt IT-Manager, Netzwerkarchitekten und CTOs in Unternehmen dabei, fundierte, compliance-konforme Sicherheitsentscheidungen zu treffen. Der Leitfaden behandelt die technische Architektur jedes Protokolls, reale Einsatzszenarien im Gastgewerbe und Einzelhandel sowie praktische Implementierungshinweise für Organisationen, die unter PCI DSS- und GDPR-Verpflichtungen agieren. Für Betreiber von Veranstaltungsorten und IT-Teams übersetzt dieser Leitfaden komplexe kryptografische Standards in umsetzbare Bereitstellungsentscheidungen mit messbaren Geschäftsergebnissen.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für Führungskräfte

- Technischer Tiefen-Einblick

- Die grundlegende Sicherheitsherausforderung drahtloser Netzwerke

- Protokoll-für-Protokoll-Analyse

- EAP-Methoden: Die kritische Entscheidung

- Implementierungsleitfaden

- Schritt 1: Infrastrukturbewertung und Hardwarevalidierung

- Schritt 2: RADIUS- und Identitätsspeicherarchitektur

- Schritt 3: Zertifikatsverwaltung für EAP-TLS

- Schritt 4: Phasenweise Einführung und Überwachung

- Best Practices

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

Für Unternehmen – von weitläufigen Einzelhandelsketten bis hin zu Stadien mit hoher Besucherfrequenz – bestimmt die Wahl der WiFi-Authentifizierungsmethode direkt die Sicherheitslage und den Compliance-Status der Organisation. Dieser Leitfaden bietet einen definitiven technischen Vergleich von WiFi-Sicherheitsprotokollen, bewertet deren Architektur, Schwachstellen und die Anwendbarkeit in der Praxis in den Bereichen Gastgewerbe, Einzelhandel, Gesundheitswesen und öffentlicher Sektor.

Über veraltete Shared-Key-Modelle hinaus erfordern moderne Implementierungen eine robuste Identitätsvalidierung, um Unternehmenswerte und Gastdaten zu schützen. Die Entwicklung von WEP zu EAP-TLS stellt eine grundlegende architektonische Verschiebung dar: von netzwerkweiten gemeinsamen Geheimnissen zu kryptografischen Geräteidentitäten. Durch das Verständnis dieser Entwicklung können IT-Führungskräfte sichere Netzwerke entwerfen, die den PCI DSS- und GDPR-Vorgaben entsprechen und sich nahtlos in Plattformen wie Purple's Guest WiFi und WiFi Analytics Lösungen integrieren lassen.

Die zentrale Entscheidung für die meisten IT-Teams in Unternehmen ist nicht, ob 802.1X eingesetzt werden soll, sondern welche EAP-Methode gewählt und wie die resultierende Infrastruktur verwaltet werden soll. Dieser Leitfaden bietet den Rahmen, um diese Entscheidung mit Zuversicht zu treffen.

Technischer Tiefen-Einblick

Die grundlegende Sicherheitsherausforderung drahtloser Netzwerke

Drahtlose Netzwerke stellen eine einzigartige Sicherheitsherausforderung dar: Das Übertragungsmedium ist von Natur aus öffentlich. Daten, die über Funkfrequenzen übertragen werden, reichen über die physischen Grenzen des Gebäudes, des Parkplatzes und potenziell bis auf die Straße hinaus. Jedes Gerät in Reichweite kann versuchen, diesen Datenverkehr abzufangen. Aus diesem Grund ist die Wahl des Authentifizierungs- und Verschlüsselungsprotokolls kein Konfigurationsdetail – sie ist eine grundlegende architektonische Entscheidung.

Die Arbeitsgruppe IEEE 802.11 hat die Sicherheitsstandards kontinuierlich weiterentwickelt, um dieser Herausforderung zu begegnen, und die Geschichte dieser Entwicklung ist eine nützliche Perspektive, um aktuelle Optionen zu bewerten.

Protokoll-für-Protokoll-Analyse

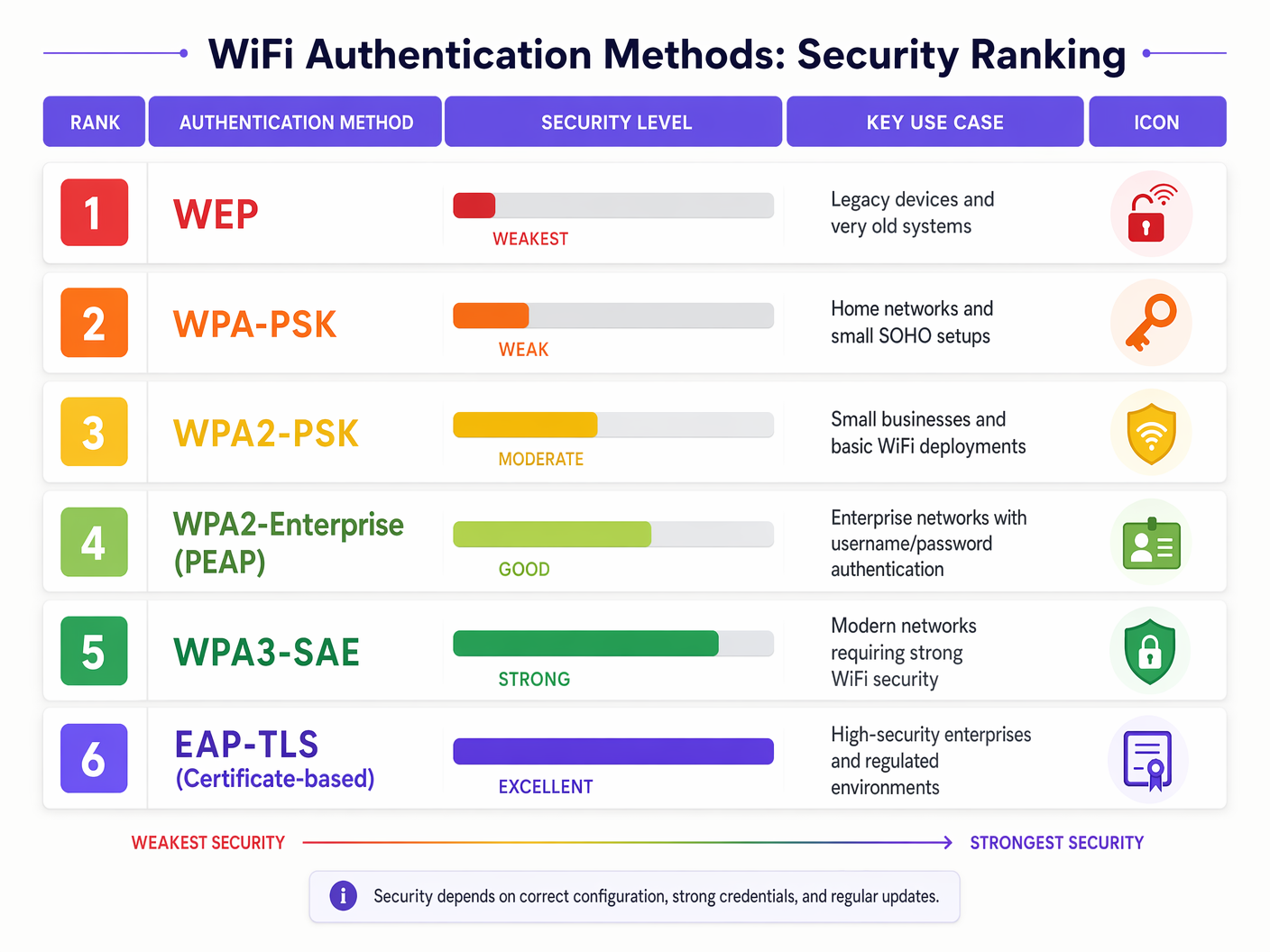

WEP (Wired Equivalent Privacy) — Veraltet

1997 als Teil des ursprünglichen IEEE 802.11 Standards eingeführt, nutzte WEP die RC4-Stromchiffre für Vertraulichkeit und CRC-32 für die Integritätsprüfung. Kryptografische Forscher identifizierten innerhalb weniger Jahre nach der Einführung grundlegende Schwachstellen im Schlüsselplanungsalgorithmus von RC4. Tools wie Aircrack-ng können einen WEP-Schlüssel in weniger als zwei Minuten knacken, indem sie passiv ein ausreichendes Datenvolumen erfassen. WEP ist vom IEEE vollständig veraltet und stellt ein kritisches Sicherheitsrisiko dar. Jede Organisation, die noch WEP-geschützte Netzwerke betreibt, verstößt gegen die PCI DSS-Anforderungen und sollte die Behebung als Notfall behandeln.

| Protokoll | Verschlüsselung | Schlüssellänge | Status |

|---|---|---|---|

| WEP | RC4 | 40/104-bit | Veraltet — Nicht verwenden |

| WPA | TKIP/RC4 | 128-bit | Veraltet |

| WPA2-PSK | AES-CCMP | 128/256-bit | Akzeptabel (eingeschränkte Anwendungsfälle) |

| WPA3-SAE | AES-CCMP + SAE | 128/256-bit | Empfohlen (privat/kleine Unternehmen) |

| WPA2-Enterprise | AES-CCMP + 802.1X | 128/256-bit | Empfohlen (Unternehmen) |

| WPA3-Enterprise | AES-GCMP + 802.1X | 192/256-bit | Goldstandard |

WPA und WPA2-PSK (Pre-Shared Key)

WPA ersetzte WEP durch die Implementierung von TKIP (Temporal Key Integrity Protocol), das selbst von WPA2 und seiner robusten AES-CCMP-Verschlüsselung abgelöst wurde. Während WPA2-PSK eine starke Over-the-Air-Verschlüsselung bietet, basiert es auf einem einzigen gemeinsamen Passwort, das an alle Benutzer verteilt wird. Diese Architektur weist zwei kritische Schwachstellen für den Unternehmenseinsatz auf.

Erstens ist es anfällig für Offline-Wörterbuchangriffe. Ein Angreifer, der den Vier-Wege-EAPOL-Handshake während der Client-Assoziation abfängt, kann diese Aufzeichnung offline nehmen und das Passwort in aller Ruhe mit GPU-beschleunigten Tools brute-forcen. Zweitens bietet es keine individuelle Benutzerverantwortung. Jedes Gerät im Netzwerk teilt denselben Verschlüsselungsschlüssel, was bedeutet, dass ein kompromittiertes Gerät den Datenverkehr jedes anderen Geräts im selben Netzwerksegment entschlüsseln kann. Für Retail -Umgebungen, die Zahlungskartendaten verarbeiten, ist dies ein direkter Verstoß gegen PCI DSS.

WPA3-SAE (Simultaneous Authentication of Equals)

WPA3 behebt die kryptografischen Kernschwächen von WPA2-PSK, indem es den Vier-Wege-Handshake durch den Dragonfly-Schlüsselaustausch ersetzt, der formal als Simultaneous Authentication of Equals (SAE) bekannt ist. SAE bietet zwei entscheidende Verbesserungen: Widerstandsfähigkeit gegen Offline-Wörterbuchangriffe (jeder Authentifizierungsversuch erfordert eine aktive Interaktion mit dem Access Point, wodurch Brute-Force rechnerisch undurchführbar wird) und Forward Secrecy (früherer Sitzungsdatenverkehr kann nicht entschlüsselt werden, selbst wenn das Passwort nachträglich kompromittiert wird). WPA3 ist der richtige Upgrade-Pfad für Standorte, die den Infrastrukturaufwand von 802.1X nicht rechtfertigen können – kleinere Einzelhandelsstandorte, IoT-Gerätenetzwerke und Zweigstellen.

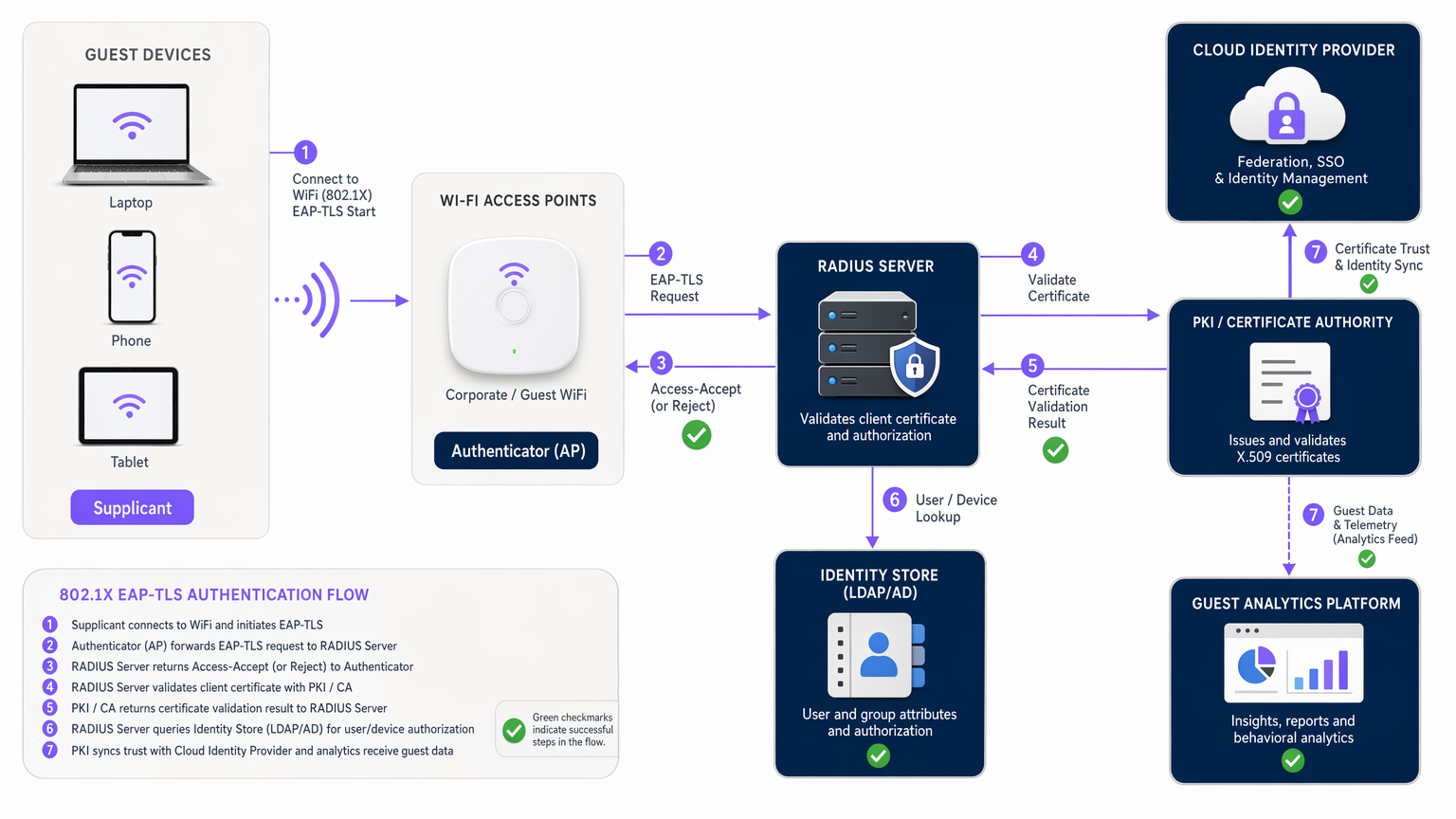

WPA2/WPA3-Enterprise (IEEE 802.1X)

Unternehmensumgebungen erfordern eine individuelle Identitätsvalidierung. Der IEEE 802.1X-Standard definiert eine portbasierte Netzwerkzugriffskontrolle, die das Extensible Authentication Protocol (EAP) verwendet, um Anmeldeinformationen vom Client-Gerät (dem Supplicant) über den Access Point (den Authenticator) an einen zentralen RADIUS-Server (den Authentication Server) zu übertragen. Der RADIUS-Server validiert die Anmeldeinformationen anhand eines Identitätsspeichers – Active Directory, LDAP oder einem Cloud-Identitätsanbieter – und sendet eine Access-Accept- oder Access-Reject-Nachricht zurück. Erst nach Erhalt von Access-Accept gewährt der AP dem Client vollen Netzwerkzugriff.

Diese Drei-Parteien-Architektur ist die Grundlage der Unternehmens-WiFi-Sicherheit und die obligatorische Basis für jede Organisation, die sensible Daten verarbeitet or, das in einer regulierten Branche tätig ist.

EAP-Methoden: Die kritische Entscheidung

Innerhalb des 802.1X-Frameworks bestimmt die Wahl der EAP-Methode die tatsächliche Stärke des Authentifizierungsaustauschs. Die beiden am weitesten verbreiteten Methoden in Unternehmensumgebungen sind PEAP und EAP-TLS.

PEAP (Protected EAP) etabliert einen sicheren TLS-Tunnel unter Verwendung eines serverseitigen Zertifikats, der den nachfolgenden Austausch von MSCHAPv2-Anmeldeinformationen (Benutzername und Passwort) schützt. Es ist betrieblich attraktiv, da es keine Zertifikatsbereitstellung auf Client-Geräten erfordert – Benutzer authentifizieren sich mit ihren bestehenden Active Directory-Anmeldeinformationen. Die Sicherheit von PEAP hängt jedoch vollständig davon ab, dass der Client das Zertifikat des RADIUS-Servers korrekt validiert. Wenn ein Benutzer dazu verleitet wird, ein gefälschtes Serverzertifikat zu akzeptieren – ein gut dokumentierter Angriffsvektor – kann der Angreifer Anmeldeinformationen im Klartext innerhalb des Tunnels abfangen. Eine strikte Zertifikatsvalidierung, die über Gruppenrichtlinien oder MDM erzwungen wird, ist bei jeder PEAP-Bereitstellung unerlässlich.

EAP-TLS (EAP-Transport Layer Security) ist die Authentifizierungsmethode mit der höchsten Sicherheit, die für WiFi-Netzwerke verfügbar ist. Sie erfordert eine gegenseitige Zertifikatsauthentifizierung: Der RADIUS-Server präsentiert dem Client ein Zertifikat, und der Client präsentiert dem RADIUS-Server ein einzigartiges Zertifikat. Beide Parteien müssen das Zertifikat des jeweils anderen erfolgreich validieren, bevor ein Netzwerkzugriff gewährt wird. Dies eliminiert passwortbasierte Schwachstellen vollständig. Ein kompromittiertes Passwort kann keinen Netzwerkzugriff gewähren, da der Angreifer den privaten Schlüssel, der mit dem Client-Zertifikat verbunden ist, nicht besitzt. Für einen detaillierten Vergleich dieser beiden Methoden siehe unseren speziellen Leitfaden: EAP-TLS vs. PEAP: ¿Qué protocolo de autenticación es el adecuado para su red?

| Merkmal | PEAP | EAP-TLS |

|---|---|---|

| Serverzertifikat erforderlich | Ja | Ja |

| Clientzertifikat erforderlich | Nein | Ja |

| Passwort verwendet | Ja (MSCHAPv2) | Nein |

| Widerstandsfähigkeit gegen Phishing | Moderat | Sehr hoch |

| PKI-Infrastruktur erforderlich | Teilweise | Vollständig |

| BYOD-Eignung | Hoch | Niedrig-Mittel |

| Eignung für verwaltete Geräte | Hoch | Sehr hoch |

| Übereinstimmung mit Vorschriften | Gut | Ausgezeichnet |

Implementierungsleitfaden

Die Bereitstellung robuster WiFi-Sicherheit, insbesondere 802.1X, erfordert eine sorgfältige Architekturplanung über vier wichtige Arbeitsbereiche hinweg.

Schritt 1: Infrastrukturbewertung und Hardwarevalidierung

Stellen Sie sicher, dass alle Access Points und Wireless LAN Controller die Zielstandards WPA3 oder 802.1X unterstützen. Überprüfen Sie die Firmware-Versionen im gesamten Bestand. Ältere Hardware erfordert möglicherweise Firmware-Upgrades oder einen Austausch. Für Hospitality -Umgebungen mit großen, verteilten AP-Beständen sollte diese Bewertung vor jeglichen Beschaffungsentscheidungen durchgeführt werden.

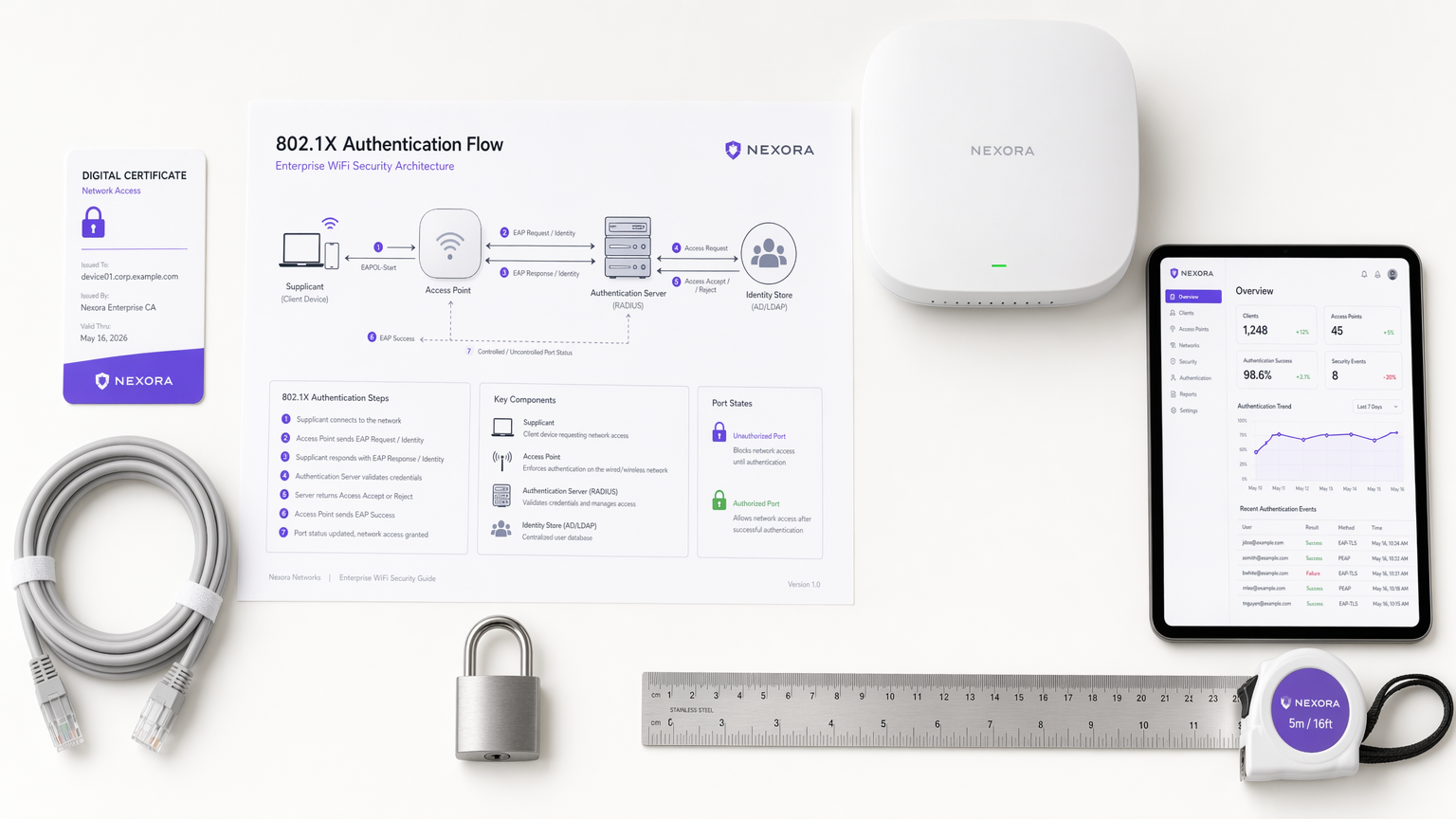

Schritt 2: RADIUS- und Identitätsspeicherarchitektur

Stellen Sie eine hochverfügbare RADIUS-Infrastruktur bereit. Für Unternehmensbereitstellungen bedeutet dies typischerweise ein Paar RADIUS-Server (primär und sekundär) an jedem wichtigen Standort oder einen Cloud-gehosteten RADIUS-Dienst für verteilte Organisationen. Integrieren Sie die RADIUS-Server in den Unternehmensidentitätsspeicher. Bei der Integration mit der Purple-Plattform kommuniziert die RADIUS-Infrastruktur sicher, um Benutzerprofile zu validieren und Sitzungsdaten in das WiFi Analytics -Dashboard einzuspeisen, wodurch Betreiber von Veranstaltungsorten Authentifizierungsereignisse mit Besucher-Verhaltensanalysen korrelieren können.

Schritt 3: Zertifikatsverwaltung für EAP-TLS

Für EAP-TLS-Bereitstellungen etablieren Sie eine robuste PKI. Dies beinhaltet die Bereitstellung einer Root Certificate Authority und, für größere Organisationen, einer oder mehrerer Intermediate CAs. Automatisieren Sie die Bereitstellung und den Widerruf von Client-Zertifikaten mithilfe einer MDM-Lösung (Microsoft Intune, Jamf oder VMware Workspace ONE). Das Zertifikatslebenszyklusmanagement – einschließlich automatischer Verlängerungs- und Widerrufs-Workflows – ist die betrieblich kritischste Komponente einer EAP-TLS-Bereitstellung. Ein abgelaufenes Zertifikat ist die häufigste Ursache für plötzliche, unerklärliche Authentifizierungsfehler. Dies ist gleichermaßen wichtig in Healthcare -Umgebungen, wo die Geräteverfügbarkeit geschäftskritisch ist.

Schritt 4: Phasenweise Einführung und Überwachung

Implementieren Sie die neue sichere SSID neben dem älteren Netzwerk. Migrieren Sie Benutzer in Kohorten – beginnend mit IT-Mitarbeitern, dann Abteilung für Abteilung. Überwachen Sie die RADIUS-Authentifizierungsprotokolle auf Fehlermuster. Verfolgen Sie die Authentifizierungs-Erfolgsrate als wichtige operative Metrik. Für Transport -Veranstaltungsorte wie Flughäfen und Bahnhöfe stellen Sie sicher, dass der Rollout-Plan das hohe Volumen an temporären, nicht verwalteten Geräten berücksichtigt, die sich mit Gastnetzwerken verbinden.

Best Practices

Erzwingen Sie die Zertifikatsvalidierung auf allen PEAP-Clients. Konfigurieren Sie Client-Geräte über Gruppenrichtlinien oder MDM so, dass sie das Zertifikat des RADIUS-Servers streng validieren und explizit nur der ausstellenden Root CA vertrauen. Verhindern Sie, dass Benutzer manuell nicht vertrauenswürdige Zertifikate akzeptieren. Dieser einzelne Konfigurationsschritt eliminiert den primären Angriffsvektor gegen PEAP-Bereitstellungen.

Implementieren Sie Netzwerksegmentierung. Trennen Sie Gastverkehr, Unternehmensdaten und IoT-Geräte in separate VLANs mit strengen Inter-VLAN-Firewall-Regeln. Dies ist eine grundlegende Sicherheitskontrolle, die den Explosionsradius eines einzelnen kompromittierten Geräts begrenzt. Die Prinzipien der SD-WAN-Architektur, die in The Core SD WAN Benefits for Modern Businesses diskutiert werden, ergänzen diesen Ansatz, indem sie eine zentralisierte Richtliniendurchsetzung über verteilte Standorte hinweg ermöglichen.

Automatisieren Sie das Zertifikatslebenszyklusmanagement. Legen Sie automatisierte Warnungen 90, 60 und 30 Tage vor dem Ablauf von Zertifikaten für alle PKI-Komponenten fest. Implementieren Sie, wo möglich, eine automatisierte Verlängerung. Der Zertifikatsablauf ist die am besten vermeidbare Ursache für Authentifizierungs-Ausfälle.

Implementieren Sie Wireless Intrusion Prevention (WIPS). WIPS-Sensoren können nicht autorisierte Access Points erkennen, die Ihre Unternehmens-SSID senden, und das Sicherheitsteam alarmieren, bevor Anmeldeinformationen abgegriffen werden. Dies ist besonders wichtig an stark frequentierten Orten, wo ein Angreifer physisch einen nicht autorisierten AP unbemerkt bereitstellen könnte.

Führen Sie Passpoint/Hotspot 2.0 für Gastnetzwerke ein. Für die Gastauthentifizierung in großem Maßstab ermöglicht Passpoint (IEEE 802.11u / Hotspot 2.0) Geräten, sich automatisch und sicher über bereitgestellte Profile zu verbinden, wodurch die Notwendigkeit von Captive Portal-Interaktionen bei wiederholten Besuchen entfällt. Dies ist die Architektur, die OpenRoaming, die globale WiFi-Roaming-Föderation, untermauert.

Fehlerbehebung & Risikominderung

RADIUS-Timeout- und Latenzprobleme. Eine hohe Latenz zwischen dem Access Point und dem RADIUS-Server kann EAP-Timeouts verursachen, was zu fehlgeschlagenen Authentifizierungen führt. Stellen Sie sicher, dass RADIUS-Server geografisch verteilt sind, relativ zum AP-Bestand. Für Zweigstellen sollten Sie die Bereitstellung lokaler RADIUS-Überlebensfähigkeit in Betracht ziehen, um die Authentifizierungsfähigkeit während WAN-Ausfällen aufrechtzuerhalten.

Fehler bei der Zertifikatsablaufzeit. Ein abgelaufenes Server- oder Client-Zertifikat führt zu sofortigen Authentifizierungsfehlern mit minimaler Diagnoseausgabe in den Client-Ereignisprotokollen. Implementieren Sie eine zentralisierte PKI-Überwachung mit automatischer Alarmierung. Für große Zertifikatsbestände sollten Sie eine dedizierte Plattform für das Zertifikats-Lifecycle-Management in Betracht ziehen.

Uhrzeitversatz und NTP-Synchronisation. Die Gültigkeit von Zertifikaten ist zeitgebunden. Wenn die Systemuhr auf einem Client-Gerät oder RADIUS-Server erheblich abweicht, schlägt die Zertifikatsvalidierung fehl. Stellen Sie sicher, dass die gesamte Netzwerkinfrastruktur und die verwalteten Geräte mit einer zuverlässigen NTP-Quelle synchronisiert sind.

Angriffe durch nicht autorisierte Access Points. In stark frequentierten Umgebungen kann ein Angreifer einen nicht autorisierten AP bereitstellen, der eine legitime SSID sendet, um Anmeldeinformationen von falsch konfigurierten Clients abzugreifen. Die Implementierung von WIPS und eine strenge clientseitige Zertifikatsvalidierung sind die primären Gegenmaßnahmen.

Komplexität des BYOD-Onboardings. EAP-TLS auf nicht verwalteten persönlichen Geräten erfordert einen sicheren Onboarding-Workflow. Verwenden Sie eine Network Access Control (NAC)-Lösung oder ein dediziertes Onboarding-Portal, um Benutzer durch die Zertifikatsinstallation zu führen. Leiten Sie Benutzer für Gastnetzwerke durch ein Captive Portal und stellen Sie Passpoint-Profile für den nachfolgenden sicheren Zugriff bereit.

ROI & Geschäftsauswirkungen

Die Investition in eine robuste WiFi-Sicherheitsarchitektur liefert einen messbaren Geschäftswert, der weit über die Risikominderung hinausgeht. Der finanzielle Business Case für ein Upgrade von PSK auf 802.1X kann in drei Dimensionen aufgebaut werden.

Reduzierung der Betriebskosten. Der Übergang zu EAP-TLS eliminiert die wiederkehrenden Kosten der Passwortrotation an verteilten Standorten. Für eine Einzelhandelskette mit 50 Filialen stellt der IT-Aufwand für die manuelle Aktualisierung von PSKs nach Personalwechseln – und das Sicherheitsrisiko in der Zeitspanne zwischen dem Ausscheiden eines Mitarbeiters und der Passwortänderung – einen quantifizierbaren Kostenfaktor dar. Die zertifikatsbasierte Authentifizierung reduziert dies auf eine einzige Widerrufsaktion in der PKI.

Minderung des Compliance-Risikos. Der Betrieb eines WEP- oder WPA2-PSK-Netzwerks in einer Umgebung, die Zahlungskartendaten verarbeitet, ist ein direkter Verstoß gegen PCI DSS. Die Kosten eines einzelnen Datenlecks – einschließlich forensischer Untersuchung, Neuausstellung von Karten, Bußgeldern und Reputationsschäden – übersteigen die für die Bereitstellung der 802.1X-Infrastruktur erforderlichen Kapitalinvestitionen bei Weitem.

Umsatzgenerierung durch sicheren Gastzugang. Eine sichere, profilbasierte Gastauthentifizierung – bereitgestellt über Plattformen wie Purple – verwandelt das WiFi-Netzwerk von einem Kostenfaktor in einen umsatzgenerierenden Vermögenswert. Durch die Erfassung verifizierter Erstanbieterdaten während des Authentifizierungsprozesses können Betreiber von Veranstaltungsorten in Hospitality und Retail umfassende Gastprofile erstellen, personalisierte Marketingkampagnen vorantreiben und messbare Steigerungen bei wiederholten Besuchen und Ausgaben pro Besuch erzielen. Die WiFi Analytics -Plattform bietet die Intelligenzschicht, die Authentifizierungsereignisse mit Geschäftsergebnissen verbindet.

Schlüsselbegriffe & Definitionen

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN. It defines the roles of Supplicant, Authenticator, and Authentication Server.

The foundational framework for enterprise WiFi security. IT teams encounter this when configuring RADIUS-based authentication on access points and when troubleshooting connection failures on corporate devices.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service. Defined in RFC 2865.

The central server infrastructure that processes authentication requests from WiFi access points and queries the identity database. Network architects must design for RADIUS high availability to prevent authentication outages.

Supplicant

The client device or software application that requests access to the network and provides credentials during the 802.1X authentication exchange.

When troubleshooting connection failures, IT teams must check the supplicant configuration — the WiFi settings on the client device — to ensure it is configured to trust the correct server certificate and use the correct EAP method.

Authenticator

The network device, typically a WiFi Access Point or managed switch, that acts as an intermediary in the 802.1X exchange, passing EAP messages between the Supplicant and the RADIUS server.

The AP enforces the security policy by blocking all network traffic from a client until the RADIUS server returns an Access-Accept message. Misconfigured authenticator settings are a common source of authentication failures.

EAP (Extensible Authentication Protocol)

An authentication framework defined in RFC 3748 that supports multiple authentication methods. EAP is not a protocol itself but a framework that carries specific authentication data over the wireless link.

IT teams select an EAP method (PEAP, EAP-TLS, EAP-TTLS) based on their infrastructure capabilities and security requirements. The choice of EAP method is the most consequential security decision in an 802.1X deployment.

PKI (Public Key Infrastructure)

The set of roles, policies, hardware, software, and procedures required to create, manage, distribute, use, store, and revoke digital certificates and manage public-key encryption.

A mandatory requirement for deploying EAP-TLS. IT teams must design a PKI architecture — including Root CA, Intermediate CAs, and certificate templates — before deploying certificate-based WiFi authentication.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication mechanism introduced in WPA3 that replaces the WPA2 four-way handshake with the Dragonfly key exchange, providing resistance to offline dictionary attacks and forward secrecy.

The recommended upgrade path from WPA2-PSK for environments where 802.1X infrastructure is not feasible. IT teams should prioritise WPA3-SAE deployment on any network that currently uses WPA2-PSK.

Passpoint / Hotspot 2.0

A Wi-Fi Alliance standard (based on IEEE 802.11u) that enables devices to automatically and securely connect to WiFi networks using provisioned profiles, without requiring manual captive portal interaction.

Critical for modern hospitality and retail guest WiFi deployments. Passpoint enables seamless, encrypted roaming for returning guests and underpins the OpenRoaming global WiFi federation, which Purple supports as an identity provider.

Forward Secrecy

A cryptographic property of a key exchange protocol that ensures session keys cannot be compromised even if the long-term private key is later exposed. Each session uses a unique, ephemeral key.

WPA3-SAE and EAP-TLS both provide forward secrecy. IT teams should cite this property when justifying the upgrade from WPA2-PSK, particularly in environments where historical traffic capture is a concern.

Fallstudien

A 400-room luxury hotel is upgrading its network infrastructure. The current guest WiFi uses a single WPA2-PSK password printed on room keycards. Management wants to improve security, prevent access by non-guests, and capture guest data for CRM and marketing, while ensuring a seamless connection experience that does not require guests to repeatedly log in.

Deploy Purple's Guest WiFi platform as the identity and onboarding layer, integrated with the hotel's Property Management System (PMS). On first connection, guests are directed to a captive portal that validates their booking reference against the PMS. Upon successful validation, the Purple platform provisions a Passpoint (Hotspot 2.0) profile to the guest's device. This profile contains the credentials required for 802.1X authentication. On all subsequent connections — including roaming between APs throughout the property — the device connects automatically and securely without any portal interaction. The hotel's marketing team receives verified guest profiles in the WiFi Analytics dashboard. The IT team gains individual session accountability and can revoke access for specific devices if required.

A regional retail chain with 50 locations uses WPA2-PSK for its corporate devices — handheld scanners, inventory tablets, and back-office workstations. The IT team must manually update the PSK across all sites whenever a member of staff leaves. The security team has flagged that the current PSK has not been rotated in 14 months. The organisation also processes payment card data and is subject to PCI DSS.

Migrate all corporate devices to WPA2/WPA3-Enterprise using EAP-TLS. Deploy a cloud-hosted RADIUS service (such as Cisco Duo, JumpCloud, or a self-hosted FreeRADIUS cluster) integrated with the corporate Active Directory. Enrol all corporate devices into Microsoft Intune. Use Intune to push unique machine certificates to each device, issued by an internal Certificate Authority. Configure the WiFi profile via Intune to use EAP-TLS with the machine certificate. When a member of staff leaves, the IT team revokes the certificate for their specific device in the PKI. Access is immediately terminated without affecting any other device. The network segmentation between the corporate SSID and the guest SSID ensures that payment card data traffic is isolated, satisfying PCI DSS Requirement 1.3.

Szenarioanalyse

Q1. A university campus wants to deploy secure WiFi for 20,000 students. They currently use a captive portal with Active Directory credentials. They want to move to 802.1X to encrypt over-the-air traffic. They do not have an MDM solution for student-owned devices (BYOD). Which EAP method should the network architect recommend, and what is the single most important configuration step to enforce?

💡 Hinweis:Consider the operational overhead of managing certificates on 20,000 unmanaged personal devices, and identify the primary attack vector against the recommended method.

Empfohlenen Ansatz anzeigen

The architect should recommend PEAP. While EAP-TLS provides higher assurance, deploying and managing client certificates on 20,000 unmanaged BYOD devices without an MDM is operationally infeasible. PEAP allows students to use their existing Active Directory credentials within a secure TLS tunnel. The single most important configuration step is to ensure the RADIUS server certificate is signed by a well-known public CA (such as DigiCert or Sectigo) and to configure the university's WiFi onboarding documentation to instruct students to verify the server certificate name before accepting. Without this, students may accept rogue server certificates, exposing their credentials to Man-in-the-Middle attacks.

Q2. A financial services firm requires the highest level of WiFi security for its corporate network. They have a fully managed device fleet controlled via Microsoft Intune. Following a recent phishing incident in which several employees surrendered their Active Directory passwords, the CISO has mandated that WiFi authentication must not rely on user passwords. Which protocol satisfies this requirement, and what infrastructure components are required?

💡 Hinweis:The solution must eliminate passwords from the authentication process entirely. Consider what replaces the password as the proof of identity.

Empfohlenen Ansatz anzeigen

The firm must deploy EAP-TLS. This protocol eliminates passwords entirely by requiring mutual certificate authentication. The required infrastructure components are: (1) an internal Certificate Authority (Root CA and Intermediate CA) to issue certificates; (2) Microsoft Intune configured to push unique machine certificates to all corporate devices; (3) a RADIUS server (such as NPS on Windows Server or Cisco ISE) configured to validate client certificates against the internal CA; and (4) a certificate revocation mechanism (CRL or OCSP) to enable immediate revocation of compromised or lost devices. Because EAP-TLS relies on the private key stored on the device rather than a user password, a stolen password cannot grant network access.

Q3. A stadium IT director is evaluating a proposal to upgrade their public guest WiFi. The vendor proposes using WPA3-SAE to provide better security than the current open network. The marketing director has a separate requirement to capture fan email addresses and phone numbers to build a CRM database for post-event communications. Are these two requirements compatible under the proposed architecture? If not, what is the correct solution?

💡 Hinweis:Consider what WPA3-SAE does and does not provide in terms of user identity capture. Think about how the business objective of data collection can be achieved alongside secure connectivity.

Empfohlenen Ansatz anzeigen

The two requirements are not compatible under the proposed WPA3-SAE architecture. WPA3-SAE provides strong encryption and resistance to dictionary attacks, but it does not capture user identity or marketing data — it simply secures the connection using a shared password. A fan connecting to a WPA3-SAE network is anonymous to the venue. The correct architecture is to deploy an open SSID (or a lightly secured network) that redirects connecting devices to a captive portal — such as Purple's Guest WiFi platform — where fans provide their details in exchange for access. The platform captures the verified first-party data for the CRM. After the initial registration, the platform can provision a Passpoint profile to the fan's device, enabling automatic, encrypted, and identity-verified connections on all subsequent visits. This architecture satisfies both the security requirement (encrypted subsequent connections) and the marketing requirement (verified identity capture).