eduroam und 802.1X: Sichere WiFi-Authentifizierung für Hochschulen

Dieser maßgebliche technische Leitfaden erläutert die Architektur, Bereitstellung und Sicherheit der eduroam- und 802.1X-Authentifizierung. Er wurde für IT-Manager und Netzwerkarchitekten konzipiert und behandelt praktische Implementierungsschritte, die Auswahl der EAP-Methode sowie die sichere Unterstützung des akademischen Roamings durch Veranstaltungsortbetreiber.

GuidesSlugPage.podcastTitle

GuidesSlugPage.podcastTranscript

- Zusammenfassung für die Geschäftsleitung

- Technischer Deep-Dive: 802.1X und die eduroam-Architektur

- Das 802.1X-Dreieck

- Die eduroam RADIUS-Proxy-Hierarchie

- EAP-Methoden: Sicherheit vs. Bereitstellbarkeit

- Implementierungsleitfaden

- 1. Infrastrukturvorbereitung

- 2. Zertifikatsverwaltung

- 3. Client-Konfiguration (Das CAT-Tool)

- 4. VLAN-Zuweisung und -Segmentierung

- Best Practices und herstellerneutrale Empfehlungen

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

Für Hochschulen und die Veranstaltungsorte, die deren Studierende und Mitarbeiter beherbergen, ist die Bereitstellung einer sicheren, nahtlosen drahtlosen Konnektivität kein Luxus mehr – sie ist ein operatives Muss. Der Standard für diese Konnektivität ist eduroam, ein globaler Roaming-Dienst, der auf dem IEEE 802.1X-Framework basiert.

Dieser Leitfaden bietet IT-Managern, Netzwerkarchitekten und Direktoren für Veranstaltungsortbetrieb eine umfassende, herstellerneutrale Referenz zum Verständnis, zur Bereitstellung und zur Fehlerbehebung von 802.1X und eduroam. Wir gehen über grundlegende theoretische Modelle hinaus, um die praktischen Realitäten von Unternehmens-Campus-WiFi zu behandeln, einschließlich Zertifikatsverwaltung, RADIUS-Proxy-Architektur und Integration in umfassendere Gastnetzwerkstrategien.

Ob Sie ein veraltetes Universitätsnetzwerk aufrüsten oder ein Konferenzzentrum für die Unterstützung akademischer Besucher konfigurieren: Die korrekte Implementierung von 802.1X mindert erhebliche Sicherheitsrisiken – insbesondere den Diebstahl von Anmeldeinformationen – und reduziert gleichzeitig den Supportaufwand drastisch. Für Veranstaltungsorte außerhalb der traditionellen Hochschulbildung ist das Verständnis dieser Standards entscheidend für die Bewertung kommerzieller Roaming-Föderationen wie OpenRoaming, die dieselbe zugrunde liegende Architektur teilen.

Technischer Deep-Dive: 802.1X und die eduroam-Architektur

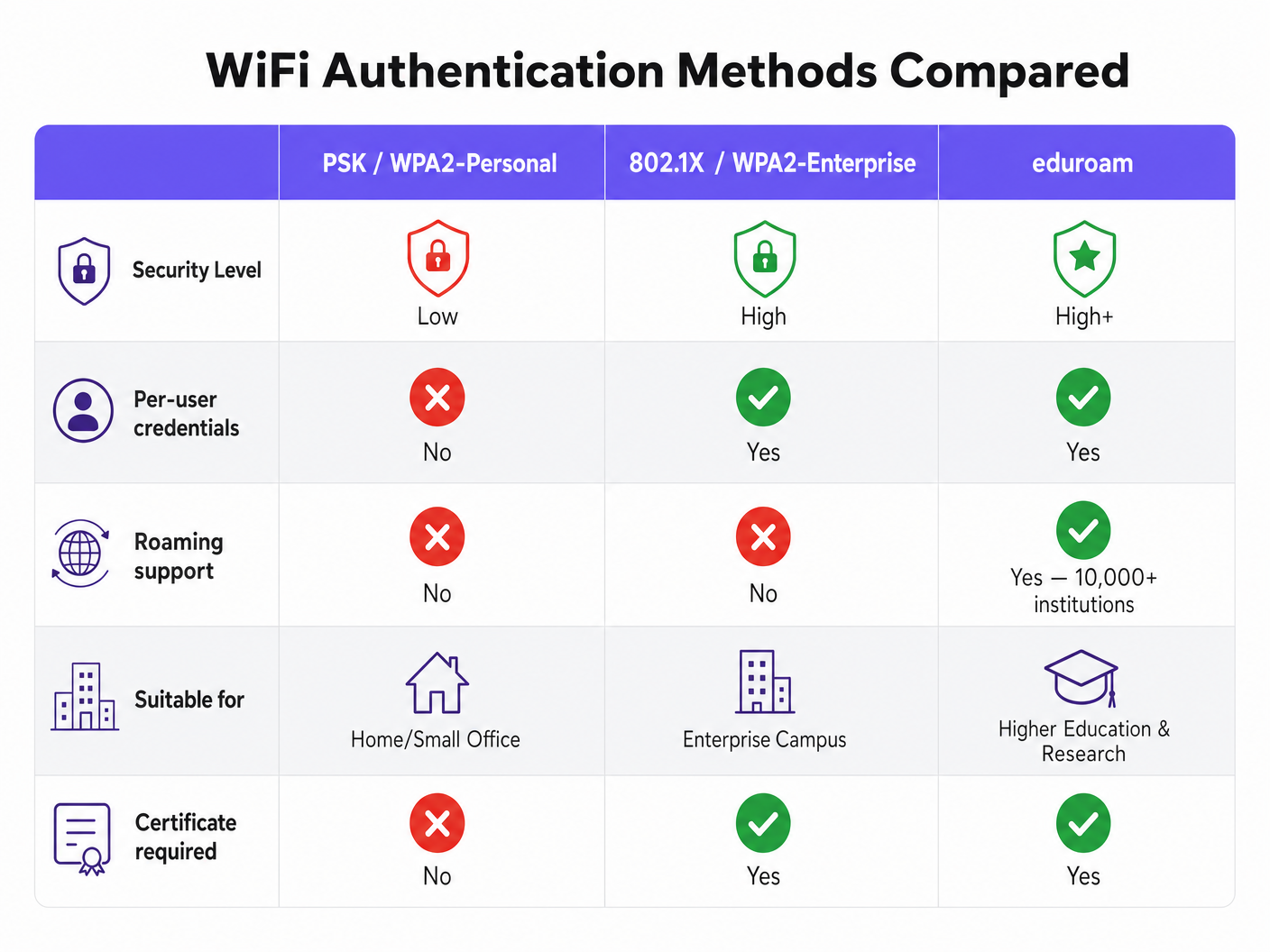

Im Kern ist eduroam eine Implementierung von IEEE 802.1X, dem Standard für die portbasierte Netzwerkzugriffskontrolle. Obwohl ursprünglich für kabelgebundene Netzwerke konzipiert, bildet 802.1X die Grundlage der WPA2-Enterprise- und WPA3-Enterprise-Sicherheit.

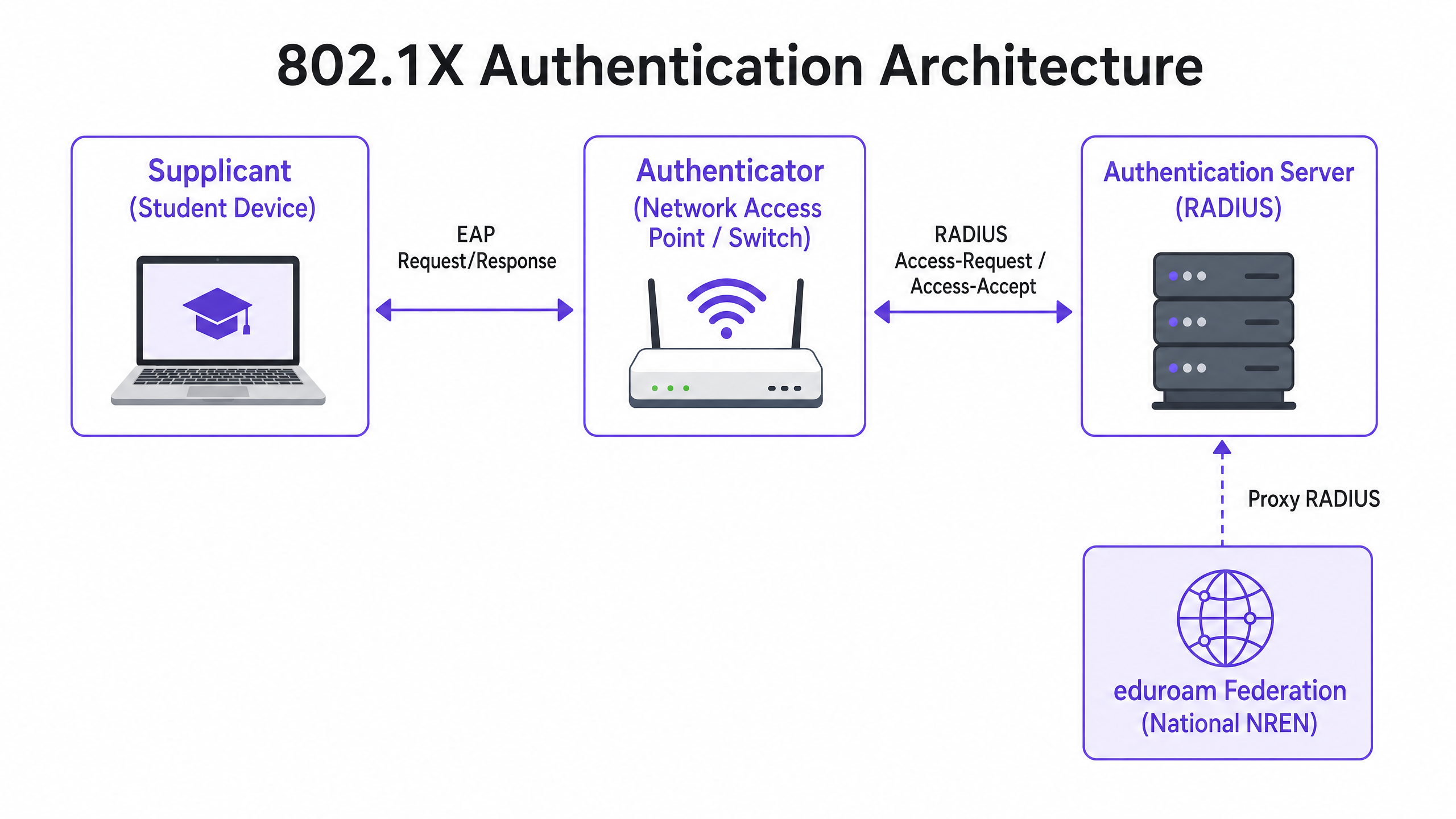

Das 802.1X-Dreieck

Das 802.1X-Framework basiert auf drei unterschiedlichen Komponenten, die zur Autorisierung des Zugriffs interagieren:

- Supplicant: Das Client-Gerät (z. B. der Laptop oder das Smartphone eines Studenten), das Netzwerkzugriff anfordert.

- Authenticator: Das Netzwerkzugriffsgerät (z. B. ein Wireless Access Point oder ein Managed Switch). Es fungiert als Gatekeeper und blockiert den gesamten Datenverkehr außer Authentifizierungsnachrichten, bis das Gerät autorisiert ist.

- Authentifizierungsserver: Das Backend-System, das Anmeldeinformationen validiert, fast immer ein RADIUS (Remote Authentication Dial-In User Service) Server.

Wenn ein Gerät eine Verbindung herstellt, richtet der Authenticator einen kontrollierten Port ein. Er leitet Extensible Authentication Protocol (EAP)-Nachrichten zwischen dem Supplicant und dem Authentifizierungsserver weiter. Sind die Anmeldeinformationen gültig, sendet der Server eine RADIUS Access-Accept-Nachricht zurück, und der Authenticator öffnet den Port für den standardmäßigen IP-Verkehr.

Die eduroam RADIUS-Proxy-Hierarchie

Was eduroam einzigartig macht, ist seine föderierte Architektur. Es ermöglicht Benutzern, sich an jeder teilnehmenden Institution mit ihren Heim-Anmeldeinformationen zu authentifizieren, ohne dass die Host-Institution eine Kopie dieser Anmeldeinformationen benötigt.

Dies wird durch eine hierarchische RADIUS-Proxy-Kette erreicht. Wenn ein Benutzer von username@university.ac.uk sich mit der eduroam SSID an einem Host-Veranstaltungsort verbindet:

- Das Gerät des Benutzers sendet eine Authentifizierungsanfrage im Format

username@university.ac.uk. - Der RADIUS-Server des Host-Veranstaltungsortes prüft den Realm (den Teil nach dem

@). Da er ihn als externe Domäne erkennt, leitet er die Anfrage an den nationalen Top-Level-RADIUS-Server (betrieben vom National Research and Education Network, oder NREN) weiter. - Der nationale Server leitet die Anfrage an den RADIUS-Server der Heimateinrichtung (

university.ac.uk) weiter. - Die Heimateinrichtung validiert die Anmeldeinformationen und sendet eine

Access-Accept- oderAccess-Reject-Nachricht die Kette hinunter zurück.

Dieser gesamte Prozess ist typischerweise in weniger als zwei Sekunden abgeschlossen. Entscheidend ist, dass das Passwort des Benutzers niemals der Host-Institution oder den Zwischen-Proxys offengelegt wird; es ist innerhalb eines verschlüsselten EAP-Tunnels geschützt, der direkt zwischen dem Supplicant und dem Heim-RADIUS-Server aufgebaut wird.

EAP-Methoden: Sicherheit vs. Bereitstellbarkeit

Die Wahl der EAP-Methode bestimmt, wie der verschlüsselte Tunnel gebildet und wie Anmeldeinformationen ausgetauscht werden. Die eduroam Policy Service Definition schränkt zulässige Methoden stark ein, um die Sicherheit zu gewährleisten.

- PEAP (Protected EAP): Die häufigste Bereitstellung. Es etabliert einen TLS-Tunnel unter Verwendung eines serverseitigen Zertifikats auf dem RADIUS-Server. Der Client authentifiziert sich dann innerhalb dieses Tunnels, typischerweise unter Verwendung von MSCHAPv2 (Benutzername und Passwort). Es ist relativ einfach bereitzustellen, aber anfällig für Angriffe durch Rogue Access Points, wenn Clients nicht so konfiguriert sind, dass sie das Serverzertifikat streng validieren.

- EAP-TLS: Der Goldstandard für Sicherheit. Es erfordert eine gegenseitige Authentifizierung, was bedeutet, dass sowohl der RADIUS-Server als auch das Client-Gerät gültige Zertifikate vorweisen müssen. Obwohl es immun gegen Credential Phishing ist, erfordert es eine robuste Public Key Infrastructure (PKI) zur Ausstellung und Verwaltung von Client-Zertifikaten, was die Bereitstellung in großem Maßstab komplexer macht.

Implementierungsleitfaden

Die Bereitstellung von 802.1X und eduroam erfordert eine sorgfältige Koordination zwischen Netzwerkinfrastruktur, Identitätsmanagement und Client-Konfiguration.

1. Infrastrukturvorbereitung

Stellen Sie sicher, dass Ihre Wireless Access Points und Controller WPA2-Enterprise/WPA3-Enterprise und 802.1X unterstützen. Jede moderne Hardware der Enterprise-Klasse (Cisco, Aruba, Juniper usw.) wird diese Anforderung erfüllen. Sie müssen außerdem eine robuste RADIUS-Infrastruktur (z. B. FreeRADIUS, Cisco ISE, Aruba ClearPass) bereitstellen, die die erwartete Authentifizierungslast bewältigen und Anfragen proxen kann.

2. Zertifikatsverwaltung

Für PEAP-Bereitstellungen benötigt Ihr RADIUS-Server ein TLS-Zertifikat, das von einer von Ihren Clients vertrauten Zertifizierungsstelle (CA) ausgestellt wurde. Verwenden Sie keine selbstsignierte Zertifikate für eduroam-Produktionsbereitstellungen. Das Zertifikat muss regelmäßig erneuert werden, um Authentifizierungsausfälle zu verhindern.

3. Client-Konfiguration (Das CAT-Tool)

Der häufigste Fehlerpunkt bei eduroam-Bereitstellungen ist eine Fehlkonfiguration des Clients. Benutzer, die sich manuell verbinden, versäumen es oft, die Zertifikatsvalidierung zu konfigurieren, wodurch sie anfällig für das Abgreifen von Anmeldeinformationen werden.

Um dies zu mindern, müssen Institutionen das eduroam Configuration Assistant Tool (CAT) oder eine MDM-Lösung verwenden, um vorkonfigurierte Profile zu verteilen. Diese Profile konfigurieren automatisch die korrekte EAP-Methode, pinnen das erwartete RADIUS-Server-Zertifikat und legen die entsprechenden internen Authentifizierungsprotokolle fest.

4. VLAN-Zuweisung und -Segmentierung

Eine ausgereifte Bereitstellung nutzt RADIUS-Attribute, um VLANs dynamisch basierend auf der Benutzeridentität zuzuweisen.

- Heimnutzer: Zugewiesen zu internen VLANs mit entsprechendem Zugriff auf Campus-Ressourcen.

- Gastnutzer: Zugewiesen zu einem eingeschränkten Gast-VLAN mit reinem Internetzugang.

Diese Segmentierung ist entscheidend für Sicherheit und Compliance und stellt sicher, dass Gastgeräte nicht auf sensible interne Netzwerke zugreifen können.

Best Practices und herstellerneutrale Empfehlungen

- WPA3 priorisieren: Aktivieren Sie für neue Bereitstellungen WPA3-Enterprise, um von der obligatorischen 192-Bit-Verschlüsselung und einem verbesserten Schutz vor Offline-Wörterbuchangriffen zu profitieren.

- Zertifikatsvalidierung erzwingen: Schreiben Sie die Verwendung von Konfigurationsprofilen (über CAT oder MDM) vor, um sicherzustellen, dass Supplikanten das RADIUS-Server-Zertifikat strikt validieren, bevor sie Anmeldeinformationen übertragen.

- RadSec verwenden: Verwenden Sie bei der Konfiguration von RADIUS-Proxy-Verbindungen zur nationalen Föderation RadSec (RADIUS over TLS) anstelle von einfachem UDP. Dies verschlüsselt den Proxy-Verkehr und verbessert die Zuverlässigkeit über WAN-Verbindungen.

- Integration mit Gastlösungen: eduroam bedient nur Benutzer mit akademischen Zugangsdaten. Sie müssen eine separate, sichere Guest WiFi -Lösung für Auftragnehmer, öffentliche Besucher und Veranstaltungsteilnehmer bereitstellen.

- Zugehörige Infrastruktur überprüfen: Stellen Sie sicher, dass Ihr zugrunde liegendes Netzwerk sicher ist. Lesen Sie unseren Leitfaden Schützen Sie Ihr Netzwerk mit starkem DNS und Sicherheit für weitere Details. Wenn Sie temporäre Infrastruktur für Universitätsveranstaltungen bereitstellen, konsultieren Sie Event WiFi: Planung und Bereitstellung temporärer drahtloser Netzwerke oder die portugiesische Version Event WiFi: Planeamento e Implementação de Redes Sem Fios Temporárias .

Fehlerbehebung & Risikominderung

Wenn die Authentifizierung fehlschlägt, ist eine systematische Fehlerbehebung unerlässlich.

- Fehlerdomäne isolieren: Bestimmen Sie, ob der Fehler lokal (betrifft Ihre eigenen Benutzer in Ihrem eigenen Netzwerk), remote (betrifft Ihre Benutzer anderswo) oder eingehend (betrifft Besucher in Ihrem Netzwerk) ist.

- RADIUS-Protokolle prüfen: Die RADIUS-Server-Protokolle sind die definitive Quelle der Wahrheit. Suchen Sie nach

Access-Reject-Meldungen (die auf falsche Anmeldeinformationen oder Richtlinienverstöße hinweisen) oder Timeouts (die auf Proxy-Konnektivitätsprobleme hinweisen). - Zertifikatsgültigkeit überprüfen: Stellen Sie sicher, dass das RADIUS-Server-Zertifikat nicht abgelaufen ist und dass die vollständige Zertifikatskette dem Client präsentiert wird.

- Upstream-Latenz überwachen: Eine hohe Latenz bei der Verbindung zum nationalen RADIUS-Proxy kann zu Client-Timeouts führen, was selbst bei korrekten Anmeldeinformationen zu fehlgeschlagenen Verbindungen führt.

ROI & Geschäftsauswirkungen

Für Hochschulen wird der ROI einer ordnungsgemäßen eduroam-Bereitstellung an drastisch reduzierten Support-Tickets gemessen. Durch die Eliminierung von Captive Portals und der manuellen Passworteingabe verzeichnen IT-Helpdesks einen signifikanten Rückgang der Anrufe im Zusammenhang mit Konnektivität. (Purples Engagement in diesem Sektor ist offensichtlich; siehe Purple Signals Higher Education Ambitions with Appointment of VP Education Tim Peers ).

Für kommerzielle Veranstaltungsorte – wie jene im Bereich Gastgewerbe , Einzelhandel , Gesundheitswesen oder Transport – bietet die Unterstützung von eduroam Visitor Access (eVA) oder ähnlichen Föderationen wie OpenRoaming ein reibungsloses Erlebnis für hochwertige Zielgruppen. Es stellt sicher, dass akademische Besucher sich automatisch und sicher verbinden können, was die Zufriedenheit verbessert und es dem Veranstaltungsort ermöglicht, eine strikte Netzwerksegmentierung aufrechtzuerhalten. Wenn Ihr Veranstaltungsort dedizierte Bandbreite zur Unterstützung benötigt, sollten Sie Was ist eine Standleitung? Dediziertes Business Internet lesen.

Bei der Planung von Netzwerk-Upgrades stellt die Integration von 802.1X-Funktionen sicher, dass die Infrastruktur für moderne identitätsgesteuerte Netzwerke bereit ist und die Grundlage für fortschrittliche WiFi Analytics und standortbasierte Dienste legt.

GuidesSlugPage.keyDefinitionsTitle

802.1X

An IEEE standard for port-based Network Access Control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol for enterprise-grade WiFi security, replacing shared passwords (PSKs) with individualised authentication.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The backend server in an 802.1X deployment that actually checks the user's credentials against a directory (like Active Directory).

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections. It provides for the transport and usage of various authentication mechanisms.

The language spoken between the client device and the RADIUS server during the 802.1X handshake.

Supplicant

The client device (e.g., laptop, smartphone) or the software on that device attempting to authenticate to a network using 802.1X.

The entity requesting access. Its configuration (especially regarding certificate validation) is critical for security.

Authenticator

The network device (e.g., wireless access point, Ethernet switch) that facilitates the 802.1X authentication process by passing messages between the Supplicant and the Authentication Server.

The gatekeeper that blocks network traffic until the RADIUS server gives the green light.

PEAP (Protected Extensible Authentication Protocol)

An EAP method that encapsulates the EAP transaction within a TLS tunnel established using a server-side certificate, protecting the inner authentication (usually a password).

The most common authentication method for eduroam, balancing security with ease of deployment.

RadSec

A protocol for transmitting RADIUS data over TCP and TLS, rather than the traditional UDP.

Recommended for securing the proxy connections between institutions and the national eduroam federation, preventing interception of authentication traffic.

Realm

The portion of a user's identity following the '@' symbol (e.g., 'university.ac.uk' in 'user@university.ac.uk').

Used by RADIUS proxy servers to determine where to route the authentication request in a federated environment like eduroam.

GuidesSlugPage.workedExamplesTitle

A 400-room conference hotel adjacent to a major university frequently hosts academic symposiums. The IT Director wants to allow visiting academics to connect automatically without using the hotel's standard captive portal, but must ensure these visitors cannot access the hotel's corporate network or the standard guest network VLAN.

The hotel should implement eduroam Visitor Access (eVA) or join a commercial federation like OpenRoaming.

- The hotel configures a new SSID ('eduroam' or 'OpenRoaming') on their enterprise access points.

- The APs are configured to use WPA2-Enterprise/802.1X.

- The hotel deploys a local RADIUS server configured to proxy authentication requests for external realms to the national federation (for eduroam) or the OpenRoaming hub.

- Crucially, the local RADIUS server is configured to return a specific VLAN ID attribute in the

Access-Acceptmessage for all proxied authentications. - The access points place these authenticated users onto an isolated, internet-only VLAN, completely segmented from the hotel's corporate and standard guest traffic.

A university IT team notices a spike in compromised student accounts. Investigation reveals that students are connecting to a rogue access point broadcasting the 'eduroam' SSID at a local coffee shop. The rogue AP is using a self-signed certificate to harvest credentials via PEAP.

The IT team must immediately enforce strict certificate validation on all client devices.

- They must stop advising students to manually connect to the SSID and 'accept the certificate warning'.

- They deploy the eduroam Configuration Assistant Tool (CAT) for BYOD devices and update MDM profiles for managed devices.

- These profiles configure the supplicant to only trust the specific Certificate Authority (CA) that issued the university's RADIUS server certificate, and to verify the server's Common Name (CN).

- Once configured, if a student's device encounters the rogue AP, the EAP tunnel establishment will fail because the rogue certificate does not match the pinned CA/CN, preventing the transmission of credentials.

A retail chain wants to offer OpenRoaming across 50 locations using their existing guest WiFi infrastructure, which currently relies on an open SSID with a captive portal.

The retail chain must upgrade their network to support 802.1X and RADIUS proxying.

- The network team enables a new SSID broadcasting the OpenRoaming Consortium OI (Organization Identifier).

- They configure the access points to authenticate via 802.1X.

- They configure their central RADIUS server to proxy requests to the OpenRoaming federation hub.

- They ensure their internet backhaul can support the expected increase in automated connections, potentially upgrading to dedicated leased lines if necessary.

GuidesSlugPage.practiceQuestionsTitle

Q1. Your university is deploying a new wireless network. The CISO mandates that credential phishing via rogue access points must be mathematically impossible. Which EAP method must you select?

GuidesSlugPage.hintPrefixConsider which method relies on passwords versus which relies entirely on cryptographic keys.

GuidesSlugPage.viewModelAnswer

You must select EAP-TLS. Unlike PEAP, which relies on a password inside a TLS tunnel, EAP-TLS requires mutual certificate authentication. Because the client device authenticates using a cryptographic certificate rather than a password, there are no credentials for a rogue access point to phish.

Q2. A visiting researcher from another university complains they cannot connect to your eduroam network. Your local users are connecting fine. You check your local RADIUS server logs and see the request arriving, but it times out before an Access-Accept is received. What is the most likely cause?

GuidesSlugPage.hintPrefixThink about the path the authentication request takes for a visiting user versus a local user.

GuidesSlugPage.viewModelAnswer

The most likely cause is a connectivity or latency issue between your local RADIUS server and the national NREN RADIUS proxy. Because local users authenticate directly against your server, they are unaffected. The visiting user's request must be proxied upstream, and a timeout indicates the response from the home institution is not returning in time.

Q3. You are a network architect for a retail chain located near a large university. You want to offer seamless WiFi to students using eduroam Visitor Access (eVA), but you must comply with PCI DSS for your point-of-sale terminals. How do you securely integrate eVA?

GuidesSlugPage.hintPrefixHow does 802.1X allow the network access point to differentiate traffic after authentication?

GuidesSlugPage.viewModelAnswer

You integrate eVA by configuring your RADIUS server to assign all successful eVA authentications to a dedicated, internet-only guest VLAN. The Access-Accept message from the RADIUS server must include the specific VLAN ID. This ensures student devices are completely segmented from the PCI-compliant VLAN used by the point-of-sale terminals, satisfying compliance requirements.