Einrichtung von Enterprise WiFi auf iOS und macOS mit 802.1X

Dieser maßgebliche Leitfaden bietet leitenden IT-Führungskräften umsetzbare Schritte für die Bereitstellung von 802.1X Enterprise WiFi auf iOS- und macOS-Geräten. Er behandelt die zertifikatbasierte Authentifizierung (EAP-TLS), MDM-Konfigurationsprofile und die Architekturintegration zur Sicherung von Unternehmensnetzwerken bei gleichzeitiger Unterstützung von BYOD-Initiativen.

- Zusammenfassung für Führungskräfte

- Technischer Tiefen-Einblick

- Die 802.1X-Architektur

- Apples Konfigurationsprofile

- Implementierungsleitfaden

- Schritt 1: PKI- und RADIUS-Vorbereitung

- Schritt 2: MDM-Payload-Konfiguration (Jamf / Intune)

- Schritt 3: Netzwerksegmentierung

- Best Practices

- Fehlerbehebung & Risikominderung

- Das Szenario des 'stillen Fehlers'

- SCEP-Registrierungs-Timeouts

- ROI & Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

Für CTOs und Netzwerkarchitekten, die große Veranstaltungsorte verwalten – von Gastgewerbe und Einzelhandel bis hin zu Verkehrsknotenpunkten – ist die Sicherung des drahtlosen Unternehmenszugangs von größter Bedeutung. Das Vertrauen auf Pre-Shared Keys (PSKs) oder veraltete Captive Portals für den Zugriff von Mitarbeitern und Unternehmensgeräten setzt das Netzwerk Diebstahl von Anmeldeinformationen und Compliance-Verstößen aus.

Diese technische Referenz beschreibt die Implementierung von 802.1X unter Verwendung von EAP-TLS (Extensible Authentication Protocol-Transport Layer Security) für Apple-Geräte (iOS und macOS). Durch die Erzwingung der zertifikatbasierten Authentifizierung eliminieren Unternehmen passwortbezogene Schwachstellen, optimieren die Geräteintegration über Mobile Device Management (MDM)-Plattformen wie Jamf und Intune und gewährleisten eine robuste Netzwerksegmentierung. Während Guest WiFi -Lösungen den öffentlichen Zugang und die Datenerfassung handhaben, schützt eine korrekt architekturierte 802.1X-Bereitstellung interne Ressourcen und gewährleistet die Einhaltung der PCI DSS- und GDPR-Vorschriften.

Hören Sie sich unten unseren 10-minütigen technischen Briefing-Podcast an, um einen schnellen Überblick über die Architektur und häufige Fallstricke zu erhalten.

Technischer Tiefen-Einblick

Die 802.1X-Architektur

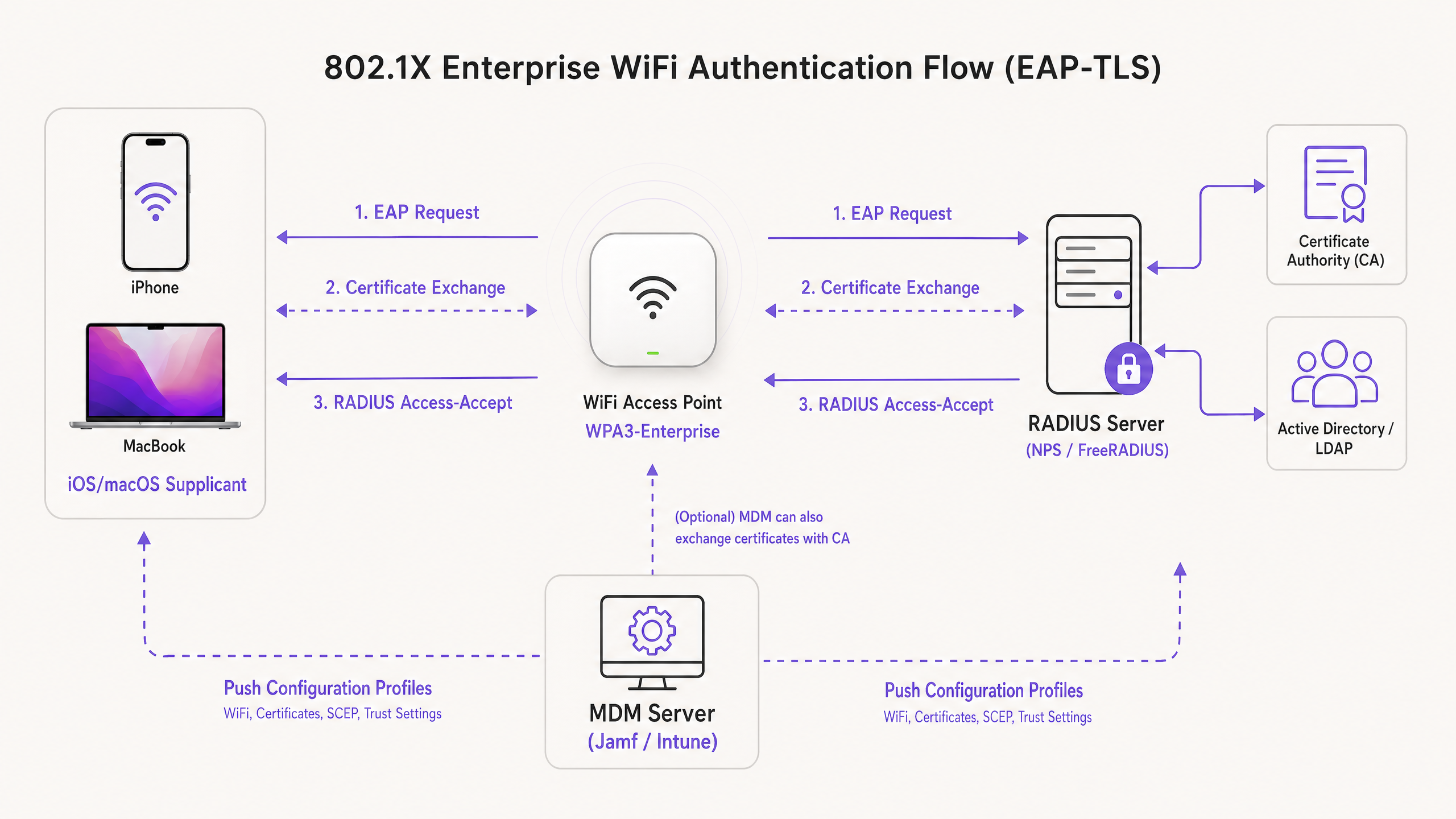

Der IEEE 802.1X-Standard definiert die portbasierte Netzwerkzugriffskontrolle (PNAC). Im drahtlosen Kontext verhindert er, dass ein Client (der Supplicant) Datenverkehr über den Access Point (den Authenticator) leitet, bis der RADIUS-Server (der Authentifizierungsserver) dessen Identität überprüft hat.

Bei der Bereitstellung für Apple-Ökosysteme ist EAP-TLS der Industriestandard. Im Gegensatz zu PEAP oder TTLS, die auf Benutzeranmeldeinformationen basieren, die kompromittiert werden können, erfordert EAP-TLS, dass sowohl der RADIUS-Server als auch das Client-Gerät digitale Zertifikate vorlegen. Dieser gegenseitige Authentifizierungsprozess garantiert, dass das Gerät autorisiert ist und das Netzwerk, mit dem es sich verbindet, legitim ist, wodurch Angriffe von Rogue APs vereitelt werden.

Apples Konfigurationsprofile

Apple-Geräte unterstützen die automatische Zertifikatsregistrierung ohne externe Verwaltung nicht nativ. Um EAP-TLS im großen Maßstab bereitzustellen, müssen IT-Teams Konfigurationsprofile (.mobileconfig-Dateien) verwenden. Diese XML-Dateien enthalten spezifische Payloads:

- WiFi-Payload: Definiert die SSID, den Sicherheitstyp (WPA3-Enterprise) und die unterstützten EAP-Typen.

- Zertifikats-Payloads: Liefert die Root-CA und alle erforderlichen Intermediate-CAs, um dem RADIUS-Server zu vertrauen.

- SCEP/ACME-Payload: Konfiguriert das Protokoll, das zum Anfordern eines eindeutigen Client-Zertifikats von der Zertifizierungsstelle (CA) verwendet wird.

Für weitere Einblicke in die Sicherung Ihrer AP-Infrastruktur lesen Sie unseren Leitfaden zu Access Point Security: Ihr Enterprise-Leitfaden 2026 .

Implementierungsleitfaden

Schritt 1: PKI- und RADIUS-Vorbereitung

Bevor Sie ein MDM anfassen, müssen Ihre Public Key Infrastructure (PKI) und RADIUS-Server (z. B. Cisco ISE, Aruba ClearPass oder FreeRADIUS) so konfiguriert sein, dass sie Zertifikate ausstellen und validieren können. Stellen Sie sicher, dass Ihr RADIUS-Serverzertifikat von einer vertrauenswürdigen internen CA oder einer öffentlichen CA signiert ist und dass der SAN (Subject Alternative Name) mit dem FQDN des Servers übereinstimmt.

Schritt 2: MDM-Payload-Konfiguration (Jamf / Intune)

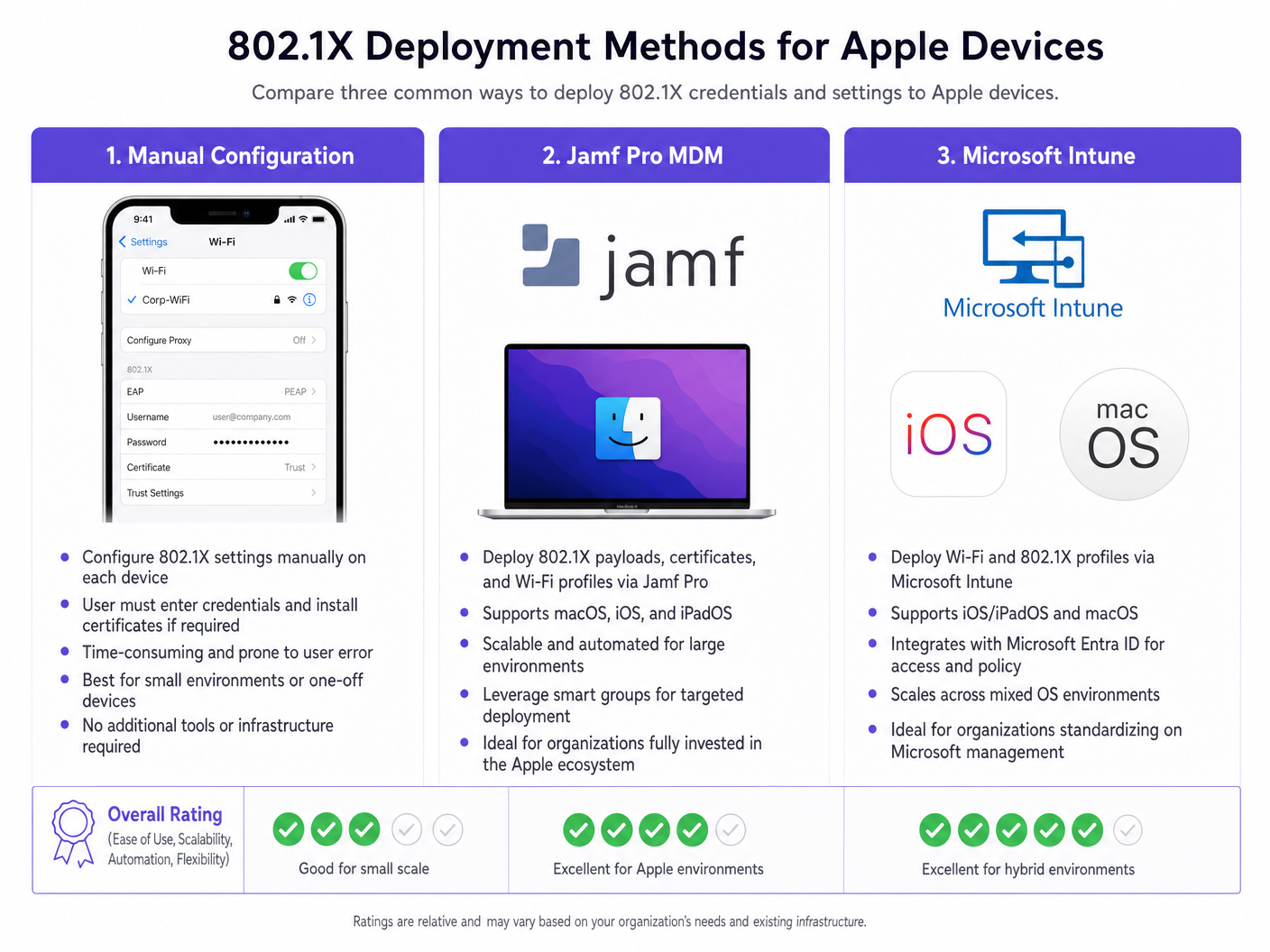

Die Bereitstellung über ein MDM ist für skalierbare Enterprise-Rollouts obligatorisch.

Profil erstellen:

- Vertrauenseinstellungen: Dies ist entscheidend. Im WiFi-Payload müssen Sie explizit das Root-CA-Zertifikat (das in einem separaten Payload innerhalb desselben Profils bereitgestellt wird) als vertrauenswürdigen Anker für den RADIUS-Server auswählen. Geben Sie außerdem den genauen Common Name (CN) oder SAN des RADIUS-Servers im Feld 'Vertrauenswürdige Serverzertifikatsnamen' an. Wenn dies nicht geschieht, fordert iOS/macOS den Benutzer auf, das Zertifikat manuell zu vertrauen, wodurch das Zero-Touch-Bereitstellungsmodell unterbrochen wird.

- Identitätszertifikat: Verknüpfen Sie den WiFi-Payload mit dem SCEP- oder ACME-Payload, damit das Gerät weiß, welches Zertifikat es während des EAP-TLS-Handshakes präsentieren soll.

Schritt 3: Netzwerksegmentierung

Unternehmensgeräte, die sich über 802.1X authentifizieren, müssen in einem dedizierten VLAN platziert werden, das vollständig von öffentlichen Zugangsnetzwerken isoliert ist. Für Veranstaltungsorte, die Purple's WiFi Analytics nutzen, laufen die Gast-SSIDs parallel, um sicherzustellen, dass Unternehmensverkehr und Gast-Analysedaten sich niemals überschneiden.

Für Umgebungen mit gemischten Geräteflotten müssen Sie möglicherweise auch Einrichtung von Enterprise WiFi auf Android-Geräten mit EAP-TLS überprüfen.

Best Practices

- WPA3-Enterprise erzwingen: WPA3 für alle neuen Bereitstellungen vorschreiben, um die 192-Bit-Kryptografiestärke zu nutzen. Stellen Sie die Kompatibilität mit älteren Geräten nur sicher, wenn dies für den Geschäftsbetrieb unbedingt erforderlich ist.

- Zertifikatserneuerung automatisieren: Konfigurieren Sie SCEP-Payloads so, dass Client-Zertifikate mindestens 14 Tage vor Ablauf automatisch erneuert werden.

- MAC-Randomisierung deaktivieren: Für Unternehmens-SSIDs, die über MDM bereitgestellt werden, deaktivieren Sie 'Private Wi-Fi Address' (iOS), um eine konsistente Nachverfolgung und Richtliniendurchsetzung innerhalb Ihrer Netzwerkverwaltungstools zu gewährleisten.

- DNS-Sicherheit nutzen: Kombinieren Sie 802.1X mit robuster DNS-Filterung, um zu verhindern, dass kompromittierte Unternehmensgeräte Command-and-Control-Server erreichen. Siehe Schützen Sie Ihr Netzwerk mit starkem DNS und Sicherheit für Implementierungsdetails.

Fehlerbehebung & Risikominderung

Das Szenario des 'stillen Fehlers'

Das häufigste Problem bei 802.1X-Bereitstellungen unter iOS/macOS ist ein stiller Fehler, bei dem das Gerät die Verbindung verweigert, ohne den Benutzer aufzufordern. Dies deutet fast immer auf ein Problem mit der Vertrauenskette hin. Wenn das Zertifikat des RADIUS-Servers erneuert wird und die neuen Root-/Zwischen-CAs vor der Umstellung nicht auf die Geräte übertragen werden, brechen die Apple-Geräte den EAP-Handshake ab, um sich vor Man-in-the-Middle-Angriffen zu schützen.

Abhilfe: Implementieren Sie einen strengen Änderungsmanagementprozess für RADIUS-Zertifikate. Stellen Sie neue CA-Ketten immer mindestens eine Woche vor der Aktualisierung des RADIUS-Servers über MDM bereit.

SCEP-Registrierungs-Timeouts

Wenn Geräte ihr Client-Zertifikat nicht erhalten, überprüfen Sie das SCEP-Challenge-Passwort und stellen Sie sicher, dass der MDM-Server über die erforderlichen Ports mit dem NDES/CA-Server kommunizieren kann.

ROI & Geschäftsauswirkungen

Die Bereitstellung von 802.1X mit EAP-TLS erfordert eine Vorabinvestition in die PKI- und MDM-Architektur, aber der ROI wird durch Risikominderung und betriebliche Effizienz realisiert. Durch die Eliminierung von Passwortzurücksetzungen und die Automatisierung des Geräte-Onboardings sinkt die Anzahl der IT-Helpdesk-Tickets im Zusammenhang mit dem WiFi-Zugang typischerweise um 60-80%. Darüber hinaus ist eine strikte Netzwerksegmentierung oft eine zwingende Voraussetzung für Cyberversicherungen und die PCI DSS-Konformität, wodurch die Organisation im Falle einer Sicherheitsverletzung vor katastrophalen finanziellen Strafen geschützt wird.

Key Definitions

EAP-TLS

Extensible Authentication Protocol-Transport Layer Security. An authentication framework requiring digital certificates on both the client and the authentication server.

Considered the most secure 802.1X method, eliminating the need for passwords and protecting against credential theft.

Supplicant

The end-user device (e.g., iPhone, MacBook) requesting access to the network.

The supplicant must be configured via MDM to present the correct certificate and trust the correct server during the 802.1X handshake.

Authenticator

The network device, typically a WiFi Access Point or switch, that blocks traffic until the supplicant is authenticated.

The AP acts as a middleman, passing EAP messages between the supplicant and the RADIUS server.

RADIUS Server

Remote Authentication Dial-In User Service. The server that verifies the supplicant's credentials (certificates) and authorizes access.

The core decision engine for enterprise network access, often integrated with Active Directory and PKI.

MDM Configuration Profile

An XML file (.mobileconfig) pushed to Apple devices to enforce settings, deploy certificates, and configure network access.

The essential delivery mechanism for achieving zero-touch 802.1X deployments on iOS and macOS.

SCEP

Simple Certificate Enrollment Protocol. A protocol used by MDM systems to automatically request and install certificates on devices.

Crucial for automating the lifecycle of the client certificates required for EAP-TLS.

SAN (Subject Alternative Name)

An extension to an X.509 certificate that allows multiple values (like FQDNs or IP addresses) to be associated with the certificate.

Apple devices strictly check the SAN of the RADIUS server certificate against the trusted names defined in their configuration profile.

WPA3-Enterprise

The latest Wi-Fi security certification requiring 192-bit cryptographic strength and mandatory Protected Management Frames (PMF).

The recommended security standard for new enterprise deployments, offering significant protection against eavesdropping.

Worked Examples

A global retail chain is deploying corporate iPads to 500 store managers. They currently use a hidden SSID with a PSK, which has been leaked. They need to secure the network using Microsoft Intune without requiring managers to manually enter credentials.

- Deploy an Enterprise CA and configure NDES/SCEP integration with Intune.

- Create a Trusted Certificate profile in Intune containing the Root CA for the RADIUS server.

- Create a SCEP Certificate profile targeting the iPads to issue unique client certificates.

- Create a Wi-Fi profile in Intune. Set the security type to WPA2/WPA3-Enterprise, EAP type to EAP-TLS. Link the SCEP profile as the client certificate and the Trusted Certificate profile for server validation. Specify the RADIUS server names.

- Push the profiles to a test group, verify connectivity, then roll out to all 500 devices.

A university is updating its network infrastructure and needs to ensure that faculty MacBooks managed by Jamf Pro transition seamlessly to a new RADIUS server cluster.

- Export the Root and Intermediate certificates of the new RADIUS server cluster.

- In Jamf Pro, update the existing Configuration Profile (or create a transition profile) to include the new CA certificates alongside the old ones.

- Update the 'Trusted Server Certificate Names' in the WiFi payload to include the FQDNs of the new RADIUS servers.

- Push the updated profile to all MacBooks.

- Once the profile is confirmed installed across the fleet, cut over the network infrastructure to the new RADIUS servers.

Practice Questions

Q1. Your organization is rolling out WPA3-Enterprise to all corporate MacBooks. During testing, users report that their devices are repeatedly prompting them to 'Verify Certificate' for the RADIUS server, even though the profile was pushed via Jamf. What is the most likely configuration error?

Hint: Consider what specific information the Apple device needs to trust the server silently.

View model answer

The Configuration Profile is missing the explicit trust mapping. While the Root CA might be installed on the device, the WiFi payload must explicitly list the RADIUS server's FQDN in the 'Trusted Server Certificate Names' field, and the Root CA must be selected as the trusted anchor for that specific WiFi network. Without this, macOS will prompt the user to manually verify and trust the certificate.

Q2. A hotel chain wants to secure its back-of-house operations (staff iPads) using 802.1X, while continuing to offer public access via a captive portal. How should the network architecture be designed to support both requirements securely?

Hint: Think about logical separation at the access point and switch level.

View model answer

The architecture should utilize two distinct SSIDs broadcast from the same Access Points. The back-of-house SSID will be configured for WPA3-Enterprise (802.1X), authenticating staff iPads via EAP-TLS and placing them on a secure, internal VLAN. The public SSID will be open, redirecting users to the Purple Guest WiFi captive portal, and dropping authenticated guests onto a heavily restricted, internet-only VLAN. This ensures complete segregation of corporate and guest traffic.

Q3. You are migrating your RADIUS infrastructure from an on-premise Cisco ISE deployment to a cloud-based RADIUS provider. The new provider uses a different public Certificate Authority. What is the critical first step before changing the RADIUS configuration on the Access Points?

Hint: Consider the order of operations to prevent a complete loss of connectivity for the client devices.

View model answer

The critical first step is to push an updated MDM Configuration Profile to all Apple devices that includes the Root and Intermediate certificates of the new public CA used by the cloud RADIUS provider. This trust chain must be established on the supplicants before the APs are cut over to the new RADIUS servers; otherwise, the devices will reject the new server certificates and fail to connect.