Event WiFi: Planung und Bereitstellung temporärer drahtloser Netzwerke

Dieser Leitfaden bietet IT-Managern, Netzwerkarchitekten und Betriebsleitern von Veranstaltungsorten eine vollständige technische Referenz für die Planung und Bereitstellung temporärer WiFi-Netzwerke bei Veranstaltungen jeder Größenordnung. Er behandelt Kapazitätsplanung, Hardwareauswahl, VLAN-Architektur, Captive Portal-Integration, GDPR-Konformität und Post-Event-Analysen – mit konkreten Fallstudien aus dem Gastgewerbe und großen Konferenzumgebungen. Für Eventproduzenten und AV-Unternehmen bildet er den gesamten Lebenszyklus eines Event WiFi-Engagements ab, von der ersten Standortbegehung bis zum Abbau und der Berichterstattung.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für die Geschäftsleitung

- Technischer Tiefgang

- Warum Event WiFi anders ist

- Kapazitätsplanung: Die wichtigen Zahlen

- Backhaul: Das nicht verhandelbare Fundament

- Netzwerkarchitektur und VLAN-Design

- Funkfrequenzplanung

- Captive Portal Architektur und GDPR Compliance

- Implementierungsleitfaden

- Phase 1: Standortbegehung und Kapazitätsmodellierung (8 Wochen vor der Veranstaltung)

- Phase 2: Hardwarebeschaffung und Backhaul-Bestellung (6–8 Wochen vor der Veranstaltung)

- Phase 3: Vorkonfiguration und Tests (1–2 Wochen vor der Veranstaltung)

- Phase 4: Vor-Ort-Bereitstellung (Tag vor der Veranstaltung)

- Phase 5: Vor-Ort-Management und -Überwachung

- Best Practices

- Fehlerbehebung und Risikominderung

- DHCP-Pool-Erschöpfung

- Überlastung des Authentifizierungsservers

- Gleichkanalinterferenz

- Captive Portal-Weiterleitungsfehler

- Uplink-Ausfall

- ROI und Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

Event WiFi ist eine eigenständige Ingenieurdisziplin. Im Gegensatz zu permanenten Unternehmensbereitstellungen müssen temporäre drahtlose Netzwerke extreme Client-Dichte innerhalb kurzer Zeiträume aufnehmen, auf geliehener oder gemieteter Infrastruktur betreiben und Compliance-Verpflichtungen erfüllen – all dies, während sie ein nahtloses Benutzererlebnis bieten, das direkt auf die Event-Marke einzahlt. Ein ausgefallenes Netzwerk bei einer Konferenz mit 3.000 Personen ist keine Unannehmlichkeit; es ist ein Reputations- und Geschäftsrisiko.

Dieser Leitfaden behandelt den gesamten Bereitstellungslebenszyklus: Kapazitätsmodellierung, Hardwaremiete, Backhaul-Bereitstellung, VLAN-Architektur, Captive Portal-Design und Vor-Ort-Management. Er richtet sich an IT-Profis, die in diesem Quartal Beschaffungs- und Architektur-Entscheidungen treffen müssen, und nicht an eine theoretische Übersicht über drahtlose Standards. Wo die Guest WiFi - und WiFi Analytics -Plattform von Purple einen spezifischen Mehrwert bietet – insbesondere im Bereich Captive Portal-Management, GDPR-konformer Datenerfassung und Post-Event-Berichterstattung – werden diese Integrationspunkte explizit hervorgehoben.

Technischer Tiefgang

Warum Event WiFi anders ist

Die grundlegende Herausforderung von Event WiFi ist die Kombination aus Dichte und Gleichzeitigkeit. Bei einer Standard-Bürobereitstellung könnten Sie 100 Geräte auf 1.000 Quadratmetern verteilt haben, mit gestaffelten Verbindungszeiten über den Arbeitstag hinweg. Bei einer Konferenz-Keynote können 2.000 Geräte versuchen, sich innerhalb eines Fünf-Minuten-Fensters zu verbinden, während die Teilnehmer in einen Saal strömen. Die HF-Umgebung, die DHCP-Infrastruktur und das Authentifizierungs-Backend müssen alle für diese Spitzenlast ausgelegt sein – nicht für den Durchschnitt.

Drei Variablen bestimmen jede architektonische Entscheidung bei einer Event-Bereitstellung: Client-Anzahl, Durchsatzanforderung pro Benutzer und Event-Dauer. Werden diese in der Planungsphase falsch eingeschätzt, kann keine Fehlerbehebung vor Ort die Situation retten.

Kapazitätsplanung: Die wichtigen Zahlen

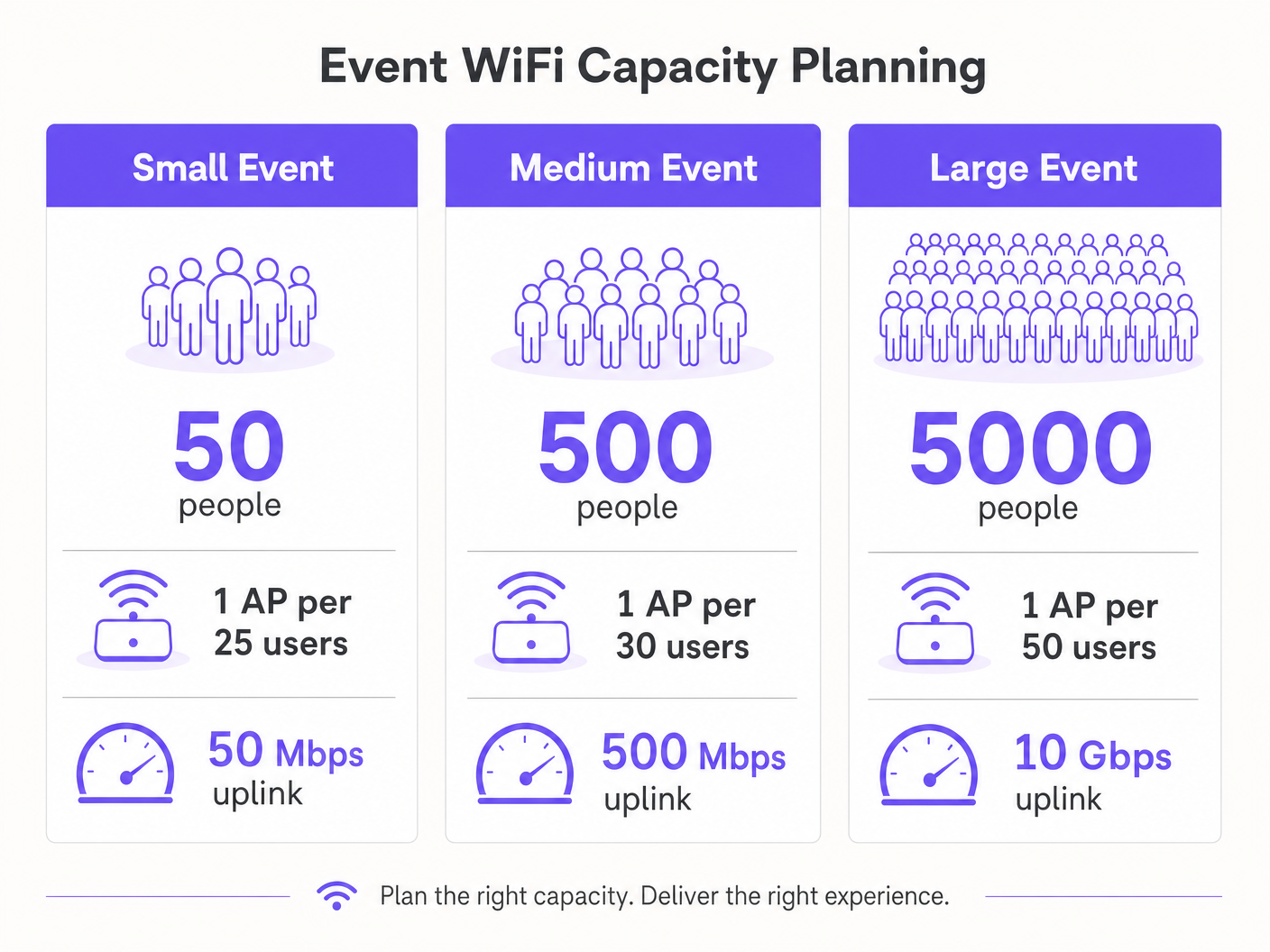

Der Industriestandard für hochdichtes WiFi ist ein Access Point pro 25–50 gleichzeitigen Benutzern, aber diese Zahl erfordert eine erhebliche Qualifizierung. Das Verhältnis hängt von den Funkfähigkeiten des APs, der erwarteten Mischung aus 2,4 GHz- und 5 GHz-Clients und davon ab, ob die Veranstaltung einen hohen Medienkonsum (Live-Streaming, Videoanrufe) oder leichteren Browsing- und Messaging-Verkehr beinhaltet.

Für die Durchsatzplanung ist eine konservative Schätzung von 1–2 Mbps pro aktivem Benutzer für den allgemeinen Konferenz- oder Ausstellungsgebrauch angemessen. Für Veranstaltungen mit Live-Streaming- oder Broadcast-Qualität-Videoanforderungen – wie Produkteinführungen oder Presseevents – sollten 5–10 Mbps pro aktivem Benutzer auf dem Produktions-VLAN eingeplant werden. Ihr Uplink muss so dimensioniert sein, dass er die Summe aller VLANs gleichzeitig aufnehmen kann, mit mindestens 20 % Reserve.

| Event-Größe | Teilnehmer | Empfohlene APs | Minimaler Uplink | DHCP-Bereich |

|---|---|---|---|---|

| Small | Up to 100 | 4–6 | 50 Mbps | /24 |

| Medium | 100–500 | 15–25 | 200–500 Mbps | /23 |

| Large | 500–2,000 | 50–100 | 1–2 Gbps | /21 |

| Enterprise | 2,000+ | 100+ | 5–10 Gbps | /20 or larger |

Backhaul: Das nicht verhandelbare Fundament

Keine noch so gut konzipierte drahtlose Infrastruktur kann ein unzureichendes Backhaul kompensieren. Für Veranstaltungen mit mehr als 200 Teilnehmern ist eine dedizierte Standleitung die einzig geeignete Uplink-Lösung. Eine Standleitung bietet eine synchrone, ungeteilte Verbindung mit einem garantierten SLA – typischerweise 99.95% Verfügbarkeit – was sich grundlegend von dem geteilten, asymmetrischen Breitband unterscheidet, das die meisten Veranstaltungsorte für ihren eigenen Betrieb installiert haben.

Die Bereitstellung einer Standleitung erfordert in der Regel eine Vorlaufzeit von vier bis sechs Wochen. Dies ist der häufigste Planungsfehler bei Event WiFi-Bereitstellungen: Teams, die zwei Wochen vor einer Veranstaltung mit dem Netzwerkdesign beginnen und feststellen, dass sie keinen dedizierten Anschluss rechtzeitig erhalten können. Für Veranstaltungen, bei denen eine Standleitung wirklich unpraktisch ist – Outdoor-Festivals, temporäre Strukturen – bietet eine gebündelte 4G/5G-Lösung mit mehreren SIM-Karten verschiedener Anbieter eine praktikable Alternative, wenn auch mit geringerem garantierten Durchsatz und höherer Latenz.

Netzwerkarchitektur und VLAN-Design

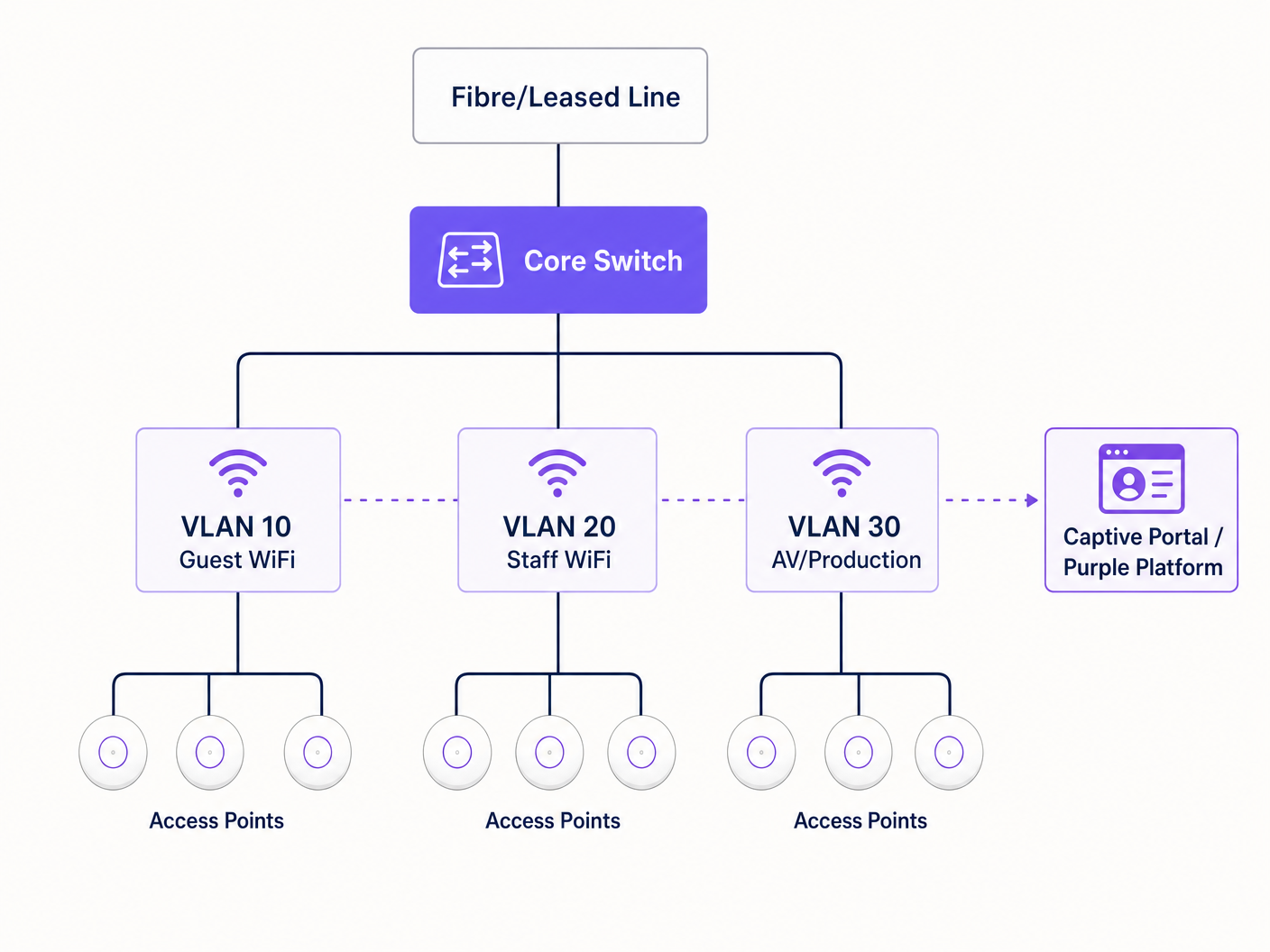

Eine strikte Netzwerksegmentierung ist sowohl eine Leistungs- als auch eine Compliance-Anforderung. Die empfohlene Mindestarchitektur für jede Event-Bereitstellung verwendet drei VLANs:

VLAN 10 — Guest WiFi: Der gesamte öffentliche Teilnehmerverkehr. Dieses VLAN verbindet sich mit dem Captive Portal zur Authentifizierung und Datenerfassung. Client-Isolation muss aktiviert sein, um seitliche Bewegungen zwischen Geräten zu verhindern. DNS-Filterung sollte angewendet werden, um bösartige Domains zu blockieren – siehe Purples Leitfaden zum Schutz Ihres Netzwerks mit starkem DNS und Sicherheit für Implementierungsdetails.

VLAN 20 — Personal und Point of Sale: Operativer Verkehr für Event-Personal, Ticketing-Systeme und Kartenlesegeräte. Werden Kartenzahlungen über dieses VLAN abgewickelt, gilt der PCI DSS-Geltungsbereich und das VLAN muss vollständig vom Gastnetzwerk isoliert sein, ohne Routing zwischen ihnen.

VLAN 30 — AV und Produktion: Dediziert für Broadcast-Ausrüstung, Präsentationssysteme und Produktionsteam. Dieses VLAN erfordert typischerweise den höchsten garantierten Durchsatz und die geringste Latenz und sollte bereitgestellt werdenmit QoS-Richtlinien versehen, die ihn gegenüber dem Gastverkehr priorisieren.

Für größere Veranstaltungen sind zusätzliche VLANs für Aussteller, Presse und Sicherheitssysteme üblich. Jede SSID sollte einem einzigen VLAN zugeordnet sein, und das Inter-VLAN-Routing sollte am Core-Switch deaktiviert werden, es sei denn, es ist explizit erforderlich.

Funkfrequenzplanung

In Umgebungen mit hoher Dichte ist das Standardverhalten der meisten Enterprise-APs – automatische Kanalwahl und maximale Sendeleistung – aktiv schädlich. Gleichkanalinterferenzen zwischen benachbarten APs auf demselben Kanal beeinträchtigen die Leistung weitaus stärker als eine leichte Reduzierung des Abdeckungsbereichs.

Der richtige Ansatz ist, Kanäle manuell zuzuweisen und die Sendeleistung zu reduzieren. Im 5-GHz-Band sollten die nicht überlappenden Kanäle der UNII-1 (36, 40, 44, 48), UNII-2 (52–64) und UNII-3 (149–165) Bänder verwendet werden. Reduzieren Sie die Sendeleistung der APs in dichten Umgebungen auf 8–12 dBm. Dies schafft kleinere, sauberere Zellen mit weniger Interferenzen, was den aggregierten Durchsatz im gesamten Veranstaltungsort verbessert.

Band Steering sollte auf allen APs aktiviert werden, um 5-GHz-fähige Clients – die überwiegende Mehrheit moderner Smartphones und Laptops – vom überlasteten 2.4-GHz-Spektrum wegzulenken. Reservieren Sie 2.4 GHz für ältere IoT-Geräte und Barrierefreiheitsausrüstung, die keine Verbindung zu 5 GHz herstellen kann.

Bei Outdoor-Veranstaltungen ist die HF-Umgebung grundlegend anders. Ohne Wände und Decken, die das Signal einschließen, sind die Abdeckungszellen größer und Interferenzen von benachbarten Installationen oder Consumer-Hotspots sind schwieriger zu kontrollieren. Gerichtete Sektorantennen sind omnidirektionalen APs in Außenbereichen vorzuziehen, da sie es ermöglichen, die Abdeckung auf bestimmte Zonen zu konzentrieren – den Hauptbühnenbereich, den Food Court, die Registrierungsschlange – anstatt wahllos zu senden. Alle Outdoor-Hardware muss mindestens eine IP55-Schutzart aufweisen; IP67 ist für Festival- oder exponierte Umgebungen vorzuziehen.

Captive Portal Architektur und GDPR Compliance

Das Captive Portal ist die erste Interaktion des Benutzers mit Ihrem Veranstaltungsnetzwerk und Ihr primärer Mechanismus sowohl für Compliance als auch für die Datenerfassung. Ein schlecht gestaltetes Portal, das abläuft, auf iOS nicht korrekt weiterleitet oder einen unklaren Zustimmungs-Workflow präsentiert, wird ein überproportionales Volumen an Supportanfragen generieren und das Vertrauen der Teilnehmer in das Netzwerk untergraben.

Aus GDPR-Sicht erfordert jede Erfassung personenbezogener Daten – E-Mail-Adressen, Social-Login-Tokens oder Gerätekennungen – eine rechtmäßige Grundlage, eine klare Datenschutzerklärung und eine explizite Zustimmung für jede Marketingnutzung. Die Zustimmung muss granular sein: Die Zustimmung zur Nutzung des WiFi ist nicht dasselbe wie die Zustimmung zum Empfang von Marketingmitteilungen. Die Guest WiFi -Plattform von Purple handhabt diesen Zustimmungs-Workflow nativ, indem sie konforme Opt-in-Flows präsentiert und Zustimmungsdatensätze mit Zeitstempeln und IP-Adressen speichert, wie es Artikel 7 der GDPR vorschreibt.

Die technische Architektur des Captive Portal ist entscheidend für die Leistung. Ein Cloud-gehostetes Portal, das Authentifizierungsanfragen an einen externen Server umleitet, führt zu Latenz im Anmeldevorgang. Bei Spitzenlast – wenn Hunderte von Benutzern gleichzeitig authentifiziert werden – kann diese Latenz zu Timeouts und fehlgeschlagenen Anmeldungen führen. Die Plattform von Purple ist genau für diesen Anwendungsfall konzipiert, mit einer Auto-Scaling-Infrastruktur, die Authentifizierungslasten ohne Leistungsabfall bewältigt.

Implementierungsleitfaden

Phase 1: Standortbegehung und Kapazitätsmodellierung (8 Wochen vor der Veranstaltung)

Beginnen Sie mit einer physischen Standortbegehung. Gehen Sie jeden Bereich ab, in dem Teilnehmer anwesend sein werden, und dokumentieren Sie Deckenhöhen, Wandmaterialien, strukturelle Hindernisse und die vorhandene Infrastruktur (Kabelkanäle, Steckdosen, Datenports). Verwenden Sie ein WiFi-Vermessungstool – Ekahau Site Survey oder iBwave sind die Industriestandards – um die vorhergesagte Abdeckung zu modellieren und Funklöcher zu identifizieren, bevor Hardware bestellt wird.

Bestätigen Sie gleichzeitig die vorhandene Netzwerkinfrastruktur des Veranstaltungsortes. Identifizieren Sie verfügbare Datenports, den Standort des Hauptverteilerrahmens und die Kapazität vorhandener Switches. Ermitteln Sie, ob die vorhandene Verkabelung des Veranstaltungsortes PoE+ (802.3at) für die von Ihnen beabsichtigten APs unterstützen kann, oder ob Sie Ihre eigenen PoE-Switches und Verkabelung mitbringen müssen.

Finalisieren Sie Ihr Kapazitätsmodell basierend auf der erwarteten Teilnehmerzahl, dem Veranstaltungsprogramm (eine Keynote-Sitzung erzeugt ein ganz anderes Lastprofil als ein Networking-Empfang) und den Durchsatzanforderungen aller Produktionssysteme.

Phase 2: Hardwarebeschaffung und Backhaul-Bestellung (6–8 Wochen vor der Veranstaltung)

Bestellen Sie Ihre Standleitung sofort nach der Standortbegehung. Das Bereitstellungsfenster von vier bis sechs Wochen ist der kritische Pfad für die gesamte Bereitstellung. Wenn der Veranstaltungsort bereits über eine Standleitung verfügt, verhandeln Sie eine dedizierte Bandbreitenzuweisung mit dem IT-Team des Veranstaltungsortes – gehen Sie nicht davon aus, dass die vorhandene Infrastruktur zur Verfügung gestellt wird.

Bei der Hardware hängt die Wahl zwischen Kauf und Miete von der Häufigkeit Ihrer Veranstaltungen ab. Für Organisationen, die Event-WiFi mehr als viermal pro Jahr einsetzen, ist der Besitz eines tragbaren Kits – Enterprise-APs, ein verwalteter PoE-Switch, ein Rack-Mount-Router und Verkabelung – kostengünstiger als wiederholtes Mieten. Für einmalige Veranstaltungen bieten spezialisierte Event-WiFi-Verleihfirmen vorkonfigurierte Hardware mit Vor-Ort-Support an, was das Bereitstellungsrisiko erheblich reduziert.

Bei der Spezifikation von APs zum Mieten oder Kaufen priorisieren Sie WiFi 6 (802.11ax) Hardware für jede Bereitstellung über 200 Benutzern. Die OFDMA- und BSS Colouring-Funktionen von WiFi 6 bieten signifikante Leistungsverbesserungen in Umgebungen mit hoher Dichte im Vergleich zu WiFi 5 (802.11ac).

Phase 3: Vorkonfiguration und Tests (1–2 Wochen vor der Veranstaltung)

Konfigurieren Sie alle Netzwerkgeräte in einer Staging-Umgebung, bevor Sie vor Ort ankommen. Dies umfasst die VLAN-Konfiguration am Core-Switch, die SSID-zu-VLAN-Zuordnung am Wireless Controller, die DHCP-Bereichskonfiguration und die Captive Portal-Integration. Tests in einer Staging-Umgebung sind weitaus effizienter als die Fehlerbehebung am Tag der Veranstaltung.

Für Captive portal-Konfiguration, integrieren Sie die Plattform von Purple in dieser Phase. Konfigurieren Sie die gebrandete Splash-Page, die Authentifizierungsmethode (E-Mail, Social Login oder SMS), den Zustimmungs-Workflow und eventuelle Weiterleitungen nach der Authentifizierung. Testen Sie die gesamte User Journey auf verschiedenen Gerätetypen – iOS, Android, Windows und macOS handhaben die Captive Portal-Erkennung unterschiedlich, und jeder hat spezifische Anforderungen, damit der Weiterleitungsmechanismus korrekt funktioniert.

Führen Sie einen Lasttest mit einem WiFi-Client-Simulator durch, um zu überprüfen, ob der DHCP-Bereich, das Authentifizierungs-Backend und der Uplink die erwartete Spitzenlast bewältigen können. Tools wie Spirent oder Ixia können zu diesem Zweck Hunderte von gleichzeitigen WiFi-Clients simulieren.

Phase 4: Vor-Ort-Bereitstellung (Tag vor der Veranstaltung)

Treffen Sie rechtzeitig vor Ort ein, um die Installation und Tests abzuschließen, bevor der Veranstaltungsort für die Teilnehmer geöffnet wird. Montieren Sie die APs gemäß dem Standortplan – Deckenmontage wird für omnidirektionale Abdeckung bevorzugt; Wandmontage ist akzeptabel, wo kein Zugang zur Decke besteht. Verlegen und beschriften Sie alle Kabel und dokumentieren Sie den physischen Standort jedes APs mit einem Foto und einer Grundriss-Anmerkung.

Sobald die gesamte Hardware installiert ist, führen Sie eine Nachinstallationsprüfung mit einem Laptop oder einem speziellen Vermessungsgerät durch, um die Abdeckung zu validieren. Gehen Sie den gesamten Teilnehmerbereich ab und bestätigen Sie eine Signalstärke von -65 dBm oder besser durchgehend. Identifizieren und beheben Sie alle Abdeckungslücken, bevor die Veranstaltung beginnt.

Testen Sie die End-to-End User Journey: Verbinden Sie ein Testgerät mit jeder SSID, schließen Sie die Captive Portal-Authentifizierung ab und überprüfen Sie, ob Internetzugang verfügbar ist. Testen Sie Kartenzahlungsterminals im Staff VLAN. Bestätigen Sie, dass AV-Geräte im Produktions-VLAN alle erforderlichen Ziele erreichen können.

Phase 5: Vor-Ort-Management und -Überwachung

Überwachen Sie das Netzwerk während der Veranstaltung in Echtzeit über das Management-Dashboard des Wireless Controllers. Wichtige Metriken, die zu beachten sind: AP-Assoziationszählungen (markieren Sie jeden AP, der 80 % seiner empfohlenen Client-Kapazität überschreitet), Kanalauslastung, DHCP-Pool-Auslastung und Uplink-Durchsatz. Die WiFi Analytics -Plattform von Purple bietet eine zusätzliche Ebene der Transparenz über das Nutzerverhalten – Verweildauer, Spitzenverbindungszeiten und Portal-Konversionsraten –, was sowohl für das Echtzeit-Management als auch für die Berichterstattung nach der Veranstaltung wertvoll ist.

Haben Sie einen klaren Eskalationsprozess für Netzwerkprobleme. Benennen Sie eine zentrale Kontaktperson für alle netzwerkbezogenen Supportanfragen des Veranstaltungspersonals und stellen Sie sicher, dass der Netzwerktechniker vor Ort über einen Out-of-Band-Management-Zugang, der unabhängig vom Gastnetzwerk ist, Fernzugriff auf alle Geräte hat.

Best Practices

Die folgenden Empfehlungen stellen herstellerneutrale Best Practices dar, die aus groß angelegten Veranstaltungsbereitstellungen in den Bereichen Gastgewerbe , Einzelhandel und Konferenzumgebungen abgeleitet wurden.

Deaktivieren Sie die SSID-Übertragung für Mitarbeiter- und Produktionsnetzwerke. Es gibt keinen operativen Grund, warum diese SSIDs für Teilnehmer sichtbar sein sollten. Das Verbergen reduziert die Angriffsfläche und verhindert versehentliche Verbindungen.

Legen Sie aggressive DHCP-Lease-Zeiten im Gast-VLAN fest. Eine Lease-Zeit von 30–60 Minuten stellt sicher, dass IP-Adressen von getrennten Geräten umgehend zurückgewonnen werden. Dies ist besonders wichtig bei mehrtägigen Veranstaltungen, bei denen sich die Teilnehmerzahl zwischen den Sitzungen erheblich ändert.

Implementieren Sie 802.1X-Authentifizierung in Mitarbeiter- und Produktions-VLANs. WPA3-Enterprise mit 802.1X bietet eine Authentifizierung pro Benutzer und eliminiert das Risiko, dass ein gemeinsam genutzter Pre-Shared Key kompromittiert wird. Für Gastnetzwerke ist WPA3-Personal oder ein offenes Netzwerk mit einem Captive Portal der Standardansatz.

Verwenden Sie DNS-over-HTTPS oder DNS-Filterung im Gast-VLAN. Öffentliche Veranstaltungsnetzwerke sind ein Ziel für DNS-Hijacking- und Phishing-Angriffe. Die Anwendung von DNS-Filterung – entweder über Ihren Upstream-Anbieter oder über einen dedizierten DNS-Sicherheitsdienst – bietet eine sinnvolle Schutzschicht für die Teilnehmer. Die Plattform von Purple integriert sich mit DNS-Sicherheitsanbietern, um diese Filterung auf der Captive Portal-Ebene anzuwenden.

Dokumentieren Sie alles. Erstellen Sie ein Netzwerkdiagramm, einen Verkabelungsplan und eine AP-Platzierungskarte, bevor Sie vor Ort ankommen. Diese Dokumentation ist von unschätzbarem Wert für die Fehlerbehebung während der Veranstaltung und für die Planung zukünftiger Bereitstellungen am selben Veranstaltungsort.

Für Bereitstellungen an Flughäfen und Verkehrsknotenpunkten gelten zusätzliche Sicherheitsaspekte – der Leitfaden von Purple zur Flughafen-WiFi-Sicherheit behandelt das spezifische Bedrohungsmodell und die Minderungsstrategien, die für öffentliche Umgebungen mit hohem Besucheraufkommen relevant sind.

Fehlerbehebung und Risikominderung

DHCP-Pool-Erschöpfung

Dies ist der häufigste Fehlerfall bei Event-WiFi. Symptome sind Geräte, die sich mit dem WiFi verbinden, aber keine IP-Adresse erhalten können, oder die eine APIPA-Adresse (169.254.x.x) erhalten. Die Lösung besteht darin, die Größe des DHCP-Bereichs zu erhöhen und die Lease-Zeit zu reduzieren. Die Prävention ist einfach: Dimensionieren Sie Ihren DHCP-Bereich auf mindestens das Doppelte der erwarteten Spitzen-Client-Anzahl und setzen Sie die Lease-Zeiten auf 30–60 Minuten.

Überlastung des Authentifizierungsservers

Bei Spitzenlast kann eine große Anzahl gleichzeitiger Authentifizierungsanfragen einen lokalen RADIUS-Server oder ein Captive Portal-Backend überfordern. Dies äußert sich in langsamen oder fehlgeschlagenen Anmeldungen. Cloud-gehostete Plattformen wie Purple skalieren automatisch, um Burst-Lasten zu bewältigen, was ein erheblicher architektonischer Vorteil gegenüber lokalen Bereitstellungen für Veranstaltungsanwendungsfälle ist.

Gleichkanalinterferenz

Wenn mehrere APs auf demselben Kanal in unmittelbarer Nähe betrieben werden, verschlechtert sich die Leistung erheblich. Symptome sind geringer Durchsatz trotz guter Signalstärke und hohe Wiederholungsraten, die im Wireless Controller sichtbar sind. Die Lösung besteht darin, die Kanalzuweisungen zu überprüfen und sicherzustellen, dass benachbarte APs auf nicht überlappenden Kanälen liegen. Eine Reduzierung der Sendeleistung hilft auch, indem der Interferenzradius jedes APs verkleinert wird.

Captive Portal-Weiterleitungsfehler

Verschiedene BetriebsBewertungssysteme verwenden unterschiedliche Mechanismen, um Captive Portals zu erkennen. iOS verwendet einen dedizierten CNA (Captive Network Assistant), der HTTP-Anfragen an spezifische Apple URLs sendet. Android verwendet einen ähnlichen Mechanismus mit den Konnektivitätsprüfservern von Google. Wenn Ihr Captive Portal nicht korrekt auf diese Prüfanfragen reagiert, öffnet sich das Portal nicht automatisch und Benutzer müssen manuell zur Portal-URL navigieren. Stellen Sie sicher, dass Ihr Captive Portal so konfiguriert ist, dass es diese spezifischen Prüfanfragen abfängt und beantwortet.

Uplink-Ausfall

Ein einziger Ausfallpunkt beim Uplink ist das Risiko mit den größten Auswirkungen bei einem Event-Einsatz. Mindern Sie dieses Risiko, indem Sie eine 4G/5G-Backup-Verbindung bereitstellen, die sich automatisch aktiviert, wenn die primäre Standleitung ausfällt. Die meisten Enterprise-Router unterstützen dual-WAN failover mit Umschaltzeiten im Sub-Sekunden-Bereich. Testen Sie den Failover-Mechanismus während der Vorbereitung des Events, nicht während des Events selbst.

ROI und Geschäftsauswirkungen

Event WiFi wird zunehmend nicht nur als Dienstprogramm, sondern als Datenressource anerkannt. Jeder Teilnehmer, der sich mit Ihrem Event-Netzwerk verbindet und sich über ein Captive Portal authentifiziert, liefert First-Party-Daten – E-Mail-Adresse, demografische Informationen und Verhaltensdaten –, die einen erheblichen kommerziellen Wert für Event-Organisatoren, Veranstaltungsortbetreiber und Sponsoren haben.

Die WiFi Analytics -Plattform von Purple quantifiziert diesen Wert direkt. Nach-Event-Berichte liefern Daten zu den gesamten einzigartigen Verbindungen, der maximalen Anzahl gleichzeitiger Benutzer, der durchschnittlichen Sitzungsdauer, den Portal-Konversionsraten und den Opt-in-Raten für Marketingkommunikation. Für eine Konferenz mit 2.000 Teilnehmern und einer Portal-Opt-in-Rate von 70 % bedeutet dies 1.400 neue, zugestimmte Marketingkontakte, die bei einem einzigen Event erfasst werden – ein Cost per Acquisition, der über keinen anderen Kanal schwer zu erreichen ist.

Für Veranstaltungsortbetreiber im Gastgewerbe -Sektor bietet die Analytics-Schicht zusätzlichen Wert durch Besucherfrequenzanalyse und Verweildauer-Mapping. Das Verständnis, welche Bereiche eines Veranstaltungsortes das größte Engagement hervorrufen – und wie lange –, beeinflusst Layout-Entscheidungen, F&B-Platzierung und die Positionierung von Sponsoren für zukünftige Events.

Die ROI-Berechnung für Event WiFi-Investitionen sollte drei Kategorien von Erträgen berücksichtigen: operativ (reduzierte Supportkosten durch ein gut konzipiertes Netzwerk im Vergleich zu einem Ad-hoc-Netzwerk), kommerziell (Erfassung von First-Party-Daten und Marketing-Opt-ins) und reputativ (der Markenwert eines zuverlässigen, schnellen Netzwerks, das das Teilnehmererlebnis verbessert). Bei Großveranstaltungen rechtfertigt der kommerzielle Ertrag allein die Infrastrukturinvestition typischerweise innerhalb von zwei oder drei Events.

Schlüsselbegriffe & Definitionen

Access Point (AP)

A hardware device that creates a wireless local area network (WLAN) by transmitting and receiving WiFi signals. In event deployments, enterprise-grade APs are used rather than consumer devices, as they support multiple SSIDs, VLAN tagging, centralised management, and higher concurrent client counts.

IT teams encounter AP specifications when sizing a deployment. Key parameters are the maximum concurrent client count (typically 100–200 for enterprise APs), the supported WiFi standard (802.11ax/WiFi 6 is current best practice), and the ingress protection rating (IP55+ for outdoor use).

VLAN (Virtual Local Area Network)

A logical network segment created within a physical network infrastructure using IEEE 802.1Q tagging. VLANs allow multiple isolated networks to share the same physical switches and cabling, with traffic between VLANs controlled by routing policies.

VLANs are the primary mechanism for network segmentation in event deployments. Separating guest, staff, and production traffic onto different VLANs is both a performance best practice and a PCI DSS compliance requirement where card payments are involved.

Captive Portal

A web page presented to users when they first connect to a WiFi network, requiring authentication or acceptance of terms before internet access is granted. Captive portals are the standard mechanism for guest WiFi access control, GDPR consent capture, and first-party data collection.

The captive portal is the user's first interaction with the event network. Its performance under load — particularly during peak authentication bursts — directly affects the attendee experience. Cloud-hosted portals like Purple's platform scale automatically to handle burst loads.

DHCP (Dynamic Host Configuration Protocol)

A network protocol that automatically assigns IP addresses to devices when they connect to a network. The DHCP server maintains a pool of available addresses (the scope) and assigns them to clients for a defined period (the lease time).

DHCP pool exhaustion — where all available IP addresses are in use and new devices cannot connect — is the most common failure mode in event WiFi. Correct scope sizing and lease time configuration are critical planning steps.

Leased Line

A dedicated, synchronous, uncontended data connection between two points, provided by a telecommunications carrier with a guaranteed Service Level Agreement (SLA). Unlike broadband, a leased line provides equal upload and download speeds and is not shared with other customers.

A leased line is the recommended uplink for event WiFi deployments above 200 attendees. The key differentiator from broadband is the SLA guarantee and the uncontended nature of the connection. Provisioning typically takes 4–6 weeks.

802.11ax (WiFi 6)

The current generation WiFi standard, introducing OFDMA (Orthogonal Frequency Division Multiple Access) and MU-MIMO (Multi-User Multiple Input Multiple Output) to improve performance in high-density environments. WiFi 6 allows an AP to serve multiple clients simultaneously on the same channel, rather than sequentially.

WiFi 6 is the recommended standard for event deployments above 200 users. Its high-density performance improvements over WiFi 5 (802.11ac) are most pronounced in exactly the kind of environment that event WiFi creates: many clients, high contention, mixed device types.

GDPR (General Data Protection Regulation)

EU regulation (2016/679) governing the collection, processing, and storage of personal data. For event WiFi, GDPR requires a lawful basis for data collection, a clear privacy notice, explicit and granular consent for marketing use, and the ability to demonstrate compliance through consent records.

Any event WiFi deployment that collects personal data — email addresses, social login tokens, or device identifiers — must comply with GDPR. The captive portal is the primary compliance enforcement point. Consent for WiFi access and consent for marketing communications must be separate, granular opt-ins.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandating how organisations that process, store, or transmit card payment data must protect that data. PCI DSS requires that cardholder data environments are network-segmented from any public-facing systems.

Any event that processes card payments — ticketing, F&B, merchandise — must ensure that payment systems are on a network segment that is completely isolated from the guest WiFi network. Placing payment terminals on the same VLAN as public WiFi is a PCI DSS compliance failure.

Band Steering

A wireless network feature that actively encourages dual-band capable client devices to connect to the 5 GHz band rather than 2.4 GHz, by delaying or declining association requests on 2.4 GHz from clients that are capable of 5 GHz.

In high-density event environments, the 2.4 GHz spectrum quickly becomes saturated. Band steering is a standard configuration on enterprise APs that reduces 2.4 GHz congestion by pushing capable clients to the less congested 5 GHz band.

QoS (Quality of Service)

Network traffic management techniques that prioritise certain types of traffic over others, ensuring that high-priority applications receive the bandwidth and latency they require even when the network is congested.

QoS is used in event deployments to guarantee bandwidth for production and press VLANs, and to limit the per-user throughput on the guest VLAN to prevent individual heavy users from degrading the experience for all attendees.

Fallstudien

A 3,000-seat conference centre is hosting a two-day technology summit. The event includes a 2,500-person keynote hall, 12 breakout rooms of 50–150 people each, an exhibition floor with 80 exhibitor stands, and a press room with 30 journalists requiring reliable high-throughput connectivity. The venue has existing Cat6 cabling throughout but only a 200 Mbps shared broadband connection. How should the network be designed?

The first priority is backhaul. A 200 Mbps shared broadband connection is wholly inadequate for this event. A dedicated leased line of at least 2 Gbps should be ordered immediately — this is the critical path item with a 4–6 week lead time. A 4G/5G bonded backup should be provisioned as a failover.

For the wireless architecture, the keynote hall requires the most careful planning. With 2,500 potential concurrent users, plan for 60–80 APs in the hall alone, deployed at high density with reduced transmit power (8–10 dBm) and manually assigned channels. WiFi 6 APs are essential at this scale.

VLAN design: VLAN 10 (Guest/Attendee), VLAN 20 (Staff/Registration), VLAN 30 (Exhibitor), VLAN 40 (Press/Production), VLAN 50 (AV/Broadcast). The press VLAN should have guaranteed bandwidth allocation via QoS — budget 5 Mbps per journalist for video upload capability.

For exhibitors, provision a separate SSID on VLAN 30 with WPA2-PSK and a unique password per stand distributed at registration. This prevents exhibitors from accessing each other's networks while keeping the provisioning process manageable.

DHCP: Use a /20 scope for the guest VLAN (4,094 usable addresses), /24 for each operational VLAN. Set guest lease time to 30 minutes.

Captive portal: Deploy Purple's Guest WiFi platform on the attendee VLAN with email or social login authentication, a branded splash page, and explicit GDPR consent for post-event marketing. Estimated opt-in yield at 65–70%: approximately 1,600–1,750 consented marketing contacts.

A major retail chain is running a three-day outdoor pop-up event in a city centre square. Expected footfall is 500–800 visitors per day. The event includes a product demonstration area, a payment kiosk, and a social media activation zone where visitors are encouraged to share content. There is no fixed infrastructure — no cabling, no power, no existing network. How do you provision connectivity?

With no fixed infrastructure, the deployment must be entirely self-contained. The network stack consists of: a 5G bonded router (using SIM cards from two different carriers for resilience) providing the uplink; a managed PoE switch powered from a generator or portable UPS; and outdoor-rated WiFi 6 APs with IP67 ingress protection mounted on temporary rigging or event structures.

For an outdoor environment, use directional sector antennas rather than omnidirectional APs to focus coverage on the event footprint and minimise interference with the surrounding area. Position APs at height — 4–6 metres — to maximise coverage radius while reducing ground-level interference.

VLAN design: VLAN 10 (Visitor WiFi with captive portal), VLAN 20 (Staff and Payment Kiosk — PCI DSS scoped), VLAN 30 (Social Media Activation Zone — higher bandwidth allocation). The payment kiosk VLAN must be completely isolated from visitor traffic and should use a wired connection to the PoE switch rather than WiFi where possible.

For the social media activation zone, configure QoS to prioritise upload traffic (Instagram, TikTok uploads are upload-heavy) and ensure the uplink has sufficient headroom. At 800 concurrent visitors with 10% actively uploading content at any given time, budget 5 Mbps per active uploader: 80 users × 5 Mbps = 400 Mbps upload capacity required.

Captive portal: Deploy Purple's platform with a branded splash page tied to the campaign. Collect email addresses and social handles, with opt-in for post-event follow-up. The social media activation zone can be configured to automatically redirect authenticated users to the campaign hashtag page.

For weather resilience, all equipment should be housed in weatherproof enclosures rated to IP65 or above. Have a spare AP and spare PoE injector on site for rapid replacement.

Szenarioanalyse

Q1. You are the IT director for a conference centre that hosts 20 events per year, ranging from 50-person boardroom meetings to 1,500-person annual conferences. The venue currently has a 500 Mbps shared broadband connection and a mix of consumer-grade WiFi routers installed by the previous IT team. Attendee complaints about WiFi quality are increasing. What is your infrastructure upgrade roadmap, and what is the business case for the investment?

💡 Hinweis:Consider the range of event sizes and the different network requirements for each. Think about whether a single infrastructure can serve all event types, or whether a tiered approach is needed. The business case should address both the cost of the current situation (complaints, lost business) and the revenue opportunity (data capture, premium WiFi as a service offering).

Empfohlenen Ansatz anzeigen

The upgrade roadmap has three components. First, replace the shared broadband with a dedicated leased line of at least 1 Gbps — this is the single highest-impact change and addresses the root cause of most performance complaints. Second, replace the consumer WiFi routers with a managed enterprise wireless infrastructure: a wireless controller, enterprise-grade APs deployed according to a proper site survey, and a managed PoE switch. For a venue of this size, 20–30 APs covering all event spaces is a reasonable starting point. Third, deploy a captive portal platform — Purple's Guest WiFi solution — to provide branded authentication, GDPR-compliant data capture, and analytics reporting.

The business case has two components. The cost of the current situation includes reputational damage from poor WiFi (quantifiable through attendee feedback scores), potential lost bookings from event organisers who specify WiFi quality in their venue requirements, and the IT team time spent responding to complaints. The revenue opportunity includes first-party data capture from every event (at 20 events per year with average 500 attendees and 65% opt-in, that is 6,500 new marketing contacts per year), the ability to offer premium WiFi as a billable service to event organisers, and the analytics data that informs venue layout and F&B decisions.

Q2. An outdoor music festival with 8,000 attendees has hired your company to provide event WiFi services. The site is a greenfield location with no existing infrastructure — no power, no cabling, no fixed structures. The event runs for three days. What are the five highest-risk items in this deployment, and how do you mitigate each one?

💡 Hinweis:Think about the dependencies that are most likely to fail in an outdoor, infrastructure-free environment. Consider weather, power, connectivity, hardware failure, and human factors. For each risk, think about both prevention and contingency.

Empfohlenen Ansatz anzeigen

Risk 1 — Uplink failure: With no fixed infrastructure, a leased line is not an option. The mitigation is a bonded 5G solution using SIM cards from at least two different carriers, with automatic failover. Budget for 4–5 SIM cards across carriers with the best coverage at the specific site location (verify this with a site visit before the event). Risk 2 — Power failure: All network equipment runs from generators. The mitigation is a UPS (uninterruptible power supply) between the generator and the network equipment, providing 15–30 minutes of runtime during generator transitions or refuelling. Have a spare generator on site. Risk 3 — Hardware failure: In an outdoor environment, hardware failure rates are higher due to weather, vibration, and physical damage. Bring 20% spare hardware — spare APs, spare PoE injectors, spare patch cables. Document the configuration of every device so that a replacement can be provisioned in under 10 minutes. Risk 4 — Weather damage: All outdoor hardware must be IP67 rated. All cabling must be run in conduit or cable management rated for outdoor use. All equipment enclosures must be sealed and elevated off the ground to prevent water ingress. Risk 5 — DHCP exhaustion: At 8,000 attendees, a standard DHCP scope will fail. Configure a /19 subnet (8,190 usable addresses) with a 30-minute lease time. Monitor the DHCP pool utilisation in real time and have a plan to expand the scope if utilisation exceeds 80%.

Q3. A legal conference is using your event WiFi service. The event organiser wants to collect attendee email addresses through the captive portal and use them for post-event marketing. The event has attendees from both the UK and the EU. What GDPR compliance requirements apply, and how should the captive portal be configured to meet them?

💡 Hinweis:Consider the distinction between the lawful basis for providing WiFi access and the lawful basis for marketing communications. Think about what information must be presented to users, what consent records must be kept, and how the rights of data subjects are handled.

Empfohlenen Ansatz anzeigen

Under GDPR (and the UK GDPR post-Brexit), the collection of email addresses and their use for marketing requires explicit, informed, and freely given consent. The captive portal must be configured as follows. First, the splash page must include a clear privacy notice that identifies the data controller (the event organiser), specifies what data is collected, how it will be used, and how long it will be retained. Second, consent for WiFi access and consent for marketing communications must be separate opt-ins — a single checkbox that conflates the two is non-compliant. Users must be able to access the WiFi without consenting to marketing. Third, the marketing opt-in checkbox must be unchecked by default (no pre-ticked boxes). Fourth, the consent record — including the timestamp, the IP address, and the specific consent text presented — must be stored and retrievable, as required by Article 7(1) GDPR. Fifth, the privacy notice must include information about data subject rights (access, erasure, portability) and provide a contact mechanism for exercising those rights. Purple's Guest WiFi platform handles all of these requirements natively, storing consent records with full audit trail and providing a compliant consent workflow out of the box. For a UK/EU mixed audience, the same GDPR standard applies to both — UK GDPR and EU GDPR are substantively identical in their consent requirements.