Gast-WiFi-Daten in Marketing-Automatisierungs-Trigger umwandeln

Dieser Leitfaden bietet ein technisches Playbook zur Umwandlung von Rohdaten aus dem Gast-WiFi in ereignisgesteuerte Marketing-Automatisierungs-Trigger. Er deckt die gesamte Architektur ab – von der Datenerfassung über das Captive Portal und LogicFlow-Regeln bis hin zum Webhook-Versand und der CRM-Integration – mit realen Implementierungsszenarien für das Gastgewerbe und den Einzelhandel. IT-Teams und Spezialisten für Marketing-Automatisierung erhalten einen konkreten, einsetzbaren Rahmen für den Aufbau präsenzbasierter Kampagnen, einschließlich Welcome Flows, Dwell-Time Offers und Lapsed-Visitor Win-Backs.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Executive Summary

- Technical Deep-Dive

- The Data Capture Layer

- Event Processing and the LogicFlow Engine

- Webhook Dispatch and CRM Integration

- Implementation Guide

- Step 1: Define the Trigger Taxonomy

- Schritt 2: Den Captive Portal konfigurieren

- Schritt 3: LogicFlow-Regeln erstellen und testen

- Schritt 4: Datenfelder zuordnen und Schema validieren

- Schritt 5: Frequenzbegrenzung implementieren

- Best Practices

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Executive Summary

Für Unternehmen ist Gast-WiFi nicht länger nur ein Kostenfaktor für Konnektivität; es ist die grundlegende Datenschicht für den gesamten Kundenlebenszyklus. Bei korrekter Konfiguration erfasst die Access Point-Infrastruktur präzise Präsenz-, Verweil- und Rückkehrdaten, die hochgradig zielgerichtete Marketing-Automatisierungs-Workflows auslösen können. Dieser Leitfaden beschreibt die technische Architektur, die erforderlich ist, um rohe Netzwerkereignisse – einschließlich 802.11-Authentifizierungs-Handshakes und Captive Portal-Anmeldungen – in umsetzbare CRM-Trigger umzuwandeln. Durch die Nutzung von Guest WiFi und Webhook-Integrationen können IT- und Marketing-Teams ereignisgesteuerte Kampagnen – von Echtzeit-Dwell-Time Offers bis hin zu Lapsed-Visitor Win-Backs – implementieren, ohne die Netzwerkleistung oder die Einhaltung der Datenschutzbestimmungen zu beeinträchtigen. Das Ergebnis ist eine messbare Steigerung der Kampagnenrelevanz, der Konversionsraten und des Customer Lifetime Value, alles angetrieben durch eine Infrastruktur, die Sie bereits besitzen.

Technical Deep-Dive

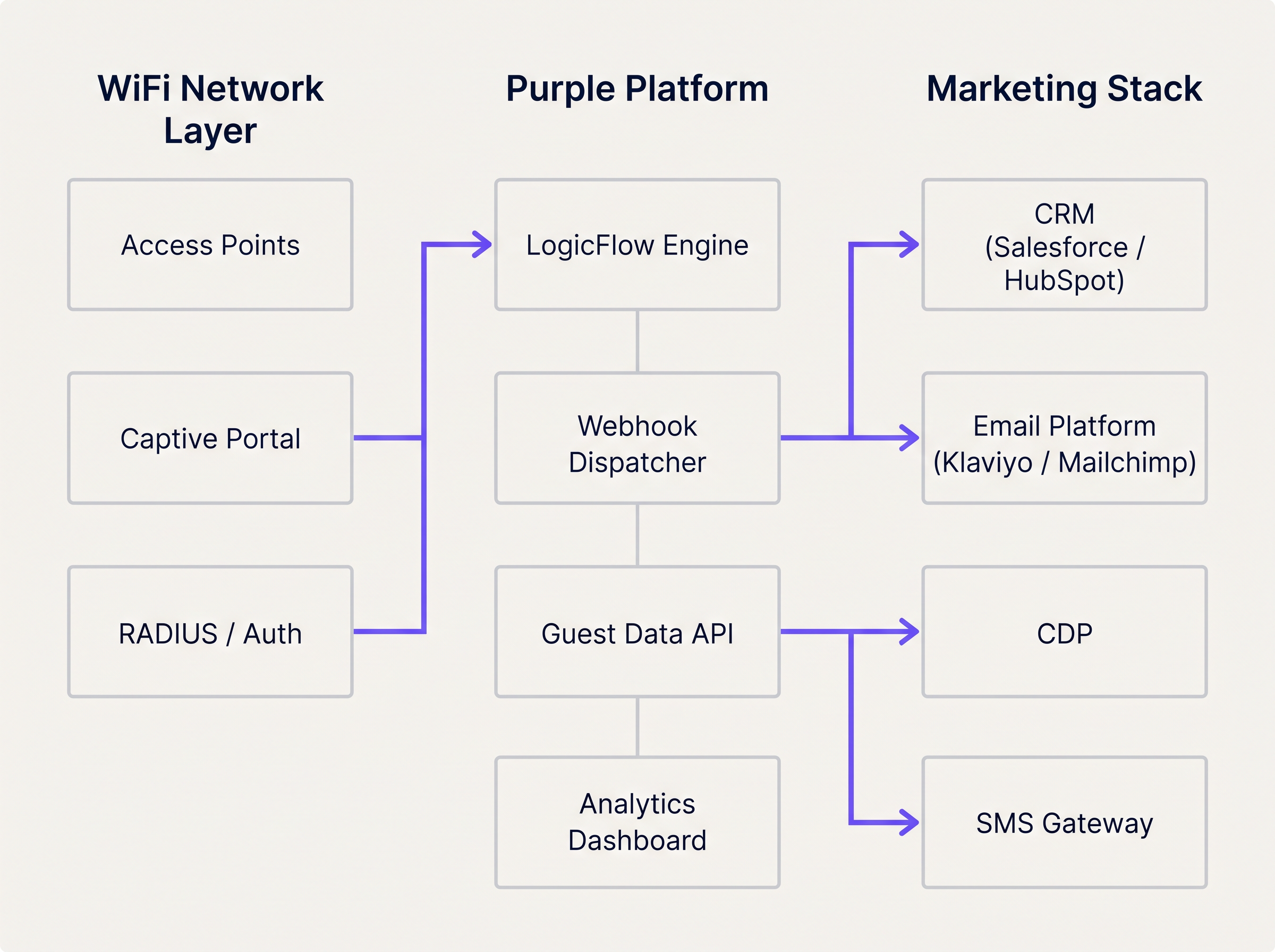

Die Umwandlung von WiFi-Ereignissen in Marketing-Automatisierungs-Trigger basiert auf einer geschichteten Architektur, die die Netzwerkinfrastruktur und den Marketing-Stack miteinander verbindet. Das Verständnis jeder Schicht ist unerlässlich, bevor Integrationsarbeiten beginnen.

The Data Capture Layer

Wenn ein Gerät einen Veranstaltungsort betritt und sich mit dem WiFi-Netzwerk verbindet, werden gleichzeitig zwei unterschiedliche Datenströme generiert. Der erste ist Präsenzdaten: Der Access Point protokolliert eine Probe Request oder ein Association Event und erfasst die MAC-Adresse des Geräts, die Signalstärke (RSSI) und einen präzisen Zeitstempel. Dieser Stream ist passiv und kontinuierlich – er erfordert keine Aktion vom Gast. Der zweite ist Identitätsdaten: Wenn sich der Gast über das Captive Portal authentifiziert, erfasst die Plattform seine angegebene Identität (E-Mail-Adresse oder Telefonnummer), sein demografisches Profil, falls gesammelt, und entscheidend, seine explizite Marketing-Einwilligung.

Für Veranstaltungsorte im Retail oder Hospitality bietet dieser Dual-Stream-Ansatz eine deterministische Sicht auf das Kundenverhalten, die kein anderer Kanal replizieren kann. Das Captive Portal dient als primärer Erfassungspunkt für First-Party-Daten, und seine Konfiguration muss als compliance-kritische Komponente behandelt werden. Gemäß GDPR muss die Einwilligung freiwillig, spezifisch, informiert und unmissverständlich erteilt werden. Gemäß CCPA müssen Nutzern das Recht eingeräumt werden, sich abzumelden. Konsultieren Sie den Leitfaden CCPA vs GDPR: Global Privacy Compliance for Guest WiFi Data für detaillierte Konfigurationsanforderungen.

Event Processing and the LogicFlow Engine

Rohe Netzwerkereignisse sind nicht direkt umsetzbar. Sie müssen normalisiert, anhand vordefinierter Regeln bewertet und in geschäftsrelevante Trigger übersetzt werden. Purples LogicFlow-Engine fungiert als diese Zwischenschicht. Sie nimmt den Ereignisstrom von den Access Points und dem Captive Portal auf, bewertet jedes Ereignis anhand eines Regelsatzes und bestimmt, ob eine Triggerbedingung erfüllt wurde.

Eine LogicFlow-Regel besteht aus drei Elementen: einer Bedingung (dem Netzwerkereignis oder -zustand), einem Qualifikator (zusätzliche Parameter wie Besuchszahl, Verweildauer oder Tage seit dem letzten Besuch) und einer Aktion (typischerweise ein Webhook-Versand). Zum Beispiel: Bedingung = 'Session Start', Qualifikator = 'Erster Besuch UND Marketing-Einwilligung = True', Aktion = 'POST Webhook an CRM nach 15-minütiger Verzögerung'. Dieses deklarative Modell ermöglicht es Marketing Operations-Teams, die Trigger-Logik zu definieren, ohne für jede Kampagnenänderung die Beteiligung der Netzwerktechnik zu benötigen.

Webhook Dispatch and CRM Integration

Wenn eine LogicFlow-Regel übereinstimmt, sendet der Webhook Dispatcher eine strukturierte JSON-Payload an den konfigurierten Endpunkt. Die Payload sollte mindestens Folgendes enthalten: die eindeutige Benutzerkennung (E-Mail oder Telefon), den Ereignistyp, die Veranstaltungsortkennung, den Ereigniszeitstempel und alle relevanten Kontextdaten wie Verweildauer oder Besuchszahl. Das empfangende System – sei es Salesforce, HubSpot, Klaviyo oder ein benutzerdefiniertes CDP – führt dann den entsprechenden Automatisierungsfluss aus.

Die WiFi Analytics -Plattform bietet die Observability-Schicht, die es Teams ermöglicht, Ereignisvolumen, Trigger-Raten und Erfolgsmetriken der Zustellung in einem einheitlichen Dashboard zu überwachen. Dies ist unerlässlich für die Diagnose von Integrationsproblemen und die Optimierung von Trigger-Schwellenwerten.

Implementation Guide

Die Bereitstellung eines WiFi-gesteuerten Marketing-Automatisierungsflusses erfordert eine enge Koordination zwischen Netzwerktechnik und Marketing Operations. Der folgende Schritt-für-Schritt-Ansatz gewährleistet eine zuverlässige Bereitstellung und genaue Attribution vom ersten Tag an.

Step 1: Define the Trigger Taxonomy

Bevor technische Konfigurationen beginnen, ordnen Sie Netzwerkereignisse den Phasen des Kundenlebenszyklus zu. Diese Taxonomie wird zum Vertrag zwischen dem Netzwerkteam und dem Marketingteam. Die folgende Tabelle bietet einen Standard-Ausgangspunkt.

| Lifecycle Stage | Network Event | Trigger Condition | Recommended Action |

|---|---|---|---|

| Erstbesucher | Session Start | Erste Authentifizierung, Einwilligung = True | Willkommens-E-Mail + Loyalty Onboarding |

| Aktiver Besucher | Dwell Presence | Verweildauer > 45 Minuten | SMS-Angebot oder In-App-Benachrichtigung |

| Wiederkehrender Gast | Session Start | Besuchszahl = 5 oder 10 | Benachrichtigung über Loyalty-Tier-Upgrade |

| Abgewanderter Besucher | Absence | Kein Präsenzereignis für 60–90 Tage | Win-Back-E-Mail- oder SMS-Kampagne |

| Reaktivierter Besucher | Session Start | Erster Besuch nach abgewanderter Kampagne | VIP-Belohnung oder personalisiertes Angebot |

Schritt 2: Den Captive Portal konfigurieren

Stellen Sie sicher, dass das Portal die mindestens erforderlichen Felder erfasst: E-Mail-Adresse (oder Telefonnummer), Kontrollkästchen für Marketing-Einwilligung und optional einen Loyalitätsprogramm-Identifikator. Halten Sie das Formular prägnant – jedes zusätzliche Feld reduziert die Abschlussraten. Konfigurieren Sie das Portal so, dass es das Einwilligungs-Flag an die Analyseplattform weiterleitet, damit es von LogicFlow-Regeln ausgewertet werden kann.

Schritt 3: LogicFlow-Regeln erstellen und testen

Erstellen Sie Regeln inkrementell, beginnend mit dem Trigger mit dem höchsten Wert (typischerweise First Connect). Testen Sie jede Regel in einer Staging-Umgebung, bevor Sie sie in der Produktion bereitstellen. Überprüfen Sie, ob die Webhook-Nutzlast korrekt strukturiert ist und dass der empfangende CRM-Endpunkt eine 200 OK-Antwort zurückgibt. Implementieren Sie eine Dead-Letter-Queue, um Nutzlasten zu erfassen, die während vorübergehender Ausfälle nicht zugestellt werden können.

Schritt 4: Datenfelder zuordnen und Schema validieren

Abstimmung des Datenschemas zwischen der WiFi-Plattform und dem CRM. Der am Portal erfasste eindeutige Identifikator muss dem Primärschlüssel im CRM entsprechen. Nichtübereinstimmungen bei Feldnamen, Datentypen oder Kodierung führen zu stillen Fehlern, bei denen der Webhook empfangen wird, die Automatisierung jedoch nicht ausgelöst wird. Dokumentieren Sie die vollständige Feldzuordnung und überprüfen Sie diese bei jeder Aktualisierung eines der Systeme.

Schritt 5: Frequenzbegrenzung implementieren

Konfigurieren Sie die Frequenzbegrenzung auf CRM-Ebene, um eine Übermittlung von Nachrichten zu verhindern. Definieren Sie maximale Sendefrequenzen pro Kampagnentyp – zum Beispiel kann eine Willkommens-E-Mail nur einmal pro Benutzer gesendet werden, und ein Verweilzeit-Angebot nur einmal pro 7-Tage-Zeitraum. Diese Logik sollte im CRM durchgesetzt werden, nicht ausschließlich in LogicFlow, um Randfälle zu berücksichtigen, bei denen mehrere Trigger schnell hintereinander ausgelöst werden.

Best Practices

Die folgenden Empfehlungen stammen aus Implementierungen in den Bereichen Gastgewerbe, Einzelhandel und Transport und stellen den aktuellen Industriestandard für präsenzbasierte Marketingautomatisierung dar.

Trigger bei Zustandsänderung, nicht bei kontinuierlicher Präsenz. Der häufigste Architekturfehler besteht darin, Regeln so zu konfigurieren, dass sie die Präsenz bei jedem AP-Heartbeat bewerten. Dies überflutet die Regel-Engine und erzeugt übermäßige API-Aufrufe an das CRM. Regeln sollten Zustandsübergänge bewerten: von 'Nicht anwesend' zu 'Anwesend', von 'Aktiv' zu 'Inaktiv' oder von 'Anonym' zu 'Identifiziert'. Dieser Ansatz reduziert die Systemlast und stellt sicher, dass jeder Trigger aussagekräftig ist.

Verlassen Sie sich für langfristiges Tracking auf authentifizierte Identität. Moderne mobile Betriebssysteme verwenden MAC-Adressen-Randomisierung, um die Privatsphäre der Benutzer zu schützen. iOS randomisiert MAC-Adressen seit iOS 14, und Android folgte ab Version 10. Jede Architektur, die sich auf die Hardware-MAC-Adresse als primären CRM-Identifikator verlässt, wird eine erhebliche Verschlechterung bei der Identifizierung wiederkehrender Besucher erfahren. Die authentifizierte Identität – E-Mail oder Telefon – die am Captive Portal erfasst wird, muss der kanonische Identifikator für alle langfristigen Tracking- und Attributionszwecke sein.

Fügen Sie den Standortkontext in jede Nutzlast ein. Für Betreiber mit mehreren Standorten ist der Standort-Identifikator ein kritischer Routing-Parameter. Ohne ihn kann das CRM nicht bestimmen, welche Vorlage, welches Angebot oder welche Kampagne angewendet werden soll. Fügen Sie die Standort-ID, den Standortnamen und optional die Zone oder Etage in jede Webhook-Nutzlast ein.

Überwachen Sie die Webhook-Integrität kontinuierlich. Webhook-Zustellungsfehler sind standardmäßig still. Implementieren Sie eine Überwachung sowohl auf der sendenden Plattform (Alarm bei Zustellungsfehlerraten über einem definierten Schwellenwert) als auch auf dem empfangenden CRM (Alarm bei unerwarteten Rückgängen des eingehenden Trigger-Volumens). Für Healthcare -Implementierungen, bei denen die operative Kommunikation sicherheitskritisch sein kann, ist diese Überwachung nicht verhandelbar.

Netzwerk-Upgrades an Integrationsanforderungen anpassen. Bei der Planung der Netzwerkmodernisierung – zum Beispiel bei der Bewertung von The Core SD WAN Benefits for Modern Businesses – stellen Sie sicher, dass die Analyse- und Webhook-Funktionen der WiFi-Plattform in die Architekturprüfung einbezogen werden. SD-WAN-Implementierungen können die Latenz und Zuverlässigkeit des Echtzeit-Event-Streamings von Edge-Standorten beeinflussen.

Fehlerbehebung & Risikominderung

Auch bei einer robusten Architektur treten Integrationsfehler auf. Die folgenden Fehlermodi sind die am häufigsten auftretenden in Produktionsumgebungen.

Fehler bei der Nutzlastzustellung. HTTP 4xx-Fehler weisen typischerweise auf ein Authentifizierungs- oder Schema-Problem mit dem Webhook-Endpunkt hin. HTTP 5xx-Fehler deuten auf ein Problem im empfangenden System hin. Implementieren Sie eine Wiederholungslogik mit exponentiellem Backoff (erster Wiederholungsversuch nach 30 Sekunden, dann 2 Minuten, dann 10 Minuten) und leiten Sie nicht zustellbare Nutzlasten zur manuellen Überprüfung an eine Dead-Letter-Queue weiter.

Doppelte Trigger-Auslösungen. Wenn ein Benutzer sich innerhalb kurzer Zeit mehrmals mit dem WiFi verbindet – zum Beispiel beim Wechsel zwischen Etagen in einer Multi-AP-Bereitstellung – kann das 'Session Start'-Ereignis mehrmals ausgelöst werden. Implementieren Sie Idempotenzschlüssel in der Webhook-Nutzlast (eine eindeutige Ereignis-ID, bestehend aus Benutzer-Identifikator und Zeitstempel) und konfigurieren Sie das CRM so, dass es auf diesem Schlüssel dedupliziert.

Verzögerungen bei der Weitergabe des Einwilligungs-Flags. In Umgebungen mit hohem Durchsatz kann es zu einer kurzen Verzögerung kommen, zwischen dem Absenden des Portalformulars durch einen Benutzer und der Verfügbarkeit des Einwilligungs-Flags für die LogicFlow-Engine. Konfigurieren Sie eine Mindestverzögerung von 60 Sekunden bei allen First Connect-Triggern, um sicherzustellen, dass der Einwilligungsstatus weitergegeben wurde, bevor der Webhook ausgelöst wird.

CRM-Kontaktdatensatzkonflikte. Wenn ein Webhook einen neuen Kontakt im CRM erstellt, kann dies zu einem Konflikt mit einem bestehenden Datensatz führen, falls der Benutzer zuvor über einen anderen Kanal interagiert hat. Implementieren Sie eine Zusammenführungsstrategie im CRM, die die über WiFi erfasste Identität priorisiert und den bestehenden Datensatz anreichert, anstatt einen Duplikat zu erstellen.

ROI & Geschäftsauswirkungen

Der Business Case für WiFi-gesteuerte Marketingautomatisierung ist in allen Standortkategorien gut etabliert. Präsenzbasierte Trigger übertreffen Batch-Kampagnen konsequent bei den Kennzahlen, die für kommerzielle Betreiber am wichtigsten sind.

Für eine umfassendeumfassendes Framework zur Quantifizierung und Präsentation dieses ROI gegenüber leitenden Stakeholdern, siehe Messung des ROI von Gast-WiFi: Ein Framework für CMOs . Die zu verfolgenden Key Performance Indicators sind wie folgt.

| KPI | Beschreibung | Typischer Richtwert |

|---|---|---|

| Trigger-Öffnungsrate | % der ausgelösten E-Mails, die von Empfängern geöffnet werden | 35–55% (vs. 15–25% für Batch) |

| Einlösungsrate von Angeboten | % der ausgelösten Angebote, die vor Ort eingelöst werden | 8–15% (vs. 2–4% für Batch) |

| Rückgewinnungsrate | % der inaktiven Besucher, die nach der Kampagne zurückkehren | 12–20% |

| Datenerfassungsrate | % der WiFi-Nutzer, die die Portalregistrierung abschließen | 60–80% mit optimiertem Portal |

| Steigerung der durchschnittlichen Besuchsfrequenz | Zunahme der Besuche pro Kunde pro Quartal | 15–25% für Gäste, die am Treueprogramm teilnehmen |

Der kumulative Effekt dieser Metriken ist signifikant. Eine Einzelhandelskette mit 50 Standorten, die jeweils 500 WiFi-Registrierungen pro Woche erfassen, generiert 25.000 neue CRM-Kontakte pro Woche. Eine Rückgewinnungsrate von 15% bei einem Segment von 90 Tagen inaktiven Kunden, kombiniert mit einer Einlösungsrate von 10% für Angebote, die durch Verweildauer ausgelöst werden, führt zu einem messbaren und zurechenbaren Umsatzanstieg, der die Investition in die Integration innerhalb eines einzigen Quartals rechtfertigt.

Schlüsselbegriffe & Definitionen

LogicFlow

Purple's event rules engine that evaluates incoming network events against predefined conditions to determine whether a marketing trigger action should be executed.

IT teams configure LogicFlow to define the exact conditions under which a webhook fires, without requiring code changes to the marketing stack.

Webhook

An HTTP callback mechanism that automatically sends a structured JSON payload to a specified URL endpoint when a defined event occurs on the source system.

The primary integration mechanism for transmitting real-time WiFi presence events to CRM, email, and SMS platforms.

Captive Portal

A web-based authentication page that users must interact with before being granted access to a public WiFi network. Used to capture identity and marketing consent.

The compliance-critical touchpoint for first-party data collection. Portal configuration directly determines the quality and legality of downstream marketing triggers.

Presence Data

Network telemetry derived from wireless device probe requests and association events, indicating that a device is physically within the coverage area of an access point.

Enables passive tracking of dwell time and return visit frequency without requiring active user authentication on every visit.

MAC Address Randomisation

A privacy feature implemented in iOS (since version 14) and Android (since version 10) that periodically rotates the device's MAC address to prevent persistent tracking by network operators.

Requires all long-term customer identification and CRM matching to be based on authenticated identity (email/phone) rather than hardware device addresses.

Dwell Time

The total duration a device remains within the detectable coverage area of a venue's WiFi network during a single session.

A key trigger qualifier for in-venue offers. A dwell time threshold (e.g., 45 minutes) indicates genuine engagement and increases offer relevance and redemption rates.

First-Party Data

Customer information collected directly by the venue from the customer, with their explicit consent, through owned channels such as the captive portal.

Increasingly valuable as third-party cookies are deprecated and data privacy regulations tighten. WiFi-captured first-party data is among the highest-quality inputs available to venue operators.

Dead-Letter Queue (DLQ)

A message storage buffer that captures webhook payloads that could not be successfully delivered to the target endpoint after all retry attempts have been exhausted.

Essential for ensuring marketing triggers are not permanently lost during CRM outages or endpoint failures. DLQ contents should be reviewed and replayed once the receiving system recovers.

Idempotency Key

A unique identifier included in each webhook payload that allows the receiving system to detect and discard duplicate requests, ensuring a trigger is processed exactly once.

Critical in high-availability deployments where webhook retry logic may cause the same event to be delivered multiple times, potentially resulting in duplicate emails or SMS messages.

Frequency Capping

A constraint applied at the CRM or marketing automation layer that limits how many times a given user can receive a specific campaign type within a defined time window.

Prevents over-messaging and subscriber fatigue. Must be configured independently of the LogicFlow trigger rules, as the rules engine does not have visibility into CRM send history.

Fallstudien

A 200-room hotel wants to trigger a personalised welcome email offering a spa discount 15 minutes after a guest authenticates on the guest WiFi for the first time during their stay. The hotel uses Salesforce as its CRM and Klaviyo for email delivery.

Configure the captive portal to capture the guest's email address and a GDPR-compliant marketing consent checkbox. Ensure the consent flag is passed to the Purple analytics platform in real time.

In LogicFlow, create a rule with the following parameters: Condition = 'Session Start', Qualifier = 'First authentication at this venue AND marketing consent = True', Delay = '15 minutes', Action = 'POST webhook to Salesforce endpoint'.

Configure the webhook payload to include: user_email, user_first_name, venue_id, event_type ('first_connect'), event_timestamp, and a unique event_id for idempotency.

In Salesforce, create a process builder flow that triggers on receipt of the webhook. The flow checks whether a contact record exists for the email address. If yes, it enriches the record with the WiFi visit data. If no, it creates a new contact.

The Salesforce flow then triggers a Klaviyo transactional email via the Klaviyo API, passing the venue_id as a dynamic variable to select the correct spa offer template for that property.

Configure a suppression list in Klaviyo to ensure the welcome email is only sent once per guest per stay (keyed on email + check-in date).

A fashion retail chain with 80 UK stores wants to send a 'We miss you' SMS with a 20% discount code to loyalty members who have not visited any store in over 90 days. The chain uses a custom CDP and an SMS gateway.

In the Purple platform, configure a 'Lapsed Visitor' rule: Condition = 'Absence', Qualifier = 'No presence event recorded for this user across any venue in the estate for 90 consecutive days AND loyalty_member = True', Action = 'POST webhook to CDP endpoint'.

The rule evaluates the absence condition daily at 02:00 UTC against the full estate's presence data. This batch evaluation approach is more efficient than real-time evaluation for absence-based triggers.

The webhook payload includes: user_phone, user_email, loyalty_tier, days_since_last_visit, last_visited_venue_id, and a campaign_id.

The CDP receives the payload and generates a unique discount code for the user, then passes the code and the user's phone number to the SMS gateway.

The SMS gateway sends the win-back message. The CDP updates the user's record with a 'win_back_sent' flag and the send timestamp to prevent duplicate sends.

When the user next connects to any store's WiFi, the 'Re-engaged Visitor' trigger fires, the CDP clears the lapsed flag, and the user is enrolled in a re-engagement nurture sequence.

Szenarioanalyse

Q1. A retail client reports that their CRM is hitting API rate limits during peak trading hours on Saturdays. Investigation reveals the WiFi platform is sending thousands of webhooks per hour. The current LogicFlow rule fires every time any device is detected by an access point. How should the IT manager reconfigure the system to resolve the issue without losing marketing trigger coverage?

💡 Hinweis:Consider the difference between continuous presence detection and meaningful state transitions. Also consider whether every device detection event has marketing value.

Empfohlenen Ansatz anzeigen

The IT manager should reconfigure the LogicFlow rule to trigger only on state change events — specifically 'Session Start' (device transitions from Not Present to Present) and 'Session End' — rather than on every AP detection heartbeat. Additionally, a frequency cap should be applied at the rule level to ensure a single device only generates a webhook once per 24-hour period. For anonymous devices (those without an authenticated identity), webhooks should be suppressed entirely, as they cannot be actioned by the CRM. These three changes — state-change triggers, frequency capping, and identity filtering — will reduce webhook volume by an estimated 90% while preserving all commercially relevant trigger events.

Q2. A hospital trust wants to send a wayfinding SMS to outpatients when they connect to the guest WiFi, directing them to their appointment department. However, the trust has multiple buildings on the same network estate, and the wayfinding message must be specific to the building where the patient connected. How is this achieved architecturally?

💡 Hinweis:Think about how physical location is represented within the WiFi platform's data model and how it can be included in the webhook payload.

Empfohlenen Ansatz anzeigen

The solution requires zone-based trigger configuration. Each building's access points must be assigned to a named zone within the Purple platform (e.g., 'Main Hospital', 'Outpatients Wing', 'Oncology Centre'). The LogicFlow rule is configured to evaluate the zone of the authenticating access point and include the zone identifier in the webhook payload. The SMS gateway or CRM then uses the zone identifier to select the appropriate wayfinding message template for that building. This approach ensures the SMS is contextually accurate regardless of which building the patient enters first. For a healthcare deployment, the IT team should also ensure the trigger only fires for users who have authenticated (not anonymous presence) and that the data handling complies with applicable healthcare data regulations.

Q3. Following an iOS 17 update rolled out across a venue's visitor base, the marketing team reports a significant drop in repeat visitor identification, causing loyalty tier upgrade triggers to stop firing for a large segment of their customer base. What is the technical root cause, and what architectural changes are required to restore accurate repeat visitor tracking?

💡 Hinweis:Consider what changed in iOS 17's networking behaviour and which identifier the current architecture relies upon for repeat visitor recognition.

Empfohlenen Ansatz anzeigen

The root cause is MAC address randomisation. iOS 17 introduced per-network MAC randomisation, meaning the device presents a unique, randomised MAC address for each WiFi network it connects to, even if it has connected to that network before. Any architecture that uses the MAC address as the primary identifier for repeat visitor recognition will fail to match the returning device to the existing CRM record. The required architectural change is to shift the primary identifier from the MAC address to the authenticated identity captured at the captive portal — specifically the email address or phone number. The CRM must be updated to use this authenticated identity as the canonical customer key. For users who have previously been tracked by MAC address only, a re-authentication campaign (prompting users to log in via the portal again) will be required to re-establish the identity link. Going forward, the MAC address should be used only for session-level analytics within a single visit, not for cross-visit customer recognition.

Wichtigste Erkenntnisse

- ✓Guest WiFi infrastructure generates two distinct and complementary data streams: presence data (from access points) and identity data (from the captive portal). Both are required for effective marketing automation.

- ✓LogicFlow rules should evaluate state transitions — not continuous presence — to prevent API rate limit issues and ensure every trigger is commercially meaningful.

- ✓MAC address randomisation in iOS 14+ and Android 10+ makes hardware device addresses unreliable for long-term customer identification. Authenticated email or phone must be the canonical CRM key.

- ✓Webhook payloads must include venue context (venue ID, zone, timestamp) to enable accurate routing and personalisation in multi-venue deployments.

- ✓Frequency capping must be enforced at the CRM level, not solely in the rules engine, to prevent over-messaging when multiple triggers fire in close succession.

- ✓Dead-letter queues and idempotency keys are non-negotiable in production deployments to ensure trigger reliability and prevent duplicate communications.

- ✓The compounding ROI of presence-based triggers — higher open rates, redemption rates, and win-back conversions — typically justifies the integration investment within a single quarter for estate-scale deployments.