Hotel WiFi-Sicherheit: So schützen Sie Ihre Gäste und Ihren Ruf

Dieser maßgebliche Leitfaden bietet IT-Managern und Betriebsleitern von Veranstaltungsorten einen umfassenden Rahmen zur Sicherung von Hotel-WiFi-Netzwerken. Er behandelt wesentliche technische Implementierungen, einschließlich Netzwerksegmentierung, robuster Authentifizierungsprotokolle und Compliance-gesteuerter Captive Portals, um Gästedaten zu schützen und den Ruf des Veranstaltungsortes zu wahren.

- Zusammenfassung für Führungskräfte

- Technischer Deep-Dive: Netzwerkarchitektur und Segmentierung

- VLAN-Architektur

- Authentifizierungs- und Verschlüsselungsstandards

- Implementierungsleitfaden: Sicherung des Gäste-Onboarding-Prozesses

- Captive Portal Design und Compliance

- Bandbreitenmanagement und Traffic Shaping

- Best Practices und Industriestandards

- Fehlerbehebung & Risikominderung

- Häufige Fehlerursachen

- ROI & Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

Für moderne Gastronomiebetriebe ist Gäste-WiFi nicht länger nur eine Annehmlichkeit – es ist ein kritisches operatives Hilfsmittel. Die Bequemlichkeit allgegenwärtiger Konnektivität birgt jedoch erhebliche Angriffsvektoren. Ungesicherte Gastnetzwerke sind Hauptziele für Bedrohungsakteure, die sensible Daten abfangen, Malware einsetzen oder die Infrastruktur des Hotels als Ausgangspunkt für umfassendere Angriffe nutzen wollen. Dieser technische Leitfaden bietet einen herstellerneutralen, architektonisch fundierten Rahmen zur Sicherung von Hotel-WiFi. Wir werden die obligatorischen Anforderungen für die Netzwerksegmentierung, den Übergang zu robusten Authentifizierungsstandards wie WPA3 und 802.1X sowie die entscheidende Rolle von Compliance-gesteuerten Captive Portals untersuchen. Unabhängig davon, ob Sie ein Boutique-Hotel oder eine globale Kette verwalten, ist die Implementierung dieser Kontrollen unerlässlich, um Risiken zu mindern, die Einhaltung gesetzlicher Vorschriften (wie PCI DSS und GDPR) zu gewährleisten und den Ruf Ihrer Marke zu schützen.

Hören Sie unseren 10-minütigen technischen Briefing-Podcast für einen Überblick für Führungskräfte:

Technischer Deep-Dive: Netzwerkarchitektur und Segmentierung

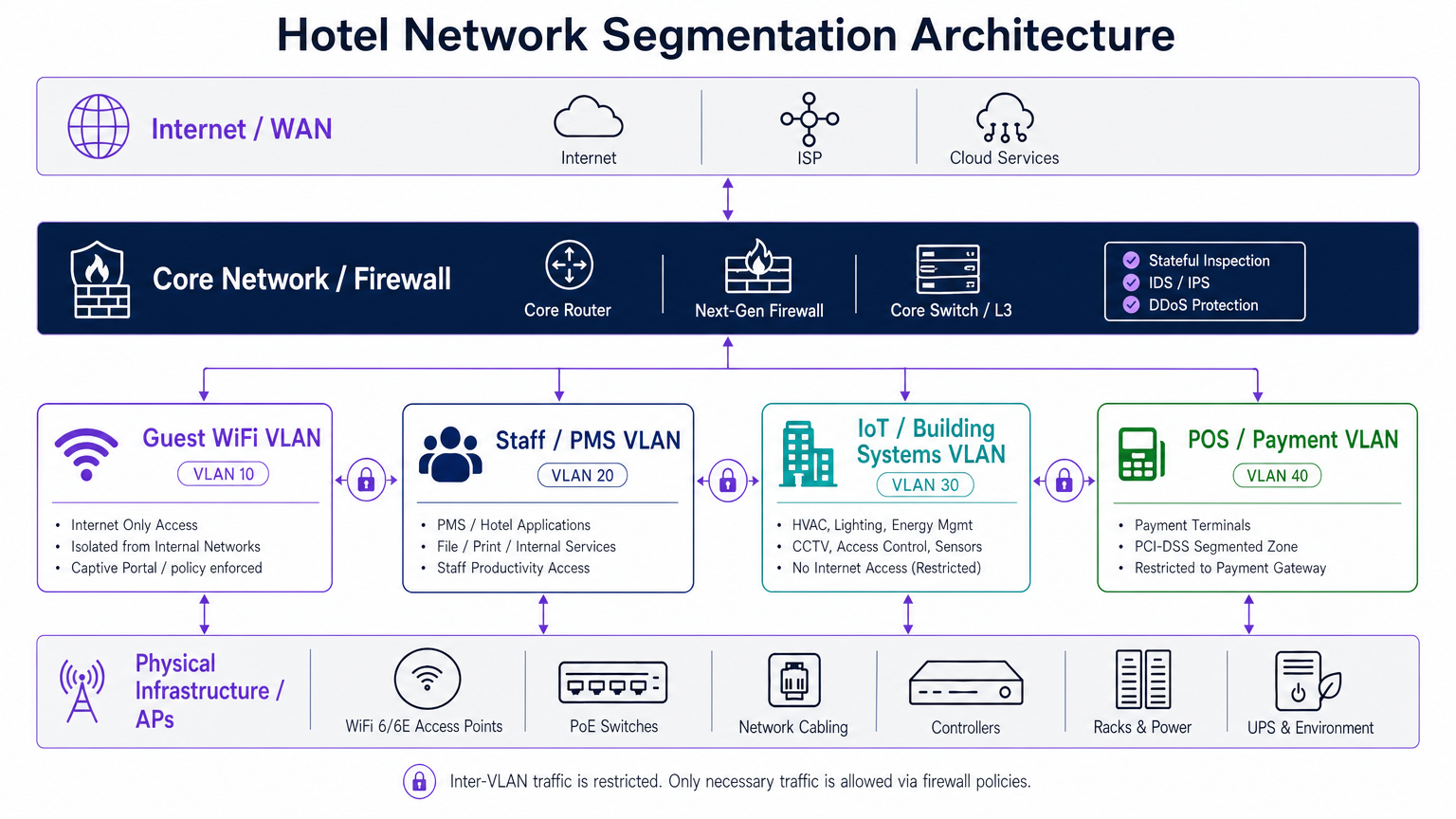

Das grundlegende Prinzip der Hotel-WiFi-Sicherheit ist eine strikte Netzwerksegmentierung. Der Einsatz eines flachen Netzwerks, in dem Gastverkehr, Mitarbeiteranwendungen und IoT-Geräte koexistieren, ist eine kritische Schwachstelle. Ein kompromittiertes Gastgerät darf niemals Sichtkontakt zum Property Management System (PMS) oder zu Point-of-Sale (POS)-Terminals haben.

VLAN-Architektur

Eine robuste Implementierung erfordert die logische Isolierung des Datenverkehrs in separate Virtual Local Area Networks (VLANs), die durch Firewall-Richtlinien mit einer Standard-Verweigerungshaltung für das Inter-VLAN-Routing durchgesetzt werden.

- Guest WiFi VLAN: Diese Zone muss auf reinen Internetzugang beschränkt sein. Es ist unerlässlich, die Client Isolation (auch bekannt als AP Isolation) auf der Ebene des Wireless Controllers oder Access Points zu aktivieren. Dies verhindert die Peer-to-Peer-Kommunikation zwischen Gastgeräten und neutralisiert laterale Bewegungen sowie Man-in-the-Middle (MitM)-Angriffe innerhalb des Gastnetzwerks.

- Staff and PMS VLAN: Dieses VLAN ist internen Operationen gewidmet und hostet das PMS, Back-Office-Anwendungen und Mitarbeiterkommunikationstools. Der Zugriff sollte eine starke Authentifizierung erfordern, vorzugsweise 802.1X.

- IoT and Building Systems VLAN: Moderne Hotels sind stark auf IoT angewiesen – intelligente Thermostate, IP-Kameras und elektronische Türschlösser. Diese Geräte verfügen oft nicht über eine robuste native Sicherheit und haben lange Patch-Zyklen. Sie müssen sich in einem dedizierten VLAN befinden, mit streng definiertem, nur ausgehendem Internetzugang (falls überhaupt erforderlich) und ohne eingehenden Zugriff von anderen internen Zonen.

- POS and Payment VLAN: Um PCI DSS zu erfüllen, müssen Zahlungsterminals in einem dedizierten VLAN isoliert werden, das ausschließlich auf die Kommunikation mit dem Zahlungsgateway beschränkt ist.

Authentifizierungs- und Verschlüsselungsstandards

Die Ära offener, unverschlüsselter Gastnetzwerke geht zu Ende. Während offene Netzwerke die Benutzerfreundlichkeit maximieren, setzen sie Gäste dem Abhören aus.

- WPA3-SAE (Simultaneous Authentication of Equals): Für Gastnetzwerke wird der Übergang zu WPA3 dringend empfohlen. WPA3-SAE bietet eine individualisierte Datenverschlüsselung auch in Netzwerken, die eine gemeinsame Passphrase verwenden, und mindert Offline-Wörterbuchangriffe.

- 802.1X / RADIUS: Für Mitarbeiternetzwerke und Unternehmensgeräte bietet 802.1X eine robuste, identitätsbasierte Authentifizierung. Dies stellt sicher, dass nur autorisiertes Personal und verwaltete Geräte auf das interne Netzwerk zugreifen können.

- Passpoint (Hotspot 2.0): Für ein nahtloses und sicheres Gasterlebnis ermöglicht Passpoint kompatiblen Geräten, sich automatisch mit dem Netzwerk zu authentifizieren und zu verbinden, indem sie WPA2/WPA3-Enterprise-Sicherheit auf Unternehmensniveau nutzen, ohne jedes Mal eine Captive Portal-Interaktion zu erfordern. Die Plattform von Purple fungiert als kostenloser Identitätsanbieter für Dienste wie OpenRoaming unter der Connect-Lizenz und erleichtert dieses sichere, reibungslose Onboarding.

Implementierungsleitfaden: Sicherung des Gäste-Onboarding-Prozesses

Das Captive Portal ist Ihre erste Verteidigungslinie und der primäre Mechanismus zur Durchsetzung der Compliance. Es ist nicht nur eine Branding-Übung; es ist eine kritische Sicherheitskontrolle.

Captive Portal Design und Compliance

Beim Einsatz eines Captive Portals müssen IT-Teams sicherstellen, dass es mehrere operative und rechtliche Anforderungen erfüllt:

- Annahme der Nutzungsbedingungen (ToU): Das Portal muss klare Nutzungsbedingungen präsentieren, die Gäste explizit akzeptieren müssen, bevor sie Netzwerkzugriff erhalten. Dies begrenzt die Haftung des Veranstaltungsortes für böswillige Handlungen, die von Benutzern im Netzwerk durchgeführt werden.

- GDPR und Datenschutz-Compliance: Wenn das Portal Benutzerdaten sammelt (z.B. E-Mail-Adressen für Marketing), muss es Datenschutzbestimmungen wie GDPR einhalten. Dies erfordert explizite Opt-in-Zustimmungsmechanismen und klare Datenschutzrichtlinien. Die Nutzung einer umfassenden Guest WiFi -Plattform stellt sicher, dass diese Compliance-Anforderungen automatisch erfüllt werden.

- Walled Garden Konfiguration: Vor der Authentifizierung sollten Benutzer nur auf das Captive Portal selbst und wesentliche Dienste (wie DNS) zugreifen können. Stellen Sie sicher, dass der Walled Garden streng definiert ist, um unbefugten Internetzugang über DNS-Tunneling oder andere Umgehungstechniken zu verhindern.

Bandbreitenmanagement und Traffic Shaping

Sicherheit umfasst auch die Verfügbarkeit. Ein einziges kompromittiertes oder bösartiges Gastgerät kann die gesamte verfügbare Bandbreite verbrauchen und einen Denial-of-Service (DoS) für andere Benutzer verursachen.und potenziell den Betriebsablauf des Personals beeinträchtigen.

- Bandbreitenbegrenzung pro Benutzer: Implementieren Sie strenge Upload- und Download-Bandbreitenbegrenzungen pro MAC-Adresse oder authentifizierter Sitzung.

- Anwendungskontrolle: Nutzen Sie Layer-7-Firewall-Regeln, um bandbreitenintensive, nicht-essentielle Anwendungen (z. B. Peer-to-Peer-Dateifreigabe) im Gastnetzwerk zu blockieren oder zu drosseln.

Best Practices und Industriestandards

Um eine sichere Haltung zu gewährleisten, sollten IT-Teams die folgenden herstellerneutralen Best Practices befolgen:

- Kontinuierliche Erkennung von Rogue APs: Implementieren Sie Wireless Intrusion Prevention Systems (WIPS), um die HF-Umgebung kontinuierlich auf nicht autorisierte Access Points (Rogue APs) und 'Evil Twin'-Netzwerke zu überwachen, die darauf ausgelegt sind, Gastzugangsdaten zu stehlen. Das System sollte diese Bedrohungen automatisch unterdrücken.

- Regelmäßige Firmware-Updates: Etablieren Sie einen strengen Patch-Management-Zeitplan für die gesamte Netzwerkinfrastruktur, einschließlich Access Points, Switches und Firewalls. Schwachstellen in der Netzwerk-Hardware werden häufig ausgenutzt.

- DNS-Filterung: Implementieren Sie DNS-basierte Inhaltsfilterung im Gastnetzwerk, um den Zugriff auf bekannte bösartige Domains, Command-and-Control (C2)-Server und illegale Inhalte zu blockieren. Dies bietet eine entscheidende Verteidigungsebene gegen Malware und Phishing.

Fehlerbehebung & Risikominderung

Auch bei einer robusten Architektur werden Zwischenfälle auftreten. Ein proaktiver Ansatz bei der Überwachung und Reaktion ist unerlässlich.

Häufige Fehlerursachen

- VLAN-Leckage: Fehlkonfigurierte Switch-Ports oder Firewall-Regeln können unbeabsichtigt den Datenverkehr zwischen isolierten VLANs leiten. Abhilfe: Führen Sie regelmäßige Konfigurationsprüfungen und Penetrationstests durch, um die Netzwerksegmentierung zu überprüfen.

- Captive Portal Bypass: Angreifer könnten versuchen, das Captive Portal mittels MAC-Spoofing oder DNS-Tunneling zu umgehen. Abhilfe: Implementieren Sie robuste MAC Authentication Bypass (MAB)-Kontrollen und überwachen Sie den DNS-Verkehr auf Anomalien.

- Kompromittierung von IoT-Geräten: Ein ungepatchter Smart-TV oder Thermostat wird kompromittiert und zum Scannen des internen Netzwerks verwendet. Abhilfe: Strikte Isolation des IoT VLANs und Erkennung von Anomalien im Netzwerkverhalten.

ROI & Geschäftsauswirkungen

Die Investition in eine robuste WiFi-Sicherheit ist nicht nur ein Kostenfaktor; sie ist eine entscheidende Risikominderungsstrategie mit greifbaren Geschäftsvorteilen.

- Markenschutz: Eine erhebliche Datenpanne, die ihren Ursprung im WiFi-Netzwerk eines Hotels hat, kann dem Ruf der Marke irreparablen Schaden zufügen und zu Buchungsverlusten sowie einem verminderten Kundenvertrauen führen.

- Einhaltung gesetzlicher Vorschriften: Die Nichteinhaltung von PCI DSS oder GDPR kann zu erheblichen Geldstrafen und rechtlichen Verpflichtungen führen. Eine sichere Architektur vereinfacht Compliance-Audits und reduziert das Risiko.

- Betriebliche Kontinuität: Die Verhinderung von Malware-Infektionen und DoS-Angriffen stellt sicher, dass kritische Hotelabläufe, wie die PMS- und POS-Systeme, verfügbar und leistungsfähig bleiben.

- Datenmonetarisierung: Ein sicheres, konformes Captive Portal ermöglicht die sichere Erfassung von Erstanbieter-Gastdaten. Diese Daten, wenn sie über eine robuste WiFi Analytics Plattform analysiert werden, fördern gezielte Marketingkampagnen und verbessern das gesamte Gasterlebnis, was sich direkt auf den Umsatz auswirkt.

Durch die Priorisierung der Sicherheit im WiFi-Bereitstellungszyklus können IT-Verantwortliche in den Bereichen Hospitality und Retail eine potenzielle Schwachstelle in einen sicheren, wertschöpfenden Vermögenswert verwandeln.

Schlüsselbegriffe & Definitionen

Client Isolation (AP Isolation)

A wireless network security feature that prevents devices connected to the same Access Point from communicating directly with each other.

Crucial for guest networks to prevent peer-to-peer attacks like ARP spoofing or unauthorized file sharing.

VLAN (Virtual Local Area Network)

A logical grouping of network devices that behave as if they are on a single, isolated LAN, regardless of their physical location.

The foundation of network segmentation, separating guest traffic from internal hotel systems.

Captive Portal

A web page that a user is prompted to view and interact with before access is granted to a public network.

Used to enforce Terms of Use, capture consent, and authenticate users.

WPA3-SAE

The latest WiFi security standard providing individualized encryption for users on a network with a shared password.

Protects guest data from eavesdropping even on 'open' networks.

802.1X

An IEEE standard for port-based network access control, requiring users to authenticate against a central server (like RADIUS) before gaining access.

The gold standard for securing staff and corporate networks.

Rogue AP

An unauthorized wireless access point connected to a secure network, often installed by an attacker to bypass security controls.

Requires continuous monitoring (WIPS) to detect and mitigate.

Evil Twin

A fraudulent WiFi access point that appears to be legitimate (e.g., using the hotel's SSID) to eavesdrop on wireless communications.

A common attack vector in public spaces, mitigated by strong authentication and WIPS.

PCI DSS

Payment Card Industry Data Security Standard; a set of security standards designed to ensure that all companies that accept, process, store or transmit credit card information maintain a secure environment.

Requires strict isolation of POS terminals from all other network traffic.

Fallstudien

A 300-room resort is upgrading its network infrastructure. The current setup uses a single, flat network for guest WiFi, back-office staff, and the newly installed smart room thermostats. The IT Director needs to design a secure architecture that prevents guest devices from communicating with each other and isolates the thermostats from the internet.

- Implement VLAN Segmentation: Create three distinct VLANs: Guest (VLAN 10), Staff (VLAN 20), and IoT (VLAN 30).

- Configure Firewall Rules: Set a default-deny policy between all VLANs. Allow Staff VLAN access to the internet and specific internal servers. Allow Guest VLAN access only to the internet.

- Isolate IoT: Deny the IoT VLAN access to the internet and all other internal VLANs. Only allow specific, required traffic from the management server to the IoT VLAN.

- Enable Client Isolation: On the wireless controller, enable Client Isolation (AP Isolation) on the Guest SSID to prevent guest devices from communicating with each other.

A hotel chain wants to implement a new captive portal to collect guest email addresses for marketing purposes. They operate in the UK and must comply with GDPR. What are the critical technical and legal requirements for the portal configuration?

- Explicit Consent: The portal must include an unchecked checkbox for marketing opt-in. Pre-ticked boxes are not GDPR compliant.

- Clear Privacy Policy: A link to a clear, easily understandable privacy policy must be provided on the portal before the user submits any data.

- Separation of Terms: Acceptance of the Terms of Use (ToU) for network access must be separate from the marketing consent. Guests cannot be forced to accept marketing to use the WiFi.

- Secure Data Handling: All data submitted through the portal must be transmitted over HTTPS and stored securely in a compliant database.

Szenarioanalyse

Q1. A VIP guest complains they cannot cast a video from their phone to the smart TV in their room. Both devices are connected to the 'Hotel_Guest' WiFi network. What is the most likely cause, and how should IT resolve it securely?

💡 Hinweis:Consider the security controls implemented on the guest network to prevent peer-to-peer communication.

Empfohlenen Ansatz anzeigen

The issue is caused by Client Isolation (AP Isolation) being enabled on the guest network, which correctly prevents devices from communicating directly. Disabling Client Isolation globally is a massive security risk. The secure resolution is to implement a dedicated casting solution (like Google Chromecast for Hospitality or similar enterprise gateways) that uses a secure, managed proxy to allow casting between specific devices in a single room without exposing the entire network.

Q2. During a network audit, you discover that the hotel's IP security cameras are on the same VLAN as the back-office staff computers. What are the risks, and what immediate action should be taken?

💡 Hinweis:Think about the patch frequency and inherent security of IoT devices compared to managed corporate laptops.

Empfohlenen Ansatz anzeigen

The risk is that if a vulnerability in an IP camera is exploited, the attacker gains direct access to the staff network, potentially compromising the PMS or sensitive files. The immediate action is to migrate the IP cameras to a dedicated IoT VLAN with strict access control lists (ACLs) that deny access to the staff VLAN and restrict internet access.

Q3. The marketing team wants to replace the current captive portal with a simple 'Click to Connect' button to reduce friction, removing the Terms of Use and Privacy Policy links. As the IT Director, how do you respond?

💡 Hinweis:Consider the legal and regulatory implications of providing public network access without terms or consent.

Empfohlenen Ansatz anzeigen

The request must be denied. Removing the Terms of Use exposes the hotel to legal liability for illegal activities conducted on the network (e.g., copyright infringement). Removing the Privacy Policy violates data protection regulations like GDPR if any data (even MAC addresses) is logged. A frictionless experience can be achieved securely using technologies like Passpoint/OpenRoaming, but initial consent and ToU acceptance are legally mandatory.