IWF Compliance für öffentliche WiFi-Netzwerke im Vereinigten Königreich

Dieser maßgebliche Leitfaden beschreibt die technischen Anforderungen, die Architektur und die Bereitstellungsstrategien für die Implementierung IWF-konformer öffentlicher WiFi-Netzwerke an Standorten im Vereinigten Königreich. Er bietet IT-Führungskräften umsetzbare Rahmenwerke zur Minderung rechtlicher Risiken bei gleichzeitiger Aufrechterhaltung eines leistungsstarken Netzwerkzugangs.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung für die Geschäftsleitung

- Technischer Einblick: IWF-Compliance-Architektur

- Schicht 1: DNS-Filterung

- Schicht 2: HTTP/HTTPS Deep Packet Inspection (DPI)

- Integration mit Authentifizierung und Analysen

- Implementierungsleitfaden: IWF-Filterung bereitstellen

- Best Practices für öffentliche Einrichtungen

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

Die Bereitstellung von Public WiFi im Vereinigten Königreich hat sich von einer Annehmlichkeit für Gäste zu einem kritischen Compliance-Vektor entwickelt. Für IT Directors und CTOs, die Umgebungen im Einzelhandel , im Gastgewerbe und im öffentlichen Sektor verwalten, birgt die Bereitstellung eines offenen Netzwerks ohne robuste Inhaltsfilterung erhebliche rechtliche und rufschädigende Risiken für die Organisation. Die Internet Watch Foundation (IWF) pflegt die maßgebliche Sperrliste für Child Sexual Abuse Material (CSAM). Die Integration dieser Liste am network edge ist nicht nur eine Best Practice; sie ist eine grundlegende Anforderung für den verantwortungsvollen Betrieb eines Standorts.

Dieser Leitfaden skizziert die technische Architektur, die zur Erreichung der IWF-Compliance erforderlich ist, und beschreibt Bereitstellungsstrategien auf der DNS- und HTTP-Ebene. Er liefert umsetzbare, herstellerneutrale Ratschläge zur Implementierung zertifizierter Webfilterung, ohne den Netzwerkdurchsatz oder die Benutzererfahrung zu beeinträchtigen. Von der Absicherung von Guest WiFi bis zur Integration mit modernen Authentifizierungsstandards wie IEEE 802.1X und OpenRoaming untersuchen wir, wie ein konformes, leistungsstarkes Netzwerk aufgebaut werden kann.

Technischer Einblick: IWF-Compliance-Architektur

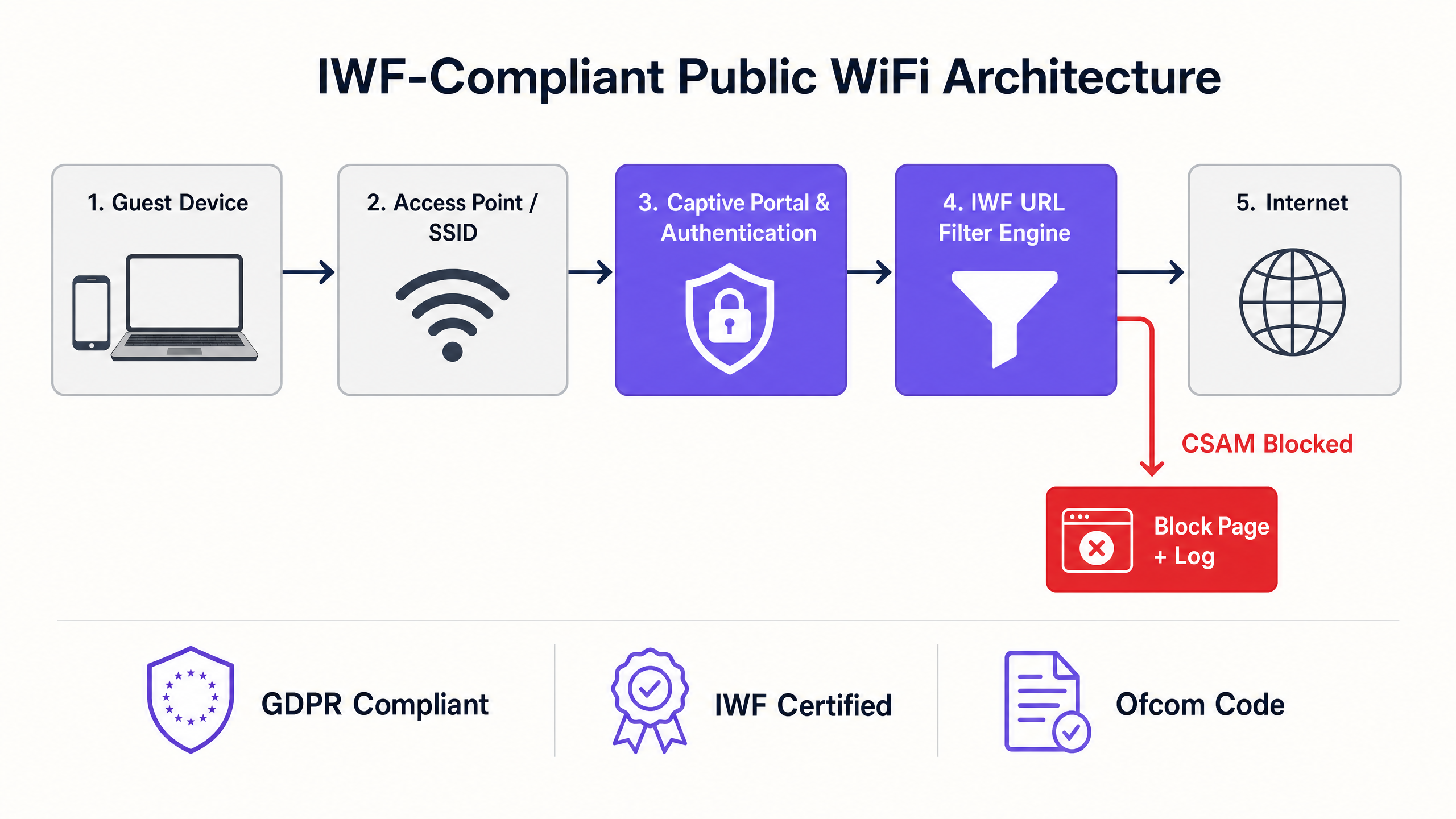

Die Implementierung der IWF-Compliance erfordert einen mehrschichtigen Ansatz für die Netzwerksicherheit. Die Kernanforderung ist die dynamische Integration der IWF URL-Liste in die Webfilter-Engine des Standorts. Dies kann keine statische, manuell aktualisierte Liste sein; es erfordert eine Echtzeit- oder nahezu Echtzeit-Synchronisation mit der IWF-Datenbank.

Schicht 1: DNS-Filterung

Auf der grundlegendsten Ebene fängt die DNS-Filterung Anfragen an bekannte CSAM-Domains ab und leitet sie auf eine Sperrseite oder eine Nullroute um. Obwohl hoch effizient und latenzarm, ist die DNS-Filterung allein unzureichend, da sie auf Domain-Ebene arbeitet, während die IWF-Liste oft exakte URLs angibt. Sich ausschließlich auf DNS zu verlassen, kann zu Überblockierung (Blockierung einer gesamten legitimen Domain aufgrund einer einzigen anstößigen URL) oder Unterblockierung (Nichtblockierung von IP-basiertem Zugriff) führen.

Schicht 2: HTTP/HTTPS Deep Packet Inspection (DPI)

Um die IWF URL-Liste präzise durchzusetzen, muss die Filter-Engine den vollständigen HTTP-Anfragepfad überprüfen. Für verschlüsselten HTTPS-Verkehr stellt dies eine Herausforderung dar. Der moderne Ansatz umfasst die Server Name Indication (SNI)-Inspektion in Kombination mit gezielter SSL-Entschlüsselung für spezifische, risikoreiche Kategorien. Die Bereitstellung von SSL-Entschlüsselung in öffentlichen Netzwerken führt jedoch zu schwerwiegenden Datenschutz- und Zertifikatsvertrauensproblemen. Daher basiert das Standard-Bereitstellungsmodell für öffentliche Einrichtungen auf fortschrittlicher SNI-Filterung und dynamischer IP-Kategorisierung, die mit der IWF URL-Datenbank abgeglichen wird.

Integration mit Authentifizierung und Analysen

Compliance geht über das Blockieren hinaus; sie erfordert Rechenschaftspflicht. Die Integration der Filter-Engine mit dem captive portal stellt sicher, dass Benutzer eine Acceptable Use Policy (AUP) akzeptieren, bevor sie Zugang erhalten. Darüber hinaus ermöglicht die Verknüpfung des Netzwerkzugangs mit robusten WiFi Analytics den IT-Teams, Blockierungsereignisse zu überwachen, potenzielle Sicherheitsvorfälle zu identifizieren und die Compliance bei Audits nachzuweisen. Das Verständnis von Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 ist ebenfalls entscheidend, da verschiedene Bänder spezifische QoS-Konfigurationen erfordern, um die geringe Latenz zu bewältigen, die durch deep packet inspection entsteht.

Implementierungsleitfaden: IWF-Filterung bereitstellen

Die Bereitstellung IWF-konformer Filterung in verteilten Umgebungen – wie einem nationalen Transport -Knotenpunkt oder einer Kette von Healthcare -Einrichtungen – erfordert einen strukturierten Ansatz.

- Zertifizierten Anbieter auswählen: Stellen Sie sicher, dass Ihr Webfilter-Anbieter ein offizielles IWF-Mitglied ist und deren dynamischen Feed nutzt. Versuchen Sie nicht, eine maßgeschneiderte Integration zu erstellen.

- Network Edge Konfiguration: Konfigurieren Sie die Router oder Access Points des Standorts so, dass der gesamte Gast-DNS-Verkehr zum konformen Filterdienst geleitet wird. Blockieren Sie ausgehende port 53 und 853 (DoT), um zu verhindern, dass Benutzer den Filter mithilfe benutzerdefinierter DNS-Server umgehen.

- Captive Portal Anpassung: Aktualisieren Sie die captive portal AUP, um explizit festzuhalten, dass eine Inhaltsfilterung vorhanden ist und dass der Zugriff auf illegales Material überwacht und blockiert wird.

- Testen und Validieren: Verwenden Sie keine tatsächlichen IWF URLs zum Testen. Die IWF stellt spezifische, sichere Test-URLs bereit, um zu überprüfen, ob die Filter-Engine eingeschränkte Inhalte korrekt abfängt und blockiert.

- Protokollierung und Aufbewahrung: Konfigurieren Sie die Firewall oder den Filterdienst so, dass Protokolle blockierter Zugriffsversuche für mindestens 12 Monate aufbewahrt werden, in Übereinstimmung mit den GDPR- und lokalen Strafverfolgungsanforderungen.

Best Practices für öffentliche Einrichtungen

Bei der Gestaltung der Netzwerkarchitektur müssen IT-Führungskräfte Sicherheit und Benutzererfahrung in Einklang bringen.

- Überblockierung vermeiden: Stellen Sie sicher, dass die Filterrichtlinie streng auf illegale Inhalte (CSAM) und hochgradig bösartige Kategorien (malware, phishing) abzielt. Eine übermäßig aggressive Filterung (z. B. das Blockieren legitimer sozialer Medien oder Streaming) führt zu Benutzerfrustration und erhöhten Support-Tickets.

- Verschlüsseltes DNS handhaben: Mit dem Aufkommen von DNS over HTTPS (DoH) könnten Browser von Benutzern versuchen, lokale DNS-Filter zu umgehen. Implementieren Sie Netzwerkrichtlinien, um bekannte DoH-Resolver (wie 8.8.8.8 oder 1.1.1.1) auf Firewall-Ebene zu blockieren und so ein Zurückgreifen auf den sicheren DNS des Standorts zu erzwingen.

- Nahtlose Authentifizierung: Erwägen Sie den Übergang von offenen Netzwerken zu sicheren Authentifizierungs-Frameworks. Während Passpoint/OpenRoaming ist die Zukunft, und eine robuste Filterung in diesen Netzwerken ist von größter Bedeutung. Für Einblicke in die Verwaltung komplexer Unternehmensumgebungen verweisen wir auf Roaming-Probleme in Unternehmens-WLANs lösen .

Fehlerbehebung & Risikominderung

Der häufigste Fehlerfall bei der Einhaltung der Vorschriften für öffentliches WiFi ist der „Bypass“. Nutzer umgehen, ob absichtlich oder unabsichtlich, die Filterkontrollen.

- Rogue Access Points: Regelmäßige Überprüfungen auf Rogue APs sind unerlässlich. Ein konformes kabelgebundenes Netzwerk ist nutzlos, wenn ein Mitarbeiter einen unmanaged, ungefilterten Consumer-Router anschließt.

- VPN Usage: Während das Blockieren des gesamten VPN-Verkehrs in Einrichtungen wie Hotels, in denen Geschäftsreisende Unternehmenszugang benötigen, oft unpraktisch ist, müssen IT-Teams übermäßige, kontinuierliche verschlüsselte Tunnel überwachen, die auf Missbrauch hindeuten könnten.

- Latenzspitzen: Wenn die Filter-Engine cloudbasiert ist, stellen Sie sicher, dass regionale POPs genutzt werden. Das Routing von Datenverkehr von einem Londoner Hotel zu einem US-basierten Filterserver führt zu inakzeptabler Latenz. Optimieren Sie das Routing, um ein nahtloses Erlebnis zu gewährleisten, ähnlich wie man Büro-Wi-Fi: Optimieren Sie Ihr modernes Büro-Wi-Fi-Netzwerk optimieren würde.

ROI & Geschäftsauswirkungen

Während Compliance oft als Kostenfaktor betrachtet wird, schützt eine robuste IWF-Filterung die Marke. Der Reputationsschaden, der entsteht, wenn ein Veranstaltungsort mit illegalen Downloads oder der Verbreitung von CSAM in Verbindung gebracht wird, überwiegt die Bereitstellungskosten bei weitem. Darüber hinaus ist ein sicheres, konformes Netzwerk eine Voraussetzung für die Nutzung fortschrittlicher Technologien wie BLE Low Energy für Unternehmen erklärt für standortbasierte Dienste, da Nutzer der zugrunde liegenden Infrastruktur vertrauen müssen, bevor sie sich für Tracking und Analysen entscheiden. Erfolg wird gemessen an null Compliance-Verstößen, minimalen False-Positive-Support-Tickets und nahtloser Netzwerkleistung.

Schlüsseldefinitionen

Internet Watch Foundation (IWF)

A UK-based organization that compiles a dynamic list of URLs containing Child Sexual Abuse Material (CSAM).

Integration with the IWF list is the baseline standard for public WiFi compliance in the UK.

Server Name Indication (SNI)

An extension to the TLS protocol that indicates which hostname the client is attempting to connect to at the start of the handshaking process.

SNI inspection allows IT teams to block specific malicious websites on HTTPS connections without needing to decrypt the entire traffic stream.

DNS over HTTPS (DoH)

A protocol for performing remote Domain Name System resolution via the HTTPS protocol, encrypting the DNS queries.

DoH can bypass traditional DNS-based web filters, requiring network administrators to block known DoH endpoints to enforce compliance.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

Crucial for enforcing the Acceptable Use Policy (AUP) and establishing the legal framework for network usage.

Acceptable Use Policy (AUP)

A document stipulating constraints and practices that a user must agree to for access to a corporate network or the internet.

Provides the legal cover for venue operators to block content and terminate sessions for non-compliant users.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks.

Essential for separating untrusted guest traffic (which requires IWF filtering) from trusted corporate or POS traffic.

Deep Packet Inspection (DPI)

A form of computer network packet filtering that examines the data part of a packet as it passes an inspection point.

Used to identify and block specific applications or protocols (like BitTorrent or VPNs) that might be used to bypass standard filters.

False Positive

When a legitimate website is incorrectly categorized and blocked by the filtering engine.

High false-positive rates lead to user complaints and IT support overhead; selecting a highly accurate, IWF-certified vendor minimizes this.

Ausgearbeitete Beispiele

A 200-room hotel needs to implement IWF filtering but has noticed a high volume of guests using DNS over HTTPS (DoH) via modern browsers, bypassing the current DNS-based filter.

The IT team must implement a dual-layer approach. First, configure the edge firewall to block outbound traffic to known DoH providers (e.g., blocking IPs for Cloudflare, Google, and Quad9 DoH endpoints). Second, utilize SNI (Server Name Indication) inspection on the firewall to intercept the initial TLS handshake and block IWF-listed URLs before the encrypted session is established.

A large retail chain is rolling out free guest WiFi across 500 stores and needs to ensure compliance while minimizing latency at the Point of Sale (POS).

The network architect segments the VLANs. The Guest VLAN is routed through a cloud-based IWF-certified web filter using redundant regional POPs to minimize latency. The POS VLAN is strictly isolated, utilizing an explicit allow-list (whitelisting) for payment gateways and inventory systems, completely bypassing the web filter to ensure zero latency impact on transactions.

Übungsfragen

Q1. You are deploying guest WiFi at a major conference centre. The marketing team wants to use a generic, open SSID with no captive portal to reduce 'friction'. How do you respond from a compliance perspective?

Hinweis: Consider the legal requirement for user consent and accountability.

Musterlösung anzeigen

I would advise against an open, frictionless SSID. Without a captive portal, users cannot agree to the Acceptable Use Policy (AUP). This leaves the venue legally exposed if illegal activity occurs on the network. A captive portal is a mandatory control gate for enforcing terms of service and logging MAC addresses against accepted sessions, which is critical for incident response.

Q2. During a network audit, you discover that 15% of guest traffic is successfully bypassing the web filter using custom DNS servers configured on their devices. What is the immediate technical remediation?

Hinweis: Look at edge firewall port configurations.

Musterlösung anzeigen

The immediate remediation is to configure the edge firewall to block outbound traffic on UDP/TCP port 53 and TCP port 853 (DNS over TLS) from the Guest VLAN to any external IP address. All DNS requests must be forced (or transparently proxied) to the venue's secure, IWF-integrated DNS servers.

Q3. A hotel IT manager suggests using full SSL decryption (SSL Inspection/Termination) on the guest network to ensure 100% visibility into HTTPS traffic for IWF compliance. Why is this a flawed approach for public WiFi?

Hinweis: Consider device trust and user privacy.

Musterlösung anzeigen

Full SSL decryption requires installing a custom root certificate on every guest device. In a public WiFi scenario, this is impossible to enforce, will cause severe browser certificate errors for all users, and represents a massive privacy violation. The correct approach is to rely on DNS filtering combined with SNI (Server Name Indication) inspection, which allows categorization of encrypted traffic without breaking the TLS tunnel.