Mikrosegmentierung: Best Practices für gemeinsam genutzte WiFi-Netzwerke

Dieser technische Leitfaden bietet umsetzbare Strategien zur Implementierung von Mikrosegmentierung in gemeinsam genutzten WiFi-Infrastrukturen. Er beschreibt, wie IT-Manager und Netzwerkarchitekten Gast-, IoT- und Mitarbeiterdatenverkehr sicher isolieren können, um Risiken zu mindern, Compliance zu gewährleisten und die Netzwerkleistung zu optimieren.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung für Führungskräfte

- Technischer Deep-Dive

- Die Authentifizierungsebene: IEEE 802.1X und WPA3

- Die drei Kernsegmente

- Implementierungsleitfaden

- Phase 1: Netzwerkerkennung und -prüfung

- Phase 2: Richtliniendefinition

- Phase 3: Infrastrukturkonfiguration

- Phase 4: Phasenweise Einführung

- Best Practices

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

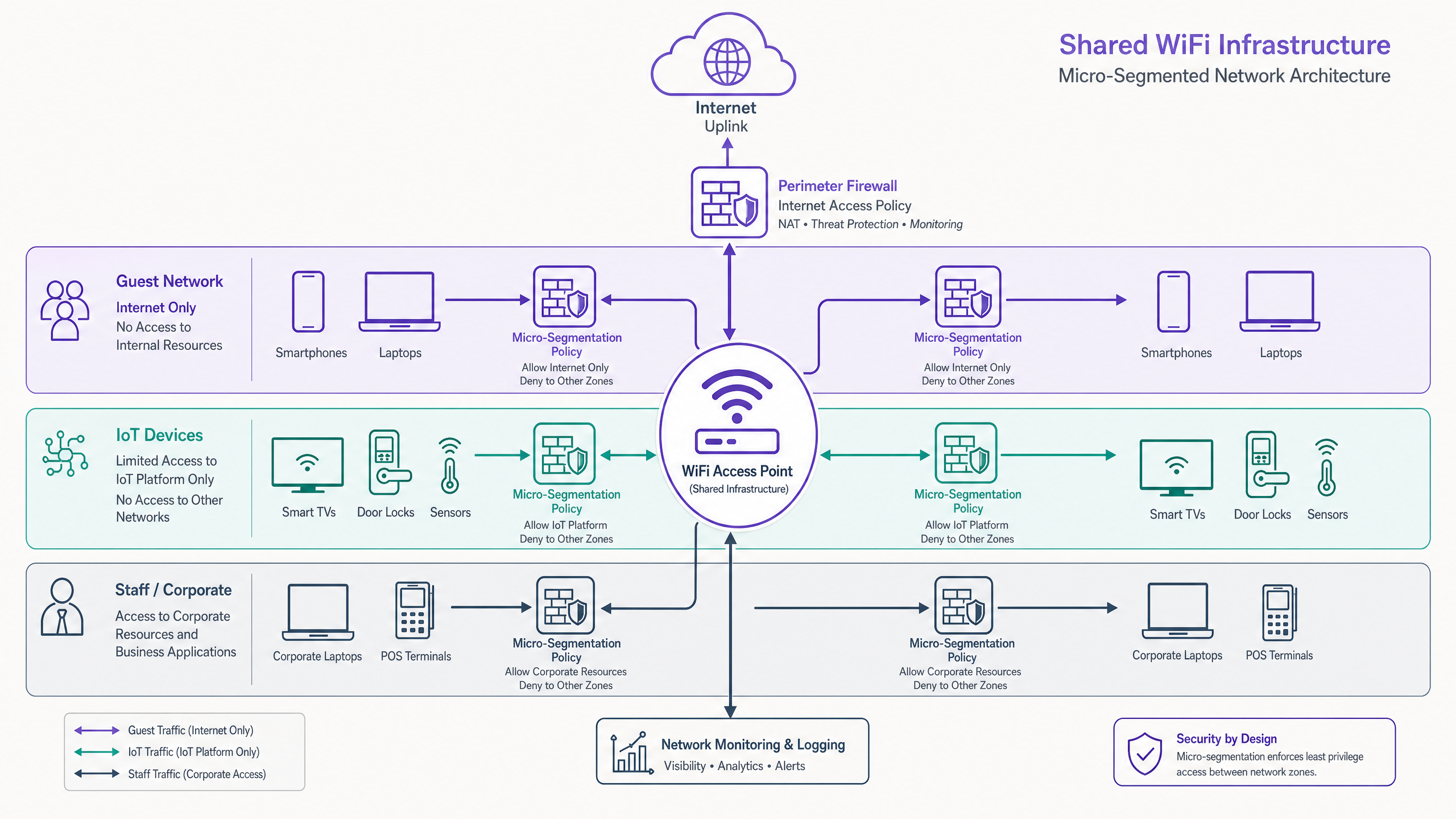

Der Betrieb einer gemeinsam genutzten WLAN-Infrastruktur ohne granulare Mikrosegmentierung stellt ein erhebliches Sicherheitsrisiko für moderne Standorte dar. Da sich der Perimeter auflöst, wird das interne Netzwerk zur primären Angriffsfläche. Dieser Leitfaden beschreibt die architektonischen Prinzipien und Bereitstellungsmethoden, die erforderlich sind, um eine Zero-Trust-Isolation zwischen Gastdatenverkehr, IoT-Flotten und Unternehmens-Endpunkten auf einer einheitlichen physischen Zugriffsebene durchzusetzen.

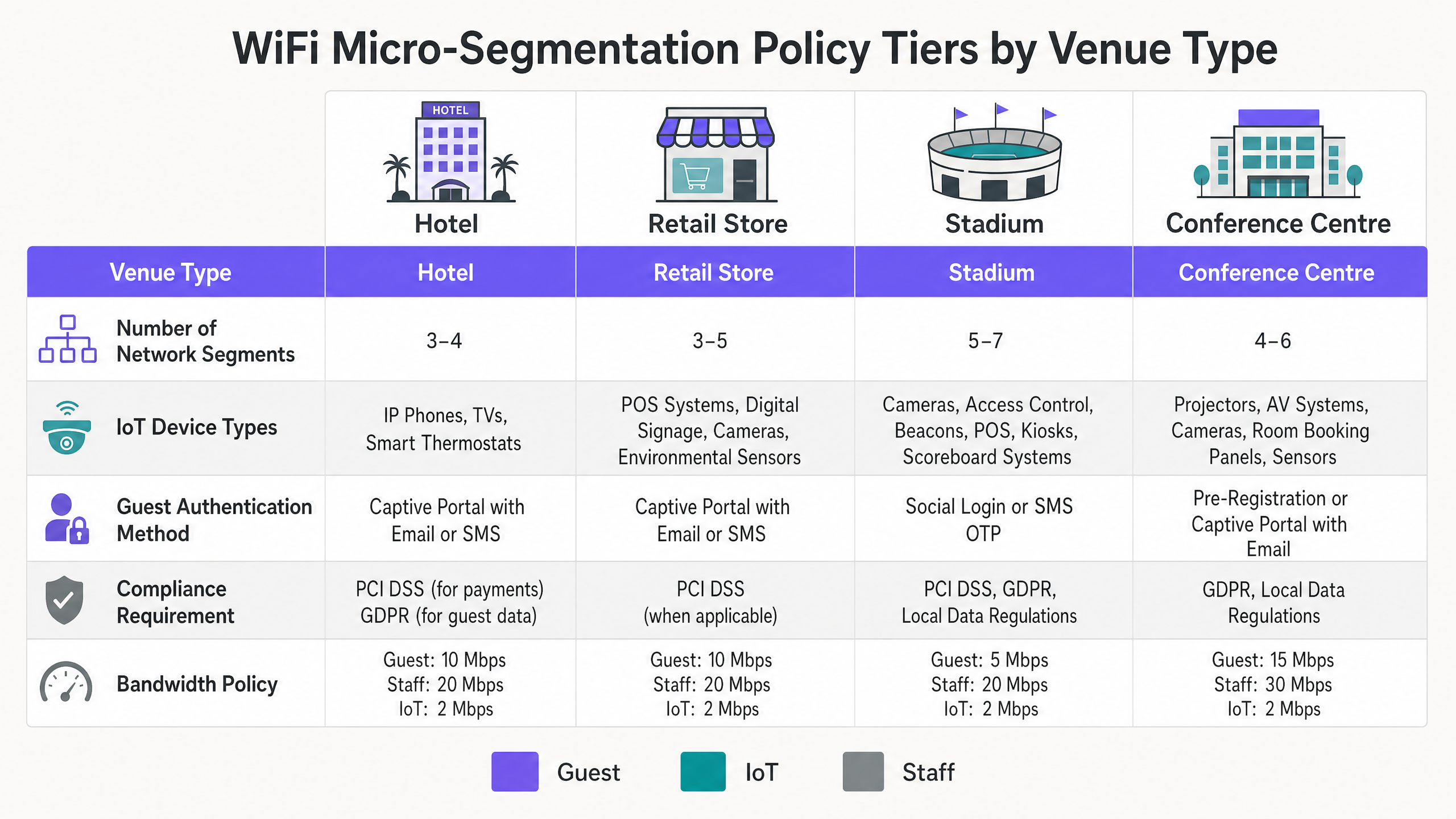

Für CTOs und Netzwerkarchitekten in den Bereichen Gastgewerbe , Einzelhandel , Gesundheitswesen und Transport ist der Auftrag klar: Traditionelle VLANs sind unzureichend. Durch die Implementierung einer dynamischen, richtlinienbasierten Mikrosegmentierung mittels IEEE 802.1X und RADIUS können Unternehmen ihren PCI DSS- und GDPR-Compliance-Umfang erheblich reduzieren und gleichzeitig das Risiko lateraler Bewegungen von kompromittierten eingebetteten Geräten mindern.

Hören Sie den technischen Briefing-Podcast für eine Audio-Zusammenfassung:

Technischer Deep-Dive

Mikrosegmentierung in einem gemeinsam genutzten WLAN erfordert mehr als eine statische SSID-zu-VLAN-Zuordnung. Sie erfordert eine dynamische, identitätsgesteuerte Richtliniendurchsetzung am Netzwerkrand.

Die Authentifizierungsebene: IEEE 802.1X und WPA3

Die Grundlage einer effektiven Segmentierung ist eine robuste Authentifizierung. Sich ausschließlich auf Pre-Shared Keys (PSKs) über mehrere SSIDs hinweg zu verlassen, vermittelt eine Illusion der Trennung. Echte Mikrosegmentierung nutzt IEEE 802.1X, um das Gerät oder den Benutzer gegen ein RADIUS-Backend zu authentifizieren, den Client dynamisch dem entsprechenden VLAN zuzuweisen und spezifische Access Control Lists (ACLs) basierend auf der Identität anzuwenden.

Für moderne Bereitstellungen ist WPA3 nicht verhandelbar. Gastnetzwerke sollten WPA3-Personal mit Simultaneous Authentication of Equals (SAE) nutzen, um sich vor Offline-Wörterbuchangriffen zu schützen, während Unternehmenssegmente WPA3-Enterprise (192-Bit-Modus, wo die Hardware es zulässt) vorschreiben müssen.

Die drei Kernsegmente

Gastdatenverkehr (nicht vertrauenswürdig): Gäste stellen das Segment mit dem höchsten Volumen und dem geringsten Vertrauen dar. Die Authentifizierung erfolgt typischerweise über ein Captive Portal ( Gast WiFi ) mittels E-Mail, SMS oder Social Login. Die entscheidende Kontrolle hier ist die Client Isolation (Layer-2-Isolation), um die Peer-to-Peer-Kommunikation zwischen Gastgeräten zu verhindern. Der Datenverkehr muss streng auf das Internet beschränkt sein, wobei DNS-Filterung angewendet wird, um bösartige Domains zu blockieren. Details zur Implementierung finden Sie in unserem Leitfaden Was ist DNS-Filterung? Wie man schädliche Inhalte auf Gast WiFi blockiert .

IoT-Geräte (teilweise vertrauenswürdig, hohes Risiko): IoT-Geräte – von Smart-TVs bis hin zu HLK-Sensoren – sind bekannt für mangelhafte Sicherheitshygiene. Sie müssen in einem isolierten Segment mit reinen Egress-Richtlinien untergebracht sein. Ein IoT-Gerät sollte nur mit seiner spezifischen Verwaltungsplattform kommunizieren können. Die Implementierung von BLE Low Energy Explained for Enterprise Tracking- oder Sensornetzwerken erfordert diese strikte Isolation, um laterale Bewegungen zu verhindern.

Mitarbeiter und Unternehmen (vertrauenswürdig): Dieses Segment verarbeitet sensible Daten, einschließlich POS-Transaktionen und HR-Systeme. Der Zugriff muss eine zertifikatbasierte gegenseitige Authentifizierung (EAP-TLS) erfordern. Unternehmensgeräte sollten über MDM registriert werden, um eine nahtlose und sichere Konnektivität zu gewährleisten.

Implementierungsleitfaden

Die Bereitstellung von Mikrosegmentierung über eine verteilte Standortinfrastruktur erfordert einen schrittweisen, methodischen Ansatz.

Phase 1: Netzwerkerkennung und -prüfung

Sie können nicht segmentieren, was Sie nicht sehen können. Beginnen Sie mit einer umfassenden Prüfung aller verbundenen Geräte und ordnen Sie diese ihren erforderlichen Netzwerkzugriffsebenen zu. Nutzen Sie Flow-Monitoring (NetFlow/sFlow), um normale Kommunikationsmuster zu erfassen.

Phase 2: Richtliniendefinition

Definieren Sie Ihre Segmentierungsmatrix. Ordnen Sie jede Geräteklasse einem spezifischen VLAN zu und definieren Sie die Inter-VLAN-Routing-Regeln. Die Standardhaltung muss deny-all sein, mit expliziten Ausnahmen nur dort, wo unbedingt erforderlich.

Phase 3: Infrastrukturkonfiguration

Konfigurieren Sie Ihren RADIUS-Server so, dass er die korrekten Vendor-Specific Attributes (VSAs) für die dynamische VLAN-Zuweisung zurückgibt. Stellen Sie sicher, dass Ihre Access Points und Upstream-Switches so konfiguriert sind, dass sie diese VLANs korrekt taggen und trunkingfähig sind.

Phase 4: Phasenweise Einführung

Versuchen Sie keine "Big Bang"-Migration. Beginnen Sie mit der Isolation der IoT-Flotte – dies bietet den höchsten sofortigen Sicherheitsgewinn bei minimaler Benutzerunterbrechung. Fahren Sie mit dem Gastsegment fort und migrieren Sie schließlich Unternehmensgeräte in das sichere 802.1X-Segment.

Best Practices

- Client Isolation durchsetzen: Aktivieren Sie immer die Client Isolation auf Gast-SSIDs, um laterale Angriffe zwischen nicht vertrauenswürdigen Geräten zu verhindern.

- Dynamische VLAN-Zuweisung nutzen: Verabschieden Sie sich von statischer SSID-Zuordnung. Verwenden Sie RADIUS, um VLANs basierend auf Benutzerrolle oder Geräteprofilierung zuzuweisen.

- DNS-Filterung implementieren: Wenden Sie segmentspezifische DNS-Filterrichtlinien an, um Malware-Kommunikation zu verhindern und Richtlinien zur akzeptablen Nutzung durchzusetzen.

- Für Ihre Umgebung optimieren: Passen Sie Ihr RF-Design und Ihre Segmentierungsstrategie an Ihren spezifischen Standorttyp an. Lesen Sie mehr über Büro Wi Fi: Optimieren Sie Ihr modernes Büro-Wi-Fi-Netzwerk und verstehen Sie die Auswirkungen von Wi Fi Frequenzen: Ein Leitfaden zu Wi-Fi-Frequenzen im Jahr 2026 .

- LAnalysen nutzen: Nutzen Sie WiFi Analytics , um die Segmentauslastung zu überwachen und anomales Verhalten zu identifizieren.

Fehlerbehebung & Risikominderung

Der häufigste Fehler bei Micro-Segmentierungs-Implementierungen ist eine falsch konfigurierte Inter-VLAN-Weiterleitung. Wenn eine Firewall-Regel versehentlich Datenverkehr zwischen den IoT- und Unternehmenssegmenten zulässt, ist die Segmentierung kompromittiert.

Häufige Fallstricke:

- Exponierung von Managementschnittstellen: AP- oder Switch-Managementschnittstellen sind von den Gast- oder IoT-Segmenten aus zugänglich. Der Management-Traffic muss sich auf einem dedizierten, stark eingeschränkten Out-of-Band-VLAN befinden.

- RADIUS-Fehler: Ein falsch konfigurierter RADIUS-Server, der 802.1X-Authentifizierungen verwirft, führt zu einem weit verbreiteten Konnektivitätsausfall für Unternehmensgeräte. Implementieren Sie eine redundante RADIUS-Infrastruktur.

- Asymmetrisches Routing: Stellen Sie sicher, dass die Rückwegpfade in Ihren Firewall-Richtlinien korrekt definiert sind, um Verbindungsabbrüche zu verhindern.

ROI & Geschäftsauswirkungen

Die Implementierung einer robusten Micro-Segmentierung liefert messbaren Geschäftswert:

- Reduzierter Compliance-Umfang: Durch die kryptografische Isolierung von POS-Terminals und Zahlungssystemen reduzieren Sie den Umfang und die Kosten von PCI DSS-Audits erheblich.

- Risikominderung: Die Eindämmung einer potenziellen Sicherheitsverletzung auf ein einziges Segment (z. B. einen kompromittierten Digital Signage Player) verhindert eine katastrophale laterale Bewegung in zentrale Unternehmenssysteme.

- Operative Effizienz: Die dynamische VLAN-Zuweisung reduziert den administrativen Aufwand für die manuelle Konfiguration von Switch-Ports und die Verwaltung mehrerer statischer SSIDs.

Schlüsseldefinitionen

Micro-Segmentation

The practice of dividing a network into granular, isolated zones to enforce strict security policies and contain potential breaches.

Essential for venue operators running diverse device types (Guest, IoT, Staff) on a single physical network infrastructure.

IEEE 802.1X

A standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The engine for dynamic VLAN assignment and robust corporate device onboarding.

Dynamic VLAN Assignment

The process where a RADIUS server instructs the access point or switch which VLAN a client should be placed in upon successful authentication.

Allows a single SSID to securely serve multiple user roles without static configuration.

Client Isolation

A wireless network feature that prevents connected clients from communicating directly with each other.

A mandatory configuration for any guest WiFi network to prevent peer-to-peer attacks and ensure privacy.

MAC Authentication Bypass (MAB)

A technique used to authenticate devices that do not support 802.1X by using their MAC address as the credential.

Commonly used to onboard headless IoT devices like smart TVs or sensors onto a segmented network.

EAP-TLS

Extensible Authentication Protocol-Transport Layer Security; a highly secure authentication method requiring client and server certificates.

The gold standard for authenticating corporate devices and POS systems to prevent credential theft.

WPA3-Enterprise

The latest WiFi security standard for enterprise networks, offering stronger encryption and robust authentication.

Should be mandated for all new deployments to protect sensitive corporate and staff traffic.

Quality of Service (QoS)

Technologies that manage data traffic to reduce packet loss, latency, and jitter on the network.

Used in conjunction with segmentation to ensure critical applications (like POS) are prioritized over guest or IoT traffic.

Ausgearbeitete Beispiele

A 200-room hotel needs to deploy new smart TVs in every guest room, upgrade their POS systems in the restaurant, and provide high-speed guest WiFi, all on the existing physical network infrastructure. How should they architect the segmentation?

- Implement three distinct VLANs: Guest (VLAN 10), IoT (VLAN 20), and Corporate/POS (VLAN 30).

- Configure the APs to broadcast two SSIDs: 'Hotel_Guest' (Open with Captive Portal, mapped to VLAN 10) and 'Hotel_Secure' (802.1X).

- Enable Client Isolation on the 'Hotel_Guest' SSID.

- Use MAC-based RADIUS authentication (MAB) for the Smart TVs to dynamically assign them to VLAN 20.

- Use EAP-TLS certificate authentication for the POS terminals to assign them to VLAN 30.

- Configure the perimeter firewall to deny all inter-VLAN traffic, permitting VLAN 10 and 20 internet-only access, and restricting VLAN 30 to the corporate VPN tunnel.

A large retail chain is experiencing network congestion and suspects their digital signage media players (IoT) are saturating the uplink, impacting the performance of their mobile POS tablets.

- Audit the current network configuration to confirm if digital signage and POS tablets share the same segment.

- Implement micro-segmentation by moving the digital signage players to a dedicated IoT VLAN.

- Apply Quality of Service (QoS) policies at the access switch or AP level: rate-limit the IoT VLAN to 5 Mbps per device, and prioritize traffic from the POS VLAN.

- Ensure the IoT VLAN has a strict egress-only firewall policy to the specific content delivery network (CDN) used by the signage vendor.

Übungsfragen

Q1. You are deploying a new WiFi network for a large conference centre. The venue requires a public guest network, a dedicated network for AV equipment (projectors, digital signage), and a secure network for venue staff. You have been instructed to minimize the number of broadcasted SSIDs. How do you architect the wireless access layer?

Hinweis: Consider how different device types authenticate and how RADIUS can dynamically assign VLANs.

Musterlösung anzeigen

Broadcast two SSIDs. SSID 1 ('Conference_Guest'): Open network with a captive portal for guest access, mapped to a Guest VLAN with client isolation and internet-only firewall rules. SSID 2 ('Conference_Secure'): 802.1X enabled. Venue staff authenticate via EAP-TLS (certificates) and are dynamically assigned to the Staff VLAN. AV equipment authenticates via MAC Authentication Bypass (MAB) against the RADIUS server and is dynamically assigned to the isolated AV/IoT VLAN.

Q2. During a security audit, a penetration tester successfully compromises a smart thermostat in the hotel lobby. From the thermostat, they are able to access the hotel's reservation database server. What architectural failure allowed this, and how should it be remediated?

Hinweis: Consider inter-VLAN routing policies and the principle of least privilege.

Musterlösung anzeigen

The architectural failure is a lack of micro-segmentation and permissive inter-VLAN routing. The IoT device (thermostat) was either placed on the same VLAN as the corporate servers, or the firewall separating the VLANs allowed inbound traffic from the IoT segment to the corporate segment. Remediation: Move all thermostats to a dedicated IoT VLAN. Configure the perimeter firewall with a default-deny policy between VLANs. The IoT VLAN should only be permitted egress traffic to the specific cloud controller required for the thermostats, with no access to internal corporate resources.

Q3. A retail client complains that their guest WiFi is extremely slow during peak hours, and they notice that the POS systems are also experiencing latency. Both are running on the same physical access points. What is the most likely cause, and what are the recommended steps to resolve it?

Hinweis: Think about bandwidth contention and traffic prioritization.

Musterlösung anzeigen

The likely cause is bandwidth contention on the shared uplink, with guest traffic saturating the connection and impacting critical POS traffic. Resolution: Implement Quality of Service (QoS) and rate-limiting. 1. Ensure POS and Guest traffic are on separate VLANs. 2. Apply a rate-limit policy to the Guest VLAN (e.g., 5 Mbps per client) to prevent any single guest from hogging bandwidth. 3. Configure QoS rules on the switch and firewall to prioritize traffic originating from the POS VLAN over the Guest VLAN.