NAC für das Gesundheitswesen: Sicherung medizinischer Geräte und Patientendaten

Dieser Leitfaden bietet eine umfassende technische Referenz für die Implementierung von Network Access Control (NAC) in Gesundheitseinrichtungen. Er behandelt Architekturdesign, Authentifizierungsmechanismen, Geräteprofilierung und VLAN-Segmentierung für medizinisches IoT, klinische Systeme und Gastzugänge. Er behandelt Compliance-Anforderungen gemäß HIPAA, NHS DSP Toolkit, ISO 27001 und GDPR, mit konkreten Implementierungsszenarien und herstellerneutralen Best Practices. Für IT-Direktoren und CTOs im Gesundheitswesen ist dies der operative Leitfaden zur Sicherung medizinischer Geräte und Patientendaten, ohne klinische Arbeitsabläufe zu stören.

Listen to this guide

View podcast transcript

- Zusammenfassung für die Geschäftsleitung

- Technischer Deep-Dive

- Die Herausforderung des Gesundheitsnetzwerks

- Kern-NAC-Architektur

- Authentifizierungsmechanismen

- Geräteprofilierung und Haltungsbewertung

- Implementierungsleitfaden

- Phase 1: Erkennung und Profilierung (Monitor-Modus)

- Phase 2: Richtliniendefinition und VLAN-Segmentierung

- Phase 3: Gestaffelte Durchsetzung

- Best Practices

- Fehlerbehebung & Risikominderung

- Häufige Fehlermodi

- Die Entscheidung: Fail-Open vs. Fail-Closed

- ROI & Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

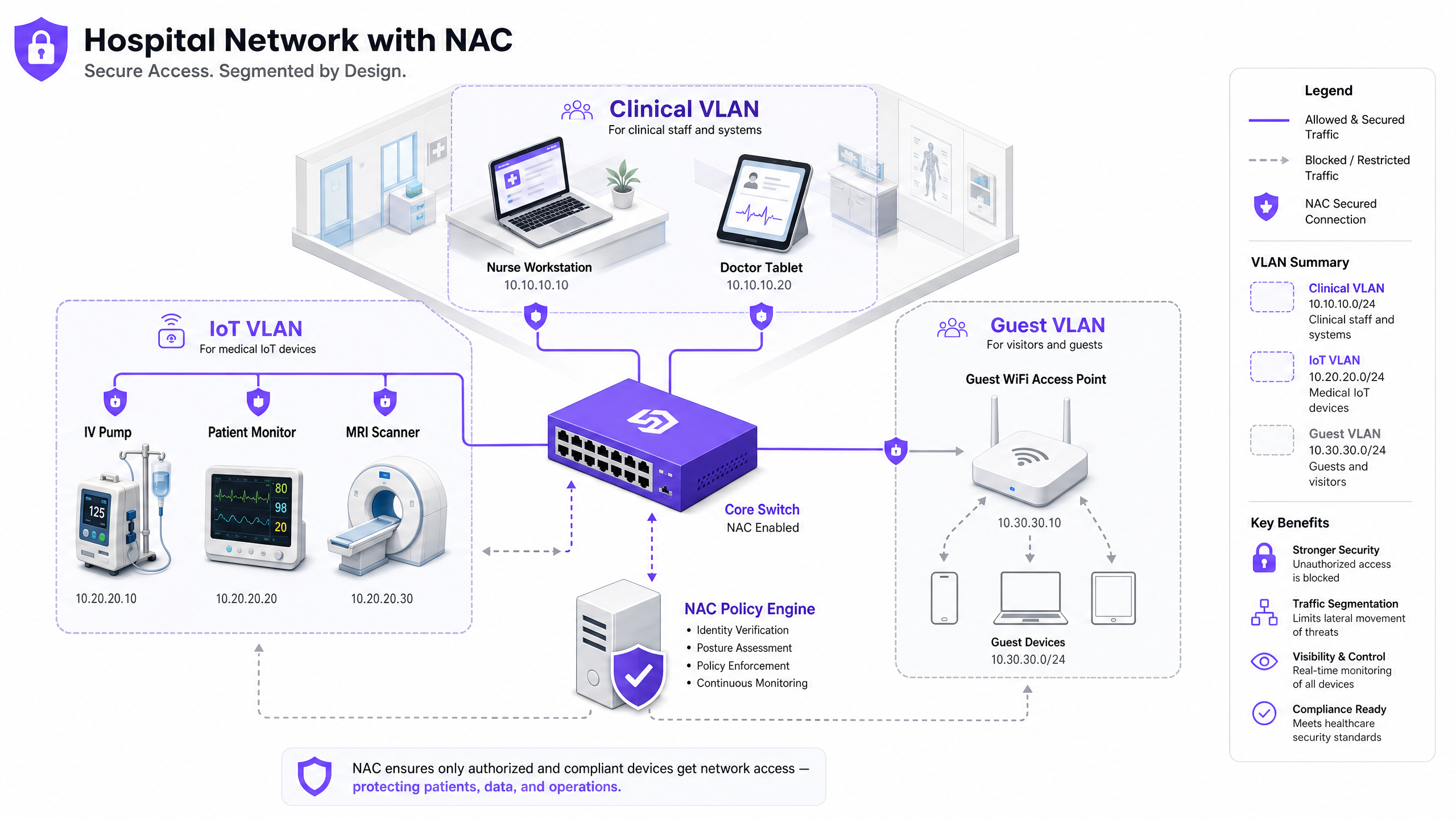

Die Sicherung eines modernen Gesundheitsnetzwerks geht nicht mehr nur darum, den Perimeter zu schützen; es geht darum, die explosionsartige Zunahme vernetzter Geräte innerhalb der Einrichtung zu verwalten. Von MRT-Scannern und intelligenten Infusionspumpen bis hin zu Patiententablets und Gast-Smartphones – das schiere Volumen und die Vielfalt der Endpunkte schaffen eine beispiellose Angriffsfläche. Network Access Control (NAC) ist die kritische Infrastruktur, die erforderlich ist, um jedes Gerät, das sich mit dem Netzwerk verbindet, zu identifizieren, zu authentifizieren und zu autorisieren, um sicherzustellen, dass medizinische Geräte und Patientendaten sicher bleiben.

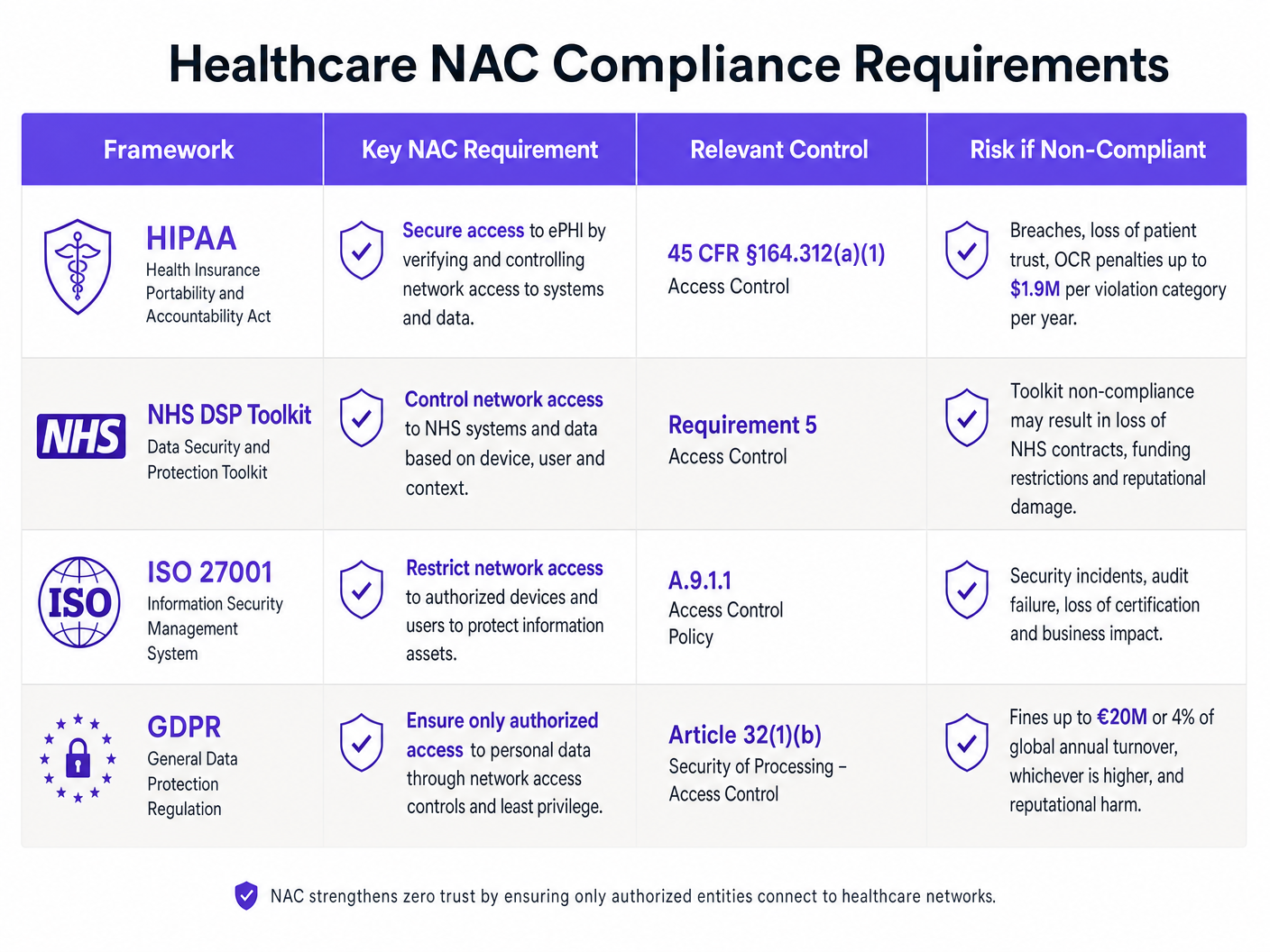

Für CTOs und IT-Direktoren im Gesundheitswesen ist die Implementierung einer robusten NAC-Lösung eine nicht verhandelbare Anforderung für die Einhaltung von HIPAA, dem NHS DSP Toolkit und GDPR sowie für eine sinnvolle Risikominderung. Dieser Leitfaden bietet einen technischen Deep-Dive in die NAC-Architektur, Implementierungsstrategien und Best Practices, die auf Gesundheitseinrichtungen zugeschnitten sind. Wir untersuchen, wie Zero-Trust-Netzwerkzugriff erreicht, klinische IoT-Geräte vom öffentlichen Datenverkehr segmentiert und Lösungen wie Guest WiFi genutzt werden können, um den Besucherzugriff sicher zu verwalten, ohne das klinische Kernnetzwerk zu gefährden.

Technischer Deep-Dive

Die Herausforderung des Gesundheitsnetzwerks

Gesundheitsnetzwerke sind einzigartig komplex. Sie müssen gleichzeitig klinische Systeme mit strengen Anforderungen an Verfügbarkeit und Datenintegrität, eine Vielzahl von Internet of Medical Things (IoMT)-Geräten mit älteren Betriebssystemen, BYOD von Mitarbeitern und Tausende von nicht verwalteten Patienten- und Besuchergeräten unterstützen. Herkömmliche Perimeter-Sicherheit oder statische VLAN-Zuweisungen sind für diese Umgebung völlig unzureichend. Ein dynamischer, identitätsgesteuerter Ansatz ist erforderlich, um den Zugriff mit den geringsten Rechten über die gesamte Netzwerkstruktur hinweg durchzusetzen.

Das Ausmaß des Problems ist erheblich. Ein typisches Krankenhaus mit 500 Betten kann jederzeit über 10.000 vernetzte Geräte verfügen. Weniger als 30 % dieser Geräte werden in der Lage sein, einen herkömmlichen Endpunktsicherheitsagenten auszuführen. Die restlichen 70 % – Infusionspumpen, Patientenmonitore, Bildgebungsgeräte, intelligente Betten – müssen durch netzwerkbasierte und nicht durch hostbasierte Kontrollen gesichert werden. Genau dieses Problem soll NAC lösen.

Kern-NAC-Architektur

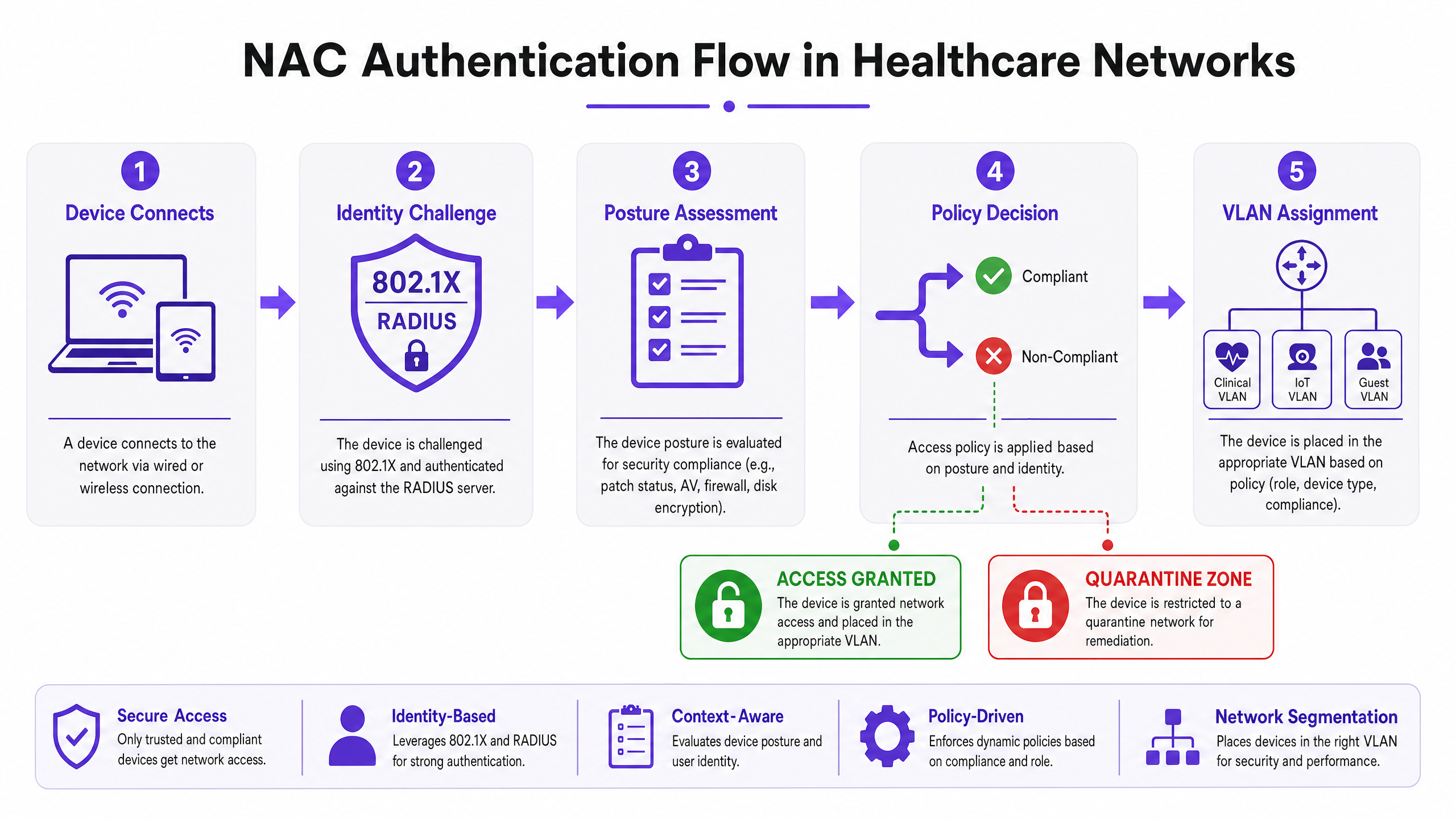

Eine produktionsreife NAC-Implementierung im Gesundheitswesen basiert auf vier Schlüsselkomponenten, die zusammenarbeiten. Der Supplicant ist die Client-Software oder native OS-Komponente auf dem verbindenden Gerät, die den Authentifizierungsaustausch initiiert. Für Headless-IoT-Geräte, denen die Supplicant-Fähigkeit fehlt, wird MAC Authentication Bypass (MAB) als Fallback verwendet. Der Authenticator ist das Netzwerkzugangsgerät – ein Switch oder Wireless Access Point –, das die Verbindungsanfrage abfängt und als Gatekeeper fungiert, indem es Anmeldeinformationen an den Authentifizierungsserver weiterleitet. Der Authentifizierungsserver (typischerweise eine RADIUS-basierte Policy Engine wie Cisco ISE, Aruba ClearPass oder ForeScout) ist die zentrale Intelligenz des Systems; er validiert die Identität, bewertet die Haltung und gibt eine Autorisierungsentscheidung mit einer dynamischen VLAN-Zuweisung zurück. Schließlich stellt der Directory Store – typischerweise Microsoft Active Directory oder LDAP – die Benutzer- und Geräteidentitätsdatensätze bereit, anhand derer der RADIUS-Server Anfragen validiert.

Authentifizierungsmechanismen

IEEE 802.1X ist der Goldstandard für die portbasierte Netzwerkzugriffskontrolle. Es bietet ein Framework zur Kapselung von EAP (Extensible Authentication Protocol)-Nachrichten zwischen dem Supplicant und dem Authentifizierungsserver. Für unternehmenseigene Geräte wird EAP-TLS (zertifikatbasierte gegenseitige Authentifizierung) gegenüber PEAP-MSCHAPv2 (passwortbasiert) dringend bevorzugt. EAP-TLS eliminiert den Vektor des Anmeldeinformationsdiebstahls vollständig – ein kompromittiertes Passwort kann keinen Netzwerkzugriff gewähren, wenn die Authentifizierung ein gültiges Maschinenzertifikat erfordert, das von Ihrer internen PKI signiert wurde.

MAC Authentication Bypass (MAB) ist die pragmatische Lösung für Geräte, die 802.1X nicht unterstützen können – was die Mehrheit der medizinischen IoT-Geräte beschreibt. Der Authenticator verwendet die MAC-Adresse des Geräts als Identitätsnachweis. MAB allein ist schwach, da MAC-Adressen gefälscht werden können, aber in Kombination mit umfassender Geräteprofilierung und Verhaltensanalyse wird es zu einer robusten Kontrolle für die Verwaltung bekannter medizinischer Geräte.

Captive Portal-Authentifizierung ist der geeignete Mechanismus für Gast- und Patientenzugang. Eine gut implementierte Guest WiFi -Lösung übernimmt die Benutzerregistrierung, die Akzeptanz der Nutzungsbedingungen und das Bandbreitenmanagement und stellt sicher, dass der öffentliche Datenverkehr vollständig vom klinischen Netzwerk isoliert ist, sobald sich ein Gerät mit dem Access Point verbindet.

Geräteprofilierung und Haltungsbewertung

Zu wissen, wer sich verbindet, ist nur die halbe Miete; zu wissen, womit sie sich verbinden, ist ebenso entscheidend. Die Geräteprofilierung verwendet eine Kombination aus passiven und aktiven Netzwerk-Probes – DHCP-Fingerabdrücke, HTTP-User-Agent-Strings, SNMP-Abfragen, Nmap-basiertes aktives Scannen und Datenverkehrsmusteranalyse –, um jedes Gerät im Netzwerk zu klassifizieren. Eine gut abgestimmte Profilierungs-Engine kann einen Philips IntelliVue Patientenmonitor von einer Baxter Sigma Spectrum Infusionspumpe allein anhand ihres Netzwerkverhaltens unterscheiden, selbst wenn beide über MAB verbunden sind.

Die Haltungsbewertung gilt für verwaltete Unternehmensgeräte. Bevor der Zugriff auf das klinische VLAN gewährt wird, fragt das NAC-Systemprüft den Endpunkt auf Compliance: Ist das Betriebssystem auf dem erforderlichen Stand gepatcht? Ist die Antiviren-Signaturdatenbank aktuell? Ist die Festplattenverschlüsselung aktiviert? Geräte, die die Posture-Checks nicht bestehen, werden dynamisch einem Remediation VLAN zugewiesen, wo sie Updates erhalten, aber nicht auf klinische Systeme zugreifen können.

Implementierungsleitfaden

Die Bereitstellung von NAC in einer aktiven Krankenhausumgebung erfordert eine sorgfältige Planung, um die Unterbrechung kritischer Versorgungsleistungen zu vermeiden. Ein phasenweiser Ansatz ist nicht nur empfehlenswert – er ist zwingend erforderlich.

Phase 1: Erkennung und Profilierung (Monitor-Modus)

Beginnen Sie mit der Bereitstellung der NAC-Lösung im Monitor-Modus. Konfigurieren Sie Switches und Access Points so, dass sie Authentifizierungsanfragen an den NAC-Server weiterleiten, weisen Sie den Server jedoch an, alle Zugriffe zu erlauben und jede Verbindung zu protokollieren. Führen Sie diese Phase für mindestens vier Wochen durch, um alle Betriebsschichten und Gerätenutzungsmuster abzudecken. Das Ergebnis ist ein umfassendes, verifiziertes Inventar jedes Geräts im Netzwerk – einschließlich Shadow IT und Legacy-Geräten, die möglicherweise nicht in Ihrer CMDB erscheinen. Verwenden Sie diese Daten, um Geräteprofilierungsregeln zu verfeinern und Geräte zu identifizieren, die während der Durchsetzung einer speziellen Behandlung bedürfen.

Phase 2: Richtliniendefinition und VLAN-Segmentierung

Basierend auf den Erkennungsdaten definieren Sie granulare Zugriffsrichtlinien, die spezifischen VLANs zugeordnet sind. Das Klinische VLAN sollte auf autorisierte Mitarbeitergeräte beschränkt sein, die über 802.1X EAP-TLS authentifiziert sind, und auf bekannte medizinische IoT-Geräte, die über MAB mit verifizierter Profilierung authentifiziert sind. Das IoT VLAN sollte weiter nach Geräteklasse unterteilt werden – ein dediziertes VLAN für Infusionspumpen, ein separates für Bildgebungsgeräte – mit strengen ACLs, die die Kommunikation nur mit den spezifischen Management-Servern erlauben, die jede Geräteklasse benötigt. Das Gast-VLAN leitet den gesamten nicht authentifizierten Datenverkehr an ein Captive Portal weiter, wobei eine Plattform genutzt wird, die WiFi Analytics integriert, um operative Transparenz zu bieten und gleichzeitig eine vollständige Isolation vom internen Netzwerk aufrechtzuerhalten.

Spezifische Konfigurationsanleitungen für Anbieter finden Sie in unserer detaillierten Anleitung unter So konfigurieren Sie NAC-Richtlinien für VLAN-Steuerung in Cisco Meraki .

Phase 3: Gestaffelte Durchsetzung

Gehen Sie schrittweise vom Monitor-Modus in den Enforcement-Modus über. Beginnen Sie mit der Durchsetzung mit geringer Auswirkung: Wenden Sie grundlegende ACLs an, um bekannte bösartige Datenverkehrsmuster zu blockieren, aber den meisten legitimen Datenverkehr zuzulassen. Nutzen Sie diese Phase, um Fehlkonfigurationen der Richtlinien zu identifizieren und zu beheben, bevor sie den klinischen Betrieb beeinträchtigen. Gehen Sie dann zur Closed Mode-Durchsetzung über, die Abteilung für Abteilung ausgerollt wird – zuerst Verwaltungsbereiche, dann klinische Supportbereiche und zuletzt Intensivstationen. Halten Sie in jeder Phase ein schnelles Rollback-Verfahren bereit und stellen Sie sicher, dass das Team für klinische Technik verfügbar ist, um zu überprüfen, ob die medizinischen Geräte nach der Durchsetzung korrekt funktionieren.

Best Practices

Zertifikatsbasierte Authentifizierung vorschreiben. Für alle unternehmenseigenen Geräte sollte EAP-TLS mit von Ihrer internen PKI ausgestellten Maschinenzertifikaten die einzig akzeptierte Authentifizierungsmethode sein. Passwörter sind eine Schwachstelle; Zertifikate sind es nicht.

Medizinisches IoT mikrosegmentieren. Gruppieren Sie nicht alle medizinischen Geräte in einem einzigen IoT VLAN. Segmentieren Sie nach Geräteklasse und wenden Sie Zero-Trust-ACLs an. Eine Infusionspumpe sollte nur ihren spezifischen Management-Server und das EMR-System erreichen können – nichts anderes. Die laterale Bewegung zwischen Geräteklassen sollte auf der Netzwerkebene blockiert werden.

Kontinuierliche Verhaltensüberwachung implementieren. NAC ist keine Set-and-Forget-Kontrolle. Integrieren Sie Ihre NAC-Policy-Engine in eine SIEM- oder Netzwerk-Erkennungs- und Reaktionsplattform (NDR). Wenn ein profiliertes IoT-Gerät anomales Verhalten zeigt – unerwartete Port-Scans, ungewöhnliche ausgehende Verbindungen – sollte das NAC-System es dynamisch unter Quarantäne stellen, ohne auf menschliches Eingreifen zu warten.

Optimieren Sie Ihre Wireless-Infrastruktur. Stellen Sie sicher, dass Ihre Access Point-Bereitstellung eine ausreichende Abdeckung und Kapazität für die Gerätedichte in jedem klinischen Bereich bietet. Das Verständnis der Auswirkungen verschiedener Wireless-Bänder ist unerlässlich – unser Leitfaden zu Wi Fi Frequencies: Ein Leitfaden zu Wi-Fi-Frequenzen im Jahr 2026 behandelt die praktischen Kompromisse zwischen 2,4 GHz, 5 GHz und 6 GHz für gemischte IoT- und klinische Umgebungen.

Gastzugang als erstklassige Sicherheitskontrolle integrieren. Gast-WiFi ist kein nachträglicher Gedanke – es ist eine der risikoreichsten Datenverkehrsarten in Ihrem Netzwerk. Eine dedizierte Guest WiFi -Plattform stellt sicher, dass Patienten- und Besuchergeräte isoliert, authentifiziert und unabhängig vom klinischen Netzwerk verwaltet werden. Die generierten WiFi Analytics -Daten können auch operative Verbesserungen im Patientenfluss und Facility Management unterstützen.

Fehlerbehebung & Risikominderung

Häufige Fehlermodi

Das stille IoT-Gerät ist das häufigste operative Problem bei NAC-Bereitstellungen im Gesundheitswesen. Medizinische Geräte, die in einen stromsparenden Schlafzustand wechseln, verlieren ihre Netzwerkverbindung und können sich beim Aufwachen nicht korrekt neu authentifizieren. Das Ergebnis ist ein Gerät, das dem NAC-System offline erscheint, aber physisch vorhanden ist und versucht zu funktionieren. Die Abhilfe umfasst die Anpassung der MAC-Aging-Timer an Switches an den erwarteten Schlafzyklus jeder Geräteklasse und die Konfiguration der NAC-Profilierungs-Engine, um zurückkehrende Geräte zu erkennen, ohne einen vollständigen Re-Authentifizierungszyklus zu erfordern.

Zertifikatsablauf ist ein systemisches Risiko, das Hunderte von Mitarbeitergeräten gleichzeitig sperren kann, wenn es nicht proaktiv verwaltet wird. Implementieren Sie ein automatisiertes Zertifikats-Lebenszyklusmanagement mit SCEP- oder EST-Protokollen und konfigurieren Sie Warnmeldungen für Zertifikate, die innerhalb von 60 Tagen ablaufen. Staffeln Sie die Zertifikatserneuerung Zyklen über Gerätegruppen hinweg, um massenhafte gleichzeitige Abläufe zu vermeiden.

RADIUS-Server-Fehlkonfiguration – falsche IP-Adressen, nicht übereinstimmende Shared Secrets oder falsch konfigurierte EAP-Methoden auf Netzwerkzugangsgeräten – führen zu stillen Authentifizierungsfehlern, die ohne ordnungsgemäße Protokollierung schwer zu diagnostizieren sind. Verwenden Sie ein zentralisiertes Netzwerkmanagement, um standardisierte RADIUS-Konfigurationen an alle Switches und Access Points zu übertragen, und implementieren Sie RADIUS-Accounting, um eine Prüfspur aller Authentifizierungsereignisse bereitzustellen.

Die Entscheidung: Fail-Open vs. Fail-Closed

Dies ist die folgenreichste architektonische Entscheidung bei der Implementierung von NAC im Gesundheitswesen. Eine Fail-Closed-Richtlinie (Verweigerung des Netzwerkzugangs, wenn der NAC-Server nicht erreichbar ist) bietet die stärkste Sicherheitsposition, birgt jedoch das Risiko, lebenswichtige medizinische Geräte während eines Serverausfalls zu isolieren. Eine Fail-Open-Richtlinie (Gewährung von eingeschränktem Zugang, wenn der Server ausgefallen ist) gewährleistet die klinische Kontinuität, schafft aber ein Fenster reduzierter Sicherheitskontrolle. Der empfohlene Ansatz ist eine gestufte Fehlerrichtlinie: kritische klinische VLANs sind Fail-Open mit starken netzwerkbasierten ACLs, während administrative und Gast-VLANs Fail-Closed sind. Implementieren Sie NAC-Policy-Engines in einem hochverfügbaren Cluster über mehrere physische Standorte oder Verfügbarkeitszonen hinweg, um die Häufigkeit des Auslösens dieser Entscheidung zu minimieren.

ROI & Geschäftsauswirkungen

Der Business Case für NAC im Gesundheitswesen ist in mehrfacher Hinsicht überzeugend. Der Haupttreiber ist die Risikoreduzierung: Eine einzige meldepflichtige Datenschutzverletzung, die geschützte Gesundheitsinformationen (PHI) betrifft, verursacht durchschnittliche Kosten von über 10 Millionen US-Dollar, wenn behördliche Bußgelder, Anwaltskosten, Sanierungskosten und Reputationsschäden berücksichtigt werden. NAC reduziert direkt die Wahrscheinlichkeit und den potenziellen Schadensumfang eines solchen Vorfalls, indem es sicherstellt, dass nur autorisierte, konforme Geräte auf Systeme zugreifen können, die PHI enthalten.

Operative Effizienz ist ein sekundärer, aber signifikanter Vorteil. Die automatisierte Geräteprofilierung und das Onboarding eliminieren die manuelle Switch-Port-Konfiguration, die in Umgebungen ohne NAC erhebliche IT-Helpdesk-Zeit in Anspruch nimmt. Klinische Ingenieurteams erhalten ein Echtzeit- und präzises Geräteinventar, das das Lebenszyklusmanagement, die Wartungsplanung und die Beschaffungsplanung unterstützt.

Compliance-Position wird direkt verbessert. Der HIPAA-Standard für Zugriffskontrolle (45 CFR §164.312(a)(1)), die Netzwerksicherheitsanforderungen des NHS DSP Toolkit und die Verpflichtungen zur Sicherheit der Verarbeitung gemäß Artikel 32 der GDPR erfordern alle nachweisbare Kontrollen darüber, wer und was auf Systeme zugreifen kann, die Patientendaten enthalten. Eine gut dokumentierte NAC-Implementierung liefert die erforderlichen Prüfnachweise, um diese Verpflichtungen zu erfüllen.

Schließlich profitiert die Patientenerfahrung von einer gut implementierten Gastzugangsstrategie. Die Bereitstellung von zuverlässigem, sicherem Guest WiFi für Patienten und Besucher verbessert die Zufriedenheitswerte, während die zugrunde liegenden WiFi Analytics -Daten operative Verbesserungen im Bettenmanagement, Besucherfluss und der Anlagenauslastung unterstützen.

Key Definitions

Network Access Control (NAC)

A security framework that enforces policy-based control over which devices and users are permitted to connect to a network, and what resources they can access once connected. NAC combines authentication, device profiling, posture assessment, and dynamic policy enforcement.

IT teams encounter NAC as both a product category (Cisco ISE, Aruba ClearPass, ForeScout) and an architectural approach. In healthcare, NAC is the primary mechanism for enforcing network segmentation between clinical systems, medical IoT, and guest access.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices wishing to connect to a LAN or WLAN. It defines the roles of the supplicant (client), authenticator (switch/AP), and authentication server (RADIUS), and encapsulates EAP messages between them.

802.1X is the authentication mechanism used for corporate-owned devices in a NAC deployment. IT teams configure it on both the network access devices (switches, APs) and the endpoint devices (via OS-level supplicant settings or Group Policy).

MAC Authentication Bypass (MAB)

A fallback authentication mechanism used for devices that cannot support 802.1X. The network access device uses the connecting device's MAC address as its identity credential, forwarding it to the RADIUS server for authorisation.

MAB is the primary authentication method for medical IoT devices in healthcare NAC deployments. It must be combined with device profiling to provide meaningful security, as MAC addresses can be spoofed.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

A certificate-based EAP method that provides mutual authentication between the client and the authentication server using X.509 digital certificates. Both the client and the server present certificates, eliminating the password-based credential theft vector.

EAP-TLS is the recommended authentication method for corporate devices in healthcare NAC deployments. It requires a functioning internal PKI to issue and manage machine certificates.

VLAN Steering

The dynamic assignment of a connecting device to a specific VLAN based on the authentication result and policy decision from the NAC system. The RADIUS server returns a VLAN ID (or VLAN name) as part of the Access-Accept response, and the authenticator places the device's port into that VLAN.

VLAN steering is the mechanism by which NAC enforces network segmentation. IT teams configure RADIUS attributes (Tunnel-Type, Tunnel-Medium-Type, Tunnel-Private-Group-ID) on the authentication server to specify the target VLAN for each device class.

Device Profiling

The process of identifying the type, manufacturer, and operating system of a connecting device using passive network probes (DHCP fingerprints, HTTP User-Agent strings, mDNS/Bonjour advertisements) and active scanning techniques (Nmap, SNMP queries).

Device profiling is essential for accurately classifying medical IoT devices in a healthcare NAC deployment. Without profiling, MAB-authenticated devices are indistinguishable from each other, making it impossible to apply device-class-specific access policies.

Posture Assessment

The evaluation of a connecting device's security compliance state before granting network access. Posture checks typically verify OS patch level, antivirus signature currency, disk encryption status, and the presence of required security software.

Posture assessment applies to managed corporate devices (laptops, workstations) in a healthcare NAC deployment. Devices that fail posture checks are dynamically assigned to a remediation VLAN where they can receive updates but cannot access clinical systems.

Quarantine VLAN

A restricted network segment to which non-compliant or unrecognised devices are assigned when they fail authentication or posture assessment. The quarantine VLAN typically provides access only to remediation resources (patch servers, antivirus update servers) and blocks access to all clinical and corporate systems.

IT teams use quarantine VLANs as the enforcement mechanism for NAC policy violations. A device in the quarantine VLAN is effectively isolated from the rest of the network while still being able to receive the updates needed to achieve compliance.

IoMT (Internet of Medical Things)

The ecosystem of connected medical devices and healthcare applications that communicate over networks to collect and transmit patient data. IoMT includes infusion pumps, patient monitors, imaging equipment, smart beds, and wearable health monitors.

IoMT devices represent the largest and most challenging device category in a healthcare NAC deployment. They typically run legacy operating systems, cannot support endpoint security agents, and require specialised profiling and micro-segmentation strategies.

Zero-Trust Network Access (ZTNA)

A security model that eliminates implicit trust from the network architecture. Under ZTNA, no device or user is trusted by default, regardless of their network location. Every access request must be explicitly authenticated, authorised, and continuously validated.

ZTNA is the architectural philosophy that underpins modern NAC deployments. In healthcare, ZTNA means that even a device on the clinical VLAN must continuously prove its identity and compliance state — network location alone does not grant access to sensitive systems.

Worked Examples

A 350-bed NHS Trust is preparing for its annual DSP Toolkit submission. The IT Director has identified that the network currently has no device authentication — everything connects to a flat network with a single VLAN. There are approximately 2,400 connected devices, of which an estimated 800 are medical IoT devices (infusion pumps, patient monitors, ventilators). The Trust needs to achieve compliance within 6 months without disrupting clinical operations. Where do they start?

The engagement begins with a 4-week Monitor Mode deployment. Configure all core switches and wireless controllers to forward 802.1X and MAB requests to a newly deployed RADIUS policy engine (Cisco ISE or Aruba ClearPass are the leading options for this scale). The server is set to permit-all but log everything. After 4 weeks, analyse the profiling data to categorise all 2,400 devices. Expect to find approximately 800 medical IoT devices (MAB candidates), 600 corporate workstations and laptops (802.1X candidates), 400 staff BYOD devices, and 600 patient/visitor devices. In week 5-8, define the VLAN architecture: Clinical VLAN (10.10.0.0/22) for staff devices and EMR-connected systems, IoT VLAN (10.20.0.0/22) for medical devices with ACLs restricting communication to specific management servers, and Guest VLAN (10.30.0.0/22) routed to a captive portal. Deploy a dedicated Guest WiFi platform for the patient-facing network. In weeks 9-16, begin graduated enforcement starting with the administrative block. In weeks 17-24, extend enforcement to clinical areas, validating each medical device class with clinical engineering before enforcement. By month 6, the Trust has a fully segmented network with documented access controls, satisfying DSP Toolkit Requirement 5 (Access Control) and providing the audit evidence required for the submission.

A private hospital group is expanding its network to support a new oncology wing with 150 new connected medical devices, including 40 infusion pumps from two different manufacturers, 60 patient monitors, and 50 mixed devices (smart beds, nurse call systems). The network team has an existing Cisco Meraki infrastructure with no NAC. The CISO wants micro-segmentation in place before the wing opens in 8 weeks. What is the deployment strategy?

With Cisco Meraki as the existing infrastructure, the deployment leverages Meraki's built-in RADIUS integration and Group Policy features. First, deploy a RADIUS server (FreeRADIUS or Cisco ISE) and configure all Meraki switches and MR access points in the new wing to use it for authentication. Configure MAB for all medical devices, using Meraki's client fingerprinting to assist with device classification. Define three Group Policies in the Meraki dashboard: IoT-InfusionPumps (VLAN 210, ACL permitting only traffic to the infusion pump management server at 10.10.5.20 and the EMR at 10.10.1.10), IoT-PatientMonitors (VLAN 220, ACL permitting traffic to the monitoring server at 10.10.5.30 and the EMR), and IoT-General (VLAN 230, more permissive ACL for mixed devices). Pre-populate the RADIUS server with the MAC addresses of all 150 devices, sourced from the procurement documentation. Run in Monitor Mode for the first two weeks of the wing's soft opening, validating that all devices are correctly profiled and assigned. Transition to full enforcement in week 3. For detailed Meraki-specific VLAN steering configuration, refer to the guide on How to Configure NAC Policies for VLAN Steering in Cisco Meraki .

Practice Questions

Q1. A regional hospital has 1,200 connected devices. During a Monitor Mode NAC deployment, the profiling engine identifies 340 devices with unknown profiles — they are not matching any known medical device fingerprint and are not corporate workstations. The CISO wants to move to enforcement in 2 weeks. What is the correct course of action, and what are the risks of proceeding on the CISO's timeline?

Hint: Consider what those 340 unknown devices might be, and what happens to them when enforcement goes live if they remain unclassified.

View model answer

The correct action is to delay enforcement until the 340 unknown devices are investigated and classified. These devices will be placed in the quarantine VLAN when enforcement goes live, which may include clinical equipment that is critical to patient care. The investigation should involve: (1) cross-referencing MAC address OUI prefixes against manufacturer databases to identify likely device types, (2) reviewing switch port locations to physically identify the devices, (3) engaging clinical engineering to identify any medical devices not in the CMDB, and (4) reviewing DHCP logs for hostname patterns. Only after all 340 devices are classified and appropriate policies are defined should enforcement proceed. The risk of proceeding on the CISO's 2-week timeline is a potential patient safety incident if an unclassified medical device is quarantined during a critical care scenario.

Q2. An IT architect is designing the NAC failure mode policy for a new hospital wing. The clinical director insists that medical devices must never lose network connectivity, even if the NAC server goes offline. The CISO insists on fail-closed for all VLANs. How do you resolve this conflict, and what compensating controls are required?

Hint: Think about tiered failure policies and what network-level controls can substitute for NAC policy enforcement during an outage.

View model answer

The resolution is a tiered failure policy that satisfies both requirements. The IoT VLAN and Clinical VLAN are configured to fail-open (permit access if the RADIUS server is unreachable), while the Guest VLAN and administrative VLAN are configured to fail-closed. The compensating controls that make the fail-open policy acceptable for clinical VLANs are: (1) strict ACLs applied at the VLAN gateway that restrict inter-VLAN traffic regardless of NAC state, (2) NAC server high availability deployment (active-active cluster across two data centres) to minimise the probability of the failure mode being triggered, (3) network-level IDS/IPS monitoring on clinical VLANs to detect anomalous traffic during NAC outages, and (4) documented incident response procedures for NAC outage scenarios. This approach satisfies the clinical director's availability requirement while providing the CISO with documented compensating controls that maintain an acceptable security posture.

Q3. A hospital's NAC deployment has been running in full enforcement mode for 3 months. The security team receives an alert that a device on the IoT VLAN (profiled as an infusion pump) is attempting to establish outbound connections to an external IP address on port 443. The device's MAC address matches the expected profile. What is the immediate response, and what does this incident indicate about the NAC architecture?

Hint: Consider both the immediate containment action and the architectural gap that allowed this traffic to be attempted (even if blocked).

View model answer

The immediate response is to dynamically quarantine the device via the NAC policy engine, isolating it from the IoT VLAN pending investigation. The security team should capture a packet trace from the device's switch port to analyse the traffic content, and clinical engineering should be notified to physically inspect the device and take it offline if necessary. The incident indicates two architectural issues: (1) the ACL on the IoT VLAN is not blocking outbound internet traffic from infusion pumps — the ACL should permit only traffic to the specific management server IP and the EMR, with an explicit deny-all rule for all other destinations; and (2) the behavioural monitoring integration is working correctly (the alert was generated), but the ACL should have blocked the traffic before it was even attempted. The remediation action is to tighten the IoT VLAN ACLs to implement a default-deny posture, permitting only explicitly required communication paths for each device class.