NAC Posture Assessment: Sicherstellung der Compliance verwalteter Geräte vor dem Netzwerkzugriff

Dieser technische Leitfaden bietet einen tiefen Einblick in die NAC Posture Assessment und beschreibt die Architektur, Standards und Bereitstellungsstrategien, die zur Durchsetzung der Compliance verwalteter Geräte erforderlich sind. Er stattet IT-Manager und Netzwerkarchitekten mit umsetzbaren Erkenntnissen aus, um Risiken zu mindern und einen sicheren Netzwerkzugriff in unternehmensweiten Umgebungen mit mehreren Standorten zu gewährleisten.

Listen to this guide

View podcast transcript

- Zusammenfassung für Führungskräfte

- Technischer Tiefen-Einblick

- Die Architektur der Posture Assessment

- Die Rolle von IEEE 802.1X und EAP-TLS

- Kategorien der Posture Checks

- WPA3-Enterprise und kryptografische Stärke

- Implementierungsleitfaden

- Phase 1: Infrastruktur-Bereitschaft und PKI-Design

- Phase 2: Überwachungsmodus (Sichtbarkeitsphase)

- Phase 3: Segmentierte Durchsetzung

- Phase 4: Sanierungsarchitektur

- Best Practices

- Fehlerbehebung & Risikominderung

- Häufige Fehlerursachen

- ROI & Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

Für IT-Führungskräfte in Unternehmen, die komplexe Umgebungen mit mehreren Standorten verwalten, ist die Identität allein kein ausreichendes Kriterium mehr für den Netzwerkzugriff. Zu wissen, wer sich verbindet, ist zweitrangig gegenüber dem Wissen über den Sicherheitsstatus des verwendeten Geräts. Die Network Access Control (NAC) Posture Assessment ist der Mechanismus, der diese Lücke schließt und sicherstellt, dass nur verwaltete, konforme Geräte Zugriff auf die Unternehmensinfrastruktur erhalten, bevor sie ein einziges Paket des Produktionsdatenverkehrs übertragen.

Dieser Leitfaden bietet eine umfassende technische Referenz für die Konzeption, Bereitstellung und Verwaltung der NAC Posture Assessment. Wir untersuchen die zugrunde liegende Architektur – einschließlich 802.1X, RADIUS und EAP-TLS –, bewerten die Kompromisse zwischen agentenbasierter und agentenloser Abfrage und skizzieren eine schrittweise Bereitstellungsstrategie, die Betriebsunterbrechungen minimiert. Ob Sie einen Unternehmenshauptsitz, eine verteilte Einzelhandelsfläche oder Back-of-House-Operationen im Gastgewerbe sichern, die Implementierung einer robusten Posture Assessment ist ein entscheidender Schritt zur Risikominderung und Durchsetzung der Compliance.

Hören Sie sich unten unseren 10-minütigen technischen Briefing-Podcast an, um einen Überblick über die Kernkonzepte und häufige Bereitstellungsfallen zu erhalten.

Technischer Tiefen-Einblick

Die Architektur der Posture Assessment

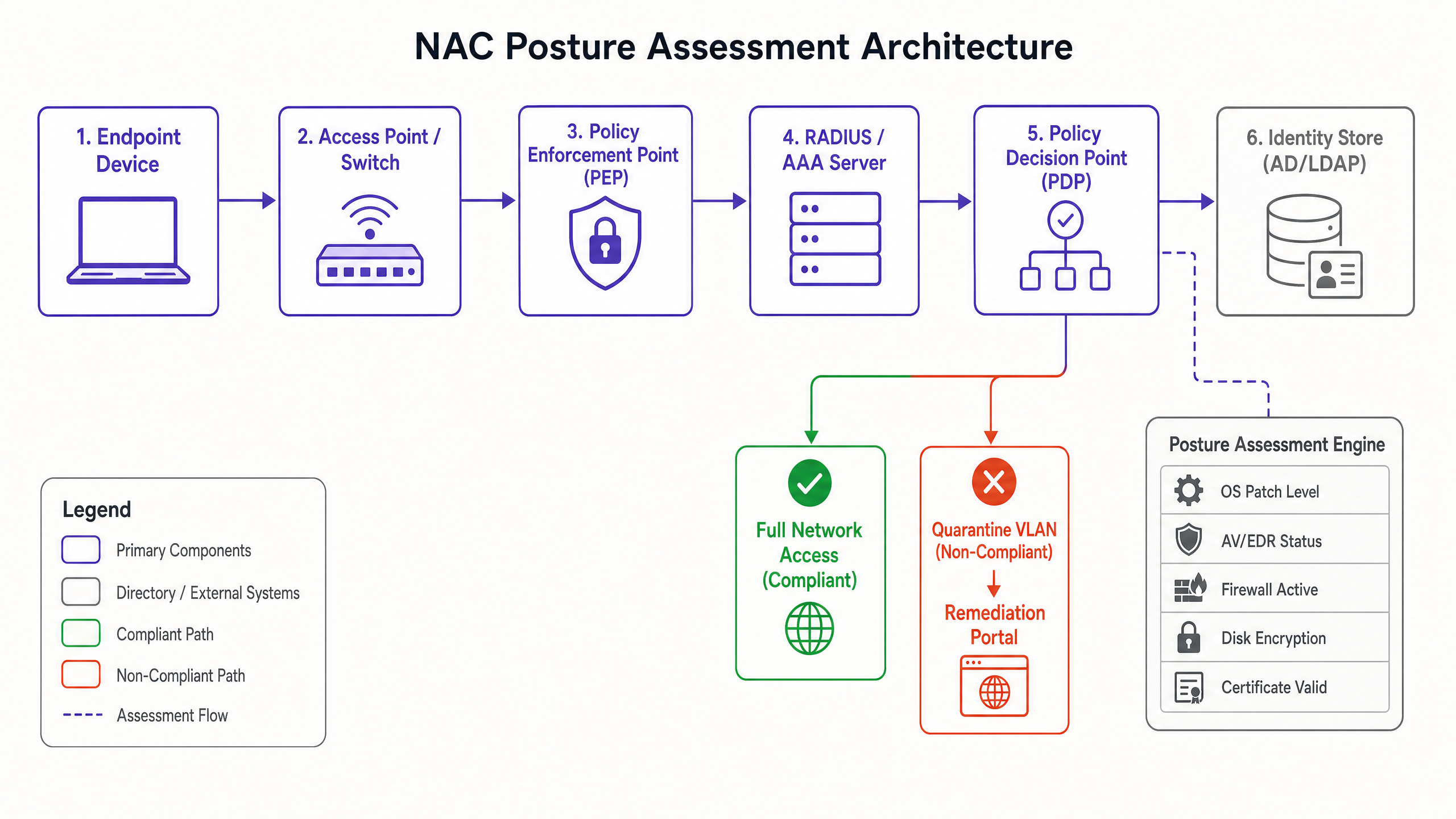

Network Access Control regelt die Gerätekonnektivität, aber die Posture Assessment ist die spezifische Abfrage des Sicherheitszustands eines Geräts. Die Architektur basiert auf drei primären Komponenten, die zusammenwirken:

- Policy Enforcement Point (PEP): Dies ist der physische oder logische Gatekeeper – typischerweise ein Wireless Access Point, ein Switch-Port oder ein Wireless LAN Controller. Der PEP steuert den Datenverkehr physisch basierend auf Anweisungen der Policy Engine.

- Policy Decision Point (PDP): Oft in einen RADIUS- oder AAA-Server integriert, ist der PDP das Gehirn der NAC-Architektur. Er empfängt Posture-Daten, bewertet sie anhand definierter Compliance-Richtlinien und erteilt Durchsetzungsanweisungen an den PEP.

- Posture Assessment Engine: Diese Komponente sammelt die tatsächlichen Zustandsdaten vom Endpunkt. Es kann ein Agent sein, der lokal auf dem Gerät läuft, oder ein agentenloser Mechanismus, der Netzwerkprotokolle (z. B. SNMP, WMI) oder API-Integrationen mit Mobile Device Management (MDM)-Plattformen nutzt.

Die Rolle von IEEE 802.1X und EAP-TLS

Die Grundlage von Enterprise NAC ist der IEEE 802.1X-Standard, der die portbasierte Netzwerkzugriffskontrolle definiert. Innerhalb dieses Frameworks sind drei Rollen definiert:

- Supplicant: Das Endpunktgerät, das versucht, sich zu verbinden.

- Authenticator: Der PEP (Switch oder Access Point), der die Verbindung ermöglicht.

- Authentication Server: Der RADIUS-Server, der die Anmeldeinformationen validiert.

Die Kommunikation zwischen dem Supplicant und dem Authentication Server erfolgt über das Extensible Authentication Protocol (EAP), das durch den Authenticator getunnelt wird. Für verwaltete Unternehmensgeräte ist EAP-TLS der Goldstandard. Es schreibt die gegenseitige Authentifizierung mittels X.509-Digitale Zertifikate vor und stellt sicher, dass sowohl das Gerät als auch das Netzwerk die Identitäten des jeweils anderen kryptografisch überprüfen. Dies verhindert den Diebstahl von Anmeldeinformationen und Angriffe durch Rogue Access Points.

Kategorien der Posture Checks

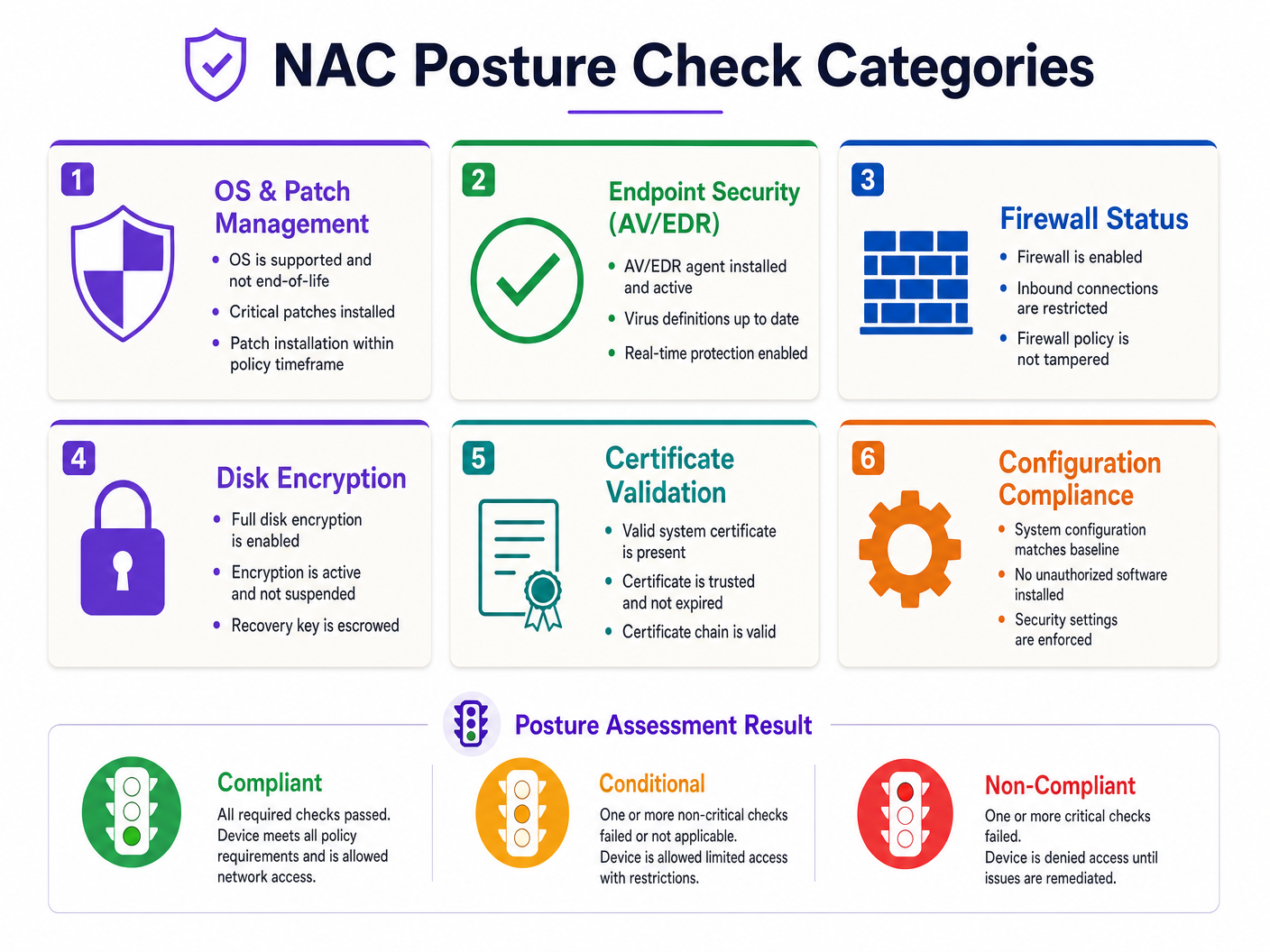

Wenn ein Gerät versucht, sich zu verbinden, bewertet die Posture Assessment Engine mehrere kritische Vektoren:

- OS & Patch Management: Überprüfung, ob das Betriebssystem unterstützt wird und kritische Patches innerhalb des definierten SLA angewendet werden.

- Endpoint Security (AV/EDR): Bestätigung, dass zugelassene Antiviren- oder Endpoint Detection and Response-Agenten installiert, aktiv sind und aktuelle Definitionen enthalten.

- Firewall-Status: Sicherstellen, dass die hostbasierte Firewall aktiviert ist und ihre Richtlinie nicht manipuliert wurde.

- Festplattenverschlüsselung: Überprüfung, ob die vollständige Festplattenverschlüsselung (z. B. BitLocker, FileVault) aktiv und nicht im Ruhezustand ist.

- Zertifikatsvalidierung: Überprüfung der Anwesenheit und Gültigkeit des erforderlichen Maschinenzertifikats.

- Konfigurations-Compliance: Sicherstellen, dass die Sicherheits-Baseline des Geräts der Unternehmensrichtlinie entspricht (z. B. Bildschirm-Sperr-Timer, deaktivierter USB-Massenspeicher).

WPA3-Enterprise und kryptografische Stärke

Mit der Entwicklung der Netzwerksicherheit entwickeln sich auch die zugrunde liegenden kryptografischen Standards weiter. WPA3-Enterprise bietet, insbesondere im 192-Bit-Modus, erhebliche Verbesserungen gegenüber WPA2. Es schreibt die Verwendung von GCMP-256 für die Verschlüsselung und HMAC-SHA-384 für die Integrität vor. Für Organisationen, die sensible Daten verarbeiten – wie Einzelhandelsumgebungen , die dem PCI DSS unterliegen, oder Gesundheitseinrichtungen mit strenger Daten-Governance – ist der Übergang zu WPA3-Enterprise ein notwendiger Schritt, um die Netzwerkinfrastruktur zukunftssicher zu machen.

Implementierungsleitfaden

Die Bereitstellung der NAC Posture Assessment erfordert eine sorgfältige Planung, um weitreichende Netzwerkausfälle zu vermeiden. Für Unternehmensumgebungen wird der folgende schrittweise Ansatz empfohlen:

Phase 1: Infrastruktur-Bereitschaft und PKI-Design

Bevor Sie Posture Checks aktivieren, stellen Sie sicher, dass Ihre zugrunde liegende Infrastruktur kann die Architektur unterstützen. Bei der Bereitstellung von EAP-TLS ist eine robuste Public Key Infrastructure (PKI) unerlässlich. Zertifikate müssen automatisch über Ihr MDM oder Ihre Gruppenrichtlinie bereitgestellt und erneuert werden. Eine manuelle Zertifikatsverwaltung führt unweigerlich zu Konnektivitätsfehlern, wenn Zertifikate ablaufen.

Phase 2: Überwachungsmodus (Sichtbarkeitsphase)

Die kritischste Phase jeder NAC-Bereitstellung ist der Überwachungsmodus. In dieser Phase bewertet das NAC-System den Gerätestatus und protokolliert die Ergebnisse, setzt die Richtlinie jedoch nicht durch. Der PEP ermöglicht vollen Zugriff, unabhängig vom Ergebnis der Statusprüfung.

Führen Sie den Überwachungsmodus für mindestens 2–4 Wochen aus. Dies bietet Einblick in den tatsächlichen Compliance-Status Ihrer Umgebung. Sie werden Geräte identifizieren, die aufgrund defekter Agenten, ausstehender Neustarts oder Fehlkonfigurationen Prüfungen nicht bestehen. Nutzen Sie diese Daten, um die Umgebung proaktiv zu sanieren.

Phase 3: Segmentierte Durchsetzung

Sobald die Compliance-Grundlage akzeptabel ist, beginnen Sie mit der Durchsetzung. Geräte werden basierend auf der Richtlinienbewertung in drei Zustände kategorisiert:

- Konform: Das Gerät besteht alle kritischen Prüfungen und wird dem Produktions-VLAN mit vollem notwendigen Zugriff zugewiesen.

- Bedingt: Das Gerät besteht eine nicht-kritische Prüfung nicht (z. B. ein kleineres OS-Update steht aus). Es kann eingeschränkten Zugriff erhalten (z. B. nur Internet) und der Benutzer wird benachrichtigt, die Behebung innerhalb eines bestimmten Zeitrahmens durchzuführen.

- Nicht konform: Das Gerät besteht eine kritische Prüfung nicht (z. B. AV deaktiviert). Der PEP weist das Gerät einem Quarantäne-VLAN zu.

Phase 4: Sanierungsarchitektur

Das Quarantäne-VLAN muss streng isoliert sein. Es sollte nur Datenverkehr zu einem Sanierungsportal, notwendigen Update-Servern (z. B. Windows Update, AV-Definitionsserver) und internen IT-Support-Ressourcen zulassen. Wenn ein unter Quarantäne gestelltes Gerät Datenverkehr zu Produktions-Subnetzen routen kann, ist die NAC-Architektur fehlgeschlagen.

Best Practices

- Kontinuierliche Bewertung: Ältere NAC-Systeme bewerten den Status nur zum Zeitpunkt der Verbindung. Moderne Bereitstellungen müssen eine kontinuierliche Bewertung unterstützen, den Status in definierten Intervallen oder als Reaktion auf Ereignisse (z. B. eine EDR-Warnung) neu bewerten und die Zugriffsebene des Geräts dynamisch über Change of Authorization (CoA) aktualisieren.

- Agent vs. Agentless: Für verwaltete Unternehmensgeräte bietet ein agentenbasierter Ansatz die tiefste Sichtbarkeit und kontinuierliche Überwachungsfunktionen. Die agentenlose Abfrage eignet sich für nicht verwaltete Geräte oder Umgebungen, in denen die Bereitstellung eines Agenten administrativ unmöglich ist.

- MAC Authentication Bypass (MAB): Geräte, die nicht 802.1X-fähig sind (z. B. ältere Drucker, IoT-Sensoren), erfordern MAB. MAB ist jedoch von Natur aus unsicher, da MAC-Adressen gefälscht werden können. MAB-Geräte müssen stark profiliert und in streng kontrollierten, isolierten VLANs platziert werden.

- An Standards ausrichten: Basieren Sie Ihre Statusrichtlinien auf etablierten Frameworks wie den CIS Benchmarks. Dies stellt sicher, dass Ihre Compliance-Prüfungen herstellerneutral sind und den Best Practices der Branche entsprechen.

- Gäste-Traffic isolieren: Die NAC-Statusbewertung von Unternehmen sollte niemals öffentliche Zugangsnetzwerke kreuzen. Für Veranstaltungsorte, die beides erfordern, nutzen Sie eine dedizierte Guest WiFi -Plattform, wie die WiFi Analytics -Lösung von Purple, um den öffentlichen Zugang auf einer vollständig separaten Infrastruktur zu verwalten.

Fehlerbehebung & Risikominderung

Häufige Fehlerursachen

- Die 'Big Bang'-Durchsetzung: Der gleichzeitige Übergang von offenem Zugang direkt zu strenger Durchsetzung in der gesamten Umgebung ist ein garantiertes Rezept für Betriebsunterbrechungen. Verwenden Sie immer phasenweise Rollouts nach Standort oder Abteilung.

- PKI-Fehler: Abgelaufene Root- oder Zwischenzertifikate oder das Versagen der Infrastruktur für die Certificate Revocation List (CRL) / Online Certificate Status Protocol (OCSP) führen zu weit verbreiteten Authentifizierungsfehlern. Implementieren Sie eine robuste Überwachung für Ihre PKI.

- Sanierungsschleifen: Stellen Sie sicher, dass Geräte im Quarantäne-VLAN tatsächlich den notwendigen Netzwerkzugriff haben, um die für die Compliance erforderlichen Updates herunterzuladen. Wenn sie die Update-Server nicht erreichen können, bleiben sie dauerhaft unter Quarantäne.

ROI & Geschäftsauswirkungen

Die Implementierung der NAC-Statusbewertung liefert messbaren Geschäftswert, der über reine Sicherheitsmetriken hinausgeht:

- Risikominderung: Indem sichergestellt wird, dass nur fehlerfreie Geräte auf das Netzwerk zugreifen, wird die laterale Verbreitung von Malware und Ransomware erheblich eingeschränkt, wodurch die Wahrscheinlichkeit kostspieliger Datenlecks reduziert wird.

- Compliance-Verifizierung: Für stark regulierte Sektoren wie Hospitality und Transport bietet die automatisierte Statusbewertung kontinuierliche Nachweise der Einhaltung von Standards wie PCI DSS und GDPR, was Auditprozesse vereinfacht.

- Betriebliche Effizienz: Die Automatisierung des Quarantäne- und Sanierungsprozesses reduziert die Belastung des IT-Helpdesks, wodurch sich Ingenieure auf strategische Initiativen konzentrieren können, anstatt infizierte Endpunkte manuell zu bereinigen.

Key Definitions

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol that ensures a device must authenticate before the switch port or access point allows any IP traffic to pass.

EAP-TLS

Extensible Authentication Protocol - Transport Layer Security. An authentication framework that uses X.509 digital certificates for mutual authentication.

The recommended standard for managed corporate devices, as it relies on cryptographic certificates rather than easily compromised passwords.

Posture Assessment

The process of evaluating the security state and configuration of an endpoint device against a defined corporate policy.

Ensures that a device is not only authenticated but is also 'healthy' (patched, encrypted, protected) before being granted network access.

Policy Enforcement Point (PEP)

The network device (switch, wireless controller, or access point) that physically blocks or allows traffic based on the NAC policy.

The component that actually executes the 'allow' or 'quarantine' command issued by the NAC server.

Policy Decision Point (PDP)

The central server or engine (often a RADIUS server) that evaluates authentication requests and posture data to determine access rights.

The brain of the operation that holds the rulebase and decides what level of access a specific device should receive.

MAC Authentication Bypass (MAB)

A fallback authentication method that uses a device's MAC address as its credential when it cannot perform 802.1X.

Used for headless devices like printers or IoT sensors. It is inherently weak and must be combined with strict network segmentation.

Change of Authorization (CoA)

A RADIUS extension that allows the NAC server to dynamically change the authorization state of an active session.

Crucial for continuous assessment; if a device becomes non-compliant while connected, CoA allows the NAC server to instantly move it to a quarantine VLAN without requiring a disconnect.

Quarantine VLAN

A strictly isolated network segment designed to hold non-compliant devices, providing access only to remediation resources.

Prevents an infected or vulnerable device from communicating with production systems while it downloads necessary updates or patches.

Worked Examples

A 400-room hotel requires corporate staff laptops to securely access the back-of-house property management system (PMS). However, the venue also hosts numerous unmanaged IoT devices (smart thermostats, digital signage) that cannot run a NAC agent.

Implement an 802.1X EAP-TLS policy for all corporate staff laptops, enforcing strict posture checks (AV active, disk encrypted, patched). These devices are dynamically assigned to the Corporate VLAN upon successful compliance. For the IoT devices, implement MAC Authentication Bypass (MAB) combined with deep device profiling. Ensure these MAB devices are placed in isolated, dedicated IoT VLANs with ACLs restricting their access solely to the specific controllers they need to communicate with. Under no circumstances should the IoT VLAN route to the Corporate VLAN or the PMS.

A retail chain is rolling out new point-of-sale (POS) terminals across 50 locations. The IT team wants to enforce posture compliance to meet PCI DSS requirements but is concerned about disrupting store operations during the rollout.

Deploy the NAC architecture in Monitor Mode for 30 days. During this period, the NAC system will authenticate the POS terminals and evaluate their posture against the PCI DSS baseline (e.g., firewall active, no unauthorized software) but will log failures without blocking access. The IT team reviews the logs weekly, identifies terminals failing the checks, and remediates them via the MDM platform. Once the compliance rate reaches 100%, the policy is switched to Enforcement Mode site-by-site during maintenance windows.

Practice Questions

Q1. A recently deployed NAC solution in a corporate office is causing widespread connectivity issues. Devices that were compliant yesterday are now being placed in the Quarantine VLAN. The IT helpdesk reports that the devices appear healthy, with AV running and patches applied. What is the most likely architectural failure?

Hint: Consider the lifecycle of the credentials used in EAP-TLS.

View model answer

The most likely cause is a failure in the Public Key Infrastructure (PKI). If the machine certificates used for EAP-TLS authentication have expired, or if the NAC server cannot reach the Certificate Revocation List (CRL) or OCSP responder, the authentication will fail regardless of the device's actual security posture. The NAC system defaults to a fail-closed or quarantine state.

Q2. You are designing the VLAN architecture for a new NAC deployment. The security team insists that the Quarantine VLAN must allow access to the corporate proxy server so users can browse the internet while their devices remediate. Is this a sound design?

Hint: Evaluate the risk of allowing a potentially compromised device access to shared infrastructure.

View model answer

No, this is a flawed design. Allowing a quarantined device access to the corporate proxy introduces significant risk. If the device is infected with malware, it could use the proxy to establish command-and-control communication or attempt to pivot to other internal systems accessible via the proxy. The Quarantine VLAN must be strictly isolated, permitting access only to specific remediation servers (e.g., Windows Update, AV definition servers) and the remediation portal itself.

Q3. A hospital IT team needs to secure network access for a fleet of new wireless medical infusion pumps. These devices do not support 802.1X supplicants and cannot run a posture agent. How should network access be controlled for these devices?

Hint: Consider alternative authentication methods and the principle of least privilege.

View model answer

The devices must be authenticated using MAC Authentication Bypass (MAB). Because MAB is inherently weak (MAC addresses can be spoofed), the network access must be heavily restricted. The infusion pumps should be placed in a dedicated, isolated Medical IoT VLAN. Access Control Lists (ACLs) must be applied to this VLAN, permitting communication only with the specific central management servers required for their operation, and blocking all other lateral movement or internet access.