Restaurant WiFi Marketing: Wie Sie kostenloses WiFi in wiederkehrende Kunden verwandeln

Dieser maßgebliche technische Leitfaden untersucht die Architektur und Implementierung von Restaurant WiFi Marketing – die Praxis, den Gastnetzwerkzugang als strukturierten Datenerfassungs- und Marketingautomatisierungskanal zu nutzen. Er bietet IT-Managern, Netzwerkarchitekten und Betriebsleitern von Veranstaltungsorten einen taktischen Plan für die Bereitstellung von Captive Portals, die Integration mit CRM-Plattformen und die Auslösung automatisierter Kampagnen, die messbare Wiederholungsgeschäfte fördern. Von der GDPR-konformen Datenerfassung bis hin zu ereignisgesteuerten E-Mail-Workflows deckt dieser Leitfaden den gesamten Bereitstellungslebenszyklus mit konkreten ROI-Metriken ab.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für Führungskräfte

- Technischer Einblick: Architektur und Standards

- Authentifizierungs-Workflows und Datenerfassung

- Sicherheits- und Compliance-Protokolle

- Implementierungsleitfaden: Bereitstellungsstrategien

- Schritt 1: Infrastrukturbewertung und Dimensionierung

- Schritt 2: Captive Portal-Konfiguration

- Schritt 3: CRM undd Automatisierungsintegration

- Schritt 4: Einrichtung der Kampagnenautomatisierung

- Best Practices für Unternehmensstandorte

- Fehlerbehebung & Risikominderung

- Häufige Fehlermodi und Lösungen

- ROI & Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

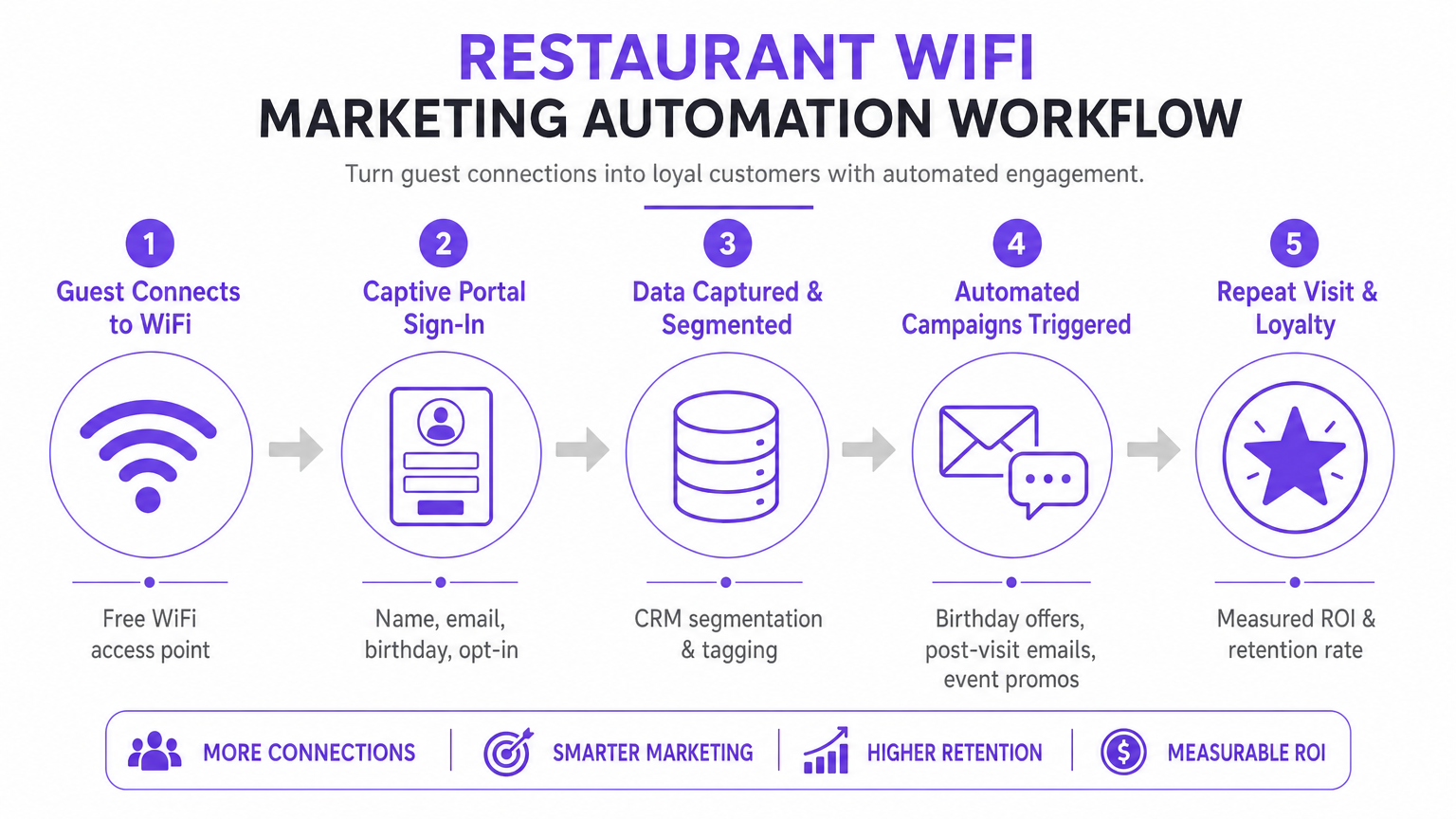

Für IT-Manager, Netzwerkarchitekten und CTOs, die im Gastgewerbe, im Einzelhandel und im öffentlichen Sektor tätig sind, hat sich die Bereitstellung von Gastnetzwerkzugang von einer grundlegenden Dienstleistung zu einem kritischen Datenerfassungskanal entwickelt. Das Verständnis, was Restaurant WiFi Marketing ist, ist grundlegend, um den ROI aus Investitionen in die Netzwerkinfrastruktur zu erzielen. Dieser Leitfaden beschreibt die technische Architektur, Bereitstellungsstrategien und Risikominderungsprotokolle, die erforderlich sind, um ein Kosten-Center – kostenloses Gast-WiFi – in einen messbaren Treiber für wiederkehrende Geschäfte und Kundenbindung zu verwandeln.

Die Bereitstellung einer Unternehmenslösung für Gast-WiFi erfordert mehr als nur das Senden einer SSID. Sie erfordert eine robuste Architektur, die sich nahtlos in CRM-Plattformen, Marketing-Automatisierungstools und Analyse-Engines integriert, während sie gleichzeitig strenge Compliance-Standards wie GDPR und PCI DSS einhält. Durch die Implementierung einer strukturierten Datenerfassung über Captive Portals können Veranstaltungsorte Benutzer segmentieren, automatisierte Marketingkampagnen auslösen (E-Mails nach dem Besuch, Geburtstagsangebote und Event-Promotions) und wertvolle Bewertungen generieren. Dieser Leitfaden bietet einen taktischen Plan für die Konfiguration und Optimierung von WiFi-Marketing-Workflows, um den Durchsatz zu maximieren, die Sicherheit zu gewährleisten und messbare Geschäftsauswirkungen zu erzielen.

Technischer Einblick: Architektur und Standards

Die Grundlage für effektives Gast-WiFi-Marketing liegt in einer skalierbaren und sicheren Netzwerkarchitektur. Im Kern basiert das System auf einem Captive Portal-Mechanismus, der HTTP/HTTPS-Anfragen von nicht authentifizierten Geräten abfängt und diese auf eine gehostete Authentifizierungsseite umleitet. Dieser Prozess nutzt typischerweise RADIUS (Remote Authentication Dial-In User Service) für die zentrale Authentifizierung, Autorisierung und Abrechnung (AAA).

Authentifizierungs-Workflows und Datenerfassung

Wenn ein Gerät sich mit der Gast-SSID verbindet, beschränkt der Wireless LAN Controller (WLC) oder Access Point den Netzwerkzugriff und platziert das Gerät in einem "Walled Garden". Dem Benutzer wird ein Captive Portal präsentiert, das als primäre Datenerfassungsschnittstelle dient. Um die Konversionsraten zu optimieren, muss das Portal mehrere Authentifizierungsmethoden unterstützen:

| Authentifizierungsmethode | Reibungsgrad | Datenqualität | Implementierungskomplexität |

|---|---|---|---|

| Social Login (OAuth 2.0) | Gering | Hoch (demografisch reichhaltig) | Mittel |

| Formularbasiert (E-Mail + Opt-In) | Mittel | Kontrolliert | Gering |

| SMS-Verifizierung | Mittel-Hoch | Hoch (verifiziertes Mobiltelefon) | Mittel |

| Passpoint / Hotspot 2.0 | Sehr Gering | Mittel | Hoch |

Social Login (OAuth 2.0)-Integrationen mit Google oder Facebook bieten einen reibungslosen Zugang und erfassen gleichzeitig reichhaltige demografische Daten. Diese Methode basiert auf einem sicheren Token-Austausch, wodurch die Notwendigkeit entfällt, dass Benutzer neue Anmeldeinformationen erstellen. Die formularbasierte Authentifizierung ermöglicht es Benutzern, ihren Namen, ihre E-Mail-Adresse und optional ihr Geburtsdatum oder ihre Telefonnummer anzugeben. Diese Daten werden validiert und sicher an die zentrale Datenbank übermittelt. Die nahtlose Re-Authentifizierung (MAC Caching) speichert die MAC-Adresse eines Geräts für eine konfigurierbare Dauer (z. B. 30 Tage), was einen reibungslosen Zugang und eine genaue Frequenzverfolgung bei späteren Besuchen ermöglicht.

Sicherheits- und Compliance-Protokolle

Der Einsatz von WiFi für Marketing erfordert die strikte Einhaltung von Sicherheits- und Datenschutzstandards. Die Architektur muss den Gastverkehr mithilfe von VLANs von Unternehmensnetzwerken trennen, um laterale Bewegungen zu verhindern. Die Implementierung muss den folgenden Standards entsprechen:

- GDPR / CCPA: Explizite, entbündelte Einwilligungsmechanismen müssen in das Captive Portal integriert werden. Benutzer müssen aktiv Marketingkommunikationen zustimmen, und die Plattform muss robuste Funktionen für Anfragen von betroffenen Personen (DSAR) bereitstellen. Die Marketing-Einwilligung darf nicht mit den Nutzungsbedingungen für den Netzwerkzugang gebündelt werden.

- PCI DSS: Wenn der Veranstaltungsort Zahlungen auf derselben physischen Infrastruktur verarbeitet, müssen Netzwerksegmentierung und Firewall-Regeln die Karteninhaberdatenumgebung (CDE) vom Gastnetzwerk isolieren.

- WPA3-Enhanced Open (OWE): Der Übergang zu sicheren Onboarding-Protokollen bietet opportunistische Verschlüsselung für nicht authentifizierten Datenverkehr, wodurch Abhörrisiken in offenen Netzwerken ohne die Notwendigkeit von Benutzeranmeldeinformationen gemindert werden.

Implementierungsleitfaden: Bereitstellungsstrategien

Eine erfolgreiche Bereitstellung erfordert einen phasenweisen Ansatz, der sich auf Integration und Automatisierung konzentriert. Ziel ist es, einen nahtlosen Datenfluss vom Access Point zur Marketing-Automatisierungsplattform zu etablieren.

Schritt 1: Infrastrukturbewertung und Dimensionierung

Bevor Sie ein Captive Portal bereitstellen, stellen Sie sicher, dass die zugrunde liegende HF-Infrastruktur die erwartete Client-Dichte bewältigen kann. Führen Sie eine prädiktive und aktive Standortuntersuchung durch, um Abdeckungslücken zu identifizieren und die AP-Platzierung zu optimieren. Berücksichtigen Sie die Kanalnutzung, Co-Kanal-Interferenzen und den erforderlichen Durchsatz pro Gerät. Für Unternehmensbereitstellungen gewährleistet die Nutzung einer dedizierten Geschäftsinternetverbindung – wie einer Standleitung – garantierte Bandbreite und symmetrische Geschwindigkeiten, wodurch verhindert wird, dass Gastverkehr kritische Betriebssysteme beeinträchtigt.

Schritt 2: Captive Portal-Konfiguration

Gestalten Sie das Captive Portal mit Fokus auf Konversionsoptimierung. Die Benutzeroberfläche muss responsiv sein und schnell auf mobilen Geräten laden, da die Mehrheit der Verbindungen von Smartphones ausgehen wird. Implementieren Sie progressives Profiling: Fordern Sie grundlegende Informationen (E-Mail-Adresse, Opt-in) beim ersten Besuch an und fragen Sie bei späteren Verbindungen nach ergänzenden Daten (Geburtstag, Telefonnummer). Dies minimiert die Reibung und reichert gleichzeitig das Kundenprofil im Laufe der Zeit an.

Schritt 3: CRM undd Automatisierungsintegration

Der wahre Wert einer WiFi Analytics -Plattform wird durch Integration realisiert. Konfigurieren Sie API-Webhooks oder native Konnektoren, um erfasste Daten mit dem CRM des Veranstaltungsortes (z.B. Salesforce, HubSpot) und Marketing-Automatisierungstools zu synchronisieren. Legen Sie klare Datenzuordnungsregeln fest, um sicherzustellen, dass Felder wie Last Visit Date und Total Visits bei jedem Authentifizierungsereignis in Echtzeit aktualisiert werden.

Schritt 4: Einrichtung der Kampagnenautomatisierung

Konfigurieren Sie automatisierte Workflows, die durch spezifische Netzwerkereignisse ausgelöst werden. Die drei Kernkampagnen, die jede Bereitstellung umfassen sollte, sind:

- Die Willkommenskampagne: Wird sofort nach der ersten erfolgreichen Authentifizierung ausgelöst. Liefert eine Willkommensnachricht und ein niedrigschwelliges Angebot, um einen erneuten Besuch innerhalb eines definierten Zeitfensters zu fördern.

- Die Wir-vermissen-Sie-Kampagne: Wird ausgelöst, wenn ein Gerät für eine bestimmte Dauer (z.B. 45 Tage) nicht im Netzwerk gesehen wurde. Bietet einen gezielten Rabatt, um inaktive Kunden genau im richtigen Moment erneut anzusprechen.

- Die Kampagne zur Bewertungsgenerierung: Wird 2 Stunden nachdem ein Benutzer die Verbindung zum Netzwerk getrennt hat, ausgelöst, unter Nutzung von RADIUS Accounting-Stop-Ereignissen oder Standort-API-Webhooks. Fordert Feedback über TripAdvisor oder Google My Business an, solange die Erfahrung noch frisch ist.

Best Practices für Unternehmensstandorte

Um die Wirksamkeit von wie man das Kundenerlebnis in einem Restaurant verbessert durch WiFi-Marketing zu maximieren, gelten die folgenden herstellerneutralen Best Practices für Gastgewerbe , Einzelhandel und Transport Umgebungen.

Priorisieren Sie das Opt-In. Das Hauptziel des Captive Portal ist die Einholung der Marketingzustimmung. Stellen Sie sicher, dass das Wertversprechen – zum Beispiel 'Nutzen Sie unser WiFi für exklusive Angebote und eine Geburtstagsüberraschung' – prominent angezeigt wird. Branchen-Benchmarks deuten darauf hin, dass eine Opt-in-Rate von 15–20 % der gesamten Besucherfrequenz mit optimierten Portalen erreichbar ist. Standorte mit schlecht gestalteten Portalen verzeichnen oft Raten unter 5 %.

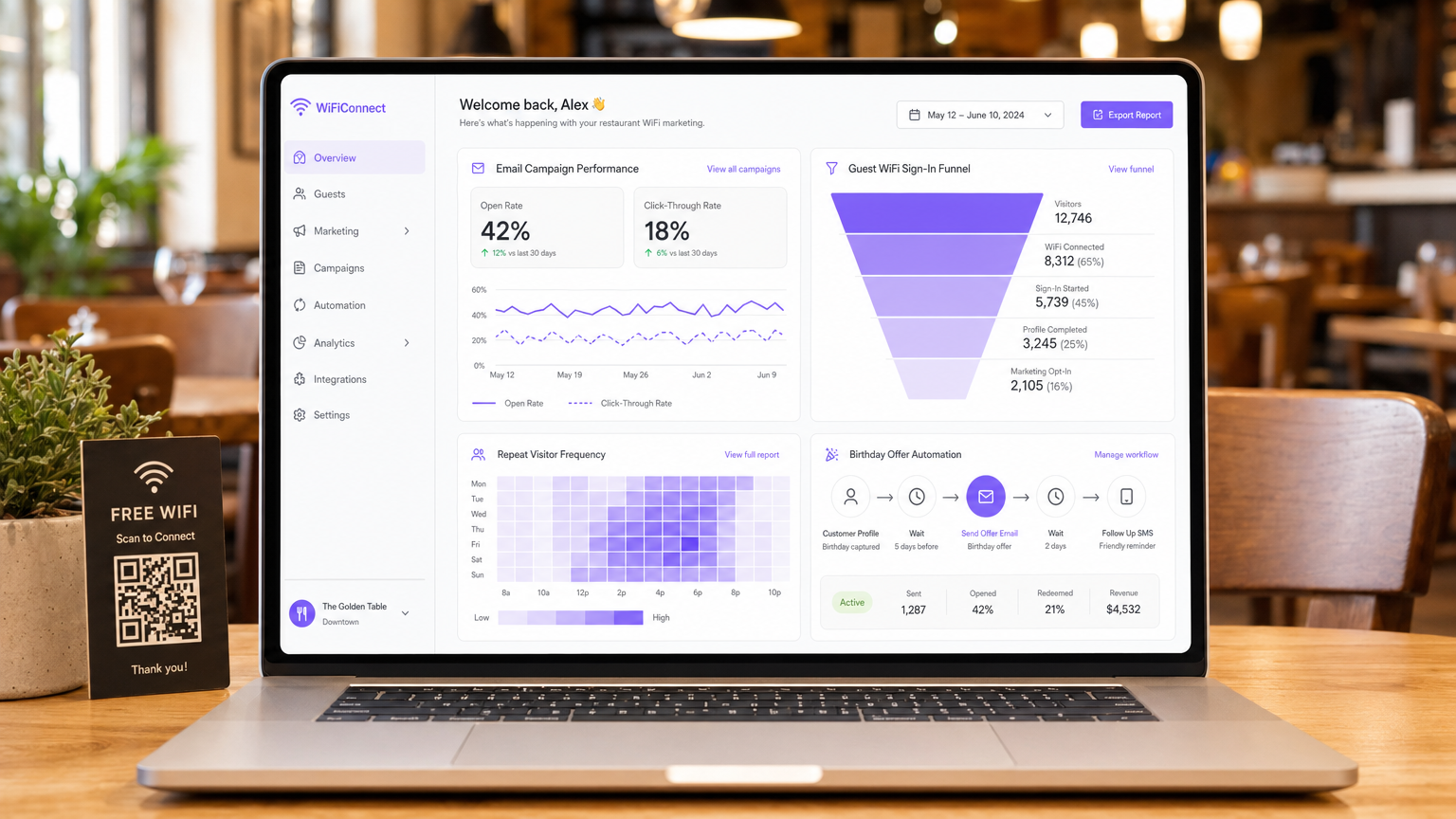

Nutzen Sie Standortanalysen. Verwenden Sie die Standortdienste der drahtlosen Infrastruktur (RSSI-Triangulation), um Verweildauern und Bewegungsmuster zu verstehen. Diese Daten fließen in operative Entscheidungen ein – Personalbesetzung, Layout-Optimierung, Spitzenzeitenmanagement – weit über reine Marketinganwendungen hinaus. Die WiFi Analytics -Plattform bietet die Dashboards und die Berichtsebene für diese Intelligenz.

Implementieren Sie Bandbreitenbegrenzung. Verhindern Sie, dass eine kleine Anzahl von Benutzern Netzwerkressourcen monopolisiert, indem Sie Bandbreitenlimits pro Gerät und Sitzungs-Timeouts implementieren. Dies gewährleistet eine konsistente Quality of Experience (QoE) für alle Gäste und schützt Betriebssysteme vor Bandbrettensättigung.

Branchenübergreifende Anwendung. Die Prinzipien des WiFi-Marketings erstrecken sich direkt auf angrenzende Sektoren. Für Betreiber von lizenzierten Räumlichkeiten bietet der Bar and Pub WiFi: A Complete Setup and Marketing Guide eine parallele taktische Referenz. Für Bereitstellungen im Gesundheitswesen und im öffentlichen Sektor sind die Compliance-Anforderungen strenger, aber die Datenarchitektur bleibt grundsätzlich ähnlich.

Fehlerbehebung & Risikominderung

Die Bereitstellung von Gast-WiFi birgt spezifische Risiken, die vor dem Go-Live proaktiv gemanagt werden müssen.

Häufige Fehlermodi und Lösungen

| Fehlermodus | Grundursache | Lösung |

|---|---|---|

| Captive Portal erscheint nicht | Fehlkonfiguration des Walled Garden, SSL-Zertifikatsfehler | Whitelist-Domains prüfen; gültiges SSL-Zertifikat auf dem Portal bereitstellen |

| Social Login schlägt stillschweigend fehl | OAuth-Anbieter-Domains nicht auf der Whitelist | Anbieter-Auth-Domains zum Walled Garden hinzufügen |

| Wiederkehrende Gäste werden zur erneuten Authentifizierung aufgefordert | MAC-Randomisierung (iOS 14+, Android 10+) | Passpoint-Profile oder Veranstaltungsort-App implementieren |

| CRM-Datensynchronisierungsverzögerungen | API-Ratenbegrenzungen oder Webhook-Fehler | Exponentielles Backoff, Dead-Letter-Queues implementieren |

| Niedrige Opt-in-Rate | Übermäßige Formularfelder, schlechtes Wertversprechen | Auf E-Mail + Opt-in reduzieren; Portaltext verbessern |

MAC-Adressen-Randomisierung verdient besondere Aufmerksamkeit. Moderne mobile Betriebssysteme generieren randomisierte MAC-Adressen, um die Privatsphäre zu verbessern, was MAC-Caching und Frequenzverfolgung direkt stört. Wiederkehrende Gäste können als neue Besucher behandelt werden, was Analysen verfälscht und falsche Kampagnensequenzen auslöst. Die langfristige Abhilfe ist der Übergang zu Passpoint (Hotspot 2.0), das persistente Geräteprofile unabhängig von der MAC-Adresse verwendet. Wie Purples expandierende Plattformstrategie zeigt – einschließlich Entwicklungen, die im Kontext von Purple Signals Higher Education Ambitions with Appointment of VP Education Tim Peers diskutiert werden – ist die Anpassung an sich entwickelnde Datenschutzstandards entscheidend für eine nachhaltige Datenstrategie in allen Branchen.

ROI & Geschäftsauswirkungen

Das ultimative Ziel der Bereitstellung einer WiFi-Marketinglösung ist die Erzielung eines messbaren Return on Investment. Der Erfolg sollte anhand eines definierten Satzes von KPIs quantifiziert werden, die vom ersten Tag an verfolgt werden.

| KPI | Definition | Branchen-Benchmark |

|---|---|---|

| Datenerfassungsrate | % der gesamten Besucherfrequenz, die sich authentifiziert | 40–65% |

| Marketing-Opt-in-Rate | % der authentifizierten Benutzer, die ihre Zustimmung erteilen | 15–28% |

| Kampagnen-Öffnungsrate | % der geöffneten Kampagnen-E-Mails | 35–45% |

| Kampagnen-Konversionsrate | % der Empfänger, die ein Angebot einlösen | 8–15% |

| Steigerung der Wiederholungsbesuche | Zunahme der Wiederholungsbesuche im Vergleich zur Kontrollgruppe | 12–22% |

Durch die systematische Erfassung von Daten, die Segmentierung von Zielgruppen und die Automatisierung gezielter Kampagnen können IT- und Marketingteams ihre drahtlose Infrastruktur von einer notwendigen Ausgabe in einen strategischen Vermögenswert verwandeln. Für Einblicke in breitere Konnektivitätstrends, die den Betrieb von Veranstaltungsorten im Jahr 2026 beeinflussen, inkl.einschließlich der Konvergenz von In-Fahrzeug- und Veranstaltungsort-WiFi-Strategien, siehe Wi Fi im Auto: Der vollständige Unternehmensleitfaden 2026 .

Audio-Briefing: Ein 10-minütiges Berater-Briefing zur Architektur von WiFi für Marketing-ROI — behandelt Architektur, Integration, Risikominderung und schnelle Fragen & Antworten.

Schlüsselbegriffe & Definitionen

Captive Portal

A web page that a user of a public-access network is obliged to view and interact with before full internet access is granted. It serves as the primary data acquisition and consent interface in a guest WiFi deployment.

The captive portal is the single most important component in a WiFi marketing architecture. Its design directly determines data capture rates and marketing opt-in rates.

MAC Caching

The process of storing a device's Media Access Control (MAC) address in a database after initial authentication, allowing for automatic network access on subsequent visits without re-presenting the captive portal.

Essential for reducing friction for repeat customers and accurately tracking visit frequency. Increasingly challenged by MAC address randomization in modern mobile operating systems.

Walled Garden

A restricted network environment that controls which IP addresses or domains a device can access before completing authentication. In guest WiFi, it defines the resources accessible prior to captive portal sign-in.

Critical configuration required to allow devices to reach the captive portal, social login providers, and necessary backend services before full internet access is granted. Misconfiguration is the leading cause of portal non-appearance.

Progressive Profiling

The technique of gradually gathering customer information across multiple interactions or visits, rather than requesting all details at once during the initial interaction.

Used to maximise initial opt-in rates by keeping the first captive portal interaction brief (email + opt-in only), while building richer customer profiles over subsequent visits.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service.

The underlying protocol used by most enterprise WLC infrastructure to communicate with the central database managing guest access. RADIUS Accounting-Stop messages are used to detect guest departures for event-driven campaign triggers.

OAuth 2.0

An industry-standard authorisation protocol allowing third-party applications to grant limited access to an HTTP service via secure token exchange, without sharing user passwords.

The protocol underlying Social Login options (Log in with Google, Log in with Facebook). Provides low-friction authentication for captive portals while capturing verified demographic data from the identity provider.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance standard enabling automatic, secure network discovery and connection using WPA2/WPA3 enterprise-grade encryption, without requiring manual captive portal interaction.

The strategic long-term alternative to open captive portals, providing persistent device identification that is not affected by MAC address randomization. Higher implementation complexity but superior user experience and data accuracy.

MAC Address Randomization

A privacy feature in modern mobile operating systems (iOS 14+, Android 10+) that generates a unique, randomized MAC address for each network connection, or rotates it periodically.

Directly disrupts MAC caching and frequency tracking in WiFi marketing deployments. Returning guests may be treated as new visitors, skewing analytics and triggering incorrect campaign sequences. Requires Passpoint or app-based identification as a mitigation strategy.

Fallstudien

A national restaurant chain with 150 locations is experiencing low data capture rates — under 5% of total footfall — on their existing guest WiFi network. The current setup requires users to fill out a lengthy 6-field form before granting access. The IT team has been asked to improve this to at least 20% capture rate without replacing the underlying WLC infrastructure. How should the architecture be reconfigured?

The implementation requires a shift to progressive profiling and low-friction authentication, achievable without replacing WLC hardware. Step 1: Reconfigure the captive portal application layer to present OAuth 2.0 social login buttons (Google, Facebook) as the primary authentication option. This requires adding the OAuth provider authentication domains to the walled garden whitelist on the WLC. Step 2: For users who prefer form-based authentication, reduce the initial form to two fields only: Email Address and a clearly labelled Marketing Opt-In checkbox. Remove all other fields from the initial interaction. Step 3: Implement MAC caching with a 30-day expiry on the portal backend. Authenticated MAC addresses are stored in the portal database; the WLC checks this list before presenting the portal. Step 4: Configure the portal to present a secondary data capture prompt (birthday, phone number) on the second or third visit, after trust has been established. Step 5: Integrate the portal database with the central CRM via REST API webhooks, ensuring the 'Visit Count' field is incremented on each authentication event to drive the progressive profiling logic.

A large conference centre hosting 200+ events per year wants to implement an automated Review Generation campaign. They need the system to send an email to delegates exactly 2 hours after they leave the venue, with the email content personalised to the specific event they attended. What technical components and configurations are required?

This requires integration between the WLC, the Location Analytics engine, the event management system, and the Marketing Automation platform. Step 1: Configure the WLC to generate RADIUS Accounting-Stop messages when a client device disassociates. Alternatively, configure the location analytics engine to trigger a 'departure' event when a device's RSSI drops below the venue's geofence threshold for a sustained period (e.g., 5 minutes). Step 2: Configure a webhook in the WiFi Analytics platform that fires upon receiving the departure event. The webhook payload must include the user's email address, the venue zone ID, and the timestamp. Step 3: In the event management system, maintain a lookup table mapping venue zone IDs and time windows to specific event names. The marketing automation platform queries this table to enrich the webhook payload with the event name. Step 4: In the Marketing Automation platform, create a workflow that receives the enriched webhook, initiates a 2-hour delay timer, and then dispatches a personalised review request email using the event name as a dynamic content variable. Step 5: Configure suppression lists to prevent the email from sending if the delegate has already submitted a review or if they are flagged as a VIP requiring a personal follow-up.

Szenarioanalyse

Q1. A venue reports that iOS users are repeatedly asked to sign in every time they visit, despite MAC caching being enabled with a 30-day expiry. Android users are not experiencing this issue to the same extent. The WLC logs show new MAC addresses for each iOS connection from the same physical device. What is the root cause and what are the available mitigation strategies?

💡 Hinweis:Consider privacy features introduced in iOS 14 and later regarding hardware identifiers on a per-network basis.

Empfohlenen Ansatz anzeigen

The root cause is MAC Address Randomization (Private Wi-Fi Address feature in iOS 14+). iOS devices generate a unique, randomized MAC address for each SSID, and may rotate it periodically. Because the cached MAC address no longer matches the device's current randomized address, the WLC treats each connection as a new device and presents the captive portal. Short-term mitigation: instruct users to disable Private Wi-Fi Address for the venue's specific SSID in their iOS network settings. Long-term mitigation: deploy Passpoint (Hotspot 2.0) profiles that provide persistent, certificate-based device identification independent of the MAC address, or develop a venue-specific mobile app that maintains a persistent user session identifier.

Q2. You are designing the walled garden configuration for a new captive portal deployment that utilises Facebook and Google for social login, and hosts the portal UI on a CDN. The portal also uses an external font library. What specific categories of resources must be whitelisted to ensure the authentication process completes successfully?

💡 Hinweis:Map out the complete sequence of HTTP requests a client device makes from the moment it connects to the SSID to the moment it receives the OAuth callback token.

Empfohlenen Ansatz anzeigen

The walled garden must whitelist the following resource categories: 1. The captive portal server's own IP range or domain. 2. The CDN domains hosting the portal's HTML, CSS, and JavaScript assets. 3. The external font library domain (e.g., fonts.googleapis.com). 4. The OAuth authentication domains for Facebook (e.g., graph.facebook.com, www.facebook.com ) and Google (e.g., accounts.google.com, oauth2.googleapis.com). 5. Any image or asset CDNs used by the OAuth providers' login buttons. 6. Certificate Revocation List (CRL) or OCSP endpoints to allow the client device to validate the portal's SSL certificate. Missing any of these categories will cause the authentication flow to fail silently or present a broken UI.

Q3. A marketing team wants to trigger an SMS campaign to guests exactly when they walk past a specific dessert counter inside the restaurant. The current infrastructure uses standard 802.11ac access points with RSSI-based location analytics. Is this feasible with the required accuracy and latency? What infrastructure changes, if any, would be required?

💡 Hinweis:Evaluate the spatial resolution and update latency of standard RSSI-based triangulation versus the precision required for a counter-level trigger.

Empfohlenen Ansatz anzeigen

No, this is not feasible with standard RSSI-based location analytics. RSSI triangulation typically provides a positional accuracy of 5–10 metres, which is insufficient for distinguishing a specific counter within a restaurant. Furthermore, the polling interval for RSSI updates introduces latency of several seconds, meaning the guest may have already moved past the target area before the trigger fires. To achieve counter-level accuracy with low latency, the infrastructure would need to be augmented with BLE (Bluetooth Low Energy) beacons placed at the dessert counter, or Ultra-Wideband (UWB) technology. The venue app or a BLE-capable device would detect the beacon's proximity signal and trigger the SMS via the marketing automation platform. This requires a venue-specific mobile application and a BLE beacon management system, representing a significant increase in deployment complexity and cost.