Sicherer Gastzugang: Implementierung von NAC für nicht verwaltete Geräte

Dieser maßgebliche technische Leitfaden beschreibt die Architektur, Bereitstellung und Compliance-Überlegungen für die Implementierung von Network Access Control (NAC) zur Sicherung nicht verwalteter Gastgeräte. Er bietet IT-Führungskräften umsetzbare Anleitungen, um einen sicheren Gastzugang zu gewährleisten, ohne die Unternehmensinfrastruktur zu gefährden.

Listen to this guide

View podcast transcript

- Management Summary

- Technischer Deep-Dive: NAC-Architektur für nicht verwaltete Geräte

- Die dreistufige Architektur

- WPA3 und Opportunistic Wireless Encryption (OWE)

- MAC-Adressen-Randomisierung und Identitätsbindung

- Implementierungsleitfaden

- Schritt 1: Netzwerksegmentierung und VLANs definieren

- Schritt 2: RADIUS-Infrastruktur bereitstellen und konfigurieren

- Schritt 3: Captive Portal und Identitätsfluss konfigurieren

- Schritt 4: End-to-End-Tests und Validierung

- Best Practices und Compliance

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Management Summary

Für Unternehmen – sei es im Gastgewerbe, im Einzelhandel oder im öffentlichen Sektor – ist die Bereitstellung eines nahtlosen WiFi-Zugangs für Gäste und Auftragnehmer eine geschäftliche Notwendigkeit. Nicht verwaltete Geräte stellen jedoch eine erhebliche Angriffsfläche dar. Jedes Smartphone, Tablet und IoT-Gerät, das sich mit Ihrem Netzwerk verbindet, ist eine unbekannte Entität, die außerhalb der Kontrolle Ihrer Mobile Device Management (MDM)-Infrastruktur operiert. Die Herausforderung für IT-Führungskräfte besteht darin, diesen Zugang zu ermöglichen und gleichzeitig diese Geräte strikt von Unternehmensressourcen zu trennen sowie die Einhaltung von Rahmenwerken wie PCI DSS und GDPR sicherzustellen.

Dieser Leitfaden bietet einen tiefgehenden Einblick in die Implementierung von Network Access Control (NAC) speziell für nicht verwaltete Geräte. Wir gehen über einfache Pre-Shared Keys hinaus, um identitätsgesteuerte, richtliniengestützte Netzwerksegmentierung zu untersuchen. Durch den Einsatz von Captive Portals, die in RADIUS-gestützte Policy Engines integriert sind, können Unternehmen strenge Sicherheitsmaßnahmen durchsetzen, ohne die Benutzerfreundlichkeit unzumutbar zu beeinträchtigen. Wir werden architektonisches Design, Bereitstellungsmethoden und die Integration von Plattformen wie Guest WiFi behandeln, um Identität und Zustimmung in großem Maßstab zu verwalten.

Technischer Deep-Dive: NAC-Architektur für nicht verwaltete Geräte

Network Access Control ist die Durchsetzung von richtlinienbasiertem Zugriff auf Netzwerkressourcen. Während traditionelles 802.1X mit EAP-TLS der Goldstandard für verwaltete Geräte ist – oft basierend auf der Zertifikatsbereitstellung über SCEP (siehe Die Rolle von SCEP und NAC in der modernen MDM-Infrastruktur ) – ist dieser Ansatz für temporäre Gäste unpraktikabel. Nicht verwaltete Geräte erfordern eine Architektur, die robuste Sicherheit mit einer reibungslosen Onboarding-Erfahrung in Einklang bringt.

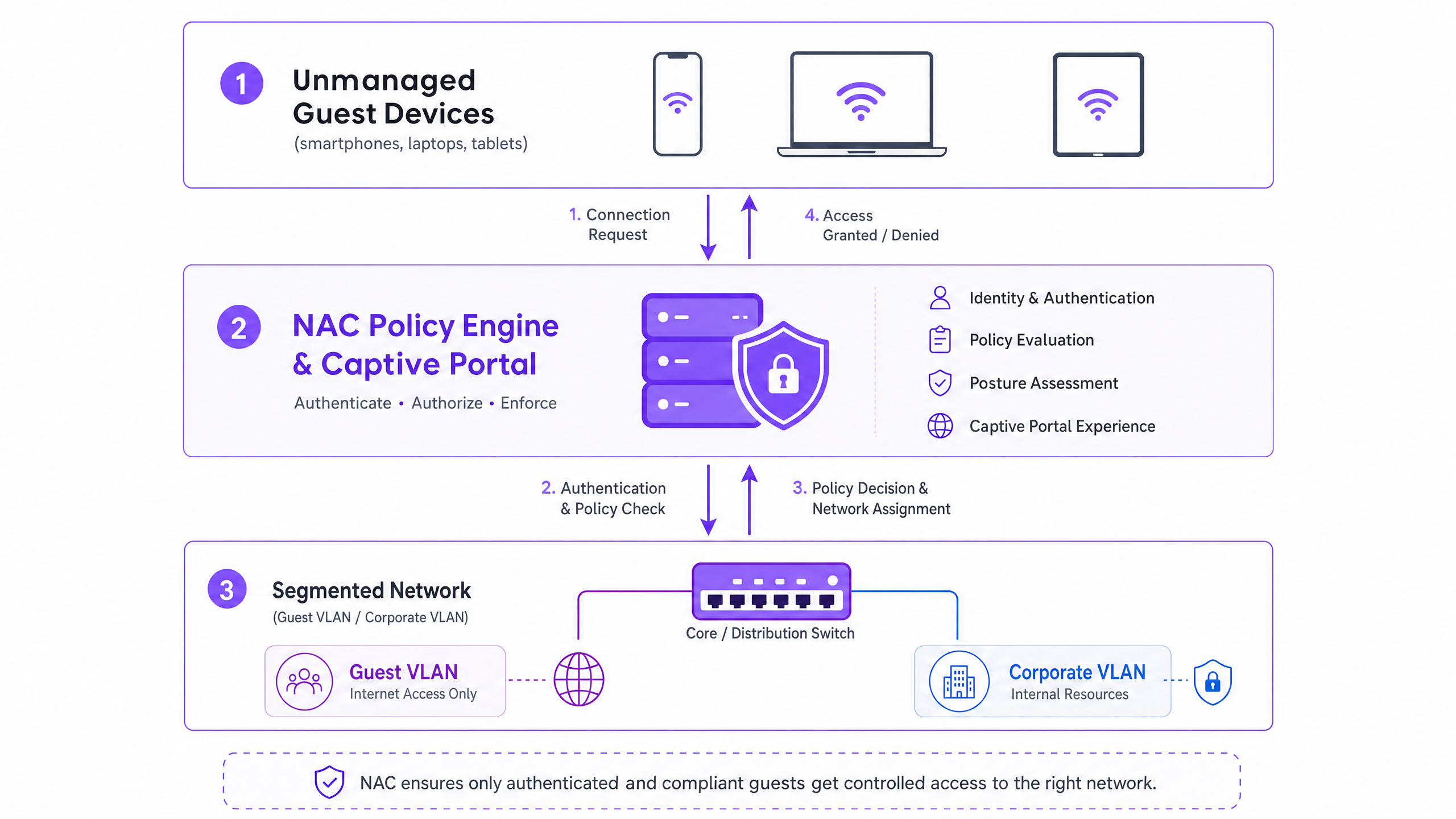

Die dreistufige Architektur

Die Architektur für sicheren Gastzugang umfasst drei funktionale Schichten:

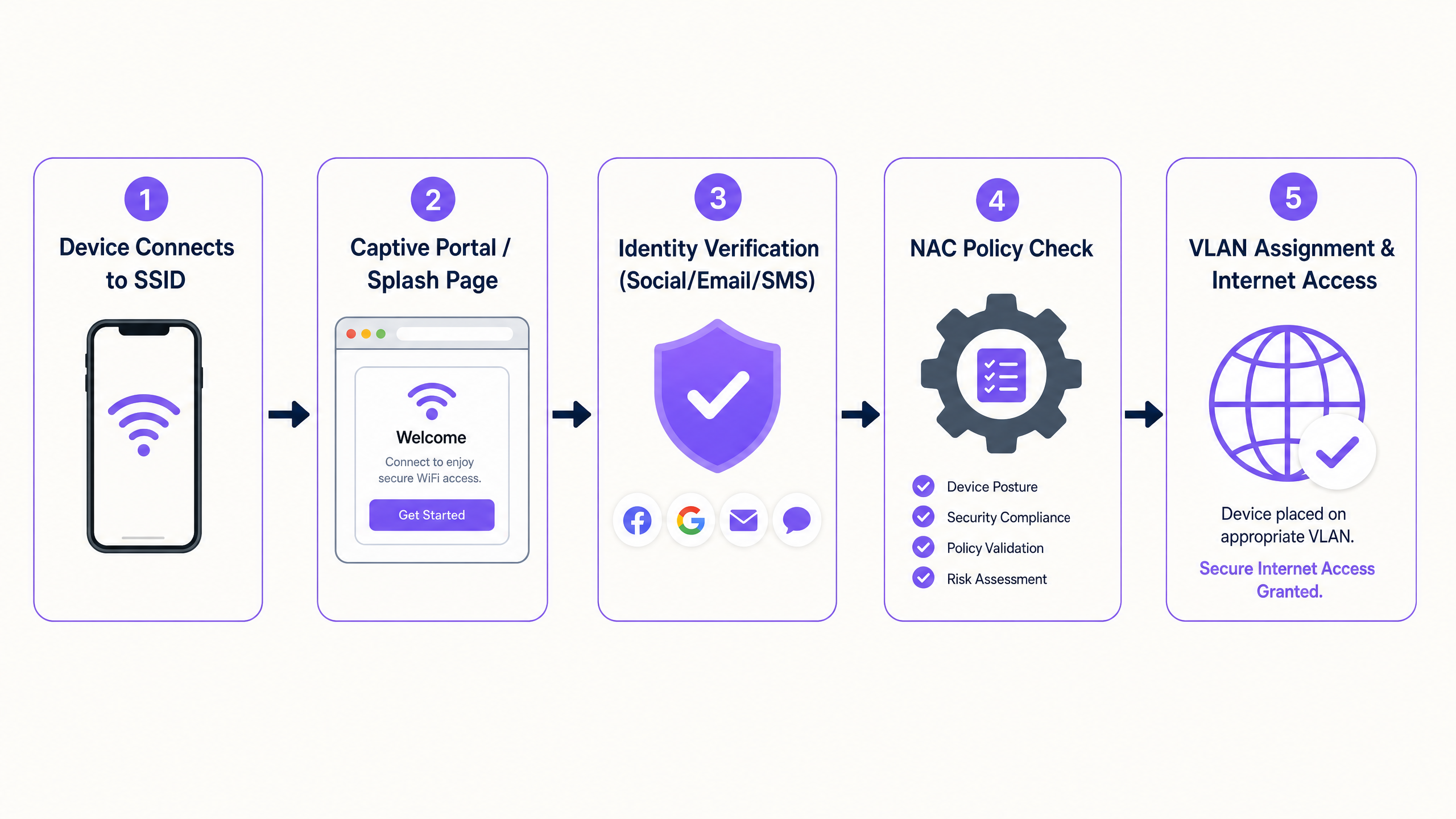

- Authentifizierung und Identitätserfassung: Da 802.1X für nicht verwaltete Geräte unpraktisch ist, basiert die Authentifizierungsschicht auf einem Captive Portal. Diese webbasierte Schnittstelle fängt die anfängliche HTTP/HTTPS-Anfrage ab und leitet den Benutzer zu einem Authentifizierungsfluss um. Hier fungieren Plattformen wie Purple's Guest WiFi als Identitätsanbieter, der Anmeldeinformationen über Social Login, E-Mail-Verifizierung oder SMS erfasst.

- Policy Engine (RADIUS/NAC): Sobald die Identität festgestellt ist, bewertet die Policy Engine die Anfrage anhand definierter Zugriffsregeln. Das System bestimmt das geeignete Netzwerksegment basierend auf der authentifizierten Identität, dem Gerätetyp oder der Tageszeit.

- Netzwerk-Edge-Durchsetzung: Die Wireless Access Points und Edge-Switches setzen die Richtlinienentscheidung durch. Das NAC-System kommuniziert über das RADIUS-Protokoll. Nach erfolgreicher Authentifizierung wird eine

Access-Accept-Nachricht mit spezifischen VLAN-Zuweisungsattributen zurückgegeben, die das Gerät in das vorgesehene Segment platziert.

WPA3 und Opportunistic Wireless Encryption (OWE)

Der Übergang zu WPA3 ist entscheidend für die moderne Wireless-Sicherheit. Während WPA3-SAE das anfällige WPA2-PSK für persönliche Netzwerke ersetzt, ist WPA3-OWE (Opportunistic Wireless Encryption) der Standard für öffentliche Gastnetzwerke. OWE bietet eine individuelle Datenverschlüsselung zwischen dem Client-Gerät und dem Access Point, ohne ein Passwort zu erfordern. Dies eliminiert die Klartextübertragungsschwachstelle, die traditionellen offenen Gast-SSIDs eigen ist, und bietet eine sichere Basis, bevor die NAC-Richtlinie überhaupt angewendet wird.

MAC-Adressen-Randomisierung und Identitätsbindung

Moderne Betriebssysteme (iOS 14+, Android 10+, Windows 10) implementieren die MAC-Adressen-Randomisierung, um die Privatsphäre der Benutzer zu schützen. Geräte generieren für jede SSID, mit der sie sich verbinden, eine eindeutige, randomisierte MAC-Adresse. Dies untergräbt grundlegend ältere NAC-Richtlinien, die sich auf die MAC-Adresse als persistenten Identifikator für wiederkehrende Gäste verlassen.

Die architektonische Lösung besteht darin, das Identitätsmodell vom Gerät auf den Benutzer zu verlagern. Wenn sich ein Gast über das Captive Portal authentifiziert, muss die Sitzung an seine verifizierte Identität (z. B. E-Mail oder Telefonnummer) gebunden werden und nicht an die kurzlebige MAC-Adresse. Purple's WiFi Analytics -Plattform handhabt dies nativ und pflegt persistente Benutzerprofile und Compliance-Aufzeichnungen über Sitzungen hinweg, unabhängig von der MAC-Adressrotation.

Implementierungsleitfaden

Die Bereitstellung von NAC für nicht verwaltete Geräte erfordert einen systematischen Ansatz, um Sicherheit zu gewährleisten, ohne den Betrieb zu stören.

Schritt 1: Netzwerksegmentierung und VLANs definieren

Vor der Konfiguration der NAC-Richtlinien muss die zugrunde liegende Netzwerksegmentierung rigoros sein.

- Pre-Authentication VLAN (Quarantäne): Geräte werden hier bei der ersten Verbindung platziert. Dieses VLAN darf nur DNS-Auflösung und HTTP/HTTPS-Verkehr zu den Captive Portal IP-Adressen zulassen. Jeglicher andere Verkehr muss verworfen werden.

- Guest VLAN: Nach der Authentifizierung werden Geräte hierher verschoben. Dieses VLAN muss direkten Internetzugang haben, aber jegliches Routing zu Unternehmens-Subnetzen (RFC 1918-Bereich) und anderen Gast-Clients (Client-Isolation) strikt verweigern.

- Contractor/Vendor VLAN: Ein separates Segment für bekannte Dritte, die Zugriff auf spezifische interne Ressourcen benötigen, gesteuert durch granulare Firewall-ACLs.

Schritt 2: RADIUS-Infrastruktur bereitstellen und konfigurieren

Der RADIUS-Server fungiert als Vermittler zwischen Ihrem Netzwerk-Edge und dem Identitätsanbieter. Für Unternehmensbereitstellungen reduziert die Integration eines Cloud-gehosteten RADIUS-Dienstes mit Ihrer Captive Portal-Plattform den Betriebsaufwand und verbessert die Redundanz. Stellen Sie sicher, dass RADIUS Shared Secrets kryptografisch stark sind und gemäß Ihrer Sicherheitsrichtlinie rotiert werden.

Schritt 3: Captive Portal und Identitätsfluss konfigurieren

Konfigurieren Sie das Captive Portal, um den Authentifizierungsfluss zu verwalten. Dies beinhaltet die Einrichtung des Walled Garden (die Liste der IP-Adressen und Domains, die vor der Authentifizierung zugänglich sind), um sicherzustellen, dass das Portal korrekt geladen wird. Entscheidend ist, dass DNS innerhalb des Pre-Authentication VLANs funktionieren muss.

Schritt 4: End-to-End-Tests und Validierung

Tests müssen sowohl die Benutzererfahrung als auch die Sicherheitsgrenzen validieren. Überprüfen Sie, dass ein Testgerät den Captive Portal-Fluss erfolgreich abschließt und die korrekte VLAN-Zuweisung über RADIUS-Attribute erhält. Am wichtigsten ist die Validierung der Segmentierung: Versuchen Sie, Datenverkehr vom Guest VLAN zu einer bekannten Unternehmens-IP-Adresse zu pingen oder zu routen. Dies muss fehlschlagen.

Best Practices und Compliance

- PCI DSS Compliance: Für Standorte im Einzelhandel und im Gastgewerbe schreibt PCI DSS eine strikte Isolation der Karteninhaberdatenumgebung (CDE) vor. Guest WiFi muss physisch oder logisch von der CDE getrennt sein, ohne dass Routing erlaubt ist. NAC erzwingt dies auf der Zugriffsebene.

- GDPR und Datenschutz: Bei der Erfassung von Gastdaten über das Portal muss eine ausdrückliche Zustimmung eingeholt werden. Das Captive Portal muss klare Nutzungsbedingungen und Datenschutzrichtlinien präsentieren. Die zugrunde liegende Plattform muss automatisierte Datenaufbewahrungsrichtlinien und Anfragen von betroffenen Personen unterstützen.

- Session Management: Implementieren Sie geeignete Session-Timeouts. Für Einzelhandelsumgebungen ist ein Timeout von 2-4 Stunden typisch. Im Gastgewerbe sollte die Session-Dauer an den Aufenthalt des Gastes angepasst werden. Konfigurieren Sie immer einen Idle-Timeout (z.B. 30 Minuten), um veraltete Sessions zu löschen und DHCP-Leases freizugeben.

Fehlerbehebung & Risikominderung

- Split-Tunnel-Fehlkonfiguration: Das schwerwiegendste Risiko ist eine falsch konfigurierte Firewall-Regel, die Datenverkehr vom Guest VLAN in das Unternehmensnetzwerk zulässt. Eine regelmäßige automatisierte Überprüfung der Firewall-ACLs ist unerlässlich.

- DNS-Auflösungsfehler: Wenn sich Gäste beschweren, dass die „Anmeldeseite nicht geladen wird“, liegt das Problem fast immer bei DNS. Stellen Sie sicher, dass der DHCP-Bereich für das Pre-Authentication VLAN einen zuverlässigen DNS-Server bereitstellt und dass die Firewall DNS-Verkehr (UDP Port 53) zu diesem Server zulässt.

- RADIUS-Timeout-Behandlung (Fail-Closed): Konfigurieren Sie Access Points so, dass sie „fail-closed“ sind, wenn der RADIUS-Server unerreichbar wird. „Fail-open“-Konfigurationen gewähren während eines Ausfalls unauthentifizierten Zugriff, was ein inakzeptables Sicherheitsrisiko darstellt.

ROI & Geschäftsauswirkungen

Die Implementierung eines sicheren Gastzugangs über NAC liefert messbaren Geschäftswert:

- Risikominderung: Quantifizierbare Reduzierung der Angriffsfläche, indem sichergestellt wird, dass nicht verwaltete Geräte keine Unternehmensressourcen sondieren können.

- Operative Effizienz: Automatisiertes Onboarding reduziert IT-Helpdesk-Tickets im Zusammenhang mit dem Gastzugang.

- Datenerfassung: Durch die Nutzung von Plattformen wie Purple erfasst der sichere Onboarding-Prozess gleichzeitig Erstanbieterdaten, die in die WiFi Analytics -Plattform einfließen, um den Marketing-ROI zu steigern.

Key Definitions

Network Access Control (NAC)

A security framework that enforces policy-based access to network resources, evaluating identity and posture before granting access.

Used to ensure that unmanaged guest devices are properly segmented and authenticated before accessing the network.

Captive Portal

A web page that a user of a public-access network is obliged to view and interact with before access is granted.

The primary authentication mechanism for unmanaged devices that cannot use 802.1X certificates.

RADIUS

Remote Authentication Dial-In User Service; a networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The protocol used by the NAC policy engine to communicate VLAN assignments to the wireless access points.

Dynamic VLAN Assignment

The process of assigning a network device to a specific Virtual Local Area Network based on authentication credentials rather than the physical port or SSID.

Allows a single guest SSID to securely serve different types of users (guests, contractors) by placing them on different network segments.

WPA3-OWE

Opportunistic Wireless Encryption; a WiFi standard that provides individualized data encryption for open networks without requiring a password.

Secures the wireless transmission for guest networks, preventing passive eavesdropping on public SSIDs.

MAC Address Randomisation

A privacy feature in modern operating systems where the device generates a temporary MAC address for each wireless network it connects to.

Breaks legacy systems that use MAC addresses to track returning guests, necessitating identity-based authentication.

Walled Garden

A restricted environment that controls the user's access to web content and services prior to full authentication.

Required to allow unauthenticated devices to access the captive portal and necessary identity providers (like Facebook or Google) during the login process.

Client Isolation

A wireless network security feature that prevents devices connected to the same access point from communicating directly with each other.

Essential for guest networks to prevent infected guest devices from spreading malware to other guests.

Worked Examples

A large retail chain is rolling out guest WiFi across 500 stores. They need to ensure PCI compliance for their Point of Sale (POS) systems while allowing guests to connect and authenticate via a captive portal. How should the network be segmented and authenticated?

The implementation requires strict logical separation using VLANs and firewall ACLs. 1. The POS systems are placed on a dedicated, highly restricted Corporate VLAN (e.g., VLAN 10). 2. A Pre-Authentication VLAN (VLAN 20) is created for unauthenticated guests, allowing only DNS and HTTPS traffic to the captive portal domain. 3. A Guest VLAN (VLAN 30) is created for authenticated guests, allowing outbound internet access but explicitly denying all RFC 1918 (internal) IP addresses. The NAC system uses RADIUS to move devices from VLAN 20 to VLAN 30 upon successful portal authentication.

A hospital provides WiFi for patients and visitors but is experiencing issues where returning patients must re-authenticate every day because their smartphones randomize their MAC addresses. How can the IT team provide a seamless experience without compromising security?

The IT team must shift the authentication binding from the MAC address to the user identity. They implement a captive portal integrated with a platform like Purple Guest WiFi. When a patient first connects, they authenticate via SMS or email. The platform creates a persistent user profile. Even when the device generates a new MAC address on subsequent visits, the platform recognizes the user upon re-authentication and seamlessly applies the correct NAC policy without requiring a full re-registration.

Practice Questions

Q1. A hotel IT manager is configuring the pre-authentication VLAN for a new captive portal deployment. Guests are reporting that their devices connect to the WiFi, but the login page never appears. What is the most likely configuration error?

Hint: Consider what network services a device needs before it can load a web page via a domain name.

View model answer

The most likely error is a DNS resolution failure within the pre-authentication VLAN. Before a device can load the captive portal, it must resolve the portal's domain name. The DHCP scope for the pre-authentication VLAN must provide a valid DNS server, and the firewall must allow UDP port 53 traffic to that server prior to authentication.

Q2. You are designing the network policy for a stadium. The requirement is to provide internet access to fans while ensuring that the stadium's ticketing scanners (which connect to the same physical access points) have access to internal servers. How do you achieve this securely?

Hint: How can a single physical infrastructure support different logical networks based on identity?

View model answer

Implement dynamic VLAN assignment using 802.1X for the ticketing scanners and a captive portal for the fans. The ticketing scanners authenticate via certificates (802.1X) and are assigned by the RADIUS server to a secure Operations VLAN. Fans connect to an open (or OWE) SSID, authenticate via the captive portal, and are assigned by RADIUS to an isolated Guest VLAN with internet-only access.

Q3. During a security audit, it is discovered that devices on the Guest WiFi can ping the management IP addresses of the network switches. What specific configuration is missing or misconfigured?

Hint: Think about how traffic is controlled between different network segments.

View model answer

The firewall or Layer 3 switch is missing the necessary Access Control Lists (ACLs) to restrict routing from the Guest VLAN. A rule must be implemented that explicitly denies traffic originating from the Guest VLAN subnet destined for any internal subnets (RFC 1918 space), followed by a rule permitting traffic to the internet (0.0.0.0/0).