Sicherheit von Flughafen-WiFi: So schützen Sie Passagiere in öffentlichen Netzwerken

Dieser technische Leitfaden beschreibt die spezifische Bedrohungslandschaft von Flughafen-WiFi, einschließlich Evil Twin Access Points, nicht autorisierter Hardware und Man-in-the-Middle-Angriffen. Er bietet IT-Managern, Netzwerkarchitekten und Direktoren für Veranstaltungsbetrieb umsetzbare Architekturstrategien – einschließlich WPA3-Implementierung, VLAN-Segmentierung, WIPS-Bereitstellung und GDPR-konformem Captive Portal-Design – um Passagiere und die Unternehmensinfrastruktur im großen Maßstab zu schützen. Die Gast-WiFi- und Analyseplattform von Purple wird durchgängig konkret jedem Problembereich zugeordnet.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für die Geschäftsleitung

- Technischer Deep-Dive: Die Bedrohungslandschaft von Flughafen-WiFi

- Evil Twin Access Points

- Nicht autorisierte Access Points

- Man-in-the-Middle-Angriffe

- Implementierungsleitfaden: Sichere Architektur

- Schicht 1: Verschlüsselungs- und Authentifizierungsstandards

- Schicht 2: Netzwerksegmentierung und Client-Isolation

- Schicht 3: Drahtlose Intrusion Detection und Prevention (WIDS/WIPS)

- Schicht 4: DNS-Filterung und sicheres Captive Portal Design

- Ebene 5: Analysen, Überwachung und kontinuierliche Verbesserung

- Best Practices und Risikominderung

- ROI und Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

Für CTOs und IT-Direktoren, die öffentliche Umgebungen mit hoher Dichte verwalten, ist die Frage „Ist Flughafen-WiFi sicher?“ keine Verbraucheranfrage – es ist eine Compliance- und Infrastrukturherausforderung mit direkten Haftungsfolgen. Flughafennetzwerke stellen eine einzigartig volatile Angriffsfläche dar: Tausende von transienten Verbindungen pro Stunde, vielfältige Gerätetypen von Verbraucher-Mobilgeräten bis zu Unternehmens-Laptops und die Vermischung von Gast-, Personal-, Einzelhandelsmieter- und Betriebstechnologie-Verkehr auf einer Infrastruktur, die oft Jahre hinter dem aktuellen Sicherheitsstandard zurückliegt.

Die primären Bedrohungen – Evil Twin Access Points (APs) und nicht autorisierte Hardware-Installationen – sind kostengünstige, hochwirksame Angriffe, die nur minimale technische Raffinesse erfordern. Bleiben sie unbeachtet, setzen sie Passagiere dem Diebstahl von Anmeldeinformationen und Finanzbetrug aus und den Flughafenbetreiber GDPR-Durchsetzungsmaßnahmen und Reputationsschäden. Durch die Implementierung von WPA3 mit Opportunistic Wireless Encryption, die Durchsetzung strenger VLAN-Segmentierung, den Einsatz von Wireless Intrusion Prevention Systems (WIPS) und die Integration einer sicheren, GDPR-konformen Gast-WiFi -Plattform können Veranstaltungsbetreiber Passagierdaten schützen und gleichzeitig eine nahtlose Konnektivität gewährleisten. Die WiFi Analytics -Schicht von Purple ergänzt diese Sicherheitsgrundlage um operative Intelligenz und wandelt sicheres Onboarding in messbaren kommerziellen ROI um.

Technischer Deep-Dive: Die Bedrohungslandschaft von Flughafen-WiFi

Flughafenumgebungen gehören zu den am häufigsten angegriffenen öffentlichen Räumen für drahtlose Angriffe. Die Kombination aus hohem Passagieraufkommen, einer transienten Benutzerbasis, die Probleme wahrscheinlich nicht meldet, und der Anwesenheit von Geschäftsreisenden, die sensible Daten übertragen, schafft ein ideales Umfeld für böswillige Akteure. Das Verständnis der spezifischen Bedrohungsvektoren ist die Voraussetzung für die Gestaltung einer effektiven Gegenmaßnahmenarchitektur.

Evil Twin Access Points

Ein Evil Twin ist ein bösartiger AP, der so konfiguriert ist, dass er die exakte Service Set Identifier (SSID) des legitimen Flughafennetzwerks sendet – zum Beispiel „Airport Free WiFi“ oder „LHR_Passenger_WiFi“. Da Standard-Client-Geräte die automatische Netzwerkauswahl basierend auf SSID-Übereinstimmung und Signalstärke implementieren, verbindet sich das Gerät eines Passagiers bevorzugt mit dem Evil Twin, wenn dieser ein stärkeres Signal als die legitime Infrastruktur aufweist. Dies ist trivial zu erreichen: Ein tragbarer Router, der mit maximaler Leistung von einem nahegelegenen Sitzplatz sendet, wird einen an der Decke montierten Unternehmens-AP, der mit regulierten Leistungsstufen arbeitet, übertreffen.

Sobald ein Client sich mit dem Evil Twin verbindet, kann der Angreifer mehrere Angriffsklassen ausführen. Passive Abhörung erfasst unverschlüsselten HTTP-Verkehr, DNS-Anfragen und Session-Cookies. SSL-Stripping stuft HTTPS-Verbindungen in Echtzeit auf HTTP herab und legt Anmeldeinformationen auf Websites offen, die HTTP Strict Transport Security (HSTS) nicht erzwingen. DNS-Spoofing leitet Benutzer auf Phishing-Seiten um, die Bankportale oder Flugbuchungssysteme nachahmen. Der Passagier sieht eine normal aussehende Verbindung ohne Warnhinweise, da der Evil Twin über seine eigene Upstream-Verbindung echten Internetzugang bietet – der Angriff ist für den Endbenutzer völlig transparent.

Die Betriebskosten für einen Angreifer sind minimal: ein handelsüblicher Reiserouter, ein Laptop mit Open-Source-Tools und ein Sitzplatz in der Abflughalle. Der Angriff erfordert keinen physischen Zugang zur Infrastruktur des Flughafens.

Nicht autorisierte Access Points

Nicht autorisierte APs sind unautorisierte Geräte, die physisch mit der kabelgebundenen Netzwerkinfrastruktur des Flughafens verbunden sind. Im Gegensatz zu Evil Twins, die vollständig drahtlos arbeiten, stellen nicht autorisierte APs einen Insider-Bedrohungsvektor dar – sie erfordern physischen Zugang zu einem Netzwerkport. In einer großen Flughafen-Umgebung mit Hunderten von Einzelhandelskonzessionen, Dienstleistern und Reinigungspersonal ist der physische Zugang zu Netzwerkports jedoch nicht schwer zu erlangen.

Die häufigste Quelle für nicht autorisierte APs sind nicht böswillige Akteure, sondern gut gemeinte Mitarbeiter. Ein Einzelhandelskonzessionär in Terminal 3, der eine schlechte WiFi-Abdeckung hat, kauft einen handelsüblichen Router und steckt ihn in den Ethernet-Port hinter seiner Theke. Der Router sendet seine eigene SSID, umgeht die Unternehmens-Firewall, Network Access Control (NAC)-Richtlinien und WPA3-Unternehmenskonfigurationen und schafft einen direkten, unkontrollierten Weg vom öffentlichen Internet in das interne Netzwerk des Flughafens. Von diesem Zeitpunkt an hat jedes Gerät, das mit dem nicht autorisierten AP verbunden ist – sei es das POS-Terminal des Konzessionärs oder ein zufällig verbundener Passagier – potenziellen Netzwerkzugriff auf Systeme, die vollständig isoliert sein sollten.

Für Transport -Betreiber und Flughafen-IT-Teams wird das Problem der nicht autorisierten APs durch die Größe der Umgebung noch verschärft. Ein großer internationaler Flughafen kann Hunderte von Netzwerkports haben, die über Terminals, Einzelhandelseinheiten, Lounges und Back-of-House-Bereiche verteilt sind. Manuelle Überprüfungen sind ohne automatisierte Erkennungstools unpraktisch.

Man-in-the-Middle-Angriffe

Sowohl Evil Twin- als auch nicht autorisierte AP-Szenarien ermöglichen Man-in-the-Middle (MitM)-Angriffe, bei denen sich der Angreifer zwischen dem Client-Gerät und dem legitimen Netzwerk positioniert. In einem MitM-Szenario kann der Angreifer den Datenverkehr in beide Richtungen abfangen, lesen und modifizieren. Moderne TLS-Verschlüsselung reduziert die Auswirkungen von MitM-Angriffen auf HTTPS-Verkehr erheblich, aber die Angriffsfläche bleibt beträchtlich: unverschlüsselte Protokolle, falsch konfigurierte TLS-Implementierungen und die Verwendung von Legacy-Anwendungen, die keine Zertifikatsvalidierung erzwingen, schaffen alle ausnutzbare Lücken.

Für Geschäftsreisende – ein erheblicher Anteil vonFlughafen-WiFi-Nutzer – MitM-Angriffe, die auf die Erfassung von VPN-Anmeldeinformationen oder das Hijacking von Unternehmens-E-Mail-Sitzungen abzielen, stellen einen hochrangigen Angriffsvektor dar, der den Explosionsradius weit über den einzelnen Passagier hinaus erweitert.

Implementierungsleitfaden: Sichere Architektur

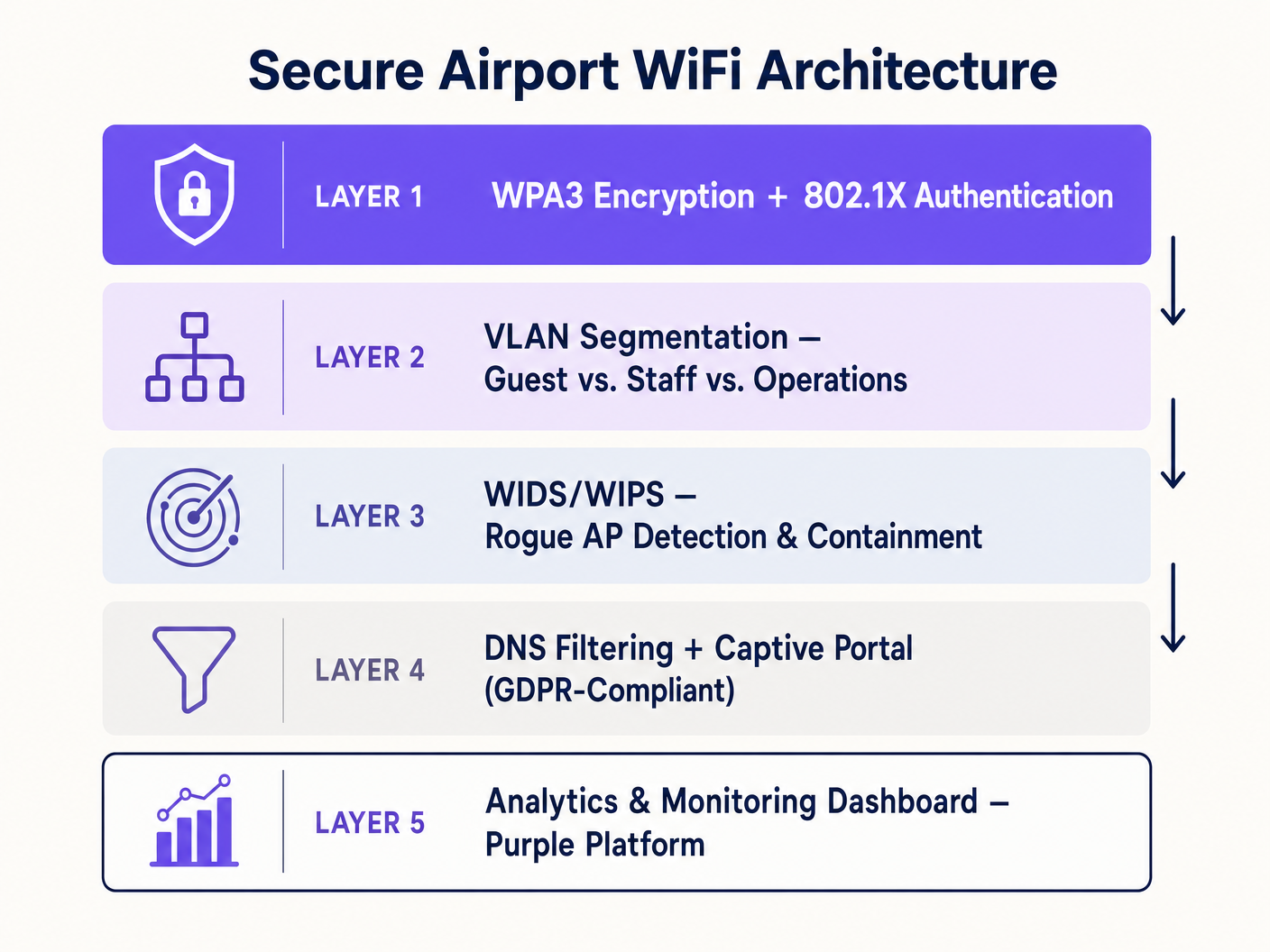

Die Bewältigung der Bedrohungslandschaft im Flughafen-WiFi erfordert eine mehrschichtige, tiefgreifende Sicherheitsarchitektur. Keine einzelne Kontrolle ist ausreichend; das Ziel ist es, jede aufeinanderfolgende Angriffsschicht schrittweise schwieriger und erkennbarer zu machen.

Schicht 1: Verschlüsselungs- und Authentifizierungsstandards

Der Übergang zu WPA3 ist die grundlegende Anforderung. Für offene öffentliche Netzwerke führt WPA3 die Opportunistic Wireless Encryption (OWE) ein, definiert in IEEE 802.11-2020. OWE bietet eine individualisierte Verschlüsselung für jede Clientsitzung, ohne ein gemeinsames Passwort oder einen vorab geteilten Schlüssel zu erfordern. Jede Client-AP-Assoziation verhandelt einen einzigartigen Diffie-Hellman-Schlüsselaustausch, was bedeutet, dass selbst wenn ein Angreifer den gesamten Funkfrequenzverkehr des Terminals abfängt, er keine einzelne Sitzung entschlüsseln kann. Dies mindert direkt passives Abhören und eliminiert den primären Angriffsvektor der Abfangung offener Netzwerke.

Für authentifizierte Netzwerksegmente – Personal, Betrieb, Einzelhandelsmieter – ist IEEE 802.1X mit RADIUS-Authentifizierung der korrekte Standard. 802.1X erzwingt die Authentifizierung pro Gerät, bevor der Netzwerkzugriff gewährt wird, wobei jedes Authentifizierungsereignis zu Compliance- und Prüfzwecken protokolliert wird. In Kombination mit dem zertifikatbasierten Extensible Authentication Protocol (EAP-TLS) eliminiert dies passwortbasierte Angriffe auf das Personalnetzwerk vollständig.

Für Veranstaltungsorte, die ein nahtloses Passagier-Onboarding erkunden, bietet OpenRoaming – der föderierte Identitätsstandard der Wireless Broadband Alliance – eine profilbasierte Authentifizierung, die Passagiere automatisch mit verifizierten Netzwerken verbindet, ohne manuelle SSID-Auswahl. Purple agiert als kostenloser Identitätsanbieter innerhalb des OpenRoaming-Ökosystems unter seiner Connect-Lizenz und ermöglicht Flughäfen, nahtlose, sichere Konnektivität anzubieten, die den menschlichen Fehler bei der Netzwerkauswahl eliminiert. Dies ist direkt relevant für die Evil Twin-Bedrohung: Wenn sich das Gerät eines Passagiers automatisch über ein verifiziertes Profil verbindet, wird es sich nicht mit einem Evil Twin verbinden, der dieselbe SSID sendet.

Schicht 2: Netzwerksegmentierung und Client-Isolation

Der Gastverkehr muss mithilfe strenger VLAN-Tagging auf AP-Ebene vollständig von der Betriebstechnologie (OT), Personalnetzwerken und Einzelhandels-Point-of-Sale (POS)-Systemen isoliert werden. Ein minimales Segmentierungsmodell für eine Flughafen-Umgebung sollte umfassen: ein öffentliches Gast-VLAN (nur Internetzugang, kein internes Routing), ein Personal-VLAN (authentifiziert über 802.1X, Zugriff auf interne Systeme), ein Einzelhandelsmieter-VLAN (isoliert von Gast und Personal, Internetzugang für POS-Systeme) und ein Betriebs-VLAN (luftdicht oder streng durch Firewall geschützt, für digitale Beschilderung, Gebäudemanagement und luftseitige Systeme).

Client-Isolation – Layer-2-Isolation zwischen Geräten im selben VLAN – muss im Gast-VLAN aktiviert werden. Ohne Client-Isolation können zwei Passagiere, die mit demselben Gastnetzwerk verbunden sind, direkt auf der IP-Ebene kommunizieren, was Gerät-zu-Gerät-Angriffe ermöglicht. Dies ist eine Konfigurationseinstellung auf dem Wireless Controller, die bei älteren Implementierungen häufig übersehen wird.

Für Hospitality - und Retail -Umgebungen, die innerhalb von Flughafenterminals betrieben werden, gelten dieselben Segmentierungsprinzipien. Eine luftseitige Hotellounge oder eine Einzelhandelskonzession muss als nicht vertrauenswürdiges Netzwerksegment behandelt werden, unabhängig von der kommerziellen Beziehung zum Flughafenbetreiber.

Schicht 3: Drahtlose Intrusion Detection und Prevention (WIDS/WIPS)

Ein Wireless Intrusion Prevention System ist die primäre automatisierte Verteidigung gegen Evil Twin- und Rogue AP-Bedrohungen. Das WIPS muss so konfiguriert sein, dass es die Funkfrequenzumgebung kontinuierlich über alle Kanäle und Bänder (2,4 GHz, 5 GHz und 6 GHz für Wi-Fi 6E-Implementierungen) nach nicht autorisierten SSIDs, MAC-Adress-Spoofing und Deauthentifizierungs-Flood-Angriffen scannt.

Bei der Erkennung eines Evil Twin – identifiziert durch eine SSID-Übereinstimmung in Kombination mit einer BSSID, die keiner autorisierten AP in der verwalteten Infrastruktur entspricht – sollte das WIPS automatisch eine Eindämmung einleiten. Die Eindämmung beinhaltet das Senden gezielter IEEE 802.11 Deauthentifizierungs-Frames an Clients, die versuchen, sich mit dem bösartigen AP zu verbinden, wodurch eine erfolgreiche Verbindung verhindert wird. Dies ist eine automatisierte Reaktion mit Maschinengeschwindigkeit, weit schneller als jeder menschliche Bediener eingreifen könnte.

Für die Erkennung von Rogue APs korreliert das WIPS Over-the-Air-Beobachtungen mit der kabelgebundenen Netzwerktopologie. Ein AP, der über die Luft sendet und auch als verbundenes Gerät im kabelgebundenen Netzwerk erscheint – aber nicht im autorisierten AP-Inventar enthalten ist – wird als Rogue gekennzeichnet. Das System kann dann eine automatische Portabschaltung am verwalteten Switch auslösen, um das Gerät physisch zu trennen.

Schicht 4: DNS-Filterung und sicheres Captive Portal Design

DNS-Filterung bietet eine kritische Kontrolle zum Schutz von Benutzern vor bösartigen Domains, unabhängig von der eigenen Sicherheitsposition des Geräts. Durch das Routing aller DNS-Anfragen über einen Filter-Resolver kann das Netzwerk die Auflösung bekannter Phishing-Domains, Command-and-Control-Infrastrukturen und Malware-Verteilungsseiten blockieren. Dies ist besonders wertvoll in einem Flughafenkontext, wo Passagiere möglicherweise kompromittierte Geräte verbinden, die vor der Ankunft infiziert wurden.

Wie in unserem Leitfaden Schützen Sie Ihr Netzwerk mit starkem DNS und Sicherheit beschrieben, verhindert die Implementierung von DNS over HTTPS (DoH) oder DNS over TLS (DoT) für die Resolver-Verbindung, dass DNS-Anfragen während der Übertragung abgefangen oder gefälscht werden – eine relevante Überlegung, wenn die WIPS-Eindämmung möglicherweise nicht greiftjeden Evil Twin sofort.

Das Captive Portal ist der primäre Onboarding-Berührungspunkt für Passagiere und muss mit Sicherheit als erstrangiger Anforderung konzipiert werden, nicht als nachträglicher Gedanke. Das Portal muss über HTTPS mit einem gültigen Zertifikat einer vertrauenswürdigen Zertifizierungsstelle bereitgestellt werden. Das Onboarding-Formular darf nur die für den angegebenen Zweck erforderlichen Daten erfassen (GDPR Artikel 5 Grundsatz der Datenminimierung), mit expliziten, granularen Zustimmungsmechanismen für jede Marketingnutzung. Die Captive Portal-Plattform von Purple ist speziell für diese Compliance-Anforderung konzipiert und bietet GDPR-konforme Datenerfassung, Einwilligungsmanagement und nahtlose Integration mit der Analyseschicht. Für den Kontext, wie dies in Flughafenumgebungen mit mehreren Terminals skaliert, siehe Airport WiFi: How Operators Deliver Connectivity Across Terminals und das italienische Äquivalent unter WiFi Aeroportuale .

Ebene 5: Analysen, Überwachung und kontinuierliche Verbesserung

Sicherheit ist keine einmalige Bereitstellung; sie erfordert kontinuierliche Überwachung und iterative Verbesserung. Die WiFi Analytics -Plattform von Purple bietet die operative Sichtbarkeitsebene, die Rohverbindungsdaten in umsetzbare Informationen umwandelt. Durch die Überwachung von Geräteverbindungsmustern, Verweildauern und Sitzungsanomalien können Netzwerkbetriebsteams Kompromittierungsindikatoren identifizieren – ungewöhnliche Verbindungsspitzen, Geräte, die sich von unerwarteten physischen Standorten verbinden, oder Authentifizierungsfehler, die auf einen Scanning-Angriff hindeuten.

Die Analyseschicht liefert auch die kommerzielle Begründung für die Sicherheitsinvestition. Höhere Opt-in-Raten der Passagiere – angetrieben durch eine vertrauenswürdige, sichere Onboarding-Erfahrung – generieren reichhaltigere Erstanbieter-Datensätze. Diese Daten ermöglichen gezieltes Marketing, die Analyse der Kundenfrequenz im Einzelhandel und die Optimierung des Terminal-Layouts, wodurch ein messbarer ROI der Infrastrukturinvestition erzielt wird. Für Healthcare -Umgebungen, die WiFi in medizinischen Einrichtungen am Flughafen betreiben, gilt dasselbe Analyse-Framework mit zusätzlichen GDPR-Kontrollen für besondere Datenkategorien.

Best Practices und Risikominderung

Netzwerkrichtlinien für Einzelhandelsmieter auf technischer Ebene durchsetzen. Richtliniendokumente sind unzureichend. Einzelhandelskonzessionen müssen mit verwaltetem, segmentiertem Netzwerkzugang ausgestattet werden – einem dedizierten VLAN mit Internetzugang und ohne internes Routing – und die physischen Netzwerkports in ihren Einheiten müssen so konfiguriert werden, dass sie unautorisierte Hardware über 802.1X Port-Authentifizierung oder MAC-Adressen-Allowlisting ablehnen. Beseitigen Sie den Anreiz für die Bereitstellung von Rogue APs, indem Sie eine angemessene, verwaltete Konnektivität bereitstellen.

Regelmäßige HF-Standortbegehungen durchführen. Vierteljährliche physische und HF-Standortbegehungen identifizieren unautorisierte Hardware, die WIPS aufgrund von Signaldämpfung, physischer Obstruktion oder absichtlicher HF-Abschirmung möglicherweise übersehen hat. Eine Begehung sollte alle Terminals, Lounges, Einzelhandelseinheiten und Back-of-House-Bereiche abdecken. Dokumentieren Sie das autorisierte AP-Inventar und vergleichen Sie es mit den Ergebnissen der Begehung.

Eine Standleitung oder dedizierte Business-Internetverbindung für kritische Infrastruktur implementieren. Wie in unserem Leitfaden zu What Is a Leased Line? Dedicated Business Internet erläutert, stellt die Trennung des kritischen Betriebsverkehrs auf eine dedizierte, ungeteilte Verbindung sicher, dass ein DDoS-Angriff oder ein Bandbreitenerschöpfungsereignis im Gastnetzwerk die luftseitigen Betriebssysteme nicht beeinträchtigen kann.

Incident-Response-Verfahren testen. Führen Sie Tabletop-Übungen durch, die ein Evil Twin-Erkennungsereignis simulieren. Verifizieren Sie, dass die WIPS-Eindämmung funktioniert, dass das NOC-Team das Eskalationsverfahren kennt und dass die Passagierkommunikation für ein Szenario vorbereitet ist, in dem das Gastnetzwerk vorübergehend ausgesetzt werden muss.

ROI und Geschäftsauswirkungen

Die Sicherung des Netzwerks ist die Grundlage für den kommerziellen Wert, nicht ein isoliertes Kosten-Center. Ein sicheres, zuverlässiges und vertrauenswürdiges Gast-WiFi-Netzwerk erhöht direkt die Opt-in-Raten der Passagiere am Captive Portal. Höhere Opt-in-Raten generieren größere, qualitativ hochwertigere Erstanbieter-Datensätze. Diese Daten ermöglichen es dem Flughafenbetreiber, personalisierte Einzelhandelsaktionen anzubieten, Terminal-Layouts basierend auf realen Besucherfrequenzdaten zu optimieren und Treueprogramme aufzubauen, die wiederholtes Engagement fördern.

Die Kosten eines Sicherheitsvorfalls – GDPR-Durchsetzungsmaßnahmen, Reputationsschäden und die Betriebskosten der Incident Response – übersteigen die Kosten für die Bereitstellung der in diesem Leitfaden beschriebenen Sicherheitskontrollen bei weitem. Das britische Information Commissioner's Office hat unter der britischen GDPR Bußgelder von bis zu 17,5 Millionen Pfund für Datenschutzverstöße verhängt. Für einen großen internationalen Flughafen, der jährlich Millionen von Passagierverbindungen verarbeitet, ist das Risiko erheblich.

Die Plattform von Purple ist darauf ausgelegt, die Sicherheitsinvestition mit kommerziellen Ergebnissen in Einklang zu bringen. Das sichere Captive Portal, die GDPR-konforme Datenerfassung und die Analyseschicht sind eine einzige integrierte Bereitstellung – keine drei separaten Beschaffungsvorgänge. Dies reduziert die Gesamtbetriebskosten und beschleunigt gleichzeitig die Wertschöpfung für die IT- und Marketingteams.

Schlüsselbegriffe & Definitionen

Evil Twin Access Point

A malicious wireless access point that masquerades as a legitimate network by broadcasting the same SSID, designed to intercept user data via Man-in-the-Middle attacks.

Common in airport terminals where attackers exploit devices auto-connecting to known SSIDs based on signal strength. Mitigated by OWE encryption and WIPS containment.

Rogue Access Point

An unauthorized wireless access point physically connected to the enterprise wired network, bypassing security controls including firewalls, NAC policies, and enterprise WiFi configurations.

Often installed by retail tenants or staff seeking better coverage. Addressed by 802.1X port authentication on all ethernet ports and automated WIPS detection.

Opportunistic Wireless Encryption (OWE)

A WPA3 feature defined in IEEE 802.11-2020 that provides individualized, session-unique encryption for open networks without requiring a shared password, using Diffie-Hellman key exchange.

The correct encryption standard for public airport guest networks. Eliminates passive eavesdropping without adding authentication friction for passengers.

Wireless Intrusion Prevention System (WIPS)

Network infrastructure that continuously monitors the radio frequency spectrum for unauthorized access points, Evil Twins, and attack signatures, and automatically deploys countermeasures including de-authentication frames.

The primary automated defense against Evil Twin and rogue AP threats in high-density environments. Must be configured to cover all frequency bands including 6 GHz for Wi-Fi 6E deployments.

Client Isolation

A wireless network configuration that prevents devices connected to the same SSID from communicating directly with each other at Layer 2, restricting all traffic to the gateway.

Mandatory on Guest VLANs to prevent device-to-device attacks. A simple configuration setting that is frequently absent in legacy deployments.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks using IEEE 802.1Q VLAN tags to isolate traffic types and enforce access control boundaries.

Used to separate untrusted guest traffic from secure airport operations, staff systems, and retail POS infrastructure. Eliminates lateral movement risk from compromised guest devices.

IEEE 802.1X

An IEEE standard for port-based Network Access Control that requires devices to authenticate before being granted network access, typically via a RADIUS server.

The authentication standard for staff and operations VLANs, and for port-level enforcement on retail ethernet ports to prevent rogue AP deployment.

OpenRoaming

A Wireless Broadband Alliance federation standard that enables automatic, seamless WiFi authentication across participating networks using pre-provisioned device profiles, without manual SSID selection.

Directly mitigates Evil Twin attacks by removing the manual network selection step. Purple operates as a free identity provider within the OpenRoaming ecosystem under its Connect licence.

Man-in-the-Middle (MitM) Attack

An attack where the perpetrator secretly intercepts, relays, and potentially modifies communications between two parties who believe they are communicating directly.

The primary goal of Evil Twin deployments. Mitigated by OWE encryption at the radio layer and HSTS enforcement at the application layer.

Captive Portal

A web page presented to new users of a public network before they are granted internet access, used for authentication, terms acceptance, and data collection.

The primary passenger onboarding touchpoint. Must be served over HTTPS with a valid certificate and designed for GDPR compliance including explicit consent mechanisms.

Fallstudien

A major international airport is upgrading Terminal 3. The current network is flat — all devices, including retail POS systems, digital signage, and passenger devices, share the same broadcast domain. Retail vendors frequently complain about poor connectivity, leading them to install their own consumer-grade routers. The IT director needs a redesign that addresses security without disrupting commercial operations during a phased rollout.

Phase 1 — VLAN Architecture: Design four VLANs: Public Guest (internet-only, client isolation enabled), Staff (802.1X authenticated, internal access), Retail Tenant (internet-only, isolated from guest and staff, 802.1X port authentication on all retail ethernet ports), and Operations (air-gapped, for signage and building management). Phase 2 — Rogue AP Elimination: Enable 802.1X port authentication on all retail ethernet ports. Any device without a valid certificate is denied network access, eliminating the ability to plug in unauthorized routers. Simultaneously, provide retail tenants with a managed Retail Tenant SSID with adequate signal coverage, removing the incentive for rogue hardware. Phase 3 — WIPS Deployment: Configure the wireless controller to scan for unauthorized SSIDs and automatically contain Evil Twins. Set up alerting to the NOC for any rogue AP detection events. Phase 4 — Captive Portal and Analytics: Deploy Purple's captive portal on the Guest VLAN with GDPR-compliant onboarding, OWE encryption, and analytics integration.

Passengers at a regional airport are receiving browser warnings when connecting to the guest WiFi captive portal, and the marketing team reports that opt-in rates have dropped by 40% over the past six months. The IT team suspects the SSL certificate on the captive portal has expired. How should this be resolved, and what broader improvements should be made to the onboarding architecture?

Immediate remediation: Renew the SSL certificate on the captive portal server and implement automated certificate renewal (e.g., via Let's Encrypt with auto-renewal scripting) to prevent recurrence. Broader improvements: 1) Upgrade the guest SSID to WPA3 with OWE to provide encryption at the radio layer, which modern mobile operating systems surface as a positive trust signal. 2) Implement HSTS on the captive portal domain to prevent SSL stripping attacks. 3) Integrate Purple's captive portal platform, which manages certificate lifecycle, GDPR consent flows, and analytics as a managed service, removing the operational burden from the in-house team. 4) Consider OpenRoaming profile-based authentication for returning passengers, eliminating the portal interaction entirely for opted-in users.

Szenarioanalyse

Q1. Your WIPS dashboard alerts you to a new AP broadcasting the airport's official guest SSID from within a retail coffee shop in Terminal 2. The AP's BSSID does not appear in your authorized AP inventory, and it is not connected to your wired network. What type of threat is this, what is the automated WIPS response, and what follow-up action should the NOC team take?

💡 Hinweis:Consider whether the device is physically attached to your wired infrastructure or operating entirely over the air. The distinction determines both the threat classification and the remediation pathway.

Empfohlenen Ansatz anzeigen

This is an Evil Twin AP. Because it is not connected to the wired network, it is attempting to hijack client connections over the air by mimicking the legitimate SSID. The automated WIPS response should be to transmit de-authentication frames to clients attempting to associate with that specific BSSID, preventing successful connection. The NOC team should dispatch physical security to the coffee shop location to identify and remove the device, document the incident for the security log, and review whether any clients successfully connected to the Evil Twin before containment was activated — those sessions should be treated as potentially compromised.

Q2. A new terminal is opening in six months. The operations director wants a completely open network with no captive portal to maximise passenger convenience. The marketing director wants maximum opt-in data collection. The CISO wants GDPR compliance and encryption. How do you satisfy all three stakeholders in a single architecture?

💡 Hinweis:Consider WPA3 OWE for the encryption requirement, OpenRoaming for the seamless authentication requirement, and Purple's platform for the data collection and compliance requirement. These are not mutually exclusive.

Empfohlenen Ansatz anzeigen

Deploy WPA3 with OWE on the public SSID — this provides encryption without requiring a password, satisfying the CISO's encryption requirement while maintaining the open, frictionless experience the operations director wants. Implement OpenRoaming via Purple's identity provider capability, so returning passengers with existing profiles connect automatically and securely without any manual interaction. For new passengers, present a lightweight, GDPR-compliant captive portal that collects consent and profile data — this satisfies the marketing director's requirement. The net result is a network that is encrypted by default, seamless for returning users, and data-capturing for new users, with full GDPR compliance.

Q3. During a quarterly RF site survey, your team discovers an AP in a back-of-house service corridor that is connected to the wired network but does not appear in the authorized AP inventory. It is broadcasting a hidden SSID and has been active for approximately three months based on switch port logs. What is the threat classification, what is the immediate containment action, and what does the three-month window imply for your incident response process?

💡 Hinweis:This device has wired network access, making it a different threat class from an Evil Twin. The three-month window has specific implications for data breach notification obligations under GDPR.

Empfohlenen Ansatz anzeigen

This is a Rogue AP with wired network access — a high-severity incident. Immediate containment: shut down the switch port to which the device is connected, physically remove the device, and preserve it as evidence. The three-month active window implies that an unknown actor has had persistent network access for approximately 90 days. Under UK GDPR Article 33, a personal data breach must be reported to the ICO within 72 hours of becoming aware of it, if it is likely to result in a risk to individuals' rights and freedoms. The incident response team must immediately assess what data was accessible from that network segment, whether any exfiltration occurred (review NetFlow/IPFIX logs for the switch port), and prepare a breach notification if the assessment indicates risk. This incident also indicates a gap in the WIPS configuration — the system should have detected the rogue AP's wired presence and over-the-air broadcast within hours of installation, not three months later.