So erstellen Sie eine benutzerdefinierte WiFi-Anmeldeseite für Ihre Marke

Dieser Leitfaden bietet IT-Managern, Netzwerkarchitekten und Direktoren für Veranstaltungsbetrieb eine umfassende, implementierungsbereite Referenz zur Erstellung einer vollständig gebrandeten Gast-WiFi-Anmeldeseite – er behandelt die Architektur des Captive Portal, HTML/CSS-Anpassung, GDPR-Konformität und Datenstrategie. Er reicht von technischen Grundlagen bis hin zu realen Einsatzszenarien im Gastgewerbe und Einzelhandel, mit messbaren Geschäftsergebnissen in jeder Phase. Für Organisationen, die die Gast-WiFi-Plattform von Purple nutzen, bezieht sich der Leitfaden direkt auf die Funktionen des Portal-Builders, der Analysen und des Zustimmungsmanagements der Plattform.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung

- Technischer Deep-Dive

- Wie ein Captive Portal funktioniert

- Die HTML/CSS-Anpassungsebene

- Authentifizierungsmethoden

- Implementierungsleitfaden

- Best Practices

- Markentreue

- GDPR-Konformitätsarchitektur

- Sicherheitslage

- Praxisbeispiele

- Fallstudie 1: Britische Hotelkette — Gastgewerbe

- Fallstudie 2: Europäischer Modehändler — Einzelhandel

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung

Die Gast-WiFi-Anmeldeseite – gemeinhin als Captive Portal oder Splash Page bezeichnet – ist oft die erste gebrandete digitale Interaktion, die ein Besucher mit Ihrer Organisation hat. Dennoch verlassen sich die meisten Unternehmensimplementierungen auf generische, vom Anbieter bereitgestellte Splash Screens, die keine Markenidentität tragen und keine nützlichen Daten erfassen. Dieser Leitfaden schließt diese Lücke direkt.

Ein vollständig gebrandetes Gast-WiFi -Anmeldeerlebnis ist kein kosmetisches Upgrade. Es ist gleichzeitig ein Asset zur Datenerfassung, ein Vertrauenssignal und ein Compliance-Instrument. Bei korrekter Implementierung kann es die E-Mail-Erfassungsraten von einstelligen Zahlen auf 30–40 Prozent der sich verbindenden Gäste erhöhen, Erstanbieterdaten direkt in Ihr CRM einspeisen und einen auditierbaren GDPR-Zustimmungsdatensatz für jede Benutzersitzung bereitstellen. Für Organisationen, die in den Bereichen Gastgewerbe , Einzelhandel , Gesundheitswesen oder Transport tätig sind, ist der kommerzielle Nutzen offensichtlich.

Dieser Leitfaden behandelt die technische Architektur, die Captive Portals zugrunde liegt, die HTML/CSS-Anpassungsebene, den fünfstufigen Implementierungsprozess, die Compliance-Anforderungen unter GDPR und zwei detaillierte Fallstudien mit messbaren Ergebnissen. Die WiFi Analytics -Plattform von Purple wird durchweg als konkretes Implementierungsbeispiel herangezogen.

Technischer Deep-Dive

Wie ein Captive Portal funktioniert

Ein Captive Portal arbeitet auf der Netzwerkschicht, indem es die anfängliche HTTP-Anfrage eines Gastgeräts abfängt und es auf eine Anmeldeseite umleitet, bevor es vollen Internetzugang gewährt. Der Mechanismus ist bei allen großen Wireless LAN-Anbietern standardisiert und funktioniert unabhängig vom verwendeten Verschlüsselungsstandard – was bedeutet, dass er vollständig kompatibel mit WPA3-Implementierungen ist, die Simultaneous Authentication of Equals (SAE) verwenden.

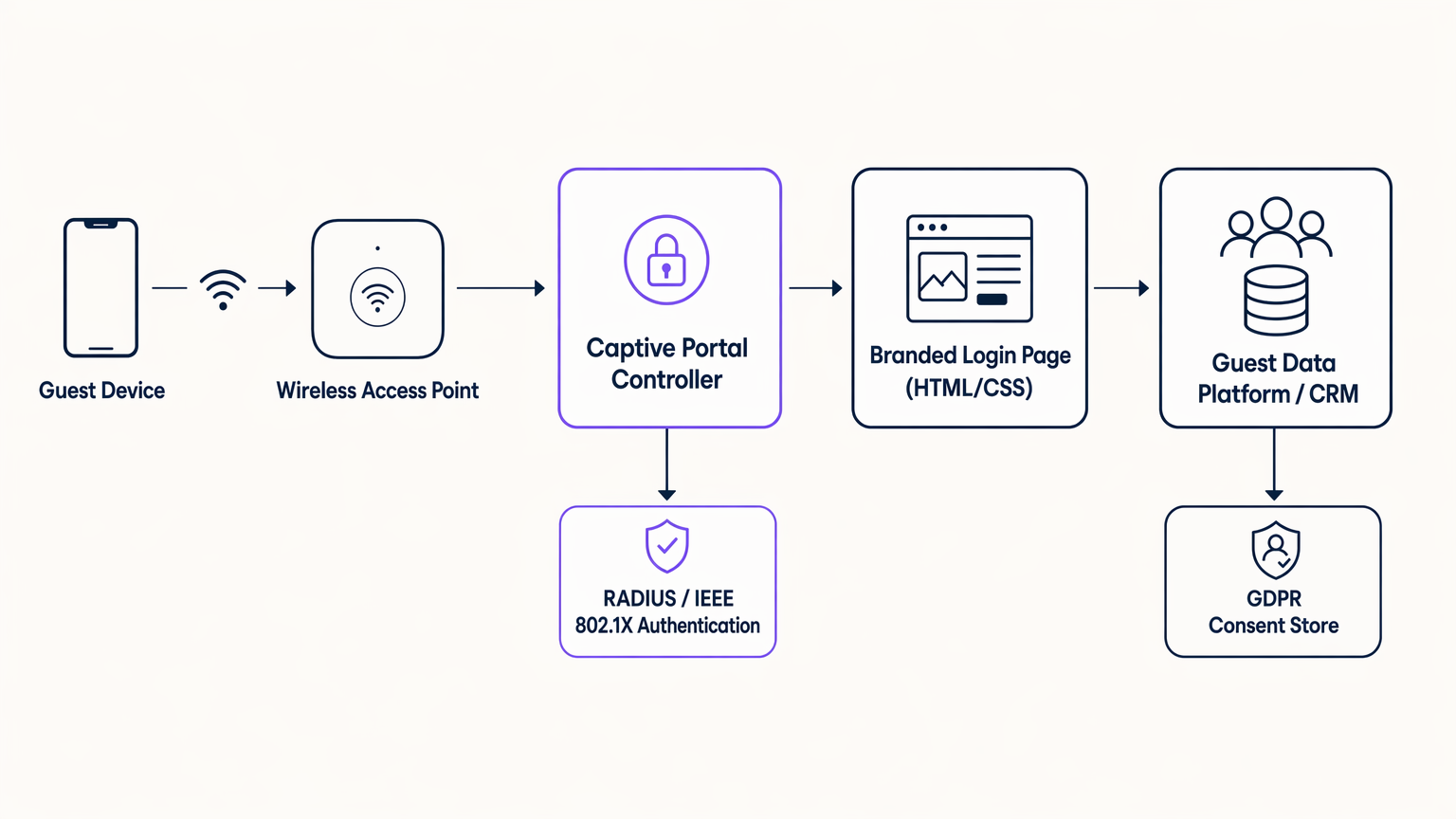

Die Kernkomponenten einer modernen Captive Portal-Architektur sind unten dargestellt.

Der Ablauf ist wie folgt: Wenn ein Gastgerät sich mit dem Access Point verbindet und versucht, eine beliebige HTTP-URL zu laden, fängt der Wireless LAN Controller oder das Gateway-Gerät die Anfrage ab und sendet eine 302-Weiterleitung an den Captive Portal Controller. Der Controller liefert die gebrandete HTML/CSS-Anmeldeseite aus. Sobald der Benutzer den Authentifizierungsfluss abgeschlossen hat – sei es über ein E-Mail-Formular, Social Login (OAuth 2.0 über Facebook, Google oder Apple) oder eine nahtlose Methode wie OpenRoaming – kommuniziert der Controller mit einem RADIUS-Server unter Verwendung von IEEE 802.1X oder MAC Authentication Bypass (MAB), um dem Gerät Zugang zum Internet-VLAN zu gewähren. Die während der Authentifizierung erfassten Daten werden gleichzeitig über einen sicheren API-Aufruf an die Gastdatenplattform oder das CRM weitergeleitet, wobei der GDPR-Zustimmungsdatensatz in einem konformen Datenspeicher abgelegt wird.

Es ist wichtig zu beachten, dass die Captive Portal-Seite selbst in einer eingeschränkten Browserumgebung – dem Captive Network Assistant (CNA) auf iOS und Android – geladen wird, bevor das Gerät vollen Internetzugang hat. Dies hat eine entscheidende Auswirkung auf die Frontend-Entwicklung: Alle Assets müssen auf dem Portal Controller selbst gehostet werden. Externe CDN-Ressourcen, Google Fonts und JavaScript-Bibliotheken von Drittanbietern können in dieser Umgebung nicht geladen werden. Jedes Stylesheet, jede Schriftartdatei und jedes Bild muss mit der Portalseite gebündelt und vom eigenen Webserver des Controllers bereitgestellt werden.

Die HTML/CSS-Anpassungsebene

Die Anmeldeseite selbst ist ein Standard-HTML5-Dokument mit einem zugehörigen CSS-Stylesheet. Moderne Captive Portal-Plattformen – einschließlich Purple – stellen einen visuellen Editor bereit, der diesen Code generiert, aber das Verständnis der zugrunde liegenden Struktur ist für IT-Teams unerlässlich, die Markenstandards durchsetzen oder Rendering-Probleme beheben müssen.

Die wichtigsten CSS-Variablen zur Steuerung sind:

| CSS-Eigenschaft | Markenelement | Empfohlener Ansatz |

|---|---|---|

background-color |

Seitenhintergrund | Verwenden Sie einen flachen Hex-Wert oder CSS-Verlauf; vermeiden Sie Rasterbilder |

font-family |

Typografie | WOFF2-Schriftdateien lokal einbetten; keine Referenzierung von Google Fonts |

color (Überschriften) |

Sekundäre Markenfarbe | Exakt an Markenrichtlinien anpassen |

background-color (CTA-Button) |

Primäre Markenfarbe | Exakten Hex-Wert aus Markenrichtlinien verwenden |

border-radius |

Schaltflächen- und Containerform | 12px für Container, 6px für kleine Elemente |

max-width (Formular-Container) |

Mobile-First-Layout | Maximal 480px für optimale mobile Darstellung |

Die Beschränkung des Seitenumfangs ist die am häufigsten verletzte technische Anforderung bei Captive Portal-Implementierungen. Das praktische Limit beträgt insgesamt 500 Kilobyte für die gesamte Seite, einschließlich aller Assets. Dies gewährleistet ein zuverlässiges Rendering bei langsamen oder überlasteten Verbindungen vor der Authentifizierung. Verwenden Sie das SVG-Format für Logos (typischerweise 5–20 KB), lokal eingebettete WOFF2 für Schriftarten (typischerweise 30–80 KB pro Schriftschnitt) und CSS-Verläufe oder flache Farben anstelle von fotografischen Hintergründen.

Authentifizierungsmethoden

Die Wahl der Authentifizierungsmethode hat direkte Auswirkungen sowohl auf die Datenerfassungsraten als auch auf die Compliance-Haltung.

| Methode | Erfasste Daten | Konversionsrate | Compliance-Hinweise |

|---|---|---|---|

| E-Mail-Formular | E-Mail, Name, benutzerdefinierte Felder | Mittel (25–40%) | Volle GDPR-Kontrolle; empfohlen |

| Social Login (OAuth) | E-Mail, Name, Profildaten | Hoch (35–55%) | Erfordert DPA mit Social Provider |

| SMS / OTP | Mobiltelefonnummer | Mittel (20–35%) | Erfordert SMS-Gateway; PECR gilt |

| Click-through (keine Daten) | Keine | Sehr hoch (70–90%) | Keine Datein Wert; nur bei Bedarf verwenden |

| OpenRoaming / Passpoint | Von Mobilfunkanbietern verifizierte Identität | Nahtlos | Eduroam/WBA-Ökosystem; Unternehmensnutzung |

Für die meisten kommerziellen Implementierungen bietet eine Kombination aus E-Mail-Formular und Social Login – mit einem klar dargestellten GDPR-Einwilligungs-Kontrollkästchen – die optimale Balance zwischen Konversionsrate und Datenqualität.

Implementierungsleitfaden

Eine erfolgreiche Captive Portal-Implementierung durchläuft fünf verschiedene Phasen. Das Überspringen oder Verkürzen einer Phase ist die Hauptursache für Probleme nach der Bereitstellung.

Phase 1 — Anforderungserfassung. Berufen Sie eine funktionsübergreifende Arbeitsgruppe ein, bestehend aus Marketing (Markenwerte, Texte, Einwilligungssprache), Recht (GDPR-Überprüfung, Datenschutzrichtlinie) und Netzwerktechnik (VLAN-Architektur, RADIUS-Konfiguration, DNS-Whitelist). Definieren Sie die genauen zu erfassenden Datenfelder, die Weiterleitungs-URL nach der Authentifizierung und die Opt-in-Sprache für die Marketing-Einwilligung. Holen Sie vor Beginn der Entwicklung eine schriftliche Genehmigung der Rechtsabteilung für den Einwilligungsmechanismus ein.

Phase 2 — Design und Entwicklung. Erstellen Sie die Portalseite als eigenständiges HTML/CSS-Dokument. Halten Sie die Seitenbegrenzung von 500 KB ein. Testen Sie die Darstellung auf iOS Safari (CNA), Android Chrome (CNA) und Desktop-Browsern. Validieren Sie die SSL-Zertifikatskette – die Portal-Domain muss über ein vertrauenswürdiges Zertifikat verfügen, da eine Warnung vor einem nicht vertrauenswürdigen Zertifikat die Mehrheit der Benutzer dazu veranlassen würde, den Login abzubrechen. Stellen Sie sicher, dass das Formular vollständig zugänglich ist (WCAG 2.1 AA Minimum).

Phase 3 — Integration. Verbinden Sie das Portal über die API der Plattform mit Ihrer Gastdatenplattform oder Ihrem CRM. Konfigurieren Sie den RADIUS-Server (oder nutzen Sie den gehosteten RADIUS-Dienst der Plattform). Richten Sie die Weiterleitung nach der Authentifizierung ein. Konfigurieren Sie die VLAN-Segmentierung, um das Netzwerksegment vor der Authentifizierung von internen Ressourcen zu isolieren. Testen Sie den vollständigen End-to-End-Flow – Gerätezuordnung, Portal-Weiterleitung, Authentifizierung, RADIUS-Autorisierung, CRM-Datenschreibung und Weiterleitung nach der Authentifizierung – in einem Staging-Netzwerk, bevor Sie die Produktion berühren.

Phase 4 — Pilot-Bereitstellung. Rollen Sie die Lösung an einem einzelnen Standort oder einer definierten Pilotgruppe aus. Überwachen Sie in den ersten 30 Tagen vier Schlüsselmetriken: Erfolgsrate der Authentifizierung (Ziel >95%), durchschnittliche Seitenladezeit (Ziel <3 Sekunden), Datenerfassungsrate (Basismessung) und RADIUS-Autorisierungsfehler (Ziel <1%). Beheben Sie alle Probleme, bevor Sie mit dem vollständigen Rollout fortfahren.

Phase 5 — Optimierung und Governance. Überprüfen Sie die Datenerfassungsraten monatlich. Testen Sie Varianten von Überschriftentexten und CTA-Button-Texten. Aktualisieren Sie das Portaldesign, wenn sich die Markenrichtlinien ändern. Überprüfen Sie die GDPR-Einwilligungssprache, wann immer sich Datenverarbeitungsaktivitäten ändern. Führen Sie eine jährliche Sicherheitsüberprüfung der Portal-Infrastruktur durch, einschließlich der Erneuerung von SSL-Zertifikaten, des Patchings von RADIUS-Servern und der Überprüfung der DNS-Whitelist.

Best Practices

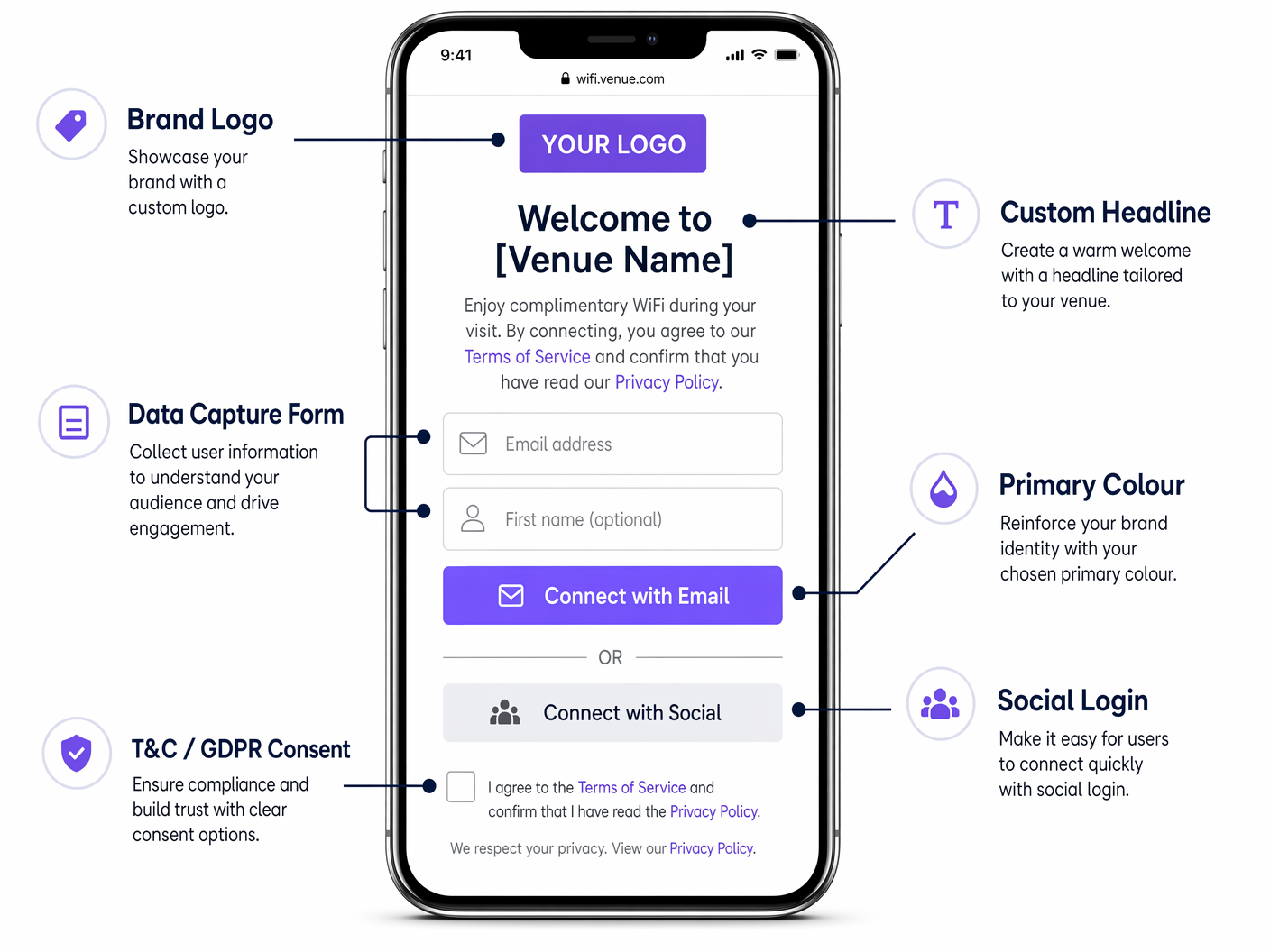

Markentreue

Das Portal muss vor der Bereitstellung einen Fünf-Punkte-Markentreue-Check bestehen: korrekte Logo-Variante in Mindestgröße (30px digital); primäre Schaltflächenfarbe, die dem exakten Marken-Hex-Wert entspricht; Schriftfamilie, die mit den digitalen Markenrichtlinien übereinstimmt; Überschriftenton, der mit der Markenstimme übereinstimmt; und visuelle Konsistenz mit der Website und App der Marke. Jedes Portal, das diesen Check nicht besteht, sollte in die Designphase zurückgeführt werden.

GDPR-Konformitätsarchitektur

Gemäß UK GDPR und EU GDPR muss der Einwilligungsmechanismus explizit, entbündelt und granular sein. Die Annahme der Nutzungsbedingungen und das Opt-in für Marketingkommunikation müssen als separate, nicht angekreuzte Kontrollkästchen dargestellt werden. Das Bündeln in einem einzigen Kontrollkästchen ist nicht konform. Jedes Einwilligungsereignis muss mit einem Zeitstempel, dem exakt dargestellten Einwilligungstext und der Benutzerkennung aufgezeichnet werden. Die Plattform von Purple speichert diese Aufzeichnungen in einem auditierbaren Einwilligungs-Speicher, der für behördliche Überprüfungen exportiert werden kann.

Sicherheitslage

Das Netzwerksegment vor der Authentifizierung muss über VLAN-Segmentierung von allen internen Ressourcen isoliert werden. Nur die für die Funktion des Portals erforderlichen DNS-Whitelist-Einträge – die Portal-Controller-Domain, die Social Login OAuth-Endpunkte und alle für selbst gehostete Assets verwendeten CDN-Domains – sollten vor der Authentifizierung zugänglich sein. Nach der Authentifizierung sollten Gäste in einem dedizierten Gast-VLAN mit ausschließlich Internetzugang platziert werden, ohne Route zu internen Subnetzen. Diese Architektur entspricht der PCI DSS Anforderung 1.3 für Netzwerksegmentierung.

Für einen detaillierten Vergleich der Portal-Seitentypen siehe WiFi Landing Page vs. Splash Page: Was ist der Unterschied? .

Praxisbeispiele

Fallstudie 1: Britische Hotelkette — Gastgewerbe

Eine mittelgroße Hotelgruppe mit 45 Objekten in ganz Großbritannien nutzte die standardmäßige Splash Page ihres Wireless LAN-Anbieters. Die Seite war nicht gebrandet, lud langsam auf Mobilgeräten und bot kein Datenerfassungsformular. E-Mail-Erfassungsrate: ca. 8% der sich verbindenden Gäste.

Das IT-Team implementierte die Guest WiFi -Plattform von Purple in allen 45 Objekten und ersetzte die Anbieter-Splash Page durch ein vollständig gebrandetes Captive Portal. Das neue Portal verwendete die exakten Markenfarben der Hotelgruppe, die Poppins-Typografie und ein Ein-Bildschirm-Layout mit einem E-Mail-Feld, einem Vornamenfeld und einem GDPR-konformen Marketing-Einwilligungs-Kontrollkästchen. Das Gesamtseitengewicht wurde auf 380 KB optimiert. Die Weiterleitung nach der Authentifizierung wurde auf die Landing Page des Treueprogramms des Hotels eingestellt.

Ergebnisse nach 90 Tagen: Die E-Mail-Erfassungsrate stieg von 8% auf 38% der sich verbindenden Gäste. Die erfassten Daten wurden in das CRM der Hotelgruppe integriert, was eine gezielte Re-Engagement-E-Mail-Kampagne an frühere Gäste ermöglichte. Die direkten Buchungseinnahmen, die der E-Mail-Kampagne zugeschrieben werden konnten, stiegen in den Pilotobjekten im Jahresvergleich um 14%. Der GDPR-Einwilligungs-Speicher lieferte einen vollständigen Audit-Trail für alle 45 Standorte.

Fallstudie 2: Europäischer Modehändler — Einzelhandel

Ein Modehändler mit 120 Filialen in fünf europäischen Märkten implementierte Guest WiFi im Rahmen eines digitalen Transformationsprogramms. Die Anforderung war ein einziges, zentral verwaltetes Markenportal mit pro-Markt-SpracheLokalisierung (Englisch, Französisch, Deutsch, Spanisch, Italienisch) und eine einzige CRM-Integration in Salesforce.

Der Einzelhändler implementierte eine cloud-verwaltete Gast-WiFi-Plattform mit einer zentralisierten Portalkonfiguration. Marken-Assets und CSS wurden über eine einzige Admin-Konsole verwaltet, wobei standort- und regionalspezifische Überschreibungen für Sprache und lokalisierte Einwilligungstexte angewendet wurden. Die Salesforce-Integration nutzte den nativen CRM-Konnektor der Plattform.

Ergebnisse nach sechs Monaten: Ein First-Party-Datenbestand von über 400.000 zugestimmten Gastprofilen wurde in allen 120 Filialen aufgebaut. E-Mail-Kampagnen an dieses Publikum erzielten eine durchschnittliche Öffnungsrate von 28 %, verglichen mit einem Branchen-Benchmark von 12 % für den Einzelhandel. Der Einzelhändler führte eine 9%ige Steigerung der wiederholten Ladenbesuche in den sechs Monaten nach der Implementierung auf CRM-Attributionsmodellierung zurück. Siehe Purple's WiFi Analytics Plattform für die in dieser Implementierung verwendeten Analyse- und Attributionsfunktionen.

Fehlerbehebung & Risikominderung

Portal wird auf iOS nicht angezeigt. iOS verwendet einen Captive Network Assistant (CNA), der das Portal in einer eingeschränkten WebKit-Ansicht darstellt. Stellen Sie sicher, dass die Portal-Domain nicht auf Apples Liste bekannter Netzwerke steht, dass das Portal korrekt auf Apples Captive Portal-Erkennungssonde (/hotspot-detect.html) reagiert und dass alle Assets beim anfänglichen Redirect über HTTP (nicht HTTPS) bereitgestellt werden – der CNA folgt HTTPS-Redirects bei der ersten Anfrage nicht.

Hohe Authentifizierungsfehlerrate. Überprüfen Sie die RADIUS-Server-Protokolle auf spezifische Fehlercodes. Häufige Ursachen sind Zeitversatz zwischen dem RADIUS-Server und dem Access Point (NTP-Synchronisation erforderlich), abgelaufene Zertifikate auf dem RADIUS-Server und MAC-Adressformat-Fehler zwischen dem Access Point und dem RADIUS-Server.

Niedrige Datenerfassungsrate trotz hohem Verbindungsvolumen. Überprüfen Sie die Anzahl der Formularfelder – jedes zusätzliche Feld reduziert die Konversion um etwa 5–10 %. Überprüfen Sie die Seitenladezeit – wenn das Portal länger als 3 Sekunden zum Laden benötigt, steigt die Abbruchrate stark an. Überprüfen Sie die Einwilligungssprache – übermäßig juristischer Einwilligungstext reduziert die Opt-in-Raten.

GDPR-Prüfanfrage. Purple's Plattform exportiert bei Bedarf einen vollständigen Einwilligungsdatensatz für jede angegebene E-Mail-Adresse oder jeden Datumsbereich. Stellen Sie sicher, dass Ihre Datenaufbewahrungsrichtlinie korrekt konfiguriert ist – gemäß UK GDPR sollten personenbezogene Daten nicht über den für den angegebenen Zweck erforderlichen Zeitraum hinaus aufbewahrt werden.

Markeninkonsistenz über Standorte hinweg. Zentralisieren Sie die Portalkonfigurationsverwaltung. Jede standortspezifische Anpassung sollte auf lokalisierte Texte und Sprache beschränkt sein; Markenfarben, Typografie und Logo müssen auf globaler Konfigurationsebene gesperrt sein.

ROI & Geschäftsauswirkungen

Der ROI eines benutzerdefinierten Captive Portal wird anhand von drei Dimensionen gemessen: Wert des Datenbestands, direkte Umsatzattribution und betriebliche Effizienz.

Wert des Datenbestands. Das primäre Ergebnis einer Captive Portal-Implementierung ist ein First-Party-Datenbestand – eine Datenbank mit zugestimmten Gastprofilen und verifizierten E-Mail-Adressen. Der Wert dieses Assets wird durch die Erfassungsrate, die Opt-in-Rate und die Datenqualität bestimmt. Ein Standort mit 500 täglichen Verbindungen, einer Erfassungsrate von 35 % und einer Opt-in-Rate von 70 % wird eine Datenbank von etwa 44.000 zugestimmten Profilen pro Jahr aufbauen. Bei einem branchenüblichen E-Mail-Marketing-ROI von 42 £ pro ausgegebenem 1 £ ist der kommerzielle Wert dieses Assets erheblich.

Direkte Umsatzattribution. Purple's WiFi Analytics Plattform bietet Attributionsberichte auf CRM-Ebene, die spezifische E-Mail-Kampagnen mit Besuchen und Transaktionen vor Ort verknüpfen. Dies ermöglicht eine direkte Berechnung des Umsatzes, der dem Captive Portal-Datenerfassungsprogramm zuzuschreiben ist.

Betriebliche Effizienz. Eine zentral verwaltete Portalplattform eliminiert den Bedarf an standortspezifischen IT-Konfigurationsarbeiten, wenn sich Markenrichtlinien ändern. Ein einziges CSS-Update wird gleichzeitig auf alle Standorte übertragen, wodurch der Betriebsaufwand für die Aufrechterhaltung der Markenkonsistenz im großen Maßstab reduziert wird.

| Metrik | Typisches unbranded Portal | Branded Portal (Purple) | Steigerung |

|---|---|---|---|

| E-Mail-Erfassungsrate | 5–10% | 30–40% | 3–4x |

| Marketing-Opt-in-Rate | N/A | 60–75% der Erfassungen | — |

| Engagement nach Authentifizierung | Keine | Loyalty-Seite / Angebot | Direkt |

| GDPR-Prüfbereitschaft | Manuell | Automatisierter Export | Erheblich |

| Markenkonsistenz | Keine | Zentral durchgesetzt | Vollständig |

Für den Kontext der Netzwerkarchitektur, der für Multi-Site-Implementierungen relevant ist, siehe Die Kernvorteile von SD-WAN für moderne Unternehmen , der beschreibt, wie SD-WAN das Netzwerk-Underlay für verteilte Captive Portal-Implementierungen vereinfacht.

Schlüsselbegriffe & Definitionen

Captive Portal

A network mechanism that intercepts a guest device's HTTP requests and redirects them to a login or authentication page before granting full internet access. Operates at the network layer, independent of the wireless encryption standard in use.

IT teams encounter this term when configuring wireless LAN controllers, cloud WiFi management platforms, or gateway appliances. It is the technical name for what end users experience as a 'WiFi login page'.

Captive Network Assistant (CNA)

A restricted browser environment built into iOS and Android that automatically opens when the operating system detects a captive portal. It renders the portal page in a sandboxed WebKit view with no access to cookies, local storage, or external CDN resources.

Critical for front-end developers building portal pages. Any asset that cannot be loaded from the portal controller itself will fail to render in the CNA, causing visual breakage or page load failures.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised authentication, authorisation, and accounting (AAA) for network access. In a captive portal deployment, the portal controller communicates with the RADIUS server to grant or deny network access after the user completes the authentication flow.

Network engineers configure RADIUS servers (or use a hosted RADIUS service provided by the portal platform) as part of the captive portal backend. IEEE 802.1X uses RADIUS as its authentication protocol.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism for devices connecting to a LAN or WLAN. In enterprise guest WiFi deployments, it is used in conjunction with a RADIUS server to authenticate users before granting network access.

Relevant when configuring enterprise-grade captive portals, particularly in environments where MAC Authentication Bypass (MAB) is insufficient and stronger identity verification is required.

MAC Authentication Bypass (MAB)

An authentication method in which a device's MAC address is used as its credential for network access. The access point sends the MAC address to the RADIUS server, which either approves or denies access based on a pre-configured allowlist.

Used in captive portal deployments to enable automatic re-authentication for returning devices without requiring the user to re-enter credentials. Commonly used for known corporate devices or returning guests.

GDPR Consent Record

A timestamped record of a user's explicit consent to data processing, including the exact consent text presented, the date and time of consent, and the user's identifier (typically email address). Required under UK GDPR and EU GDPR Article 7(1) as evidence that consent was obtained.

Captive portal platforms must generate and store a consent record for every user who opts in to marketing communications. This record must be exportable for regulatory audit purposes.

DNS Whitelist

A list of domain names that are accessible to a guest device before it has completed captive portal authentication. The whitelist must include the portal controller domain, any social login OAuth endpoints, and any CDN domains used for self-hosted portal assets.

Network engineers configure the DNS whitelist on the wireless LAN controller or gateway appliance. An incorrectly configured whitelist is a common cause of portal rendering failures, particularly for social login flows.

Post-Authentication Redirect

The URL to which a guest device's browser is redirected immediately after the user successfully completes the captive portal authentication flow. This is the first page the user sees with full internet access.

The post-authentication redirect is a high-value commercial touchpoint. It should be set to a landing page that drives a specific action — loyalty programme sign-up, app download, current promotion — rather than defaulting to the user's originally requested URL.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication protocol used in WPA3 Personal mode, replacing the Pre-Shared Key (PSK) handshake used in WPA2. SAE provides stronger resistance to offline dictionary attacks and forward secrecy. It is fully compatible with captive portal deployments.

IT teams evaluating network security upgrades should be aware that migrating from WPA2 to WPA3 does not require changes to the captive portal architecture. The portal mechanism operates at the network layer, above the encryption layer.

OpenRoaming

A WiFi roaming standard developed by the Wireless Broadband Alliance (WBA) that allows users to automatically connect to participating networks using their existing credentials (carrier, enterprise, or identity provider). Eliminates the need for manual captive portal authentication for enrolled users.

Relevant for enterprise and transport deployments where seamless connectivity is a priority. Purple operates as an identity provider within the OpenRoaming ecosystem under its Connect licence, enabling venues to offer automatic connection to enrolled users.

Fallstudien

A 200-room hotel in central London wants to replace its vendor-supplied splash page with a fully branded captive portal. The hotel's brand guidelines specify a dark navy primary colour (#011638), a gold accent (#C9A84C), and the Playfair Display serif font. The IT manager is concerned about iOS compatibility and GDPR compliance. How should this be approached?

Begin with a requirements workshop involving IT, marketing, and legal. Confirm the exact brand assets: SVG logo file, hex colour values, and font files (WOFF2 format for Playfair Display). For iOS compatibility, configure the wireless LAN controller to respond correctly to Apple's captive portal detection probe at /hotspot-detect.html, and ensure the initial redirect is HTTP (not HTTPS) — the CNA on iOS does not follow HTTPS redirects on the first request. The portal page itself should be served over HTTPS once the CNA has loaded it. For GDPR, present two separate, unticked checkboxes: one for terms of service acceptance (required to connect) and one for marketing communications (optional). Record each consent event with a timestamp and the exact consent text version. Optimise the page to under 500 KB by embedding the Playfair Display WOFF2 file locally (do not reference Google Fonts), using the SVG logo, and using a CSS gradient for the background rather than a photographic image. Set the post-authentication redirect to the hotel's loyalty programme or a current promotions page. Deploy to a single floor as a pilot, monitor authentication success rate and page load time for 14 days, then roll out to the full property.

A national retail chain with 85 stores wants to deploy a consistent branded captive portal across all locations. Each store has a different wireless LAN vendor (a mix of Cisco, Aruba, and Ruckus hardware from historical acquisitions). The marketing team wants to be able to update the portal design centrally without involving IT at each site. How should the architecture be designed?

Deploy a cloud-hosted captive portal platform — such as Purple — that operates as a vendor-neutral overlay, independent of the underlying wireless hardware. The platform communicates with each access point via a RADIUS proxy or a cloud RADIUS service, meaning the portal controller is entirely decoupled from the hardware vendor. The portal page is hosted on the platform's CDN (with all assets self-hosted on the platform, not on external CDNs), and the platform's admin console allows centralised management of brand assets, CSS, and copy. Per-store customisations (store name in the headline, localised promotions) are managed via venue-level variables in the platform's template engine. When the marketing team updates the brand CSS, the change propagates to all 85 stores within minutes, with no per-site IT intervention required. The CRM integration is configured once at the platform level and applies to all venues. VLAN configuration at each site is a one-time setup task handled by the local IT team or the platform's onboarding service.

A conference centre hosting 50 events per year wants to offer event sponsors a co-branded WiFi login experience — showing the sponsor's logo alongside the venue's own branding — for the duration of each event. The IT team needs to be able to switch portal configurations between events with minimal manual effort. How should this be implemented?

Configure the captive portal platform with a library of portal templates — one master template per event type (conference, exhibition, gala dinner) — with sponsor logo and colour variables that can be updated via the admin console or API. For each event, the event operations team updates the sponsor logo URL and primary accent colour in the admin console, and the portal updates in real time. If the platform supports it, configure SSID-to-portal mapping so that a sponsor-specific SSID (e.g., 'EventName-WiFi') serves the co-branded portal, while the venue's permanent SSID serves the standard venue portal. Set the portal to revert to the standard venue template at a scheduled time after the event ends. Ensure the sponsor's logo is provided in SVG format and is pre-approved by the venue's brand team to ensure it meets the page weight and quality standards. The post-authentication redirect for event portals should point to the event's own landing page or the sponsor's campaign URL, with UTM parameters for attribution tracking.

Szenarioanalyse

Q1. Your marketing director has sent you a Figma mockup of the new branded captive portal. It includes a full-screen photographic background image (exported as a 4.2 MB JPEG), the brand's custom serif font loaded from Google Fonts, and a Facebook Login button. You need to implement this design. What changes must you make before development begins, and why?

💡 Hinweis:Consider the technical constraints of the Captive Network Assistant environment and the page weight limit.

Empfohlenen Ansatz anzeigen

Three changes are required. First, the background image must be replaced with a CSS gradient or a heavily compressed WebP/SVG alternative under 100 KB — a 4.2 MB JPEG will cause the portal to time out on slow connections before it renders. Second, the Google Fonts reference must be replaced with a locally embedded WOFF2 font file served from the portal controller — the CNA environment has no internet access before authentication, so external font CDNs will fail to load. Third, the Facebook Login OAuth flow requires the Facebook OAuth endpoint domains to be added to the DNS whitelist on the wireless LAN controller, so the OAuth redirect can complete before full internet access is granted. Additionally, ensure the Facebook Login is accompanied by an email-based fallback option for users without Facebook accounts, and that the Facebook data processing agreement is in place with your legal team.

Q2. You are the IT manager for a hospital trust deploying guest WiFi across three sites. Your legal team has told you that the consent mechanism on the current portal is non-compliant with UK GDPR. You review the portal and find a single checkbox that reads: 'I agree to the Terms of Service and consent to receive marketing communications.' What is wrong with this, and how do you fix it?

💡 Hinweis:Consider the GDPR requirements for consent to be freely given, specific, and granular.

Empfohlenen Ansatz anzeigen

The consent mechanism is non-compliant on two counts. First, it bundles terms of service acceptance (a contractual requirement for network access) with marketing communications consent (an optional data processing activity) into a single checkbox. Under UK GDPR Article 7 and Recital 43, consent is not freely given if it is bundled with a service that the user cannot access without consenting. Second, the checkbox appears to be pre-ticked or required — marketing consent must be presented as an unticked, optional checkbox. The fix is to separate the two into distinct checkboxes: one required checkbox for terms of service acceptance (worded as 'I agree to the Terms of Service and Privacy Policy'), and one separate, unticked, optional checkbox for marketing communications (worded as 'I would like to receive news and offers from [Organisation Name] by email'). The consent record stored for each user must capture which checkboxes were ticked, the exact text of each consent statement, and the timestamp of the consent event. In a healthcare environment, additional care must be taken to ensure the privacy policy accurately describes all data processing activities, including any sharing with third-party analytics platforms.

Q3. A stadium operator wants to deploy a branded captive portal for 40,000 concurrent users during match days. Their current wireless infrastructure supports a maximum of 500 concurrent RADIUS authentication requests per second. The match starts at 15:00, and the majority of fans arrive in the 30 minutes before kick-off. What are the key infrastructure risks, and how should they be mitigated?

💡 Hinweis:Consider the authentication load profile and the impact of RADIUS server capacity on the user experience.

Empfohlenen Ansatz anzeigen

The primary risk is RADIUS server overload during the pre-match authentication surge. If 40,000 users attempt to authenticate in a 30-minute window, that is approximately 22 authentication requests per second on average — well within the 500 rps capacity. However, the arrival pattern will not be uniform: the peak surge in the final 5 minutes before kick-off could generate 5–10x the average rate, potentially exceeding 200 rps. Mitigations include: (1) deploying a load-balanced RADIUS cluster rather than a single server, with automatic failover; (2) configuring MAC Authentication Bypass (MAB) for returning devices, which bypasses the full authentication flow and significantly reduces RADIUS load for repeat visitors; (3) pre-caching the portal page on the wireless LAN controller to reduce portal controller load; (4) setting a short session timeout (e.g., 8 hours) so that devices that authenticated at a previous match do not consume RADIUS sessions unnecessarily; and (5) conducting a load test simulating the peak authentication rate before the first match day. Additionally, the portal page must be optimised for maximum performance — a slow-loading portal during a surge will cause users to abandon the login, reducing data capture rates and increasing support calls.