So richten Sie einen WiFi Hotspot für Ihr Unternehmen ein

Dieser maßgebliche Leitfaden bietet IT-Führungskräften, Netzwerkarchitekten und Direktoren für Veranstaltungsbetrieb eine praktische, herstellerunabhängige Blaupause für die Bereitstellung sicherer, konformer und geschäftsfördernder Gast-WiFi-Hotspots. Er behandelt kritische Architektur-Entscheidungen – von VLAN-Segmentierung und Captive Portal-Konfiguration bis hin zu GDPR-Konformität und Traffic Shaping – und zeigt, wie Netzwerkinfrastruktur von einem Kostenfaktor in eine umsatzsteigernde Analyseplattform umgewandelt werden kann, unter Nutzung der Gast-WiFi- und Analysefunktionen von Purple.

Listen to this guide

View podcast transcript

- Zusammenfassung für die Geschäftsleitung

- Technischer Deep-Dive: Architektur und Segmentierung

- Netzwerksegmentierung über VLANs

- Der Captive Portal-Authentifizierungsablauf

- Wireless-Standards und Frequenzplanung

- Implementierungsleitfaden: Hardware, Konfiguration und Bereitstellung

- Schritt 1: Dimensionierung von ISP und Uplink

- Schritt 2: Auswahl und Platzierung von Access Points

- Schritt 3: Managed Switch und VLAN-Konfiguration

- Schritt 4: Firewall und Traffic Shaping

- Schritt 5: Captive Portal-Konfiguration

- Best Practices und Compliance

- GDPR und Datenschutz

- Sitzungsprotokollierung und rechtliche Compliance

- WPA3 und Verschlüsselungsstandards

- Umgang mit MAC-Randomisierung

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

Für Unternehmensstandorte – ob Einzelhandelsketten, Hotelgruppen, Konferenzzentren oder große Einrichtungen des öffentlichen Sektors – hat sich Gast-WiFi von einer optionalen Annehmlichkeit zu einem kritischen digitalen Berührungspunkt entwickelt. Gäste und Besucher erwarten heute zuverlässige, schnelle Konnektivität als Grundvoraussetzung. Die operative und rechtliche Lücke zwischen einem Consumer-Router und einem ordnungsgemäß implementierten Unternehmens-Hotspot ist jedoch erheblich. Ein schlecht implementiertes Netzwerk setzt Unternehmensressourcen Lateral-Movement-Angriffen aus, schafft Haftungsrisiken unter GDPR und dem Computer Misuse Act und verschwendet die Möglichkeit, wertvolle Erstanbieterdaten zu erfassen.

Dieser Leitfaden bietet IT-Managern und Netzwerkarchitekten, die mit der Bereitstellung oder Aufrüstung eines öffentlichen WiFi-Dienstes beauftragt sind, eine praktische, herstellerunabhängige Blaupause. Wir erläutern die technische Architektur, die für die Bereitstellung eines sicheren, segmentierten Hotspots erforderlich ist, mit besonderem Fokus auf VLAN-Design, Captive Portal-Authentifizierungsabläufe, Bandbreitenmanagement und Compliance-Vorgaben wie GDPR, PCI DSS und IEEE 802.1X. Wir untersuchen auch, wie die Integration einer verwalteten Plattform wie Guest WiFi die reine Konnektivität in umsetzbare WiFi Analytics umwandelt, wodurch Betreiber von Veranstaltungsorten Besucherströme verstehen, Verweildauer messen und einen messbaren Marketing-ROI erzielen können.

Technischer Deep-Dive: Architektur und Segmentierung

Das grundlegende Prinzip jeder Unternehmens-Hotspot-Bereitstellung ist die Isolation. Gast-Traffic muss auf jeder Ebene des Netzwerk-Stacks kryptografisch und logisch von Unternehmensdaten getrennt werden. Das Versäumnis, diese Trennung durchzusetzen, ist der häufigste und folgenreichste Fehler bei öffentlichen WiFi-Bereitstellungen.

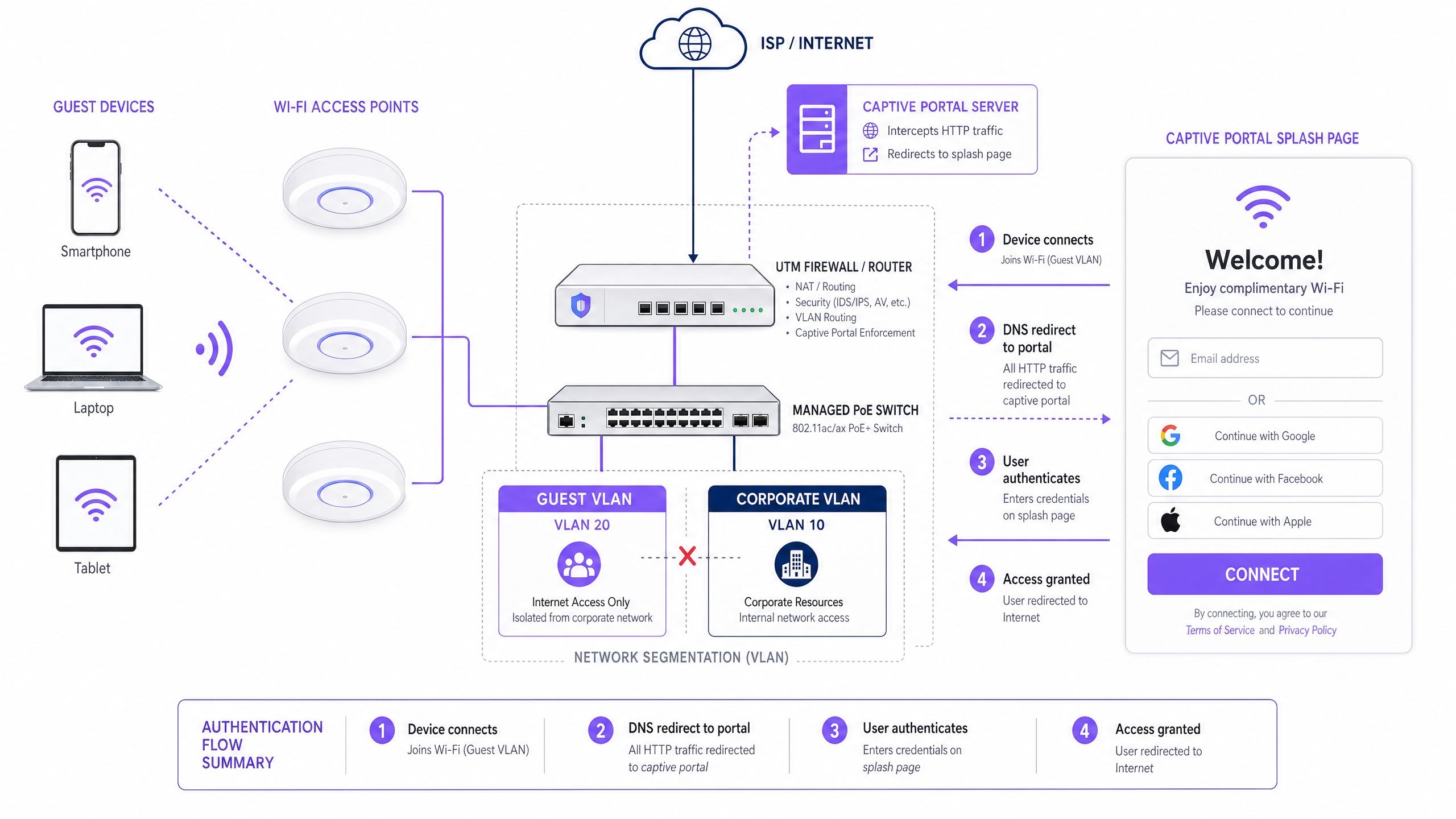

Netzwerksegmentierung über VLANs

Die Bereitstellung eines flachen Netzwerks, bei dem Gäste und Point-of-Sale (POS)-Systeme dasselbe Subnetz teilen, ist ein katastrophales Sicherheitsversagen. Unternehmensbereitstellungen nutzen Virtual Local Area Networks (VLANs), um den Traffic auf der Ebene des verwalteten Switches zu segmentieren und logische Grenzen unabhängig von der physischen Topologie durchzusetzen.

Eine Standard-Multi-Tenant-Bereitstellung definiert typischerweise mindestens zwei VLANs:

| VLAN | Zweck | Typische ID | Routing-Richtlinie |

|---|---|---|---|

| Unternehmen | Mitarbeitergeräte, POS-Terminals, Back-Office-Server | VLAN 10 | Voller interner Zugriff |

| Gast | Nur öffentlicher Internetzugang | VLAN 20 | Nur Internet; keine internen Routen |

| IoT/Gebäude | CCTV, HVAC, Zutrittskontrolle | VLAN 30 | Isoliert; kein Internet |

Der Traffic im Gast-VLAN wird über eine Unified Threat Management (UTM)-Firewall direkt ins Internet geleitet, wobei strenge Access Control Lists (ACLs) konfiguriert sind, um alle Pakete zu verwerfen, die für interne Subnetze bestimmt sind. Diese Segmentierung ist eine obligatorische Kontrolle gemäß PCI DSS Anforderung 1.3, die vorschreibt, dass Umgebungen mit Kartendaten von nicht vertrauenswürdigen Netzwerken isoliert werden. Für Einzelhandel und Gastgewerbe -Betreiber, die Zahlungsterminals auf derselben physischen Infrastruktur betreiben, ist dies nicht verhandelbar.

Der Captive Portal-Authentifizierungsablauf

Wenn sich ein Gastgerät mit einem Access Point (AP) verbindet, erhält es eine IP-Adresse über DHCP. In diesem Stadium blockiert die Firewall den gesamten ausgehenden Internet-Traffic. Die vollständige Authentifizierungssequenz läuft wie folgt ab:

- Verbindung: Das Gerät verbindet sich mit der offenen SSID (oder einer sicheren OpenRoaming SSID mittels 802.1X/EAP).

- DHCP-Zuweisung: Der DHCP-Server des Gast-VLANs weist eine IP-Adresse, ein Standard-Gateway und einen DNS-Server zu.

- Abfangen: Wenn das Gerät eine HTTP-Anfrage versucht (oder das Betriebssystem eine Captive Portal-Sonde über eine bekannte URL auslöst), fängt das Netzwerk die Anfrage über DNS-Umleitung ab und leitet den Benutzer zum Captive Portal-Server.

- Authentifizierung: Dem Benutzer wird eine gebrandete Splash-Seite präsentiert. Die Authentifizierung erfolgt per E-Mail, Social Login (OAuth), SMS OTP oder einem nahtlosen Identitätsanbieter wie OpenRoaming.

- Einwilligungserfassung: Dem Benutzer wird die Richtlinie zur akzeptablen Nutzung (AUP) und, falls Daten für Marketingzwecke gesammelt werden, ein explizites Opt-in-Einwilligungsfeld präsentiert.

- Autorisierungssignal: Der Portal-Server kommuniziert mit dem Wireless LAN Controller oder der Firewall über RADIUS oder eine REST API, um die MAC-Adresse oder IP des Geräts für den Internetzugang zu autorisieren.

- Zugriff gewährt: Die Firewall-Regeln werden dynamisch aktualisiert, und der Benutzer wird zu seinem beabsichtigten Ziel weitergeleitet.

Für Umgebungen, die eine zertifikatbasierte Authentifizierung auf Unternehmensniveau für Mitarbeitergeräte neben dem Gastportal erfordern, verweisen wir auf unseren Leitfaden zu How to Set Up Enterprise WiFi on iOS and macOS with 802.1X (auch auf Portugiesisch verfügbar: Como Configurar WiFi Corporativo em iOS e macOS com 802.1X ).

Wireless-Standards und Frequenzplanung

Unternehmensbereitstellungen sollten auf 802.11ax (WiFi 6) oder 802.11be (WiFi 7) Access Points standardisieren. WiFi 6 führt OFDMA (Orthogonal Frequency Division Multiple Access) ein, das die Leistung in Umgebungen mit hoher Dichte dramatisch verbessert, indem es einem einzelnen AP ermöglicht, mehrere Clients gleichzeitig auf Unterkanälen statt sequenziell zu bedienen. Dies ist besonders kritisch in Gesundheitseinrichtungen , Konferenzzentren und Stadionbereitstellungen, wo Hunderte von Geräten während Spitzenzeiten mit einem einzigen AP verbunden sein können.

Die Frequenzbandzuweisung sollte diesen Prinzipien folgen. Das 2,4-GHz-Band bietet eine größere Reichweite und bessere Durchdringung durch Wände, wodurch es für ältere Geräte und große offene Bereiche geeignet ist. Es verfügt jedoch nur über drei nicht überlappende Kanäle (1, 6, 11), wodurch es in dichten Umgebungen sehr anfällig für Gleichkanalstörungen ist. Das 5-GHz-Band bietet über 24 nicht überlappende Kanäle und einen deutlich höheren Durchsatz, jedoch mit reduzierter Reichweite. Moderne drahtlose Enterprise-Controller unterstützen Band Steering, das fähige Dual-Band-Geräte aktiv dazu ermutigt, sich mit 5 GHz zu verbinden, wodurch das 2,4-GHz-Spektrum für ältere Clients freigegeben wird.

Implementierungsleitfaden: Hardware, Konfiguration und Bereitstellung

Schritt 1: Dimensionierung von ISP und Uplink

Bevor Sie Hardware auswählen, berechnen Sie Ihre benötigte Uplink-Bandbreite. Eine konservative Schätzung für ein allgemeines Gastnetzwerk beträgt 1–2 Mbit/s pro gleichzeitigem Benutzer. Für einen Veranstaltungsort, der 300 gleichzeitige Gäste erwartet, wird eine symmetrische Glasfaserverbindung mit mindestens 500 Mbit/s empfohlen, wobei eine 1-Gbit/s-Verbindung Spielraum für Wachstum bietet. Für Transport -Hubs oder große Veranstaltungsorte sollten mehrere gebündelte Uplinks oder SD-WAN-Failover in Betracht gezogen werden.

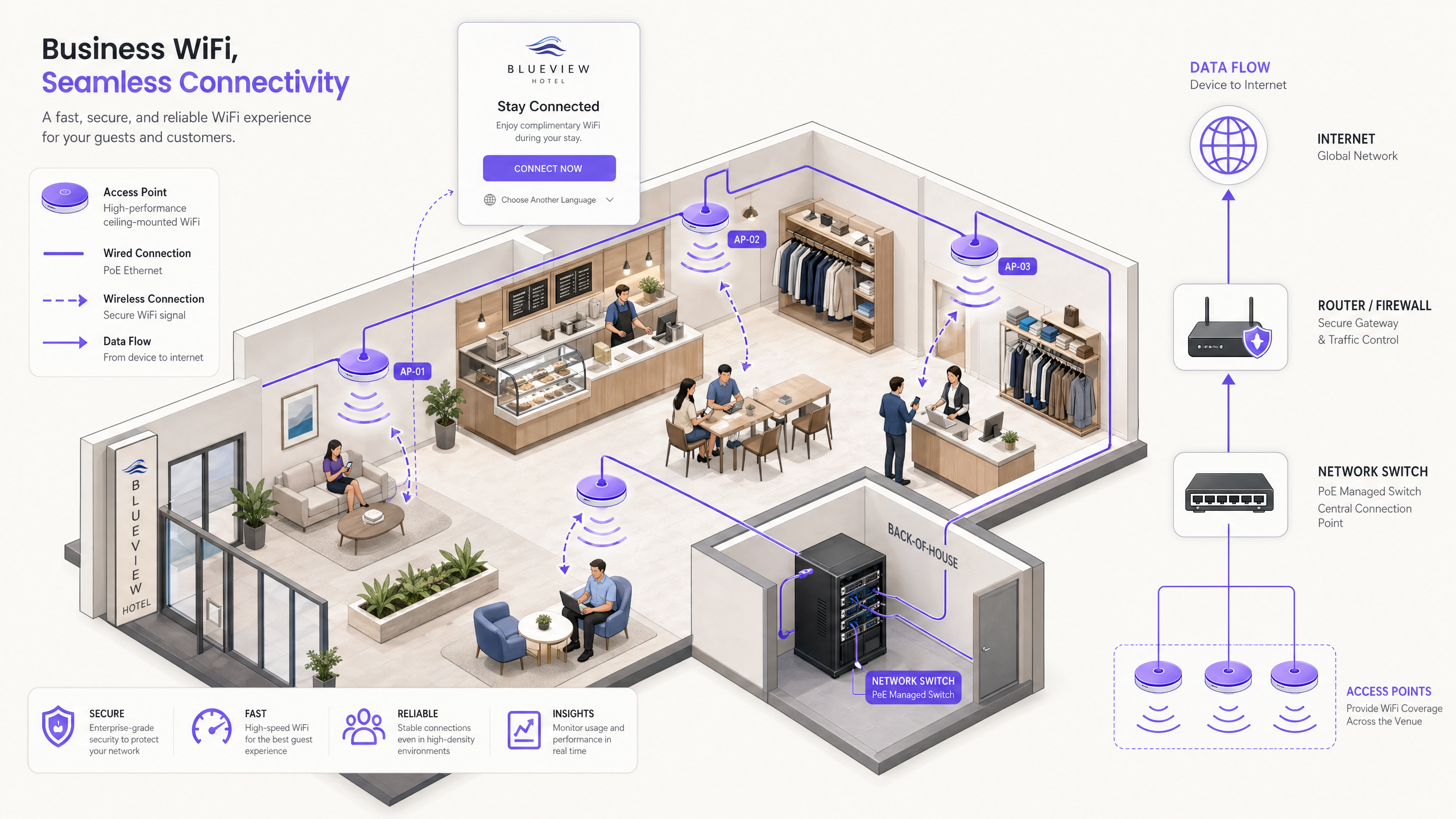

Schritt 2: Auswahl und Platzierung von Access Points

Verwenden Sie 802.11ax Managed Access Points von Enterprise-Anbietern. Diese APs müssen PoE+ (Power over Ethernet Plus, IEEE 802.3at) fähig sein, sodass ein einziges Cat6-Kabel sowohl Daten als auch Strom vom Managed Switch zum AP übertragen kann. Dies eliminiert die Notwendigkeit lokaler Steckdosen an jedem AP-Standort und reduziert die Installationskosten drastisch.

Die AP-Platzierung muss durch eine professionelle HF-Standortanalyse erfolgen, nicht durch Schätzungen. Die Analyse sollte Folgendes berücksichtigen:

- Dämpfung: Signalverlust durch Betonwände, Metallregale und Glasabtrennungen.

- Abdeckungsüberlappung: APs sollten sich um ca. 15–20 % überlappen, um nahtloses Roaming ohne Funklöcher zu gewährleisten.

- Kapazitätsplanung: Bereiche mit hoher Dichte (Konferenzräume, Food Courts, Lobbys) erfordern mehr APs mit geringerer Sendeleistung, um viele Clients auf kurze Distanz zu bedienen, anstatt weniger APs mit hoher Leistung.

Schritt 3: Managed Switch und VLAN-Konfiguration

Setzen Sie einen Managed Layer-2/3-Switch mit ausreichendem PoE+-Budget ein, um alle APs mit Strom zu versorgen. Konfigurieren Sie 802.1Q VLAN-Tagging auf allen Uplink- und AP-Trunk-Ports. Zugangsports, die mit POS-Terminals oder Mitarbeiter-Workstations verbunden sind, sollten dem Corporate VLAN als ungetaggte Mitglieder zugewiesen werden. AP-Ports sollten als Trunk-Ports konfiguriert werden, die alle erforderlichen VLANs übertragen, wobei der Wireless Controller jede SSID ihrem entsprechenden VLAN zuordnet.

Schritt 4: Firewall und Traffic Shaping

Die UTM-Firewall ist der Durchsetzungspunkt für alle Sicherheits- und Bandbreitenrichtlinien. Wichtige Konfigurationen umfassen:

- VLAN-Routing-Regeln: Gast-VLAN zum Internet zulassen; Gast-VLAN zu allen internen Subnetzen verweigern.

- Bandbreitenbegrenzungen pro Benutzer: Implementieren Sie Traffic-Shaping-Richtlinien, um den individuellen Durchsatz zu begrenzen. Ein Standard-Ausgangspunkt sind 5 Mbit/s Down / 2 Mbit/s Up pro Benutzer. Dies verhindert, dass ein einzelner Benutzer, der 4K-Videos streamt, das Erlebnis für alle anderen Gäste beeinträchtigt.

- Anwendungskontrolle: Blockieren Sie Peer-to-Peer-Filesharing-Protokolle (BitTorrent, eDonkey) und andere bandbreitenintensive oder illegale Anwendungen auf Firewall-Ebene.

- DNS-Filterung: Implementieren Sie eine DNS-basierte Inhaltsfilterung, um den Zugriff auf bösartige Domains, Phishing-Sites und unangemessene Inhaltskategorien zu blockieren. Eine detaillierte Anleitung zu dieser Ebene finden Sie unter Schützen Sie Ihr Netzwerk mit starkem DNS und Sicherheit .

Schritt 5: Captive Portal-Konfiguration

Das Captive Portal ist die sichtbarste Komponente der Bereitstellung und der primäre Datenerfassungsmechanismus. Stellen Sie bei der Konfiguration des Portals sicher:

- Die Splash-Seite wird über HTTPS mit einem gültigen, öffentlich vertrauenswürdigen SSL-Zertifikat bereitgestellt, um Browser-Sicherheitswarnungen zu vermeiden.

- Authentifizierungsoptionen umfassen mindestens E-Mail/Passwort und Social Login (Google, Facebook, Apple), um die Konversionsraten zu maximieren.

- Die AUP wird deutlich angezeigt und erfordert eine explizite Annahme, bevor der Zugriff gewährt wird.

- Die GDPR-Zustimmung für Marketingkommunikation wird über ein separates, nicht angekreuztes Opt-in-Kontrollkästchen erfasst.

- Sitzungs-Timeout- und Re-Authentifizierungsintervalle sind so konfiguriert, dass sie den Benutzerkomfort mit der Sicherheit in Einklang bringen.

Best Practices und Compliance

GDPR und Datenschutz

Wenn Sie Benutzerdaten für Marketingzwecke sammeln, ist eine explizite, informierte Zustimmung gemäß UK GDPR und EU GDPR zwingend erforderlich. Die rechtlichen Anforderungen sind eindeutig: Vorab angekreuzte Zustimmungsfelder sind verboten; die Zustimmung muss freiwillig, spezifisch, informiert und unmissverständlich erteilt werden; und Benutzer müssen die Zustimmung so einfach widerrufen können, wie sie sie erteilt haben. Ihr Captive Portal muss klar angeben, welche Daten gesammelt werden, die Rechtsgrundlage für die Verarbeitung, wie sie verwendet werden und wie lange sie gespeichert werden.

Sitzungsprotokollierung und rechtliche Compliance

Im Vereinigten Königreich können der Regulation of Investigatory Powers Act (RIPA) und die damit verbundenen Gesetze von Veranstaltungsbetreibern verlangen, Verbindungsprotokolle – einschließlich MAC-Adressen, Zeitstempel und IP-Zuweisungen – aufzubewahren, um die Strafverfolgungsbehörden im Falle illegaler Aktivitäten im Netzwerk zu unterstützen. Konsultieren Sie Ihren Rechtsbeistand, um die spezifischen Aufbewahrungspflichten zu ermitteln, die für Ihre Organisation und Gerichtsbarkeit gelten.

WPA3 und Verschlüsselungsstandards

Für jede SSID, die einen Pre-Shared Key verwendet (z. B. ein Mitarbeiternetzwerk), ist WPA3-Personal (SAE) anstelle von WPA2 vorzuschreiben. WPA3 eliminiert die Offline-Wörterbuchangriffsschwachstelle, die dem 4-Wege-Handshake von WPA2 eigen ist. Für Enterprise-Mitarbeiternetzwerke, die eine 802.1X-zertifikatbasierte Authentifizierung verwenden, bietet WPA3-Enterprise mit 192-Bit-Modus das höchste Maß an Sicherheit. Weitere Informationen zur Sicherung der physischen und logischen Schichten Ihrer drahtlosen Infrastruktur finden Sie unter Access Point Security: Ihr Enterprise-Leitfaden 2026 .

Umgang mit MAC-Randomisierung

Moderne iOS- (seit iOS 14) und Android-Geräte (seit Android 10) verwenden standardmäßig MAC-Randomisierung, wodurch für jedes WiFi-Netzwerk eine eindeutige zufällige MAC-Adresse generiert wird. Dies bedeutet, dass MAC-Adressen nicht mehr zuverlässig verwendet werden könnend, um wiederkehrende Besucher zu identifizieren oder langfristige Benutzerprofile zu erstellen. Die korrekte architektonische Antwort ist, eine identitätsbasierte Authentifizierung am Captive Portal vorzuschreiben – indem Benutzer sich per E-Mail oder über ein soziales Konto anmelden müssen – damit das Benutzerprofil und nicht der Hardware-Identifikator zur persistenten Tracking-Entität wird.

Fehlerbehebung & Risikominderung

Selbst gut konzipierte Netzwerke stoßen auf betriebliche Probleme. Die folgende Tabelle fasst die häufigsten Fehlerursachen und die empfohlenen Gegenmaßnahmen zusammen.

| Fehlermodus | Grundursache | Gegenmaßnahme |

|---|---|---|

| DHCP-Erschöpfung | Subnetz zu klein oder Lease-Zeit zu lang für das Besucheraufkommen | Verwenden Sie ein /22 oder größeres Subnetz; reduzieren Sie die Lease-Zeit auf 30–60 Minuten |

| Gleichkanalstörung | Mehrere APs auf demselben Kanal in überlappenden Abdeckungsbereichen | Aktivieren Sie die dynamische Kanalzuweisung auf dem Wireless Controller |

| Captive Portal SSL-Fehler | Ungültiges oder selbstsigniertes Zertifikat auf dem Portal-Server | Stellen Sie ein gültiges öffentliches CA-Zertifikat bereit; verwenden Sie Let's Encrypt |

| Langsames Roaming | APs teilen keine Client-Assoziationsdaten | Aktivieren Sie 802.11r (Fast BSS Transition) auf dem Wireless Controller |

| Bandbreitensättigung | Keine Traffic-Shaping pro Benutzer konfiguriert | Implementieren Sie QoS-Richtlinien pro Benutzer auf der Firewall |

| Laterale Bewegung von Gast zu Unternehmen | Flaches Netzwerk oder falsch konfigurierte ACLs | Überprüfen Sie VLAN-ACLs; führen Sie einen Penetrationstest im Gast-VLAN durch |

ROI & Geschäftsauswirkungen

Ein ordnungsgemäß bereitgestellter Hotspot geht über seine Funktion als IT-Infrastruktur hinaus – er wird zu einer First-Party-Daten-Engine und einem direkten Marketingkanal. Der Business Case für die Investition in eine verwaltete Gast-WiFi-Plattform ist in jeder Branche überzeugend.

Im Bereich Hospitality ermöglichen Gast-WiFi-Daten Hotels zu verstehen, welche Annehmlichkeiten Gäste vor und nach der Verbindung nutzen, die Kommunikation während des Aufenthalts zu personalisieren und wiederkehrende Buchungen durch automatisierte Kampagnen nach dem Aufenthalt zu fördern. Ein Hotel mit 300 Zimmern, das täglich 200 E-Mail-Opt-ins erfasst, baut eine Marketingdatenbank von 70.000 Opt-in-Kontakten pro Jahr auf – ein bedeutender CRM-Wert.

Im Retail bieten WiFi-Analysen Besucher-Heatmaps, Verweildauer pro Zone und Wiederbesuchsraten – Daten, die zuvor nur durch teure manuelle Umfragen verfügbar waren. Einzelhändler können diese Daten nutzen, um Ladenlayouts zu optimieren, die Wirkung von Werbedisplays zu messen und Treuekampagnen auszulösen, wenn ein bekannter Kunde den Laden betritt.

Für Betreiber im öffentlichen Sektor und im Transport ist das Wertversprechen die betriebliche Effizienz: das Verständnis von Spitzenverkehrszeiten, die Optimierung des Personaleinsatzes und die Bereitstellung zugänglicher digitaler Dienste für Bürger und Passagiere.

Plattformen wie Purple's Guest WiFi und WiFi Analytics bieten die verwaltete Infrastrukturschicht, die das Rohnetzwerk mit diesen Geschäftsergebnissen verbindet. Wie Purple's strategische Expansion zeigt – einschließlich der jüngsten Schritte in neue Branchen, wie in der Ankündigung von VP Education Tim Peers, der dem Team beitritt , hervorgehoben – wächst der Wert intelligenter vernetzter Räume in allen Wirtschaftssektoren rasant.

Der Übergang von einer einfachen Internetverbindung zu einem intelligenten, datengesteuerten Netzwerk ist das prägende Merkmal einer modernen Unternehmens-WiFi-Bereitstellung. Die Infrastrukturkosten sind weitgehend fix; die inkrementelle Investition in eine verwaltete Plattformschicht liefert kumulative Erträge, wenn die Marketingdatenbank wächst und Automatisierungs-Workflows reifen.

Key Definitions

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before internet access is granted. It intercepts HTTP traffic via DNS redirection and presents a splash page for authentication and consent capture.

The primary mechanism for enforcing Acceptable Use Policies, authenticating users, and capturing first-party marketing data on guest WiFi networks.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs, enforced at the managed switch level via 802.1Q tagging.

Essential for isolating guest WiFi traffic from sensitive corporate networks. A mandatory control for PCI DSS compliance in any venue that processes payment card data.

Traffic Shaping (QoS)

The control of network traffic to optimize or guarantee performance by limiting the bandwidth available to individual users or application types.

Used to prevent a small number of heavy users from consuming the majority of the available uplink bandwidth, ensuring a consistent baseline experience for all concurrent guests.

MAC Randomization

A privacy feature in modern operating systems (iOS 14+, Android 10+) that generates a unique random MAC address when connecting to different WiFi networks, preventing persistent hardware-based tracking.

Forces venue operators to use identity-based captive portal logins rather than hardware address tracking to identify and re-engage returning visitors.

DHCP Exhaustion

A network failure condition where the DHCP server has assigned all available IP addresses in its configured pool, preventing new devices from obtaining an IP address and connecting to the network.

A common and easily preventable failure in high-footfall venues with undersized subnets or excessively long DHCP lease times.

Band Steering

A wireless controller feature that detects dual-band capable client devices and actively encourages or forces them to connect to the 5 GHz band rather than the more congested 2.4 GHz band.

Improves overall network performance in high-density deployments by distributing clients across the available spectrum and reducing co-channel interference on the 2.4 GHz band.

OpenRoaming

A Wireless Broadband Alliance (WBA) federation standard that enables automatic, secure WiFi connections across participating networks using 802.1X/EAP authentication, without requiring users to interact with a captive portal.

Provides a seamless, cellular-like connectivity experience for users of participating identity providers. Purple operates as an identity provider within the OpenRoaming federation under its Connect licence.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandated by the major card schemes (Visa, Mastercard, Amex) requiring any organisation that accepts, processes, stores, or transmits payment card data to maintain a secure, segmented network environment.

Directly relevant to any retail or hospitality WiFi deployment where payment terminals share physical network infrastructure with guest access points. Requirement 1.3 mandates strict isolation of the cardholder data environment from untrusted networks.

UTM Firewall (Unified Threat Management)

A network security appliance that combines multiple security functions—including stateful packet inspection, intrusion prevention, application control, DNS filtering, and VPN—into a single managed platform.

The central enforcement point for VLAN routing rules, per-user bandwidth policies, and content filtering in an enterprise guest WiFi deployment.

Worked Examples

A 200-room hotel is upgrading its guest WiFi. During peak evening hours, guests complain about slow speeds and dropped connections, despite the hotel having a 1 Gbps symmetric fiber uplink. Investigation reveals the current setup uses a single flat /24 subnet for both staff and guests, with no traffic shaping configured. The hotel also wants to start capturing guest email addresses for a post-stay marketing programme.

Phase 1 — Network Redesign:

- Implement VLAN segmentation. Move all staff devices, POS terminals, and the property management system to VLAN 10 (/24 subnet). Move guests to VLAN 20 with a /22 subnet (1,022 usable IPs) to accommodate peak occupancy with multiple devices per guest.

- Configure the UTM firewall with strict ACLs: Guest VLAN 20 has internet access only; all routes to VLAN 10 are explicitly denied.

Phase 2 — Performance Optimisation: 3. Configure per-user bandwidth limits of 10 Mbps down / 5 Mbps up on the firewall. This ensures the 1 Gbps pipe is distributed fairly among 400+ concurrent devices. 4. Enable Band Steering on the wireless controller to push capable devices to the less congested 5 GHz band. 5. Reduce DHCP lease time from the default 24 hours to 2 hours to prevent IP exhaustion during peak check-in periods.

Phase 3 — Captive Portal and Data Capture: 6. Deploy a branded captive portal (e.g., via Purple Guest WiFi) requiring email authentication. 7. Configure the splash page with an explicit, un-ticked GDPR opt-in checkbox for the post-stay marketing programme. 8. Integrate the portal's API with the hotel's CRM to sync authenticated guest profiles and trigger automated post-stay email sequences.

A 50-store retail chain wants to use their free guest WiFi to build their marketing database. They currently use a WPA2 pre-shared key (password printed on receipts) across all stores and have zero visibility into who is connecting or how long they stay. The marketing team wants to send weekly promotional emails to WiFi users, and the IT team is concerned about PCI DSS compliance given that payment terminals are on the same physical switches.

Step 1 — Remove the Pre-Shared Key: Transition the guest SSID to an open network (no password) that immediately redirects to a captive portal. This eliminates the shared secret vulnerability and enables per-user authentication.

Step 2 — VLAN Segmentation for PCI DSS: Create a dedicated Guest VLAN (e.g., VLAN 20) on all managed switches. Assign POS terminals to the existing Corporate VLAN (VLAN 10). Configure ACLs on the firewall to enforce hard isolation between the two VLANs. Document this segmentation as part of the PCI DSS network diagram.

Step 3 — Captive Portal with GDPR-Compliant Consent: Deploy a managed captive portal platform. Configure the splash page to require authentication via Email, Google, or Facebook. Include a clearly worded, un-ticked opt-in checkbox: 'I agree to receive promotional emails from [Brand Name]. You can unsubscribe at any time.'

Step 4 — CRM Integration and Automation: Connect the portal's API to the retailer's CRM (e.g., Salesforce, Klaviyo). Sync authenticated user profiles, visit timestamps, and store location data. Configure an automated welcome email triggered on first connection, and a re-engagement campaign triggered when a known user has not connected for 30 days.

Practice Questions

Q1. Your marketing team wants to collect guest email addresses via the new WiFi hotspot. They suggest setting the DHCP lease time to 24 hours so guests do not have to log in repeatedly during the day. Your venue sees 3,000 unique visitors per day. Your guest subnet is a /23 (510 usable IPs). What is the architectural flaw in this request, and how do you resolve it while still meeting the marketing team's requirement?

Hint: Consider the relationship between the number of daily visitors, the subnet size, and the lease duration. Then think about how to separate the network-layer concern from the application-layer concern.

View model answer

The architectural flaw is that a 24-hour lease time on a /23 subnet with 3,000 daily visitors will cause rapid DHCP exhaustion. Once 510 devices have connected, no new devices will receive an IP address for up to 24 hours. The solution is twofold: First, expand the subnet to at least a /21 (2,046 IPs) to accommodate peak concurrent devices. Second, reduce the DHCP lease time to 30–60 minutes to recycle IP addresses as guests leave the venue. To satisfy the marketing team's requirement that guests do not have to re-authenticate repeatedly, configure the captive portal controller to remember authenticated MAC addresses (or user identity tokens) for 24 hours. This allows a returning device to obtain a new IP via DHCP but bypass the splash page, delivering the seamless experience the marketing team wants without breaking the network.

Q2. A retail client wants to implement a captive portal but is concerned about the cost of replacing their existing unmanaged switches. They ask if they can run the guest WiFi on the same physical unmanaged switches as their Point of Sale terminals, with the guest network simply using a different SSID.

Hint: VLAN enforcement requires managed switch hardware. Consider what happens to traffic on an unmanaged switch.

View model answer

This configuration is not acceptable from a security or compliance standpoint. Unmanaged switches do not support 802.1Q VLAN tagging, meaning all traffic on the switch—regardless of SSID—is on the same broadcast domain. A guest device on the 'guest' SSID would be able to reach POS terminals on the same switch, violating PCI DSS Requirement 1.3. The client must replace unmanaged switches with managed Layer 2 switches that support 802.1Q VLAN tagging. The capital cost of managed switches is modest compared to the liability exposure of a PCI DSS breach or the fines associated with a data compromise.

Q3. You are deploying access points in a high-density conference centre that hosts events with up to 1,500 concurrent WiFi users. You notice significant latency and packet loss on the 2.4 GHz spectrum during events, even though the 5 GHz spectrum appears underutilised. How should you configure the wireless controller to address this, and what additional hardware consideration should you make?

Hint: Think about how to move capable devices off the congested frequency band, and consider the relationship between AP transmit power and client density.

View model answer

Enable Band Steering on the wireless controller. This feature detects if a client device is capable of connecting to the 5 GHz band and actively encourages or forces the device to associate there, freeing up the 2.4 GHz band for legacy devices. Additionally, reduce the transmit power on all APs. Counter-intuitively, in high-density deployments, lower transmit power improves performance by reducing co-channel interference between adjacent APs and encouraging clients to associate with the nearest AP rather than a distant one at high signal strength. Consider deploying additional APs at lower power rather than fewer APs at high power. Also enable 802.11r (Fast BSS Transition) to enable seamless roaming as users move through the venue.