Was ist MAC-Adressauthentifizierung? Wann man sie nutzen und wann man sie vermeiden sollte

Dieser maßgebliche technische Leitfaden behandelt die MAC-Adressauthentifizierung in Unternehmens-WiFi-Umgebungen – wie RADIUS-basierte MAC-Authentifizierung auf Layer 2 funktioniert, ihre inhärenten Sicherheitslücken (einschließlich MAC-Spoofing und die Auswirkungen der MAC-Randomisierung auf OS-Ebene) und die genauen operativen Kontexte, in denen sie ein gültiges Werkzeug zur Verwaltung von IoT- und kopflosen Geräten bleibt. Er bietet umsetzbare Bereitstellungsanleitungen für IT-Manager und Netzwerkarchitekten in den Bereichen Gastgewerbe, Einzelhandel, Gesundheitswesen und öffentlicher Sektor, mit realen Fallbeispielen, Entscheidungsrahmen und Integrationskontext für die Gast-WiFi- und Analyseplattform von Purple.

Listen to this guide

View podcast transcript

- Zusammenfassung

- Technischer Überblick

- Wie die MAC-Adressauthentifizierung funktioniert

- Sicherheitsbeschränkungen und Schwachstellen

- Implementierungsleitfaden

- Wann MAC-Authentifizierung verwendet werden sollte

- Wann MAC-Authentifizierung zu vermeiden ist

- Best Practices für die Bereitstellung

- Best Practices

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung

Für IT-Führungskräfte in Unternehmen, die komplexe Standorte verwalten – von weitläufigen Hotelanlagen und Einzelhandelsketten bis hin zu Stadien und Einrichtungen des öffentlichen Sektors – ist die Sicherung des Netzwerkzugangs für eine explosionsartig wachsende Anzahl nicht verwalteter Geräte eine kritische operative Herausforderung. Die MAC-Adressauthentifizierung, obwohl als eigenständiges Sicherheitsprotokoll grundsätzlich begrenzt, bleibt ein notwendiger Mechanismus für das Onboarding von IoT-Geräten, älterer Hardware und kopflosen Systemen, die 802.1X oder Captive Portals nicht unterstützen können.

Dieser Leitfaden analysiert die Architektur der MAC-basierten RADIUS-Authentifizierung und bewertet ihren operativen Nutzen im Vergleich zu ihren inhärenten Sicherheitslücken. Wir behandeln genau, wann MAC-Authentifizierung eingesetzt werden sollte, um Abläufe zu optimieren, wann sie vermieden werden sollte, um Risiken zu mindern, und wie moderne Unternehmens-WiFi-Plattformen diese Kontrollen integrieren, um robuste Sicherheitslagen aufrechtzuerhalten, ohne die Konnektivität zu opfern. Das Kernprinzip: MAC-Authentifizierung ist ein Mechanismus zur Netzwerkzugangskontrolle, kein Sicherheitsprotokoll. Setzen Sie sie entsprechend ein.

Technischer Überblick

Wie die MAC-Adressauthentifizierung funktioniert

Die MAC (Media Access Control)-Adressauthentifizierung arbeitet auf Layer 2 des OSI-Modells. Im Gegensatz zu IEEE 802.1X, das einen Supplikanten auf dem Client-Gerät erfordert, um Anmeldeinformationen mithilfe von EAP-Methoden wie PEAP-MSCHAPv2 oder EAP-TLS auszuhandeln, verlässt sich die MAC-Authentifizierung ausschließlich auf die Hardware-Adresse des Geräts als sowohl Identifikator als auch Authentifikator.

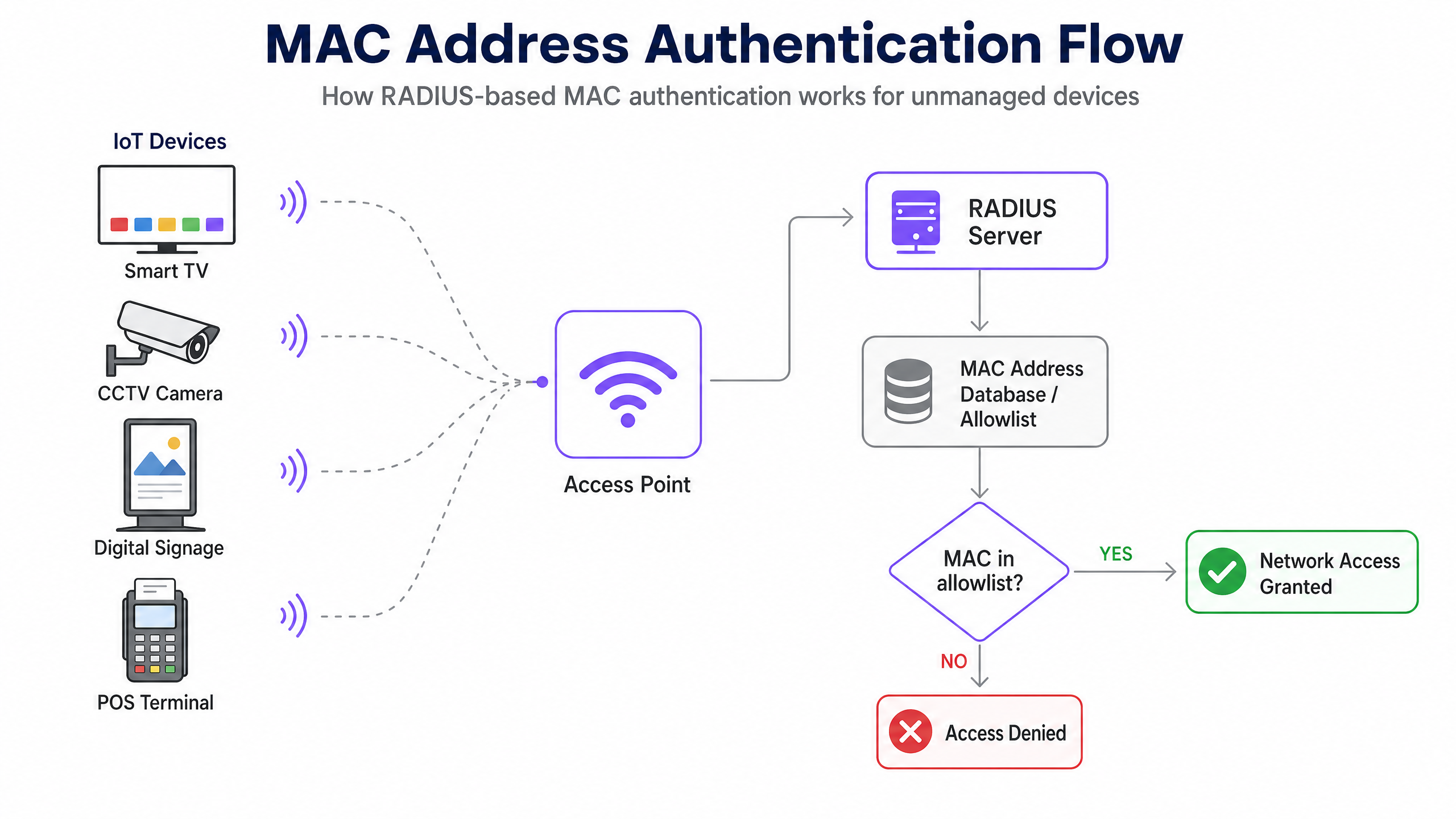

Die Authentifizierungssequenz läuft wie folgt ab: Wenn ein Gerät versucht, sich mit einem Wireless Access Point (AP) zu verbinden, fängt der AP die Verbindungsanfrage ab und extrahiert die MAC-Adresse des Clients – eine eindeutige 48-Bit-Kennung, die vom Hersteller dem Network Interface Controller (NIC) zugewiesen wird. Der AP, der als RADIUS-Client fungiert, leitet eine Access-Request-Nachricht an den RADIUS-Server weiter. In einer typischen Implementierung wird die MAC-Adresse sowohl als Benutzername als auch als Passwort übermittelt, oft ohne Trennzeichen formatiert (z. B. A4CF12388E7F), obwohl die Implementierungen der Anbieter variieren. Der RADIUS-Server fragt sein Backend ab – üblicherweise ein LDAP-Verzeichnis, Active Directory oder einen dedizierten Identitätsspeicher –, um zu überprüfen, ob die MAC-Adresse in einer Positivliste existiert. Eine Übereinstimmung führt zu einer Access-Accept-Nachricht, und der AP gewährt Netzwerkzugang, optional unter Zuweisung eines spezifischen VLANs. Keine Übereinstimmung führt zu einem Access-Reject, und dem Gerät wird die Verbindung verweigert oder es wird in ein eingeschränktes Quarantäne-VLAN verschoben.

Sicherheitsbeschränkungen und Schwachstellen

Die grundlegende Schwäche der MAC-Authentifizierung besteht darin, dass MAC-Adressen in IEEE 802.11 Management Frames im Klartext übertragen werden. Jeder Akteur mit einem einfachen Paketanalysator – Wireshark, Kismet oder ähnliches – kann legitim kommunizierende MAC-Adressen im Netzwerk passiv erfassen, ohne aktive Intrusion. Sobald eine gültige MAC-Adresse identifiziert ist, verwendet der Angreifer Tools wie macchanger (Linux) oder integrierte OS-Dienstprogramme, um seine eigene NIC an die erfasste Adresse anzupassen.

Da der RADIUS-Server keine kryptografische Challenge-Response durchführt – er prüft lediglich, ob die Zeichenfolge mit einem Datenbankeintrag übereinstimmt –, erhält das gespoofte Gerät identische Netzwerkprivilegien wie das legitime Gerät. Dies ist kein theoretischer Angriff; er erfordert kein Spezialwissen und dauert weniger als zwei Minuten.

Darüber hinaus bietet die MAC-Authentifizierung keine Verschlüsselung für die Datenlast. Sofern die SSID nicht mit WPA2-PSK, WPA3-SAE oder Opportunistic Wireless Encryption (OWE) gesichert ist, bleibt der gesamte Datenverkehr anfällig für Abfangen. Aus diesem Grund muss die MAC-Authentifizierung immer als eine Form der Netzwerkzugangskontrolle (NAC) verstanden werden, nicht als Sicherheitsgrenze.

Eine weitere operative Komplikation ist mit der weit verbreiteten Einführung der MAC-Adressen-Randomisierung entstanden. Apple führte in iOS 14 (2020) pro Netzwerk randomisierte MAC-Adressen ein, und Android folgte mit Android 10. Windows 11 aktiviert die Randomisierung standardmäßig. Wenn sich ein Consumer-Gerät mit einem Netzwerk verbindet, präsentiert es eine randomisierte, temporäre MAC-Adresse anstelle seiner hardwareseitig festgeschriebenen Adresse. Dies unterbricht direkt jedes System, das sich auf MAC-Adressen verlässt, um wiederkehrende Benutzer zu identifizieren oder zu authentifizieren – einschließlich MAC-Caching für den Captive Portal Bypass in Gast-WiFi -Netzwerken.

Implementierungsleitfaden

Wann MAC-Authentifizierung verwendet werden sollte

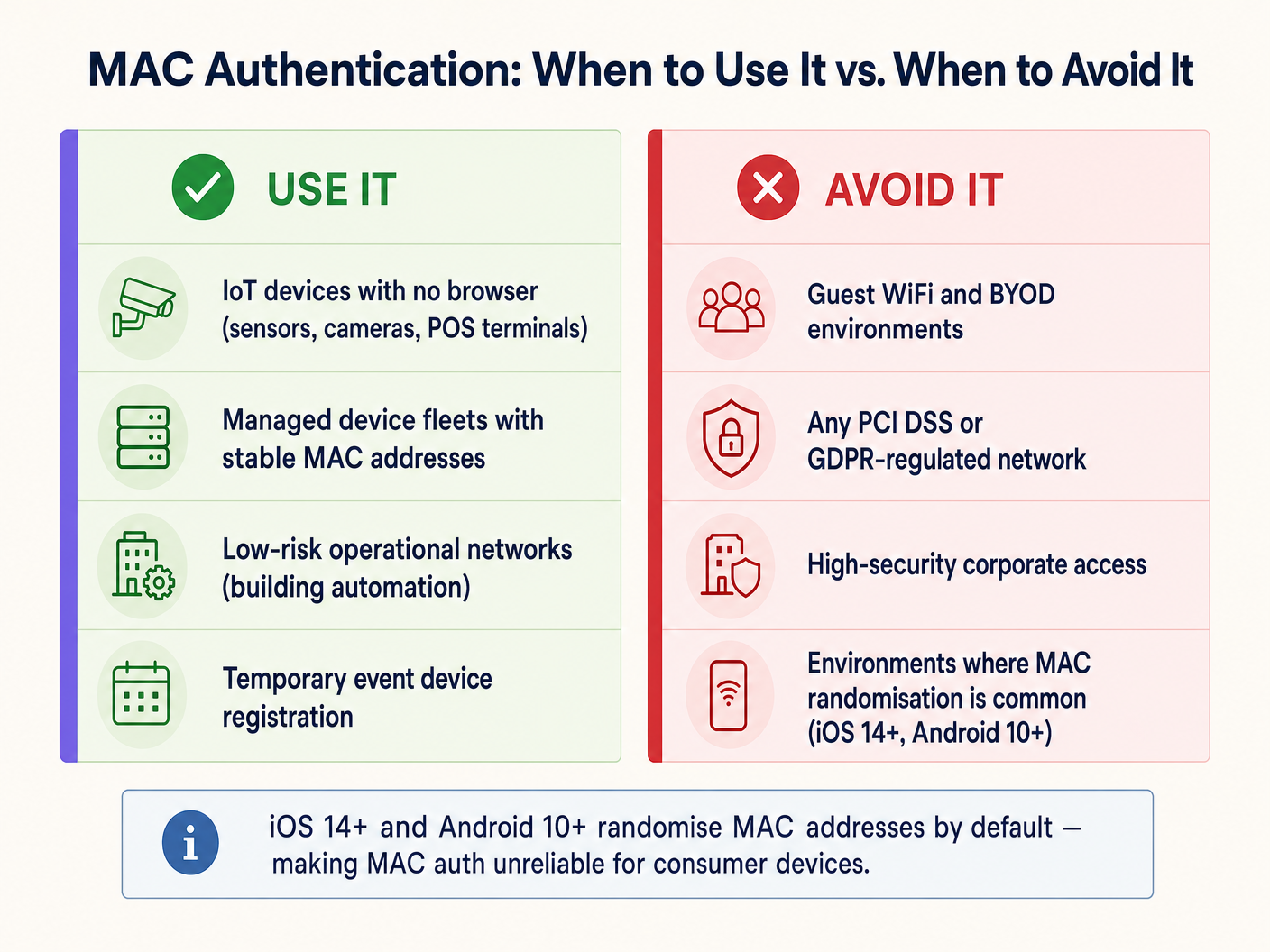

Die MAC-Authentifizierung ist ausschließlich für Geräteklassen geeignet, denen die Fähigkeit fehlt, sich über robustere Methoden zu authentifizieren. Die primären Anwendungsfälle sind:

| Geräteklasse | Beispiele | Begründung |

|---|---|---|

| Kopflose IoT-Geräte | Smart-TVs, Überwachungskameras, Umweltsensoren | Keine Browser- oder Supplikantenfähigkeit |

| Betriebstechnologie (OT) | HLK-Steuerungen, Gebäudeleitsysteme (BMS), Zutrittskontrollpaneele | Legacy-Protokolle, keine 802.1X-Unterstützung |

| Ältere POS-Terminals | Ältere Einzelhandels-Zahlungsterminals | Nur WPA2-PSK; MAC-Filterung fügt eine schwache sekundäre Schicht hinzu |

| Verwaltete Geräteflotten | Drucker, VoIP-Telefone, Barcode-Scanner | Stabile, bekannte MAC-Adressen; zentral verwaltet |

| Temporäre Veranstaltungsausrüstung | AV-Ausrüstung, Event-Tablets | Kurzfristiger, kontrollierter Einsatz |

Für Einzelhandels -Umgebungen deckt dies typischerweise das Back-of-House-Betriebsnetzwerk ab: Bestandsverwaltungsscanner, digitale Preisschilder und Gebäudeautomationssysteme. Für das Gastgewerbe umfasst es In-Room-Entertainment-Systeme, intelligente Thermostate und IP-Telefonie-Endgeräte. Für das Gesundheitswesen deckt es Infusionspumpen, Patientenüberwachungsgeräte und ältere Diagnosegeräte ab.

Wann MAC-Authentifizierung zu vermeiden ist

IT-Architekten müssen die MAC-Authentifizierung in mehreren kritischen Szenarien aktiv vermeiden:

Gast-WiFi- und BYOD-Netzwerke. Dies ist das betrieblich bedeutendste Problem für Betreiber von Veranstaltungsorten heute. Moderne mobile Betriebssysteme randomisieren MAC-Adressen standardmäßig. Wenn eine Gast-WiFi -Bereitstellung auf MAC-Caching angewiesen ist, um eine nahtlose Re-Authentifizierung für wiederkehrende Besucher zu ermöglichen, wird dies bei den meisten modernen Geräten fehlschlagen. Das Gerät des Gastes präsentiert bei jedem Besuch eine neue zufällige MAC-Adresse, das Netzwerk behandelt sie als neuen Benutzer, und sie werden jedes Mal durch das captive portal gezwungen. Dies verschlechtert die Benutzererfahrung und verfälscht die Daten wiederkehrender Besucher in WiFi Analytics -Plattformen. Die Lösung ist Passpoint (Hotspot 2.0) oder ein sicheres captive portal mit persistenten Sitzungstoken.

Hochsichere Unternehmensnetzwerke. Jedes Netzwerksegment, das sensible Unternehmensdaten verarbeitet, muss mindestens 802.1X mit EAP-TLS (zertifikatbasiert) oder PEAP-MSCHAPv2 verwenden. Eine detaillierte Bereitstellungsanleitung finden Sie unter Einrichtung von Enterprise WiFi auf iOS und macOS mit 802.1X . Die MAC-Authentifizierung bietet keinen sinnvollen Schutz vor Insider-Bedrohungen oder gezielten Angriffen auf die Unternehmensinfrastruktur.

PCI DSS-regulierte Umgebungen. PCI DSS v4.0 Anforderung 8 schreibt starke Authentifizierungskontrollen für alle Systeme in der Karteninhaberdatenumgebung (CDE) vor. Die MAC-Authentifizierung erfüllt nicht die Definition einer starken Authentifizierung und kann nicht als primäre Zugriffskontrolle für Systeme verwendet werden, die Zahlungsdaten berühren. Die VLAN-Segmentierung kann MAC-authentifizierte Geräte von der CDE isolieren, aber das Zahlungsnetzwerk selbst muss 802.1X oder Äquivalentes verwenden.

GDPR-regulierte Datenumgebungen. Die Speicherung von MAC-Adressen als personenbezogene Datenidentifikatoren (was sie gemäß GDPR Artikel 4 sein können) erfordert eine rechtmäßige Grundlage und angemessene Sicherheitsmaßnahmen. Die Verwendung von MAC-Adressen als Authentifizierungsnachweise in Netzwerken, die personenbezogene Daten verarbeiten, schafft sowohl ein Sicherheits- als auch ein Compliance-Risiko.

Best Practices für die Bereitstellung

Bei der Implementierung der MAC-Authentifizierung für notwendige IoT-Geräteklassen sind die folgenden herstellerneutralen Praktiken nicht verhandelbar:

VLAN-Segmentierung. Platzieren Sie MAC-authentifizierte Geräte niemals im selben VLAN wie Unternehmensbenutzer, Server oder Zahlungssysteme. Weisen Sie sie einem dedizierten IoT-VLAN mit strengen Firewall-ACLs zu, die den Zugriff nur auf die spezifischen Dienste beschränken, die sie benötigen. Dies ist die wichtigste kompensierende Kontrolle. Weitere Hinweise zur Netzwerksicherheitsarchitektur finden Sie unter Access Point Security: Ihr Enterprise-Leitfaden 2026 und Schützen Sie Ihr Netzwerk mit starkem DNS und Sicherheit .

Kombination mit WPA2/WPA3-Verschlüsselung. Konfigurieren Sie die SSID immer mit WPA2-PSK oder WPA3-SAE, um die drahtlose Nutzlast zu verschlüsseln. Die MAC-Authentifizierung steuert, wer dem Netzwerk beitreten kann; die Verschlüsselung schützt, was übertragen wird.

Geräteprofilierung und Anomalieerkennung. Implementieren Sie NAC-Lösungen, die Geräteprofilierung integrieren. Wenn sich ein Gerät mit der MAC-Adresse eines registrierten Smart-TVs authentifiziert, aber die Verkehrsmuster einer Windows-Workstation aufweist (DNS-Abfragen, SMB-Verkehr, HTTP-Browsing), sollte das System es bis zur Untersuchung dynamisch unter Quarantäne stellen.

Lebenszyklusmanagement der Allowlist. Pflegen Sie einen strengen Lebenszyklus für die MAC-Allowlist. Ausgemusterte Geräte müssen umgehend entfernt werden. Veraltete Einträge sind ein direkter Angriffsvektor für Spoofing. Automatisieren Sie den Audit-Prozess, wo immer möglich, und kennzeichnen Sie MAC-Einträge, die seit mehr als 90 Tagen nicht im Netzwerk gesehen wurden.

Separate SSIDs pro Geräteklasse. Vermeiden Sie es, IoT-Geräte und Benutzergeräte auf derselben SSID zu mischen. Verwenden Sie dedizierte SSIDs für IoT-, Unternehmens- und Gastverkehr, die jeweils einem eigenen VLAN mit entsprechenden Sicherheitsrichtlinien zugeordnet sind.

Best Practices

Die folgende Tabelle fasst die empfohlene Authentifizierungsmethode nach Geräteklasse und Compliance-Kontext zusammen:

| Szenario | Empfohlene Authentifizierungsmethode | MAC-Authentifizierungsrolle |

|---|---|---|

| Unternehmens-Laptops und -Smartphones | 802.1X (EAP-TLS oder PEAP) | Keine |

| Gast-Smartphones und -Tablets | Captive portal / Passpoint | Keine (MAC-Randomisierung macht es unzuverlässig) |

| Headless IoT (Kameras, Sensoren) | MAC Auth + WPA2/3-PSK | Primär (einzige praktikable Option) |

| Ältere POS-Terminals | MAC Auth + WPA2-PSK + VLAN-Isolation | Sekundär (kompensierende Kontrolle) |

| Medizinische Geräte (HIPAA) | 802.1X wo möglich; MAC Auth + striktes VLAN falls nicht | Letzter Ausweg mit maximaler Segmentierung |

| Event-/temporäre Geräte | MAC Auth mit zeitlich begrenztem VLAN-Zugriff | Geeignet für kurzfristige, kontrollierte Bereitstellung |

Für Organisationen, die in verschiedenen Sektoren tätig sind, einschließlich Transport -Drehkreuze und Einrichtungen des öffentlichen Sektors, bleibt das Prinzip konsistent: Authentifizieren Sie die Geräteklasse mit der stärksten Methode, die sie unterstützt, und kompensieren Sie schwächere Methoden mit Netzwerk-Level-Kontrollen.

Fehlerbehebung & Risikominderung

Symptom: MAC-authentifizierte Geräte können sich zeitweise nicht verbinden.

Grundursache: Die NIC-Firmware des Geräts generiert möglicherweise randomisierte oder lokal verwaltete MAC-Adressen. Vergewissern Sie sich, dass das Gerät so konfiguriert ist, dass es seine fest codierte Hardware-MAC verwendet. Überprüfen Sie die RADIUS-Serverprotokolle auf Access-Reject-Meldungen und gleichen Sie diese mit dem Allowlist-Format ab (einige RADIUS-Server erfordern ein durch Doppelpunkte getrenntes Format AA:BB:CC:DD:EE:FF; andere erfordern keine Trennzeichen).

Symptom: Die Metriken für wiederkehrende Gastbesucher sinken trotz stabiler Besucherzahlen. Grundursache: MAC-Randomisierung auf iOS 14+/Android 10+-Geräten. Der MAC-Caching-Mechanismus ist für moderne Endverbrauchergeräte nicht mehr zuverlässig. Stellen Sie auf sitzungstokenbasierte Re-Authentifizierung oder Passpoint um, um genaue WiFi Analytics -Daten wiederherzustellen.

Symptom: Unerwartete Geräte erscheinen im N"e IoT VLAN. Grundursache: MAC-Spoofing oder eine Zulassungsliste, die kürzlich nicht überprüft wurde. Implementieren Sie Geräteprofiling, um Diskrepanzen zwischen dem erwarteten Geräteverhalten und den tatsächlichen Datenverkehrsmustern zu erkennen. Überprüfen Sie RADIUS-Accounting-Protokolle auf ungewöhnliche Sitzungsdauern oder Datenvolumen.

Symptom: Leistungsabfall des RADIUS-Servers während Spitzenzeiten. Grundursache: Hohes Volumen an Access-Request-Nachrichten von einer großen IoT-Flotte. Implementieren Sie RADIUS-Proxy-Caching oder eine dedizierte RADIUS-Instanz für die MAC-Authentifizierung, um den primären Authentifizierungsserver, der 802.1X verarbeitet, zu entlasten.

ROI & Geschäftsauswirkungen

Der strategische – und nicht breitflächige – Einsatz der MAC-Authentifizierung wirkt sich direkt auf die betriebliche Effizienz und die Sicherheitsposition aus. Für einen großen Gastronomiebetrieb, der über 2.000 IoT-Geräte in den Zimmern verwaltet, entfällt durch die Automatisierung des Onboardings von Smart-TVs, Thermostaten und IP-Telefonen über eine vorab bereitgestellte MAC-Zulassungsliste die Notwendigkeit einer manuellen Konfiguration pro Gerät, wodurch die Bereitstellungszeit im Vergleich zur manuellen Eingabe von Anmeldeinformationen um geschätzte 60–70 % reduziert wird. Helpdesk-Tickets im Zusammenhang mit IoT-Konnektivität sinken typischerweise um 35–45 %, wenn Geräte über RADIUS-Attribute konsistent dem richtigen VLAN zugewiesen werden.

Umgekehrt führt der Versuch, die MAC-Authentifizierung für Gastnetzwerke zu verwenden, zu messbaren negativen Ergebnissen. Einrichtungen, die sich auf MAC-Caching für den Captive Portal-Bypass verlassen, melden, dass die Identifikationsraten wiederkehrender Besucher von 70–80 % auf unter 20 % sinken, in Netzwerken, in denen die Mehrheit der Benutzer moderne iOS- oder Android-Geräte besitzt. Dies untergräbt direkt den ROI der Guest WiFi Marketing & Analytics Platform , wo Daten von wiederkehrenden Besuchern personalisierte Marketingkampagnen und Kundenbindung fördern.

Der Business Case ist klar: Investieren Sie in den richtigen Authentifizierungsmechanismus für jede Geräteklasse. Die MAC-Authentifizierung für IoT-Geräte reduziert den Betriebsaufwand. Sichere Captive Portals und Passpoint für Gastgeräte schützen die Integrität der Analysen und die Compliance-Position. Die beiden sollten niemals verwechselt werden.

Key Definitions

MAC Address (Media Access Control Address)

A unique 48-bit hardware identifier assigned to a network interface controller (NIC) by the manufacturer, typically represented as six pairs of hexadecimal digits (e.g., A4:CF:12:38:8E:7F).

Used in MAC authentication as both the username and password submitted to the RADIUS server. Its cleartext transmission in 802.11 management frames makes it trivially capturable.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) management for users and devices connecting to a network service.

The server-side component of MAC authentication. It receives Access-Request messages from the access point, queries the MAC allowlist, and returns Access-Accept or Access-Reject responses.

MAC Spoofing

The act of altering the factory-assigned MAC address of a network interface to impersonate another device on the network.

The primary attack vector against MAC authentication. Requires no specialist tools or knowledge — standard OS utilities or freely available software (e.g., macchanger on Linux) can accomplish it in under two minutes.

MAC Address Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+, Windows 11) that generates a temporary, per-network random MAC address when connecting to WiFi, rather than using the device's hardware-burned address.

The reason MAC authentication and MAC caching fail for modern consumer devices on guest networks. Directly impacts returning visitor analytics and seamless re-authentication workflows.

Headless Device

A computing device that operates without a monitor, graphical user interface, keyboard, or other input peripherals.

The primary legitimate use case for MAC authentication. Headless devices (smart TVs, IP cameras, sensors) cannot interact with captive portals or input 802.1X credentials, making MAC authentication the only viable onboarding mechanism.

VLAN Segmentation

The practice of logically dividing a physical network into multiple isolated virtual networks (VLANs), each with its own traffic policies and firewall rules.

The critical compensating control for MAC authentication deployments. By confining MAC-authenticated devices to a restricted VLAN, the blast radius of a successful MAC spoofing attack is contained.

IEEE 802.1X

An IEEE standard for port-based network access control that provides cryptographic authentication using the Extensible Authentication Protocol (EAP), requiring a supplicant on the client device, an authenticator (the AP), and an authentication server (RADIUS).

The secure alternative to MAC authentication for all capable devices. Should be the default authentication method for corporate devices, managed endpoints, and any device handling sensitive data.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance certification programme (based on IEEE 802.11u) that enables automatic, secure authentication to WiFi networks using digital certificates or SIM credentials, without requiring captive portal interaction.

The strategic replacement for MAC caching on guest networks. Provides seamless re-authentication for returning users without relying on MAC addresses, resolving the MAC randomisation problem.

Network Access Control (NAC)

A security approach that enforces policy on devices seeking to access network resources, including pre-admission checks (device health, authentication) and post-admission monitoring (traffic behaviour, anomaly detection).

The broader category under which MAC authentication falls. MAC authentication is a basic form of NAC; enterprise deployments should layer it with device profiling and anomaly detection for meaningful security value.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication handshake used in WPA3 Personal mode, replacing the WPA2 four-way handshake with a more secure Dragonfly key exchange that is resistant to offline dictionary attacks.

The recommended encryption standard to pair with MAC authentication on IoT SSIDs, ensuring that even if a device's MAC is spoofed, the attacker still needs the correct PSK to decrypt the traffic.

Worked Examples

A national retail chain is deploying 500 new digital signage displays across its stores. The displays run a stripped-down Linux OS that does not support 802.1X supplicants or captive portal interactions. The network architect needs to connect them securely without disrupting the corporate or guest networks.

Deploy a dedicated SSID exclusively for the digital signage fleet, secured with WPA3-SAE (or WPA2-PSK if WPA3 is unsupported by the display hardware). Enable MAC address authentication on this SSID. Pre-register all 500 MAC addresses in the central RADIUS server's allowlist, sourced from the device procurement manifest. Configure the RADIUS server to assign all authenticated displays to a dedicated IoT VLAN (e.g., VLAN 50). Apply strict firewall ACLs on VLAN 50 permitting only outbound HTTPS traffic to the specific CMS cloud endpoint and NTP server. Block all inbound connections and all lateral traffic to other VLANs. Schedule a quarterly RADIUS allowlist audit to remove decommissioned display entries.

A 400-room hotel is reporting that returning guests are being forced through the captive portal on every visit, despite the portal being configured to remember devices for 90 days using MAC address caching. The guest WiFi network has been operating this way for three years without issues, but complaints have increased sharply over the past 18 months.

The root cause is MAC address randomisation, introduced as a default behaviour in iOS 14 (September 2020) and Android 10. The 18-month timeline aligns with the widespread adoption of these OS versions across the guest base. The MAC caching mechanism is no longer reliable for modern consumer devices. The immediate fix is to remove MAC caching as the re-authentication mechanism and replace it with a persistent session token stored in the captive portal backend, keyed to the user's email address or loyalty account rather than their MAC address. The medium-term solution is to deploy Passpoint (Hotspot 2.0) credentials, which use cryptographic certificates to identify returning users regardless of MAC address, providing seamless re-authentication without a captive portal interaction.

Practice Questions

Q1. A stadium operations director wants to deploy 200 wireless point-of-sale (POS) terminals for concession vendors. The terminals only support WPA2-PSK and MAC authentication. The director suggests placing them on the main corporate SSID to simplify network management. What is your recommendation, and what are the compliance implications?

Hint: Consider PCI DSS Requirement 8 (strong authentication) and the network segmentation requirements for cardholder data environments.

View model answer

Reject the proposal immediately. Placing POS terminals on the corporate SSID violates PCI DSS network segmentation requirements and creates a direct path from a MAC-spoofable device into the corporate network. The correct architecture is: create a dedicated SSID for POS terminals, secured with WPA2-PSK and MAC authentication, mapped to a dedicated POS VLAN. Apply firewall rules that permit only outbound traffic to the payment gateway processor over HTTPS (port 443). Block all inter-VLAN routing between the POS VLAN and the corporate or guest VLANs. Document this segmentation for the PCI DSS QSA audit. The MAC authentication provides a basic access control layer; the VLAN and firewall rules provide the actual security boundary.

Q2. Your WiFi Analytics dashboard shows that returning visitor identification rates have dropped from 74% to 18% over the past 12 months, despite stable foot traffic at your retail venues. The network uses MAC address caching to bypass the captive portal for returning visitors. What is the root cause, and what is the remediation path?

Hint: Consider the timeline of major mobile OS updates and their privacy features.

View model answer

The root cause is MAC address randomisation. iOS 14 (September 2020) and Android 10 introduced per-network randomised MAC addresses as a default privacy feature. As the guest device base has upgraded to these OS versions, the MAC caching mechanism has progressively failed, causing the analytics platform to treat returning visitors as new users. Immediate remediation: replace MAC caching with a persistent session token system, where the captive portal stores a long-lived cookie or token keyed to the user's email address or loyalty account, allowing the portal to recognise returning users without relying on MAC addresses. Strategic remediation: deploy Passpoint (Hotspot 2.0) to provide seamless, certificate-based re-authentication that is entirely independent of MAC addresses.

Q3. A hospital IT manager needs to connect 50 legacy infusion pumps to the clinical WiFi network. The pumps cannot handle captive portals or 802.1X supplicants. The manager plans to deploy an open SSID with MAC authentication as the sole access control. What is the critical security flaw, and how should the architecture be corrected?

Hint: MAC authentication controls access; it does not protect data in transit. Consider HIPAA Security Rule requirements for data encryption.

View model answer

The critical flaw is the absence of wireless encryption. An open SSID transmits all data in cleartext over the air. Any attacker within radio range can capture all traffic from the infusion pumps — including patient data, dosage commands, and device telemetry — using a standard packet analyser. This is a direct HIPAA Security Rule violation (45 CFR § 164.312(e)(2)(ii) — encryption of ePHI in transit). The corrected architecture must use WPA2-PSK (or WPA3-SAE) on the SSID in addition to MAC authentication, ensuring the wireless payload is encrypted. The pumps must be placed on a dedicated clinical device VLAN with firewall rules restricting traffic to the specific clinical information system they communicate with. The PSK should be complex, stored in the network management system, and rotated on a defined schedule.

Q4. A conference centre IT team is planning to deploy MAC authentication across all SSIDs — including the guest network, the exhibitor network, and the AV equipment network — to simplify management with a single authentication approach. Evaluate this proposal.

Hint: Consider the different device classes and user types on each network, and the impact of MAC randomisation on the guest network.

View model answer

The proposal is inappropriate for two of the three networks. For the AV equipment network (headless devices, stable MAC addresses), MAC authentication is a valid and practical approach — pair it with WPA2/3 and a dedicated VLAN. For the exhibitor network (corporate laptops, tablets), MAC authentication is insufficient; exhibitors' devices support 802.1X and should be onboarded via a secure certificate or credential-based method. For the guest network (consumer smartphones and tablets), MAC authentication is actively counterproductive due to MAC randomisation — it will fail for the majority of modern devices and degrade the guest experience. The correct architecture uses three distinct authentication methods: MAC auth for AV equipment, 802.1X or a secure portal for exhibitors, and a captive portal with session-token-based re-authentication for guests.