Was ist WiFi-Sicherheit? Ein vollständiger Leitfaden zur Sicherheit drahtloser Netzwerke

Eine umfassende technische Referenz für IT-Führungskräfte zur Sicherung drahtloser Unternehmensnetzwerke. Dieser Leitfaden behandelt die Entwicklung von Verschlüsselungsprotokollen, architektonische Best Practices für die Segmentierung und Abwehrstrategien gegen gängige WiFi-Bedrohungen.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für die Geschäftsleitung

- Technischer Deep-Dive: Die Entwicklung von WiFi-Sicherheitsprotokollen

- WEP (Wired Equivalent Privacy)

- WPA (Wi-Fi Protected Access)

- WPA2

- WPA3: Der aktuelle Standard

- Gängige WiFi-Sicherheitsbedrohungen

- Implementierungsleitfaden: Architektonische Best Practices

- 1. Netzwerksegmentierung und VLANs

- 2. Robuste Authentifizierungsmechanismen

- 3. Implementierung der Client-Isolation

- Best Practices & Industriestandards

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

Für moderne Unternehmen – ob eine globale Einzelhandelskette, ein standortübergreifendes Gesundheitswesen oder ein Stadion mit hoher Kapazität – ist WiFi nicht länger nur eine Annehmlichkeit; es ist eine kritische Infrastruktur. Doch mit der zunehmenden Abhängigkeit von drahtlosen Netzwerken wächst auch die Angriffsfläche. Ein kompromittiertes drahtloses Netzwerk setzt das Unternehmen Datenlecks, Compliance-Verstößen (wie PCI DSS und GDPR) und schwerwiegenden Reputationsschäden aus.

Dieser umfassende technische Leitfaden beleuchtet die Grundlagen der WiFi-Sicherheit und beschreibt die Entwicklung von Verschlüsselungsstandards, gängige Bedrohungsvektoren und architektonische Best Practices zur Sicherung drahtloser Unternehmensumgebungen. Wir werden untersuchen, wie robuste Segmentierung eingesetzt, starke Authentifizierungsmechanismen implementiert und Plattformen wie Guest WiFi genutzt werden können, um ein sicheres, konformes und leistungsstarkes Netzwerk aufrechtzuerhalten und gleichzeitig verwertbare Geschäftsinformationen durch WiFi Analytics zu gewinnen.

Technischer Deep-Dive: Die Entwicklung von WiFi-Sicherheitsprotokollen

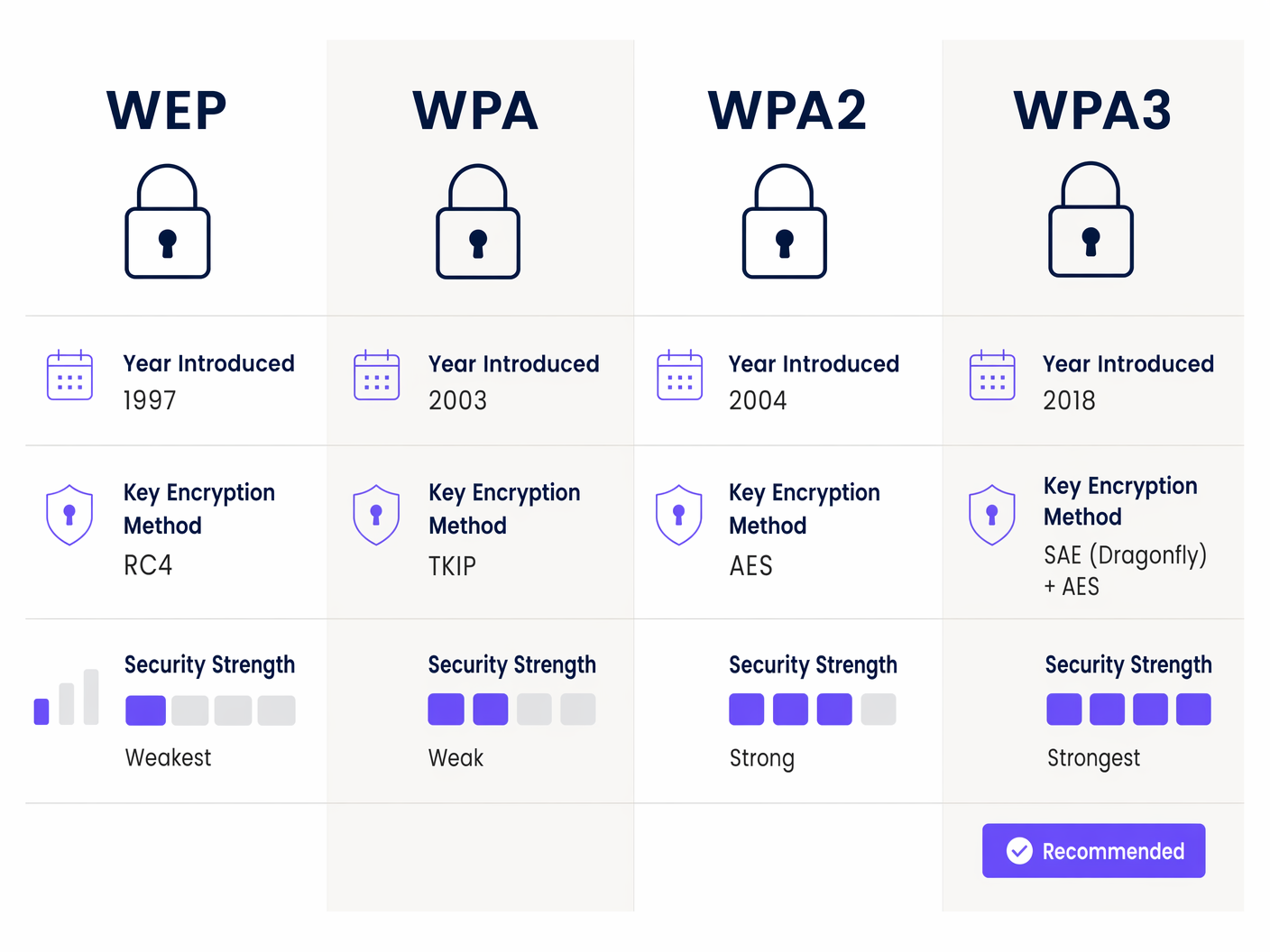

Um den aktuellen Stand der WiFi-Sicherheit zu verstehen, ist ein kurzer Blick auf ihre Geschichte erforderlich. Die Entwicklung der Sicherheitsprotokolle spiegelt ein ständiges Wettrüsten zwischen Netzwerktechnikern und böswilligen Akteuren wider.

WEP (Wired Equivalent Privacy)

1997 eingeführt, war WEP der ursprüngliche 802.11-Sicherheitsstandard. Es nutzte die RC4-Stromchiffre für Vertraulichkeit und CRC-32 für Integrität. Kryptografische Schwachstellen in seiner Implementierung machten es jedoch trivial einfach, mit leicht verfügbaren Tools zu knacken. WEP ist vollständig veraltet und seine Präsenz in jedem modernen Netzwerk stellt eine kritische Schwachstelle dar.

WPA (Wi-Fi Protected Access)

2003 als Übergangslösung für die Schwachstellen von WEP eingeführt, implementierte WPA das Temporal Key Integrity Protocol (TKIP). Obwohl es die Sicherheit durch dynamische Schlüsseländerungen verbesserte, basierte es immer noch auf der anfälligen RC4-Chiffre und wurde schließlich kompromittiert.

WPA2

2004 ratifiziert, wurde WPA2 über ein Jahrzehnt lang zum Unternehmensstandard. Es führte den Advanced Encryption Standard (AES) ein, der im Counter Mode Cipher Block Chaining Message Authentication Code Protocol (CCMP) arbeitet. WPA2 bot robuste Sicherheit, wurde aber schließlich als anfällig für Offline-Wörterbuchangriffe gegen den Four-Way-Handshake befunden, insbesondere die 2017 entdeckte KRACK-Schwachstelle (Key Reinstallation Attacks).

WPA3: Der aktuelle Standard

2018 eingeführt, behebt WPA3 die Mängel von WPA2 und ist der obligatorische Standard für alle neuen Wi-Fi CERTIFIED Geräte.

Wichtige Verbesserungen in WPA3:

- Simultaneous Authentication of Equals (SAE): Ersetzt den Pre-Shared Key (PSK)-Austausch. SAE ist ein sicheres Schlüsselvereinbarungsprotokoll, das Vorwärtsgeheimnis bietet und hochresistent gegen Offline-Wörterbuchangriffe ist. Selbst wenn ein Benutzer ein schwaches Passwort wählt, kann der Handshake nicht offline geknackt werden.

- WPA3-Enterprise: Bietet einen optionalen kryptografischen Stärkemodus mit 192 Bit, der Suite B-Kryptografie (z. B. ECDSA mit einer 384-Bit-Kurve und HMAC-SHA384) verwendet. Dies ist entscheidend für hochsensible Umgebungen wie Regierungs- oder Finanzinstitutionen.

- Opportunistic Wireless Encryption (OWE): Beantwortet die Frage "Ist öffentliches WiFi sicher?". OWE, als Wi-Fi Enhanced Open vermarktet, bietet individuelle Datenverschlüsselung in offenen Netzwerken, ohne Benutzerauthentifizierung zu erfordern, und mindert passives Abhören.

Gängige WiFi-Sicherheitsbedrohungen

Unternehmensnetzwerke sind einer Vielzahl ausgeklügelter Bedrohungen ausgesetzt. Das Verständnis dieser Vektoren ist entscheidend für die Implementierung wirksamer Gegenmaßnahmen.

- Rogue Access Points & Evil Twins: Ein Angreifer verbindet einen nicht autorisierten AP mit dem Unternehmensnetzwerk (Rogue AP) oder sendet eine legitim aussehende SSID, um Benutzer zum Verbinden zu verleiten (Evil Twin). Dies ermöglicht das Abfangen von Datenverkehr und den Diebstahl von Anmeldeinformationen.

- Man-in-the-Middle (MitM)-Angriffe: Angreifer positionieren sich zwischen dem Client und dem AP, um unverschlüsselten Datenverkehr abzufangen, zu lesen oder zu modifizieren.

- Deauthentifizierungsangriffe: Angreifer senden gefälschte Deauthentifizierungs-Frames, um einen Client vom AP zu trennen. Dies ist oft ein Vorläufer eines Evil Twin-Angriffs, der den Client zwingt, sich mit dem AP des Angreifers zu verbinden.

- Credential Harvesting: Angreifer setzen gefälschte Captive Portals ein, die die legitime Splash-Seite nachahmen und Benutzer dazu verleiten, Unternehmensanmeldeinformationen oder persönliche Informationen einzugeben.

Implementierungsleitfaden: Architektonische Best Practices

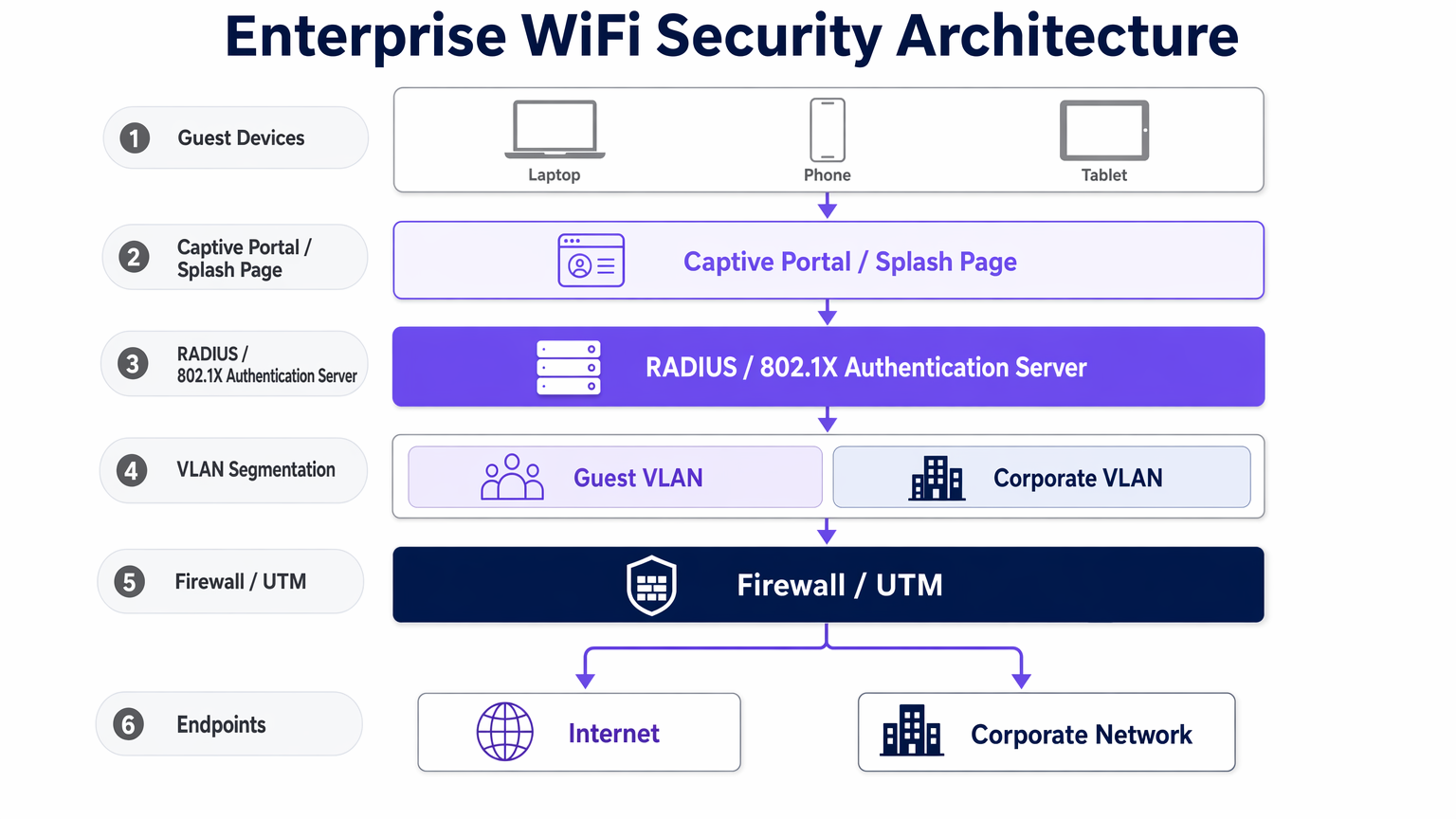

Die Sicherung eines drahtlosen Unternehmensnetzwerks erfordert einen Defense-in-Depth-Ansatz, der über einfache Verschlüsselung hinausgeht und eine robuste architektonische Segmentierung und Zugriffskontrolle umfasst.

1. Netzwerksegmentierung und VLANs

Das grundlegende Prinzip der Netzwerksicherheit ist die Isolation. Gastverkehr, Unternehmensverkehr, IoT-Geräte und Point-of-Sale (PoS)-Systeme müssen sich in logisch getrennten Virtual Local Area Networks (VLANs) befinden.

- Gast-VLAN: Muss streng von internen Subnetzen isoliert sein. Der Datenverkehr sollte direkt zur Internet-Firewall geleitet werden.

- IoT-VLAN: IoT-Geräte weisen oft schwache Sicherheitspositionen auf. Isolieren Sie sie, um eine laterale Bewegung bei Kompromittierung zu verhindern.

2. Robuste Authentifizierungsmechanismen

- Unternehmenszugang (802.1X): Niemals uVerwenden Sie Pre-Shared Keys für den Unternehmenszugang. Implementieren Sie die 802.1X-Authentifizierung, die von einem RADIUS-Server unterstützt wird und sich in Verzeichnisdienste (z. B. Active Directory) integriert. Dies stellt sicher, dass der Netzwerkzugang an individuelle Benutzeridentitäten und Gerätezertifikate gebunden ist.

- Gastzugang (Captive Portals): Implementieren Sie ein sicheres Captive Portal für das Onboarding von Gästen. Eine robuste Plattform wie Purple verarbeitet nicht nur die Akzeptanz der Nutzungsbedingungen, sondern ermöglicht auch eine sichere Authentifizierung über soziale Logins oder SMS, wodurch die Nachvollziehbarkeit gewährleistet wird. Beispiele für effektive Implementierungen finden Sie unter The 10 Best WiFi Splash Page Examples (And What Makes Them Work) oder dem französischen Äquivalent, Les 10 meilleurs exemples de pages de démarrage WiFi (et ce qui les rend efficaces) .

3. Implementierung der Client-Isolation

Für Gastnetzwerke aktivieren Sie die Client-Isolation (auch bekannt als AP-Isolation). Dies verhindert, dass Geräte, die mit demselben AP oder VLAN verbunden sind, direkt miteinander kommunizieren, wodurch das Risiko von Peer-to-Peer-Angriffen im öffentlichen Netzwerk gemindert wird.

Best Practices & Industriestandards

- Wireless Intrusion Prevention Systems (WIPS): Setzen Sie WIPS ein, um das HF-Spektrum kontinuierlich auf nicht autorisierte APs, Evil Twins und anomales Verhalten zu überwachen. Ein robustes WIPS kann Bedrohungen automatisch eindämmen, indem es Deauthentifizierungs-Frames an nicht autorisierte Geräte sendet.

- Passpoint (Hotspot 2.0): Um den sicheren Gastzugang zu optimieren, implementieren Sie Passpoint. Dies ermöglicht Geräten, sich automatisch und sicher im Netzwerk zu authentifizieren, indem sie Anmeldeinformationen ihres Mobilfunkanbieters oder eines Drittanbieter-Identitätsanbieters verwenden. Purple fungiert als kostenloser Identitätsanbieter für Dienste wie OpenRoaming unter der Connect-Lizenz und ermöglicht so eine nahtlose und sichere Konnektivität.

- Compliance-Überlegungen: Stellen Sie sicher, dass Ihre WiFi-Architektur den relevanten regulatorischen Rahmenbedingungen entspricht. Zum Beispiel erfordert PCI DSS eine strikte Segmentierung der Karteninhaberdatenumgebung von öffentlichem WiFi, während GDPR die sichere Handhabung aller während des Gast-Onboardings gesammelten personenbezogenen Daten (PII) vorschreibt.

Fehlerbehebung & Risikominderung

- Fehlermodus: Ausbreitung von Rogue APs: In großen Veranstaltungsorten wie Retail -Umgebungen können nicht autorisierte APs leicht an freiliegende Ethernet-Ports angeschlossen werden. Minderung: Implementieren Sie Port-Sicherheit (802.1X an kabelgebundenen Ports) und überwachen Sie WIPS-Alarme aktiv.

- Fehlermodus: Schwache Captive Portal-Sicherheit: Ein schlecht konfiguriertes Captive Portal kann umgangen oder gefälscht werden. Minderung: Stellen Sie sicher, dass das Captive Portal HTTPS mit gültigen SSL-Zertifikaten verwendet. Implementieren Sie Ratenbegrenzung, um Brute-Force-Angriffe auf Authentifizierungsformulare zu verhindern.

- Fehlermodus: SD-WAN-Integrationsprobleme: Bei der Integration von WiFi in SD-WAN-Architekturen stellen Sie sicher, dass die Sicherheitsrichtlinien im gesamten Overlay-Netzwerk konsistent sind. Für weiteren Kontext siehe The Core SD WAN Benefits for Modern Businesses oder Die zentralen SD-WAN-Vorteile für moderne Unternehmen .

ROI & Geschäftsauswirkungen

Die Investition in eine robuste WiFi-Sicherheit ist nicht nur ein Kostenfaktor; sie ist ein entscheidender Wegbereiter für die digitale Transformation und Risikominderung.

- Risikominderung: Die Kosten einer Datenpanne – einschließlich behördlicher Bußgelder, Anwaltskosten und Reputationsschäden – übersteigen die Investition in eine sichere Infrastruktur (WPA3-Hardware, WIPS, RADIUS-Server) bei Weitem.

- Betriebliche Effizienz: Automatisiertes Onboarding über 802.1X und Passpoint reduziert Helpdesk-Tickets im Zusammenhang mit Passwort-Resets und Konnektivitätsproblemen.

- Datenintegrität: Sicheres Gast-Onboarding gewährleistet die Integrität der für Marketing und Analysen gesammelten Erstanbieterdaten. Durch die Nutzung einer sicheren Plattform für Guest WiFi können Veranstaltungsorte in den Bereichen Hospitality und Transport diese Daten vertrauensvoll nutzen, um Loyalitätsprogramme und personalisiertes Engagement voranzutreiben, ohne die Privatsphäre der Benutzer zu gefährden.

Schlüsselbegriffe & Definitionen

WPA3 (Wi-Fi Protected Access 3)

The latest Wi-Fi security standard, providing enhanced cryptographic strength and replacing the vulnerable PSK exchange with SAE.

Required for all new enterprise deployments to protect against offline dictionary attacks.

SAE (Simultaneous Authentication of Equals)

A secure key establishment protocol used in WPA3 that provides forward secrecy and prevents offline cracking of passwords.

Replaces the older 4-way handshake used in WPA2, significantly improving security for networks using shared passwords.

802.1X

An IEEE standard for port-based Network Access Control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The standard for enterprise corporate access, tying network authentication to directory services via a RADIUS server.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs.

Essential for segmenting guest, corporate, and IoT traffic to limit the blast radius of a potential breach.

Client Isolation

A security feature that prevents devices connected to the same AP or VLAN from communicating with each other.

Mandatory for guest networks to prevent peer-to-peer attacks and malware propagation among public users.

WIPS (Wireless Intrusion Prevention System)

A network device that monitors the radio spectrum for the presence of unauthorized access points and can automatically take countermeasures.

Critical for detecting and neutralizing Rogue APs and Evil Twin attacks in enterprise environments.

Passpoint (Hotspot 2.0)

A standard that enables cellular-like roaming for Wi-Fi networks, allowing automatic and secure authentication.

Improves user experience and security by eliminating the need to manually connect and authenticate via captive portals.

OWE (Opportunistic Wireless Encryption)

A standard that provides individualized data encryption on open Wi-Fi networks without requiring user authentication.

Improves security on public networks (like coffee shops or airports) by protecting against passive eavesdropping.

Fallstudien

A 200-room hotel needs to provide seamless guest WiFi while ensuring strict compliance with PCI DSS for their on-site restaurants and bars. How should the network architecture be designed?

The network must be strictly segmented using VLANs. The Guest WiFi must operate on an isolated VLAN with client isolation enabled, routing traffic directly to the internet. The PoS systems in the restaurants must reside on a separate, highly restricted VLAN (the Cardholder Data Environment), firewalled off from all other traffic. Guest onboarding should be managed via a secure captive portal to capture marketing data compliantly.

A large retail chain is experiencing frequent 'Evil Twin' attacks where malicious actors set up rogue APs to steal customer credentials. What is the recommended technical mitigation?

Deploy a dedicated Wireless Intrusion Prevention System (WIPS). The WIPS will monitor the RF spectrum for unauthorized SSIDs mimicking the corporate network. When detected, the WIPS can automatically contain the threat by transmitting deauthentication frames to prevent clients from connecting to the rogue AP.

Szenarioanalyse

Q1. You are designing the network for a large [Healthcare](/industries/healthcare) facility. They require seamless roaming for medical devices (IoT) and secure access for staff and patients. How do you segment this network?

💡 Hinweis:Consider the varying security capabilities of IoT devices compared to corporate laptops.

Empfohlenen Ansatz anzeigen

Implement strict VLAN segmentation. Create a dedicated IoT VLAN with restricted access only to necessary servers (no internet access if possible). Staff devices should use 802.1X on a Corporate VLAN. Patients should use a Guest VLAN with client isolation, routed through a captive portal directly to the internet.

Q2. A venue operator wants to deploy OpenRoaming to improve the guest experience but is concerned about security compared to their existing WPA2-PSK setup. What is your advice?

💡 Hinweis:Compare the security of shared passwords versus individualized authentication.

Empfohlenen Ansatz anzeigen

OpenRoaming (using Passpoint/802.1X) is significantly more secure than WPA2-PSK. It uses enterprise-grade encryption and individualized authentication, eliminating the risks associated with shared passwords (like offline dictionary attacks) and providing a seamless user experience.

Q3. During a security audit, legacy barcode scanners in a warehouse are found to only support WPA2-PSK. Upgrading them is not budgeted for this year. How do you mitigate the risk?

💡 Hinweis:If you can't upgrade the protocol, how can you limit the blast radius?

Empfohlenen Ansatz anzeigen

Isolate the legacy scanners onto a dedicated, highly restricted VLAN. Implement strict firewall rules so this VLAN can only communicate with the specific inventory servers required for operation, blocking all other internal and external access. Rotate the PSK frequently.