Wie die dynamische VLAN-Zuweisung in Gebäuden mit mehreren Mietern funktioniert

Dieser technische Leitfaden beschreibt die Architektur und Implementierung der dynamischen VLAN-Zuweisung mittels 802.1X und RADIUS in Umgebungen mit mehreren Mietern. Er bietet IT-Managern und Netzwerkarchitekten umsetzbare Anleitungen zur Reduzierung des SSID-Overheads, zur Durchsetzung der Layer-2-Isolation und zur Gewährleistung einer sicheren, skalierbaren Konnektivität in gemeinsam genutzten Gebäuden.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung

- Technischer Einblick

- Das Problem mit mehreren SSIDs

- Die 802.1X- und RADIUS-Architektur

- Der Authentifizierungsablauf

- Implementierungsleitfaden

- Phase 1: Vorbereitung der Netzwerkinfrastruktur

- Phase 2: RADIUS- und Identitätsintegration

- Phase 3: Tests und gestaffelte Einführung

- Best Practices

- Fehlerbehebung & Risikominderung

- Häufige Fehlerursachen

- Strategien zur Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung

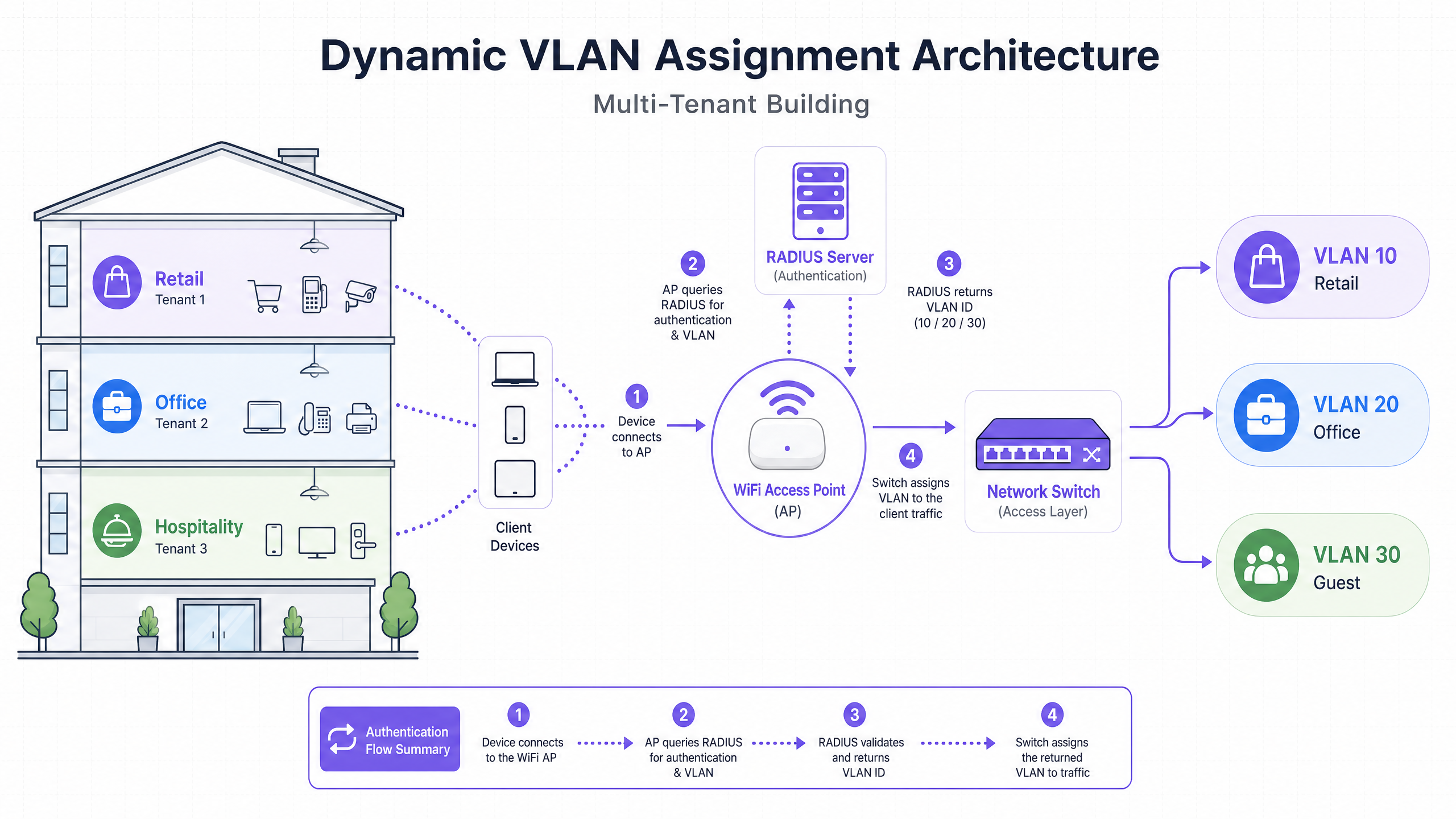

Für IT-Manager und Netzwerkarchitekten, die Gebäude mit mehreren Mietern betreuen – wie z. B. Geschäftsbüros, Einzelhandelskomplexe oder weitläufige Gastronomiebetriebe – stellt die Verwaltung der Netzwerksegmentierung eine entscheidende Herausforderung dar. In der Vergangenheit bedeutete die Isolierung des Mieterverkehrs die Bereitstellung separater physischer Infrastrukturen oder das Senden einer einzigartigen SSID für jeden Mieter. Beide Ansätze sind grundsätzlich fehlerhaft. Die physische Trennung ist kostenintensiv und unflexibel, während das Senden mehrerer SSIDs die RF-Leistung aufgrund übermäßigen Overheads durch Management-Frames erheblich beeinträchtigt.

Die dynamische VLAN-Zuweisung löst dieses Problem, indem sie die drahtlose Umgebung in einer einzigen, sicheren SSID konsolidiert. Durch die Nutzung der IEEE 802.1X-Authentifizierung und RADIUS weist das Netzwerk Benutzer dynamisch ihrem dedizierten Virtual Local Area Network (VLAN) zu, basierend auf ihrer Identität und nicht auf dem von ihnen gewählten Netzwerk. Dieser Leitfaden bietet einen umfassenden technischen Einblick in die Architektur, Bereitstellung und Fehlerbehebung der dynamischen VLAN-Zuweisung, um eine sichere Layer-2-Isolation, die Einhaltung von Standards wie PCI DSS und GDPR sowie einen robusten ROI für Betreiber von Veranstaltungsorten zu gewährleisten.

Technischer Einblick

Das Problem mit mehreren SSIDs

In einem gemeinsam genutzten Gebäude ist es üblich, Dutzende von SSIDs zu sehen (z. B. „TenantA_Corp“, „TenantB_Secure“, „Building_Guest“). Jede von einem Access Point (AP) gesendete SSID muss Beacon-Frames mit der niedrigsten obligatorischen Datenrate (typischerweise 1 Mbps oder 6 Mbps) übertragen. Mit zunehmender Anzahl von SSIDs wächst der Anteil der durch Management-Overhead verbrauchten Sendezeit exponentiell, wodurch weniger Sendezeit für die eigentliche Datenübertragung verbleibt. Dies führt zu hoher Latenz, geringem Durchsatz und einer schlechten Benutzererfahrung, unabhängig von der zugrunde liegenden Internetverbindungsgeschwindigkeit.

Die 802.1X- und RADIUS-Architektur

Die dynamische VLAN-Zuweisung verlagert die Segmentierungslogik von der RF-Schicht auf die Authentifizierungsschicht. Sie basiert auf dem IEEE 802.1X-Standard für die portbasierte Netzwerkzugriffskontrolle, integriert mit einem RADIUS (Remote Authentication Dial-In User Service)-Server.

Die Architektur besteht aus drei Hauptkomponenten:

- Supplicant: Das Client-Gerät (Laptop, Smartphone), das Netzwerkzugriff anfordert.

- Authenticator: Das Netzwerkzugriffsgerät, typischerweise der WiFi Access Point oder Wireless Controller, das den Datenverkehr blockiert, bis die Authentifizierung erfolgreich ist.

- Authentifizierungsserver: Der RADIUS-Server, der Anmeldeinformationen anhand eines Identitätsspeichers (z. B. Active Directory, LDAP) validiert und Netzwerkrichtlinien festlegt.

Der Authentifizierungsablauf

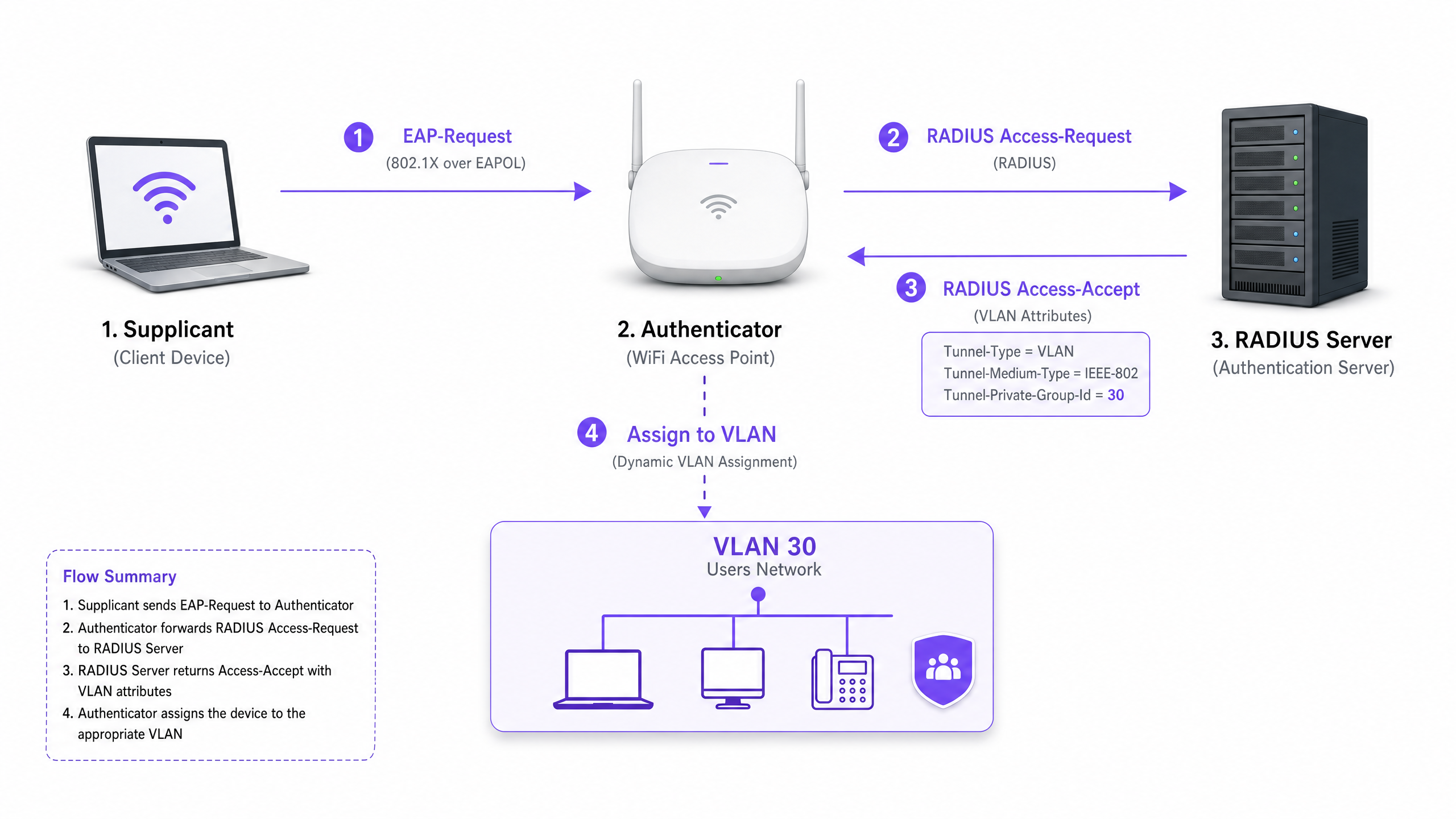

Wenn ein Supplicant versucht, sich mit der vereinheitlichten SSID zu verbinden, erfolgt der folgende Ablauf:

- EAPOL-Initialisierung: Der Supplicant verbindet sich mit dem AP. Der AP blockiert den gesamten Datenverkehr außer Extensible Authentication Protocol over LAN (EAPOL)-Paketen.

- RADIUS Access-Request: Der AP kapselt die EAP-Daten und leitet sie als

Access-Requestan den RADIUS-Server weiter. - Anmeldeinformationen-Validierung: Der RADIUS-Server überprüft die Anmeldeinformationen des Benutzers (über EAP-TLS, PEAP usw.).

- RADIUS Access-Accept: Nach erfolgreicher Validierung antwortet der RADIUS-Server mit einer

Access-Accept-Nachricht. Entscheidend ist, dass diese Nachricht spezifische IETF-Standard-RADIUS-Attribute enthält, die dem AP mitteilen, welchem VLAN der Benutzer zugewiesen werden soll.

Die kritischen RADIUS-Attribute, die für die dynamische VLAN-Zuweisung erforderlich sind, sind:

Tunnel-Type(64): AufVLAN(Wert 13) gesetztTunnel-Medium-Type(65): Auf802(Wert 6) gesetztTunnel-Private-Group-ID(81): Auf die spezifische VLAN ID gesetzt (z. B. „20“ für Mieter A, „30“ für Mieter B)

Sobald der AP diese Attribute empfängt, leitet er den Datenverkehr des Benutzers direkt in das angegebene VLAN. Die vorgeschalteten Netzwerk-Switches behandeln den Datenverkehr dann so, als wäre der Benutzer physisch an einen dedizierten Port für diesen Mieter angeschlossen, wodurch eine vollständige Layer-2-Isolation gewährleistet wird.

Implementierungsleitfaden

Die Bereitstellung der dynamischen VLAN-Zuweisung erfordert eine sorgfältige Koordination zwischen der drahtlosen Infrastruktur, den Edge-Switches und dem Identitätsanbieter. Befolgen Sie diese herstellerneutrale Implementierungsreihenfolge.

Phase 1: Vorbereitung der Netzwerkinfrastruktur

- VLAN-Bereitstellung: Definieren und erstellen Sie die erforderlichen VLANs auf Ihrer Core-Routing-Infrastruktur und Ihren DHCP-Servern. Stellen Sie sicher, dass jedes Mieter-VLAN ein eigenes, eindeutiges Subnetz und entsprechende Routing-Richtlinien hat (z. B. Routing ins Internet, aber Verwerfen von Inter-VLAN-Verkehr).

- Switch-Trunking: Dies ist ein entscheidender Schritt. Die Switch-Ports, die mit Ihren Access Points verbunden sind, müssen als 802.1Q-Trunk-Ports konfiguriert werden. Sie müssen alle potenziellen Mieter-VLANs taggen, die der AP möglicherweise zuweisen muss. Wenn der RADIUS-Server VLAN 40 zuweist, VLAN 40 aber nicht am Switch-Port getaggt ist, authentifiziert sich der Client, erhält aber keine IP-Adresse.

- AP-Konfiguration: Konfigurieren Sie die APs so, dass sie eine einzelne 802.1X-fähige SSID (z. B. WPA3-Enterprise) senden. Aktivieren Sie die spezifische Einstellung auf Ihrem Wireless Controller oder Ihren APs, die es ihnen ermöglicht, RADIUS-Override-Attribute zu akzeptieren (oft als „AAA Override“ oder „Dynamic VLAN“ bezeichnet).

Phase 2: RADIUS- und Identitätsintegration

- Identitätsspeicher-Integration: Verbinden Sie Ihren RADIUS-Server mit dem Verzeichnisdienst, der Benutzeridentitäten und deren Mieterzuordnungen enthält.

- Netzwerkrichtlinienerstellung: Erstellen Sie Richtlinien innerhalb des RADIUS-Servers, die Benutzergruppen VLAN IDs zuordnen. Zum Beispiel eine Richtlinie, die besagt: Wenn der Benutzer zur Gruppe 'Retail_Staff' gehört, geben Sie Tunnel-Private-Group-ID = 10 zurück.

- Zertifikatsverwaltung: Bei Verwendung von EAP-TLS (empfohlen für Unternehmensgeräte), Client-Zertifikate bereitstellen. Bei Verwendung von PEAP-MSCHAPv2 (üblich für BYOD) stellen Sie sicher, dass ein gültiges, vertrauenswürdiges Serverzertifikat auf dem RADIUS-Server installiert ist.

Phase 3: Tests und gestaffelte Einführung

- Pilot-Tests: Testen Sie mit einer kleinen Gruppe von Geräten über verschiedene Mieter hinweg. Überprüfen Sie, dass das Gerät nach der Verbindung eine IP-Adresse aus dem richtigen Subnetz erhält und keine Geräte in anderen Mieter-VLANs anpingen kann.

- IoT- und Headless-Geräte: Für Geräte, die 802.1X nicht unterstützen (Drucker, Smart-TVs), implementieren Sie MAC Authentication Bypass (MAB). Der RADIUS-Server authentifiziert das Gerät basierend auf seiner MAC-Adresse und weist das entsprechende VLAN zu. Hinweis: Platzieren Sie diese Geräte in streng isolierten VLANs, da MAC-Adressen gefälscht werden können.

Best Practices

- SSIDs konsolidieren: Streben Sie ein absolutes Maximum von drei SSIDs an: eine 802.1X SSID für alle Mieter, eine für ältere IoT-Geräte (mit PSK oder MAB) und eine für Guest WiFi (mit einem Captive Portal).

- Client-Isolation erzwingen: Aktivieren Sie innerhalb des Gastnetzwerks und nicht vertrauenswürdiger Mieter-Netzwerke die Layer-2-Client-Isolation auf AP-Ebene, um zu verhindern, dass Geräte miteinander kommunizieren, und um Risiken der lateralen Bewegung zu mindern.

- Erweiterte Analysen nutzen: Integrieren Sie Ihren Authentifizierungsfluss mit einer robusten WiFi Analytics -Plattform, um Einblicke in die Auslastung des Veranstaltungsortes, Verweildauern und die Netzwerkleistung der Mieter zu erhalten.

- Auf WPA3 standardisieren: Wo die Client-Unterstützung dies zulässt, schreiben Sie WPA3-Enterprise für die 802.1X SSID vor, um das höchste Maß an Verschlüsselung und Schutz vor Wörterbuchangriffen zu gewährleisten.

- Branchenkontext: Passen Sie die Bereitstellung an die jeweilige Branche an. In Retail -Umgebungen stellen Sie sicher, dass POS-Systeme in einem streng isolierten VLAN sind, um die PCI DSS-Konformität zu gewährleisten. Im Hospitality -Bereich stellen Sie sicher, dass Gast-VLANs vollständig von den Back-of-House-Operationen getrennt sind.

Fehlerbehebung & Risikominderung

Häufige Fehlerursachen

Das Szenario „Authentifiziert, aber keine IP“:

- Symptom: Der Client verbindet sich, die Authentifizierung ist erfolgreich, aber das Gerät weist sich selbst eine APIPA-Adresse (169.254.x.x) zu.

- Grundursache: Der RADIUS-Server hat ein VLAN zugewiesen, aber dieses VLAN ist entweder nicht auf dem DHCP-Server erstellt, oder, was häufiger vorkommt, das VLAN ist nicht am Trunk-Port getaggt, der den Switch mit dem AP verbindet.

- Behebung: Überprüfen Sie die 802.1Q-Trunk-Konfigurationen am Edge-Switch.

RADIUS-Timeout / Unerreichbar:

- Symptom: Clients bleiben bei „Verbinden...“ hängen oder werden wiederholt zur Eingabe von Anmeldeinformationen aufgefordert.

- Grundursache: Der AP kann den RADIUS-Server nicht erreichen, oder das RADIUS Shared Secret stimmt zwischen AP und Server nicht überein.

- Behebung: Überprüfen Sie die Netzwerkverbindung zwischen der AP-Management-IP und dem RADIUS-Server. Überprüfen Sie das Shared Secret erneut.

Zertifikatsablauf:

- Symptom: Weit verbreitete plötzliche Authentifizierungsfehler für alle Benutzer bei PEAP oder EAP-TLS.

- Grundursache: Das RADIUS-Serverzertifikat ist abgelaufen, was dazu führt, dass Clients die Verbindung ablehnen.

- Behebung: Implementieren Sie eine aggressive Überwachung und Alarmierung für RADIUS-Zertifikate. Erneuern Sie Zertifikate mindestens 30 Tage vor Ablauf.

Strategien zur Risikominderung

- Fail-Open vs. Fail-Closed: Definieren Sie eine klare Richtlinie für den Fall, dass der RADIUS-Server nicht erreichbar ist. Für Unternehmensnetzwerke von Mietern ist Fail-Closed (Zugriff verweigern) aus Sicherheitsgründen erforderlich. Für den Gastzugang könnten Sie eine Fail-Open-Richtlinie konfigurieren, die Benutzer in ein stark eingeschränktes, nur internetfähiges „Quarantäne“-VLAN leitet.

- Redundanz: Stellen Sie RADIUS-Server immer in einem hochverfügbaren (HA) Paar bereit, vorzugsweise geografisch verteilt, wenn mehrere Standorte unterstützt werden.

ROI & Geschäftsauswirkungen

Die Implementierung der dynamischen VLAN-Zuweisung liefert Veranstaltungsbetreibern signifikante, messbare Geschäftsergebnisse:

- Reduzierte Betriebskosten (OpEx): Die zentralisierte Verwaltung einer einzigen SSID reduziert den IT-Aufwand für die Bereitstellung, Aktualisierung und Fehlerbehebung einzelner Mieter-Netzwerke drastisch.

- Optimiertes HF-Spektrum: Die Eliminierung von SSID-Bloat gewinnt wertvolle Sendezeit zurück. Eine Anleitung zur Spektrumsverwaltung finden Sie in unserem Artikel über Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 . Dies führt zu höherem Durchsatz und weniger Support-Tickets bezüglich „langsamem WiFi“.

- Verbesserte Sicherheit und Compliance: Strenge Layer-2-Isolation stellt sicher, dass eine Kompromittierung im Netzwerk eines Mieters sich nicht auf andere ausbreitet. Dies ist entscheidend für die Einhaltung regulatorischer Anforderungen wie PCI DSS und GDPR.

- Skalierbarkeit: Das Onboarding eines neuen Mieters erfordert keine Änderungen an der physischen Infrastruktur oder der drahtlosen Konfiguration; es ist lediglich eine Frage der Erstellung einer neuen Richtlinie im RADIUS-Server.

Für umfassendere Strategien zur Gestaltung von Netzwerken für gemeinsam genutzte Räume lesen Sie unseren Leitfaden zu Designing a Multi-Tenant WiFi Architecture for MDU .

Schlüsseldefinitionen

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol that allows the network to demand identity before granting access, enabling dynamic policies.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The decision engine that validates credentials and tells the network which VLAN to assign to a user.

Supplicant

The client device (e.g., laptop, smartphone) or software that requests access to the network and provides credentials.

The endpoint that must be configured to support 802.1X (e.g., selecting PEAP or EAP-TLS in WiFi settings).

Authenticator

The network device (e.g., WiFi Access Point or switch) that facilitates the authentication process by relaying messages between the supplicant and the authentication server.

The gatekeeper that blocks traffic until RADIUS gives the green light, and then applies the assigned VLAN.

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections, supporting multiple authentication methods (e.g., EAP-TLS, PEAP).

The language spoken between the supplicant and the RADIUS server to securely exchange credentials.

MAB (MAC Authentication Bypass)

A technique used to authenticate devices that do not support 802.1X by using their MAC address as the credential.

Used for onboarding legacy IoT devices, printers, or smart TVs in a multi-tenant environment.

Tunnel-Private-Group-ID

The specific RADIUS attribute (Attribute 81) used to transmit the VLAN ID from the RADIUS server to the Authenticator.

The critical piece of data that actually dictates which network segment the user is dropped into.

Layer 2 Isolation

A security measure that prevents devices on the same network segment or VLAN from communicating directly with each other.

Essential for guest networks and untrusted tenant networks to prevent lateral movement of malware or unauthorized access.

Ausgearbeitete Beispiele

A large conference centre hosts three simultaneous events. Event A requires secure corporate access, Event B requires open access for attendees, and Event C requires access to specific internal presentation servers. How should the network architect deploy this using dynamic VLANs?

The architect configures a single 802.1X SSID for staff and secure attendees, and a separate open SSID with a captive portal for general guests.

For the 802.1X SSID, the RADIUS server is configured with three policies:

- If User Group = 'Event_A_Staff', assign VLAN 100 (Internet + Corporate VPN access).

- If User Group = 'Event_C_Presenters', assign VLAN 102 (Internet + Presentation Server access).

For Event B, attendees use the open Guest SSID, which drops them into VLAN 101 (Internet only, client isolation enabled).

A retail chain operates a shared building with a coffee shop, a clothing store, and a pharmacy. The pharmacy must comply with HIPAA, and the clothing store requires PCI DSS compliance for its wireless POS terminals. How is isolation guaranteed?

The IT team deploys a single WPA3-Enterprise SSID.

- Pharmacy staff authenticate via 802.1X, and RADIUS assigns them to VLAN 50, which has strict firewall rules preventing access to any other internal subnets.

- The clothing store's POS terminals authenticate using EAP-TLS (certificate-based) and are assigned to VLAN 60. VLAN 60 is routed directly to the payment processor gateway and isolated from all other traffic.

- The coffee shop uses a separate Guest SSID for patrons, terminating on VLAN 70 with client isolation.

Übungsfragen

Q1. A tenant reports that they can successfully authenticate to the 802.1X SSID, but their device self-assigns an IP address (169.254.x.x) and cannot reach the internet. What is the most likely configuration error?

Hinweis: Think about the path between the Access Point and the core network services.

Musterlösung anzeigen

The most likely cause is that the VLAN assigned by the RADIUS server is not tagged on the 802.1Q trunk port connecting the edge switch to the Access Point. The AP is trying to drop the traffic onto the correct VLAN, but the switch drops the frames because it is not configured to accept them on that port.

Q2. You are designing a multi-tenant network for a shared office space. The client wants to broadcast a unique SSID for each of the 15 tenants to 'make it easy for them to find their network'. How do you advise the client?

Hinweis: Consider the impact of management frame overhead on RF performance.

Musterlösung anzeigen

Advise the client strongly against this approach. Broadcasting 15 SSIDs will consume a massive amount of airtime with beacon frames, severely degrading network performance, increasing latency, and reducing throughput for all users. Recommend deploying a single 802.1X SSID and using Dynamic VLAN Assignment via RADIUS to securely segment the tenants on the backend.

Q3. A multi-tenant building requires network access for several headless IoT devices (e.g., smart thermostats, digital signage) that do not support 802.1X supplicants. How can these devices be securely onboarded onto the correct tenant VLANs?

Hinweis: Consider alternative authentication methods supported by RADIUS.

Musterlösung anzeigen

Implement MAC Authentication Bypass (MAB). The Access Point will send the device's MAC address to the RADIUS server as the username and password. The RADIUS server can be configured to recognize these specific MAC addresses and return the appropriate VLAN ID. Because MAC addresses can be spoofed, these devices should be placed in strictly isolated VLANs with limited network access.