Wie die Hintergrundaktualisierung von Apps die Leistung von öffentlichem WiFi beeinträchtigt

Dieser technische Leitfaden untersucht die gravierenden Auswirkungen der Hintergrundaktualisierung von Apps auf die Kapazität und Leistung von öffentlichem WiFi. Er bietet umsetzbare, netzwerkbasierte Strategien zur Minderung für IT-Manager, um Sendezeit zurückzugewinnen und das Gästeerlebnis zu verbessern.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung für Führungskräfte

- Technischer Deep-Dive

- Die Anatomie des Hintergrundverkehrs

- Der Wi-Fi 6-Minderungsmythos

- Implementierungsleitfaden

- 1. Datenverkehrsklassifizierung und Baseline-Erstellung

- 2. Entwicklung der Sperrliste

- 3. Richtliniendurchsetzung auf der Controller-Ebene

- Best Practices

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

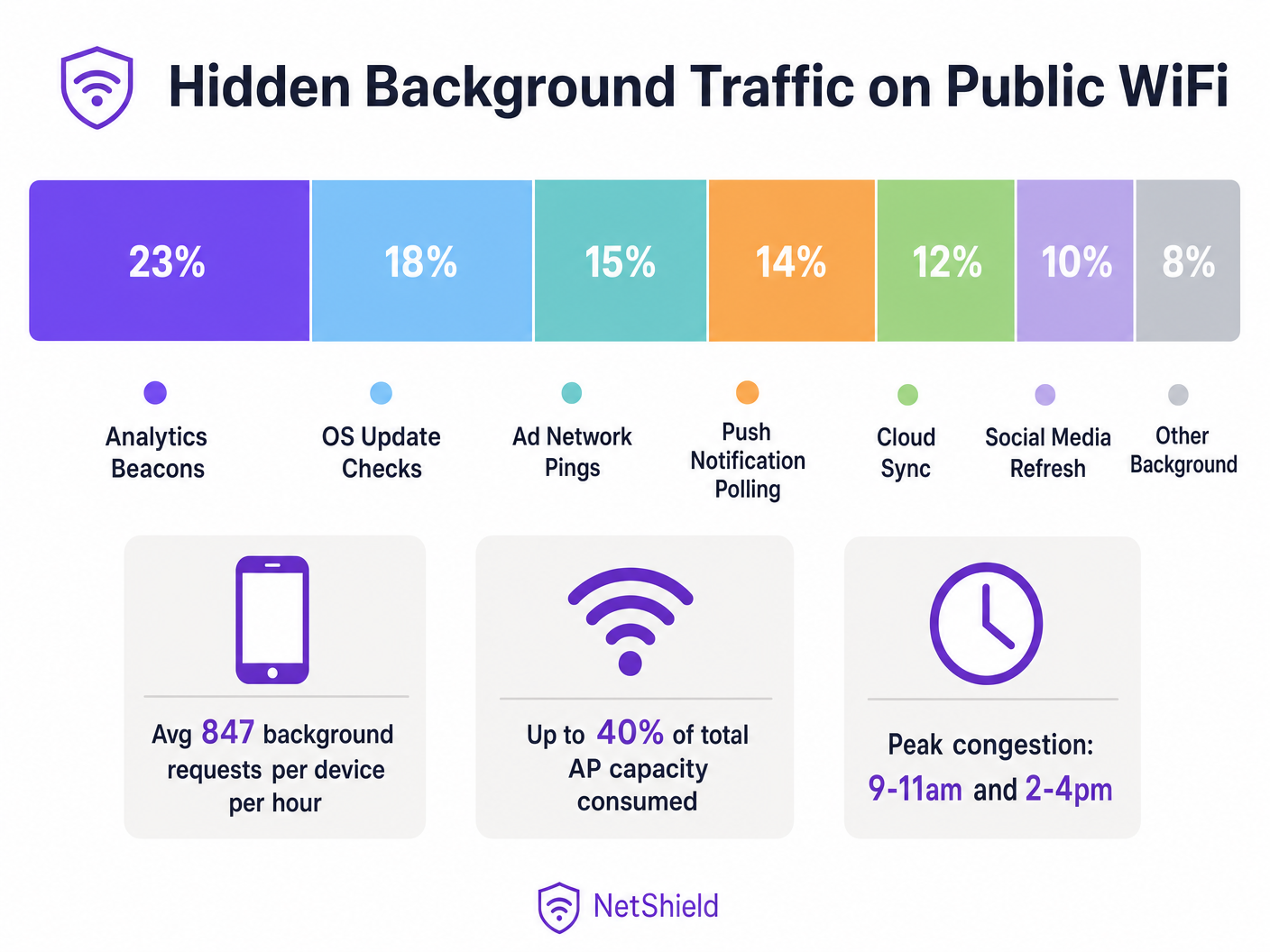

In drahtlosen Umgebungen mit hoher Dichte kann bis zu 40 % der Access Point-Kapazität stillschweigend durch Hintergrundaktualisierungsverkehr von Apps verbraucht werden – Analyse-Beacons, Pings von Werbenetzwerken, Überprüfungen von OS-Updates und Abfragen von Push-Benachrichtigungen. Dieser Leitfaden bietet Netzwerkarchitekten und IT-Managern einen herstellerneutralen Entwurf zur Identifizierung, Klassifizierung und Minderung von Hintergrundverkehr auf der Netzwerkebene. Durch die Implementierung gezielter Sperrlisten und Ratenbegrenzungsrichtlinien können Standorte erhebliche Sendezeit zurückgewinnen, kostspielige Hardware-Upgrades aufschieben und das Konnektivitätserlebnis für legitimen Benutzerverkehr drastisch verbessern.

Technischer Deep-Dive

Die Anatomie des Hintergrundverkehrs

Jedes Smartphone, das sich mit Ihrem Guest WiFi -Netzwerk verbindet, führt Dutzende von Anwendungen aus, die für die Ausführung von Hintergrundaktualisierungszyklen konfiguriert sind. Diese Prozesse arbeiten unabhängig von Benutzerinteraktionen und initiieren Verbindungen zu Telemetrie-Servern, Cloud-Synchronisierungs-Endpunkten und Werbenetzwerken.

Auf der Funkschicht ist die Auswirkung unverhältnismäßig zur Nutzlastgröße. In einem 802.11-Netzwerk, das CSMA/CA (Carrier Sense Multiple Access with Collision Avoidance) verwendet, erfordert jede Transaktion eine vollständige Assoziationssequenz. Ein 200-Byte-Analyse-Beacon erfordert Probe-Anfragen, Authentifizierung, Assoziation und DHCP-Verhandlung. In Umgebungen wie dem Einzelhandel oder dem Gastgewerbe erschöpft dieser Konflikt-Overhead die verfügbare Sendezeit schnell.

Der Wi-Fi 6-Minderungsmythos

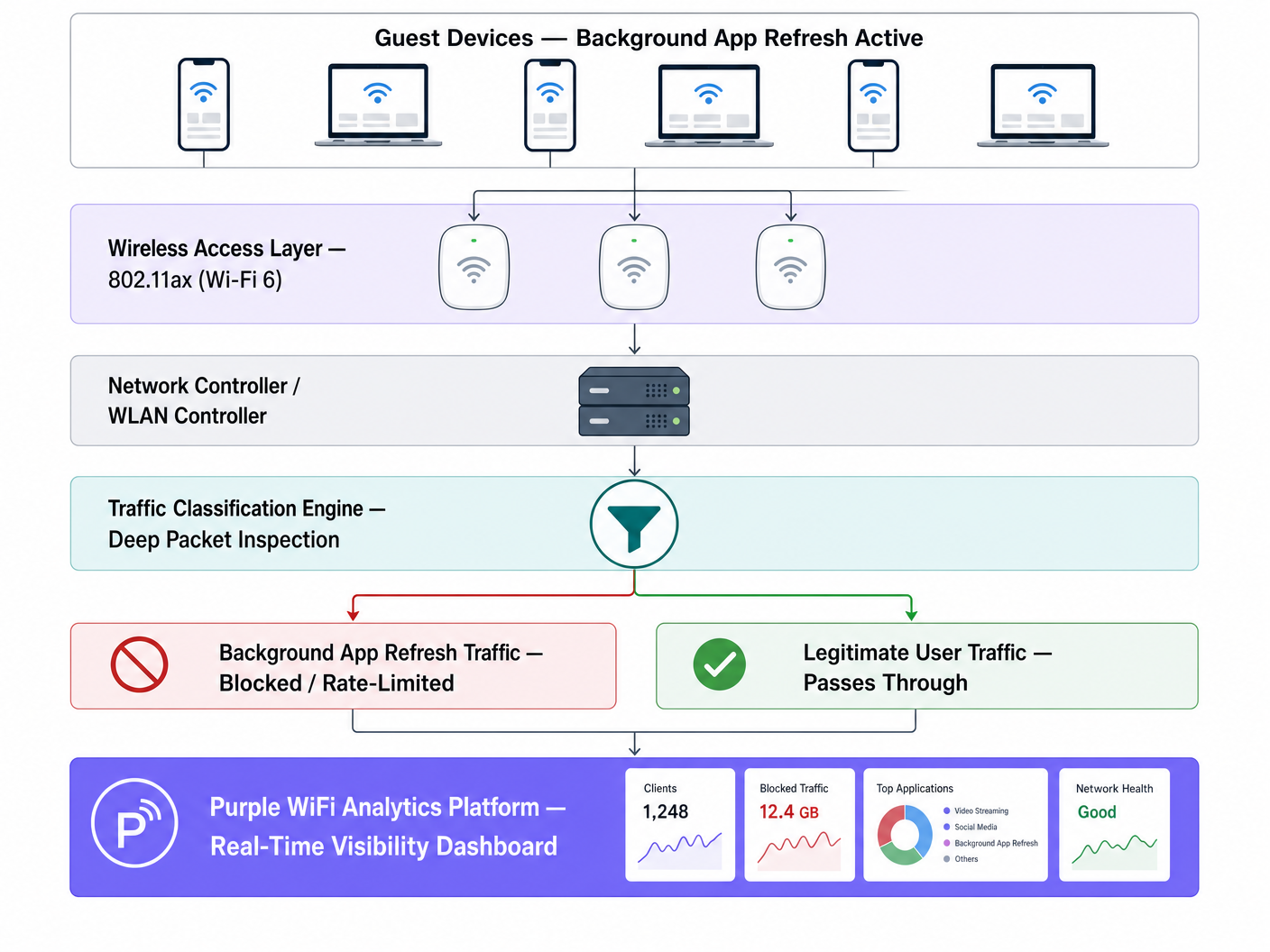

Während Wi-Fi 6 (802.11ax) OFDMA und BSS Colouring einführt, um Konflikte in Umgebungen mit hoher Dichte effizienter zu verwalten, löst es nicht das grundlegende Problem der unerwünschten Nutzlastübertragung. Der Access Point kann nicht zwischen einem Benutzer, der eine Präsentation streamt, und einer App, die stillschweigend Diagnosedaten synchronisiert, unterscheiden. Eine netzwerkbasierte Intervention mittels Deep Packet Inspection (DPI) bleibt unerlässlich.

Implementierungsleitfaden

1. Datenverkehrsklassifizierung und Baseline-Erstellung

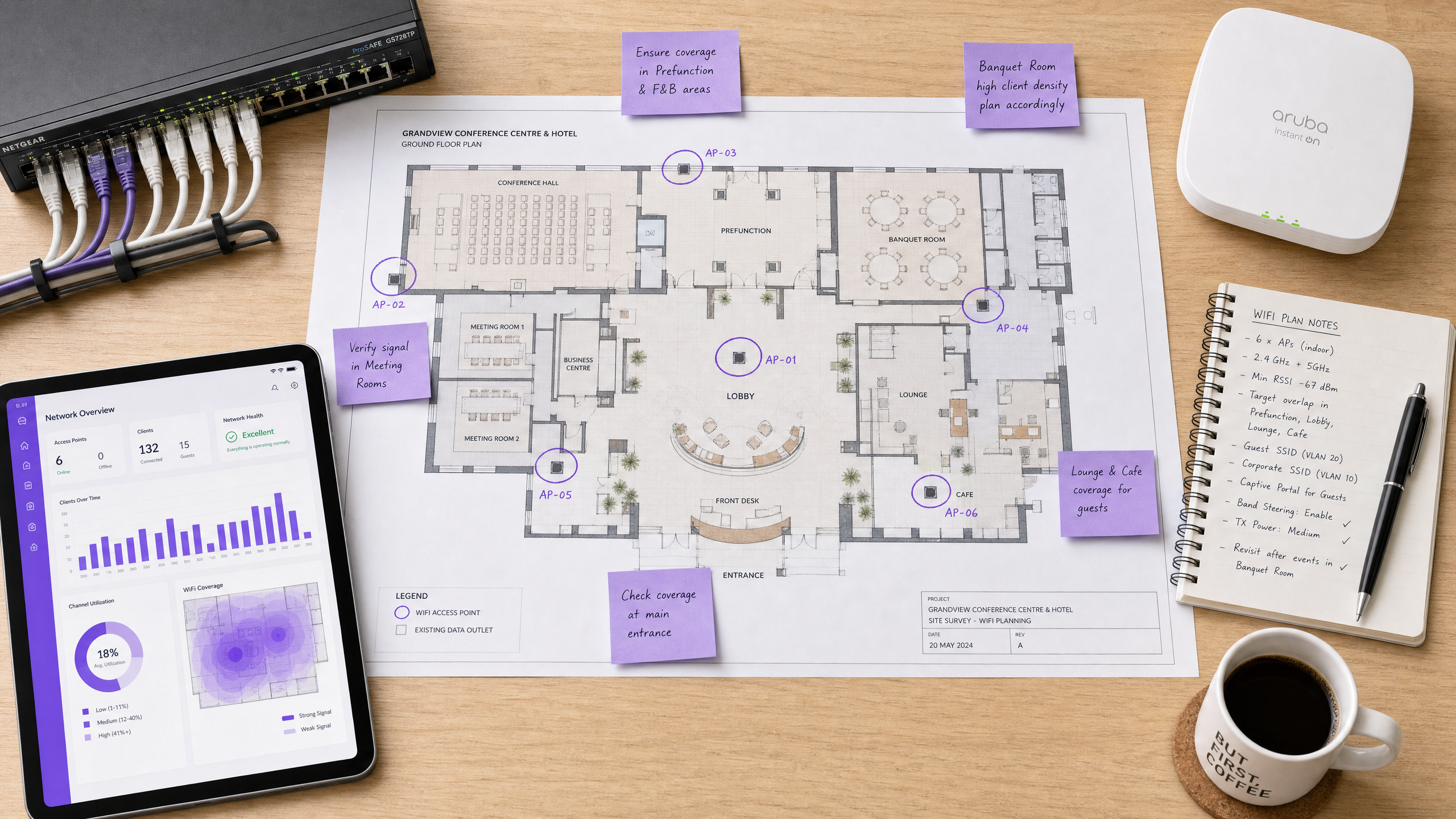

Bevor Sie Richtlinienänderungen implementieren, erstellen Sie eine Baseline mithilfe Ihrer WiFi Analytics -Plattform. Überwachen Sie den Datenverkehr für mindestens fünf Werktage, um Spitzenzeiten der Hintergrundaktivität und die wichtigsten Zieldomänen zu identifizieren.

2. Entwicklung der Sperrliste

Implementieren Sie DNS- oder IP-basiertes Blocking für bekannte Analyse- und Werbenetzwerk-Endpunkte. Beginnen Sie mit von der Community validierten Listen (wie OISD) und ergänzen Sie diese mit Ihren Baseline-Daten.

Wichtige Ausnahme: Blockieren Sie keine wesentlichen Push-Benachrichtigungsdienste (z. B. Apple Push Notification Service auf TCP 5223 oder Google Firebase Cloud Messaging). Das Blockieren dieser Dienste würde die Kernfunktionalität des Geräts stören und zu Benutzerbeschwerden führen.

3. Richtliniendurchsetzung auf der Controller-Ebene

Wenden Sie Klassifizierungsregeln auf dem WLAN-Controller anstelle einzelner Access Points an, um eine konsistente Richtliniendurchsetzung zu gewährleisten.

Best Practices

- Ratenbegrenzung für OS-Updates: Anstatt OS-Updates vollständig zu blockieren, wenden Sie während der Spitzenbetriebszeiten eine strenge Ratenbegrenzung (z. B. 1 Mbit/s pro Gerät) an.

- QoS-Markierung implementieren: Verwenden Sie DSCP-Markierungen, um Hintergrundverkehr in die niedrigste Verkehrsklasse zu depriorisieren, sodass er nur übertragen wird, wenn der Kanal frei ist.

- Kontinuierliche Überwachung: Hintergrund-Endpunkte entwickeln sich weiter. Überprüfen und aktualisieren Sie Ihre Sperrlisten vierteljährlich.

Fehlerbehebung & Risikominderung

- Übermäßiges Blockieren: Aggressives Blockieren ohne Tests kann die legitime App-Funktionalität beeinträchtigen. Testen Sie Richtlinien immer an einer einzelnen AP-Gruppe, bevor Sie sie standortweit bereitstellen.

- Ignorieren der 5GHz/6GHz-Aufteilung: Hintergrundverkehr konzentriert sich aufgrund von Standardeinstellungen älterer Geräte oft auf 2,4GHz. Stellen Sie sicher, dass die Datenverkehrsanalyse alle Bänder abdeckt. Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 bietet weiteren Kontext zum Bandmanagement.

ROI & Geschäftsauswirkungen

Die Rückgewinnung von 30-40 % der verschwendeten Sendezeit entspricht funktional einer Erhöhung Ihrer physischen AP-Dichte um denselben Anteil. Für Standorte mit Kapazitätsengpässen kann ein netzwerkbasiertes Verkehrsmanagement erhebliche Investitionsausgaben für Hardware-Erneuerungen aufschieben und gleichzeitig die Gästezufriedenheit sofort verbessern.

Hören Sie das vollständige technische Briefing:

Schlüsseldefinitionen

Background App Refresh

A mobile OS feature allowing apps to check for updates, sync data, and send telemetry without active user interaction.

The primary source of hidden air time consumption on high-density public networks.

CSMA/CA

Carrier Sense Multiple Access with Collision Avoidance; the protocol WiFi uses to manage access to the shared radio medium.

Explains why even small background payloads cause significant network overhead due to contention.

Air Time

The finite amount of time available for devices to transmit data over a specific radio frequency.

The critical resource depleted by background traffic, more important than raw bandwidth in high-density deployments.

Deep Packet Inspection (DPI)

Advanced network packet filtering that examines the data part of a packet to classify traffic types.

Required to distinguish between legitimate user traffic and background telemetry.

DSCP Marking

Differentiated Services Code Point; a mechanism for classifying and managing network traffic for Quality of Service (QoS).

Used to deprioritise background traffic so it only transmits when the network is idle.

BSS Colouring

A Wi-Fi 6 feature that identifies overlapping basic service sets to improve spatial reuse.

Improves efficiency but does not eliminate the need to block unwanted background payloads.

OFDMA

Orthogonal Frequency-Division Multiple Access; allows a single AP to communicate with multiple devices simultaneously.

A Wi-Fi 6 enhancement that mitigates but does not solve background traffic contention.

Rate Limiting

Controlling the rate of traffic sent or received on a network interface.

The recommended approach for managing essential but heavy background traffic, like OS updates.

Ausgearbeitete Beispiele

A 340-room four-star hotel is experiencing poor WiFi performance during peak check-in (3 PM - 6 PM) despite a recent Wi-Fi 6 hardware upgrade.

- Deploy traffic analysis via Purple WiFi Analytics.

- Identify that 38% of air time is consumed by background app refresh.

- Implement a targeted DNS block list for 847 known analytics and ad domains.

- Apply a 1 Mbps rate limit to identified OS update traffic during peak hours.

A regional retail chain with 60 stores reports that digital signage buffering occurs simultaneously with high guest WiFi usage.

- Baseline traffic across the estate.

- Discover iOS update checks on the guest SSID are saturating the WAN link.

- Deploy centralised policy via the WLAN controller to rate-limit Apple update servers to 512 Kbps per guest device.

- Prioritise digital signage MAC addresses via QoS.

Übungsfragen

Q1. A stadium IT director wants to block all traffic to Apple and Google servers during a major sporting event to preserve bandwidth. What is the risk?

Hinweis: Consider essential device services that rely on persistent connections.

Musterlösung anzeigen

Blocking all traffic to Apple and Google will break essential push notification services (APNS on TCP 5223 and Firebase Cloud Messaging). This will cause legitimate apps (like digital ticketing or emergency alerts) to fail. Instead, block specific analytics subdomains and rate-limit OS updates.

Q2. After deploying a Wi-Fi 6 upgrade, a conference centre still experiences severe latency during the morning keynote when 2,000 attendees arrive. Why didn't the hardware upgrade solve the issue?

Hinweis: Think about what Wi-Fi 6 handles well versus what it cannot control.

Musterlösung anzeigen

Wi-Fi 6 improves efficiency (via OFDMA and BSS Colouring) but cannot distinguish between a user checking email and 2,000 devices simultaneously executing background app refreshes. The sheer volume of contention overhead still depletes air time. Network-level traffic classification is required.

Q3. When configuring QoS for a guest network, how should background traffic like cloud photo sync be handled?

Hinweis: It's not malicious, but it's not urgent.

Musterlösung anzeigen

It should be classified and marked with a low DSCP value (e.g., Background/Scavenger class). This deprioritises the traffic, ensuring it only transmits when the network is idle, protecting real-time traffic like VoIP or point-of-sale transactions.