Wie man den Marketing-ROI mithilfe von WiFi-Daten verbessert

Ein praktischer, taktischer Leitfaden für IT-Manager und Marketingexperten zur Integration von WiFi-Analysen in den bestehenden Marketing-Stack. Er beschreibt, wie man Erstanbieter-Standortdaten nutzt, um die CPA zu reduzieren, den ROAS zu verbessern und messbare Einnahmen durch Closed-Loop-Attribution zu erzielen.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

Zusammenfassung für die Geschäftsleitung

Für Unternehmensstandorte – sei es im Einzelhandel , im Gastgewerbe , im Gesundheitswesen oder im Transportwesen – ist der physische Raum das größte ungenutzte Datenasset. Während digitale Marketingteams Kampagnen mithilfe von Cookie-Daten und Online-Tracking optimieren, fehlt ihnen oft der Einblick in das reale Kundenverhalten. Dieser Leitfaden beschreibt, wie diese Lücke geschlossen werden kann, indem Ihre bestehende Netzwerkinfrastruktur in eine Erstanbieter-Datenmaschine verwandelt wird. Durch den Einsatz einer robusten WiFi Analytics -Lösung über Ihr Guest WiFi -Netzwerk können IT-Teams dem Marketing die deterministischen, einwilligungskonformen Daten bereitstellen, die erforderlich sind, um die Kosten pro Akquisition (CPA) zu senken, den Return on Ad Spend (ROAS) zu erhöhen und eine echte Closed-Loop-Attribution zu implementieren. Es geht hier nicht darum, die Infrastruktur zu entfernen und zu ersetzen; es geht darum, die Daten zu aktivieren, die Ihre Access Points bereits generieren.

Technischer Deep-Dive

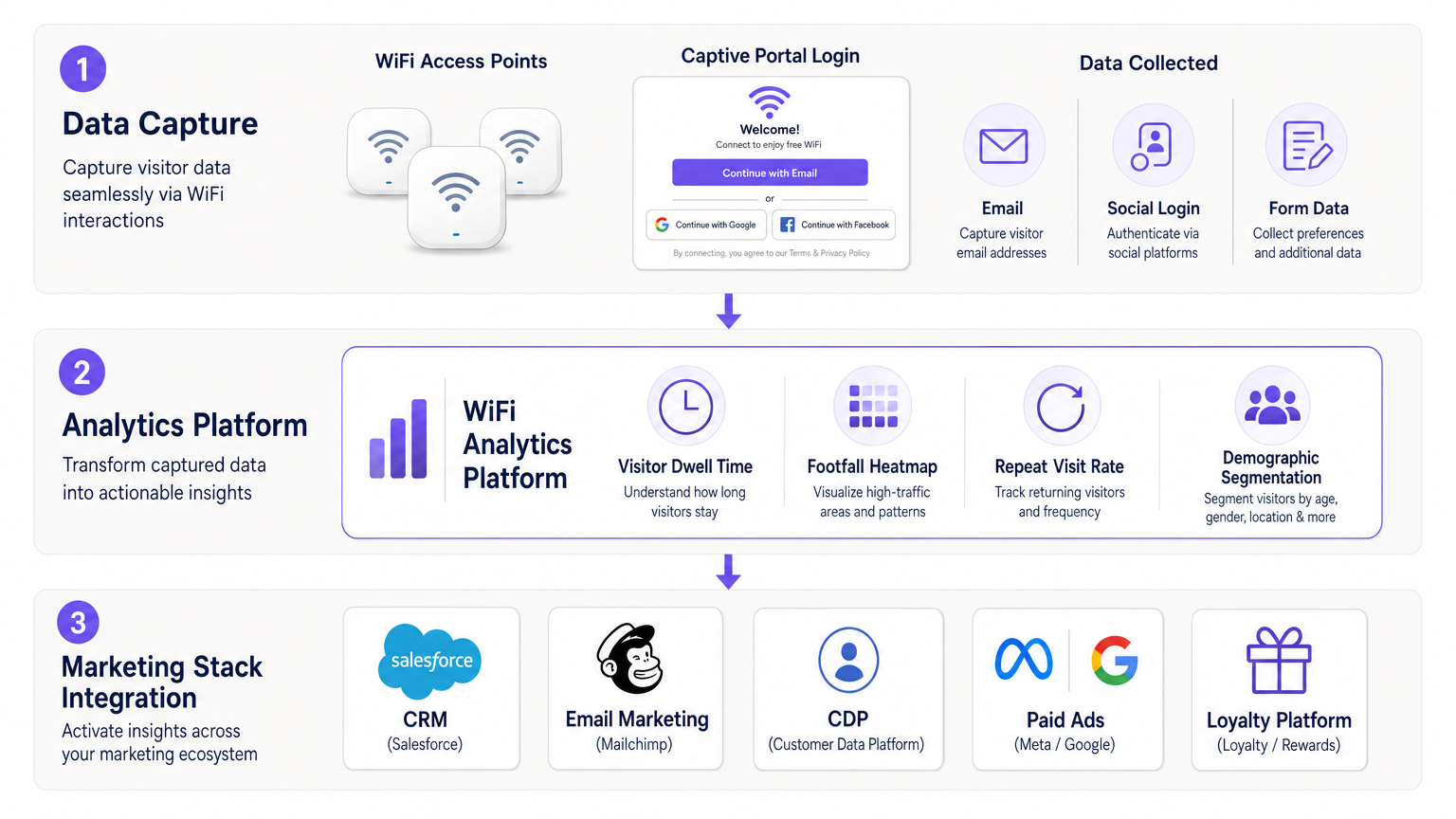

Die Architektur, die zur Verbesserung des Marketing-ROI mithilfe von WiFi-Daten erforderlich ist, basiert auf drei verschiedenen Schichten: passiver Erfassung, aktiver Authentifizierung und Datensyndizierung.

1. Die Erfassungsschicht

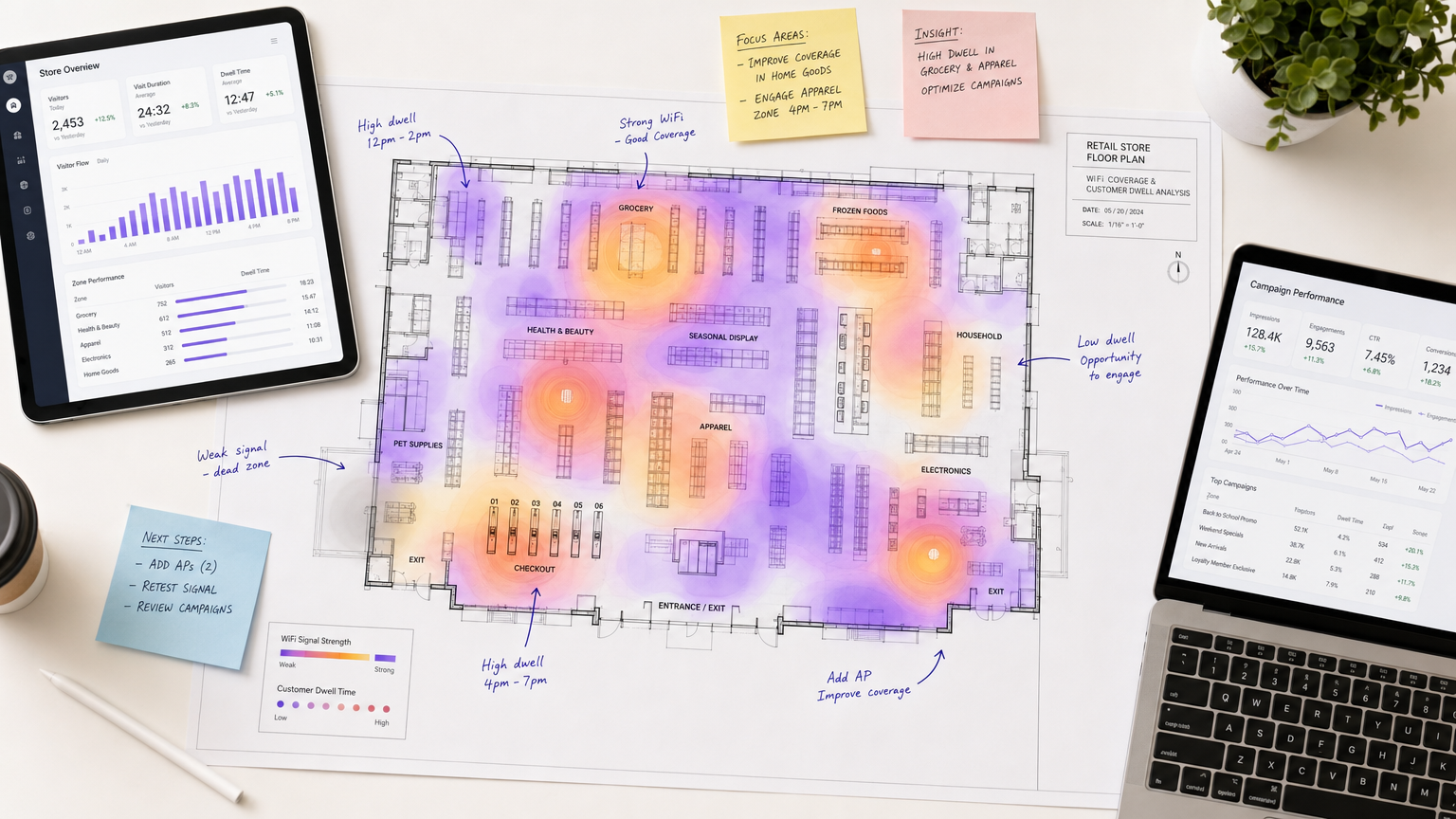

Moderne Unternehmens-Access Points (APs) überwachen kontinuierlich 802.11 Probe Requests. Dies ermöglicht es dem Netzwerk, MAC-Adressen von Geräten (oft durch moderne OS-Implementierungen randomisiert, aber immer noch nützlich für Analysen auf Sitzungsebene), Signalstärke (RSSI) und Zeitstempeldaten passiv zu verfolgen. Diese passiven Daten liefern Basis-Metriken: Gesamtzahl der Besucher, Verweildauern auf Zonenebene und physische Wegverfolgung. Für einen tieferen Einblick in die räumliche Verfolgung verweisen wir auf unseren Indoor Positioning System: UWB, BLE, & WiFi Guide .

2. Die Authentifizierungsschicht

Der Übergang von anonymen Besuchern zu verwertbaren Marketingdaten erfolgt am Captive Portal. Wenn sich ein Benutzer über das Guest WiFi authentifiziert, erteilt er eine explizite Einwilligung (GDPR/CCPA-konform) zusammen mit Identitätsdaten – typischerweise einer E-Mail-Adresse, Telefonnummer oder einem Social-Login-Profil. In dieser Phase verknüpft die Plattform die physische MAC-Adresssitzung mit einer bekannten Benutzeridentität. Hier wird die profilbasierte Authentifizierung, wie OpenRoaming, zu einem erheblichen Vorteil, da sie die Reibung für wiederkehrende Besucher reduziert.

3. Die Syndizierungsschicht

Daten, die ausschließlich in der WiFi-Plattform verbleiben, haben einen begrenzten ROI. Die technische Anforderung für die IT besteht darin, nahtlose API-Integrationen oder Webhooks von der WiFi-Plattform in den Marketing-Stack (CRM, CDP, ESP) zu integrieren. Wenn beispielsweise Plattformen wie Purple vs Cisco Spaces (DNA Spaces): When to Choose Each evaluiert werden, ist ein wichtiger Aspekt, wie einfach die Plattform saubere, strukturierte Daten an nachgelagerte Systeme wie Salesforce oder Mailchimp syndiziert.

Implementierungsleitfaden

Der Einsatz einer marketingzentrierten WiFi-Architektur erfordert eine enge Abstimmung zwischen Netzwerkbetrieb und Marketing. Befolgen Sie diese Bereitstellungsphasen:

Phase 1: Netzwerkoptimierung für Standortgenauigkeit Stellen Sie sicher, dass Ihre AP-Dichte und -Platzierung genaue Standortanalysen unterstützen. Während grundlegende Präsenzanalyse nur wenige APs erfordert, erfordert die Verweildauer auf Zonenebene eine Bereitstellung mit höherer Dichte und eine ordnungsgemäße Kalibrierung der RSSI-Schwellenwerte. (Siehe Wi Fi in Auto: The Complete 2026 Enterprise Guide für fortgeschrittene Bereitstellungsszenarien).

Phase 2: Captive Portal Konfiguration & Compliance Gestalten Sie das Captive Portal so, dass die Datenerfassung maximiert wird, ohne die Benutzererfahrung zu beeinträchtigen. Implementieren Sie Echtzeit-E-Mail-Validierungs-APIs, um zu verhindern, dass fehlerhafte Daten in das CRM gelangen. Stellen Sie sicher, dass die Datenschutzrichtlinie die Datenweitergabe an Drittanbieter-Werbeplattformen (Meta, Google) über gehashtes E-Mail-Matching explizit abdeckt.

Phase 3: Stack-Integration

Vermeiden Sie, wenn möglich, Punkt-zu-Punkt-Integrationen. Leiten Sie WiFi-Daten (Identität + Verhaltensereignisse wie zone_entered oder dwell_exceeded) in eine zentrale Customer Data Platform (CDP) oder ein Data Warehouse. Die CDP übernimmt dann die Logik der Aktualisierung von CRM-Datensätzen und der Auslösung von E-Mail-Workflows.

Best Practices

- Werttausch: Bieten Sie einen greifbaren Wert für die Authentifizierung. Ein 10%iger Rabattcode, der sofort nach dem Login bereitgestellt wird, führt zu deutlich höheren Konversionsraten als der standardmäßige kostenlose Zugang.

- Echtzeit-Trigger: Der Wert von WiFi-Daten nimmt schnell ab. Lösen Sie Umfragen nach dem Besuch oder personalisierte Angebote innerhalb von 2 Stunden nach Verlassen des Standorts durch einen Kunden aus.

- Gehashte Zielgruppen: Verwenden Sie für bezahlte Medien SHA-256 gehashte E-Mails, um benutzerdefinierte Zielgruppen in Meta und Google zu erstellen. Dies ermöglicht es Ihnen, physische Besucher erneut anzusprechen, ohne rohe PII preiszugeben.

Fehlerbehebung & Risikominderung

Risiko: MAC-Randomisierung Moderne iOS- und Android-Geräte randomisieren MAC-Adressen, um Tracking zu verhindern. Minderung: Verlassen Sie sich für die langfristige Kundenidentifikation auf aktive Authentifizierung (Captive Portal Logins) statt auf passives MAC-Tracking. Sobald authentifiziert, ist die Sitzung an die Identität gebunden, wodurch das Problem der MAC-Randomisierung umgangen wird.

Risiko: CRM-Datenverschmutzung

Benutzer, die gefälschte E-Mails eingeben (z.B. test@test.com), verschlechtern Ihre E-Mail-Zustellbarkeitsrate.

Minderung: Implementieren Sie eine Inline-E-Mail-Verifizierung am Captive Portal. Lehnt ungültige Domains oder Syntaxfehler ab, bevor die Sitzung gewährt wird.

ROI & Geschäftsauswirkungen

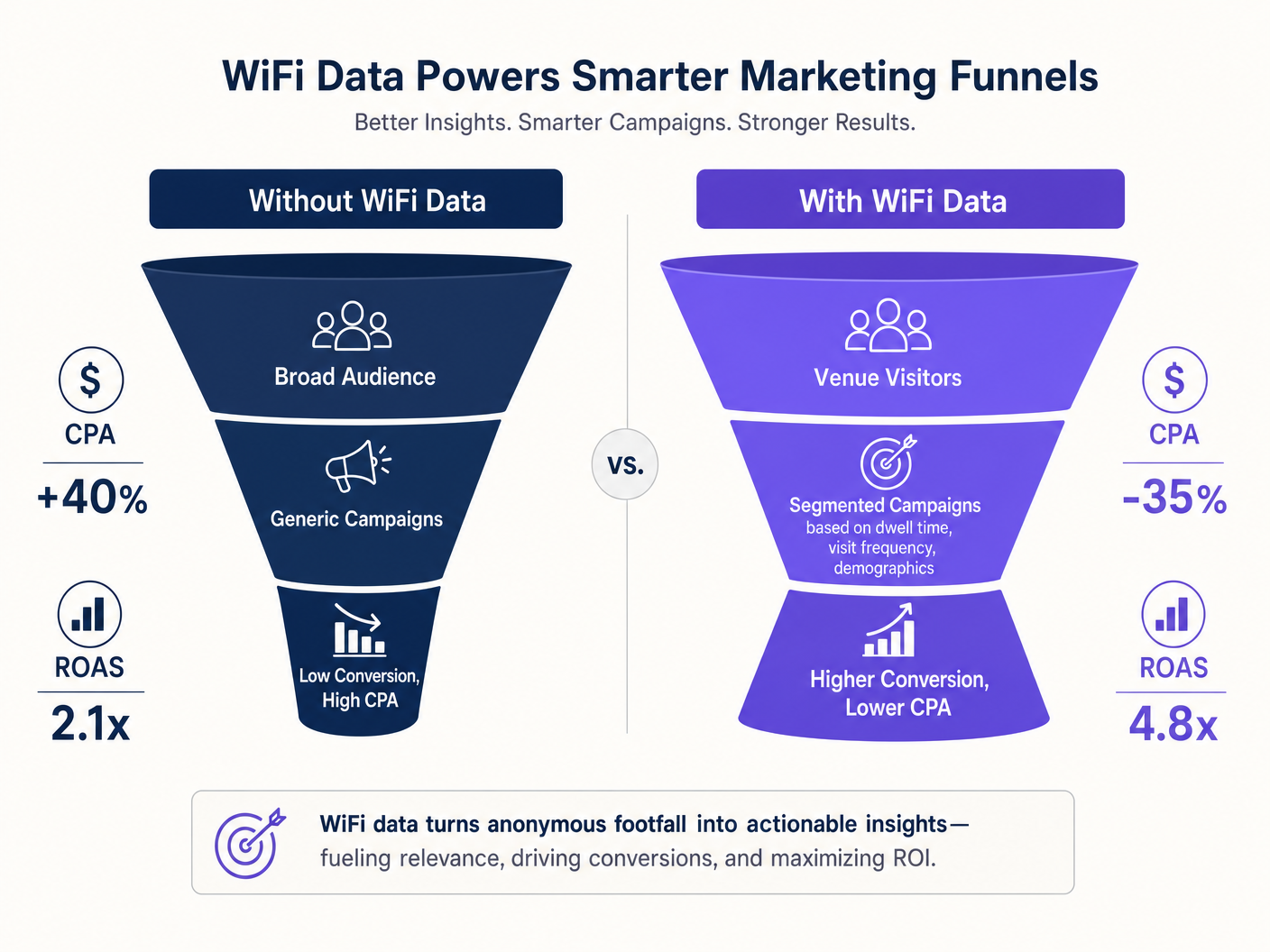

Das ultimative Ziel ist die Verlagerung des Marketings von probabilistischem Targeting zu deterministischem Targeting. Durch die Nutzung von WiFi-Daten können Standorte hochspezifische Zielgruppensegmente aufbauen (z.B. "Kunden, die die Bekleidungsabteilung länger als 15 Minuten besucht, aber seit 30 Tagen nicht zurückgekehrt sind").

Bei korrekter Integration beobachten wir typischerweise:

- CPA-Reduzierung: 30-40 % niedrigere Kosten pro Akquisition (CPA) bei bezahlten sozialen Medien, angetrieben durch höhere Übereinstimmungsraten und absichtsbasierte Zielgruppenansprache.

- ROAS-Verbesserung: 2- bis 4-mal höherer Return on Ad Spend (ROAS) für Retargeting-Kampagnen.

- Closed-Loop-Attribution: Die Möglichkeit zu beweisen, dass eine bestimmte E-Mail-Kampagne innerhalb eines 7-Tage-Fensters zu einem physischen Besuch am Veranstaltungsort geführt hat.

Hören Sie unser ausführliches Briefing zu diesem Thema:

Schlüsselbegriffe & Definitionen

Captive Portal

A web page that users must view and interact with before access is granted to a public WiFi network. It is the primary mechanism for capturing first-party identity data and consent.

IT teams configure this to ensure legal compliance and data capture, while marketing teams design the UX to maximize conversion rates.

MAC Randomization

A privacy feature in modern mobile operating systems that periodically changes the device's MAC address to prevent long-term passive tracking.

This requires venues to rely on active authentication (logins) rather than passive tracking to build long-term customer profiles.

Dwell Time

The duration a connected device remains within the coverage area of a specific access point or zone.

Marketing uses this metric to segment audiences—for example, targeting users with high dwell times in specific retail departments.

Closed-Loop Attribution

A measurement model that tracks a customer's journey from an initial marketing touchpoint (e.g., an email) to a final physical action (e.g., a venue visit).

WiFi data provides the 'physical visit' data point required to close the loop and prove campaign ROI to the business.

First-Party Data

Information a company collects directly from its customers with their consent, rather than purchasing it from data brokers.

Guest WiFi is one of the most scalable methods for brick-and-mortar venues to acquire high-quality first-party data.

Hashed Audience

A list of customer identifiers (usually emails) that have been cryptographically scrambled (e.g., using SHA-256) before being uploaded to an ad platform.

This allows IT to securely share customer lists with Meta or Google for retargeting without exposing raw Personally Identifiable Information (PII).

RSSI (Received Signal Strength Indicator)

A measurement of the power present in a received radio signal. Used to estimate the distance between a device and an access point.

IT uses RSSI thresholds to define physical 'zones' within a venue for location-based marketing triggers.

Data Syndication

The automated process of pushing structured data from one platform (e.g., WiFi Analytics) to downstream systems (e.g., CRM, CDP).

Without syndication, WiFi data remains siloed and cannot generate marketing ROI.

Fallstudien

A 200-location retail chain wants to reduce their Facebook Ads CPA. Currently, they target broad demographic lookalike audiences, resulting in a high CPA and low conversion rate. How should the IT and Marketing teams collaborate to solve this using existing network infrastructure?

- IT configures the Guest WiFi captive portal across all 200 locations to require an email address for access, incorporating real-time validation and GDPR-compliant consent for marketing.

- IT sets up an API integration to push authenticated user emails and their associated 'Last Visit Date' to the company's CDP.

- The CDP automatically hashes the emails (SHA-256) and syncs them to Meta Ads Manager as a Custom Audience.

- Marketing runs a targeted 'Welcome Back' campaign specifically to users who visited a physical store in the last 90 days but haven't purchased online.

A large stadium operator needs to increase food and beverage (F&B) revenue during the 45 minutes before kickoff. How can WiFi analytics drive this?

- IT calibrates the APs in the concourse zones to accurately measure dwell time.

- The WiFi Analytics platform is configured with a webhook that triggers when a known (authenticated) user dwells in a specific concourse zone for more than 10 minutes.

- The webhook payload (User ID, Zone ID) is sent to the stadium's marketing automation platform.

- The platform instantly triggers an SMS or push notification to the user with a time-limited 15% discount for the nearest F&B concession stand.

Szenarioanalyse

Q1. A hospitality group wants to retarget past guests on Facebook. They export a CSV of emails from the WiFi platform and upload it manually to Meta Ads Manager every month. What are the two primary technical and business risks with this approach?

💡 Hinweis:Consider data security (PII) and the timeliness of the data.

Empfohlenen Ansatz anzeigen

- Security/Compliance Risk: Uploading raw, unhashed CSVs of PII manually exposes the data to interception or mishandling, violating best practices and potentially GDPR/CCPA. 2. Business Risk: A monthly manual sync means the data is stale. A guest who visited on day 1 won't be retargeted until day 30, missing the critical post-visit engagement window. The solution is an automated API integration that syncs hashed emails in real-time.

Q2. During a network audit, the IT manager notices that while total connection counts are high, the marketing team is reporting very low CRM match rates. What is the most likely configuration issue at the capture layer?

💡 Hinweis:Think about what happens between the device connecting to the AP and the data entering the CRM.

Empfohlenen Ansatz anzeigen

The captive portal is likely lacking real-time validation, allowing users to input fake or malformed email addresses (e.g., ' a@a.com ') to bypass the login screen. IT needs to implement an inline email verification API to ensure only valid data passes through to the CRM.

Q3. A retail venue has dense AP coverage but the marketing team reports that 'zone dwell time' metrics are inaccurate, showing users jumping between opposite ends of the store instantly. How should the network architect address this?

💡 Hinweis:Consider how APs determine device location and what physical factors affect this.

Empfohlenen Ansatz anzeigen

The architect needs to recalibrate the RSSI (Received Signal Strength Indicator) thresholds and review the AP placement. The 'jumping' indicates that devices are associating with APs further away due to line-of-sight propagation or signal reflection, rather than the closest AP. Tuning the transmit power and adjusting the location analytics algorithm to require multiple AP triangulations will stabilize the zone data.