Wie man die WiFi-Geschwindigkeit verbessert, ohne neue Access Points zu kaufen

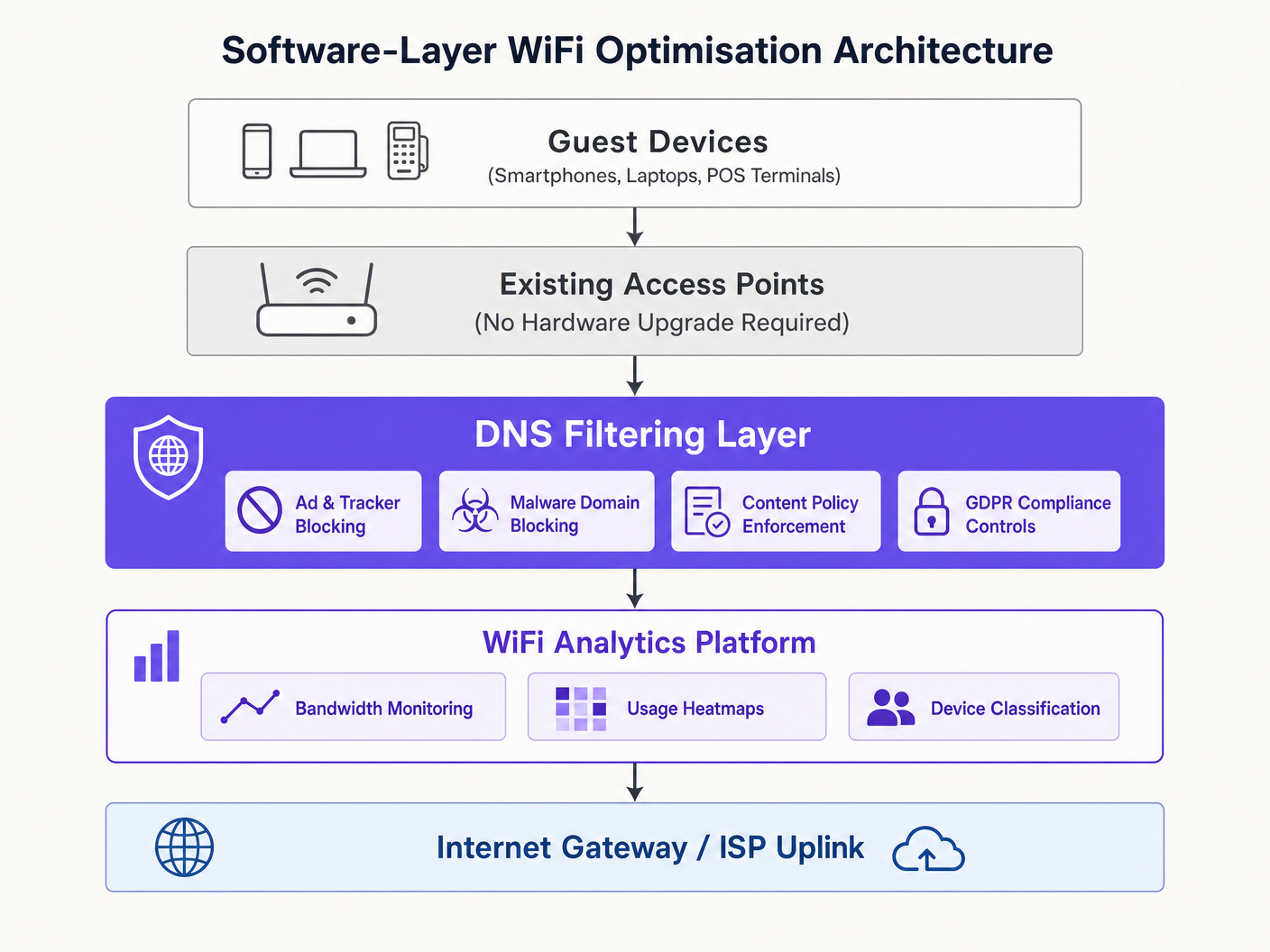

Dieser Leitfaden beschreibt, wie Unternehmen 30 %+ ihrer WiFi-Bandbreite zurückgewinnen können, ohne neue Access Points zu kaufen. Durch die Implementierung von DNS filtering, band steering und QoS policies können IT-Teams die Lebensdauer der Hardware verlängern, CapEx reduzieren und die Netzwerkleistung und security verbessern.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

Executive Summary

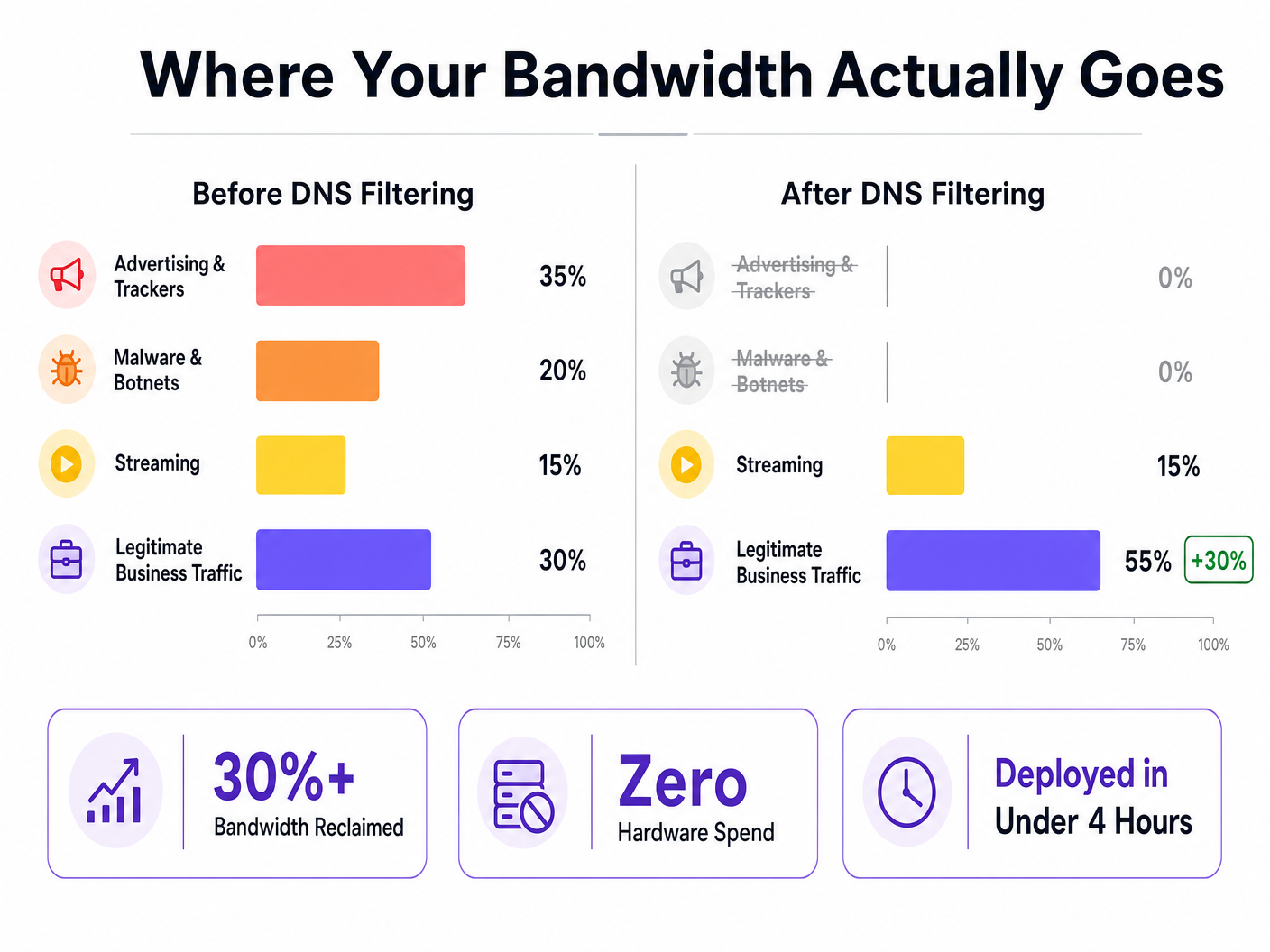

Für IT directors und CTOs, die große Veranstaltungsnetzwerke verwalten, ist die Standardreaktion auf Bandbreitenerschöpfung oft eine kostspielige Hardware-Erneuerung. Bis zu 40 % der Bandbreite von Gastnetzwerken werden jedoch typischerweise durch nicht wertschöpfende Hintergrund-Telemetrie, Werbe-Tracker und bösartigen Traffic verbraucht. Durch die Implementierung von Software-Layer-Optimierungen – insbesondere DNS filtering, intelligentem band steering und QoS policy enforcement – können Veranstaltungsorte 30 %+ der bestehenden Bandbreite zurückgewinnen, ohne einen einzigen neuen access point zu implementieren.

Dieser Leitfaden beschreibt, wie diese Optimierungen implementiert werden können, um die Lebensdauer der aktuellen Hardware zu verlängern, CapEx zu reduzieren und die user experience in Hospitality -, Retail -, Healthcare - und Transport -Umgebungen zu verbessern.

Technical Deep-Dive

Der Bandbreiten-Drain: Telemetrie und Tracker

Bei der Untersuchung des Traffic-Profils eines typischen Guest WiFi -Netzwerks ist das Volumen des nicht vom Benutzer initiierten Traffics erheblich. Werbenetzwerke und Drittanbieter-Tracker machen 25 % bis 40 % des DNS query-Volumens aus. Jeder App-Start löst Dutzende von Hintergrundabfragen an Analyseplattformen und Tracking-Pixel aus, von denen keine dem Gast einen Mehrwert bietet, aber alle Uplink-Kapazität verbrauchen.

Darüber hinaus erzeugen kompromittierte Geräte im Netzwerk malware- und botnet-Traffic, der ständig versucht, Command-and-Control-Server zu kontaktieren. Dies verschwendet bandwidth und birgt erhebliche compliance- und security risks.

Die DNS Filtering-Lösung

DNS filtering arbeitet auf der Auflösungsebene. Es fängt DNS queries ab, bevor sie den uplink erreichen. Wenn eine Domain zu einem Werbenetzwerk, einem bekannten malware host oder einer durch Richtlinien eingeschränkten Kategorie auflöst, wird die Abfrage blockiert und eine Nullantwort an das Gerät zurückgegeben. Es werden keine Daten übertragen; keine bandwidth wird verbraucht.

Im Gegensatz zu firewalls, die Pakete nach der Ankunft inspizieren, oder proxies, die mitten im Stream abfangen, verhindert DNS filtering, dass die Anfrage überhaupt initiiert wird. Dieser architektonische Vorteil macht es äußerst effizient für die bandwidth reclamation.

DNS over HTTPS (DoH) adressieren

Eine kritische technische Überlegung ist der Aufstieg von DNS over HTTPS (DoH). DoH verschlüsselt DNS queries, umgeht netzwerkweite DNS und umgeht traditionelle Filterregeln. Um die Filterwirksamkeit aufrechtzuerhalten, müssen Netzwerke die DoH interception durchsetzen, indem sie DoH traffic (typischerweise auf port 443 zu bekannten Resolvern) identifizieren und an einen DoH-fähigen filtering resolver umleiten. Weitere Details finden Sie in unserem Leitfaden zu DNS Over HTTPS (DoH): Implications for Public WiFi Filtering (oder der portugiesischen Version: DNS Over HTTPS (DoH): Implicações para a Filtragem de WiFi Público ).

Implementation Guide

Die Bereitstellung von Software-Layer-Optimierungen ist unkompliziert und kann für Betreiber mit mehreren Standorten zentral verwaltet werden, wobei Plattformen wie WiFi Analytics zur Überwachung des impact genutzt werden.

- Baseline Measurement: Instrumentieren Sie das Netzwerk, um das DNS query-Volumen nach Kategorie und den bandwidth-Verbrauch pro Client zu erfassen. Dies bildet die Baseline für ROI-Berechnungen.

- Monitoring Mode: Implementieren Sie DNS filtering im passiven Monitoring Mode für 48-72 Stunden, um die traffic-Zusammensetzung ohne Blockierung zu verstehen und Fehlalarme zu vermeiden.

- Phased Blocking: Aktivieren Sie die Blockierung zunächst für Kategorien mit hoher Sicherheit (z. B. bekannte malware, botnets, ad networks). Überprüfen Sie die logs täglich, um policies anzupassen.

- Complementary Optimizations:

- Band Steering: Leiten Sie fähige Geräte auf das 5GHz band, um das überlastete 2.4GHz band zu entlasten.

- SSID Consolidation: Reduzieren Sie den Verwaltungsaufwand durch Konsolidierung von SSIDs und Verwendung von VLAN tagging für die segmentation.

- QoS Enforcement: Implementieren Sie eine Ratenbegrenzung pro Client, um geschäftskritischen traffic (z. B. VoIP, POS) vor Massen-streaming zu schützen.

- Document and Measure: Vergleichen Sie nach 30 Tagen die bandwidth utilization mit der Baseline, um den ROI zu quantifizieren.

Best Practices

- Segment IoT Traffic: IoT devices erzeugen oft erhebliche telemetry. Platzieren Sie sie in einem separaten VLAN mit maßgeschneiderten filtering policies, um die Funktionalität beim Verschärfen der Regeln nicht zu beeinträchtigen.

- Avoid Over-Blocking: Beginnen Sie mit konservativen blocking policies und erweitern Sie diese schrittweise basierend auf log reviews, um die Unterbrechung legitimer Geschäfts-SaaS applications zu vermeiden.

- Regular RF Surveys: Optimieren Sie regelmäßig die channel assignments und transmit power neu, um co-channel interference zu mindern, wenn sich die physische Umgebung ändert.

Troubleshooting & Risk Mitigation

- Legitimate Services Blocked: Wenn Benutzer über fehlerhafte Anwendungen berichten, überprüfen Sie die DNS logs auf breite Kategorieblöcke, die erforderliche domains (z. B. cloud storage, payment gateways) betreffen, und whitelist diese.

- Declining Filtering Efficacy: Wenn der bandwidth consumption wieder ansteigt, überprüfen Sie, ob DoH bypass policies aktiv verschlüsselte DNS queries abfangen und umleiten.

- Legacy Device Connectivity Issues: Wenn ältere Geräte nach der Aktivierung von band steering Schwierigkeiten beim Verbinden haben, stellen Sie sicher, dass das 2.4GHz band noch ausreichend bereitgestellt ist, und erwägen Sie eine Anpassung der steering aggressiveness.

ROI & Business Impact

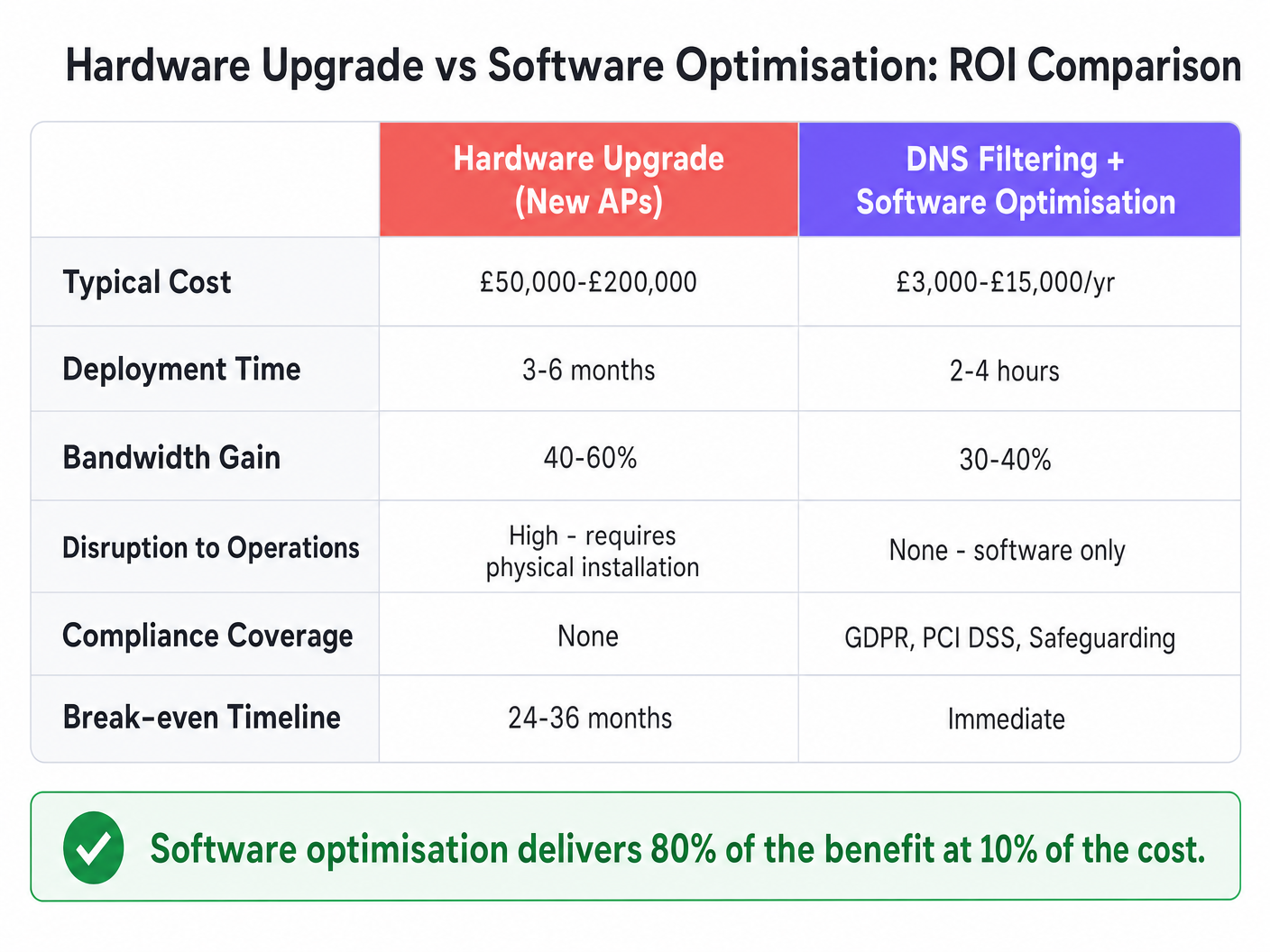

Software-Optimierung liefert sofortigen ROI. Während ein hardware upgrade £50.000-£200.000 kosten und Monate dauern kann zu implementieren, DNS-Filterung und Konfigurationsänderungen kosten einen Bruchteil davon und sind innerhalb von Stunden einsatzbereit. Veranstaltungsorte verzeichnen typischerweise eine Reduzierung der Uplink-Auslastung um 30-40 %, was die Lebensdauer bestehender APs um 2-4 Jahre verlängert und gleichzeitig die Einhaltung von GDPR und PCI DSS stärkt.

Hören Sie unser vollständiges technisches Briefing:

Schlüsseldefinitionen

DNS Filtering

The process of blocking access to certain domains at the DNS resolution stage, preventing the connection before data is transferred.

Used to reclaim bandwidth by stopping ad, tracker, and malware traffic before it consumes uplink capacity.

Band Steering

A wireless network feature that encourages dual-band capable clients to connect to the less congested 5GHz band instead of the 2.4GHz band.

Crucial for optimizing airtime and improving throughput in dense environments.

DNS over HTTPS (DoH)

A protocol for performing remote Domain Name System resolution via the HTTPS protocol, encrypting the data.

Creates challenges for network administrators as it can bypass traditional, unencrypted DNS filtering controls.

SSID Consolidation

Reducing the number of broadcasted network names (SSIDs) to minimize management frame overhead.

Each SSID consumes airtime; fewer SSIDs mean more airtime available for actual data transmission.

Quality of Service (QoS)

Technologies that manage data traffic to reduce packet loss, latency, and jitter on the network.

Used to prioritize critical business traffic (like POS transactions) over guest streaming.

VLAN Tagging

The practice of inserting a VLAN ID into a packet header to identify which virtual LAN the packet belongs to.

Allows for logical segmentation of network traffic (e.g., Guest vs. Staff) without requiring separate physical networks or SSIDs.

Beacon Frames

Management frames in IEEE 802.11 based WLANs that contain information about the network.

Broadcasting too many SSIDs generates excessive beacon frames, consuming valuable airtime and slowing down the network.

Co-Channel Interference

Crosstalk from two different radio transmitters using the same frequency channel.

Mitigated by proper channel planning and transmit power optimization to ensure APs don't shout over each other.

Ausgearbeitete Beispiele

A 200-room hotel is experiencing severe WiFi complaints during the evening peak. The infrastructure vendor recommends a £80,000 AP upgrade. How can software optimization address this?

- Deploy DNS filtering to block ad networks and malware, reclaiming ~30% of bandwidth. 2. Enable band steering to move capable devices to 5GHz. 3. Implement QoS to rate-limit video streaming to 5Mbps per client, prioritizing VoIP and operational traffic. 4. Consolidate from 8 SSIDs to 3 using VLAN tagging.

A large retail chain with 500 stores needs to improve network performance for POS terminals while still offering Guest WiFi.

- Segment POS devices and Guest WiFi onto separate VLANs. 2. Apply aggressive DNS filtering on the Guest VLAN to block high-bandwidth non-essential traffic. 3. Configure strict QoS rules prioritizing the POS VLAN traffic over the Guest VLAN. 4. Manage policies centrally via a unified dashboard.

Übungsfragen

Q1. A stadium network is experiencing severe congestion on the 2.4GHz band, while the 5GHz band is underutilized. What is the most immediate software-layer action to take?

Hinweis: Consider how to force capable devices to use the better frequency.

Musterlösung anzeigen

Enable and configure Band Steering on the wireless controller to actively push dual-band capable clients to the 5GHz band, freeing up 2.4GHz capacity for legacy devices.

Q2. After deploying DNS filtering, you notice that overall bandwidth consumption has only dropped by 5%, much lower than the expected 30%. What is the most likely technical reason for this?

Hinweis: Think about modern browser default behaviors regarding DNS.

Musterlösung anzeigen

Client devices are likely using DNS over HTTPS (DoH), bypassing the network's standard DNS resolver. The network must be configured to intercept DoH traffic and redirect it to the filtering resolver.

Q3. A hospital IT team wants to implement DNS filtering but is concerned about blocking critical medical telemetry from IoT devices. How should they architect the deployment?

Hinweis: How can you apply different rules to different types of devices?

Musterlösung anzeigen

Segment the IoT devices onto a dedicated VLAN. Apply a highly specific, permissive DNS filtering policy to the IoT VLAN that allows required telemetry, while applying the stricter ad/malware blocking policy to the Guest and Staff VLANs.