Wie man Einzelhandelskunden ein personalisiertes Erlebnis mit WiFi bietet

Dieser technische Leitfaden beschreibt, wie IT- und Betriebsteams im Einzelhandel die bestehende Gast-WiFi-Infrastruktur nutzen können, um personalisierte, standortbezogene Kundenerlebnisse zu bieten. Er behandelt Architektur, Datenerfassung, CRM-Integration und Compliance und zeigt, wie anonymer Kundenverkehr in verwertbare Erstanbieterdaten umgewandelt werden kann.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für Führungskräfte

- Technischer Einblick

- Architektur und Datenfluss

- Identitätsauflösung und MAC-Randomisierung

- Netzwerksegmentierung und Sicherheit

- Implementierungsleitfaden

- Phase 1: Infrastrukturbewertung

- Phase 2: Captive Portal Konfiguration

- Phase 3: Integration und Segmentierung

- Phase 4: Automatisierte Auslöser

- Bewährte Verfahren

- Fehlerbehebung & Risikominderung

- ROI & Geschäftlicher Nutzen

Zusammenfassung für Führungskräfte

Für IT-Manager und Betriebsleiter von Veranstaltungsorten führt der Auftrag, personalisierte Kundenerlebnisse zu liefern, oft zu komplexen, herstellerübergreifenden Integrationsprojekten. Die effektivste Grundlage für die Personalisierung im Geschäft ist jedoch wahrscheinlich bereits in Ihren Deckenplatten installiert: Ihr Unternehmens-Gast-WiFi-Netzwerk.

Durch die Schichtung einer ausgeklügelten Analyse- und Authentifizierungsplattform über bestehende Hardware (wie Cisco Meraki, Aruba oder Ruckus) können Einzelhändler eine grundlegende Konnektivitätsfunktion in einen leistungsstarken Motor für die Erfassung von Erstanbieterdaten verwandeln. Dieser Leitfaden beschreibt, wie eine WiFi-gesteuerte Personalisierungsstrategie entworfen, implementiert und skaliert werden kann. Wir untersuchen die Mechanismen der Identitätsauflösung über Captive Portals, die Integration von Verweildauer- und Raumanalysen in CRM-Systeme und die automatisierte Auslösung kontextrelevanter Angebote – alles unter strikter Einhaltung der GDPR- und PCI DSS-Standards.

Ob Sie ein einzelnes Flagship-Store oder ein weitläufiges Einzelhandelsimperium verwalten, das Ziel bleibt dasselbe: anonymen Kundenverkehr in bekannte, ansprechbare Kunden umwandeln, damit Marketingteams die richtige Botschaft genau im Moment der höchsten Kaufabsicht übermitteln können.

Technischer Einblick

Architektur und Datenfluss

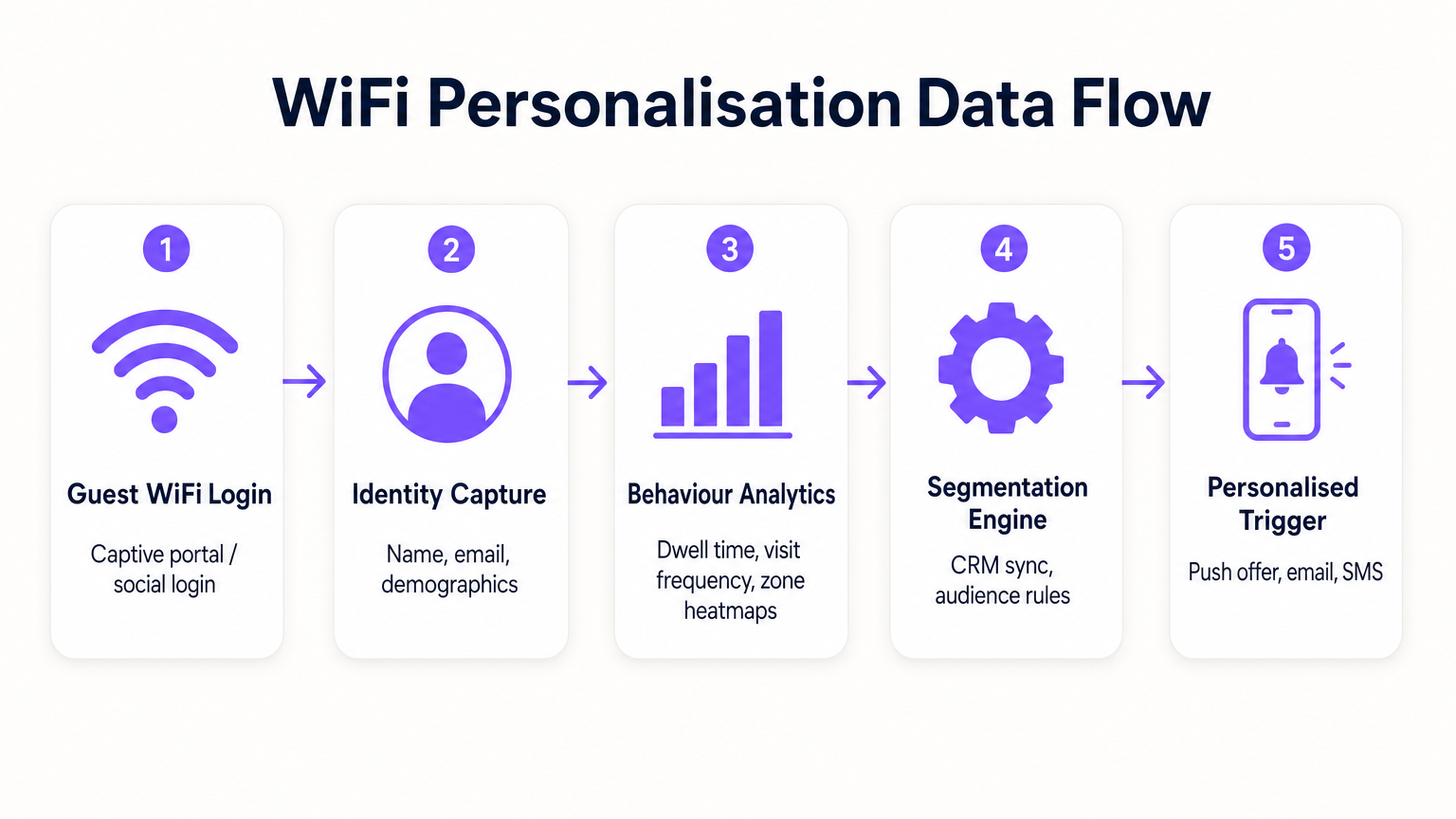

Die Grundlage von WiFi Analytics basiert auf einer robusten Architektur, die Kundendaten sicher erfasst und verarbeitet. Das typische Bereitstellungsmodell umfasst Thin Access Points (APs), die an einen Cloud- oder On-Premises-Controller berichten. Die Analyseplattform nimmt Daten von diesem Controller über API- oder Syslog-Feeds auf.

- Probe Requests und Assoziation: Schon vor der Authentifizierung erkennen APs Probe Requests von mobilen Geräten und erfassen MAC-Adressen und Signalstärke (RSSI). Dies liefert grundlegende Daten zu Kundenverkehr und Zonen.

- Authentifizierung (Das Captive Portal): Wenn ein Benutzer sich mit der Guest WiFi SSID verbindet, wird er zu einem Captive Portal umgeleitet. Dies ist der entscheidende Punkt der Identitätserfassung. Durch das Anbieten der Authentifizierung per E-Mail, Social Media oder SMS verknüpft das System die zuvor anonyme MAC-Adresse mit einer verifizierten Identität.

- Analytics Engine: Die Plattform korreliert Echtzeit-Standortdaten (berechnet über Trilateration oder RSSI-Heatmapping) mit der authentifizierten Identität und erstellt ein umfassendes Profil von Verweildauer, Besuchshäufigkeit und Zonenpräferenzen.

- Integrationsschicht: Webhooks oder REST APIs übertragen diese angereicherten Profildaten an externe Systeme (CRM, Marketing-Automatisierung, Loyalitätsplattformen).

Identitätsauflösung und MAC-Randomisierung

Moderne mobile Betriebssysteme (iOS 14+, Android 10+) implementieren die MAC-Adressen-Randomisierung, um eine dauerhafte Verfolgung zu verhindern. Dies macht die alleinige Verwendung von MAC-Adressen für langfristige Analysen obsolet. Die Lösung ist eine profilbasierte Authentifizierung. Sobald sich ein Benutzer über das Captive Portal authentifiziert, wird seine E-Mail-Adresse oder Telefonnummer zum persistenten Identifikator. Nachfolgende Besuche, selbst mit einer neuen randomisierten MAC-Adresse, können bei erneuter Authentifizierung mit dem Kernprofil verknüpft werden, wodurch die Kontinuität im Kundendatensatz gewährleistet wird.

Netzwerksegmentierung und Sicherheit

Sicherheit ist von größter Bedeutung. Der Gastverkehr muss streng vom Unternehmensnetzwerk getrennt werden, typischerweise über dedizierte VLANs. Dies gewährleistet die Einhaltung von PCI DSS, indem jede Überschneidung zwischen öffentlichem Internetzugang und Point-of-Sale (POS)-Datenumgebungen verhindert wird. Die Gast-SSID sollte idealerweise WPA3-Personal oder WPA3-Enterprise (sofern unterstützt) verwenden, um den Over-the-Air-Verkehr zu verschlüsseln und Benutzerdaten vor Abfangen zu schützen.

Implementierungsleitfaden

Die Implementierung einer Personalisierungsstrategie erfordert eine koordinierte Anstrengung zwischen IT und Marketing.

Phase 1: Infrastrukturbewertung

Bevor Sie erweiterte Analysen implementieren, stellen Sie sicher, dass die zugrunde liegende HF-Umgebung intakt ist. Führen Sie eine Standortbegehung durch, um die Abdeckungsdichte zu überprüfen, insbesondere in hochfrequentierten Zonen. Verweildaueranalysen basieren auf konsistentem Signalempfang; Funklöcher verfälschen die Daten.

Phase 2: Captive Portal Konfiguration

Gestalten Sie das Captive Portal so, dass die Opt-in-Raten maximiert und gleichzeitig die GDPR-Konformität gewährleistet wird. Der Wertetausch muss klar sein. Bieten Sie statt eines generischen Logins einen Anreiz: „Verbinden Sie sich für exklusive Angebote im Geschäft.“ Entscheidend ist, dass die Zustimmung zum Netzwerkzugang von der Zustimmung zu Marketingkommunikation entkoppelt wird. Das Portal sollte die Allgemeinen Geschäftsbedingungen und Datenschutzrichtlinien klar darstellen.

Phase 3: Integration und Segmentierung

Verbinden Sie die WiFi-Plattform mit Ihrem bestehenden Marketing-Stack. So können Sie Verhaltensdaten im Geschäft (z. B. „besuchte die Schuhabteilung für 20 Minuten“) mit Transaktionsdaten (z. B. „kaufte letzten Monat Turnschuhe“) kombinieren. Erstellen Sie umsetzbare Segmente, wie „Kunden mit hohem Abwanderungsrisiko“ (häufige frühere Besucher, die sich seit 60 Tagen nicht verbunden haben).

Phase 4: Automatisierte Auslöser

Konfigurieren Sie automatisierte Workflows. Wenn sich ein Kunde, der zu einem bestimmten Segment gehört, authentifiziert, lösen Sie eine Aktion über API aus. Dies könnte ein SMS-Angebot, eine Push-Benachrichtigung über die App des Einzelhändlers oder eine E-Mail sein. Die Latenz zwischen Authentifizierung und Ausführung des Auslösers sollte minimal sein (unter 30 Sekunden), um sicherzustellen, dass die Nachricht empfangen wird, während der Kunde noch engagiert ist.

Für detailliertere Strategien zum Aufbau dieser Profile verweisen wir auf unseren Leitfaden WiFi in Einzelhandelsgeschäften: Kundenprofile aus Kundenverkehrsdaten erstellen oder das französische Äquivalent, [Le WiFi dans les magasins de détail : Créer des profils clients à partir des données de fréquentation](/guides/le-wifi-dans-les-magasins-de-detail-creer-deKundenprofile basierend auf Frequenzdaten).

Bewährte Verfahren

- Priorisieren Sie den Wertaustausch: Kunden geben ihre Daten nur preis, wenn sie einen Nutzen darin sehen. Stellen Sie sicher, dass das WiFi schnell und zuverlässig ist und dass alle ausgelösten Angebote wirklich wertvoll sind.

- Frequenzbegrenzungen einhalten: Bombardieren Sie Kunden nicht jedes Mal mit Benachrichtigungen, wenn sie sich verbinden. Implementieren Sie eine Frequenzbegrenzung (z. B. maximal eine Nachricht pro Woche), um Ermüdung und Abmeldungen zu vermeiden.

- Bestehende Investitionen nutzen: Vermeiden Sie Rip-and-Replace-Szenarien. Moderne Analyseplattformen lassen sich nahtlos in führende Hardware-Anbieter integrieren, sodass Sie mehr Wert aus Ihrer aktuellen Infrastruktur ziehen können.

- Daten verknüpfen: WiFi-Daten sind am aussagekräftigsten, wenn sie mit anderen Quellen kombiniert werden. Integrieren Sie sie in Ihr Treueprogramm, um zu verstehen, wie das Verhalten im Geschäft mit dem gesamten Customer Lifetime Value korreliert. Dieser Ansatz ist in verschiedenen Sektoren hochrelevant, darunter Einzelhandel , Gastgewerbe und sogar Gesundheitswesen .

Fehlerbehebung & Risikominderung

- Niedrige Opt-In-Raten: Wenn weniger als 20 % der Besucher sich authentifizieren, überprüfen Sie das Design des Captive Portal. Vereinfachen Sie den Anmeldevorgang, verdeutlichen Sie das Wertversprechen und stellen Sie sicher, dass das Portal mobilfreundlich ist.

- Ungenau Standortdaten: Wenn Zonenanalysen verzerrt erscheinen, überprüfen Sie die AP-Platzierung und führen Sie eine neue HF-Vermessung durch. Interferenzen durch physische Hindernisse oder benachbarte Netzwerke können die RSSI-Berechnungen beeinflussen.

- Integrationsfehler: Stellen Sie eine robuste Fehlerbehandlung für API-Verbindungen zu CRMs sicher. Überwachen Sie die Erfolgsraten der Webhook-Zustellung und implementieren Sie Wiederholungsmechanismen für fehlgeschlagene Payloads.

- Compliance-Risiken: Überprüfen Sie regelmäßig Ihre Zustimmungsabläufe und Datenaufbewahrungsrichtlinien. Stellen Sie sicher, dass Sie einen optimierten Prozess zur Bearbeitung von Anfragen betroffener Personen (DSARs) gemäß GDPR haben.

ROI & Geschäftlicher Nutzen

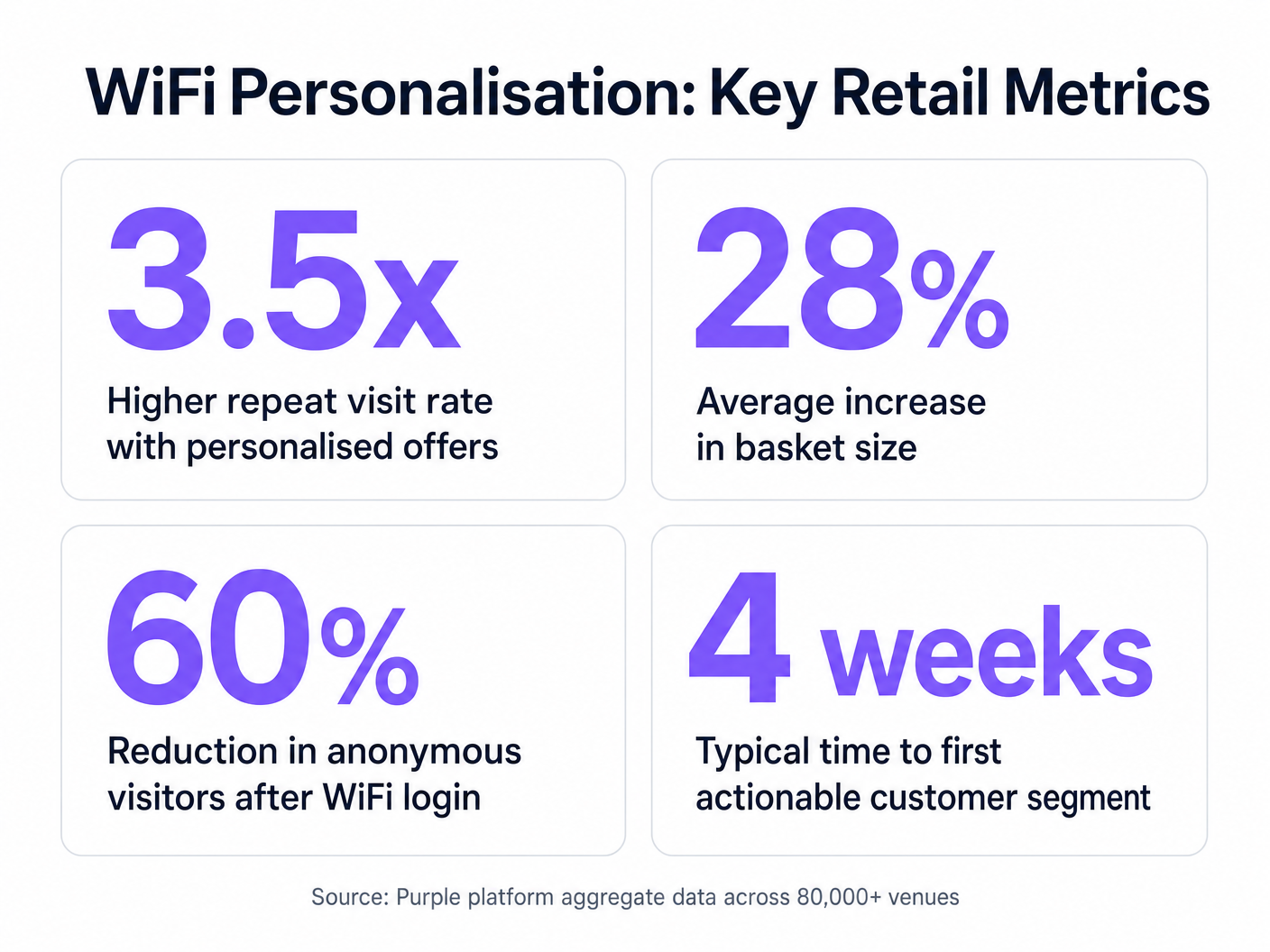

Das Geschäftsmodell für WiFi-gesteuerte Personalisierung ist überzeugend. Durch die Identifizierung anonymer Besucher können Einzelhändler ihre vermarktbare Datenbank erheblich erweitern. Zu den wichtigsten zu verfolgenden Kennzahlen gehören:

- Wachstumsrate der Datenbank: Das Volumen der monatlich erfassten, neu verifizierten Identitäten.

- Konversionsrate ausgelöster Angebote: Der Prozentsatz der Kunden, die ein ihnen im Geschäft unterbreitetes Angebot einlösen.

- Erhöhung der Verweildauer: Messung, ob personalisiertes Engagement zu längeren Ladenbesuchen führt.

- Häufigkeit wiederholter Besuche: Verfolgung der Auswirkungen gezielter Re-Engagement-Kampagnen auf die Kundenbindung.

Indem sie über die grundlegende Konnektivität hinausgehen, können sich IT-Teams als Umsatztreiber positionieren und die wesentliche Infrastruktur für moderne, datengesteuerte Einzelhandelsabläufe bereitstellen.

Schlüsselbegriffe & Definitionen

Captive Portal

A web page that a user is forced to view and interact with before access is granted to a public network.

The primary interface for capturing user identity and establishing consent for data processing.

MAC Address Randomisation

A privacy feature where mobile devices use a temporary, randomly generated hardware address when scanning for or connecting to networks.

Forces IT teams to rely on authenticated profiles rather than hardware identifiers for long-term customer tracking.

Dwell Time

The duration a connected or probing device remains within the coverage area of a specific access point or defined zone.

A critical metric for understanding customer engagement with specific displays, departments, or the store as a whole.

Trilateration

A method of determining the location of a device by measuring its signal strength (RSSI) relative to three or more access points.

Used by spatial analytics platforms to generate accurate heatmaps and track customer movement patterns.

Probe Request

A frame sent by a client device to discover available wireless networks in its vicinity.

Allows analytics platforms to estimate footfall and capture anonymous presence data even if the user does not authenticate.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices, isolating their traffic from other devices on the same physical network.

Essential for security and PCI DSS compliance, ensuring guest WiFi traffic is completely segregated from corporate systems.

Webhook

A method for one application to provide real-time information to another application, typically triggered by a specific event.

Used to instantly push authentication events from the WiFi platform to a CRM, enabling real-time triggered marketing.

RSSI (Received Signal Strength Indicator)

A measurement of the power present in a received radio signal.

The fundamental metric used by access points to estimate the distance of a client device, enabling location analytics.

Fallstudien

A mid-sized high street fashion retailer with 50 locations wants to reduce customer churn. They have Cisco Meraki APs deployed but are only offering a simple 'click-to-accept' splash page. How should the IT team approach upgrading this to a personalisation engine?

- Platform Integration: Integrate a dedicated WiFi analytics platform with the existing Meraki dashboard via API. No new hardware is required.

- Portal Upgrade: Replace the 'click-to-accept' page with a branded captive portal offering Social Login (Facebook/Google) or email authentication, coupled with an explicit marketing opt-in checkbox.

- CRM Sync: Configure a webhook to push newly authenticated identities and their visit data into the retailer's CRM (e.g., Salesforce).

- Campaign Execution: The marketing team creates a segment in the CRM for 'Customers who haven't visited in 90 days'. When a customer in this segment connects to the WiFi, an automated email offering a 15% discount is triggered immediately.

A large shopping centre operator needs to understand the flow of visitors between different anchor stores to optimize tenant placement and rent models. They currently rely on manual footfall counting at entrances.

- Network Tuning: The IT team optimizes the AP density to ensure consistent coverage across all concourses and store entrances, focusing on overlapping coverage for accurate trilateration.

- Analytics Deployment: Deploy a spatial analytics platform that ingests probe request data from the APs.

- Zone Mapping: Define specific zones within the analytics dashboard corresponding to key areas (e.g., 'Food Court', 'Anchor Store A', 'North Entrance').

- Data Analysis: Utilize the platform to generate heatmaps and flow diagrams, analyzing the typical paths taken by visitors and the dwell time in specific zones.

Szenarioanalyse

Q1. A retail client wants to trigger an immediate SMS discount to any customer who spends more than 15 minutes in the high-margin electronics section. They currently have a single access point covering the entire store. What is the primary technical constraint?

💡 Hinweis:Consider how the system determines location and dwell time.

Empfohlenen Ansatz anzeigen

The primary constraint is a lack of spatial resolution. With only a single access point, the system can determine that the customer is in the store (associated with the AP), but it cannot use trilateration to pinpoint their location to a specific zone like the electronics section. The retailer must deploy additional access points to provide overlapping coverage, enabling accurate location analytics.

Q2. The marketing director is concerned that MAC address randomisation in iOS will prevent them from tracking repeat visitors. How should the IT architect respond?

💡 Hinweis:Focus on the transition from hardware-based tracking to identity-based tracking.

Empfohlenen Ansatz anzeigen

The architect should explain that while MAC randomisation disrupts passive tracking of anonymous devices, it does not impact authenticated users. By implementing a captive portal that requires email or social login, the system creates a persistent profile based on the user's identity. When the user returns and reconnects (even with a new MAC address), they re-authenticate, and the new session is linked to their existing persistent profile.

Q3. A stadium operator wants to deploy guest WiFi but is concerned about PCI DSS compliance, as POS terminals for concessions share the same physical network switches. What network design principle must be enforced?

💡 Hinweis:Think about logical separation of network traffic.

Empfohlenen Ansatz anzeigen

The IT team must enforce strict network segmentation using Virtual Local Area Networks (VLANs). The guest WiFi traffic must be placed on a dedicated VLAN that is completely isolated from the VLAN used by the POS terminals. Firewall rules must ensure that no traffic can route between the guest VLAN and the Cardholder Data Environment (CDE), thereby maintaining PCI DSS compliance.