Wie man Microsoft Intune verwendet, um WiFi-Zertifikate auf Geräte zu pushen

Eine umfassende technische Referenz für IT-Führungskräfte zur Bereitstellung von 802.1X WiFi-Zertifikaten über Microsoft Intune. Behandelt die SCEP- vs. PKCS-Architektur, Implementierungsschritte, Compliance-Mapping und reale Bereitstellungsszenarien für Unternehmensumgebungen.

GuidesSlugPage.podcastTitle

GuidesSlugPage.podcastTranscript

- Zusammenfassung für Führungskräfte

- Technischer Deep-Dive: Architektur und Protokolle

- Das 802.1X Authentifizierungs-Framework

- EAP-TLS und gegenseitige Authentifizierung

- Intune Zertifikatsbereitstellungsmechanismen: SCEP vs. PKCS

- Implementierungsleitfaden: Schritt-für-Schritt-Bereitstellung

- Schritt 1: Vorbereiten der Public Key Infrastructure (PKI)

- Schritt 2: Bereitstellen des vertrauenswürdigen Stammzertifikats

- Schritt 3: Clientzertifikatsprofil bereitstellen

- Schritt 4: Das WiFi-Profil konfigurieren

- Best Practices & Strategische Empfehlungen

- Geräte- vs. Benutzerzertifikate

- Netzwerksegmentierung und Gastzugang

- Anforderung der NPS-Zertifikatszuordnung berücksichtigen

- Fehlerbehebung & Risikominderung

- Häufige Fehlerursachen

- ROI & Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

Für IT-Führungskräfte in Unternehmen, die große Umgebungen in den Bereichen Hospitality , Retail oder im öffentlichen Sektor verwalten, ist ein sicherer drahtloser Zugang eine grundlegende betriebliche Anforderung. Das Vertrauen auf gemeinsame PSKs (Pre-Shared Keys) oder Benutzername-/Passwort-Authentifizierung (PEAP-MSCHAPv2) setzt das Netzwerk Diebstahl von Anmeldeinformationen, Phishing und Compliance-Verstößen aus. Der Industriestandard für robuste Unternehmens-WiFi-Sicherheit ist 802.1X mit EAP-TLS (Extensible Authentication Protocol mit Transport Layer Security), der eine gegenseitige zertifikatbasierte Authentifizierung zwischen dem Gerät und dem Netzwerk vorschreibt.

Die größte Hürde für die Einführung von EAP-TLS war jedoch historisch der operative Aufwand des Zertifikats-Lebenszyklus-Managements. Microsoft Intune löst dies, indem es die Bereitstellung, Erneuerung und den Widerruf digitaler Zertifikate für verwaltete Geräte im großen Maßstab automatisiert.

Diese technische Referenz beschreibt die Architektur, Bereitstellungsmethoden (SCEP vs. PKCS) und Implementierungsschritte, die erforderlich sind, um WiFi-Zertifikate über Microsoft Intune zu pushen. Sie bietet umsetzbare Anleitungen für Netzwerkarchitekten und Systemingenieure, die für die Sicherung der Unternehmenskommunikation zuständig sind, während eine strikte Trennung von Besuchernetzwerken, wie sie von einer Guest WiFi -Plattform verwaltet werden, aufrechterhalten wird.

Technischer Deep-Dive: Architektur und Protokolle

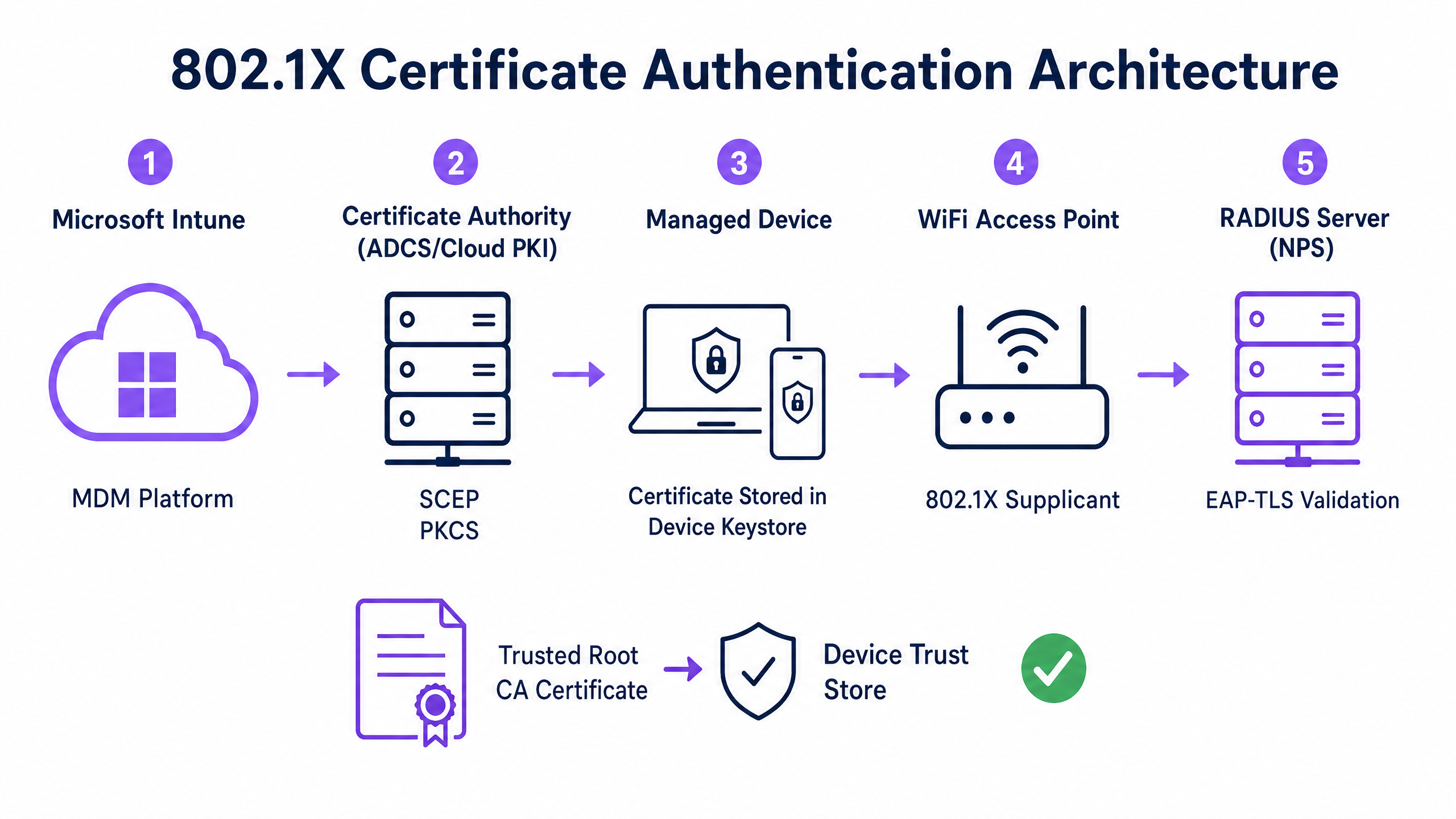

Um eine zertifikatbasierte Authentifizierung effektiv zu implementieren, müssen IT-Teams die Interaktion zwischen der Mobile Device Management (MDM)-Plattform, der Public Key Infrastructure (PKI) und der Netzwerkzugriffskontrollschicht verstehen.

Das 802.1X Authentifizierungs-Framework

Der IEEE 802.1X-Standard definiert die portbasierte Netzwerkzugriffskontrolle. In einem drahtlosen Kontext verhindert er, dass ein Gerät jeglichen Datenverkehr (außer EAP-Authentifizierungs-Frames) sendet, bis seine Identität überprüft wurde. Die Architektur besteht aus drei Komponenten:

- Supplicant: Das Client-Gerät (Laptop, Smartphone, Tablet), das Netzwerkzugriff anfordert.

- Authenticator: Der drahtlose Access Point oder Wireless LAN Controller, der den Datenverkehr blockiert, bis die Authentifizierung erfolgreich ist.

- Authentifizierungsserver: Der RADIUS (Remote Authentication Dial-In User Service)-Server, wie z.B. Microsoft Network Policy Server (NPS) oder Cisco ISE, der die Anmeldeinformationen validiert und den Zugriff autorisiert.

EAP-TLS und gegenseitige Authentifizierung

EAP-TLS ist die sicherste EAP-Methode, da sie eine gegenseitige Authentifizierung erfordert. Der RADIUS-Server präsentiert sein Zertifikat dem Supplicant, um zu beweisen, dass es sich um das legitime Unternehmensnetzwerk handelt (was Evil-Twin-Angriffe verhindert), und der Supplicant präsentiert sein Client-Zertifikat dem RADIUS-Server, um zu beweisen, dass es sich um ein autorisiertes Gerät oder einen autorisierten Benutzer handelt.

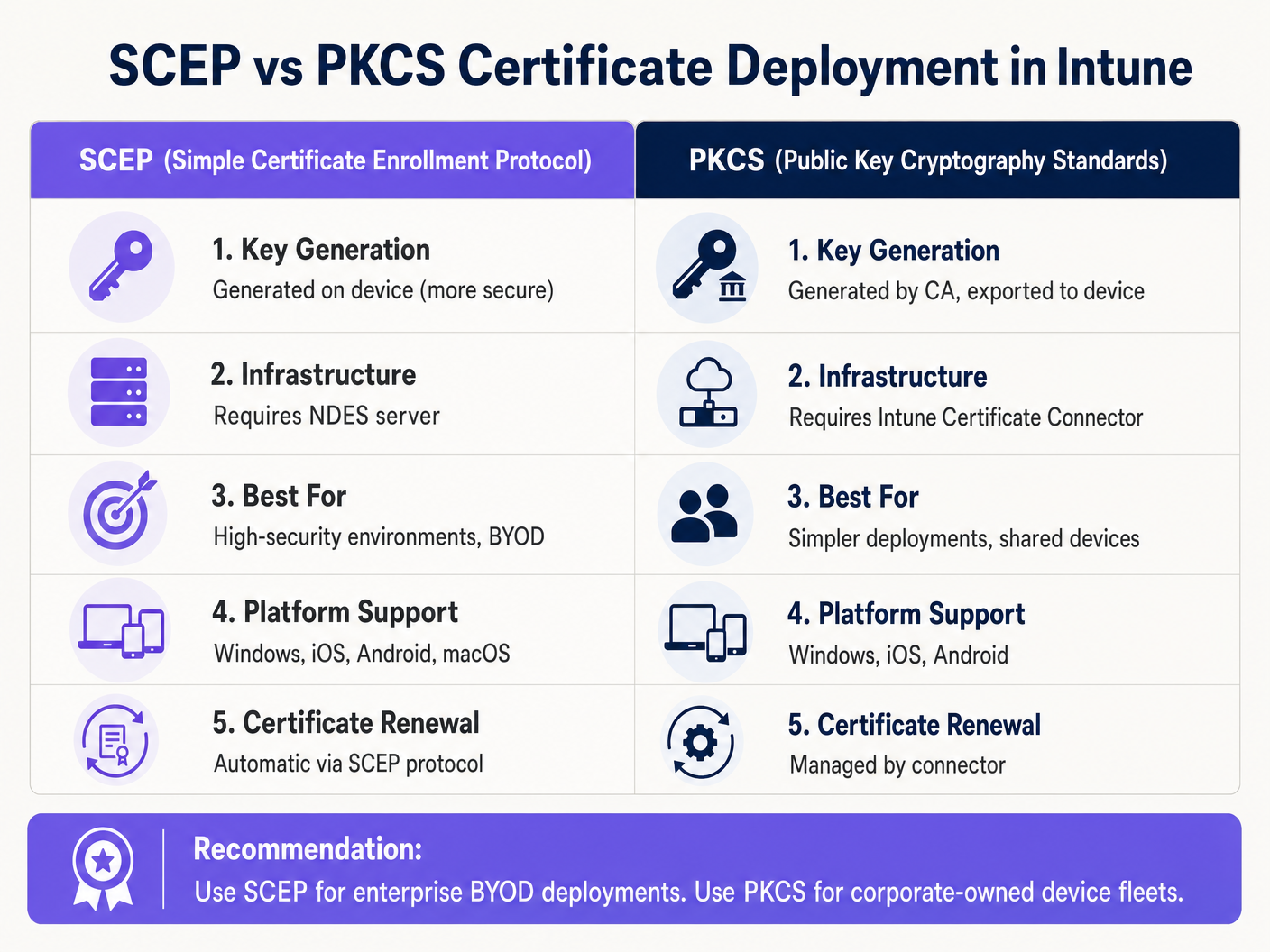

Intune Zertifikatsbereitstellungsmechanismen: SCEP vs. PKCS

Microsoft Intune unterstützt zwei primäre Protokolle für die Bereitstellung von Client-Zertifikaten auf Geräten. Die Auswahl des geeigneten Mechanismus ist eine kritische architektonische Entscheidung.

Simple Certificate Enrollment Protocol (SCEP)

Mit SCEP wird der private Schlüssel direkt auf dem Client-Gerät generiert. Das Gerät erstellt eine Certificate Signing Request (CSR) und übermittelt diese über Intune an den Network Device Enrollment Service (NDES)-Server, der als Proxy zur Active Directory Certificate Services (ADCS)-Infrastruktur fungiert. Die CA stellt das Zertifikat aus, das an das Gerät zurückgegeben wird.

Da der private Schlüssel das Gerät nie verlässt, gilt SCEP als hochsicher und ist der empfohlene Ansatz für BYOD (Bring Your Own Device)-Bereitstellungen und Zero-Trust-Architekturen.

Public Key Cryptography Standards (PKCS)

Mit PKCS fordert der Intune Certificate Connector das Zertifikat im Namen des Geräts von der CA an. Die CA generiert sowohl das öffentliche Zertifikat als auch den privaten Schlüssel, die der Connector dann sicher über Intune an das Gerät liefert.

Während PKCS die Infrastrukturanforderungen vereinfacht (kein NDES-Server erforderlich), wird der private Schlüssel über das Netzwerk übertragen. Dieses Modell ist im Allgemeinen für unternehmenseigene, vollständig verwaltete Geräteflotten akzeptabel, bei denen die MDM-Plattform bereits eine hochvertrauenswürdige Komponente ist.

Implementierungsleitfaden: Schritt-für-Schritt-Bereitstellung

Die Bereitstellung von WiFi-Zertifikaten über Intune erfordert eine präzise Reihenfolge. Das Bereitstellen von Profilen in falscher Reihenfolge ist die häufigste Ursache für Implementierungsfehler.

Schritt 1: Vorbereiten der Public Key Infrastructure (PKI)

Unabhängig davon, ob eine lokale ADCS oder eine Cloud-native Lösung wie Microsoft Cloud PKI verwendet wird, muss die Zertifizierungsstelle mit den entsprechenden Vorlagen konfiguriert werden.

- Schlüsselverwendung: Die Vorlage muss die OID

Client Authentication(1.3.6.1.5.5.7.3.2) enthalten. - Schlüsselgröße: Konfigurieren Sie eine minimale Schlüsselgröße von 2048 Bit (RSA), um den modernen kryptografischen Standards zu entsprechen.

- Antragstellername: Für Benutzerzertifikate sollte der Subject Alternative Name (SAN) so konfiguriert werden, dass er den User Principal Name (UPN) verwendet. Für Gerätezertifikate verwenden Sie die Azure AD Device ID.

Schritt 2: Bereitstellen des vertrauenswürdigen Stammzertifikats

Bevor ein Gerät authentifiziert werden kann, muss es der CA vertrauen, die das Zertifikat des RADIUS-Servers ausgestellt hat.

- Exportieren Sie das Stamm-CA-Zertifikat (und alle Zwischen-CA-Zertifikate) im Format `.cer`` format.

- Navigieren Sie im Intune Admin Center zu Geräte > Konfigurationsprofile > Profil erstellen.

- Wählen Sie die Plattform und den Profiltyp Vertrauenswürdiges Zertifikat.

- Laden Sie die

.cer-Datei hoch und weisen Sie das Profil dem Zielgerät oder den Benutzergruppen zu.

Hinweis: Dieses Profil muss erfolgreich auf die Geräte angewendet werden, bevor Sie mit den nächsten Schritten fortfahren.

Schritt 3: Clientzertifikatsprofil bereitstellen

Erstellen Sie entweder ein SCEP- oder PKCS-Zertifikatsprofil, um das Identitätszertifikat an den Anfragenden zu übermitteln.

- Navigieren Sie zu Geräte > Konfigurationsprofile > Profil erstellen.

- Wählen Sie die Plattform und entweder SCEP-Zertifikat oder PKCS-Zertifikat.

- Konfigurieren Sie das Format des Antragstellernamens (Subject Name) und SAN gemäß Ihren Identitätsanforderungen (Benutzer vs. Gerät).

- Geben Sie den Key Storage Provider (KSP) an – typischerweise das Trusted Platform Module (TPM) für hardwaregestützte Sicherheit.

- Weisen Sie das Profil denselben Gruppen zu, die in Schritt 2 festgelegt wurden.

Schritt 4: Das WiFi-Profil konfigurieren

Die letzte Komponente verknüpft die Zertifikate mit den Einstellungen des drahtlosen Netzwerks.

- Navigieren Sie zu Geräte > Konfigurationsprofile > Profil erstellen.

- Wählen Sie die Plattform und den Profiltyp Wi-Fi.

- Stellen Sie den Wi-Fi-Typ auf Enterprise ein und geben Sie die genaue SSID ein.

- Stellen Sie den EAP-Typ auf EAP-TLS ein.

- Unter Serververtrauen geben Sie den genauen Namen des RADIUS-Serverzertifikats an und wählen das in Schritt 2 bereitgestellte Profil für vertrauenswürdige Stammzertifikate aus.

- Unter Clientauthentifizierung wählen Sie das in Schritt 3 bereitgestellte SCEP- oder PKCS-Zertifikatsprofil aus.

- Weisen Sie das Profil den Zielgruppen zu.

Best Practices & Strategische Empfehlungen

Geräte- vs. Benutzerzertifikate

Netzwerkarchitekten müssen entscheiden, ob Zertifikate für das Gerät (Maschinenauthentifizierung) oder den Benutzer (Benutzerauthentifizierung) ausgestellt werden sollen.

- Gerätezertifikate: Ermöglichen es dem Gerät, sich mit dem WiFi-Netzwerk zu verbinden, bevor sich ein Benutzer anmeldet. Dies ist entscheidend für die anfängliche Gerätebereitstellung, die Verarbeitung von Gruppenrichtlinien und das Zurücksetzen von Passwörtern am Anmeldebildschirm. Empfohlen für unternehmenseigene Geräte.

- Benutzerzertifikate: Verknüpfen den Netzwerkzugriff mit der Identität des Einzelnen. Dies ermöglicht eine detaillierte Überwachung und rollenbasierte Zugriffskontrolle. Empfohlen für BYOD-Szenarien.

Netzwerksegmentierung und Gastzugang

Ein fundamentales Sicherheitsprinzip ist die strikte logische Trennung des Unternehmens-802.1X-Netzwerks von Besucher- oder öffentlichen Zugangsnetzwerken. Die von Intune verwaltete Infrastruktur sollte ausschließlich Unternehmensgeräten und authentifiziertem Personal vorbehalten sein.

Für den Besucherzugang sollten Organisationen eine dedizierte Guest WiFi SSID bereitstellen, die durch ein Captive Portal unterstützt wird. Dies stellt sicher, dass nicht verwaltete Geräte isoliert sind, während das Unternehmen weiterhin Besucheranalysen über eine WiFi Analytics Plattform erfassen kann. Um mehr über die Absicherung der DNS-Infrastruktur in beiden Segmenten zu erfahren, lesen Sie unseren Leitfaden zum Thema Schützen Sie Ihr Netzwerk mit starkem DNS und Sicherheit .

Anforderung der NPS-Zertifikatszuordnung berücksichtigen

Für Organisationen, die Microsoft Network Policy Server (NPS) mit in Azure AD eingebundenen Geräten verwenden, wurde von Microsoft eine kritische Konfigurationsänderung eingeführt. NPS erfordert nun eine starke Zertifikatszuordnung.

Bei der Verwendung von Gerätezertifikaten muss das Computerobjekt im lokalen Active Directory sein altSecurityIdentities-Attribut mit den Details des Zertifikats (typischerweise der X509IssuerSerialNumber) gefüllt haben. IT-Teams müssen ein geplantes Skript oder einen ereignisgesteuerten Workflow implementieren, um dieses Attribut zu aktualisieren, wenn Intune ein neues Zertifikat ausstellt, da sonst die Authentifizierung fehlschlägt.

Fehlerbehebung & Risikominderung

Wenn eine 802.1X-Bereitstellung fehlschlägt, liegt das Problem fast immer in der Zertifikatskette oder der Reihenfolge der Intune-Profile.

Häufige Fehlerursachen

- Stiller WiFi-Profilfehler: Wenn das Intune WiFi-Profil auf einem Gerät angewendet wird, bevor das Clientzertifikat erfolgreich bereitgestellt wurde, schlägt die Installation des WiFi-Profils oft fehl oder schlägt stillschweigend fehl. Überprüfen Sie immer die Anwesenheit des Zertifikats im persönlichen Speicher des Geräts (

certmgr.mscunter Windows), bevor Sie die WiFi-Konfiguration beheben. - Fehler bei der Serververtrauensvalidierung: Wenn das Gerät den RADIUS-Server ablehnt, überprüfen Sie, ob der im Intune WiFi-Profil angegebene Servername exakt mit dem Antragstellernamen (Subject Name) oder SAN auf dem Zertifikat des RADIUS-Servers übereinstimmt. Stellen Sie außerdem sicher, dass die gesamte Zertifikatskette (Stamm- und Zwischenzertifikate) im Speicher der vertrauenswürdigen Stammzertifizierungsstellen des Geräts vorhanden ist.

- Nichtverfügbarkeit der Zertifikatsperrliste (CRL): Wenn der RADIUS-Server den CRL-Verteilungspunkt der CA nicht erreichen kann, um den Status des Clientzertifikats zu überprüfen, wird die Authentifizierung verweigert. Stellen Sie sicher, dass die CRL-URL hochverfügbar und vom RADIUS-Server aus zugänglich ist.

ROI & Geschäftsauswirkungen

Der Übergang zur zertifikatsbasierten WiFi-Authentifizierung über Intune liefert erhebliche betriebliche und sicherheitstechnische Vorteile.

- Risikominderung: Eliminiert das Risiko von Credential Harvesting, Pass-the-Hash-Angriffen und unbefugtem Netzwerkzugriff über gemeinsam genutzte PSKs.

- Operative Effizienz: Reduziert IT-Helpdesk-Tickets im Zusammenhang mit abgelaufenen Passwörtern und WiFi-Verbindungsproblemen. Das automatisierte Lebenszyklusmanagement bedeutet, dass Zertifikate transparent und ohne Benutzereingriff erneuert werden.

- Compliance-Ermöglichung: Erfüllt strenge regulatorische Anforderungen. Für Einzelhandelsumgebungen adressiert es direkt die PCI DSS-Anforderungen für robuste drahtlose Verschlüsselung und Authentifizierung. Für den öffentlichen Sektor und das Gesundheitswesen entspricht es den Prinzipien des Zero-Trust Network Access (ZTNA).

Durch den Einsatz von Microsoft Intune für die Zertifikatsbereitstellung können IT-Teams eine reibungslose, hochsichere drahtlose Erfahrung erzielen, die im Hintergrund geräuschlos funktioniert und es dem Unternehmen ermöglicht, sich auf die Kernoperationen zu konzentrieren.

GuidesSlugPage.keyDefinitionsTitle

802.1X

An IEEE standard for port-based network access control that prevents unauthorized devices from accessing a LAN or WLAN until they successfully authenticate.

The foundational security protocol that replaces shared WiFi passwords with enterprise-grade authentication in corporate environments.

EAP-TLS

Extensible Authentication Protocol with Transport Layer Security. An authentication framework that requires both the client and the server to prove their identities using digital certificates.

The specific protocol configured in the Intune WiFi profile to enforce mutual certificate authentication, eliminating the risk of credential theft.

SCEP

Simple Certificate Enrollment Protocol. A mechanism where the client device generates its own private key and requests a certificate from the CA via an intermediary server.

The preferred deployment method for BYOD environments because the private key is never transmitted across the network.

PKCS

Public Key Cryptography Standards. In the context of Intune, a deployment method where the CA generates the private key and the Intune Connector securely delivers it to the device.

A simpler deployment architecture often used for corporate-owned device fleets, as it removes the need for an NDES server.

NDES

Network Device Enrollment Service. A Microsoft server role that acts as a proxy, allowing devices running without domain credentials to obtain certificates from an Active Directory Certificate Authority.

A mandatory infrastructure component when deploying certificates via SCEP in an on-premises ADCS environment.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The server (like Microsoft NPS or Cisco ISE) that receives the authentication request from the WiFi access point and validates the device's certificate.

Supplicant

The software client on the end-user device (laptop, smartphone) that initiates the 802.1X authentication process.

The Intune WiFi profile configures the native OS supplicant (e.g., Windows WLAN AutoConfig) to use the correct certificates and EAP methods.

Certificate Revocation List (CRL)

A digitally signed list published by the Certificate Authority containing the serial numbers of certificates that have been revoked and should no longer be trusted.

Crucial for security compliance; the RADIUS server must check the CRL to ensure a connecting device hasn't been reported lost or stolen.

GuidesSlugPage.workedExamplesTitle

A 400-location retail chain is deploying corporate-owned tablets for inventory management. The devices are fully managed via Intune and joined to Azure AD. They need immediate network access upon boot to sync inventory databases, before any specific user logs in. The network infrastructure uses Cisco ISE as the RADIUS server. What is the optimal certificate deployment strategy?

The IT team should implement PKCS device certificates.

- Configure a device certificate template on the CA.

- Deploy the Root CA certificate to the tablets via Intune.

- Create a PKCS certificate profile in Intune, setting the Subject Name format to the Azure AD Device ID ({{AAD_Device_ID}}).

- Create an Enterprise WiFi profile specifying EAP-TLS, referencing the ISE server's certificate name and the deployed PKCS profile.

- Assign all profiles to the device group containing the tablets.

A large teaching hospital allows medical staff to use their personal smartphones (BYOD) to access clinical scheduling applications. The devices are enrolled in Intune via a Work Profile. Security policy mandates that no corporate credentials be stored on personal devices, and network access must be revoked immediately if a device is compromised. How should the WiFi authentication be designed?

The hospital must implement SCEP user certificates combined with Intune Compliance Policies.

- Deploy an NDES server to proxy requests to the CA.

- Create a SCEP user certificate profile in Intune, with the SAN configured to the User Principal Name ({{UserPrincipalName}}).

- Create an Intune Compliance Policy requiring a minimum OS version, an active screen lock, and no jailbreak/root access.

- Configure the CA to publish a highly available Certificate Revocation List (CRL).

- Configure the RADIUS server to strictly enforce CRL checking on every authentication attempt.

GuidesSlugPage.practiceQuestionsTitle

Q1. Your organisation is migrating from PEAP-MSCHAPv2 (username/password) to EAP-TLS for the corporate WiFi. During the pilot phase, several Windows 11 laptops receive the Intune configuration profiles successfully but fail to connect to the network. Reviewing the Windows Event Logs shows Event ID 20271 indicating the RADIUS server certificate was rejected. What is the most likely cause?

GuidesSlugPage.hintPrefixConsider the chain of trust required for mutual authentication.

GuidesSlugPage.viewModelAnswer

The devices lack the Trusted Root CA certificate that issued the RADIUS server's certificate. In EAP-TLS, the device must validate the RADIUS server's identity. The IT team must ensure the 'Trusted certificate' profile containing the Root CA (and any Intermediate CAs) is deployed to the devices via Intune and successfully installed before the WiFi profile attempts to connect.

Q2. A public sector venue is deploying 802.1X for staff devices using Intune and PKCS certificates. They also operate a separate visitor network managed by a Guest WiFi platform. An auditor notes that if a staff laptop is stolen, the certificate remains valid for 12 months. How should the network architect address this risk?

GuidesSlugPage.hintPrefixHow does the authentication server know a certificate is no longer valid before it expires?

GuidesSlugPage.viewModelAnswer

The architect must implement a robust Certificate Revocation workflow. First, ensure the CA publishes a Certificate Revocation List (CRL) to a highly available distribution point. Second, configure the RADIUS server (e.g., NPS) to mandate CRL checking during every authentication attempt. Finally, establish an Intune operational procedure to explicitly revoke the certificate of any device marked as lost or stolen, which updates the CRL and blocks network access.

Q3. You are designing the Intune deployment for a fleet of shared kiosk devices in a retail environment. These devices reboot daily and must immediately connect to the corporate network to download updates before any user interacts with them. Should you deploy User certificates or Device certificates, and what Subject Alternative Name (SAN) format should be used?

GuidesSlugPage.hintPrefixConsider the state of the device immediately after a reboot.

GuidesSlugPage.viewModelAnswer

You must deploy Device certificates. Because the kiosks need network access before a user logs in, a User certificate would be unavailable at boot time. The Subject Alternative Name (SAN) in the Intune certificate profile should be configured to use the Azure AD Device ID ({{AAD_Device_ID}}) or the device's fully qualified domain name, allowing the RADIUS server to authenticate the specific hardware asset.