Wie man mit Kunden in Kontakt tritt: Digitale Strategien für physische Unternehmen

Dieser maßgebliche technische Leitfaden beschreibt, wie Unternehmen mit physischen Standorten – Hotels, Einzelhandelsketten, Stadien und öffentliche Einrichtungen – eine Enterprise WiFi-Infrastruktur als Engine zur Erfassung von Erstanbieterdaten und zur Kundenbindung einsetzen können. Er behandelt die gesamte Architektur von der Gestaltung des Captive Portal und der nahtlosen Authentifizierung (IEEE 802.11u/Passpoint) bis hin zur CRM-Integration, GDPR-Konformität und messbarem ROI. IT-Verantwortliche und Betreiber von Veranstaltungsorten finden hier umsetzbare Implementierungsanleitungen, Fallstudien aus der Praxis und ein Compliance-orientiertes Risikominderungs-Framework.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für die Geschäftsleitung

- Technischer Deep-Dive: Architektur der Verbindung

- Die Zugriffsschicht: Authentifizierung und Onboarding

- Die Intelligenzschicht: Datenverarbeitung und Analysen

- Die Integrationsschicht: Daten aktivieren

- Implementierungsleitfaden: Anbieterneutrale Bereitstellungsstrategie

- Best Practices für Betreiber von Veranstaltungsorten

- Fehlerbehebung und Risikominderung

- ROI und Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

Für IT-Verantwortliche, die physische Veranstaltungsorte verwalten – sei es ein Hotel mit 500 Zimmern, ein weitläufiger Einzelhandelskomplex oder ein Stadion mit hoher Kapazität – ist das Netzwerk nicht länger nur ein Kostenfaktor, der Internetzugang bereitstellt. Es ist der primäre Kanal, um das Kundenverhalten zu verstehen und den Umsatz zu steigern. Physische Unternehmen stehen im Vergleich zu E-Commerce-Wettbewerbern vor einem kritischen Datenmangel: Ein Online-Händler kennt jeden Klick, jedes Scrollen und jeden abgebrochenen Warenkorb. Ein physischer Veranstaltungsort kennt einen Kunden möglicherweise nur, wenn dieser zufällig eine Kundenkarte an der Kasse verwendet.

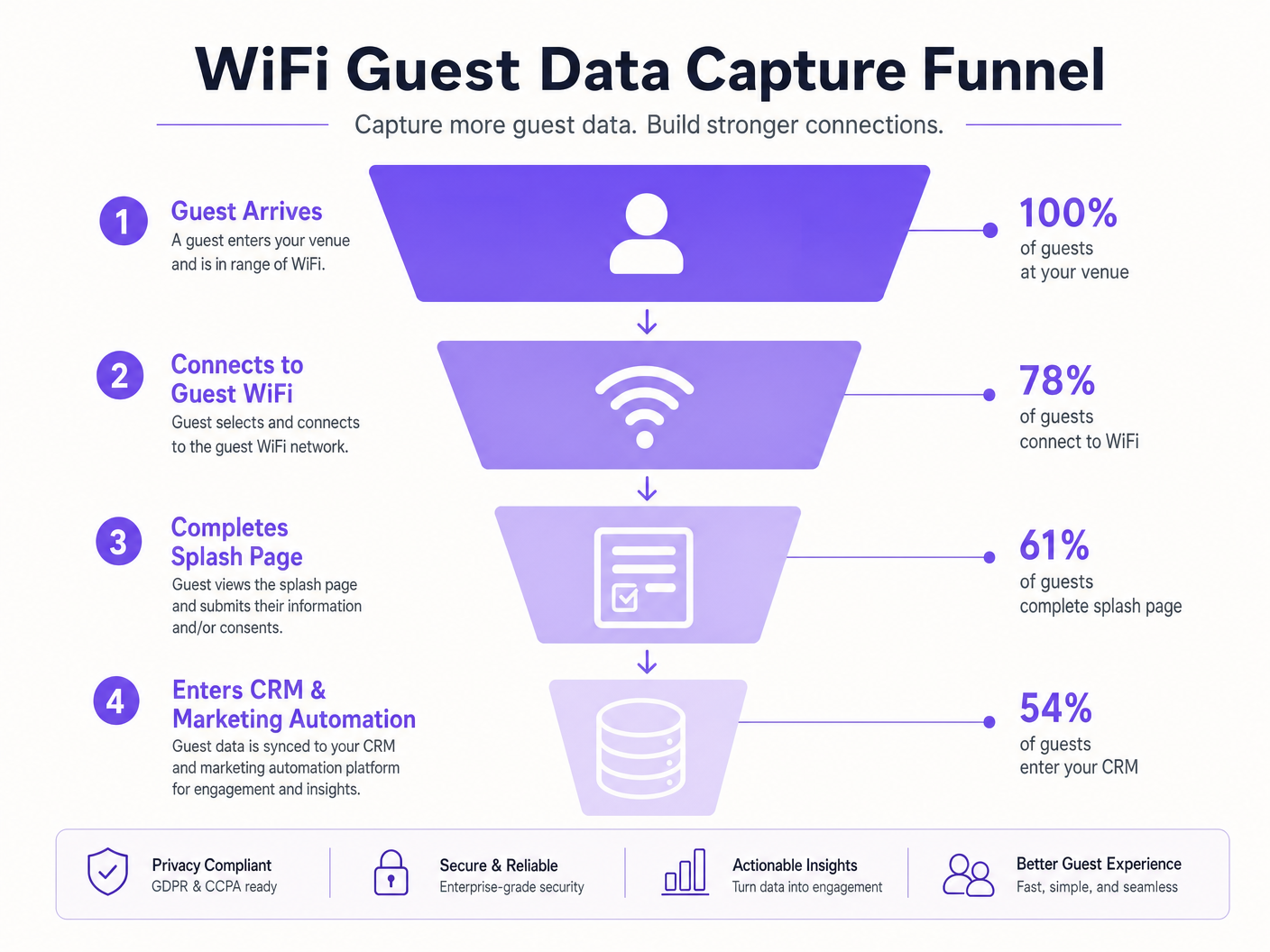

Dieser Leitfaden beschreibt, wie diese Lücke geschlossen werden kann, indem passive Gast-WiFi -Infrastruktur in eine aktive, konforme Datenerfassungs-Engine umgewandelt wird. Die Implementierung einer erstklassigen Kundenverbindungsstrategie erfordert die Abstimmung der Netzwerkarchitektur mit den Marketingzielen. Durch die Nutzung von Captive Portals, nahtlosen Authentifizierungsprotokollen wie Passpoint/OpenRoaming und robusten API-Integrationen mit CRM-Systemen können IT-Teams einen messbaren ROI erzielen. Wir behandeln die technischen Anforderungen, Implementierungsstrategien und Risikominderungsmaßnahmen, die erforderlich sind, um eine sichere, skalierbare digitale Beziehung zu Ihren physischen Besuchern aufzubauen – in den Bereichen Einzelhandel , Gastgewerbe , Gesundheitswesen und Transport .

Technischer Deep-Dive: Architektur der Verbindung

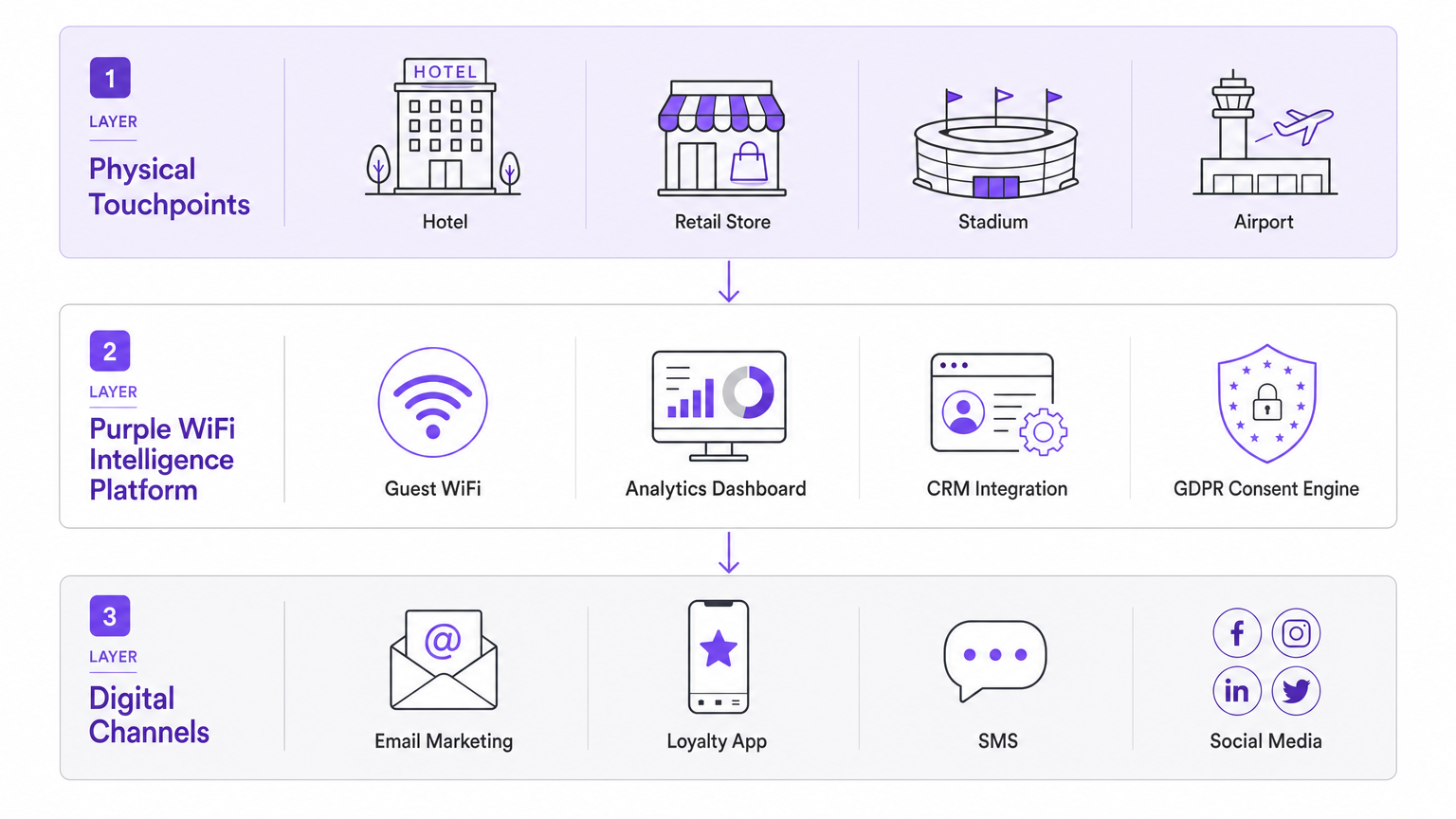

Die digitale Verbindung mit Kunden in einem physischen Raum basiert auf einer mehrstufigen Architektur, die eine nahtlose Benutzererfahrung mit strengen Sicherheits- und Compliance-Anforderungen in Einklang bringt. Die Architektur kann in drei funktionale Schichten zerlegt werden: die Zugriffsschicht, die Intelligenzschicht und die Integrationsschicht.

Die Zugriffsschicht: Authentifizierung und Onboarding

Das traditionelle Captive Portal bleibt ein grundlegendes Element, doch seine Umsetzung muss sich weiterentwickeln. Eine moderne Implementierung nutzt eine responsive, dynamisch gerenderte Splash Page, die Benutzer authentifiziert und gleichzeitig Erstanbieterdaten erfasst. Das Portal muss mobilfreundlich sein – die Mehrheit der Benutzer wird Smartphones verwenden – und muss in weniger als zwei Sekunden geladen werden, um Abbrüche zu vermeiden.

Captive Portal Optimierung: Die Splash Page dient als erster Kontaktpunkt, erfasst die explizite Zustimmung zur Datenverarbeitung (GDPR/CCPA-Konformität) und sammelt grundlegende demografische Daten. Entscheidend ist, dass sie ein progressives Profiling implementieren muss – minimale Daten beim ersten Besuch anfordern (z.B. E-Mail-Adresse) und bei nachfolgenden Besuchen reichhaltigere Profildaten sammeln. Veranstaltungsorte, die im Voraus übermäßige Daten verlangen, verzeichnen durchweg Abbruchraten von über 60%.

Nahtlose Authentifizierung (Passpoint/OpenRoaming): Für wiederkehrende Besucher oder treue Kunden ist ein reibungsloses Onboarding entscheidend. Die Implementierung von IEEE 802.11u (Passpoint/Hotspot 2.0) ermöglicht es Geräten, sich automatisch und sicher – unter Verwendung von WPA2/WPA3-Enterprise – ohne Benutzereingriff zu authentifizieren, was dem Mobilfunk-Roaming-Erlebnis entspricht. OpenRoaming erweitert dies über eine Föderation teilnehmender Netzwerke. Purple fungiert in diesem Ökosystem als Identitätsanbieter und ermöglicht sichere, automatische Verbindungen unter seiner Connect-Lizenz. Dies eliminiert das Captive Portal für registrierte Benutzer vollständig und bietet ein Carrier-Grade-Erlebnis.

Die Intelligenzschicht: Datenverarbeitung und Analysen

Sobald ein Gerät authentifiziert ist, generiert die Netzwerkinfrastruktur – Access Points und Controller – eine Fülle von Telemetriedaten. Hier bieten WiFi Analysen -Plattformen einen erheblichen Mehrwert, indem sie Rohdaten von Netzwerkereignissen in umsetzbare Business Intelligence umwandeln.

Präsenz- und Standortanalysen: Durch die Analyse von Probe Requests und RSSI-Daten (Received Signal Strength Indicator) berechnet die Plattform Verweildauern, Wiederkehrraten und Besucherströme am gesamten Veranstaltungsort. Fortgeschrittene Implementierungen nutzen die Trilateration über mehrere Access Points oder BLE-Beacon-Overlays für eine präzise Indoor-Positionierung mit einer Genauigkeit von wenigen Metern.

MAC-Hashing und Datenschutzkonformität: Dies ist die kritische Compliance-Grenze. Bevor ein Benutzer über das Captive Portal eine explizite Zustimmung erteilt, darf das System keine persönlich identifizierbaren Informationen (PII) speichern. Rohe MAC-Adressen müssen sofort mithilfe eines unidirektionalen kryptografischen Hashs (z.B. HMAC-SHA256) anonymisiert werden. Dies ermöglicht der Plattform, aggregiertes Verhalten – Verweildauer, Häufigkeit der Wiederkehr – zu verfolgen, ohne PII zu speichern, und gewährleistet die Einhaltung von GDPR Artikel 5 und CCPA. Sobald ein Benutzer sich authentifiziert und seine Zustimmung erteilt, werden die Netzwerkdaten mit seinem vollständigen Benutzerprofil vereinheitlicht.

Die Integrationsschicht: Daten aktivieren

Daten, die ausschließlich in einem Netzwerk-Dashboard verbleiben, bieten einen begrenzten Geschäftswert. Die Architektur muss den Echtzeit-Datenexport in den breiteren Marketing-Technologie-Stack unterstützen.

API- und Webhook-Architektur: Robuste RESTful APIs und Webhooks sind unerlässlich, um authentifizierte Benutzerprofile und Standortereignisse in CRM-Plattformen, Marketing-Automatisierungstools und Loyalty-Anwendungen zu übertragen. Die Integration muss bidirektional sein – die WiFi-Plattform sollte auch angereicherte Kundendaten vom CRM erhalten, um das Portal-Erlebnis für wiederkehrende Besucher zu personalisieren.

Triggerbasiertes Engagement: Die Integration ermöglicht automatisierte Echtzeit-Workflows. Ein Webhook, der durch die Verbindung eines Gastes mit dem WiFi ausgelöst wird, kann eine personalisierte WWillkommens-E-Mail oder ein SMS-Angebot innerhalb von Sekunden nach der Verbindung. Ein Standortereignis, das durch das Betreten einer Premium-Zone durch einen VIP-Kunden ausgelöst wird, kann eine maßgeschneiderte Benachrichtigung an dessen mobile App senden. Dies ist der Mechanismus, der ein passives Netzwerkereignis in eine messbare Umsatzaktion umwandelt. Wie in unserem Leitfaden zu Wie Personalisierung Kundenbindung und Umsatz steigert erläutert, ist die kontextbezogene Relevanz der Haupttreiber für die Konversion.

Implementierungsleitfaden: Anbieterneutrale Bereitstellungsstrategie

Eine erfolgreiche Bereitstellung erfordert eine funktionsübergreifende Zusammenarbeit zwischen IT, Marketing und Betrieb. Die folgende Reihenfolge gilt für Umgebungen im Gastgewerbe, Einzelhandel und öffentlichen Sektor.

Schritt 1 — Datenstrategie definieren: Bevor Sie SSIDs konfigurieren, legen Sie fest, welche Daten tatsächlich benötigt werden und welchem Geschäftsziel sie dienen. Erstellen Sie eine E-Mail-Marketingliste, fördern Sie App-Downloads, verfolgen Sie die Verweildauer zur operativen Optimierung oder reduzieren Sie die OTA-Abhängigkeit? Die Antwort bestimmt das Design des Captive Portal, die erforderlichen Integrationen und die KPIs, anhand derer die Bereitstellung gemessen wird.

Schritt 2 — Netzwerkbewertung und Infrastrukturvalidierung: Stellen Sie sicher, dass die zugrunde liegende WLAN-Infrastruktur Umgebungen mit hoher Client-Dichte unterstützen kann. Dies umfasst HF-Standortuntersuchungen, Kapazitätsplanung (Ziel: mindestens 25 Clients pro Access Point bei Spitzenlast) und die Validierung der Backhaul-Bandbreite. Für stark frequentierte Standorte prüfen Sie, ob eine dedizierte Leased Line erforderlich ist, um Durchsatz- und Latenz-SLAs zu gewährleisten.

Schritt 3 — Captive Portal Konfiguration: Gestalten Sie eine mobile-first Splash-Page mit einem klaren Wertversprechen. Implementieren Sie progressives Profiling. Stellen Sie sicher, dass der Walled Garden korrekt konfiguriert ist, um Pre-Authentifizierungs-Traffic zu allen erforderlichen Diensten (social login APIs, App Store URLs, Payment Gateways) zu ermöglichen. Implementieren Sie klare, eindeutige Opt-in-Mechanismen für Marketingkommunikation – separate Kontrollkästchen für E-Mail, SMS und die Weitergabe an Dritte sind Best Practice unter GDPR.

Schritt 4 — Integrationskonfiguration: Stellen Sie sichere API-Verbindungen zwischen der WiFi-Plattform und dem CRM her. Ordnen Sie Datenfelder präzise zu. Implementieren Sie Webhook-Endpunkte mit robuster Fehlerbehandlung, Wiederholungslogik und Lieferbestätigung. Validieren Sie, dass der Last Seen Zeitstempel, die Besuchsfrequenz und die Standortdaten des Veranstaltungsortes die korrekten CRM-Felder füllen.

Schritt 5 — Testen und Validierung: Führen Sie rigorose End-to-End-Tests über alle wichtigen Gerätetypen (iOS, Android, Windows, macOS) und Browser hinweg durch. Testen Sie jeden Authentifizierungspfad (E-Mail, social login, Passpoint). Überprüfen Sie den Datenfluss vom Netzwerkrand zum CRM mithilfe von Testprofilen. Dokumentieren und beheben Sie alle Walled Garden-Probleme vor dem Go-Live.

Schritt 6 — Überwachung und kontinuierliche Optimierung: Nach der Bereitstellung richten Sie Dashboards ein, die die Portal-Konversionsrate, die Datenerfassungsrate, API-Fehlerraten und den Erfolg der Webhook-Zustellung verfolgen. Überprüfen Sie diese wöchentlich im ersten Monat. Führen Sie A/B-Tests von Portal-Designs durch, um die Konversion zu optimieren.

Best Practices für Betreiber von Veranstaltungsorten

Reibungslosen Zugang priorisieren: Jeder zusätzliche Schritt im Onboarding-Prozess reduziert die Konversion. Nutzen Sie social login-Optionen (OAuth 2.0) oder nahtlose Authentifizierungsprotokolle, wo zutreffend. Das Ziel für ein gut optimiertes Portal ist eine Verbindungszeit von unter 30 Sekunden.

Den Werttausch artikulieren: Kunden erwarten einen greifbaren Nutzen im Gegenzug für ihre Daten. Geben Sie den Nutzen auf der Splash-Page klar an – sei es Hochgeschwindigkeitszugang, ein exklusiver Rabatt oder verbesserte Dienstleistungen am Veranstaltungsort. Vage oder generische Nachrichten reduzieren die Opt-in-Raten erheblich.

Kontextuelles Engagement steigert den ROI: Nutzen Sie Standortdaten, um relevante Nachrichten im richtigen Moment zu übermitteln. Ein generischer wöchentlicher Newsletter ist weitaus weniger effektiv als eine SMS, die ausgelöst wird, wenn ein Kunde eine bestimmte Abteilung in einem Einzelhandelsgeschäft oder eine bestimmte Zone in einem Gastgewerbebetrieb betritt. Dies ist das Kernprinzip, wie man Verbindungen zu Kunden im Einzelhandel und anderen physischen Umgebungen aufbaut.

Segmentieren und Personalisieren: Nutzen Sie Besuchsfrequenz, Verweildauer und demografische Daten, die über das Portal erfasst werden, um Ihr Publikum zu segmentieren. Erstbesucher, häufige Besucher und ehemalige Besucher sollten differenzierte Kommunikationen erhalten. Beziehen Sie sich auf unseren Leitfaden Wie Personalisierung Kundenbindung und Umsatz steigert für einen detaillierten Rahmen zur Personalisierungsstrategie.

Kontinuierliche Überwachung: Die digitale Verbindungsstrategie ist keine einmalige Bereitstellung, die man dann vergisst. Überprüfen Sie regelmäßig Verbindungsanalysen, Portal-Abbruchraten, Integrationsprotokolle und Kampagnenleistung. OS-Updates von Apple und Google ändern häufig das Verhalten der Captive Portal-Erkennung und erfordern Portal-Anpassungen.

Fehlerbehebung und Risikominderung

| Risiko | Grundursache | Minderung |

|---|---|---|

| Hohe Portal-Abbruchrate | Fehlkonfigurierter Walled Garden; übermäßige Datenanfragen; langsame Portal-Ladezeit | Walled Garden Whitelist prüfen; progressives Profiling implementieren; Portal-Assets optimieren |

| Social login-Fehler | Authentifizierungsanbieter-Server nicht auf Whitelist | Alle OAuth-Endpunkt-IPs/Domains zum Walled Garden hinzufügen |

| GDPR-Nichteinhaltung | Implizite Zustimmung; fehlende Datenaufbewahrungsrichtlinie | Explizite Opt-in-Kontrollkästchen implementieren; Aufbewahrungsfristen definieren und durchsetzen; regelmäßige DPA-Audits durchführen |

| CRM-Datensynchronisierungsfehler | API-Ratenbegrenzungen; Schemaänderungen; Webhook-Zustellungsfehler | Fehlerwarnungen implementieren; exponentielle Backoff-Wiederholungslogik verwenden; Webhook-Zustellungsraten überwachen |

| Schlechte Standortgenauigkeit | Unzureichende AP-Dichte; Mehrwegeinterferenz | HF-Messung durchführen; AP-Dichte in Zielzonen erhöhen; BLE Beacon-Overlay in Betracht ziehen |

| PCI DSS-Umfang creep | Gast-WiFi-Netzwerk nicht ordnungsgemäß vom Zahlungsnetzwerk segmentiert | Strikte Netzwerksegmentierung durchsetzen (separate VLANs); sicherstellen, dass Gast-Traffic keine POS-Systeme erreichen kann |

ROI und Geschäftsauswirkungen

Der Übergang von einem Kostenstellen-Netzwerk zu einer umsatzgenerierenden Plattform ist messbar. Die folgenden KPIs bieten einen Rahmen, um der C-Suite die Geschäftsauswirkungen zu demonstrieren.

| KPI | Definition | Benchmark |

|---|---|---|

| Datenerfassungsrate | Prozentsatz der Besucher eines Standorts, die sich authentifizieren und Kontaktdaten angeben | 40-65% (variiert je nach Standorttyp und Portaldesign) |

| Wachstumsrate der E-Mail-Liste | Neue, zugestimmte Kontakte pro Monat, die dem WiFi zugeschrieben werden | Standortabhängig; monatlichen Trend verfolgen |

| Kampagnenbezogener Umsatz | Umsatz von Kunden, die über das WiFi-Portal gewonnen wurden, verfolgt über CRM | Erfordert UTM-Tracking und CRM-Attribution |

| Wiederbesuchsrate | Prozentsatz der WiFi-Nutzer, die innerhalb von 30/60/90 Tagen zurückkehren | Basislinie variiert; Steigerung nach Kampagne verfolgen |

| Verweildauer | Durchschnittliche Verweildauer von verbundenen Nutzern am Standort | Operativer Benchmark; zur Optimierung von Layout und Personal einsetzen |

| App-Download-Rate | Prozentsatz der Portalnutzer, die die Standort-App herunterladen | Ziel 15-25% mit starkem Anreiz |

Fallstudie: Boutique-Hotelgruppe (200 Zimmer, 3 Objekte)

Eine Boutique-Hotelgruppe implementierte die Gast-WiFi-Plattform von Purple in drei Objekten und integrierte sie mit ihrem bestehenden PMS und ihrer E-Mail-Marketing-Plattform. Das Captive Portal wurde so konfiguriert, dass es Gäste identifizierte, die über OTAs gebucht hatten, und ihnen ein personalisiertes Angebot für eine Direktbuchung bei ihrem nächsten Aufenthalt unterbreitete. Innerhalb von sechs Monaten verzeichnete die Gruppe einen Anstieg der Direktbuchungsanfragen von wiederkehrenden Gästen um 22%, ein Wachstum ihrer zugestimmten E-Mail-Datenbank um 41% und eine messbare Reduzierung der OTA-Provisionskosten. Die Implementierung amortisierte sich innerhalb des ersten Quartals.

Fallstudie: Regionale Einzelhandelskette (45 Filialen)

Eine regionale Einzelhandelskette implementierte Gast-WiFi in 45 Filialen und integrierte die Plattform mit ihrem Loyalty CRM. Standortanalysen zeigten, dass ein erheblicher Teil der Kunden, die die Haushaltswarenabteilung besuchten, keinen Kauf tätigte. Eine ausgelöste SMS-Kampagne – gesendet an Kunden, die sich länger als drei Minuten in dieser Abteilung aufgehalten hatten, ohne einen Kauf zu tätigen – mit einem Rabatt von 10% führte zu einer Umsatzsteigerung von 17% in dieser spezifischen Kategorie. Die Kampagne wurde innerhalb von vier Wochen nach dem Start der WiFi-Plattform konzipiert, implementiert und erzielte Ergebnisse.

Schlüsselbegriffe & Definitionen

Captive Portal

A web page that a user of a public-access network is required to interact with before full internet access is granted. Used for authentication, payment processing, or capturing consent and demographic data.

The primary interface for converting an anonymous physical visitor into a known digital profile. Portal design and load speed directly impact data capture rates.

MAC Hashing

A cryptographic process (typically HMAC-SHA256) that irreversibly anonymises a device's Media Access Control (MAC) address. Allows venues to track aggregate footfall and dwell time without storing Personally Identifiable Information (PII) prior to explicit user consent.

Crucial for maintaining GDPR Article 5 and CCPA compliance while still gathering valuable operational analytics from unauthenticated devices.

Passpoint (Hotspot 2.0 / IEEE 802.11u)

An industry standard that streamlines network access, allowing devices to automatically and securely connect to participating WiFi networks using WPA2/WPA3-Enterprise credentials without requiring user interaction or captive portal completion.

Essential for delivering a frictionless, cellular-like roaming experience for loyal customers and mobile app users. Eliminates the captive portal for enrolled devices.

OpenRoaming

A Wireless Broadband Alliance (WBA) federation that enables users to seamlessly and securely roam between participating WiFi networks and cellular networks without repeated manual authentication. Built on Passpoint/IEEE 802.11u.

Provides a seamless connectivity experience across multiple venues and operators. Purple acts as an identity provider within the OpenRoaming federation under its Connect licence.

Walled Garden

A network configuration on the controller or firewall that permits unauthenticated users access to a specific, restricted set of IP addresses or domains before full network access is granted.

Required for enabling social logins (OAuth), promoting app downloads, or providing access to payment pages on the captive portal. Misconfiguration is the leading cause of portal authentication failures.

RSSI (Received Signal Strength Indicator)

A measurement of the power level of a received radio signal, expressed in dBm. Used by analytics platforms to estimate the proximity of a device to a specific access point.

The foundational metric for calculating dwell time, footfall density, and basic indoor location tracking. Accuracy improves significantly when trilateration is applied across three or more access points.

Progressive Profiling

A data collection strategy that gathers customer information incrementally across multiple interactions or visits, rather than requesting a comprehensive profile upfront.

Improves captive portal conversion rates by reducing friction during initial onboarding. Particularly effective in retail and hospitality environments where repeat visits are common.

Webhook

An HTTP callback mechanism that sends a real-time data payload to a specified endpoint URL when a defined event occurs in the source system.

Used to trigger real-time actions in external systems (CRM updates, SMS sends, push notifications) the moment a specific network event occurs (user connection, zone entry, dwell threshold exceeded).

First-Party Data

Data collected directly from customers through owned channels and interactions, with explicit consent. Includes email addresses, demographic information, and behavioural data captured via the captive portal.

Increasingly valuable as third-party cookie deprecation limits digital advertising targeting. WiFi-captured first-party data is a strategic asset for physical-location businesses.

Fallstudien

A 200-room boutique hotel wants to increase direct bookings and reduce reliance on OTAs (Online Travel Agencies). They currently offer an open, unauthenticated guest WiFi network with no data capture.

- Deploy a captive portal requiring email authentication or social login (OAuth 2.0). 2. Integrate with the Property Management System (PMS) via API to identify which guests booked via OTAs at the point of WiFi authentication. 3. Configure an API integration with the marketing automation platform to sync authenticated guest profiles. 4. Set up an automated trigger workflow: when a guest authenticates, the system checks the PMS booking source. If the source is an OTA, a personalised email is triggered offering a direct-booking discount or loyalty perk for their next stay. 5. Configure a post-stay automated email sequence (triggered 48 hours after check-out) reinforcing the direct booking value proposition. 6. Track conversion via UTM parameters on all direct booking links in the email campaigns.

A large stadium (capacity 60,000) wants to improve the fan experience and drive in-seat food and beverage ordering via their mobile app, but app adoption is currently below 8% of attendees.

- Implement OpenRoaming/Passpoint for enrolled app users to provide automatic, frictionless connectivity in the high-density environment — this also provides a strong incentive for app download. 2. Configure the captive portal (for non-roaming users) to feature the app download as the primary call-to-action, with a clear incentive (e.g., a free drink on first in-seat order). 3. Utilise location analytics to identify congested areas (concourse bars, specific concession stands) based on real-time dwell time data. 4. Configure location-based push notifications (via the app) or SMS messages — triggered when a recognised user device is detected in a high-congestion zone — directing fans to less crowded concessions or offering in-seat delivery. 5. Post-event, trigger a re-engagement email to all authenticated attendees with a personalised highlight reel link and a prompt to pre-register for the next event.

Szenarioanalyse

Q1. A retail chain is experiencing a 70% drop-off rate on their captive portal. Users connect to the SSID but abandon the splash page before authenticating. The portal offers Facebook and Google login options. What is the most likely architectural or configuration issue, and how would you diagnose and resolve it?

💡 Hinweis:Consider what network access is required before authentication is complete, and what services the portal depends on.

Empfohlenen Ansatz anzeigen

The most likely issue is a misconfigured walled garden. The captive portal is attempting to load Facebook and Google OAuth authentication endpoints, but those domains and IP ranges have not been whitelisted in the pre-authentication walled garden. The browser silently fails to load the login scripts, presenting the user with a broken or unresponsive portal. Diagnosis: inspect browser developer tools on a test device connected to the guest SSID — look for blocked requests (HTTP 403 or connection timeout) to oauth.facebook.com, accounts.google.com, and associated CDN domains. Resolution: add all required OAuth endpoint domains and IP ranges to the walled garden whitelist on the network controller. Also audit for any CDN assets (JavaScript, CSS) loaded by the portal itself that may be blocked. Secondary consideration: if the form is also too long, implement progressive profiling to reduce friction further.

Q2. A public sector venue (a large municipal library) needs to track visitor dwell time and return visit frequency to justify staffing levels and opening hours to the council. They cannot require users to register or log in due to their public access mandate. How do you deliver this analytics capability while strictly adhering to GDPR?

💡 Hinweis:Consider how to identify returning devices without storing any Personally Identifiable Information.

Empfohlenen Ansatz anzeigen

Deploy passive presence analytics using MAC hashing. The access points detect probe requests from all devices in range — including those that never connect to the WiFi. The analytics platform immediately applies a one-way cryptographic hash (e.g., HMAC-SHA256 with a rotating salt) to each detected MAC address. The resulting hash is stored, not the original MAC address. This allows the system to recognise a returning hashed identifier (calculating return visit frequency and dwell time) without ever storing PII. Under GDPR, a properly implemented hashed MAC address is considered pseudonymous data rather than personal data, provided the original MAC cannot be reverse-engineered — which a one-way hash with a secure salt ensures. The venue should document this processing activity in their Record of Processing Activities (RoPA) and include it in their privacy notice as a legitimate interest basis for operational analytics.

Q3. A stadium IT director wants to trigger a personalised SMS offer to VIP season ticket holders the moment they enter the premium hospitality lounge, offering them a complimentary drink. Design the technical architecture required to deliver this in real time.

💡 Hinweis:Think about how the system identifies the user, determines their location, and triggers the outbound communication.

Empfohlenen Ansatz anzeigen

This requires a four-component integration architecture. First, identity resolution: the CRM/ticketing system must be synchronised with the WiFi platform, mapping VIP season ticket holder records to their authenticated WiFi device profiles (MAC address or Passpoint credential). Second, zone definition: the premium lounge must be defined as a named location zone in the WiFi analytics platform, using access point trilateration or a BLE beacon overlay to create a precise geographic boundary. Third, event triggering: a webhook must be configured on the WiFi platform to fire when a recognised VIP device is detected within the lounge zone. Fourth, SMS dispatch: the webhook payload (containing the user identifier and zone entry timestamp) is sent to the SMS gateway API, which looks up the user's mobile number from the CRM and dispatches the personalised offer message. End-to-end latency from zone entry to SMS delivery should target under 30 seconds. Ensure the user has provided explicit SMS marketing consent in their CRM profile before dispatching.

Q4. Your organisation is deploying guest WiFi across a 45-store retail chain. The CISO has raised concerns about PCI DSS scope creep — specifically, that guest WiFi traffic could potentially reach the payment card network. How do you architect the network to address this risk?

💡 Hinweis:Consider network segmentation standards and the principle of least privilege.

Empfohlenen Ansatz anzeigen

Strict network segmentation is the primary control. The guest WiFi SSID must be isolated on a dedicated VLAN that has no Layer 2 or Layer 3 connectivity to the payment card network (the Cardholder Data Environment, or CDE). This is enforced at the network controller and validated at the firewall. Specifically: 1) The guest VLAN must be terminated on a separate firewall zone with an explicit deny-all rule for any traffic destined for CDE IP ranges. 2) The guest SSID should route directly to the internet via a separate uplink or a DMZ, bypassing the internal corporate network entirely. 3) Conduct a network segmentation test (penetration test) as part of the PCI DSS assessment to verify that a device on the guest VLAN cannot reach any CDE system. 4) Document the segmentation architecture in the PCI DSS scoping documentation. This approach removes the guest WiFi network from PCI DSS scope entirely, provided the segmentation is robust and validated.