Wie WiFi die Patientenerfahrung in Krankenhäusern verbessern kann

Dieser maßgebliche technische Leitfaden erklärt, wie Krankenhäuser die Enterprise Guest WiFi-Infrastruktur und -Analysen nutzen können, um die Patientenerfahrung messbar zu verbessern. Er behandelt Netzwerkarchitektur, Compliance-Anforderungen (HIPAA, DSPT, GDPR), Captive Portal-Design, Integration von Wegleitsystemen und ROI-Frameworks – und gibt IT-Entscheidungsträgern die Werkzeuge an die Hand, um einen überzeugenden internen Business Case zu erstellen und eine erfolgreiche Implementierung durchzuführen.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

Zusammenfassung

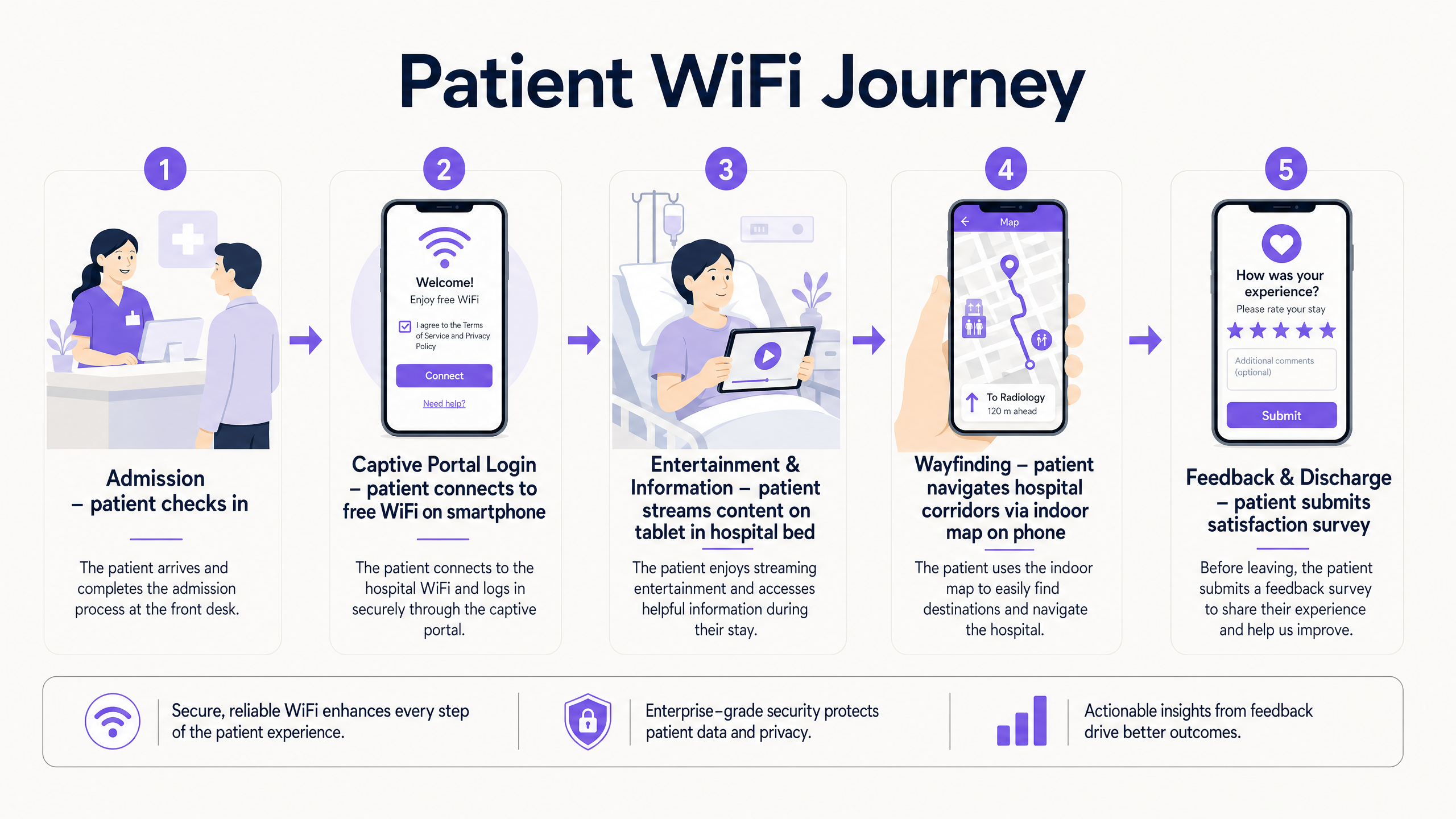

Für moderne Gesundheitseinrichtungen hat sich kostenloses WiFi in Krankenhäusern von einer grundlegenden Annehmlichkeit zu einer kritischen Schicht der Patientenerfahrung und der operativen Infrastruktur entwickelt. Da Krankenhäuser Patientenakten digitalisieren, Telemedizin einführen und auf vernetzte medizinische Geräte angewiesen sind, muss die zugrunde liegende Netzwerkarchitektur gleichzeitig klinische Anforderungen und steigende Patientenerwartungen unterstützen. Dieser Leitfaden richtet sich an IT-Direktoren, Netzwerkarchitekten und Betriebsleiter, die eine Guest WiFi -Lösung entwerfen, implementieren und optimieren müssen, die messbare Verbesserungen der Patientenerfahrung liefert – von Unterhaltung und Wegfindung bis hin zur Erfassung von Echtzeit-Feedback.

Das Kernargument ist einfach: Ein gut implementiertes Patienten-WiFi-Netzwerk, integriert mit einer WiFi Analytics -Plattform, verwandelt das Netzwerk von einem passiven Dienstprogramm in eine aktive Intelligenzschicht. Es reduziert verpasste Termine durch Indoor-Navigation, verbessert HCAHPS-Zufriedenheitswerte durch automatisiertes Feedback und liefert Betriebsteams die Besucherdaten, die sie zur Optimierung der Personal- und Ressourcenplanung benötigen. Dieser Leitfaden behandelt die Architektur, Compliance-Anforderungen, Implementierungsschritte und das ROI-Framework, um diesen Fall intern zu begründen und erfolgreich umzusetzen.

Technischer Deep-Dive

Netzwerkarchitektur für Gesundheitsumgebungen

Die Bereitstellung von Enterprise-Grade Guest WiFi in einem Krankenhaus erfordert einen grundlegend anderen Ansatz als eine Standard-Kommerzielle Bereitstellung. Die primäre Einschränkung ist die Koexistenz von klinischem und Gast-Traffic auf derselben physischen Infrastruktur, was eine strikte logische Trennung erfordert. Die Standardarchitektur verwendet 802.1Q VLANs, um den Traffic in mindestens drei Ebenen zu segmentieren: klinische Systeme (EHR, PACS, Telemetrie), administrative Netzwerke für Mitarbeiter und die Gast-SSID für Patienten/Besucher.

Das Gast-VLAN muss direkt zu einem dedizierten Internet-Uplink geleitet werden – idealerweise eine separate Standleitung – ohne Routing-Pfad zu klinischen VLANs. Firewall-ACLs sollten dies auf der Verteilungsebene durchsetzen, nicht nur am Perimeter. Dies ist eine nicht verhandelbare architektonische Anforderung sowohl unter HIPAA als auch unter dem NHS DSPT-Framework. Für eine detaillierte Aufschlüsselung der Compliance-Verpflichtungen verweisen wir auf Healthcare WiFi: HIPAA, DSPT and WiFi Compliance Explained .

Die Platzierung von Access Points in Krankenhäusern stellt einzigartige HF-Herausforderungen dar. Bleiverkleidete Radiologie-Suiten, verstärkte Betonböden zwischen Stationen und Patientenzimmer-Cluster mit hoher Dichte erzeugen Dämpfungsprofile, die sich erheblich von Büroumgebungen unterscheiden. Das Designziel für Patientenbereiche sollte ein minimaler RSSI von -67 dBm mit einem Signal-Rausch-Verhältnis von mindestens 20 dB sein. Entscheidend ist, auf Kapazität zu achten, nicht nur auf Abdeckung. Eine Station mit 30 Betten kann während der Stoßzeiten 60-90 aktive Geräte haben – jedes davon potenziell Video streamend. Die AP-Auswahl sollte auf Geräte abzielen, die Wi-Fi 6 (802.11ax) oder Wi-Fi 6E unterstützen, um diese Dichte effizient zu bewältigen.

Das Spektrummanagement ist ebenso wichtig. Das 2,4-GHz-Band ist in Krankenhausumgebungen durch ältere Telemetriegeräte, Schwesternrufsysteme und Bluetooth-Geräte stark umkämpft. Band Steering sollte so konfiguriert werden, dass fähige Geräte auf die 5-GHz- oder 6-GHz-Bänder geleitet werden. Automatische Kanalauswahlalgorithmen sollten nach der Bereitstellung manuell überprüft werden – sie liefern in Umgebungen mit hoher Interferenz im Gesundheitswesen selten optimale Ergebnisse.

Captive Portal Architektur und Identitätsmanagement

Das Captive Portal ist die erste Interaktion des Patienten mit der digitalen Serviceschicht des Krankenhauses. Es muss schnell, zuverlässig und über eine Vielzahl von Geräten zugänglich sein – vom neuesten iPhone bis zu einem fünf Jahre alten Android-Tablet, das einen älteren Browser verwendet. Ein schlecht gestaltetes Portal, das auf bestimmten Geräten nicht korrekt weiterleitet, führt zu sofortigen Beschwerden und Support-Tickets.

Moderne Implementierungen verzichten vollständig auf vorab geteilte Schlüssel. Der empfohlene Ansatz ist ein Social Login oder E-Mail-basiertes Captive Portal, das die Nutzungsbedingungen und Datenschutzhinweise des Krankenhauses präsentiert, eine explizite Zustimmung für Marketingkommunikation (getrennt von der Zustimmung zum Netzwerkzugang, gemäß GDPR Artikel 7) einholt und die Sitzung authentifiziert. Dieser Workflow, wenn er in eine Plattform wie Purple's Guest WiFi -Lösung integriert ist, bindet den Patienten gleichzeitig in eine CRM-kompatible Datenschicht ein, was die Kommunikation nach der Entlassung und Feedback-Umfragen ermöglicht.

DNS-basierte Sicherheitsfilterung sollte auf den gesamten Gast-Traffic auf Resolver-Ebene angewendet werden. Dies verhindert den Zugriff auf bekannte bösartige Domains, blockiert unangemessene Inhaltskategorien und bietet einen Audit-Trail für Compliance-Zwecke. Siehe Protect Your Network with Strong DNS and Security für Implementierungsleitfäden zur DNS-Filterung in Gastnetzwerk-Kontexten.

WPA3-SAE (Simultaneous Authentication of Equals) sollte der Ziel-Verschlüsselungsstandard für jede neue SSID-Bereitstellung sein. Für die Kompatibilität mit älteren Geräten ist ein WPA2/WPA3-Übergangsmodus kurzfristig akzeptabel, aber ein Migrationszeitplan zu WPA3-only sollte geplant werden. Client Isolation muss auf der Gast-SSID aktiviert sein – dies verhindert die Geräte-zu-Geräte-Kommunikation auf demselben Netzwerksegment, was sowohl für die Sicherheit als auch für die GDPR-Compliance entscheidend ist.

WiFi Analytics und Standortintelligenz

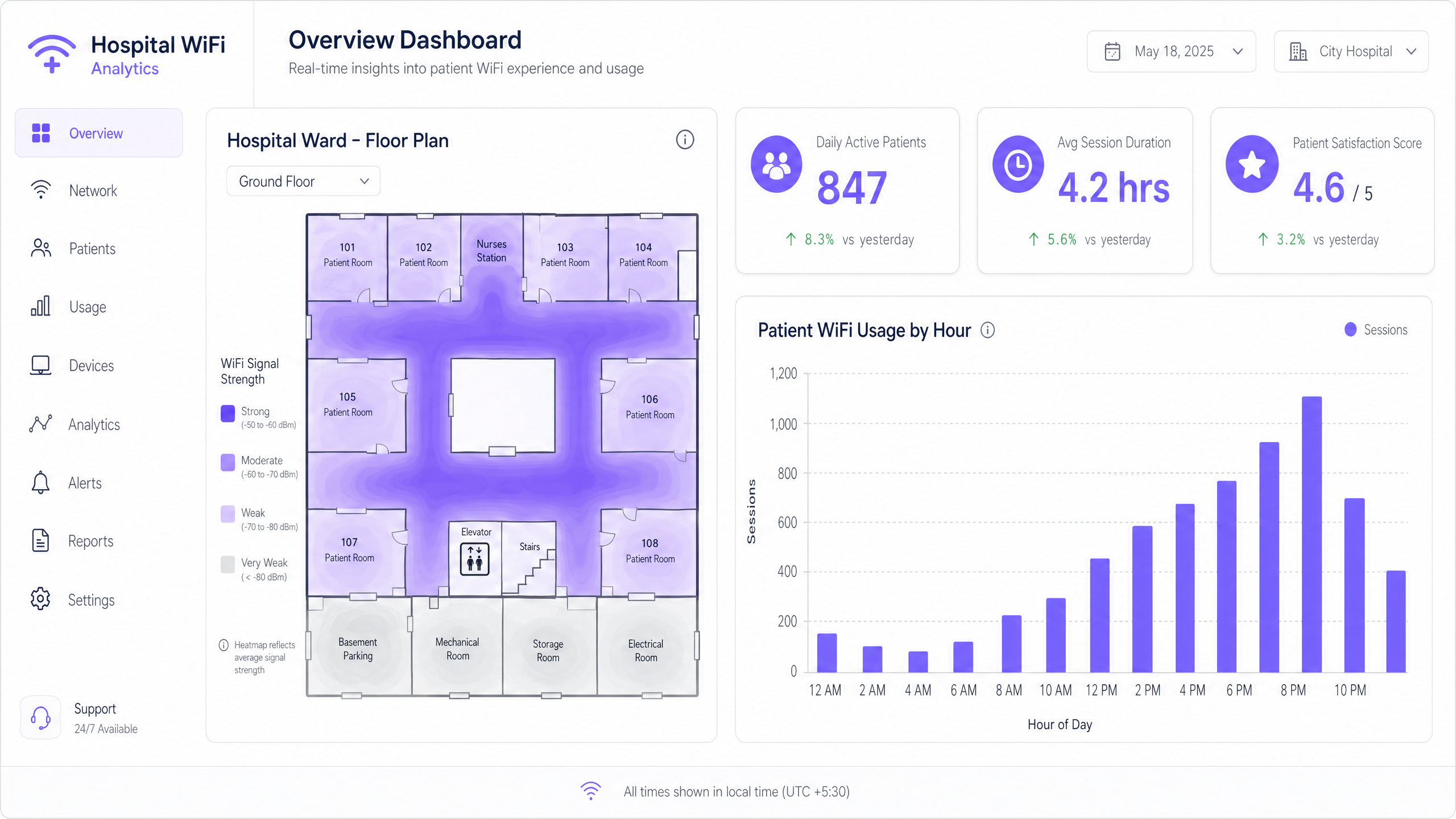

Die Analyseschicht ist der Punkt, an dem Patienten-WiFi von einem Kostenfaktor zu einem strategischen Asset wird. Ein ordnungsgemäß instrumentiertes Netzwerk, das Daten in eine Plattform wie Purple's WiFi Analytics , bietet drei Kategorien umsetzbarer Informationen.

Netzwerkleistungsüberwachung liefert Echtzeit-Transparenz über den AP-Zustand, die Kanalauslastung, Client-Assoziierungsraten und den Durchsatz pro SSID. Dies ermöglicht eine proaktive Fehlerbehebung, bevor Patienten eine verschlechterte Dienstqualität erfahren. Schwellenwertbasierte Warnmeldungen bei RSSI-Abfällen oder AP-Disassoziierungsereignissen sind Standardpraxis.

Besucherfrequenz- und Verweildauer-Analysen funktionieren durch die Analyse von Probe-Request-Daten und Assoziationsmustern, um Heatmaps der Besucherfrequenz zu erstellen, die die Bewegung von Patienten und Besuchern durch die Einrichtung zeigen. Diese Daten sind direkt auf Personalentscheidungen anwendbar – wenn Analysen einen konstanten 45-minütigen Warteschlangenaufbau im Wartebereich für ambulante Patienten zwischen 10:00 und 11:30 Uhr zeigen, ist dies eine operative Erkenntnis mit einer direkten Personallösung.

Feedback- und Zufriedenheitsschleifen werden durch automatisierte Umfrageauslöser nach der Entlassung ermöglicht, die über die beim Captive Portal-Login erfasste E-Mail-Adresse zugestellt werden und HCAHPS-relevante Daten in Echtzeit liefern. Die Rücklaufquoten für WiFi-ausgelöste Umfragen übertreffen consistently papierbasierte Alternativen, da der Kontakt zeitnah erfolgt und der Kanal bereits etabliert ist.

Implementierungsleitfaden

Ein phasenweiser Bereitstellungsansatz reduziert Risiken und ermöglicht eine iterative Optimierung.

Phase 1 — Erkundung und Design (Wochen 1-4)

Beauftragen Sie ein professionelles prädiktives RF-Design unter Verwendung der Architekturzeichnungen des Krankenhauses, gefolgt von einer aktiven Standortbegehung der vorhandenen Infrastruktur. Dokumentieren Sie alle Quellen von RF-Interferenzen. Definieren Sie die VLAN-Architektur, Firewall-Richtlinien und die Internet-Uplink-Strategie. Beziehen Sie das Information Governance-Team frühzeitig ein, um die Datenerfassung des Captive Portal mit den GDPR- und DSPT-Anforderungen abzustimmen.

Phase 2 — Infrastruktur-Bereitstellung (Wochen 5-10)

Stellen Sie die Switching-Infrastruktur bereit und konfigurieren Sie sie, um sicherzustellen, dass das PoE++-Budget für APs mit hoher Dichte ausreicht. Installieren Sie APs gemäß dem validierten RF-Design. Konfigurieren Sie SSIDs, VLAN-Tagging und QoS-Richtlinien. Implementieren Sie QoS-Markierungen, um Sprach- (DSCP EF) und Video- (DSCP AF41) Datenverkehr gegenüber Best-Effort-Massendaten zu priorisieren. Dies gewährleistet, dass Telemedizin-Sitzungen und Videoanrufe auch unter Netzwerklast stabil bleiben.

Phase 3 — Captive Portal- und Analyse-Integration (Wochen 9-12)

Stellen Sie das Captive Portal bereit und branden Sie es. Integrieren Sie es in das CRM oder die Patientenbindungsplattform des Krankenhauses. Konfigurieren Sie die Analyseplattform mit benutzerdefinierten Standortkarten. Legen Sie Basis-Metriken fest: täglich aktive Benutzer, durchschnittliche Sitzungsdauer, Spitzenwerte gleichzeitiger Verbindungen und Portal-Abschlussrate. Richten Sie automatisierte Reporting-Dashboards für die IT- und Betriebsteams ein.

Phase 4 — Wegfindungs-Integration (Wochen 12-16)

Integrieren Sie die Indoor-Positionierung in die WiFi-Infrastruktur. Veröffentlichen Sie den Indoor-Plan des Krankenhauses im Gastportal oder einer dedizierten Patienten-App. Konfigurieren Sie Points of Interest (Stationen, Abteilungen, Cafeteria, Parkplätze). Messen Sie die Akzeptanzraten der Wegfindung und korrelieren Sie diese mit Daten zu verpassten Terminen.

Best Practices

| Praxis | Begründung | Standard Reference |

|---|---|---|

| Strikte VLAN-Segmentierung (klinisch vs. Gast) | Verhindert laterale Bewegung von kompromittierten Gastgeräten | HIPAA Security Rule, NHS DSPT |

| WPA3-SAE-Verschlüsselung | Schützt vor Offline-Wörterbuchangriffen auf Gastzugangsdaten | IEEE 802.11-2020 |

| Client-Isolation auf Gast-SSID | Verhindert die Kommunikation zwischen Geräten und die Offenlegung von Daten | GDPR Article 25 (Privacy by Design) |

| Band Steering auf 5/6 GHz | Reduziert Überlastung und Interferenzen durch ältere 2,4 GHz-Geräte | Wi-Fi Alliance best practices |

| QoS für Sprache und Video | Erhält die Anrufqualität unter Netzwerklast | IEEE 802.11e / WMM |

| DNS-Filterung für Gastdatenverkehr | Blockiert bösartige Domains und unangemessene Inhalte | NCSC network security guidance |

| Dedizierter Internet-Uplink für Gastdatenverkehr | Garantiert, dass die Leistung des klinischen Netzwerks unbeeinträchtigt bleibt | NHS DSPT, HIPAA |

| Automatisierte Feedback-Umfragen nach der Entlassung | Liefert zeitnahe, umsetzbare HCAHPS-relevante Daten | NHS Friends and Family Test guidance |

Fehlerbehebung & Risikominderung

RF-Interferenzen durch medizinische Geräte: Führen Sie regelmäßige Spektrumanalysen mit einem dedizierten Spektrumanalyse-Tool durch. Ältere Schwesternrufsysteme und Patientenüberwachungsgeräte, die auf 2,4 GHz arbeiten, sind häufige Übeltäter. Die Lösung ist typischerweise eine Kombination aus Kanalneuzuordnung und Leistungsreduzierung an betroffenen APs, kombiniert mit einem Migrationsplan für die störenden Geräte.

Captive Portal-Umleitungsfehler: Moderne Betriebssysteme verwenden Captive Network Assistant (CNA)-Probes, um Captive Portals zu erkennen. Stellen Sie sicher, dass der Portal-Server korrekt auf HTTP-Anfragen an bekannte Probe-URLs (z.B. connectivitycheck.gstatic.com, captive.apple.com) antwortet. HTTPS-only Portal-Konfigurationen unterbrechen häufig die CNA-Erkennung – pflegen Sie einen HTTP-Umleitungspfad, auch wenn das Portal selbst über HTTPS bereitgestellt wird.

Abdeckungslücken in abgeschirmten Bereichen: Radiologie-Suiten, MRT-Räume und einige Operationssäle verwenden RF-Abschirmungen, die vollständige Signalunterbrechungen verursachen. Die einzige Lösung besteht darin, APs innerhalb des abgeschirmten Bereichs zu installieren, die über einen durchdringenden Kabeleinführungspunkt verbunden sind. Koordinieren Sie sich mit dem medizinphysikalischen Team, bevor Sie Kabelarbeiten in diesen Bereichen durchführen.

GDPR-Compliance-Risiko: Der häufigste Compliance-Fehler ist die Erfassung der Marketing-Einwilligung als Teil der Akzeptanz der Nutzungsbedingungen, anstatt als separate, explizite Opt-in-Option. Dies ist ein klarer GDPR-Verstoß. Überprüfen Sie Ihren Captive Portal-Flow, um sicherzustellen, dass die Zustimmung zum Netzwerkzugang und die Zustimmung zu Marketingkommunikationen als separate, unabhängige Entscheidungen präsentiert werden.

Bandbreitenkonflikte: Ohne Bandbreitenrichtlinien pro Benutzer können einige wenige Vielnutzer die Erfahrung für alle beeinträchtigen. Implementieren Sie eine Ratenbegrenzung pro Gerät of 5-10 Mbps auf der Gast-SSID. Dies ist ausreichend für HD-Streaming und verhindert gleichzeitig, dass ein einzelnes Gerät die Kapazität monopolisiert.

ROI & Geschäftlicher Nutzen

Die Investition in eine Patienten-WiFi-Infrastruktur basiert auf vier messbaren Säulen.

Verbesserung der HCAHPS-Werte: Die Patientenzufriedenheitswerte beeinflussen direkt die Erstattungssätze von Krankenhäusern im Rahmen wertbasierter Versorgungsmodelle. Krankenhäuser, die automatisierte, durch WiFi ausgelöste Feedback-Umfragen implementiert haben, berichten von einer 3-5-fachen Verbesserung der Rücklaufquoten im Vergleich zu papierbasierten Methoden, was einen statistisch signifikanten Datensatz für Qualitätsprogramme liefert.

Reduzierung verpasster Termine: Die Indoor-Navigation reduziert die Rate von Patienten, die aufgrund von Orientierungsschwierigkeiten zu spät kommen oder Termine verpassen. Ein typisches Krankenhaus mit 500 Betten, bei dem 10 % der ambulanten Termine von Navigationsproblemen betroffen sind, bei durchschnittlichen Terminkosten von 150 £, stellt eine erhebliche wiederherstellbare Umsatzchance dar.

Operative Effizienz: Besucherfrequenzanalysen aus dem WiFi-Netzwerk ermöglichen datengestützte Personalentscheidungen. Die Korrelation von Verweildauern in Wartebereichen mit dem Personalbestand ermöglicht es Betriebsleitern, die durchschnittlichen Wartezeiten zu reduzieren, ohne den Personalbestand zu erhöhen – einfach durch die Optimierung von Schichtplänen anhand tatsächlicher Bedarfsdaten.

First-Party-Daten-Asset: Jeder Patient, der sich mit dem Gast-WiFi verbindet und den Captive Portal-Flow abschließt, stellt einen zugestimmten First-Party-Datensatz dar. Für ein Krankenhaus mit 500 Betten und einer durchschnittlichen Aufenthaltsdauer von 4 Tagen generiert dies Tausende neuer, konformer Datensätze pro Monat – ein wertvolles Asset für die Patientenbindung, Gesundheitskommunikation und Forschung zur Serviceverbesserung.

Der Gesundheitswesen -Sektor erkennt zunehmend, dass das Netzwerk nicht nur eine IT-Infrastruktur ist – es ist eine Plattform für die Patientenerfahrung. Organisationen, die es als solche behandeln, übertreffen ihre Mitbewerber bei Zufriedenheitsmetriken und operativer Effizienz.

Schlüsselbegriffe & Definitionen

Captive Portal

A web page presented to a user before they are granted access to a public WiFi network, used to display terms of service, collect authentication credentials or consent, and redirect to the internet.

The primary patient touchpoint on a hospital guest WiFi network. Design quality directly affects portal completion rates and data capture quality. Must be tested across all major mobile operating systems.

VLAN (Virtual Local Area Network)

A logical network segment created within a physical switched infrastructure using 802.1Q tagging, allowing traffic from different user groups to be isolated at Layer 2 without requiring separate physical cabling.

Essential for separating patient guest traffic from clinical EHR and administrative networks. The absence of proper VLAN segmentation is the most common network security finding in healthcare IT audits.

Band Steering

A wireless network management technique that encourages dual-band capable client devices to associate with the less congested 5 GHz or 6 GHz radio band rather than the 2.4 GHz band.

Particularly valuable in hospital environments where legacy medical equipment generates significant 2.4 GHz interference. Reduces congestion and improves throughput for streaming applications.

Client Isolation

A wireless network security feature that prevents devices associated with the same SSID from communicating directly with each other at Layer 2, forcing all traffic through the gateway.

Mandatory on healthcare guest SSIDs. Prevents malware on one patient's device from scanning or attacking other devices on the same network segment. Also has GDPR implications around data exposure.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication protocol used in WPA3-certified wireless networks, replacing the Pre-Shared Key handshake of WPA2 with a Dragonfly key exchange that is resistant to offline dictionary attacks.

The current recommended encryption standard for new SSID deployments. Protects patient credentials and session data from interception even on open or lightly secured networks.

RSSI (Received Signal Strength Indicator)

A measurement of the power level of a received radio signal, expressed in dBm (decibels relative to one milliwatt). More negative values indicate weaker signal.

Used during site surveys to validate AP placement. The target for patient areas is -67 dBm or better. Values below -75 dBm typically result in connection instability and poor streaming performance.

QoS (Quality of Service)

Network traffic management policies that classify and prioritise different types of data packets to ensure latency-sensitive applications (voice, video) receive preferential treatment over best-effort traffic.

Critical for maintaining telemedicine call quality and patient video call stability during periods of high network utilisation. Implemented using DSCP markings: EF for voice, AF41 for video.

Location Analytics

The process of deriving movement, dwell time, and footfall data from the WiFi probe requests and association events generated by mobile devices as they move through a venue.

Enables hospital operations teams to generate footfall heatmaps, identify bottlenecks in patient flow, and optimise staffing levels based on actual demand data rather than scheduled assumptions.

HCAHPS (Hospital Consumer Assessment of Healthcare Providers and Systems)

A standardised, publicly reported survey of patients' perspectives on hospital care, used to measure and compare patient experience across healthcare providers.

WiFi quality and digital service availability are increasingly correlated with HCAHPS communication and responsiveness scores. Automated WiFi-triggered surveys improve response rates and data timeliness.

DNS Filtering

A security control that intercepts DNS resolution requests and blocks queries to domains categorised as malicious, inappropriate, or policy-violating before a connection is established.

Applied at the resolver level for all guest WiFi traffic. Provides a lightweight but effective layer of protection against malware distribution, phishing, and inappropriate content access on patient networks.

Fallstudien

A 500-bed regional NHS hospital is experiencing severe network congestion on their patient WiFi during evening visiting hours (18:00-20:00), leading to complaints about buffering video streams and failed video calls with family members.

- Run a spectrum analysis during peak hours to confirm whether the issue is RF congestion or backhaul saturation. 2. If RF: enable band steering to force 5 GHz-capable devices off the 2.4 GHz band; review AP channel assignments and reduce transmit power to tighten cell boundaries and reduce co-channel interference. 3. If backhaul: review the internet uplink utilisation during peak hours — if a shared connection is being saturated, implement traffic shaping to prioritise real-time traffic (DSCP EF for voice, DSCP AF41 for video) over bulk downloads. 4. Implement a per-device bandwidth cap of 8 Mbps on the guest SSID to ensure fair access. 5. Deploy additional APs in the highest-density wards if per-AP client counts exceed 30 during peak hours. 6. Review the analytics dashboard for the specific wards generating the most complaints — the problem is rarely uniform across the facility.

A private hospital group is deploying a new outpatient clinic and wants to use the guest WiFi captive portal to collect patient data for post-visit feedback surveys and marketing communications, while ensuring strict separation from the clinical network containing EHR data.

- Create a dedicated VLAN (e.g., VLAN 100) for the guest SSID, with a separate DHCP scope and no routing adjacency to clinical VLANs. 2. Route all guest traffic to a dedicated internet uplink via a separate firewall zone — do not use the same perimeter firewall that protects clinical systems. 3. Enable client isolation on the guest SSID. 4. Design the captive portal with two separate consent checkboxes: one for accepting network terms of service (required for access), and one for opting into marketing communications (optional, clearly labelled). This is a GDPR Article 7 requirement — consent for marketing must be freely given and separate from the service condition. 5. Integrate the portal with Purple's Guest WiFi platform to capture consented data into a CRM-compatible format. 6. Configure automated post-visit survey triggers to fire 24 hours after the patient's session ends. 7. Implement DNS filtering on the guest VLAN to block malicious domains.

Szenarioanalyse

Q1. A hospital administrator proposes using the guest WiFi network to track the real-time location of expensive mobile medical equipment (infusion pumps, portable ECG monitors). As the IT Director, how do you respond, and what alternative do you recommend?

💡 Hinweis:Consider the architectural separation between guest and clinical infrastructure, and the reliability requirements for asset tracking in a clinical context.

Empfohlenen Ansatz anzeigen

I would advise against using the guest WiFi network for clinical asset tracking for two reasons. First, the guest SSID is architecturally separated from clinical systems — any asset tracking data would need to traverse a firewall boundary to reach clinical management systems, introducing unnecessary complexity and potential security risk. Second, guest WiFi location accuracy (typically 5-15 metres using RSSI triangulation) is insufficient for reliable room-level asset tracking in a clinical environment. The recommended alternative is a dedicated RTLS using active BLE tags on the equipment, with dedicated BLE readers installed in each room. This provides sub-metre accuracy, operates independently of the guest network, and integrates directly with clinical asset management systems. The BLE infrastructure can often share the same physical cabling as the WiFi APs, reducing deployment cost.

Q2. During a post-deployment audit, you discover that the hospital's captive portal presents a single checkbox that reads: 'I accept the terms of service and agree to receive communications from the hospital.' What is the compliance risk, and what is the remediation?

💡 Hinweis:Consider GDPR Article 7 requirements for valid consent, specifically the conditions under which consent is considered freely given.

Empfohlenen Ansatz anzeigen

This is a clear GDPR Article 7 violation. Consent for marketing communications must be freely given, which means it cannot be bundled with consent for network access as a condition of service. The remediation is to split the captive portal into two distinct consent mechanisms: (1) a mandatory acceptance of the network terms of service (required for access), and (2) a separate, optional opt-in checkbox for marketing communications, clearly labelled and unchecked by default. Any existing records captured under the bundled consent should be reviewed with the DPO — they may need to be treated as non-consented for marketing purposes until re-consent is obtained.

Q3. A new 200-bed oncology wing is being added to an existing hospital. The project manager asks whether the existing guest WiFi infrastructure can simply be extended to cover the new wing. What questions do you ask before making a recommendation?

💡 Hinweis:Think about capacity planning, backhaul, and the specific RF challenges of a new building structure before assuming the existing infrastructure can scale.

Empfohlenen Ansatz anzeigen

Before making any recommendation, I would ask: (1) What is the current utilisation of the existing backhaul uplink during peak hours? If it is already above 70%, adding 200 beds will cause contention. (2) What is the construction specification of the new wing — specifically, are there any lead-lined rooms or reinforced concrete floors that will require APs inside shielded spaces? (3) What is the per-AP client count on the existing infrastructure during peak hours? If existing APs are already handling 40+ clients, the existing AP hardware may not be sufficient even with additional units. (4) Is the existing switching infrastructure PoE++ capable, or will new switches be required? (5) Has a predictive RF design been run against the new wing's architectural drawings? I would not recommend simply extending the existing infrastructure without a formal capacity assessment and predictive design.