WiFi im Gesundheitswesen: HIPAA, DSPT und WiFi-Compliance erklärt

Dieser Leitfaden bietet eine definitive technische Referenz für IT-Manager, Netzwerkarchitekten und Compliance-Beauftragte, die drahtlose Netzwerke in Gesundheitseinrichtungen bereitstellen. Er ordnet die spezifischen Anforderungen von HIPAA (USA) und dem NHS Data Security and Protection Toolkit (DSPT, UK) konkreten Entscheidungen zur Netzwerkarchitektur zu – einschließlich Segmentierung, identitätsbasiertem Zugriff, Verschlüsselungsstandards und der Handhabung von IoMT-Geräten. Die Purple Guest WiFi- und Analyseplattform wird durchweg als konforme, unternehmenstaugliche Lösung für die Verwaltung der Konnektivität von Patienten und Besuchern innerhalb einer regulierten drahtlosen Umgebung positioniert.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für Führungskräfte

- Technischer Tiefen-Einblick

- Die Regulierungslandschaft

- Netzwerkarchitektur: Die vier Vertrauenszonen

- Identitätsbasierter Zugriff: Jenseits gemeinsamer PSKs

- Übertragungssicherheit und Verschlüsselungsstandards

- IoMT-Geräteverwaltung: Das schwierigste Problem

- Patienten- und Besucher-WiFi: Compliance ohne Reibung

- Implementierungsleitfaden

- Phase 1: Entdeckung und Risikobewertung (Wochen 1–3)

- Phase 2: Architekturdesign (Wochen 4–6)

- Phase 3: Bereitstellung und Migration (Wochen 7–12)

- Phase 4: Audit-Protokollierung und Überwachung (laufend)

- Best Practices

- Fehlerbehebung & Risikominderung

- Häufiger Fehlerfall 1: VLAN-Leckage

- Häufiger Fehlerfall 2: Zertifikatsablauf verursacht klinische Störung

- Häufiger Fehlerfall 3: Captive Portal-Bypass auf iOS/Android

- Häufiger Fehlerfall 4: IoMT-Geräte fallen nach Netzwerkänderungen aus

- Häufiger Fehlerfall 5: Unzureichende Aufbewahrung von Audit-Protokollen

- ROI & Geschäftsauswirkungen

Zusammenfassung für Führungskräfte

Die Compliance von WiFi im Gesundheitswesen ist keine Konfigurationseinstellung – sie ist eine architektonische Disziplin. Ob Ihre Organisation unter HIPAA in den Vereinigten Staaten oder dem NHS Data Security and Protection Toolkit (DSPT) im Vereinigten Königreich agiert, die regulatorische Erwartung ist identisch: Jedes Gerät, jeder Benutzer und jeder Datenfluss in Ihrem drahtlosen Netzwerk muss erfasst, kontrolliert und auditierbar sein.

Die durchschnittlichen Kosten einer Datenschutzverletzung im Gesundheitswesen übersteigen in den USA mittlerweile 10,9 Millionen US-Dollar pro Vorfall, was diesen Sektor zum dreizehnten Mal in Folge zum teuersten für Datenschutzverletzungen macht. Im Vereinigten Königreich droht NHS Trusts, die ihre jährliche DSPT-Einreichung nicht bestehen, der Verlust des Zugangs zu nationalen Systemen und obligatorische Sanierungsprogramme. Das drahtlose Netzwerk ist in beiden Umgebungen häufig das schwächste Glied – nicht weil die Technologie unzureichend ist, sondern weil Bereitstellungsentscheidungen ohne Berücksichtigung eines Compliance-Frameworks getroffen wurden.

Dieser Leitfaden behandelt die technische Architektur, die regulatorische Zuordnung und die Implementierungsschritte, die für die Bereitstellung eines Gesundheitswesen -Klasse drahtlosen Netzwerks erforderlich sind, das beide Frameworks erfüllt. Er behandelt auch die spezifische Herausforderung des Guest WiFi für Patienten und Besucher – ein Dienst, der gleichzeitig zugänglich, konform und vollständig von klinischen Systemen isoliert sein muss.

Technischer Tiefen-Einblick

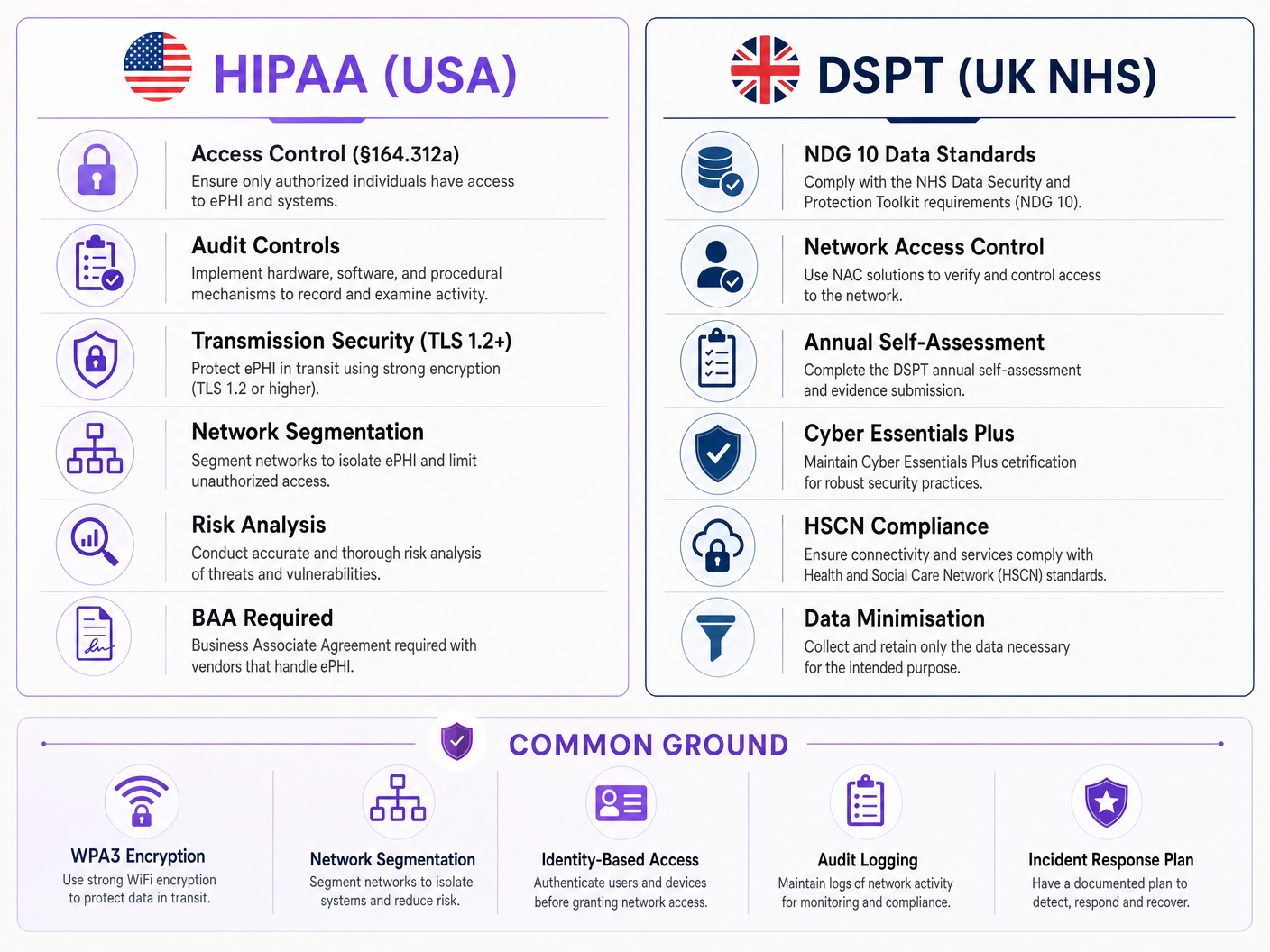

Die Regulierungslandschaft

Die HIPAA-Sicherheitsregel (45 CFR Part 164) legt drei Kategorien von Schutzmaßnahmen für elektronisch geschützte Gesundheitsinformationen (ePHI) fest: administrative, physische und technische. Für drahtlose Netzwerke sind die technischen Schutzmaßnahmen gemäß §164.312 am direkt anwendbarsten. Diese schreiben Zugriffskontrollen (§164.312(a)(1)), Auditkontrollen (§164.312(b)), Integritätskontrollen (§164.312(c)(1)) und Übertragungssicherheit (§164.312(e)(1)) vor. Entscheidend ist, dass die Sicherheitsregel technologieneutral ist – sie schreibt keine spezifischen Protokolle vor, verlangt aber, dass Organisationen Mechanismen implementieren, die dem Standard entsprechen.

Das NHS DSPT ist um zehn National Data Guardian (NDG) Datensicherheitsstandards herum strukturiert. Für drahtlose Netzwerke sind die relevantesten Standard 1 (personenbezogene vertrauliche Daten sind nur für Mitarbeiter zugänglich, die sie benötigen), Standard 6 (alle personenbezogenen Daten werden rechtmäßig und fair verarbeitet) und Standard 9 (nicht unterstützte Systeme werden identifiziert und verwaltet). Das DSPT beinhaltet auch die Anforderungen von Cyber Essentials Plus, die spezifische technische Kontrollen vorschreiben, darunter Netzwerk-Boundary-Firewalls, sichere Konfiguration, Zugriffskontrolle, Malware-Schutz und Patch-Management – all dies hat direkte Auswirkungen auf drahtlose Netzwerke.

Der Hauptunterschied zwischen den beiden Frameworks ist der Durchsetzungsmechanismus. HIPAA wird vom HHS Office for Civil Rights (OCR) durch finanzielle Strafen in Höhe von 100 bis 50.000 US-Dollar pro Verstoßkategorie pro Jahr durchgesetzt. Die DSPT-Compliance wird durch NHS England durchgesetzt, wobei nicht-konformen Organisationen der Zugang zu nationalen NHS-Systemen entzogen werden kann und sie obligatorischen Verbesserungsplänen unterliegen. Beide Frameworks erfordern eine jährliche Überprüfung und die Einreichung von Nachweisen.

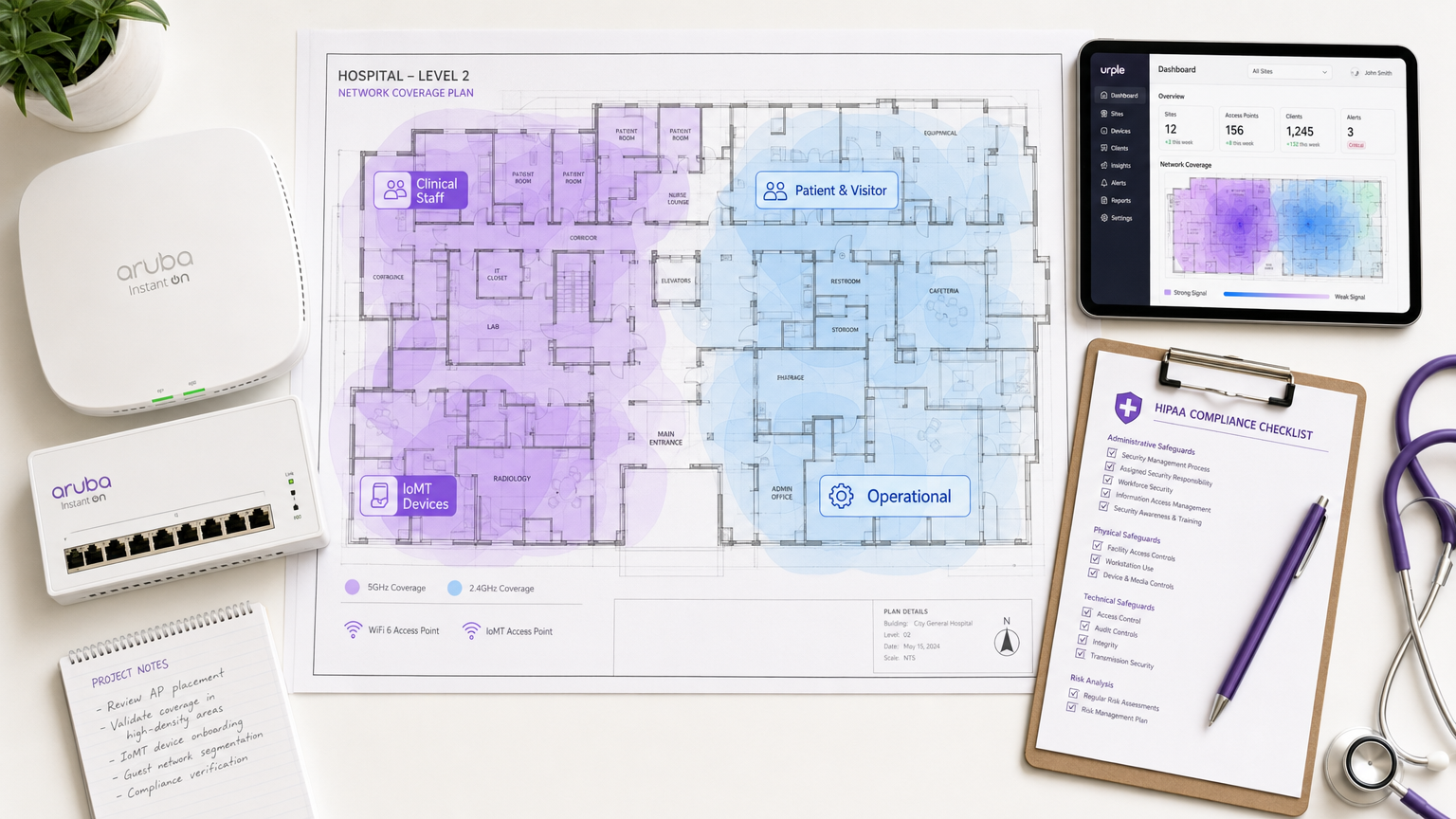

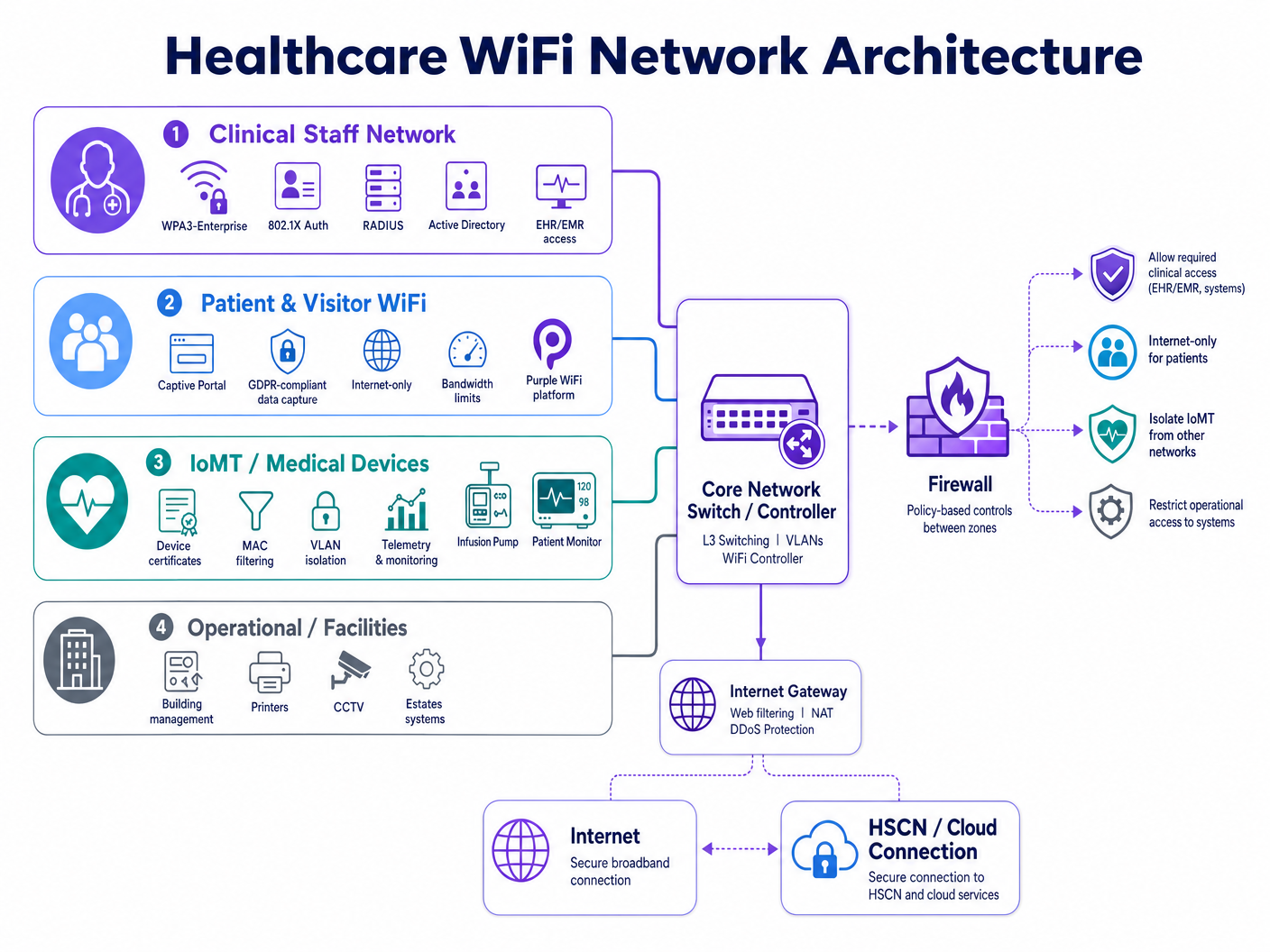

Netzwerkarchitektur: Die vier Vertrauenszonen

Das grundlegende Prinzip der WiFi-Compliance im Gesundheitswesen ist die Netzwerksegmentierung in separate Vertrauenszonen. Ein flaches Netzwerk – selbst eines mit mehreren SSIDs – erfüllt die Zugriffskontrollanforderungen beider Frameworks nicht, wenn die zugrunde liegende Richtliniendurchsetzung schwach ist.

Ein konformes drahtloses Krankenhausnetzwerk erfordert vier unterschiedliche Richtlinienbereiche:

| Zone | Benutzer-/Gerätetyp | Authentifizierungsmethode | Zugriffsbereich | Compliance-Treiber |

|---|---|---|---|---|

| Klinisches Personal | Ärzte, Pflegepersonal, Verwaltung | WPA3-Enterprise, 802.1X, RADIUS | EHR/EMR, klinische Anwendungen, interne Dienste | HIPAA §164.312(a), DSPT Standard 1 |

| Patienten & Besucher | Patienten, Familien, Besucher | Captive Portal (GDPR-konform) | Nur Internet, kein internes Routing | HIPAA §164.312(e), GDPR Art. 5 |

| IoMT / Medizinische Geräte | Infusionspumpen, Monitore, Telemetrie | Gerätezertifikate, MAC-Filterung | Mikro-segmentiert pro Gerätetyp | HIPAA Minimum Necessary, DSPT Standard 9 |

| Betrieb / Einrichtungen | Drucker, CCTV, BMS, Liegenschaften | Dediziertes VLAN, verwaltete Anmeldeinformationen | Nur Betriebssysteme | DSPT Standard 6, HIPAA §164.312(a) |

Die Segmentierung muss auf der Netzwerkebene durchgesetzt werden – nicht nur auf dem SSID-Label. Jede Zone erfordert ein eigenes VLAN, eine dedizierte Firewall-Richtlinie und Zugriffssteuerungslisten (ACLs) zwischen den Zonen, die standardmäßig den Zugriff verweigern. Die Zone für klinisches Personal darf keinen routbaren Pfad zur Gastzone haben, und die IoMT-Zone muss Kommunikationspfade haben, die auf die spezifischen Server und Ports beschränkt sind, die jeder Gerätetyp benötigt.

Identitätsbasierter Zugriff: Jenseits gemeinsamer PSKs

Gemeinsame Pre-Shared Keys (PSKs) bleiben die häufigste Compliance-Schwachstelle bei drahtlosen Bereitstellungen im Gesundheitswesen. Sie sind betrieblich bequem, schaffen aber drei kritische Probleme: Sie können keinem bestimmten Benutzer oder Gerät zugeordnet werden, sie werden selten nach einem Zeitplan rotiert, der dem Personalwechsel entspricht, und sie bieten keinen Mechanismus für den sofortigen Widerruf, wenn ein Mitarbeiter ausscheidet oder ein Gerät außer Betrieb genommen wird.

IEEE 802.1X mit EAP-TLS (Extensible Authentication Protocol – Transport Layer Security) ist der aktuelle Standard für identitätsbasierten drahtlosen Zugriff im Gesundheitswesen. Unter diesem Modell präsentiert jeder Benutzer oder jedes verwaltete Gerät ein Zertifikat, das von der PKI (Public Key Infrastructure) der Organisation ausgestellt wurde. Der RADIUS-Server valigleicht das Zertifikat mit Active Directory oder einem LDAP-Verzeichnis ab, weist das entsprechende VLAN und die Richtlinie zu und protokolliert das Authentifizierungsereignis mit Zeitstempel, Geräte-ID und Benutzeridentität. Wenn das Konto eines Mitarbeiters in Active Directory deaktiviert wird, wird sein drahtloser Zugriff beim nächsten Re-Authentifizierungszyklus – typischerweise innerhalb weniger Minuten – widerrufen.

WPA3-Enterprise, eingeführt in der IEEE 802.11ax (Wi-Fi 6) Spezifikation, verstärkt dies zusätzlich, indem es den 192-Bit-Sicherheitsmodus für sensible Umgebungen vorschreibt und durch den Simultaneous Authentication of Equals (SAE) Handshake Vorwärtsgeheimnis bietet. Für neue Implementierungen sollte WPA3-Enterprise der Basisstandard für alle klinischen und operativen Zonen sein.

Übertragungssicherheit und Verschlüsselungsstandards

HIPAA §164.312(e)(2)(ii) verlangt, dass Organisationen einen Mechanismus zur Verschlüsselung von ePHI während der Übertragung implementieren, wann immer dies als angemessen erachtet wird. In der Praxis muss jede drahtlose Übertragung von ePHI verschlüsselt werden. Der mindestens akzeptable Standard ist TLS 1.2 für die Anwendungsschichtverschlüsselung, wobei TLS 1.3 für neue Implementierungen dringend empfohlen wird. Auf der drahtlosen Ebene bietet WPA3 CCMP-256 (Counter Mode Cipher Block Chaining Message Authentication Code Protocol) Verschlüsselung, die die älteren TKIP- und AES-CCMP-128-Standards ersetzt.

Für NHS-Organisationen müssen Daten, die an HSCN (Health and Social Care Network)-Dienste übertragen werden, den HSCN-Sicherheitsanforderungen entsprechen, die mindestens TLS 1.2 vorschreiben und die Verwendung von SSL 3.0, TLS 1.0 und TLS 1.1 verbieten. Jeder drahtlose Access Point oder Controller, der HSCN-gebundenen Datenverkehr terminiert, muss so konfiguriert werden, dass diese Cipher-Suite-Beschränkungen durchgesetzt werden.

IoMT-Geräteverwaltung: Das schwierigste Problem

Das Internet der medizinischen Dinge (IoMT) stellt die technisch komplexeste Compliance-Herausforderung bei drahtlosen Implementierungen im Gesundheitswesen dar. Medizinische Altgeräte – Infusionspumpen, Patientenmonitore, Telemetriesysteme, Bildgebungsgeräte – verwenden häufig eingebettete Betriebssysteme, die keine 802.1X-Authentifizierung oder moderne TLS-Versionen unterstützen können. Sie können nicht nach dem gleichen Zeitplan wie verwaltete Endpunkte gepatcht werden, und ihre Hersteller verbieten oft Modifikationen, die die Gerätezertifizierung beeinträchtigen würden.

Der konforme Ansatz ist die Mikrosegmentierung in Kombination mit strengen Kommunikationspfadkontrollen. Jeder Gerätetyp oder jede Gerätefamilie wird einem dedizierten Sub-VLAN zugewiesen. Firewall-ACLs erlauben nur die spezifischen Quell-/Ziel-IP-Paare, Protokolle und Ports, die das Gerät für seine klinische Funktion benötigt. Jeglicher andere Datenverkehr wird blockiert und protokolliert. Network Access Control (NAC)-Lösungen können die Geräteprofilierung durchsetzen – um sicherzustellen, dass ein Gerät, das vorgibt, eine Infusionspumpe zu sein, sich tatsächlich wie eine verhält, bevor ihm die zugewiesene Richtlinie gewährt wird.

DSPT Standard 9 befasst sich speziell mit nicht unterstützten Systemen: Organisationen müssen ein Inventar aller Systeme führen, die nicht auf aktuelle Sicherheitsstandards aktualisiert werden können, und müssen kompensierende Kontrollen implementieren. Für IoMT-Geräte ist die kompensierende Kontrolle die Netzwerkisolation in Kombination mit verbesserter Überwachung.

Patienten- und Besucher-WiFi: Compliance ohne Reibung

Patienten- und Besucher- guest WiFi ist eine Anforderung an die klinische Erfahrung, keine optionale Annehmlichkeit. Studien zeigen durchweg, dass der Zugang zu Konnektivität die Angst der Patienten reduziert, die Familienkommunikation während langer Aufenthalte verbessert und zu den allgemeinen Patientenzufriedenheitswerten beiträgt. Die Compliance-Herausforderung besteht darin, diesen Dienst bereitzustellen, ohne einen Risikovektor in das klinische Netzwerk zu schaffen.

Eine konforme Patienten-WiFi-Implementierung erfordert drei Komponenten. Erstens, vollständige Netzwerkisolation: Die guest SSID muss den Datenverkehr über ein dediziertes Gateway direkt ins Internet leiten, ohne Pfad zu internen klinischen Systemen, EHR-Plattformen oder administrativen Netzwerken. Zweitens, GDPR-konforme Datenverarbeitung: Alle am captive portal erfassten Daten – E-Mail-Adressen, Geräte-IDs, Akzeptanz der Bedingungen – müssen gemäß der UK GDPR (für NHS-Organisationen) oder dem HIPAA-Standard des „Minimum Necessary“ (für das US-Gesundheitswesen) behandelt werden. Drittens, Bandbreitenmanagement: Quality of Service (QoS)-Richtlinien müssen sicherstellen, dass der Besucherdatenverkehr das drahtlose Medium nicht überlastet und die Leistung klinischer Anwendungen nicht beeinträchtigt.

Die guest WiFi -Plattform von Purple wurde speziell für diesen Anwendungsfall entwickelt. Sie bietet ein konfigurierbares captive portal mit GDPR-konformen Zustimmungsabläufen, Erfassung von Erstanbieterdaten für die Patientenkommunikation und WiFi analytics , die den Betriebsteams Einblick in die Verweildauer der Besucher, Spitzenlastzeiten und die Auslastung der Access Points geben – alles ohne einen Datenpfad in das klinische Netzwerk zu schaffen. Für NHS Trusts sind die Datenverarbeitungspraktiken von Purple dokumentiert, um DSPT-Nachweise zu unterstützen.

Eine detaillierte Implementierungsanleitung zu NHS-spezifischen Anforderungen finden Sie unter NHS Personal-WiFi: Sichere drahtlose Netzwerke im Gesundheitswesen bereitstellen .

Implementierungsleitfaden

Phase 1: Entdeckung und Risikobewertung (Wochen 1–3)

Beginnen Sie mit einer umfassenden drahtlosen Standortuntersuchung und Geräteinventarisierung. Erfassen Sie jede derzeit in Betrieb befindliche SSID, jeden Gerätetyp, der sich mit dem Netzwerk verbindet, und jeden Datenfluss, der die drahtlose Ebene durchläuft. Achten Sie besonders auf medizinische Altgeräte – katalogisieren Sie deren Betriebssystemversionen, Authentifizierungsfähigkeiten und den Hersteller-Supportstatus. Dieses Inventar bildet die Grundlage Ihres DSPT-Nachweispakets und Ihrer HIPAA-Risikoanalysedokumentation.

Führen Sie eine Lückenanalyse anhand Ihres Ziel-Compliance-Frameworks durch. Für HIPAA gleichen Sie die aktuellen Kontrollen mit der Checkliste der technischen Schutzmaßnahmen ab. Für DSPT führen Sie eine Vorabprüfung anhand der NDG 10-Standards durch. Identifizieren Sie jede Instanz, in der gemeinsame PSKs verwendet werden, in der die Netzwerksegmentierung fehlt oder unvollständig ist und in der die Audit-Protokollierung nicht genügend Details erfasst.

Phase 2: Architekturdesign (Wochen 4–6)

Entwerfen Sie das oben beschriebene Vier-Zonen-Segmentierungsmodell. DDefinieren Sie VLAN-Zuweisungen, Firewall-Richtlinienregeln und Inter-Zonen-ACLs. Spezifizieren Sie die RADIUS-Infrastruktur – ob lokal (Microsoft NPS, FreeRADIUS) oder cloud-basiert (RADIUS-as-a-Service). Entwerfen Sie die PKI-Struktur für die zertifikatbasierte Authentifizierung, einschließlich des Zertifikatslebenszyklusmanagements und der Widerrufsverfahren.

Für die Gast-WiFi-Zone wählen und konfigurieren Sie die Captive Portal-Plattform. Definieren Sie die Datenerfassungsfelder, die Einwilligungssprache und die Datenaufbewahrungsrichtlinie. Stellen Sie sicher, dass die Datenschutzerklärung des Portals die Anforderungen von GDPR Artikel 13 (für Bereitstellungen in Großbritannien/EU) oder die Anforderungen der HIPAA-Datenschutzhinweise (für Bereitstellungen in den USA) erfüllt.

Phase 3: Bereitstellung und Migration (Wochen 7–12)

Bereitstellung in Zonenreihenfolge: zuerst Betriebs- und IoMT-Zonen (geringstes Risiko für den klinischen Betrieb), dann Personalzonen, dann Gast. Validieren Sie für jede Zone die Segmentierung, indem Sie Zonen-übergreifenden Datenverkehr von Testgeräten versuchen – bestätigen Sie, dass Firewall-ACLs den erwarteten Datenverkehr blockieren. Validieren Sie die Authentifizierung durch Testen des Zertifikatswiderrufs – deaktivieren Sie ein Testkonto in Active Directory und bestätigen Sie, dass der Wireless-Zugriff innerhalb des erwarteten Re-Authentifizierungsfensters verweigert wird.

Migrieren Sie Personalgeräte mithilfe eines schrittweisen Rollouts auf die 802.1X-Authentifizierung. Stellen Sie Gerätezertifikate über Ihre MDM (Mobile Device Management)-Plattform auf verwalteten Endpunkten bereit. Implementieren Sie für BYOD-Geräte eine separate Onboarding-SSID, die Benutzer durch die Zertifikatsinstallation führt, bevor der Zugriff auf die Personalzone gewährt wird.

Phase 4: Audit-Protokollierung und Überwachung (laufend)

Konfigurieren Sie Ihren RADIUS-Server und Wireless Controller so, dass Authentifizierungsprotokolle an Ihre SIEM (Security Information and Event Management)-Plattform weitergeleitet werden. Stellen Sie sicher, dass die Protokolle erfassen: Zeitstempel, Benutzeridentität, Geräte-MAC-Adresse, SSID, VLAN-Zuweisung, Sitzungsdauer und übertragene Bytes. Für die HIPAA-Konformität bewahren Sie Protokolle mindestens sechs Jahre lang auf. Für DSPT stellen Sie sicher, dass Protokolle regelmäßig überprüft und der Überprüfungsprozess dokumentiert wird.

Implementieren Sie eine automatisierte Warnung bei anomalem Verhalten: Geräte, die sich außerhalb der Geschäftszeiten verbinden, ungewöhnliche Datenmengen, fehlgeschlagene Authentifizierungsversuche, die einen Schwellenwert überschreiten, und Geräte, die in unerwarteten VLANs erscheinen.

Best Practices

Führen Sie WPA3-Enterprise als Basisstandard für alle neuen Access Point-Bereitstellungen ein. WPA3 bietet eine deutlich stärkere Verschlüsselung und Forward Secrecy im Vergleich zu WPA2 und ist für Wi-Fi 6- und Wi-Fi 6E-zertifizierte Geräte erforderlich. Legacy WPA2-Bereitstellungen sollten innerhalb eines definierten Zeitrahmens für die Migration eingeplant werden.

Verwenden Sie niemals gemeinsame PSKs in klinischen oder betrieblichen Netzwerken. Wenn ältere Geräte 802.1X nicht unterstützen können, implementieren Sie die MAC-basierte Authentifizierung als kompensierende Kontrolle, kombiniert mit strenger Firewall-Mikrosegmentierung. Dokumentieren Sie die kompensierende Kontrolle in Ihrem Risikoregister.

Implementieren Sie RADIUS-as-a-Service für kleinere NHS Trusts und Arztpraxen, denen die Infrastruktur zum Betrieb lokaler RADIUS-Server fehlt. Cloud-gehostetes RADIUS eliminiert das Risiko eines Single Point of Failure und vereinfacht das Zertifikatslebenszyklusmanagement.

Führen Sie vierteljährliche Wireless-Penetrationstests durch, die auf Segmentierungsgrenzen abzielen. Testen Sie insbesondere auf VLAN-Hopping, die Erkennung von Rogue Access Points und Captive Portal-Bypass-Schwachstellen. Dokumentieren Sie die Ergebnisse und Abhilfemaßnahmen in Ihrem DSPT-Nachweispaket oder Ihrer HIPAA-Risikoanalyse.

Pflegen Sie ein aktuelles Geräteinventar, das in Ihre NAC-Plattform integriert ist. Jedes Gerät im Wireless-Bestand sollte einen bekannten Besitzer, eine definierte Richtlinie und ein dokumentiertes Überprüfungsdatum haben. Unbekannte Geräte sollten eine automatische Warnung auslösen und bis zur Untersuchung unter Quarantäne gestellt werden.

Für umfassendere Sicherheitsprinzipien für Unternehmens-WiFi, die branchenübergreifend gelten, deckt die Anleitung in Wi-Fi in Auto: The Complete 2026 Enterprise Guide mehrere Architekturmuster ab, die direkt auf Umgebungen im Gesundheitswesen anwendbar sind.

Fehlerbehebung & Risikominderung

Häufiger Fehlerfall 1: VLAN-Leckage

Der häufigste Segmentierungsfehler ist eine VLAN-Fehlkonfiguration auf der Zugriffsebene. Ein Trunk-Port, der falsch konfiguriert ist, um alle VLANs zu passieren, oder eine Firewall-Regel mit einem übermäßig permissiven Ziel, kann stillschweigend Zonen-übergreifenden Datenverkehr zulassen. Abhilfe: Validieren Sie die Segmentierung mit aktiven Penetrationstests nach jeder Konfigurationsänderung. Verwenden Sie automatisierte Netzwerk-Scanning-Tools, um unerwartete Inter-VLAN-Routen zu erkennen.

Häufiger Fehlerfall 2: Zertifikatsablauf verursacht klinische Störung

Wenn Gerätezertifikate ohne automatische Verlängerung ablaufen, verlieren klinische Geräte den Wireless-Zugriff – möglicherweise mitten in einer Schicht. Abhilfe: Implementieren Sie die automatische Zertifikatsverlängerung über Ihre MDM-Plattform mit einem Mindestverlängerungsfenster von 30 Tagen. Konfigurieren Sie Warnungen für Zertifikate, die innerhalb von 60 Tagen ablaufen. Halten Sie einen Notfall-PSK für den Notfallzugriff klinischer Geräte bereit, mit strenger Zugriffsprotokollierung.

Häufiger Fehlerfall 3: Captive Portal-Bypass auf iOS/Android

Moderne mobile Betriebssysteme verwenden Captive Network Assist (CNA) – einen leichtgewichtigen Browser, der Captive Portal-Weiterleitungen abfängt. Änderungen am iOS- oder Android-CNA-Verhalten können Portalabläufe unterbrechen. Abhilfe: Testen Sie Captive Portal-Abläufe auf aktuellen iOS- und Android-Versionen nach jedem OS-Update-Zyklus. Verwenden Sie eine Plattform wie Purple, die die Portalkompatibilität über OS-Versionen hinweg aktiv aufrechterhält.

Häufiger Fehlerfall 4: IoMT-Geräte fallen nach Netzwerkänderungen aus

Ältere medizinische Geräte reagieren sehr empfindlich auf Netzwerkänderungen. Eine VLAN-Umnummerierung, eine Aktualisierung der Firewall-Richtlinie oder eine DHCP-Bereichsänderung kann die Gerätekonnektivität unterbrechen. Abhilfe: Halten Sie ein Änderungsstopp-Fenster für IoMT-VLANs während der klinischen Betriebszeiten ein. Testen Sie alle Änderungen in einer Laborumgebung anhand repräsentativer Gerätetypen vor der Produktionsbereitstellung. Beziehen Sie die klinischen Ingenieurteams der Gerätehersteller vor jeder Netzwerkänderung ein, die IoMT-VLANs betrifft.

Häufiger Fehlerfall 5: Unzureichende Aufbewahrung von Audit-Protokollen

HIPAA erfordert eine sechsjährige Protokollaufbewahrung. Viele Wireless Controller haben standardmäßig eine Protokollaufbewahrung von 30 oder 90 Tagen. Abhilfe: Konfigurieralle drahtlosen Infrastrukturen, um Protokolle an ein zentralisiertes SIEM mit entsprechenden Aufbewahrungsrichtlinien weiterzuleiten. Überprüfen Sie die Aufbewahrungskonfiguration jährlich im Rahmen Ihrer HIPAA-Risikoanalyse oder DSPT-Selbstbewertung.

ROI & Geschäftsauswirkungen

Der Business Case für konformes Healthcare WiFi ist unkompliziert, wenn man ihn an den Kosten der Nichteinhaltung misst. Ein einziger HIPAA-Verstoß in einer Gesundheitseinrichtung verursacht durchschnittlich 10,9 Millionen US-Dollar an Gesamtkosten – einschließlich behördlicher Bußgelder, Anwaltskosten, Sanierung und Reputationsschäden. Ein DSPT-Fehler, der zum Verlust des Zugangs zu nationalen NHS-Systemen führt, kann den klinischen Betrieb für Tage oder Wochen zum Erliegen bringen, mit direkten Auswirkungen auf die Patientensicherheit.

Über die Risikominderung hinaus liefert eine gut konzipierte drahtlose Infrastruktur messbare operative Erträge. Klinisches Personal verbringt weniger Zeit mit Konnektivitäts-Workarounds – eine Umfrage von NHS Digital aus dem Jahr 2023 ergab, dass schlechte Konnektivität von 67 % des klinischen Personals als Produktivitätshindernis genannt wurde. Die automatisierte Geräteintegration über MDM reduziert die Anzahl der IT-Service-Desk-Tickets für Probleme mit dem drahtlosen Zugang. Und ein konformer, gut verwalteter Gast-WiFi-Dienst – bereitgestellt über eine Plattform wie Purple's WiFi Analytics – generiert Patientendaten aus erster Hand, die Kommunikation, Zufriedenheitsumfragen und die Betriebsplanung unterstützen können.

Für NHS Trusts eröffnet eine erfolgreiche DSPT-Einreichung auch den Zugang zu den Rahmenwerken der NHS Shared Business Services und nationalen Beschaffungswegen, wodurch die Kosten für zukünftige Technologieanschaffungen gesenkt werden. Die Investition in eine konforme drahtlose Architektur zahlt sich im gesamten digitalen Bereich aus.

Für Implementierungsunterstützung und eine konforme Gast-WiFi-Bereitstellung in Ihrer Gesundheitsumgebung, erkunden Sie Purple's Healthcare WiFi-Lösungen oder lesen Sie den detaillierten NHS Staff WiFi-Bereitstellungsleitfaden .

Schlüsselbegriffe & Definitionen

ePHI (Electronic Protected Health Information)

Any individually identifiable health information that is created, received, maintained, or transmitted in electronic form. Under HIPAA, this includes patient names, dates of service, medical record numbers, and any other data that could be used to identify a patient in connection with their health status or care.

IT teams encounter this when designing network segmentation and data handling policies. Any system or network path that could carry ePHI — including wireless networks used by clinical staff — falls under HIPAA's Technical Safeguards requirements.

DSPT (Data Security and Protection Toolkit)

An annual self-assessment framework mandated by NHS England for all organisations that access NHS patient data or connect to NHS systems. Based on the ten National Data Guardian (NDG) Data Security Standards, it requires organisations to demonstrate that personal data is handled securely and that appropriate technical and organisational controls are in place.

NHS Trusts, GP practices, and third-party suppliers with access to NHS systems must complete an annual DSPT submission. For wireless networks, the most relevant standards are Standard 1 (access control), Standard 6 (lawful processing), and Standard 9 (unsupported systems management).

802.1X

An IEEE standard for port-based network access control. It provides an authentication framework that requires devices to present valid credentials (typically a certificate or username/password) to a RADIUS server before being granted network access. In wireless deployments, 802.1X is used with EAP (Extensible Authentication Protocol) to authenticate individual users and devices.

The replacement for shared PSKs in enterprise and healthcare environments. When a staff member's account is disabled in Active Directory, their 802.1X-authenticated wireless access is automatically revoked — providing the access control accountability required by both HIPAA and DSPT.

WPA3-Enterprise

The current Wi-Fi Alliance security certification for enterprise wireless networks, introduced with Wi-Fi 6 (802.11ax). It mandates 192-bit security mode using GCMP-256 encryption and HMAC-SHA-384 for authentication, providing significantly stronger protection than WPA2-Enterprise. It also provides forward secrecy, meaning that compromise of a long-term key does not expose past session traffic.

The baseline encryption standard for new healthcare wireless deployments. Required for Wi-Fi 6 and Wi-Fi 6E certified equipment. Legacy WPA2 deployments should be scheduled for migration as part of the organisation's technology refresh programme.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised authentication, authorisation, and accounting (AAA) for network access. In wireless deployments, the RADIUS server validates 802.1X credentials, assigns VLAN and policy based on user or device identity, and logs every authentication event with a timestamp and device identifier.

The core infrastructure component for identity-based wireless access. Can be deployed on-premises (Microsoft NPS, FreeRADIUS) or as a cloud service (RADIUS-as-a-Service). The RADIUS authentication log is a primary source of evidence for HIPAA audit controls and DSPT access accountability requirements.

IoMT (Internet of Medical Things)

The ecosystem of connected medical devices that communicate over IP networks, including infusion pumps, patient monitors, telemetry systems, imaging equipment, and wearable sensors. IoMT devices typically run embedded operating systems with limited security capabilities and long replacement cycles, creating specific challenges for healthcare network compliance.

The most technically complex compliance challenge in healthcare wireless deployments. IoMT devices frequently cannot support 802.1X authentication or modern TLS versions, requiring compensating controls such as MAC-based authentication, micro-segmentation, and enhanced monitoring. DSPT Standard 9 specifically requires that unsupported systems (which includes many IoMT devices) are inventoried and managed with documented compensating controls.

Network Segmentation / VLAN

The practice of dividing a physical network into multiple logical networks (Virtual Local Area Networks, or VLANs) that are isolated from each other at the network layer. Traffic between VLANs is controlled by firewall policies and access control lists. In healthcare, segmentation is used to isolate clinical, guest, IoMT, and operational traffic into separate policy domains.

The foundational technical control for healthcare WiFi compliance. Both HIPAA and DSPT require that access to sensitive data is restricted to authorised users and systems. Network segmentation enforces this at the infrastructure layer, ensuring that a guest device on the visitor WiFi cannot route traffic to clinical systems even if the application-layer controls fail.

Captive Portal

A web page that intercepts a user's initial HTTP/HTTPS request when they connect to a WiFi network, requiring them to complete an action (accept terms of service, enter credentials, or provide contact details) before granting full network access. In healthcare, captive portals are used to manage patient and visitor WiFi onboarding, collect GDPR-compliant consent, and enforce acceptable use policies.

The primary user-facing component of a compliant guest WiFi deployment. A captive portal alone does not make a guest network compliant — the underlying network must still be properly segmented and isolated. However, a well-configured portal (such as Purple's platform) handles GDPR consent management, data minimisation, and audit logging for the guest access layer.

HSCN (Health and Social Care Network)

The NHS's managed network service that provides connectivity between health and social care organisations and national NHS systems. HSCN replaced N3 in 2019 and provides a secure, managed IP network for accessing national services including NHS Spine, NHSmail, and clinical information systems. Organisations connecting to HSCN must meet specific security requirements.

Relevant for NHS organisations whose wireless estate provides access to HSCN-connected systems. Wireless access points or controllers that terminate traffic destined for HSCN services must be configured to enforce HSCN security requirements, including TLS 1.2 minimum and approved cipher suites.

Fallstudien

A 450-bed NHS Trust is preparing its annual DSPT submission and has identified that clinical staff are currently using a shared WPA2 PSK on the staff SSID. The IT director needs to migrate to identity-based access without disrupting clinical operations. The estate includes 280 managed Windows laptops, 120 iOS devices enrolled in Jamf, and approximately 60 legacy medical devices (infusion pumps and bedside monitors) that cannot support 802.1X.

Phase the migration across four workstreams running in parallel. First, deploy a cloud-hosted RADIUS service (or configure Microsoft NPS on existing domain controllers) and integrate it with Active Directory. Second, use Jamf to push EAP-TLS profiles and device certificates to all 120 iOS devices — this can be completed silently without user intervention. Third, deploy certificates to the 280 Windows laptops via Group Policy, configuring the wireless profile to use EAP-TLS with the new RADIUS server. Run both the legacy PSK SSID and the new 802.1X SSID simultaneously during the migration window, using a dedicated onboarding SSID for devices that need manual certificate installation. Fourth, place the 60 legacy medical devices on a dedicated IoMT VLAN using MAC-based authentication as a compensating control, with firewall ACLs restricting each device type to its required communication paths only. Document the MAC-based authentication as a compensating control in the DSPT risk register, with a review date tied to the device replacement programme. Once all managed devices are migrated, disable the shared PSK SSID and document the migration in the DSPT evidence pack.

A US healthcare system operating three community hospitals needs to deploy compliant patient and visitor WiFi across all sites. Each site has between 150 and 300 beds, with high visitor volumes in waiting areas, outpatient clinics, and cafeterias. The CIO wants to use the guest WiFi to capture patient contact data for post-visit satisfaction surveys, but the legal team has flagged HIPAA concerns about data collection on a healthcare network.

Deploy a dedicated guest WiFi SSID on a separate VLAN at each site, with traffic routed directly to the internet via a dedicated gateway — no routing path to internal clinical systems, EHR platforms, or administrative networks. Implement a captive portal platform (such as Purple) that handles the user onboarding flow. The portal should present a clear privacy notice explaining what data is collected, how it will be used, and how users can opt out — this satisfies HIPAA's Notice of Privacy Practices requirement for any data collection. Critically, the data collected at the portal (email address, device identifier, connection timestamp) does not constitute ePHI because it is not linked to any health information — it is simply contact data collected from a visitor. Configure the portal to collect only the minimum data required for the satisfaction survey use case: email address and optional name. Ensure the data is stored in the guest WiFi platform's cloud environment, not on any system connected to the clinical network. Implement bandwidth QoS policies to cap guest traffic at 10 Mbps per device and 100 Mbps aggregate per site, preventing visitor usage from impacting clinical application performance. Document the network isolation architecture and data handling practices in the HIPAA risk analysis.

A private hospital group in the UK is deploying Wi-Fi 6E across a newly built facility. The network architect needs to design the wireless estate to support both DSPT compliance and CQC (Care Quality Commission) inspection readiness, while also providing a premium patient WiFi experience that supports the hospital's private pay model.

Design a four-zone architecture as described in the Technical Deep-Dive section, leveraging Wi-Fi 6E's 6 GHz band for clinical and IoMT zones (less interference, higher throughput) and the 5 GHz and 2.4 GHz bands for patient/visitor coverage. Deploy WPA3-Enterprise on clinical zones with EAP-TLS authentication integrated with the hospital's Active Directory. For the patient WiFi zone, implement a premium captive portal with branded onboarding, room-number-based authentication (allowing the hospital to associate WiFi sessions with patient records for billing and communications purposes, with explicit GDPR consent), and tiered bandwidth packages. Deploy Purple's guest WiFi platform to handle the captive portal, GDPR-compliant consent management, and analytics. The analytics dashboard provides the operations team with real-time visibility into access point load, patient connectivity rates, and peak usage periods — data that supports both operational planning and CQC evidence on patient experience. Ensure the patient WiFi data is handled under a GDPR-compliant data processing agreement with the platform provider. Document the network architecture, segmentation controls, and data handling practices in the DSPT self-assessment evidence pack.

Szenarioanalyse

Q1. Your NHS Trust's IT security team has just completed a wireless site survey and discovered that the radiology department is using a shared WPA2 PSK for all wireless devices in the department, including both managed Windows workstations and three legacy DICOM imaging workstations running Windows 7 (out of support). The DSPT submission is due in six weeks. What is your immediate action plan, and how do you document this for the DSPT?

💡 Hinweis:Consider that DSPT Standard 9 specifically addresses unsupported systems. You have two separate problems here: the shared PSK (access control) and the unsupported OS (system management). They require different remediation approaches and different DSPT evidence entries.

Empfohlenen Ansatz anzeigen

Immediate actions: (1) Migrate the managed Windows workstations to 802.1X authentication using existing domain certificates — this can be completed within the six-week window via Group Policy. (2) Place the three Windows 7 DICOM workstations on a dedicated IoMT VLAN with MAC-based authentication and strict firewall ACLs permitting only DICOM traffic to the PACS server. (3) Document the Windows 7 systems in the DSPT risk register under Standard 9 as 'unsupported systems with compensating controls', specifying the network isolation as the compensating control and including a planned replacement date. (4) Disable the shared PSK SSID once all managed devices are migrated. For the DSPT evidence pack: provide the network architecture diagram showing the new segmentation, the RADIUS authentication logs showing named user authentication for managed devices, the risk register entry for the Windows 7 systems, and the firewall ACL configuration for the IoMT VLAN. The key DSPT insight is that Standard 9 does not require immediate replacement of unsupported systems — it requires that they are identified, risk-assessed, and managed with documented compensating controls.

Q2. A US healthcare system's CISO has received a request from the marketing team to use the hospital's patient WiFi data to send promotional emails about new services to patients who connected during their visit. The marketing team argues that patients provided their email address when connecting to the guest WiFi, so consent was already given. Is this HIPAA-compliant? What controls need to be in place?

💡 Hinweis:Consider the distinction between the data collected at the WiFi portal (contact data) and the context in which it was collected (a healthcare facility). Also consider whether the email address, combined with the fact that the person was at a hospital, constitutes ePHI.

Empfohlenen Ansatz anzeigen

This is a nuanced HIPAA question. An email address collected on a guest WiFi portal is not, by itself, ePHI. However, combining that email address with the fact that the individual was present at a healthcare facility on a specific date could constitute ePHI — because it reveals that the person received or sought healthcare services. This is the 'facility visit' problem in HIPAA: the mere fact of being at a hospital is health information. For the marketing use case to be compliant: (1) The captive portal consent language must explicitly state that the email address will be used for marketing communications about hospital services — generic 'terms of service' acceptance is not sufficient. (2) The consent must be separate from the WiFi access grant — patients must be able to access WiFi without consenting to marketing emails (opt-in, not opt-out). (3) The data handling must be documented in the HIPAA Privacy Notice. (4) If the marketing emails will reference the patient's visit or health services, a HIPAA authorisation (not just consent) may be required. The safest architecture is to treat any email address collected at a healthcare facility WiFi portal as potentially ePHI and handle it accordingly — with a BAA with the WiFi platform provider and explicit opt-in consent for marketing use.

Q3. You are the network architect for a new 200-bed private hospital being built in the UK. The clinical director wants to deploy a 'smart ward' with 45 IoMT devices per ward (infusion pumps, vital signs monitors, nurse call systems, and smart beds), all wireless. The estates team also wants to connect building management systems (BMS), CCTV, and access control to the same wireless infrastructure to reduce cabling costs. How do you design the wireless estate to meet DSPT requirements while accommodating all these use cases?

💡 Hinweis:Think carefully about the number of distinct policy domains you need. Smart beds and nurse call systems have different security profiles from infusion pumps. BMS and CCTV have different risk profiles from clinical devices. Consider whether sharing physical infrastructure (access points) while maintaining logical separation (VLANs) is sufficient, or whether some device types require physical separation.

Empfohlenen Ansatz anzeigen

Design a six-zone architecture for this environment: (1) Clinical Staff — WPA3-Enterprise, 802.1X, Active Directory integration. (2) Patient & Visitor — captive portal, internet-only, GDPR-compliant. (3) Critical IoMT (infusion pumps, vital signs monitors) — dedicated VLAN, device certificates where supported, strict ACLs, enhanced monitoring, no shared infrastructure with non-clinical zones. (4) Non-critical IoMT (smart beds, nurse call) — separate VLAN from critical IoMT, less restrictive ACLs but still isolated from clinical staff and guest zones. (5) Building Management Systems — dedicated VLAN, physically separate from clinical zones where possible, no routing to clinical networks. (6) CCTV / Access Control — dedicated VLAN, consider whether this should be on a physically separate network given the security sensitivity of access control data. The key DSPT consideration is that CCTV and access control data is personal data under UK GDPR, and BMS data may be sensitive operational data — these must not be accessible from the patient WiFi zone or from clinical systems that handle patient data. For the critical IoMT zone, consider whether the 45-device-per-ward density justifies dedicated access points for that zone rather than shared APs with VLAN separation — this provides stronger physical isolation and eliminates the risk of misconfiguration creating cross-zone paths. Document the zone architecture, the rationale for each design decision, and the compensating controls for any devices that cannot support modern authentication in the DSPT evidence pack.