WPA2-Enterprise vs. Personal für Wohnungen und Co-Working

Dieser maßgebliche technische Leitfaden bewertet WPA2-Enterprise im Vergleich zu WPA2-Personal für Umgebungen mit mehreren Mietern wie Wohnungen und Co-Working-Spaces. Er bietet Netzwerkarchitekten und IT-Managern umsetzbare Einblicke in die 802.1X-Authentifizierung, die dynamische VLAN-Zuweisung und die Einhaltung von Sicherheitsvorschriften und zeigt auf, warum gemeinsam genutzte Passwörter in modernen Gemeinschaftseinrichtungen ein inakzeptables Risiko darstellen. Betreiber von Einrichtungen finden konkrete Implementierungsleitfäden, Fallstudien aus der Praxis und eine ROI-Analyse, um eine Migrationsentscheidung in diesem Quartal zu unterstützen.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung für die Geschäftsleitung

- Technischer Deep-Dive: WPA2-Personal vs. WPA2-Enterprise

- Die Schwachstelle des Pre-Shared Key (PSK)

- Die 802.1X-Architektur: Individualisierte Sicherheit

- Dynamische VLAN-Zuweisung und Mikrosegmentierung

- Implementierungsleitfaden

- Schritt 1: Den Identitätsanbieter (IdP) einrichten

- Schritt 2: RADIUS-Infrastruktur bereitstellen und konfigurieren

- Schritt 3: Drahtlose Infrastruktur konfigurieren

- Schritt 4: Client-Bereitstellung und Onboarding

- Best Practices

- Fehlerbehebung & Risikominderung

- Häufige Fehlerursachen

- Risikominderung: Die Roaming-Herausforderung

- ROI & Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

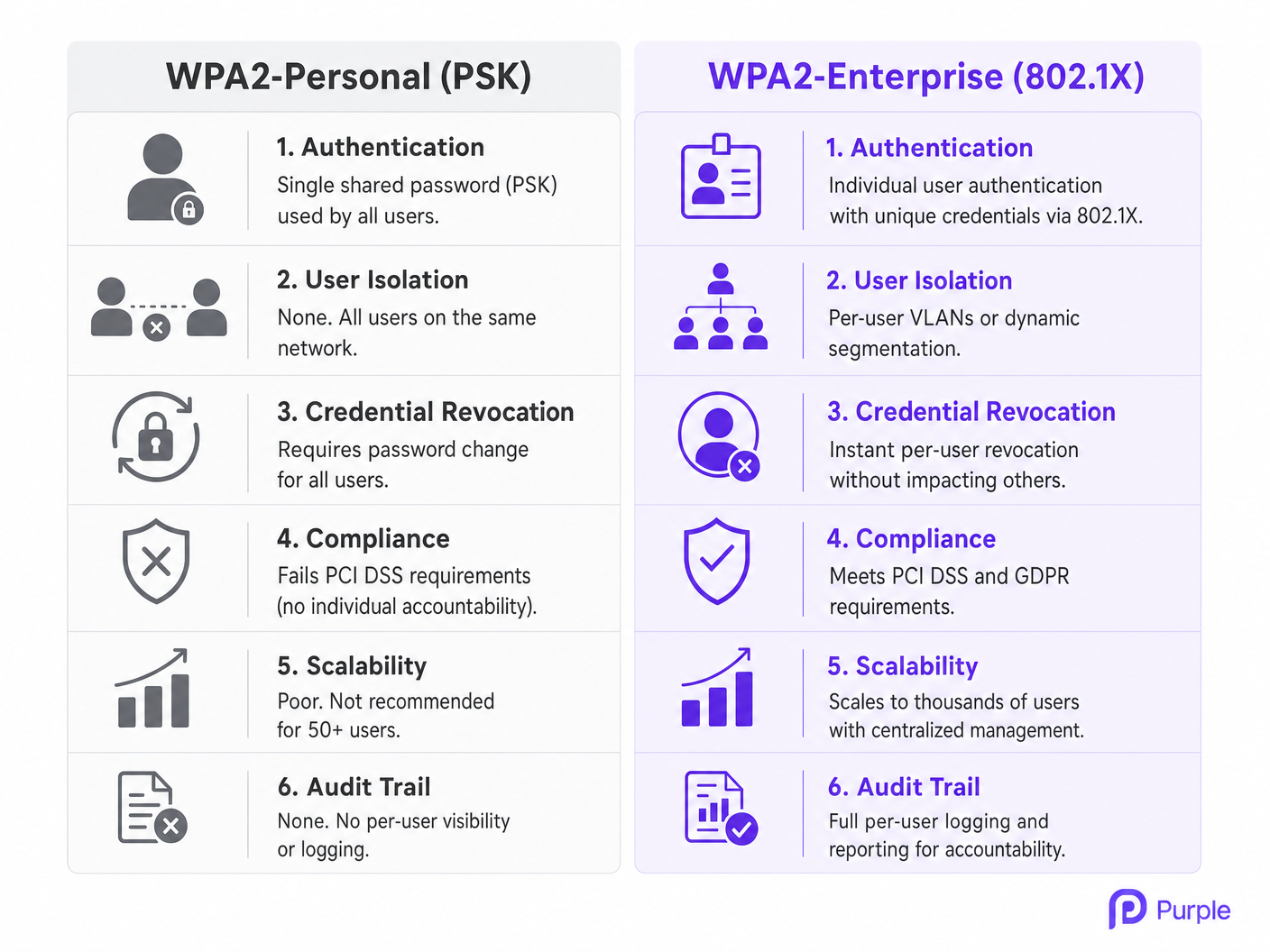

Für CTOs, Netzwerkarchitekten und Betriebsleiter von Einrichtungen, die Umgebungen mit mehreren Mietern verwalten – wie Co-Working-Spaces und Wohnkomplexe mit hoher Dichte – stellt die Nutzung von WPA2-Personal (Pre-Shared Key oder PSK) ein Betriebs- und Sicherheitsrisiko dar. Während WPA2-Personal für ein Einfamilienhaus ausreichend ist, führt der Einsatz in Umgebungen, in denen mehrere unabhängige Benutzer denselben physischen Luftraum teilen, zu kritischen Schwachstellen. Geteilte Passwörter bedeuten geteiltes Risiko: Ein einziger kompromittierter Schlüssel kompromittiert das gesamte Netzwerksegment und erfüllt grundlegende Compliance-Standards wie PCI DSS und GDPR nicht.

Dieser Leitfaden bietet einen umfassenden technischen Vergleich zwischen WPA2-Personal und WPA2-Enterprise (802.1X). Er beschreibt die architektonische Notwendigkeit einer individualisierten Authentifizierung, die Mechanismen der dynamischen VLAN-Zuweisung zur Mieterisolation und die greifbaren geschäftlichen Auswirkungen der Migration zu einer Sicherheitslage auf Unternehmensniveau. Durch die Integration von Identitätsmanagement mit dem Netzwerkzugang können IT-Teams eine granulare Kontrolle, sofortigen Entzug von Zugangsdaten und vollständige Auditierbarkeit erreichen – und letztendlich sowohl den Ruf der Einrichtung als auch die Daten der Mieter schützen.

Technischer Deep-Dive: WPA2-Personal vs. WPA2-Enterprise

Die Schwachstelle des Pre-Shared Key (PSK)

WPA2-Personal basiert auf einem einzigen Pre-Shared Key (PSK), um alle Benutzer zu authentifizieren, die sich mit einem bestimmten Service Set Identifier (SSID) verbinden. In einer Umgebung mit mehreren Mietern ist diese Architektur grundlegend fehlerhaft. Wenn sich ein Co-Working-Mitglied oder ein Wohnungsbewohner verbindet, teilen sie dieselbe kryptografische Grundlage wie jeder andere Benutzer in diesem Netzwerk. Dieser Mangel an Isolation bedeutet, dass jeder Benutzer mit dem PSK potenziell den Datenverkehr anderer entschlüsseln, sensible Daten abfangen oder laterale Angriffe auf Geräte im selben Subnetz starten kann.

Darüber hinaus ist der operative Aufwand der PSK-Verwaltung in großem Maßstab nicht tragbar. Wenn ein Mieter auszieht, besteht die einzige Möglichkeit, seinen Zugang zu widerrufen, darin, den PSK für das gesamte Netzwerk zu ändern, wodurch alle verbleibenden Mieter gezwungen werden, sich erneut zu authentifizieren. Diese Reibung führt zu einer gängigen, gefährlichen Praxis: Das Passwort wird nie geändert, wodurch ehemaligen Mietern und unbefugten Besuchern dauerhafter Zugang gewährt wird. Für Retail -Vermieter und Hospitality -Betreiber, die Dutzende von Mietern verwalten, ist dies kein theoretisches Risiko – es ist ein routinemäßiger Betriebsfehler.

Die 802.1X-Architektur: Individualisierte Sicherheit

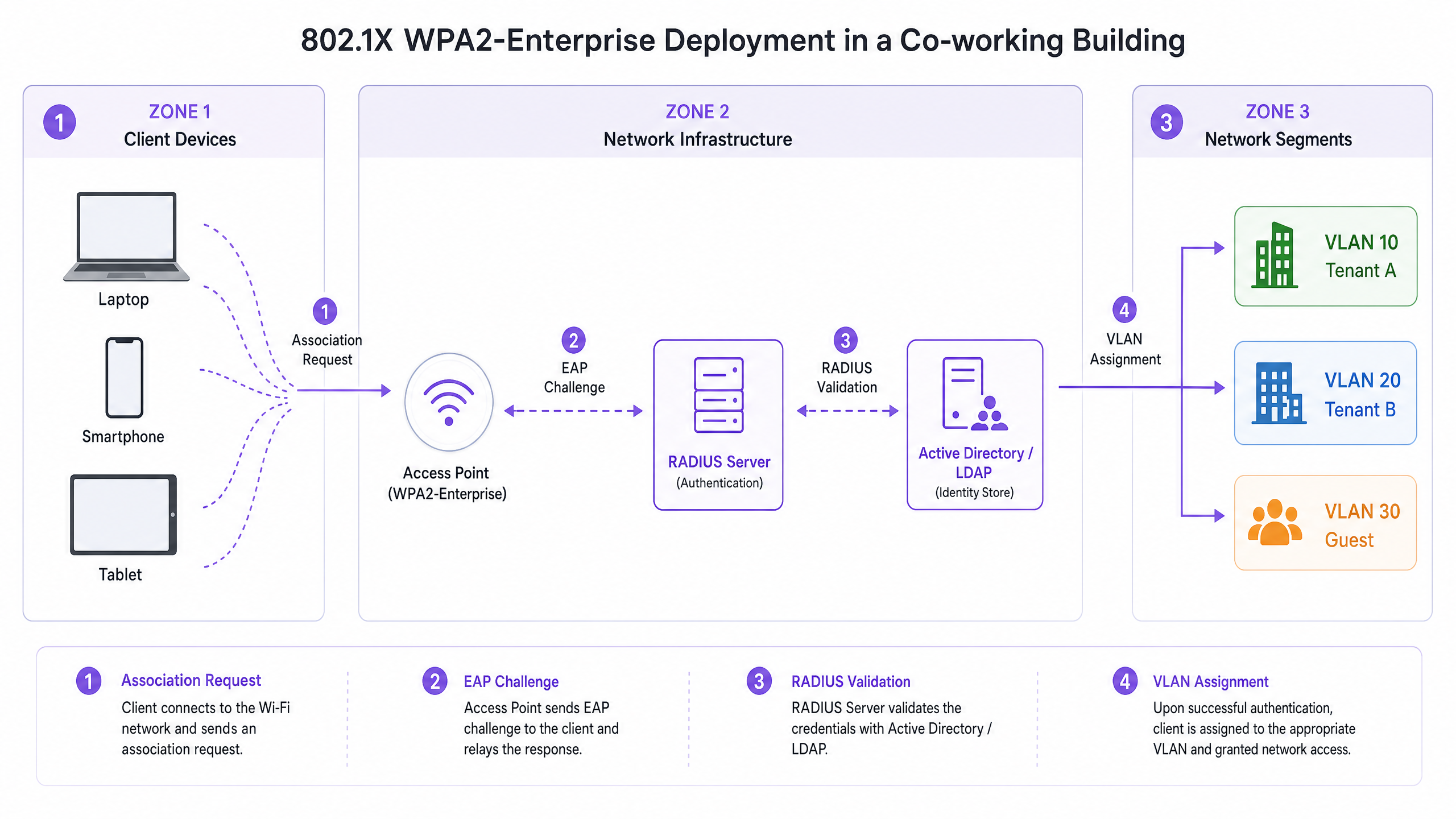

WPA2-Enterprise, basierend auf dem IEEE 802.1X-Standard, verlagert das Sicherheitsmodell grundlegend von der Authentifizierung auf Netzwerkebene zur Authentifizierung auf Benutzerebene. Anstelle eines gemeinsamen Passworts authentifiziert sich jeder Benutzer (oder jedes Gerät) mit eindeutigen Zugangsdaten – typischerweise einem Benutzernamen und Passwort oder einem digitalen Zertifikat –, die gegen einen zentralen Identitätsspeicher wie Active Directory, LDAP oder einen Cloud-basierten RADIUS-Dienst validiert werden.

Diese Architektur umfasst drei Hauptkomponenten:

Supplicant: Das Client-Gerät (Laptop, Smartphone), das versucht, sich zu verbinden.

Authenticator: Der Wireless Access Point (AP) oder Netzwerk-Switch, der den physischen Zugang zum Netzwerk steuert.

Authentifizierungsserver: Der RADIUS-Server, der die Zugangsdaten validiert und den Zugang autorisiert.

Wenn sich ein Supplicant mit dem AP verbindet, blockiert der AP den gesamten Datenverkehr außer Extensible Authentication Protocol (EAP)-Nachrichten. Der AP leitet die Zugangsdaten des Benutzers an den RADIUS-Server weiter. Erst nach erfolgreicher Validierung weist der RADIUS-Server den AP an, den Port zu öffnen und Netzwerkverkehr zuzulassen. Dies stellt sicher, dass jede Sitzung mit einem eindeutigen, dynamisch generierten Schlüssel verschlüsselt wird, wodurch Benutzer daran gehindert werden, sich gegenseitig abzuhören.

Dynamische VLAN-Zuweisung und Mikrosegmentierung

Eine der leistungsstärksten Funktionen von WPA2-Enterprise in einer Umgebung mit mehreren Mietern ist die dynamische VLAN-Zuweisung. Wenn der RADIUS-Server einen Benutzer authentifiziert, kann er dem AP spezifische Attribute zurückgeben, einschließlich einer VLAN-ID. Dies ermöglicht es der Netzwerkinfrastruktur, den Benutzer dynamisch in ein bestimmtes Virtual Local Area Network (VLAN) zu platzieren, basierend auf seiner Identität, Rolle oder Mieterzugehörigkeit, unabhängig davon, mit welchem physischen AP er sich verbindet.

In einem Co-Working-Space können sich beispielsweise Mieter A und Mieter B mit derselben physischen SSID (z. B. „CoWorking_Secure“) verbinden. Bei der Authentifizierung weist der RADIUS-Server jedoch die Geräte von Mieter A VLAN 10 und die Geräte von Mieter B VLAN 20 zu. Dies bietet eine robuste Layer-2-Isolation, die sicherstellt, dass Mieter A nicht auf die Server, Drucker oder Client-Geräte von Mieter B zugreifen kann. Diese Mikrosegmentierung ist entscheidend für die Einhaltung von Compliance-Anforderungen und den Schutz des geistigen Eigentums der Mieter. Für Einrichtungen, die Healthcare -Mieter oder Finanzdienstleistungsunternehmen verwalten, ist dieses Maß an Isolation nicht verhandelbar.

Implementierungsleitfaden

Die Bereitstellung von WPA2-Enterprise erfordert eine sorgfältige Planung und Integration zwischen der drahtlosen Infrastruktur und dem Identitätsmanagementsystem. Die folgenden Schritte skizzieren eine herstellerunabhängige Bereitstellungsstrategie.

Schritt 1: Den Identitätsanbieter (IdP) einrichten

Die Grundlage von WPA2-Enterprise ist ein robuster Identitätsspeicher. Für moderne Bereitstellungen sind Cloud-basierte Verzeichnisse (z. B. Microsoft Entra ID, Google Workspace) werden gegenüber lokalen Active Directory-Lösungen aufgrund ihrer Skalierbarkeit und einfachen Integration bevorzugt. Stellen Sie sicher, dass der gewählte IdP die erforderlichen Protokolle (z. B. SAML, LDAP) zur Kommunikation mit der RADIUS-Infrastruktur unterstützt.

Purple kann als kostenloser Identitätsanbieter für Dienste wie OpenRoaming unter der Connect-Lizenz fungieren, was die Bereitstellung für Standorte vereinfacht, die den Zugang optimieren möchten, ohne komplexe lokale Verzeichnisse verwalten zu müssen.

Schritt 2: RADIUS-Infrastruktur bereitstellen und konfigurieren

Der RADIUS-Server fungiert als Brücke zwischen den APs und dem IdP. Cloud RADIUS-Lösungen eliminieren die Notwendigkeit lokaler Hardware und bieten hohe Verfügbarkeit. Konfigurieren Sie den RADIUS-Server so, dass er sicher mit dem IdP kommuniziert und die Authentifizierungsrichtlinien definiert.

Wählen Sie die geeignete EAP-Methode basierend auf den Sicherheitsanforderungen und den Fähigkeiten der Client-Geräte. PEAP-MSCHAPv2 ist gängig für Umgebungen, die Benutzername/Passwort-Authentifizierung verwenden, und etabliert einen sicheren TLS-Tunnel, bevor Anmeldeinformationen übertragen werden. EAP-TLS ist die sicherste Methode, die digitale Zertifikate sowohl auf dem Server als auch auf dem Client-Gerät erfordert, Passwörter vollständig eliminiert und eine nahtlose Authentifizierung bietet – obwohl sie eine Public Key Infrastructure (PKI) oder Mobile Device Management (MDM)-Lösung für die Zertifikatsverteilung erfordert.

Schritt 3: Drahtlose Infrastruktur konfigurieren

Konfigurieren Sie die WLAN-Controller oder Cloud-verwalteten APs so, dass sie für die Authentifizierung auf den RADIUS-Server verweisen. Definieren Sie die WPA2-Enterprise SSID und konfigurieren Sie die notwendigen RADIUS-Attribute für die dynamische VLAN-Zuweisung. Definieren Sie die IP-Adressen des RADIUS-Servers, Ports (typischerweise 1812 für Authentifizierung, 1813 für Accounting) und Shared Secrets auf den APs oder Controllern. Aktivieren Sie die dynamische VLAN-Zuweisung (oft als „AAA Override“ oder ähnliche herstellerspezifische Terminologie bezeichnet) in der SSID-Konfiguration.

Schritt 4: Client-Bereitstellung und Onboarding

Die größte Herausforderung bei WPA2-Enterprise-Bereitstellungen ist das Client-Onboarding. Benutzer müssen ihre Geräte korrekt konfigurieren, um sich mit dem 802.1X-Netzwerk zu verbinden. Manuelle Konfiguration ist fehleranfällig und führt zu Helpdesk-Tickets. Implementieren Sie eine automatisierte Onboarding-Lösung – typischerweise ein sicheres Onboarding-Portal, das über eine offene Onboarding-SSID zugänglich ist –, die den Benutzer durch die Installation eines Profils oder Zertifikats auf seinem Gerät führt. Nach der Bereitstellung verbindet sich das Gerät automatisch mit der sicheren WPA2-Enterprise SSID. Weitere Anleitungen zur Optimierung von drahtlosen Bereitstellungen in Büroumgebungen finden Sie in unserem Leitfaden zu Office Wi-Fi: Optimize Your Modern Office Wi-Fi Network .

Best Practices

Die Vorschrift der Zertifikatsvalidierung ist die wichtigste Konfigurationsentscheidung bei einer WPA2-Enterprise-Bereitstellung. Stellen Sie sicher, dass Client-Geräte so konfiguriert sind, dass sie das Zertifikat des RADIUS-Servers validieren. Andernfalls sind Benutzer „Evil Twin“-Angriffen ausgesetzt, bei denen ein bösartiger AP das legitime Netzwerk nachahmt, um Anmeldeinformationen zu sammeln.

Kombinieren Sie die 802.1X-Authentifizierung mit Geräteprofilierung, um „headless“ Geräte – Drucker, IoT-Sensoren, Gebäudemanagementsysteme – zu identifizieren, die 802.1X nicht unterstützen können. Verwenden Sie für diese Geräte MAC Authentication Bypass (MAB), beschränken Sie deren Zugriff jedoch auf isolierte VLANs mit strengen Firewall-Richtlinien. Konfigurieren Sie die APs so, dass sie RADIUS-Accounting-Nachrichten an den Server senden, um einen detaillierten Audit-Trail der Benutzersitzungen bereitzustellen, einschließlich Verbindungszeiten, Datennutzung und Beendigungsgründen, was für die Fehlerbehebung und Compliance entscheidend ist.

Pflegen Sie ein separates, isoliertes Guest WiFi -Netzwerk für Besucher. Dieses Netzwerk sollte ein Captive Portal für die Annahme der Nutzungsbedingungen und die Datenerfassung verwenden, integriert mit WiFi Analytics , um Einblicke in den Standort zu gewinnen, während der Gastverkehr vollständig vom Unternehmensnetzwerk getrennt bleibt. Für Transport -Hubs und Konferenzzentren ist diese Trennung eine regulatorische Anforderung gemäß GDPR.

Fehlerbehebung & Risikominderung

Häufige Fehlerursachen

Der Ablauf von Zertifikaten ist die häufigste Ursache für plötzliche, weit verbreitete Authentifizierungsfehler in WPA2-Enterprise-Umgebungen. Wenn das RADIUS-Server-Zertifikat abläuft oder von einer nicht vertrauenswürdigen Zertifizierungsstelle (CA) ausgestellt wird, verweigern Client-Geräte die Verbindung. Implementieren Sie eine proaktive Überwachung und Warnmeldungen für den Zertifikatsablauf mit einer Vorwarnzeit von mindestens 60 Tagen.

Die Nichtverfügbarkeit des RADIUS-Servers ist die zweitkritischste Fehlerursache. Wenn die APs den RADIUS-Server nicht erreichen können, können sich keine Benutzer authentifizieren. Stellen Sie redundante RADIUS-Server in verschiedenen geografischen Regionen oder Verfügbarkeitszonen bereit, um eine hohe Verfügbarkeit zu gewährleisten. Client-Fehlkonfiguration ist die häufigste Ursache für Helpdesk-Tickets: Benutzer, die ihre Geräte manuell konfigurieren, wählen oft die falsche EAP-Methode oder vertrauen dem Serverzertifikat nicht. Verlassen Sie sich auf automatisierte Onboarding-Tools oder MDM-Lösungen, um konsistente Client-Konfigurationen durchzusetzen.

Risikominderung: Die Roaming-Herausforderung

In großen Veranstaltungsorten wechseln Benutzer häufig zwischen APs. Bei WPA2-Enterprise kann ein vollständiger 802.1X-Authentifizierungszyklus mehrere hundert Millisekunden dauern, was zu spürbaren Unterbrechungen bei Echtzeitanwendungen wie VoIP oder Videokonferenzen führt. Um dies zu mindern, implementieren Sie schnelle Roaming-Protokolle wie 802.11r (Fast BSS Transition) und Opportunistic Key Caching (OKC). Diese Standards ermöglichen es dem Client und dem Netzwerk, Authentifizierungsschlüssel zwischenzuspeichern, wodurch die für das Roaming zwischen APs erforderliche Zeit erheblich reduziert wird. Für eine detaillierte technische Anleitung zur Optimierung der Roaming-Leistung in Unternehmens-WLANs konsultieren Sie unseren Leitfaden zu Resolving Roaming Issues in Corporate WLANs . Das Verständnis des zugrunde liegenden HF-Verhaltens ist ebenfalls unerlässlich; unser Leitfaden zu Wi-Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 bietet den grundlegenden Kontext.

ROI & Geschäftsauswirkungen

Die Migration von WPA2-Personal zu WPA2-Enterprise erforderterfordert eine anfängliche Investition in RADIUS-Infrastruktur und Onboarding-Lösungen, aber der langfristige Return on Investment (ROI) ist erheblich, insbesondere in den Sektoren Einzelhandel , Gastgewerbe und Gewerbeimmobilien.

| ROI-Treiber | WPA2-Personal | WPA2-Enterprise |

|---|---|---|

| Entzug von Zugangsdaten | Volle Netzwerkunterbrechung | Sofort, pro Benutzer |

| Helpdesk-Aufwand | Hoch (Passwort-Resets) | Niedrig (automatisiertes Onboarding) |

| Compliance-Haltung | Erfüllt PCI DSS / GDPR nicht | Erfüllt PCI DSS / GDPR |

| Mandantenisolation | Keine | Volle VLAN-Mikrosegmentierung |

| Audit-Trail | Keine | Vollständige Sitzungsprotokollierung pro Benutzer |

| Skalierbarkeit | Schlecht (50+ Benutzer) | Skaliert auf Tausende |

Die Notwendigkeit, PSKs manuell zu aktualisieren, wenn Mieter das Netzwerk verlassen, entfällt, was Helpdesk-Tickets und den administrativen Aufwand erheblich reduziert. Automatisiertes Onboarding optimiert den Bereitstellungsprozess und entlastet IT-Mitarbeiter, damit sie sich auf strategische Initiativen konzentrieren können. Durch die Bereitstellung individueller Verantwortlichkeit und Netzwerksegmentierung ermöglicht WPA2-Enterprise Veranstaltungsorten, strenge Compliance-Vorgaben wie PCI DSS und GDPR zu erfüllen und das Risiko kostspieliger Datenlecks und behördlicher Bußgelder zu mindern.

Das Angebot von Sicherheit auf Unternehmensniveau ist ein Wettbewerbsvorteil für Co-Working-Spaces und Premium-Apartments. Mieter fordern eine sichere, zuverlässige Konnektivität zum Schutz ihres geistigen Eigentums. Eine robuste WPA2-Enterprise-Implementierung erhöht den Wert des Veranstaltungsortes und unterstützt eine höhere Mieterbindung sowie Premium-Preismodelle. Da die Nachfrage nach sicheren, flexiblen Arbeitsbereichen weiter wächst, ist die Abhängigkeit von veralteten Sicherheitsmodellen nicht mehr tragfähig. WPA2-Enterprise bietet die skalierbare, sichere Grundlage, die zur Unterstützung der modernen Multi-Mandanten-Umgebung erforderlich ist.

Schlüsseldefinitionen

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN. It defines the encapsulation of EAP over IEEE 802 networks.

The foundational protocol that enables WPA2-Enterprise, shifting security from a shared password to individual user authentication via a three-party model: Supplicant, Authenticator, and Authentication Server.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service. Defined in RFC 2865.

The central server that validates user credentials against an identity store and instructs the AP whether to grant access and which VLAN to assign.

Dynamic VLAN Assignment

The process of assigning a user to a specific Virtual Local Area Network (VLAN) based on their identity or role, returned as a RADIUS attribute (Tunnel-Private-Group-ID) during the 802.1X authentication process.

Crucial for multi-tenant environments to ensure that different companies or residents are isolated on separate network segments without requiring separate SSIDs.

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections, supporting multiple authentication methods including EAP-TLS, PEAP, and EAP-TTLS.

The protocol used to transport authentication messages between the client device (Supplicant) and the RADIUS server, encapsulated within the 802.1X framework.

Supplicant

A software client on a device (laptop, smartphone) that communicates with the Authenticator to gain network access via 802.1X. Built into all modern operating systems including Windows, macOS, iOS, and Android.

The end-user device attempting to connect to the enterprise WiFi network. Its correct configuration — particularly RADIUS server certificate validation — is critical to security.

MAB (MAC Authentication Bypass)

A method of granting network access based on the device's MAC address, used as a fallback for devices that do not support 802.1X authentication. The MAC address is sent to the RADIUS server as both the username and password.

Used to secure headless devices like printers, IoT sensors, and point-of-sale terminals in an enterprise environment. These devices should always be placed in a restricted, isolated VLAN.

Evil Twin Attack

A rogue wireless access point that masquerades as a legitimate Wi-Fi access point by broadcasting the same SSID, used to eavesdrop on wireless communications or harvest user credentials.

A primary threat in WPA2-Enterprise deployments. Mitigated by requiring client devices to validate the RADIUS server's digital certificate, which a rogue AP cannot replicate.

EAP-TLS (EAP-Transport Layer Security)

The most secure EAP method, requiring mutual authentication via digital certificates on both the RADIUS server and the client device. Eliminates password-based authentication entirely.

The recommended authentication method for high-security environments. Requires a PKI or MDM solution for certificate distribution to client devices, but provides seamless, passwordless authentication.

PEAP-MSCHAPv2 (Protected EAP with Microsoft Challenge Handshake Authentication Protocol v2)

A widely deployed EAP method that establishes a TLS tunnel using only a server-side certificate, then authenticates the user via username and password within that tunnel.

A pragmatic choice for environments where deploying client-side certificates is not feasible. Secure when combined with mandatory server certificate validation on client devices.

Ausgearbeitete Beispiele

A 200-room premium apartment complex currently uses a single WPA2-Personal network for all residents. The property manager reports that former tenants are still accessing the network from the street, and residents are complaining about slow speeds due to unauthorised devices. They need to secure the network without requiring IT staff to manually configure every resident's laptop and smartphone.

Deploy a cloud-based RADIUS server integrated with a property management system (PMS) or a dedicated tenant directory. Configure the wireless controllers to use WPA2-Enterprise (802.1X) with PEAP-MSCHAPv2. Implement a self-service onboarding portal accessible via a temporary open onboarding SSID. When a new resident moves in, they receive an email with a link to the onboarding portal. The portal guides them to download a secure network profile that configures their devices for the 802.1X network using their unique credentials. When their lease expires, their account in the directory is disabled, instantly revoking their WiFi access without affecting other residents. Headless devices such as smart TVs and IoT sensors are handled via MAC Authentication Bypass, placed into a per-unit IoT VLAN.

A large co-working space hosts 15 different startup companies, each with 5-20 employees. They need to ensure that devices belonging to Startup A cannot communicate with devices belonging to Startup B, even though they are all connecting to the same physical Access Points. They also need to be able to instantly revoke access for a company that fails to pay its monthly membership fee.

Implement WPA2-Enterprise with dynamic VLAN assignment. Create a central identity directory (e.g., Google Workspace or Microsoft Entra ID) and organise users into groups based on their startup affiliation. Configure the RADIUS server to return a specific VLAN ID attribute based on the user's group membership during the 802.1X authentication process. Configure the network switches and APs to map these VLAN IDs to isolated subnets with strict firewall rules preventing inter-VLAN routing. When a company's membership lapses, disable their group in the directory. All active sessions are terminated and no new sessions can be established. The remaining 14 companies are completely unaffected.

Übungsfragen

Q1. A retail complex provides WiFi to its individual store tenants. They want to implement WPA2-Enterprise but are concerned that point-of-sale (POS) terminals and barcode scanners do not support 802.1X authentication. How should the network architect design the access policy to accommodate these devices while maintaining security?

Hinweis: Consider how to handle devices that lack a supplicant while maintaining security and isolation.

Musterlösung anzeigen

The architect should implement MAC Authentication Bypass (MAB) alongside 802.1X. The RADIUS server should be configured to first attempt 802.1X authentication. If the device times out (because it lacks a supplicant), the AP falls back to sending the device's MAC address to the RADIUS server. The RADIUS server checks the MAC address against a pre-approved database of known POS terminals and scanners. If a match is found, the device is authorised and placed into a highly restricted, isolated VLAN designated for POS equipment, with firewall rules permitting only payment gateway traffic. This ensures POS devices are on the network without being co-mingled with tenant user data, meeting PCI DSS segmentation requirements.

Q2. During a WPA2-Enterprise deployment at a co-working space, users report that they are frequently prompted to 'Accept Certificate' when connecting to the network for the first time. The IT manager is concerned this will lead to users accepting rogue certificates in an Evil Twin attack. What is the most effective way to resolve this?

Hinweis: Relying on users to manually validate certificates is a security risk. How can this process be automated to enforce the correct trust anchor?

Musterlösung anzeigen

The IT manager should implement an automated onboarding solution (such as a secure onboarding portal or an MDM-distributed network profile). This solution automatically configures the client device's supplicant settings, including explicitly defining which RADIUS server certificate to trust and which Certificate Authority (CA) issued it. By pre-configuring the trust anchor, the device will silently and securely authenticate to the legitimate network and automatically reject any rogue APs presenting a different certificate, without prompting the user. The onboarding portal should be delivered over HTTPS on a temporary open SSID, and the profile should lock down the supplicant configuration to prevent users from overriding it.

Q3. A stadium executive suite requires secure, isolated WiFi for high-profile corporate clients during events. The current design uses a separate WPA2-Personal SSID and password for each of the 50 suites, resulting in 50 SSIDs broadcasting simultaneously. The WiFi performance is poor. What is the technical root cause, and how does WPA2-Enterprise resolve it?

Hinweis: Consider the physical limitations of the RF spectrum and the overhead generated by management frames.

Musterlösung anzeigen

Broadcasting 50 separate SSIDs creates severe management frame overhead. Each SSID requires the APs to broadcast beacon frames at regular intervals (typically every 102.4ms). With 50 SSIDs, the APs are consuming a significant portion of available RF airtime transmitting beacons before any actual data traffic is sent. This directly degrades throughput and increases latency for all users. WPA2-Enterprise resolves this by consolidating all suites onto a single, secure SSID. Using dynamic VLAN assignment, the RADIUS server authenticates the corporate client's credentials and dynamically places them into an isolated VLAN specific to their suite. This provides the required security and isolation while optimising RF performance by eliminating SSID bloat. The recommended maximum is 3-4 SSIDs per AP in high-density environments.