Purple vs GlobalReach Technology: Comparación de WiFi de Grado Operador

Esta guía ofrece una comparación técnica autorizada de Purple y GlobalReach Technology en cuanto a capacidades de Captive Portal, preparación para WBA OpenRoaming, arquitectura de descarga de operador y modelos comerciales. Está dirigida a gerentes de TI, arquitectos de red y CTOs de hoteles, cadenas minoristas, estadios y municipios que necesitan tomar una decisión sobre una plataforma este trimestre. El hallazgo principal es que, si bien GlobalReach lidera en la descarga profunda de operador MNO y la autoría de estándares, Purple irrumpe en el mercado con una superposición independiente del hardware y un nivel de OpenRoaming Identity Provider genuinamente gratuito, haciendo que el WiFi de grado operador sea accesible para cualquier lugar sin costos iniciales de licencia de software.

🎧 Escucha esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Detallado

- Arquitectura y Cumplimiento de Estándares

- El Cambio de Paradigma de OpenRoaming

- Comparación de Plataformas de un Vistazo

- Guía de implementación

- Fase 1: Evaluación de la red y compatibilidad de hardware

- Fase 2: Configuración de RADIUS y AAA

- Fase 3: Diseño del Captive Portal y la experiencia del usuario

- Fase 4: Habilitación de OpenRoaming

- Fase 5: Analíticas, monitoreo y optimización

- Mejores prácticas

- Solución de problemas y mitigación de riesgos

- ROI e impacto empresarial

- Referencias

Resumen Ejecutivo

La era de las redes WiFi abiertas y sin cifrar para invitados ha terminado. A medida que aumentan las expectativas de los usuarios y evoluciona el panorama de amenazas, los operadores de recintos y los gerentes de TI se enfrentan a una transición crítica de los Captive Portals heredados a arquitecturas WiFi seguras de grado operador, como Passpoint (Hotspot 2.0) y WBA OpenRoaming. Esta guía proporciona una referencia técnica autorizada que compara a dos actores principales en el espacio de WiFi de grado operador y Captive Portal: Purple y GlobalReach Technology.

Para gerentes de TI, arquitectos de red y CTOs en grandes recintos públicos, cadenas minoristas , grupos de hospitalidad y municipios, la elección entre estas plataformas dicta la trayectoria de la seguridad de la red, la experiencia del usuario y el ROI comercial. Mientras que GlobalReach Technology ofrece una plataforma formidable y a medida, profundamente integrada en la infraestructura de Operadores de Red Móvil (MNO) para la descarga celular, Purple irrumpe en el mercado con una superposición de inteligencia nativa de la nube e independiente del hardware. Fundamentalmente, Purple ha democratizado el acceso al roaming seguro al ofrecer su plataforma Connect y los servicios de OpenRoaming Identity Provider (IDP) completamente libres de tarifas de licencia de software, acelerando la adopción de la autenticación basada en perfiles en todas las propiedades empresariales.

Esta guía de referencia desglosa la arquitectura técnica, las realidades de implementación y el impacto comercial de ambas plataformas, proporcionando orientación práctica para implementar WiFi público seguro, compatible y comercialmente viable este trimestre.

Análisis Técnico Detallado

Arquitectura y Cumplimiento de Estándares

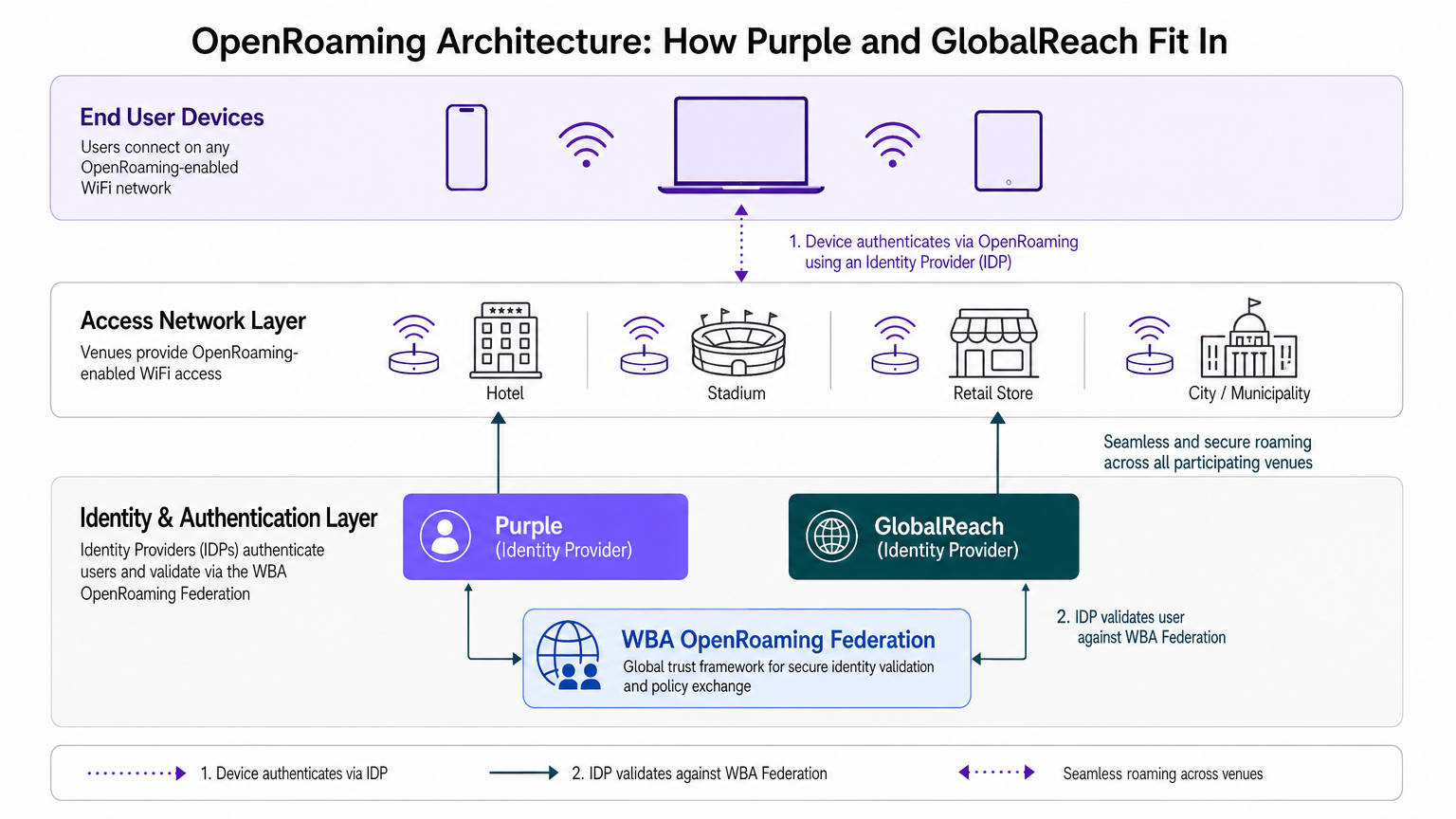

Tanto Purple como GlobalReach Technology se basan en los fundamentos de IEEE 802.1X y el Protocolo de Autenticación Extensible (EAP), proporcionando cifrado de grado empresarial y mitigando los riesgos asociados con los SSIDs abiertos, como ataques Evil Twin y puntos de acceso no autorizados. Ambas plataformas son Identity Providers (IDPs) verificados dentro de la federación WBA OpenRoaming de la Wireless Broadband Alliance, soportando Passpoint (Hotspot 2.0) para una incorporación automática y sin interrupciones.

GlobalReach Technology: El Enfoque Prioritario para Operadores

La plataforma Odyssys de GlobalReach está diseñada para una escala masiva y acuerdos de roaming complejos, sirviendo principalmente a MNOs, MVNOs y grandes municipios. Sus implementaciones de referencia incluyen LinkNYC en Manhattan, el Metro de Londres y programas de descarga de operador para AT&T y Virgin Media. Su arquitectura se basa en una infraestructura propietaria de RADIUS en la nube y AAA, diseñada para manejar la descarga de operador de alto volumen. GlobalReach sobresale en escenarios que requieren ingeniería a medida para integrar WiFi sin problemas en la red central de una telco, permitiendo que el tráfico móvil se descargue en WiFi de alto rendimiento para ahorrar CapEx y mejorar el rendimiento del servicio. Sus capacidades de Captive Portal son robustas, soportando WiFi patrocinado, inyección de publicidad en video y políticas complejas de reaceptación de términos y condiciones en cadenas de múltiples recintos. Críticamente, GlobalReach forma parte de la Junta de la WBA y su equipo directivo coescribió los estándares Passpoint y Hotspot 2.0, un pedigrí que les otorga una autoridad técnica inigualable en el segmento de grado operador.

Purple: La Superposición Independiente del Hardware

Purple aborda el WiFi de grado operador como una superposición de inteligencia nativa de la nube que se integra con la infraestructura existente, ya sea Cisco, Meraki, Aruba, Ruckus o Ubiquiti. Este modelo independiente de la infraestructura elimina la necesidad de retirar y reemplazar puntos de acceso. El producto SecurePass de Purple aprovecha EAP-TLS, iPSK y Passpoint para ofrecer autenticación sin contraseña y basada en perfiles. Al abstraer la compleja infraestructura RADIUS en RADIUS-as-a-Service, Purple permite a los recintos implementar seguridad de grado empresarial sin gestionar autoridades de certificación o servidores RADIUS locales. Además, la base de usuarios global de Purple de más de 440 millones de perfiles crea un efecto de red, permitiendo a los usuarios recurrentes conectarse sin problemas en diferentes recintos, contrarrestando eficazmente los desafíos planteados por la aleatorización de MAC en los sistemas operativos móviles modernos (iOS 14+). El bloqueo de anuncios y rastreadores a nivel de DNS de Purple puede recuperar hasta el 38% del ancho de banda de la red, proporcionando un beneficio operativo tangible junto con mejoras de seguridad.

El Cambio de Paradigma de OpenRoaming

WBA OpenRoaming está transformando la experiencia WiFi al permitir que los dispositivos se conecten de forma automática y segura a las redes participantes utilizando un modelo de identidad federada. Se han emitido más de 3,000 certificados OpenRoaming, y más de 800 entidades finales están utilizando activamente el estándar hoy en día.

"WBA OpenRoaming está redefiniendo el WiFi Público para Invitados al permitir una experiencia fluida, automática y segura para cada usuario... derribando barreras financieras y técnicas, estamos elevando el WiFi a una utilidad global de confianza." — Tiago Rodrigues, Presidente y CEO, Wireless Broadband Alliance.

Si bien ambos proveedores soportan OpenRoaming como IDPs verificados, sus modelos comerciales difieren significativamente. GlobalReach opera típicamente bajo un modelo de contrato empresarial con precios a medida y servicios profesionales, apropiado para el mercado de MNOs y grandes operadores. En contraste, Purple ha irrumpido en el mercado al ofrecer su plataforma Connect de nivel de entrada y la habilitación de OpenRoaming completamente libres de tarifas de licencia de software. Este movimiento estratégico elimina la fricción financiera para los recintos, permitiendo que cualquier hotel, tienda minorista o municipio actúe como un hotspot OpenRoaming y aproveche Purple como un IDP gratuito, democratizando así el acceso a conectividad segura y sin interrupciones.

Comparación de Plataformas de un Vistazo

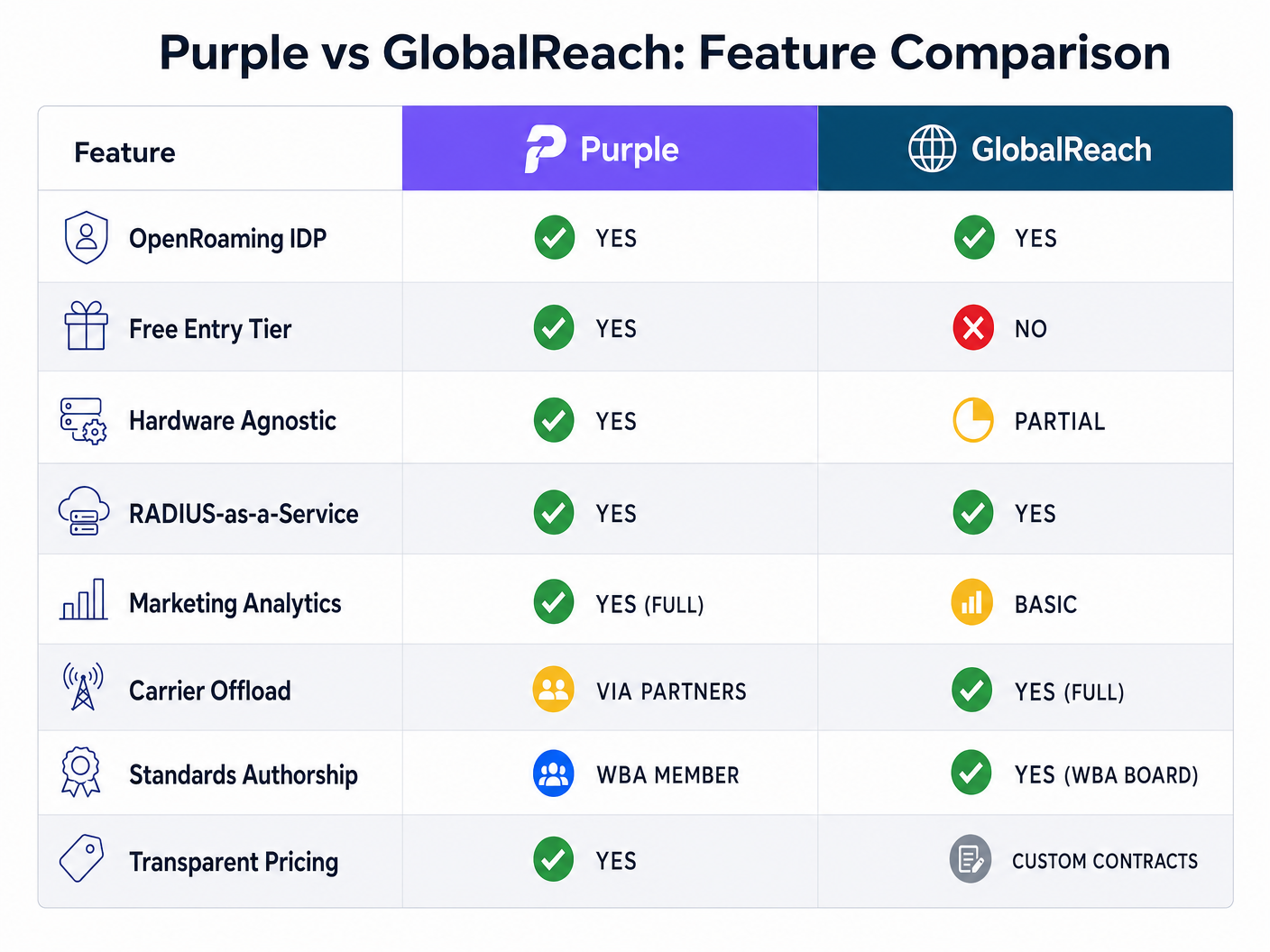

| Capacidad | Purple | GlobalReach |

|---|---|---|

| WBA OpenRoaming IDP | Sí (gratuito y siner Connect) | Sí (contrato empresarial) |

| Nivel de entrada gratuito | Sí (Connect) | No |

| Independiente del hardware | Sí (superposición completa) | Parcial (integraciones de proveedores) |

| RADIUS-as-a-Service | Sí (nativo de la nube) | Sí (nube pública/privada) |

| Analíticas de marketing | Completas (mapas de calor, tiempo de permanencia, automatización) | Básicas (datos de sesión y presencia) |

| Descarga de operador (MNO) | A través de socios | Sí (nativo, probado a escala) |

| Autoría de estándares | Miembro de la WBA | Miembro de la Junta de la WBA, coautor de Passpoint |

| Precios transparentes | Sí | Contratos empresariales personalizados |

| Filtrado a nivel de DNS | Sí (recuperación del 38% del ancho de banda) | No publicado |

| Red de perfiles de usuario | Más de 440 millones de perfiles | No publicado |

Guía de implementación

La implementación de una solución WiFi de nivel de operador requiere una planificación y ejecución cuidadosas. Las siguientes fases describen un enfoque neutral respecto al proveedor, destacando puntos de integración específicos tanto para Purple como para GlobalReach.

Fase 1: Evaluación de la red y compatibilidad de hardware

Antes de seleccionar una plataforma, evalúe su infraestructura existente de controlador de red de área local inalámbrica (WLC) y punto de acceso (AP). Verifique que sus APs sean compatibles con Passpoint (Hotspot 2.0) e IEEE 802.1X. La mayoría de los APs empresariales modernos de Cisco, Aruba y Meraki están listos para Passpoint. Purple es estrictamente independiente del hardware y funciona como una superposición, sin requerir cambios de hardware. GlobalReach también es altamente compatible, pero puede requerir una integración más profunda para escenarios específicos de descarga de operador. Si usted es un operador de Transporte que implementa en trenes o autobuses, asegúrese de que sus routers móviles (por ejemplo, Cradlepoint, Teldat) sean compatibles con la plataforma elegida. Para entornos de Salud , verifique que su diseño de segmentación de red permita SSIDs separados para invitados y clínicos antes de habilitar OpenRoaming en la red de invitados.

Fase 2: Configuración de RADIUS y AAA

La autenticación segura se basa en una infraestructura RADIUS robusta. Configure su WLC para que apunte a los servidores RADIUS en la nube proporcionados por el proveedor elegido. Establezca túneles seguros (RadSec) si lo exigen sus políticas de seguridad, especialmente para entornos que cumplen con PCI DSS. Ambas plataformas ofrecen RADIUS alojado en la nube. Purple lo abstrae en RADIUS-as-a-Service, simplificando la implementación para equipos de TI sin experiencia dedicada en gestión de identidades. GlobalReach ofrece opciones de RADIUS en la nube pública y privada, compatible con autenticación VPN y de firewall además de WiFi, lo cual es relevante para entornos empresariales complejos.

Fase 3: Diseño del Captive Portal y la experiencia del usuario

Incluso con Passpoint, un Captive Portal suele ser necesario para la incorporación inicial, la aceptación de términos o el acceso de respaldo para dispositivos que no son Passpoint. Diseñe una experiencia de Captive Portal limpia y con marca. Asegure el cumplimiento de las regulaciones locales de privacidad de datos (GDPR, CCPA) durante la captura de datos. Para orientación regional específica, consulte recursos como Cumplimiento de PIPEDA para WiFi de invitados en Canadá . Purple ofrece un editor de páginas de bienvenida de arrastrar y soltar con una sólida integración de automatización de marketing. GlobalReach proporciona plantillas prediseñadas y un gestor de contenido adecuado para campañas de WiFi patrocinado y publicidad en video.

Fase 4: Habilitación de OpenRoaming

Habilite el roaming sin interrupciones para mejorar la experiencia del usuario y la seguridad. Regístrese como participante de OpenRoaming y configure su red para transmitir el Identificador de Organización (OI) de OpenRoaming y enrutar las solicitudes de autenticación a su IDP. Con Purple Connect, esta fase se simplifica significativamente, ya que Purple actúa como el IDP gratuito. Los lugares pueden activar OpenRoaming sin incurrir en tarifas adicionales de licencia de software. Para las implementaciones de GlobalReach, la habilitación de OpenRoaming forma parte del contrato empresarial y generalmente implica la contratación de servicios profesionales.

Fase 5: Analíticas, monitoreo y optimización

Después de la implementación, establezca una línea base para métricas clave: recuento de usuarios concurrentes, tasas de éxito de autenticación, duración de la sesión y latencia de RADIUS. La plataforma WiFi Analytics de Purple proporciona mapas de calor, análisis de tiempo de permanencia y datos de afluencia que pueden integrarse directamente en flujos de trabajo de automatización de marketing. Para entornos de WiFi de invitados , estos datos son críticos para demostrar el ROI y optimizar la experiencia del usuario. Para implementaciones con gran cantidad de IoT, considere cómo su plataforma elegida maneja la incorporación de dispositivos a escala, un tema cubierto en profundidad en nuestra Arquitectura de Internet de las Cosas: Una Guía Completa .

Mejores prácticas

Priorice la autenticación basada en perfiles. Abandone los SSIDs abiertos y las contraseñas compartidas (WPA2-PSK). Implemente EAP-TLS, iPSK o Passpoint para garantizar que cada usuario o dispositivo tenga una identidad única y criptográficamente verificable. Esta es la mejora de seguridad más impactante disponible para los operadores de recintos hoy en día.

Adopte la independencia del hardware. Evite la dependencia de un proveedor eligiendo una superposición de inteligencia que se integre con sus APs y controladores existentes. Esto protege su inversión de CapEx y proporciona flexibilidad para futuras actualizaciones de hardware. El modelo de Purple, independiente de la infraestructura, es el ejemplo más claro de este enfoque en el mercado.

Aproveche los efectos de red. Elija un proveedor de identidad con una gran base de usuarios existente. Con 440 millones de perfiles, Purple aumenta la probabilidad de que los visitantes de su recinto se conecten automáticamente a través de perfiles existentes, reduciendo la fricción de incorporación y mejorando la experiencia del usuario desde el primer día.

Implemente el filtrado a nivel de DNS. Mejore la seguridad y optimice el ancho de banda bloqueando dominios maliciosos, anuncios y rastreadores a nivel de DNS. Esto puede recuperar una capacidad de red significativa y proteger a los usuarios de ataques de phishing, lo cual es particularmente relevante en entornos WiFi públicos de alta densidad.

Planifique para Aleatorización de MAC. iOS 14+ y Android 10+ aleatorizan las direcciones MAC por defecto. Cualquier implementación que dependa del seguimiento basado en MAC para visitas recurrentes sin interrupciones fallará. La única mitigación fiable es la autenticación basada en perfiles a través de Passpoint o EAP-TLS.

Documente sus políticas de retención de datos. Tanto GDPR como CCPA imponen requisitos estrictos sobre cómo recopila y almacena los datos del usuario durante la incorporación al WiFi. Asegúrese de que la captura de datos de su Captive Portal cumpla con la normativa antes de la puesta en marcha, y establezca flujos de trabajo claros para la retención y eliminación de datos.

Solución de problemas y mitigación de riesgos

Riesgo: La aleatorización de MAC interrumpe los análisis y la reconexión sin interrupciones. Las características modernas del sistema operativo (iOS 14+, Android 10+) aleatorizan las direcciones MAC, rompiendo el seguimiento tradicional del Captive Portal y requiriendo que los usuarios inicien sesión repetidamente. La mitigación es implementar Passpoint/OpenRoaming. Debido a que la autenticación se basa en un perfil criptográfico en lugar de una dirección MAC, la identidad del usuario permanece consistente incluso si la dirección MAC del dispositivo cambia.

Riesgo: Puntos de acceso no autorizados (Evil Twins). Los atacantes transmiten un SSID idéntico a la red de su establecimiento para interceptar las credenciales y el tráfico de los usuarios. IEEE 802.1X y Passpoint requieren que el dispositivo cliente verifique la identidad de la red (mediante certificados de servidor) antes de establecer una conexión, neutralizando completamente la amenaza del Evil Twin. Esta es una mejora de seguridad fundamental sobre cualquier SSID abierto o red WPA2-PSK.

Riesgo: Alta latencia en Cloud RADIUS. Las respuestas lentas de autenticación de los servidores RADIUS en la nube pueden provocar tiempos de espera de conexión y una mala experiencia de usuario, especialmente en entornos de alta densidad como estadios. Asegúrese de que su proveedor ofrezca una infraestructura RADIUS distribuida globalmente y de alta disponibilidad. Supervise las métricas de latencia de autenticación dentro del panel de control de la plataforma y establezca los requisitos de SLA antes de la firma del contrato.

Riesgo: Compatibilidad de Passpoint en hardware heredado. Si sus puntos de acceso tienen más de cinco años, es posible que no sean compatibles con Passpoint Release 2 o el flujo de registro en línea (OSU). Realice una auditoría completa de hardware antes de comprometerse con una plataforma. Tanto Purple como GlobalReach proporcionan matrices de compatibilidad de hardware.

Riesgo: Brechas de cumplimiento en la captura de datos. Implementar un Captive Portal sin un flujo de consentimiento de GDPR o CCPA configurado correctamente expone al establecimiento a riesgos regulatorios. Asegúrese de que la plataforma elegida proporcione mecanismos de consentimiento conformes y de que sus acuerdos de procesamiento de datos con el proveedor estén en vigor antes de la puesta en marcha.

ROI e impacto empresarial

La transición a una plataforma WiFi de grado de operador ofrece un impacto empresarial medible en tres vectores principales.

Reducción de costos (CapEx y OpEx). Para los MNO, la descarga de tráfico del operador a través de plataformas como GlobalReach reduce significativamente el CapEx requerido para la expansión de macroceldas en áreas urbanas densas. Para los operadores de establecimientos, la adopción de una superposición agnóstica al hardware como Purple elimina la necesidad de costosas actualizaciones de hardware. El nivel Connect gratuito de Purple elimina por completo los costos de licencia de software asociados con la habilitación de OpenRoaming, lo que simplifica el cálculo del ROI para los establecimientos con hardware compatible con Passpoint existente.

Generación de ingresos y marketing. Más allá de la conectividad básica, plataformas como Purple ofrecen sólidas capacidades de Guest WiFi y WiFi Analytics . La captura de datos de primera parte de manera compatible con GDPR permite a los equipos de marketing activar campañas automatizadas basadas en el tiempo de permanencia y el tráfico peatonal, impulsando visitas repetidas y un mayor gasto en entornos de Retail y Hospitality . Para los operadores de grandes establecimientos, la capacidad de ofrecer WiFi patrocinado y publicidad en el portal (una fortaleza de GlobalReach) proporciona un flujo de ingresos directo adicional.

Mitigación de riesgos y cumplimiento. La implementación de cifrado de grado empresarial (WPA3-Enterprise, 802.1X) protege al establecimiento de la responsabilidad asociada con las filtraciones de datos en redes abiertas. También garantiza el cumplimiento de estrictas regulaciones de protección de datos (GDPR, CCPA) y estándares de la industria (PCI DSS). El costo de una sola filtración de datos o multa regulatoria supera con creces la inversión en una plataforma WiFi de grado de operador y compatible.

Para servicios de posicionamiento interior y basados en la ubicación que extienden el valor de su inversión en WiFi, consulte nuestra guía sobre Sistema de Posicionamiento Interior: UWB, BLE, & WiFi , y para implementaciones específicas de transporte, nuestra guía sobre Soluciones WiFi Empresariales en Vehículos proporciona patrones de arquitectura relevantes.

Referencias

[1] GlobalReach Technology, "Por qué usar Passpoint para la descarga de Wi-Fi," globalreachtech.com. [2] Purple AI, "WiFi sin contraseña: EAP-TLS, iPSK y autenticación de certificados," purple.ai. [3] Purple AI, "Iniciativa gratuita de Purple para acelerar la adopción de OpenRoaming™ para empresas," purple.ai, 21 de noviembre de 2025. [4] GlobalReach Technology, "GlobalReach Passpoint," globalreachtech.com. [5] Wireless Broadband Alliance, "Registro de perfil WBA OpenRoaming," wballiance.com.

Términos clave y definiciones

WBA OpenRoaming

A Wireless Broadband Alliance (WBA) standard that enables devices to automatically and securely connect to participating WiFi networks using a federated identity model, without requiring manual login. It uses IEEE 802.1X and Passpoint (Hotspot 2.0) as its technical foundation.

IT teams encounter this when evaluating carrier-grade WiFi platforms. It matters because it eliminates the need for captive portal logins for returning users, significantly improving the user experience and security posture of public WiFi deployments.

Identity Provider (IDP)

In the context of WBA OpenRoaming, an IDP is an organisation that issues and manages the digital credentials (certificates or profiles) that allow a user's device to authenticate automatically to any participating OpenRoaming network. Both Purple and GlobalReach are verified OpenRoaming IDPs.

IT teams encounter this when configuring OpenRoaming. The choice of IDP determines the cost model and the scope of the user profile network available to the venue.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance certification programme that defines a set of protocols (based on IEEE 802.11u and IEEE 802.1X) for seamless, secure WiFi onboarding. Passpoint-enabled devices automatically discover and connect to compatible networks using pre-provisioned credentials, without requiring user interaction.

IT teams encounter this when designing enterprise WiFi networks that need to eliminate captive portal friction. It is the technical foundation for both WBA OpenRoaming and carrier offload deployments.

Carrier Offload

The process by which a Mobile Network Operator (MNO) routes cellular data traffic from its macro-cell network onto a WiFi network, reducing load on the cellular infrastructure and improving service quality for subscribers. Passpoint and EAP-SIM/AKA are the key enabling technologies.

IT teams at municipalities and large venue operators encounter this when negotiating with MNO partners. It matters because it can provide a revenue stream for the venue operator and reduce CapEx for the MNO.

RADIUS-as-a-Service

A cloud-hosted implementation of the Remote Authentication Dial-In User Service (RADIUS) protocol, eliminating the need for venue operators to deploy and manage on-premises RADIUS servers. The service handles authentication, authorisation, and accounting (AAA) for WiFi connections.

IT teams encounter this when deploying IEEE 802.1X-based WiFi without the budget or expertise to manage on-premises AAA infrastructure. Purple's RADIUS-as-a-Service is a key enabler for its hardware-agnostic deployment model.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

An EAP method that uses X.509 certificates on both the client and server to provide mutual authentication. It is considered the most secure EAP method for WiFi authentication and is the foundation of Purple's SecurePass passwordless WiFi product.

IT teams encounter this when deploying enterprise-grade, passwordless WiFi. It requires a Public Key Infrastructure (PKI) to issue and manage client certificates, which Purple abstracts via its cloud platform.

MAC Randomisation

A privacy feature in modern mobile operating systems (iOS 14+, Android 10+) that causes the device to use a different, randomised MAC address each time it connects to a WiFi network. This prevents tracking across networks and over time, but breaks legacy captive portal systems that rely on MAC addresses for user identification.

IT teams encounter this when diagnosing why returning users are repeatedly prompted to log in to the captive portal. The only reliable mitigation is profile-based authentication via Passpoint or EAP-TLS.

Online Sign-Up (OSU)

A Passpoint Release 2 feature that allows users to provision a Passpoint credential (certificate or username/password) directly from a device, without requiring a separate app or manual configuration. The device discovers the OSU server via the WiFi network and completes the provisioning process automatically.

IT teams encounter this when deploying Passpoint for the first time. OSU is the mechanism by which first-time users transition from a captive portal to a persistent Passpoint profile, enabling seamless reconnection on future visits.

IEEE 802.1X

An IEEE standard for port-based network access control, providing an authentication framework for devices connecting to a LAN or WLAN. It requires a supplicant (client device), an authenticator (access point), and an authentication server (RADIUS) to complete the authentication exchange.

IT teams encounter this as the foundational standard for enterprise WiFi security. It is the basis for WPA2-Enterprise, WPA3-Enterprise, and Passpoint deployments, and is a prerequisite for any carrier-grade WiFi platform.

Casos de éxito

A 500-room conference hotel in central London is running a legacy open SSID with a basic captive portal. The IT director needs to replace it with a solution that meets GDPR requirements, handles up to 3,000 concurrent users during large events, and provides the marketing team with footfall analytics. The hotel uses Cisco Meraki access points. What is the recommended deployment path?

The recommended path is to deploy Purple as a cloud-native overlay on the existing Meraki infrastructure. Step 1: Configure the Meraki dashboard to point to Purple's cloud RADIUS servers using the standard Meraki captive portal integration. Step 2: Build a branded captive portal using Purple's drag-and-drop editor, configuring GDPR-compliant data capture with explicit consent mechanisms. Step 3: Enable OpenRoaming under Purple's free Connect licence, broadcasting the OpenRoaming OI alongside the standard SSID. Step 4: Configure a secondary Passpoint SSID for returning users who have already completed the OSU flow, enabling automatic, seamless reconnection. Step 5: Connect Purple's analytics dashboard to the marketing team's CRM for automated campaign triggers based on dwell time and visit frequency. The entire deployment can be completed in days, not weeks, with no additional hardware investment and zero software licensing costs for the Connect tier.

A major city municipality is deploying free public WiFi across 200 kiosks and transport hubs, with the goal of providing carrier offload for a Tier 1 MNO partner. The MNO requires deep integration with their subscriber identity management (SIM-based authentication) and wants to monetise the WiFi estate through roaming agreements. What platform should the municipality evaluate?

This deployment profile maps directly to GlobalReach Technology's core competency. Step 1: Engage GlobalReach's professional services team to scope the MNO integration requirements, specifically the RADIUS proxy configuration needed to route SIM-based authentication (EAP-SIM/AKA) to the MNO's Home Subscriber Server (HSS). Step 2: Deploy GlobalReach's Odyssys platform as the AAA backbone, configuring it to handle both captive portal onboarding for non-SIM devices and Passpoint/OpenRoaming for SIM-capable devices. Step 3: Configure the OpenRoaming federation to allow the MNO's subscribers to automatically connect to the municipal WiFi network using their cellular identity. Step 4: Establish roaming agreements through GlobalReach's managed roaming service to allow the municipality to monetise the WiFi estate by providing coverage to the MNO's subscribers. Step 5: Deploy GlobalReach's analytics dashboard to provide the municipality with session data and the MNO with offload reporting.

Análisis de escenarios

Q1. A regional retail chain with 80 stores across the UK is currently running WPA2-PSK on all guest networks. Their IT team has reported that approximately 40% of guest WiFi sessions are from returning customers who are repeatedly prompted to enter the shared password. The marketing director wants to use WiFi data for footfall analytics and automated loyalty campaigns. The stores use a mix of Aruba and Ubiquiti access points. What is the recommended platform strategy, and what specific technical changes are required?

💡 Sugerencia:Consider the MAC randomisation implications of the current WPA2-PSK setup, and evaluate which platform's pricing model and hardware compatibility best suits an 80-store rollout.

Mostrar enfoque recomendado

The recommended strategy is to deploy Purple as a hardware-agnostic overlay across all 80 stores. The current WPA2-PSK setup is fundamentally broken for returning user identification due to MAC randomisation in iOS 14+ and Android 10+. The solution requires: (1) Deploying Purple's cloud RADIUS on both Aruba and Ubiquiti APs via standard 802.1X configuration; (2) Replacing the shared PSK with a captive portal for first-time visitors, capturing GDPR-compliant first-party data; (3) Enabling OpenRoaming under Purple's free Connect licence, so returning customers who have completed the OSU flow reconnect automatically and securely without any login prompt; (4) Connecting Purple's analytics dashboard to the marketing team's CRM for automated loyalty campaign triggers. The free Connect tier makes the business case straightforward for an 80-store rollout. If the marketing director requires advanced segmentation and automated campaign triggers, the Engage tier should be evaluated. GlobalReach is not the recommended choice here as the retail chain does not require MNO carrier offload or bespoke carrier engineering.

Q2. A national rail operator is deploying WiFi across 150 stations and wants to offer seamless connectivity to passengers who are subscribers of three different MNO partners. The MNOs want their subscribers to connect automatically using their SIM credentials, without any captive portal interaction. The operator also wants to provide a captive portal for non-subscriber passengers. Which platform is most appropriate, and what are the key technical integration requirements?

💡 Sugerencia:The requirement for SIM-based authentication (EAP-SIM/AKA) and MNO subscriber identity management is the critical differentiator in this scenario.

Mostrar enfoque recomendado

GlobalReach Technology is the most appropriate platform for this deployment. The requirement for SIM-based authentication (EAP-SIM/AKA) and integration with three MNOs' Home Subscriber Servers (HSS) requires carrier-grade RADIUS engineering that GlobalReach has demonstrated at scale in comparable deployments (London Underground, AT&T LinkNYC). The key technical integration requirements are: (1) Deploying GlobalReach's Odyssys platform as the AAA backbone at each station; (2) Configuring RADIUS proxy rules to route EAP-SIM/AKA authentication requests to each MNO's HSS; (3) Establishing OpenRoaming federation agreements with each MNO to allow their subscribers to roam onto the station WiFi; (4) Configuring a separate captive portal SSID for non-subscriber passengers, with GDPR-compliant data capture; (5) Establishing commercial roaming agreements through GlobalReach's managed roaming service to define the revenue-sharing model with each MNO. Purple is not the recommended choice here because it does not natively support EAP-SIM/AKA at the depth required for direct MNO HSS integration.

Q3. A large outdoor music festival is planning to deploy temporary WiFi infrastructure for 50,000 attendees over three days. The event organiser wants to capture attendee data for post-event marketing, offer sponsored WiFi with branded captive portals for two corporate sponsors, and ensure the network is secure and GDPR-compliant. The deployment uses hired Cisco Meraki access points. What platform and configuration approach would you recommend?

💡 Sugerencia:Consider the temporary nature of the deployment, the sponsored WiFi requirement, and the GDPR compliance obligation when evaluating both platforms.

Mostrar enfoque recomendado

Purple is the recommended platform for this deployment. The temporary nature of the event, the Meraki hardware, and the requirement for GDPR-compliant data capture with marketing automation all align with Purple's strengths. The recommended configuration is: (1) Deploy Purple's cloud RADIUS on the hired Meraki APs — no hardware changes required; (2) Build two branded captive portal journeys using Purple's drag-and-drop editor, one for each corporate sponsor, with sponsor branding and GDPR-compliant consent flows; (3) Configure GDPR-compliant data capture to collect attendee email addresses and opt-in consent for post-event marketing; (4) Enable OpenRoaming under the free Connect licence to allow attendees who are already OpenRoaming users to connect automatically and securely; (5) Use Purple's analytics dashboard to monitor concurrent user counts and session data in real time during the event; (6) Export the GDPR-compliant attendee data to the event organiser's CRM post-event for automated follow-up campaigns. The free Connect tier and the ability to deploy on hired hardware without a long-term contract make Purple the practical choice for a temporary event deployment. GlobalReach's enterprise contract model is not suited to a three-day event deployment.