Purple vs GlobalReach Technology : Comparaison du WiFi de qualité opérateur

Ce guide offre une comparaison technique faisant autorité entre Purple et GlobalReach Technology, couvrant les capacités de captive portal, la préparation à WBA OpenRoaming, l'architecture de déchargement opérateur et les modèles commerciaux. Il est destiné aux responsables informatiques, architectes réseau et CTO d'hôtels, de chaînes de magasins, de stades et de municipalités qui doivent prendre une décision concernant une plateforme ce trimestre. La conclusion principale est que, bien que GlobalReach soit leader en matière de déchargement opérateur MNO approfondi et d'élaboration de normes, Purple perturbe le marché avec une surcouche indépendante du matériel et un niveau de fournisseur d'identité OpenRoaming véritablement gratuit, rendant le WiFi de qualité opérateur accessible à tout site sans coûts de licence logicielle initiaux.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Analyse Technique Approfondie

- Architecture et Conformité aux Normes

- Le Changement de Paradigme OpenRoaming

- Comparaison des Plateformes en un Coup d'Œil

- Guide d'implémentation

- Phase 1 : Évaluation du réseau et compatibilité matérielle

- Phase 2 : Configuration RADIUS et AAA

- Phase 3 : Conception du Captive Portal et du parcours utilisateur

- Phase 4 : Activation d'OpenRoaming

- Phase 5 : Analyse, surveillance et optimisation

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

- Références

Résumé Exécutif

L'ère des réseaux WiFi invités ouverts et non chiffrés est révolue. À mesure que les attentes des utilisateurs augmentent et que le paysage des menaces évolue, les opérateurs de sites et les responsables informatiques sont confrontés à une transition critique des captive portals hérités vers des architectures WiFi sécurisées de qualité opérateur, telles que Passpoint (Hotspot 2.0) et WBA OpenRoaming. Ce guide fournit une référence technique faisant autorité comparant deux acteurs majeurs dans l'espace du WiFi de qualité opérateur et des captive portals : Purple et GlobalReach Technology.

Pour les responsables informatiques, les architectes réseau et les CTO des grands lieux publics, des chaînes de commerce de détail , des groupes d' hôtellerie et des municipalités, le choix entre ces plateformes dicte la trajectoire de la sécurité réseau, de l'expérience utilisateur et du ROI commercial. Alors que GlobalReach Technology propose une plateforme formidable et sur mesure, profondément intégrée à l'infrastructure des opérateurs de réseaux mobiles (MNO) pour le déchargement cellulaire, Purple perturbe le marché avec une surcouche d'intelligence cloud-native et indépendante du matériel. De manière cruciale, Purple a démocratisé l'accès à l'itinérance sécurisée en offrant sa plateforme Connect et ses services de fournisseur d'identité (IDP) OpenRoaming entièrement gratuits de frais de licence logicielle, accélérant l'adoption de l'authentification basée sur les profils dans les environnements d'entreprise.

Ce guide de référence décortique l'architecture technique, les réalités de l'implémentation et l'impact commercial des deux plateformes, offrant des conseils exploitables pour le déploiement d'un WiFi public sécurisé, conforme et commercialement viable ce trimestre.

Analyse Technique Approfondie

Architecture et Conformité aux Normes

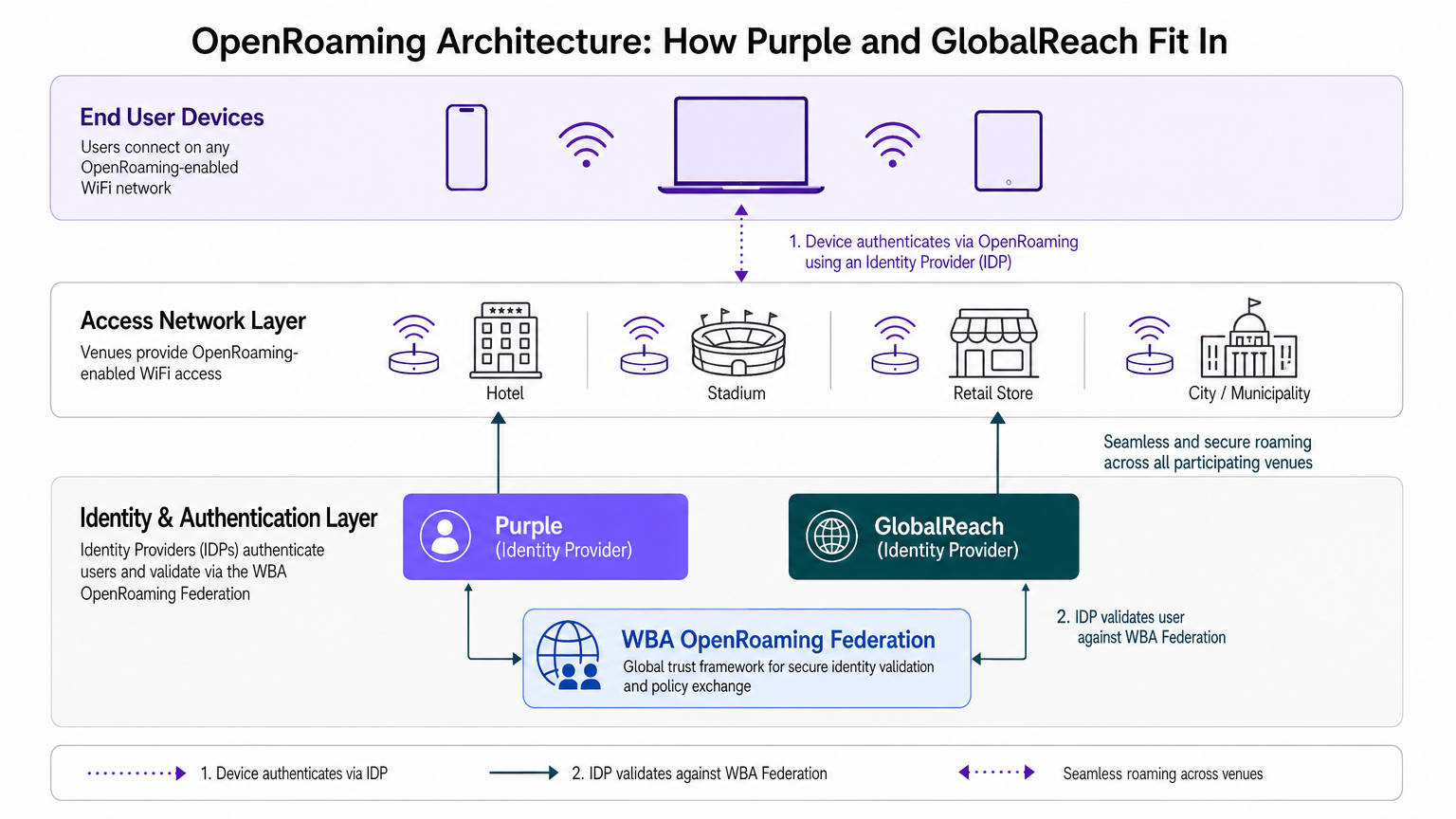

Purple et GlobalReach Technology sont toutes deux bâties sur les fondations de l'IEEE 802.1X et du Protocole d'Authentification Extensible (EAP), offrant un chiffrement de niveau entreprise et atténuant les risques associés aux SSIDs ouverts, tels que les attaques Evil Twin et les points d'accès non autorisés. Les deux plateformes sont des fournisseurs d'identité (IDP) vérifiés au sein de la fédération OpenRoaming de la Wireless Broadband Alliance (WBA), prenant en charge Passpoint (Hotspot 2.0) pour un onboarding automatique et transparent.

GlobalReach Technology : L'approche axée sur l'opérateur

La plateforme Odyssys de GlobalReach est conçue pour une échelle massive et des accords d'itinérance complexes, servant principalement les MNO, les MVNO et les grandes municipalités. Leurs déploiements de référence incluent LinkNYC à Manhattan, le métro de Londres et des programmes de déchargement opérateur pour AT&T et Virgin Media. Leur architecture repose sur une infrastructure RADIUS et AAA cloud propriétaire conçue pour gérer le déchargement opérateur à grand volume. GlobalReach excelle dans les scénarios nécessitant une ingénierie sur mesure pour intégrer le WiFi de manière transparente dans le réseau central d'un opérateur de télécommunications, permettant au trafic mobile de se décharger sur un WiFi haute performance afin d'économiser des CapEx et d'améliorer les performances du service. Leurs capacités de captive portal sont robustes, prenant en charge le WiFi sponsorisé, l'injection de publicités vidéo et des politiques complexes de réacceptation des conditions générales dans les chaînes multi-sites. De manière critique, GlobalReach siège au conseil d'administration de la WBA et son équipe de direction a co-écrit les normes Passpoint et Hotspot 2.0 — un pedigree qui leur confère une autorité technique inégalée dans le segment de qualité opérateur.

Purple : La surcouche indépendante du matériel

Purple aborde le WiFi de qualité opérateur comme une surcouche d'intelligence cloud-native qui s'intègre aux infrastructures existantes — qu'il s'agisse de Cisco, Meraki, Aruba, Ruckus ou Ubiquiti. Ce modèle indépendant de l'infrastructure élimine le besoin de retirer et de remplacer les points d'accès. Le produit SecurePass de Purple exploite EAP-TLS, iPSK et Passpoint pour offrir une authentification sans mot de passe, basée sur les profils. En abstrayant l'infrastructure RADIUS complexe en RADIUS-as-a-Service, Purple permet aux sites de déployer une sécurité de niveau entreprise sans gérer d'autorités de certification ou de serveurs RADIUS sur site. De plus, la base d'utilisateurs mondiale de Purple, forte de plus de 440 millions de profils, crée un effet de réseau, permettant aux utilisateurs récurrents de se connecter de manière transparente sur différents sites, contrecarrant efficacement les défis posés par la randomisation MAC dans les systèmes d'exploitation mobiles modernes (iOS 14+). Le blocage des publicités et des traqueurs au niveau DNS de Purple peut récupérer jusqu'à 38 % de la bande passante réseau, offrant un avantage opérationnel tangible en plus des améliorations de sécurité.

Le Changement de Paradigme OpenRoaming

WBA OpenRoaming transforme l'expérience WiFi en permettant aux appareils de se connecter automatiquement et en toute sécurité aux réseaux participants en utilisant un modèle d'identité fédérée. Plus de 3 000 certificats OpenRoaming ont été émis, et plus de 800 entités finales utilisent activement la norme aujourd'hui.

"WBA OpenRoaming redéfinit le WiFi public invité en offrant une expérience transparente, automatique et sécurisée à chaque utilisateur... en brisant les barrières financières et techniques, nous élevons le WiFi au rang d'utilité mondiale de confiance." — Tiago Rodrigues, Président et CEO, Wireless Broadband Alliance.

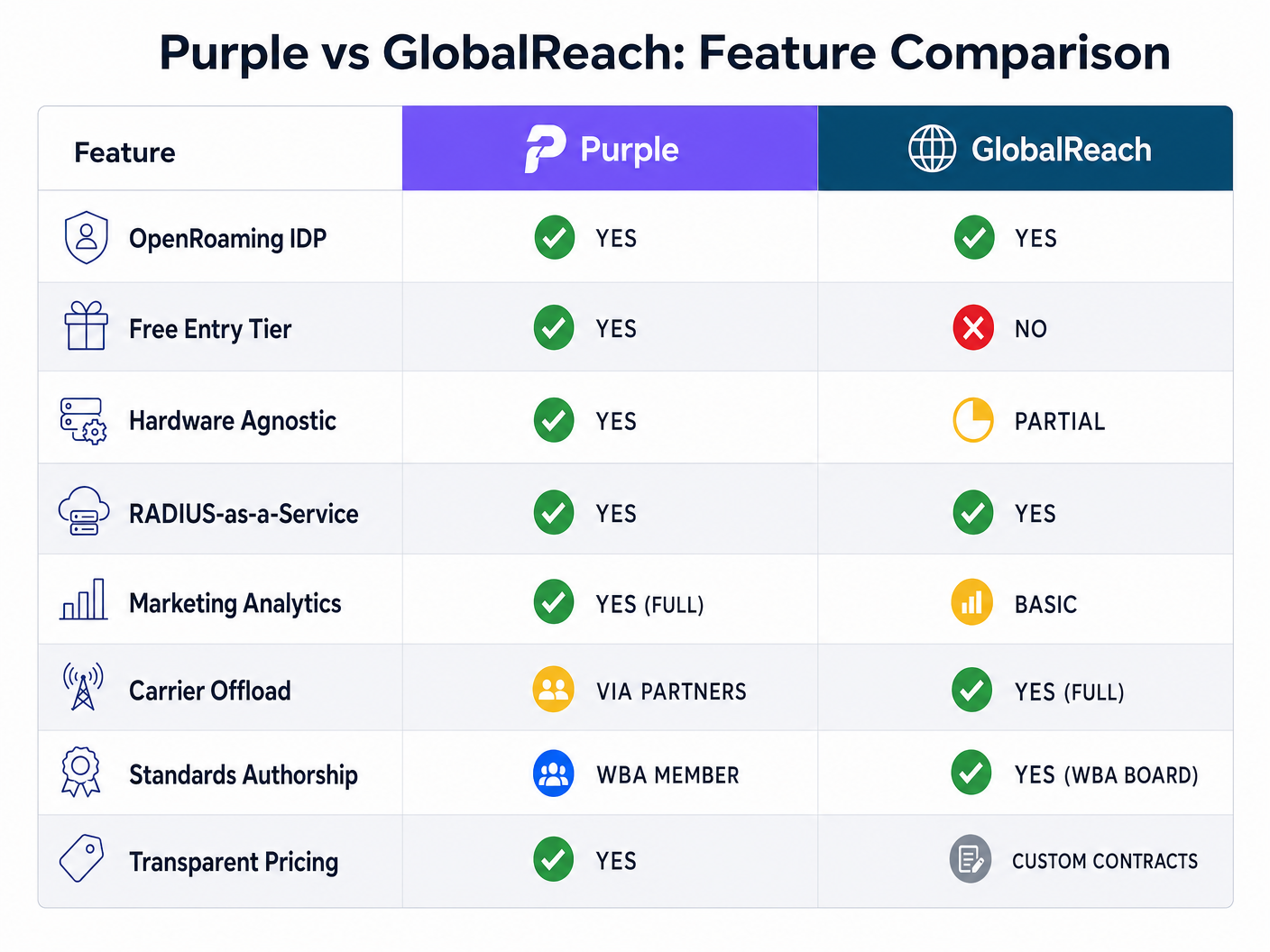

Bien que les deux fournisseurs prennent en charge OpenRoaming en tant qu'IDP vérifiés, leurs modèles commerciaux diffèrent considérablement. GlobalReach opère généralement sur un modèle de contrat d'entreprise avec des tarifs sur mesure et des services professionnels, adapté au marché des MNO et des grands opérateurs. En revanche, Purple a perturbé le marché en offrant sa plateforme Connect d'entrée de gamme et l'activation d'OpenRoaming entièrement gratuitement de frais de licence logicielle. Cette initiative stratégique élimine les frictions financières pour les sites, permettant à tout hôtel, magasin de détail ou municipalité d'agir comme un hotspot OpenRoaming et d'utiliser Purple comme un IDP gratuit, démocratisant ainsi l'accès à une connectivité sécurisée et transparente.

Comparaison des Plateformes en un Coup d'Œil

| Capacité | Purple | GlobalReach |

|---|---|---|

| WBA OpenRoaming IDP | Oui (gratuit eter Connect) | Oui (contrat d'entreprise) |

| Niveau d'entrée gratuit | Oui (Connect) | Non |

| Indépendant du matériel | Oui (superposition complète) | Partiel (intégrations fournisseurs) |

| RADIUS-as-a-Service | Oui (natif cloud) | Oui (cloud public/privé) |

| Analyse marketing | Complète (cartes thermiques, temps de présence, automatisation) | Basique (données de session et de présence) |

| Déchargement opérateur (MNO) | Via partenaires | Oui (natif, éprouvé à l'échelle) |

| Rédaction de normes | Membre WBA | Membre du conseil d'administration WBA, co-auteur Passpoint |

| Tarification transparente | Oui | Contrats d'entreprise personnalisés |

| Filtrage au niveau DNS | Oui (récupération de 38% de bande passante) | Non publié |

| Réseau de profils utilisateurs | Plus de 440 millions de profils | Non publié |

Guide d'implémentation

Le déploiement d'une solution WiFi de qualité opérateur exige une planification et une exécution minutieuses. Les phases suivantes décrivent une approche neutre vis-à-vis des fournisseurs, en soulignant les points d'intégration spécifiques pour Purple et GlobalReach.

Phase 1 : Évaluation du réseau et compatibilité matérielle

Avant de choisir une plateforme, évaluez votre infrastructure existante de contrôleur de réseau local sans fil (WLC) et de points d'accès (AP). Vérifiez que vos APs prennent en charge Passpoint (Hotspot 2.0) et IEEE 802.1X. La plupart des APs d'entreprise modernes de Cisco, Aruba et Meraki sont compatibles Passpoint. Purple est strictement indépendant du matériel et fonctionne comme une superposition, ne nécessitant aucune modification matérielle. GlobalReach est également très compatible mais peut nécessiter une intégration plus poussée pour des scénarios spécifiques de déchargement opérateur. Si vous êtes un opérateur de Transport déployant sur des trains ou des bus, assurez-vous que vos routeurs mobiles (par exemple, Cradlepoint, Teldat) sont pris en charge par la plateforme choisie. Pour les environnements de Santé , vérifiez que la conception de votre segmentation réseau permet des SSID invités et cliniques séparés avant d'activer OpenRoaming sur le réseau invité.

Phase 2 : Configuration RADIUS et AAA

L'authentification sécurisée repose sur une infrastructure RADIUS robuste. Configurez votre WLC pour qu'il pointe vers les serveurs RADIUS cloud fournis par le fournisseur choisi. Établissez des tunnels sécurisés (RadSec) si vos politiques de sécurité l'exigent, en particulier pour les environnements conformes à la norme PCI DSS. Les deux plateformes fournissent un RADIUS hébergé dans le cloud. Purple l'abstrait en RADIUS-as-a-Service, simplifiant le déploiement pour les équipes informatiques sans expertise dédiée en gestion des identités. GlobalReach propose des options RADIUS cloud publiques et privées, prenant en charge l'authentification VPN et pare-feu en plus du WiFi, ce qui est pertinent pour les environnements d'entreprise complexes.

Phase 3 : Conception du Captive Portal et du parcours utilisateur

Même avec Passpoint, un Captive Portal est souvent nécessaire pour l'intégration initiale, l'acceptation des conditions ou l'accès de secours pour les appareils non compatibles Passpoint. Concevez un parcours Captive Portal clair et personnalisé. Assurez la conformité avec les réglementations locales en matière de confidentialité des données (GDPR, CCPA) lors de la collecte de données. Pour des conseils régionaux spécifiques, consultez des ressources comme Conformité PIPEDA pour le WiFi invité au Canada . Purple propose un éditeur de page d'accueil par glisser-déposer avec une intégration robuste de l'automatisation marketing. GlobalReach fournit des modèles prédéfinis et un gestionnaire de contenu adaptés aux campagnes WiFi sponsorisées et de publicité vidéo.

Phase 4 : Activation d'OpenRoaming

Activez l'itinérance transparente pour améliorer l'expérience utilisateur et la sécurité. Enregistrez-vous en tant que participant OpenRoaming et configurez votre réseau pour diffuser l'identifiant d'organisation OpenRoaming (OI) et acheminer les demandes d'authentification vers votre IDP. Avec Purple Connect, cette phase est considérablement simplifiée, car Purple agit comme l'IDP gratuit. Les sites peuvent activer OpenRoaming sans encourir de frais de licence logicielle supplémentaires. Pour les déploiements GlobalReach, l'activation d'OpenRoaming fait partie du contrat d'entreprise et implique généralement un engagement de services professionnels.

Phase 5 : Analyse, surveillance et optimisation

Après le déploiement, établissez une base de référence pour les métriques clés : nombre d'utilisateurs simultanés, taux de réussite d'authentification, durée de session et latence RADIUS. La plateforme WiFi Analytics de Purple fournit des cartes thermiques, une analyse du temps de présence et des données de fréquentation qui peuvent être directement intégrées aux flux de travail d'automatisation marketing. Pour les environnements Guest WiFi , ces données sont essentielles pour démontrer le retour sur investissement et optimiser le parcours utilisateur. Pour les déploiements à forte intensité IoT, examinez comment la plateforme choisie gère l'intégration des appareils à grande échelle — un sujet traité en profondeur dans notre Architecture de l l'Internet des objets : Un guide complet .

Bonnes pratiques

Priorisez l'authentification basée sur les profils. Abandonnez les SSID ouverts et les mots de passe partagés (WPA2-PSK). Implémentez EAP-TLS, iPSK ou Passpoint pour garantir que chaque utilisateur ou appareil possède une identité unique et vérifiable cryptographiquement. C'est l'amélioration de sécurité la plus impactante disponible pour les opérateurs de sites aujourd'hui.

Adoptez l'indépendance matérielle. Évitez le verrouillage fournisseur en choisissant une superposition intelligente qui s'intègre à vos APs et contrôleurs existants. Cela protège votre investissement CapEx et offre une flexibilité pour les futures mises à jour matérielles. Le modèle indépendant de l'infrastructure de Purple est l'exemple le plus clair de cette approche sur le marché.

Tirez parti des effets de réseau. Choisissez un fournisseur d'identité avec une large base d'utilisateurs existante. Avec 440 millions de profils, Purple augmente la probabilité que les visiteurs de votre site se connectent automatiquement via des profils existants, réduisant ainsi les frictions d'intégration et améliorant l'expérience utilisateur dès le premier jour.

Mettez en œuvre le filtrage au niveau DNS. Améliorez la sécurité et optimisez la bande passante en bloquant les domaines malveillants, les publicités et les traqueurs au niveau DNS. Cela peut récupérer une capacité réseau significative et protéger les utilisateurs contre les attaques de phishing, particulièrement pertinent dans les environnements WiFi publics à haute densité.

Planifiez pour MAC Randomisation. iOS 14+ et Android 10+ randomisent les adresses MAC par défaut. Tout déploiement qui repose sur le suivi basé sur les adresses MAC pour des visites de retour fluides échouera. La seule atténuation fiable est l'authentification basée sur le profil via Passpoint ou EAP-TLS.

Documentez vos politiques de conservation des données. Le GDPR et le CCPA imposent des exigences strictes sur la manière dont vous collectez et stockez les données utilisateur lors de l'intégration WiFi. Assurez-vous que la capture de données de votre Captive Portal est conforme avant la mise en service, et établissez des flux de travail clairs pour la conservation et la suppression des données.

Dépannage et atténuation des risques

Risque : La randomisation des adresses MAC compromet l'analyse et la reconnexion transparente. Les fonctionnalités des systèmes d'exploitation modernes (iOS 14+, Android 10+) randomisent les adresses MAC, ce qui perturbe le suivi traditionnel des Captive Portal et oblige les utilisateurs à se connecter à plusieurs reprises. L'atténuation consiste à déployer Passpoint/OpenRoaming. Étant donné que l'authentification est basée sur un profil cryptographique plutôt que sur une adresse MAC, l'identité de l'utilisateur reste cohérente même si l'adresse MAC de l'appareil change.

Risque : Points d'accès non autorisés (Evil Twins). Les attaquants diffusent un SSID identique au réseau de votre site pour intercepter les identifiants et le trafic des utilisateurs. IEEE 802.1X et Passpoint exigent que l'appareil client vérifie l'identité du réseau (via des certificats de serveur) avant d'établir une connexion, neutralisant ainsi complètement la menace des Evil Twins. Il s'agit d'une amélioration fondamentale de la sécurité par rapport à tout SSID ouvert ou réseau WPA2-PSK.

Risque : Latence élevée dans le RADIUS cloud. Des réponses d'authentification lentes des serveurs RADIUS cloud peuvent entraîner des délais d'attente de connexion et une mauvaise expérience utilisateur, en particulier dans les environnements à forte densité comme les stades. Assurez-vous que votre fournisseur propose une infrastructure RADIUS distribuée mondialement et hautement disponible. Surveillez les métriques de latence d'authentification dans le tableau de bord de la plateforme et établissez les exigences SLA avant la signature du contrat.

Risque : Compatibilité Passpoint sur le matériel existant. Si vos points d'accès ont plus de cinq ans, ils pourraient ne pas prendre en charge Passpoint Release 2 ou le flux d'inscription en ligne (OSU). Effectuez un audit matériel complet avant de vous engager sur une plateforme. Purple et GlobalReach fournissent tous deux des matrices de compatibilité matérielle.

Risque : Lacunes de conformité dans la capture de données. Le déploiement d'un Captive Portal sans un flux de consentement GDPR ou CCPA correctement configuré expose le site à un risque réglementaire. Assurez-vous que la plateforme choisie offre des mécanismes de consentement conformes et que vos accords de traitement des données avec le fournisseur sont en place avant la mise en service.

ROI et impact commercial

La transition vers une plateforme WiFi de qualité opérateur offre un impact commercial mesurable selon trois vecteurs principaux.

Réduction des coûts (CapEx et OpEx). Pour les opérateurs de réseaux mobiles (MNO), le déchargement de trafic via des plateformes comme GlobalReach réduit considérablement le CapEx requis pour l'expansion des macro-cellules dans les zones urbaines denses. Pour les opérateurs de sites, l'adoption d'une surcouche agnostique au matériel comme Purple élimine le besoin de mises à niveau matérielles coûteuses. Le niveau Connect gratuit de Purple supprime entièrement les coûts de licence logicielle associés à l'activation d'OpenRoaming, rendant le calcul du ROI simple pour les sites disposant déjà de matériel compatible Passpoint.

Génération de revenus et marketing. Au-delà de la connectivité de base, des plateformes comme Purple offrent de solides capacités de Guest WiFi et d' WiFi Analytics . La capture de données de première partie de manière conforme au GDPR permet aux équipes marketing de déclencher des campagnes automatisées basées sur le temps de présence et la fréquentation, stimulant les visites répétées et augmentant les dépenses dans les environnements de Retail et d' Hospitality . Pour les grands opérateurs de sites, la capacité d'offrir du WiFi sponsorisé et de la publicité dans le portail (une force de GlobalReach) constitue une source de revenus directe supplémentaire.

Atténuation des risques et conformité. Le déploiement d'un chiffrement de niveau entreprise (WPA3-Enterprise, 802.1X) protège le site de la responsabilité associée aux violations de données sur les réseaux ouverts. Il assure également la conformité avec les réglementations strictes en matière de protection des données (GDPR, CCPA) et les normes de l'industrie (PCI DSS). Le coût d'une seule violation de données ou d'une amende réglementaire dépasse de loin l'investissement dans une plateforme WiFi conforme et de qualité opérateur.

Pour le positionnement intérieur et les services basés sur la localisation qui étendent la valeur de votre investissement WiFi, consultez notre guide sur le Système de positionnement intérieur : UWB, BLE et WiFi , et pour les déploiements spécifiques au transport, notre guide sur les Solutions WiFi d'entreprise embarquées fournit des modèles d'architecture pertinents.

Références

[1] GlobalReach Technology, « Pourquoi utiliser Passpoint pour le déchargement Wi-Fi », globalreachtech.com. [2] Purple AI, « WiFi sans mot de passe : EAP-TLS, iPSK et authentification par certificat », purple.ai. [3] Purple AI, « L'initiative gratuite de Purple pour accélérer l'adoption d'OpenRoaming™ par les entreprises », purple.ai, 21 nov. 2025. [4] GlobalReach Technology, « GlobalReach Passpoint », globalreachtech.com. [5] Wireless Broadband Alliance, « Inscription au profil WBA OpenRoaming », wballiance.com.

Termes clés et définitions

WBA OpenRoaming

A Wireless Broadband Alliance (WBA) standard that enables devices to automatically and securely connect to participating WiFi networks using a federated identity model, without requiring manual login. It uses IEEE 802.1X and Passpoint (Hotspot 2.0) as its technical foundation.

IT teams encounter this when evaluating carrier-grade WiFi platforms. It matters because it eliminates the need for captive portal logins for returning users, significantly improving the user experience and security posture of public WiFi deployments.

Identity Provider (IDP)

In the context of WBA OpenRoaming, an IDP is an organisation that issues and manages the digital credentials (certificates or profiles) that allow a user's device to authenticate automatically to any participating OpenRoaming network. Both Purple and GlobalReach are verified OpenRoaming IDPs.

IT teams encounter this when configuring OpenRoaming. The choice of IDP determines the cost model and the scope of the user profile network available to the venue.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance certification programme that defines a set of protocols (based on IEEE 802.11u and IEEE 802.1X) for seamless, secure WiFi onboarding. Passpoint-enabled devices automatically discover and connect to compatible networks using pre-provisioned credentials, without requiring user interaction.

IT teams encounter this when designing enterprise WiFi networks that need to eliminate captive portal friction. It is the technical foundation for both WBA OpenRoaming and carrier offload deployments.

Carrier Offload

The process by which a Mobile Network Operator (MNO) routes cellular data traffic from its macro-cell network onto a WiFi network, reducing load on the cellular infrastructure and improving service quality for subscribers. Passpoint and EAP-SIM/AKA are the key enabling technologies.

IT teams at municipalities and large venue operators encounter this when negotiating with MNO partners. It matters because it can provide a revenue stream for the venue operator and reduce CapEx for the MNO.

RADIUS-as-a-Service

A cloud-hosted implementation of the Remote Authentication Dial-In User Service (RADIUS) protocol, eliminating the need for venue operators to deploy and manage on-premises RADIUS servers. The service handles authentication, authorisation, and accounting (AAA) for WiFi connections.

IT teams encounter this when deploying IEEE 802.1X-based WiFi without the budget or expertise to manage on-premises AAA infrastructure. Purple's RADIUS-as-a-Service is a key enabler for its hardware-agnostic deployment model.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

An EAP method that uses X.509 certificates on both the client and server to provide mutual authentication. It is considered the most secure EAP method for WiFi authentication and is the foundation of Purple's SecurePass passwordless WiFi product.

IT teams encounter this when deploying enterprise-grade, passwordless WiFi. It requires a Public Key Infrastructure (PKI) to issue and manage client certificates, which Purple abstracts via its cloud platform.

MAC Randomisation

A privacy feature in modern mobile operating systems (iOS 14+, Android 10+) that causes the device to use a different, randomised MAC address each time it connects to a WiFi network. This prevents tracking across networks and over time, but breaks legacy captive portal systems that rely on MAC addresses for user identification.

IT teams encounter this when diagnosing why returning users are repeatedly prompted to log in to the captive portal. The only reliable mitigation is profile-based authentication via Passpoint or EAP-TLS.

Online Sign-Up (OSU)

A Passpoint Release 2 feature that allows users to provision a Passpoint credential (certificate or username/password) directly from a device, without requiring a separate app or manual configuration. The device discovers the OSU server via the WiFi network and completes the provisioning process automatically.

IT teams encounter this when deploying Passpoint for the first time. OSU is the mechanism by which first-time users transition from a captive portal to a persistent Passpoint profile, enabling seamless reconnection on future visits.

IEEE 802.1X

An IEEE standard for port-based network access control, providing an authentication framework for devices connecting to a LAN or WLAN. It requires a supplicant (client device), an authenticator (access point), and an authentication server (RADIUS) to complete the authentication exchange.

IT teams encounter this as the foundational standard for enterprise WiFi security. It is the basis for WPA2-Enterprise, WPA3-Enterprise, and Passpoint deployments, and is a prerequisite for any carrier-grade WiFi platform.

Études de cas

A 500-room conference hotel in central London is running a legacy open SSID with a basic captive portal. The IT director needs to replace it with a solution that meets GDPR requirements, handles up to 3,000 concurrent users during large events, and provides the marketing team with footfall analytics. The hotel uses Cisco Meraki access points. What is the recommended deployment path?

The recommended path is to deploy Purple as a cloud-native overlay on the existing Meraki infrastructure. Step 1: Configure the Meraki dashboard to point to Purple's cloud RADIUS servers using the standard Meraki captive portal integration. Step 2: Build a branded captive portal using Purple's drag-and-drop editor, configuring GDPR-compliant data capture with explicit consent mechanisms. Step 3: Enable OpenRoaming under Purple's free Connect licence, broadcasting the OpenRoaming OI alongside the standard SSID. Step 4: Configure a secondary Passpoint SSID for returning users who have already completed the OSU flow, enabling automatic, seamless reconnection. Step 5: Connect Purple's analytics dashboard to the marketing team's CRM for automated campaign triggers based on dwell time and visit frequency. The entire deployment can be completed in days, not weeks, with no additional hardware investment and zero software licensing costs for the Connect tier.

A major city municipality is deploying free public WiFi across 200 kiosks and transport hubs, with the goal of providing carrier offload for a Tier 1 MNO partner. The MNO requires deep integration with their subscriber identity management (SIM-based authentication) and wants to monetise the WiFi estate through roaming agreements. What platform should the municipality evaluate?

This deployment profile maps directly to GlobalReach Technology's core competency. Step 1: Engage GlobalReach's professional services team to scope the MNO integration requirements, specifically the RADIUS proxy configuration needed to route SIM-based authentication (EAP-SIM/AKA) to the MNO's Home Subscriber Server (HSS). Step 2: Deploy GlobalReach's Odyssys platform as the AAA backbone, configuring it to handle both captive portal onboarding for non-SIM devices and Passpoint/OpenRoaming for SIM-capable devices. Step 3: Configure the OpenRoaming federation to allow the MNO's subscribers to automatically connect to the municipal WiFi network using their cellular identity. Step 4: Establish roaming agreements through GlobalReach's managed roaming service to allow the municipality to monetise the WiFi estate by providing coverage to the MNO's subscribers. Step 5: Deploy GlobalReach's analytics dashboard to provide the municipality with session data and the MNO with offload reporting.

Analyse de scénario

Q1. A regional retail chain with 80 stores across the UK is currently running WPA2-PSK on all guest networks. Their IT team has reported that approximately 40% of guest WiFi sessions are from returning customers who are repeatedly prompted to enter the shared password. The marketing director wants to use WiFi data for footfall analytics and automated loyalty campaigns. The stores use a mix of Aruba and Ubiquiti access points. What is the recommended platform strategy, and what specific technical changes are required?

💡 Astuce :Consider the MAC randomisation implications of the current WPA2-PSK setup, and evaluate which platform's pricing model and hardware compatibility best suits an 80-store rollout.

Afficher l'approche recommandée

The recommended strategy is to deploy Purple as a hardware-agnostic overlay across all 80 stores. The current WPA2-PSK setup is fundamentally broken for returning user identification due to MAC randomisation in iOS 14+ and Android 10+. The solution requires: (1) Deploying Purple's cloud RADIUS on both Aruba and Ubiquiti APs via standard 802.1X configuration; (2) Replacing the shared PSK with a captive portal for first-time visitors, capturing GDPR-compliant first-party data; (3) Enabling OpenRoaming under Purple's free Connect licence, so returning customers who have completed the OSU flow reconnect automatically and securely without any login prompt; (4) Connecting Purple's analytics dashboard to the marketing team's CRM for automated loyalty campaign triggers. The free Connect tier makes the business case straightforward for an 80-store rollout. If the marketing director requires advanced segmentation and automated campaign triggers, the Engage tier should be evaluated. GlobalReach is not the recommended choice here as the retail chain does not require MNO carrier offload or bespoke carrier engineering.

Q2. A national rail operator is deploying WiFi across 150 stations and wants to offer seamless connectivity to passengers who are subscribers of three different MNO partners. The MNOs want their subscribers to connect automatically using their SIM credentials, without any captive portal interaction. The operator also wants to provide a captive portal for non-subscriber passengers. Which platform is most appropriate, and what are the key technical integration requirements?

💡 Astuce :The requirement for SIM-based authentication (EAP-SIM/AKA) and MNO subscriber identity management is the critical differentiator in this scenario.

Afficher l'approche recommandée

GlobalReach Technology is the most appropriate platform for this deployment. The requirement for SIM-based authentication (EAP-SIM/AKA) and integration with three MNOs' Home Subscriber Servers (HSS) requires carrier-grade RADIUS engineering that GlobalReach has demonstrated at scale in comparable deployments (London Underground, AT&T LinkNYC). The key technical integration requirements are: (1) Deploying GlobalReach's Odyssys platform as the AAA backbone at each station; (2) Configuring RADIUS proxy rules to route EAP-SIM/AKA authentication requests to each MNO's HSS; (3) Establishing OpenRoaming federation agreements with each MNO to allow their subscribers to roam onto the station WiFi; (4) Configuring a separate captive portal SSID for non-subscriber passengers, with GDPR-compliant data capture; (5) Establishing commercial roaming agreements through GlobalReach's managed roaming service to define the revenue-sharing model with each MNO. Purple is not the recommended choice here because it does not natively support EAP-SIM/AKA at the depth required for direct MNO HSS integration.

Q3. A large outdoor music festival is planning to deploy temporary WiFi infrastructure for 50,000 attendees over three days. The event organiser wants to capture attendee data for post-event marketing, offer sponsored WiFi with branded captive portals for two corporate sponsors, and ensure the network is secure and GDPR-compliant. The deployment uses hired Cisco Meraki access points. What platform and configuration approach would you recommend?

💡 Astuce :Consider the temporary nature of the deployment, the sponsored WiFi requirement, and the GDPR compliance obligation when evaluating both platforms.

Afficher l'approche recommandée

Purple is the recommended platform for this deployment. The temporary nature of the event, the Meraki hardware, and the requirement for GDPR-compliant data capture with marketing automation all align with Purple's strengths. The recommended configuration is: (1) Deploy Purple's cloud RADIUS on the hired Meraki APs — no hardware changes required; (2) Build two branded captive portal journeys using Purple's drag-and-drop editor, one for each corporate sponsor, with sponsor branding and GDPR-compliant consent flows; (3) Configure GDPR-compliant data capture to collect attendee email addresses and opt-in consent for post-event marketing; (4) Enable OpenRoaming under the free Connect licence to allow attendees who are already OpenRoaming users to connect automatically and securely; (5) Use Purple's analytics dashboard to monitor concurrent user counts and session data in real time during the event; (6) Export the GDPR-compliant attendee data to the event organiser's CRM post-event for automated follow-up campaigns. The free Connect tier and the ability to deploy on hired hardware without a long-term contract make Purple the practical choice for a temporary event deployment. GlobalReach's enterprise contract model is not suited to a three-day event deployment.