Purple vs GlobalReach Technology: Carrier-Grade WiFi im Vergleich

Dieser Leitfaden bietet einen maßgeblichen technischen Vergleich von Purple und GlobalReach Technology hinsichtlich Captive Portal-Funktionen, WBA OpenRoaming-Bereitschaft, Carrier-Offload-Architektur und Geschäftsmodellen. Er richtet sich an IT-Manager, Netzwerkarchitekten und CTOs in Hotels, Einzelhandelsketten, Stadien und Kommunen, die in diesem Quartal eine Plattformentscheidung treffen müssen. Das Kernergebnis ist, dass GlobalReach zwar bei tiefgreifendem MNO Carrier-Offload und der Autorenschaft von Standards führend ist, Purple jedoch den Markt mit einem hardwareunabhängigen Overlay und einem wirklich kostenlosen OpenRoaming Identity Provider-Tier aufmischt, wodurch Carrier-Grade WiFi für jeden Standort ohne anfängliche Softwarelizenzkosten zugänglich wird.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für die Geschäftsleitung

- Technischer Tiefen-Einblick

- Architektur und Standardkonformität

- Der OpenRoaming-Paradigmenwechsel

- Plattformvergleich auf einen Blick

- Implementierungsleitfaden

- Phase 1: Netzwerkanalyse und Hardware-Kompatibilität

- Phase 2: RADIUS- und AAA-Konfiguration

- Phase 3: Captive Portal und Design der User Journey

- Phase 4: OpenRoaming-Aktivierung

- Phase 5: Analysen, Überwachung und Optimierung

- Best Practices

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

- Referenzen

Zusammenfassung für die Geschäftsleitung

Die Ära offener, unverschlüsselter Gast-WiFi-Netzwerke ist vorbei. Mit steigenden Nutzererwartungen und einer sich entwickelnden Bedrohungslandschaft stehen Betreiber von Veranstaltungsorten und IT-Manager vor einem kritischen Übergang von veralteten Captive Portals zu sicheren, Carrier-Grade WiFi-Architekturen wie Passpoint (Hotspot 2.0) und WBA OpenRoaming. Dieser Leitfaden bietet eine maßgebliche technische Referenz, die zwei Hauptakteure im Bereich Carrier-Grade WiFi und Captive Portal vergleicht: Purple und GlobalReach Technology.

Für IT-Manager, Netzwerkarchitekten und CTOs in großen öffentlichen Einrichtungen, Einzelhandelsketten , Hotelgruppen und Kommunen bestimmt die Wahl zwischen diesen Plattformen die Entwicklung von Netzwerksicherheit, Benutzererfahrung und kommerziellem ROI. Während GlobalReach Technology eine beeindruckende, maßgeschneiderte Plattform bietet, die tief in die Infrastruktur von Mobilfunknetzbetreibern (MNO) für den Mobilfunk-Offload integriert ist, mischt Purple den Markt mit einem hardwareunabhängigen, Cloud-nativen Intelligenz-Overlay auf. Entscheidend ist, dass Purple den Zugang zu sicherem Roaming demokratisiert hat, indem es seine Connect-Plattform und OpenRoaming Identity Provider (IDP)-Dienste vollständig kostenlos und ohne Softwarelizenzgebühren anbietet, was die Einführung der profilbasierten Authentifizierung in Unternehmensumgebungen beschleunigt.

Dieser Referenzleitfaden beleuchtet die technische Architektur, die Implementierungsrealitäten und die geschäftlichen Auswirkungen beider Plattformen und bietet umsetzbare Anleitungen für die Bereitstellung von sicherem, konformem und kommerziell tragfähigem öffentlichem WiFi in diesem Quartal.

Technischer Tiefen-Einblick

Architektur und Standardkonformität

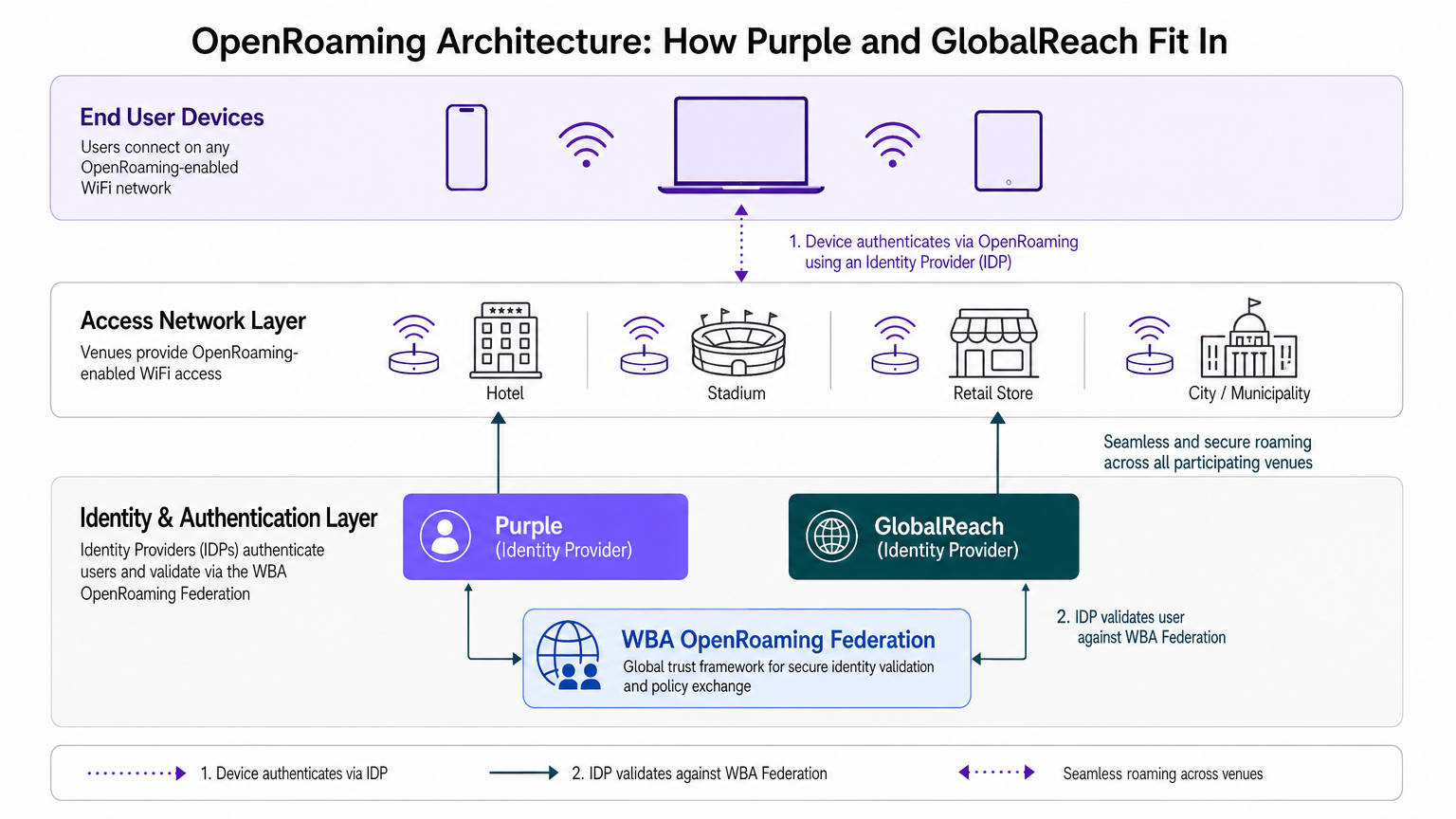

Sowohl Purple als auch GlobalReach Technology basieren auf IEEE 802.1X und dem Extensible Authentication Protocol (EAP), bieten Verschlüsselung auf Unternehmensniveau und mindern die Risiken, die mit offenen SSIDs verbunden sind, wie Evil Twin-Angriffe und nicht autorisierte Access Points. Beide Plattformen sind verifizierte Identity Provider (IDPs) innerhalb der Wireless Broadband Alliance (WBA) OpenRoaming-Föderation und unterstützen Passpoint (Hotspot 2.0) für ein nahtloses, automatisches Onboarding.

GlobalReach Technology: Der Carrier-First-Ansatz

Die Odyssys-Plattform von GlobalReach ist für massive Skalierbarkeit und komplexe Roaming-Vereinbarungen konzipiert und bedient hauptsächlich MNOs, MVNOs und große Kommunen. Ihre Referenzimplementierungen umfassen LinkNYC in Manhattan, die London Underground und Carrier-Offload-Programme für AT&T und Virgin Media. Ihre Architektur basiert auf einer proprietären Cloud-RADIUS- und AAA-Infrastruktur, die für die Bewältigung von hochvolumigem Carrier-Offload ausgelegt ist. GlobalReach zeichnet sich in Szenarien aus, die eine maßgeschneiderte Entwicklung erfordern, um WiFi nahtlos in das Kernnetzwerk eines Telekommunikationsunternehmens zu integrieren, wodurch mobiler Datenverkehr auf Hochleistungs-WiFi ausgeladen werden kann, um CapEx zu sparen und die Serviceleistung zu verbessern. Ihre Captive Portal-Funktionen sind robust und unterstützen gesponsertes WiFi, die Einbindung von Videoanzeigen und komplexe Richtlinien zur erneuten Annahme von Geschäftsbedingungen über mehrere Veranstaltungsortketten hinweg. Entscheidend ist, dass GlobalReach im WBA-Vorstand sitzt und ihr Führungsteam die Passpoint- und Hotspot 2.0-Standards mitverfasst hat – eine Expertise, die ihnen eine unübertroffene technische Autorität im Carrier-Grade-Segment verleiht.

Purple: Das hardwareunabhängige Overlay

Purple betrachtet Carrier-Grade WiFi als ein Cloud-natives Intelligenz-Overlay, das sich in bestehende Infrastrukturen integriert – sei es Cisco, Meraki, Aruba, Ruckus oder Ubiquiti. Dieses infrastrukturunabhängige Modell eliminiert die Notwendigkeit, Access Points auszutauschen. Das SecurePass-Produkt von Purple nutzt EAP-TLS, iPSK und Passpoint, um eine passwortlose, profilbasierte Authentifizierung zu ermöglichen. Durch die Abstraktion komplexer RADIUS-Infrastruktur zu RADIUS-as-a-Service ermöglicht Purple Veranstaltungsorten die Bereitstellung von Sicherheit auf Unternehmensniveau, ohne Zertifizierungsstellen oder lokale RADIUS-Server verwalten zu müssen. Darüber hinaus erzeugt Purples globale Nutzerbasis von über 440 Millionen Profilen einen Netzwerkeffekt, der es wiederkehrenden Nutzern ermöglicht, sich nahtlos an verschiedenen Orten zu verbinden und so den Herausforderungen der MAC-Randomisierung in modernen mobilen Betriebssystemen (iOS 14+) effektiv entgegenzuwirken. Purples DNS-basierte Werbe- und Tracker-Blockierung kann bis zu 38 % der Netzwerkbandbreite zurückgewinnen und bietet neben Sicherheitsverbesserungen einen spürbaren operativen Vorteil.

Der OpenRoaming-Paradigmenwechsel

WBA OpenRoaming transformiert das WiFi-Erlebnis, indem es Geräten ermöglicht, sich automatisch und sicher mit teilnehmenden Netzwerken über ein föderiertes Identitätsmodell zu verbinden. Mehr als 3.000 OpenRoaming-Zertifikate wurden ausgestellt, und über 800 Endgeräte nutzen den Standard heute aktiv.

"WBA OpenRoaming definiert öffentliches Gast-WiFi neu, indem es jedem Nutzer ein nahtloses, automatisches und sicheres Erlebnis ermöglicht... durch den Abbau finanzieller und technischer Barrieren erheben wir WiFi zu einem vertrauenswürdigen globalen Dienstprogramm." — Tiago Rodrigues, Präsident und CEO, Wireless Broadband Alliance.

Obwohl beide Anbieter OpenRoaming als verifizierte IDPs unterstützen, unterscheiden sich ihre Geschäftsmodelle erheblich. GlobalReach arbeitet typischerweise mit einem Unternehmenskontraktmodell mit maßgeschneiderten Preisen und professionellen Dienstleistungen, passend für den MNO- und Großbetreibermarkt. Im Gegensatz dazu hat Purple den Markt aufgemischt, indem es seine Einstiegsplattform Connect und die OpenRoaming-Aktivierung vollständig kostenlos und ohne Softwarelizenzgebühren anbietet. Dieser strategische Schritt beseitigt finanzielle Hürden für Veranstaltungsorte und ermöglicht es jedem Hotel, Einzelhandelsgeschäft oder jeder Kommune, als OpenRoaming-Hotspot zu fungieren und Purple als kostenlosen IDP zu nutzen, wodurch der Zugang zu sicherer, nahtloser Konnektivität demokratisiert wird.

Plattformvergleich auf einen Blick

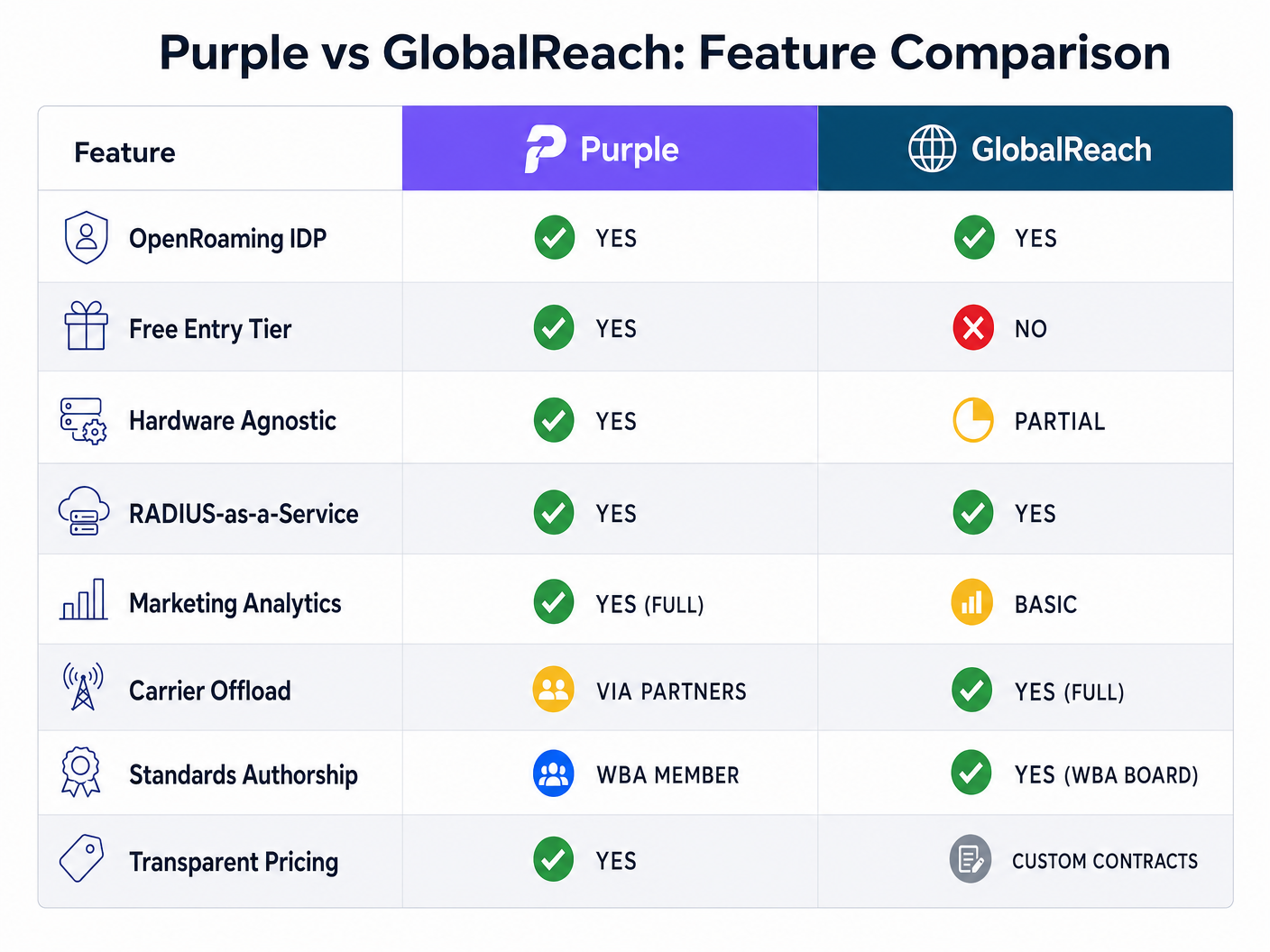

| Funktion | Purple | GlobalReach |

|---|---|---|

| WBA OpenRoaming IDP | Ja (kostenlos under Connect) | Ja (Unternehmensvertrag) |

| Kostenloser Einstiegstarif | Ja (Connect) | Nein |

| Hardware-agnostisch | Ja (vollständiges Overlay) | Teilweise (Anbieterintegrationen) |

| RADIUS-as-a-Service | Ja (cloud-nativ) | Ja (öffentliche/private Cloud) |

| Marketing-Analysen | Vollständig (Heatmaps, Verweildauer, Automatisierung) | Basis (Sitzungs- und Präsenzdaten) |

| Carrier Offload (MNO) | Über Partner | Ja (nativ, im großen Maßstab bewährt) |

| Standard-Autorenschaft | WBA-Mitglied | WBA-Vorstandsmitglied, Passpoint-Mitautor |

| Transparente Preisgestaltung | Ja | Kundenspezifische Unternehmensverträge |

| DNS-Level-Filterung | Ja (38% Bandbreitenrückgewinnung) | Nicht veröffentlicht |

| Benutzerprofilnetzwerk | Über 440 Mio. Profile | Nicht veröffentlicht |

Implementierungsleitfaden

Die Bereitstellung einer Carrier-Grade WiFi-Lösung erfordert sorgfältige Planung und Ausführung. Die folgenden Phasen skizzieren einen anbieterneutralen Ansatz und heben spezifische Integrationspunkte für Purple und GlobalReach hervor.

Phase 1: Netzwerkanalyse und Hardware-Kompatibilität

Bevor Sie eine Plattform auswählen, bewerten Sie Ihre bestehende Wireless LAN Controller (WLC)- und Access Point (AP)-Infrastruktur. Vergewissern Sie sich, dass Ihre APs Passpoint (Hotspot 2.0) und IEEE 802.1X unterstützen. Die meisten modernen Enterprise-APs von Cisco, Aruba und Meraki sind Passpoint-fähig. Purple ist streng hardware-agnostisch und funktioniert als Overlay, wodurch keine Hardwareänderungen erforderlich sind. GlobalReach ist ebenfalls hochkompatibel, erfordert jedoch möglicherweise eine tiefere Integration für spezifische Carrier-Offload-Szenarien. Wenn Sie ein Transport -Betreiber sind, der in Zügen oder Bussen eingesetzt wird, stellen Sie sicher, dass Ihre mobilen Router (z. B. Cradlepoint, Teldat) von Ihrer gewählten Plattform unterstützt werden. Für Healthcare -Umgebungen überprüfen Sie, ob Ihr Netzwerksegmentierungsdesign separate Gast- und Klinik-SSIDs zulässt, bevor Sie OpenRoaming im Gastnetzwerk aktivieren.

Phase 2: RADIUS- und AAA-Konfiguration

Eine sichere Authentifizierung basiert auf einer robusten RADIUS-Infrastruktur. Konfigurieren Sie Ihren WLC so, dass er auf die von Ihrem gewählten Anbieter bereitgestellten Cloud-RADIUS-Server verweist. Richten Sie sichere Tunnel (RadSec) ein, falls dies von Ihren Sicherheitsrichtlinien, insbesondere für PCI DSS-konforme Umgebungen, gefordert wird. Beide Plattformen bieten Cloud-gehostetes RADIUS. Purple abstrahiert dies zu RADIUS-as-a-Service und vereinfacht die Bereitstellung für IT-Teams ohne spezielle Expertise im Identitätsmanagement. GlobalReach bietet sowohl öffentliche als auch private Cloud-RADIUS-Optionen, die zusätzlich zu WiFi auch VPN- und Firewall-Authentifizierung unterstützen, was für komplexe Unternehmensumgebungen relevant ist.

Phase 3: Captive Portal und Design der User Journey

Auch mit Passpoint ist ein Captive Portal oft für das anfängliche Onboarding, die Annahme von Nutzungsbedingungen oder den Fallback-Zugang für Nicht-Passpoint-Geräte erforderlich. Gestalten Sie eine klare, markengerechte Captive Portal Journey. Stellen Sie die Einhaltung lokaler Datenschutzbestimmungen (GDPR, CCPA) während der Datenerfassung sicher. Für spezifische regionale Hinweise verweisen wir auf Ressourcen wie PIPEDA Compliance for Guest WiFi in Canada . Purple bietet einen Drag-and-Drop-Splashpage-Editor mit robuster Marketing-Automatisierungs-Integration. GlobalReach bietet vorgefertigte Vorlagen und einen Content Manager, der für gesponserte WiFi- und Video-Werbekampagnen geeignet ist.

Phase 4: OpenRoaming-Aktivierung

Ermöglichen Sie nahtloses Roaming, um die Benutzererfahrung und Sicherheit zu verbessern. Registrieren Sie sich als OpenRoaming-Teilnehmer und konfigurieren Sie Ihr Netzwerk so, dass es den OpenRoaming Organisation Identifier (OI) sendet und Authentifizierungsanfragen an Ihren IDP weiterleitet. Mit Purple Connect wird diese Phase erheblich vereinfacht, da Purple als kostenloser IDP fungiert. Veranstaltungsorte können OpenRoaming aktivieren, ohne zusätzliche Softwarelizenzgebühren zu verursachen. Bei GlobalReach-Implementierungen ist die OpenRoaming-Aktivierung Teil des Unternehmensvertrags und beinhaltet in der Regel die Beauftragung von professionellen Dienstleistungen.

Phase 5: Analysen, Überwachung und Optimierung

Nach der Bereitstellung legen Sie eine Basislinie für wichtige Metriken fest: gleichzeitige Benutzerzahlen, Authentifizierungserfolgsraten, Sitzungsdauer und RADIUS-Latenz. Die WiFi Analytics -Plattform von Purple bietet Heatmaps, Verweildaueranalysen und Besucherfrequenzdaten, die direkt in Marketing-Automatisierungs-Workflows eingespeist werden können. Für Guest WiFi -Umgebungen sind diese Daten entscheidend, um den ROI nachzuweisen und die User Journey zu optimieren. Bei IoT-lastigen Implementierungen sollten Sie berücksichtigen, wie Ihre gewählte Plattform das Onboarding von Geräten im großen Maßstab handhabt – ein Thema, das in unserem Internet of Things Architecture: A Complete Guide ausführlich behandelt wird.

Best Practices

Profilbasierte Authentifizierung priorisieren. Verabschieden Sie sich von offenen SSIDs und gemeinsam genutzten Passwörtern (WPA2-PSK). Implementieren Sie EAP-TLS, iPSK oder Passpoint, um sicherzustellen, dass jeder Benutzer oder jedes Gerät eine eindeutige, kryptografisch überprüfbare Identität besitzt. Dies ist die wirkungsvollste Sicherheitsverbesserung, die Veranstaltungsbetreibern heute zur Verfügung steht.

Hardware-Agnostizismus fördern. Vermeiden Sie Vendor Lock-in, indem Sie ein intelligentes Overlay wählen, das sich in Ihre bestehenden APs und Controller integriert. Dies schützt Ihre CapEx-Investitionen und bietet Flexibilität für zukünftige Hardware-Erneuerungen. Das infrastrukturagnostische Modell von Purple ist das deutlichste Beispiel für diesen Ansatz auf dem Markt.

Netzwerkeffekte nutzen. Wählen Sie einen Identitätsanbieter mit einer großen bestehenden Benutzerbasis. Mit über 440 Millionen Profilen erhöht Purple die Wahrscheinlichkeit, dass Besucher Ihres Veranstaltungsortes automatisch über bestehende Profile verbunden werden, was die Onboarding-Reibung reduziert und die Benutzererfahrung vom ersten Tag an verbessert.

DNS-Level-Filterung implementieren. Verbessern Sie die Sicherheit und optimieren Sie die Bandbreite, indem Sie bösartige Domains, Anzeigen und Tracker auf DNS-Ebene blockieren. Dies kann erhebliche Netzwerkkapazitäten zurückgewinnen und Benutzer vor Phishing-Angriffen schützen, was besonders in öffentlichen WiFi-Umgebungen mit hoher Dichte relevant ist.

Planen Sie für MAC Randomisierung. iOS 14+ und Android 10+ randomisieren MAC-Adressen standardmäßig. Jede Implementierung, die sich auf MAC-basiertes Tracking für nahtlose Rückkehrbesuche verlässt, wird fehlschlagen. Die einzige zuverlässige Abhilfe ist die profilbasierte Authentifizierung über Passpoint oder EAP-TLS.

Dokumentieren Sie Ihre Datenaufbewahrungsrichtlinien. Sowohl die GDPR als auch die CCPA stellen strenge Anforderungen an die Erfassung und Speicherung von Nutzerdaten während des WiFi-Onboardings. Stellen Sie sicher, dass Ihre Captive Portal-Datenerfassung vor dem Go-Live konform ist, und etablieren Sie klare Workflows für die Datenaufbewahrung und -löschung.

Fehlerbehebung & Risikominderung

Risiko: MAC Randomisierung unterbricht Analysen und nahtlose Wiederverbindung. Moderne Betriebssystemfunktionen (iOS 14+, Android 10+) randomisieren MAC-Adressen, was das traditionelle Captive Portal-Tracking unterbricht und Benutzer dazu zwingt, sich wiederholt anzumelden. Die Abhilfe besteht in der Bereitstellung von Passpoint/OpenRoaming. Da die Authentifizierung auf einem kryptografischen Profil und nicht auf einer MAC-Adresse basiert, bleibt die Identität des Benutzers konsistent, auch wenn sich die MAC-Adresse des Geräts ändert.

Risiko: Rogue Access Points (Evil Twins). Angreifer senden eine SSID, die mit dem Netzwerk Ihres Standorts identisch ist, um Benutzeranmeldeinformationen und Datenverkehr abzufangen. IEEE 802.1X und Passpoint erfordern, dass das Client-Gerät die Identität des Netzwerks (über Serverzertifikate) überprüft, bevor eine Verbindung hergestellt wird, wodurch die Evil Twin-Bedrohung vollständig neutralisiert wird. Dies ist eine grundlegende Sicherheitsverbesserung gegenüber jedem offenen SSID- oder WPA2-PSK-Netzwerk.

Risiko: Hohe Latenz bei Cloud RADIUS. Langsame Authentifizierungsantworten von Cloud RADIUS-Servern können zu Verbindungs-Timeouts und einer schlechten Benutzererfahrung führen, insbesondere in Umgebungen mit hoher Dichte wie Stadien. Stellen Sie sicher, dass Ihr Anbieter eine global verteilte, hochverfügbare RADIUS-Infrastruktur bereitstellt. Überwachen Sie die Authentifizierungslatenzmetriken im Dashboard der Plattform und legen Sie SLA-Anforderungen vor der Vertragsunterzeichnung fest.

Risiko: Passpoint-Kompatibilität auf älterer Hardware. Wenn Ihre Access Points älter als fünf Jahre sind, unterstützen sie möglicherweise Passpoint Release 2 oder den Online Sign-Up (OSU)-Flow nicht. Führen Sie ein vollständiges Hardware-Audit durch, bevor Sie sich für eine Plattform entscheiden. Sowohl Purple als auch GlobalReach stellen Hardware-Kompatibilitätsmatrizen bereit.

Risiko: Compliance-Lücken bei der Datenerfassung. Die Bereitstellung eines Captive Portal ohne einen ordnungsgemäß konfigurierten GDPR- oder CCPA-Zustimmungsfluss setzt den Standort regulatorischen Risiken aus. Stellen Sie sicher, dass Ihre gewählte Plattform konforme Zustimmungsmechanismen bietet und dass Ihre Datenverarbeitungsvereinbarungen mit dem Anbieter vor dem Go-Live vorhanden sind.

ROI & Geschäftsauswirkungen

Der Übergang zu einer Carrier-Grade WiFi-Plattform liefert messbare Geschäftsauswirkungen über drei Hauptvektoren.

Kostenreduzierung (CapEx und OpEx). Für MNOs reduziert die Carrier-Entlastung über Plattformen wie GlobalReach die für die Makrozellenexpansion in dicht besiedelten städtischen Gebieten erforderlichen CapEx erheblich. Für Standortbetreiber eliminiert die Einführung eines hardwareunabhängigen Overlays wie Purple die Notwendigkeit teurer Hardware-Upgrades. Purples kostenloser Connect-Tier eliminiert die mit der OpenRoaming-Aktivierung verbundenen Softwarelizenzkosten vollständig, wodurch die ROI-Berechnung für Standorte mit vorhandener Passpoint-fähiger Hardware unkompliziert wird.

Umsatzgenerierung und Marketing. Über die grundlegende Konnektivität hinaus bieten Plattformen wie Purple robuste Guest WiFi - und WiFi Analytics -Funktionen. Die GDPR-konforme Erfassung von Erstanbieterdaten ermöglicht es Marketingteams, automatisierte Kampagnen basierend auf Verweildauer und Besucherfrequenz auszulösen, was zu wiederholten Besuchen und erhöhten Ausgaben in Einzelhandels- und Gastgewerbeumgebungen führt. Für große Standortbetreiber bietet die Möglichkeit, gesponsertes WiFi und In-Portal-Werbung (eine Stärke von GlobalReach) einen zusätzlichen direkten Umsatzstrom.

Risikominderung und Compliance. Der Einsatz von Unternehmensverschlüsselung (WPA3-Enterprise, 802.1X) schützt den Standort vor Haftung im Zusammenhang mit Datenlecks in offenen Netzwerken. Er gewährleistet auch die Einhaltung strenger Datenschutzbestimmungen (GDPR, CCPA) und Industriestandards (PCI DSS). Die Kosten eines einzelnen Datenlecks oder einer behördlichen Strafe übersteigen die Investition in eine konforme, Carrier-Grade WiFi-Plattform bei weitem.

Für Indoor-Positionierung und standortbasierte Dienste, die den Wert Ihrer WiFi-Investition erweitern, lesen Sie unseren Leitfaden zu Indoor Positioning System: UWB, BLE, & WiFi , und für transportspezifische Implementierungen bietet unser Leitfaden zu Enterprise In-Car WiFi Solutions relevante Architekturmuster.

Referenzen

[1] GlobalReach Technology, "Why Use Passpoint for Wi-Fi Offload," globalreachtech.com. [2] Purple AI, "Passwordless WiFi: EAP-TLS, iPSK & Certificate Auth," purple.ai. [3] Purple AI, "Purple's free initiative to accelerate OpenRoaming™ adoption for businesses," purple.ai, 21. Nov. 2025. [4] GlobalReach Technology, "GlobalReach Passpoint," globalreachtech.com. [5] Wireless Broadband Alliance, "WBA OpenRoaming Profile Signup," wballiance.com.

Schlüsselbegriffe & Definitionen

WBA OpenRoaming

A Wireless Broadband Alliance (WBA) standard that enables devices to automatically and securely connect to participating WiFi networks using a federated identity model, without requiring manual login. It uses IEEE 802.1X and Passpoint (Hotspot 2.0) as its technical foundation.

IT teams encounter this when evaluating carrier-grade WiFi platforms. It matters because it eliminates the need for captive portal logins for returning users, significantly improving the user experience and security posture of public WiFi deployments.

Identity Provider (IDP)

In the context of WBA OpenRoaming, an IDP is an organisation that issues and manages the digital credentials (certificates or profiles) that allow a user's device to authenticate automatically to any participating OpenRoaming network. Both Purple and GlobalReach are verified OpenRoaming IDPs.

IT teams encounter this when configuring OpenRoaming. The choice of IDP determines the cost model and the scope of the user profile network available to the venue.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance certification programme that defines a set of protocols (based on IEEE 802.11u and IEEE 802.1X) for seamless, secure WiFi onboarding. Passpoint-enabled devices automatically discover and connect to compatible networks using pre-provisioned credentials, without requiring user interaction.

IT teams encounter this when designing enterprise WiFi networks that need to eliminate captive portal friction. It is the technical foundation for both WBA OpenRoaming and carrier offload deployments.

Carrier Offload

The process by which a Mobile Network Operator (MNO) routes cellular data traffic from its macro-cell network onto a WiFi network, reducing load on the cellular infrastructure and improving service quality for subscribers. Passpoint and EAP-SIM/AKA are the key enabling technologies.

IT teams at municipalities and large venue operators encounter this when negotiating with MNO partners. It matters because it can provide a revenue stream for the venue operator and reduce CapEx for the MNO.

RADIUS-as-a-Service

A cloud-hosted implementation of the Remote Authentication Dial-In User Service (RADIUS) protocol, eliminating the need for venue operators to deploy and manage on-premises RADIUS servers. The service handles authentication, authorisation, and accounting (AAA) for WiFi connections.

IT teams encounter this when deploying IEEE 802.1X-based WiFi without the budget or expertise to manage on-premises AAA infrastructure. Purple's RADIUS-as-a-Service is a key enabler for its hardware-agnostic deployment model.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

An EAP method that uses X.509 certificates on both the client and server to provide mutual authentication. It is considered the most secure EAP method for WiFi authentication and is the foundation of Purple's SecurePass passwordless WiFi product.

IT teams encounter this when deploying enterprise-grade, passwordless WiFi. It requires a Public Key Infrastructure (PKI) to issue and manage client certificates, which Purple abstracts via its cloud platform.

MAC Randomisation

A privacy feature in modern mobile operating systems (iOS 14+, Android 10+) that causes the device to use a different, randomised MAC address each time it connects to a WiFi network. This prevents tracking across networks and over time, but breaks legacy captive portal systems that rely on MAC addresses for user identification.

IT teams encounter this when diagnosing why returning users are repeatedly prompted to log in to the captive portal. The only reliable mitigation is profile-based authentication via Passpoint or EAP-TLS.

Online Sign-Up (OSU)

A Passpoint Release 2 feature that allows users to provision a Passpoint credential (certificate or username/password) directly from a device, without requiring a separate app or manual configuration. The device discovers the OSU server via the WiFi network and completes the provisioning process automatically.

IT teams encounter this when deploying Passpoint for the first time. OSU is the mechanism by which first-time users transition from a captive portal to a persistent Passpoint profile, enabling seamless reconnection on future visits.

IEEE 802.1X

An IEEE standard for port-based network access control, providing an authentication framework for devices connecting to a LAN or WLAN. It requires a supplicant (client device), an authenticator (access point), and an authentication server (RADIUS) to complete the authentication exchange.

IT teams encounter this as the foundational standard for enterprise WiFi security. It is the basis for WPA2-Enterprise, WPA3-Enterprise, and Passpoint deployments, and is a prerequisite for any carrier-grade WiFi platform.

Fallstudien

A 500-room conference hotel in central London is running a legacy open SSID with a basic captive portal. The IT director needs to replace it with a solution that meets GDPR requirements, handles up to 3,000 concurrent users during large events, and provides the marketing team with footfall analytics. The hotel uses Cisco Meraki access points. What is the recommended deployment path?

The recommended path is to deploy Purple as a cloud-native overlay on the existing Meraki infrastructure. Step 1: Configure the Meraki dashboard to point to Purple's cloud RADIUS servers using the standard Meraki captive portal integration. Step 2: Build a branded captive portal using Purple's drag-and-drop editor, configuring GDPR-compliant data capture with explicit consent mechanisms. Step 3: Enable OpenRoaming under Purple's free Connect licence, broadcasting the OpenRoaming OI alongside the standard SSID. Step 4: Configure a secondary Passpoint SSID for returning users who have already completed the OSU flow, enabling automatic, seamless reconnection. Step 5: Connect Purple's analytics dashboard to the marketing team's CRM for automated campaign triggers based on dwell time and visit frequency. The entire deployment can be completed in days, not weeks, with no additional hardware investment and zero software licensing costs for the Connect tier.

A major city municipality is deploying free public WiFi across 200 kiosks and transport hubs, with the goal of providing carrier offload for a Tier 1 MNO partner. The MNO requires deep integration with their subscriber identity management (SIM-based authentication) and wants to monetise the WiFi estate through roaming agreements. What platform should the municipality evaluate?

This deployment profile maps directly to GlobalReach Technology's core competency. Step 1: Engage GlobalReach's professional services team to scope the MNO integration requirements, specifically the RADIUS proxy configuration needed to route SIM-based authentication (EAP-SIM/AKA) to the MNO's Home Subscriber Server (HSS). Step 2: Deploy GlobalReach's Odyssys platform as the AAA backbone, configuring it to handle both captive portal onboarding for non-SIM devices and Passpoint/OpenRoaming for SIM-capable devices. Step 3: Configure the OpenRoaming federation to allow the MNO's subscribers to automatically connect to the municipal WiFi network using their cellular identity. Step 4: Establish roaming agreements through GlobalReach's managed roaming service to allow the municipality to monetise the WiFi estate by providing coverage to the MNO's subscribers. Step 5: Deploy GlobalReach's analytics dashboard to provide the municipality with session data and the MNO with offload reporting.

Szenarioanalyse

Q1. A regional retail chain with 80 stores across the UK is currently running WPA2-PSK on all guest networks. Their IT team has reported that approximately 40% of guest WiFi sessions are from returning customers who are repeatedly prompted to enter the shared password. The marketing director wants to use WiFi data for footfall analytics and automated loyalty campaigns. The stores use a mix of Aruba and Ubiquiti access points. What is the recommended platform strategy, and what specific technical changes are required?

💡 Hinweis:Consider the MAC randomisation implications of the current WPA2-PSK setup, and evaluate which platform's pricing model and hardware compatibility best suits an 80-store rollout.

Empfohlenen Ansatz anzeigen

The recommended strategy is to deploy Purple as a hardware-agnostic overlay across all 80 stores. The current WPA2-PSK setup is fundamentally broken for returning user identification due to MAC randomisation in iOS 14+ and Android 10+. The solution requires: (1) Deploying Purple's cloud RADIUS on both Aruba and Ubiquiti APs via standard 802.1X configuration; (2) Replacing the shared PSK with a captive portal for first-time visitors, capturing GDPR-compliant first-party data; (3) Enabling OpenRoaming under Purple's free Connect licence, so returning customers who have completed the OSU flow reconnect automatically and securely without any login prompt; (4) Connecting Purple's analytics dashboard to the marketing team's CRM for automated loyalty campaign triggers. The free Connect tier makes the business case straightforward for an 80-store rollout. If the marketing director requires advanced segmentation and automated campaign triggers, the Engage tier should be evaluated. GlobalReach is not the recommended choice here as the retail chain does not require MNO carrier offload or bespoke carrier engineering.

Q2. A national rail operator is deploying WiFi across 150 stations and wants to offer seamless connectivity to passengers who are subscribers of three different MNO partners. The MNOs want their subscribers to connect automatically using their SIM credentials, without any captive portal interaction. The operator also wants to provide a captive portal for non-subscriber passengers. Which platform is most appropriate, and what are the key technical integration requirements?

💡 Hinweis:The requirement for SIM-based authentication (EAP-SIM/AKA) and MNO subscriber identity management is the critical differentiator in this scenario.

Empfohlenen Ansatz anzeigen

GlobalReach Technology is the most appropriate platform for this deployment. The requirement for SIM-based authentication (EAP-SIM/AKA) and integration with three MNOs' Home Subscriber Servers (HSS) requires carrier-grade RADIUS engineering that GlobalReach has demonstrated at scale in comparable deployments (London Underground, AT&T LinkNYC). The key technical integration requirements are: (1) Deploying GlobalReach's Odyssys platform as the AAA backbone at each station; (2) Configuring RADIUS proxy rules to route EAP-SIM/AKA authentication requests to each MNO's HSS; (3) Establishing OpenRoaming federation agreements with each MNO to allow their subscribers to roam onto the station WiFi; (4) Configuring a separate captive portal SSID for non-subscriber passengers, with GDPR-compliant data capture; (5) Establishing commercial roaming agreements through GlobalReach's managed roaming service to define the revenue-sharing model with each MNO. Purple is not the recommended choice here because it does not natively support EAP-SIM/AKA at the depth required for direct MNO HSS integration.

Q3. A large outdoor music festival is planning to deploy temporary WiFi infrastructure for 50,000 attendees over three days. The event organiser wants to capture attendee data for post-event marketing, offer sponsored WiFi with branded captive portals for two corporate sponsors, and ensure the network is secure and GDPR-compliant. The deployment uses hired Cisco Meraki access points. What platform and configuration approach would you recommend?

💡 Hinweis:Consider the temporary nature of the deployment, the sponsored WiFi requirement, and the GDPR compliance obligation when evaluating both platforms.

Empfohlenen Ansatz anzeigen

Purple is the recommended platform for this deployment. The temporary nature of the event, the Meraki hardware, and the requirement for GDPR-compliant data capture with marketing automation all align with Purple's strengths. The recommended configuration is: (1) Deploy Purple's cloud RADIUS on the hired Meraki APs — no hardware changes required; (2) Build two branded captive portal journeys using Purple's drag-and-drop editor, one for each corporate sponsor, with sponsor branding and GDPR-compliant consent flows; (3) Configure GDPR-compliant data capture to collect attendee email addresses and opt-in consent for post-event marketing; (4) Enable OpenRoaming under the free Connect licence to allow attendees who are already OpenRoaming users to connect automatically and securely; (5) Use Purple's analytics dashboard to monitor concurrent user counts and session data in real time during the event; (6) Export the GDPR-compliant attendee data to the event organiser's CRM post-event for automated follow-up campaigns. The free Connect tier and the ability to deploy on hired hardware without a long-term contract make Purple the practical choice for a temporary event deployment. GlobalReach's enterprise contract model is not suited to a three-day event deployment.