Purple vs GlobalReach Technology: WiFi di Livello Carrier a Confronto

Questa guida fornisce un confronto tecnico autorevole tra Purple e GlobalReach Technology per quanto riguarda le capacità del Captive Portal, la prontezza per WBA OpenRoaming, l'architettura di offload del carrier e i modelli commerciali. È stata redatta per IT manager, architetti di rete e CTO di hotel, catene di negozi, stadi e municipalità che devono prendere una decisione sulla piattaforma in questo trimestre. La scoperta principale è che, mentre GlobalReach è leader nell'offload profondo del carrier MNO e nella creazione di standard, Purple rivoluziona il mercato con un overlay hardware-agnostico e un livello di Identity Provider OpenRoaming veramente gratuito, rendendo il WiFi di livello carrier accessibile a qualsiasi sede senza costi iniziali di licenza software.

🎧 Ascolta questa guida

Visualizza trascrizione

- Riepilogo Esecutivo

- Approfondimento Tecnico

- Architettura e Conformità agli Standard

- Il Cambiamento di Paradigma di OpenRoaming

- Confronto delle Piattaforme a Colpo d'Occhio

- Guida all'implementazione

- Fase 1: Valutazione della rete e compatibilità hardware

- Fase 2: Configurazione RADIUS e AAA

- Fase 3: Progettazione del Captive Portal e del percorso utente

- Fase 4: Abilitazione OpenRoaming

- Fase 5: Analisi, monitoraggio e ottimizzazione

- Best Practice

- Risoluzione dei Problemi e Mitigazione del Rischio

- ROI e Impatto sul Business

- Riferimenti

Riepilogo Esecutivo

L'era delle reti WiFi guest aperte e non crittografate è finita. Con l'aumento delle aspettative degli utenti e l'evoluzione del panorama delle minacce, gli operatori delle sedi e gli IT manager affrontano una transizione critica dai Captive Portal legacy ad architetture WiFi sicure e di livello carrier come Passpoint (Hotspot 2.0) e WBA OpenRoaming. Questa guida fornisce un riferimento tecnico autorevole che confronta due attori principali nel settore del WiFi di livello carrier e dei Captive Portal: Purple e GlobalReach Technology.

Per IT manager, architetti di rete e CTO di grandi sedi pubbliche, catene di Retail , gruppi Hospitality e municipalità, la scelta tra queste piattaforme determina la traiettoria della sicurezza della rete, dell'esperienza utente e del ROI commerciale. Mentre GlobalReach Technology offre una piattaforma formidabile e su misura, profondamente integrata nell'infrastruttura degli Operatori di Rete Mobile (MNO) per l'offload cellulare, Purple rivoluziona il mercato con un overlay di intelligenza hardware-agnostico e cloud-native. Fondamentalmente, Purple ha democratizzato l'accesso al roaming sicuro offrendo la sua piattaforma Connect e i servizi di Identity Provider (IDP) OpenRoaming completamente gratuiti da costi di licenza software, accelerando l'adozione dell'autenticazione basata su profilo in tutte le proprietà aziendali.

Questa guida di riferimento analizza l'architettura tecnica, le realtà di implementazione e l'impatto commerciale di entrambe le piattaforme, fornendo indicazioni pratiche per l'implementazione di WiFi pubblico sicuro, conforme e commercialmente valido in questo trimestre.

Approfondimento Tecnico

Architettura e Conformità agli Standard

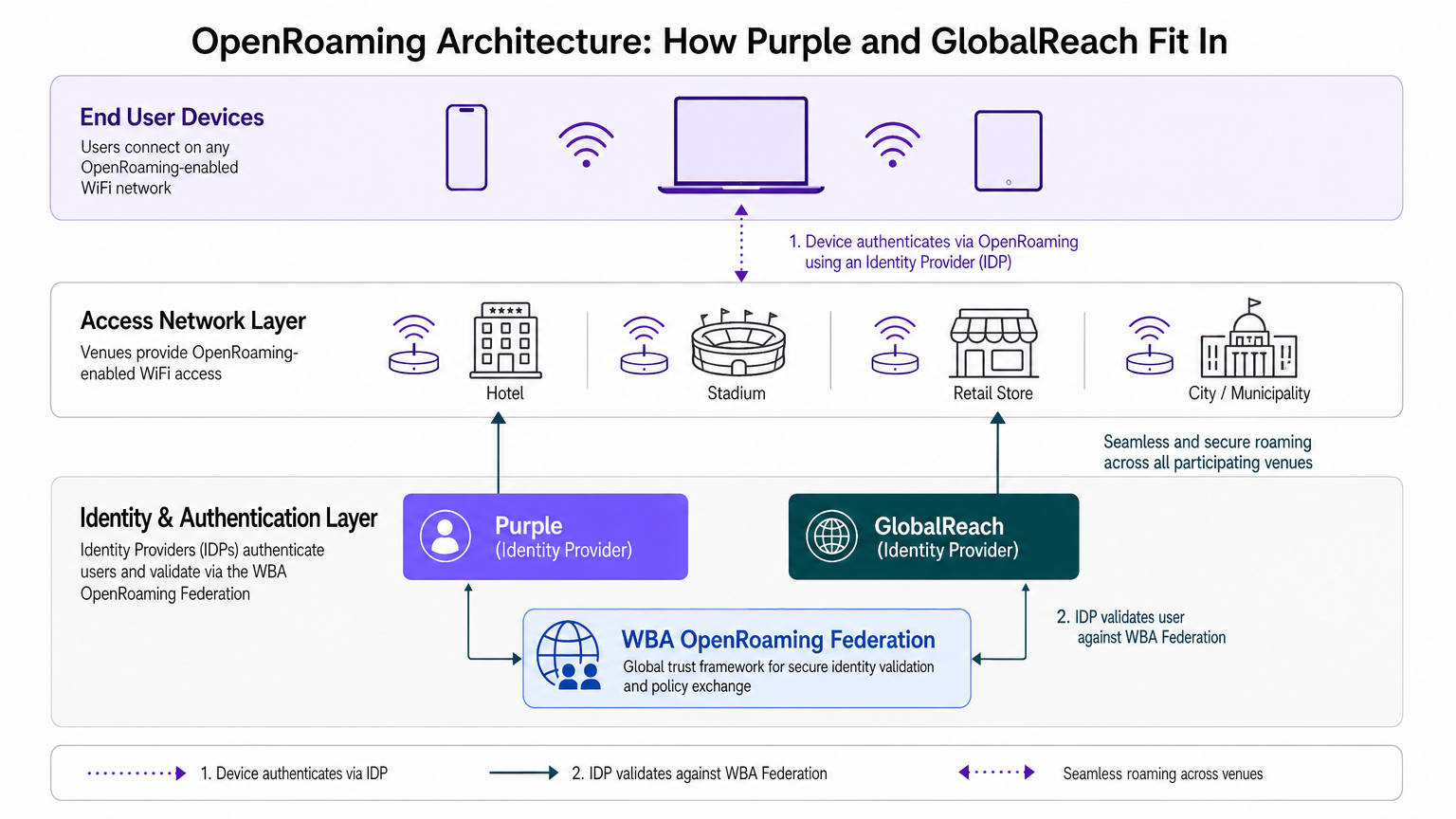

Sia Purple che GlobalReach Technology sono costruite sulle fondamenta di IEEE 802.1X e dell'Extensible Authentication Protocol (EAP), fornendo crittografia di livello enterprise e mitigando i rischi associati agli SSID aperti, come gli attacchi Evil Twin e gli access point non autorizzati. Entrambe le piattaforme sono Identity Provider (IDP) verificati all'interno della federazione WBA OpenRoaming della Wireless Broadband Alliance, supportando Passpoint (Hotspot 2.0) per un onboarding automatico e senza interruzioni.

GlobalReach Technology: L'Approccio Carrier-First

La piattaforma Odyssys di GlobalReach è progettata per una scala massiva e accordi di roaming complessi, servendo principalmente MNO, MVNO e grandi municipalità. Le loro implementazioni di riferimento includono LinkNYC a Manhattan, la metropolitana di Londra e programmi di offload del carrier per AT&T e Virgin Media. La loro architettura si basa su un'infrastruttura RADIUS e AAA cloud proprietaria progettata per gestire l'offload del carrier ad alto volume. GlobalReach eccelle in scenari che richiedono ingegneria su misura per integrare il WiFi senza soluzione di continuità nella rete core di un'azienda di telecomunicazioni, consentendo al traffico mobile di essere scaricato su WiFi ad alte prestazioni per risparmiare CapEx e migliorare le prestazioni del servizio. Le loro capacità di Captive Portal sono robuste, supportando WiFi sponsorizzato, iniezione di pubblicità video e complesse politiche di riaccettazione dei termini e condizioni attraverso catene multi-sede. Fondamentalmente, GlobalReach fa parte del Consiglio di Amministrazione della WBA e il loro team senior ha co-redatto gli standard Passpoint e Hotspot 2.0 — un pedigree che conferisce loro un'autorità tecnica ineguagliabile nel segmento di livello carrier.

Purple: L'Overlay Hardware-Agnostico

Purple concepisce il WiFi di livello carrier come un overlay di intelligenza cloud-native che si integra con l'infrastruttura esistente — che sia Cisco, Meraki, Aruba, Ruckus o Ubiquiti. Questo modello agnostico all'infrastruttura elimina la necessità di rimuovere e sostituire gli access point. Il prodotto SecurePass di Purple sfrutta EAP-TLS, iPSK e Passpoint per fornire autenticazione senza password e basata su profilo. Astrando la complessa infrastruttura RADIUS in RADIUS-as-a-Service, Purple consente alle sedi di implementare sicurezza di livello enterprise senza gestire autorità di certificazione o server RADIUS on-premise. Inoltre, la base utenti globale di Purple di oltre 440 milioni di profili crea un effetto rete, consentendo agli utenti di ritorno di connettersi senza interruzioni tra diverse sedi, contrastando efficacemente le sfide poste dalla randomizzazione MAC nei moderni sistemi operativi mobili (iOS 14+). Il blocco di annunci e tracker a livello DNS di Purple può recuperare fino al 38% della larghezza di banda di rete, fornendo un vantaggio operativo tangibile insieme ai miglioramenti della sicurezza.

Il Cambiamento di Paradigma di OpenRoaming

WBA OpenRoaming sta trasformando l'esperienza WiFi consentendo ai dispositivi di connettersi automaticamente e in modo sicuro alle reti partecipanti utilizzando un modello di identità federata. Sono stati emessi più di 3.000 certificati OpenRoaming e oltre 800 entità finali stanno utilizzando attivamente lo standard oggi.

"WBA OpenRoaming sta ridefinendo il WiFi Pubblico per gli Ospiti consentendo un'esperienza fluida, automatica e sicura per ogni utente... abbattendo le barriere finanziarie e tecniche, stiamo elevando il WiFi a un servizio globale affidabile." — Tiago Rodrigues, Presidente e CEO, Wireless Broadband Alliance.

Mentre entrambi i fornitori supportano OpenRoaming come IDP verificati, i loro modelli commerciali differiscono significativamente. GlobalReach opera tipicamente su un modello di contratto enterprise con prezzi su misura e servizi professionali, appropriato per il mercato MNO e dei grandi operatori. Al contrario, Purple ha rivoluzionato il mercato offrendo la sua piattaforma Connect di livello base e l'abilitazione OpenRoaming completamente gratuite da costi di licenza software. Questa mossa strategica elimina l'attrito finanziario per le sedi, consentendo a qualsiasi hotel, negozio al dettaglio o municipalità di agire come hotspot OpenRoaming e di sfruttare Purple come IDP gratuito, democratizzando così l'accesso a una connettività sicura e senza interruzioni.

Confronto delle Piattaforme a Colpo d'Occhio

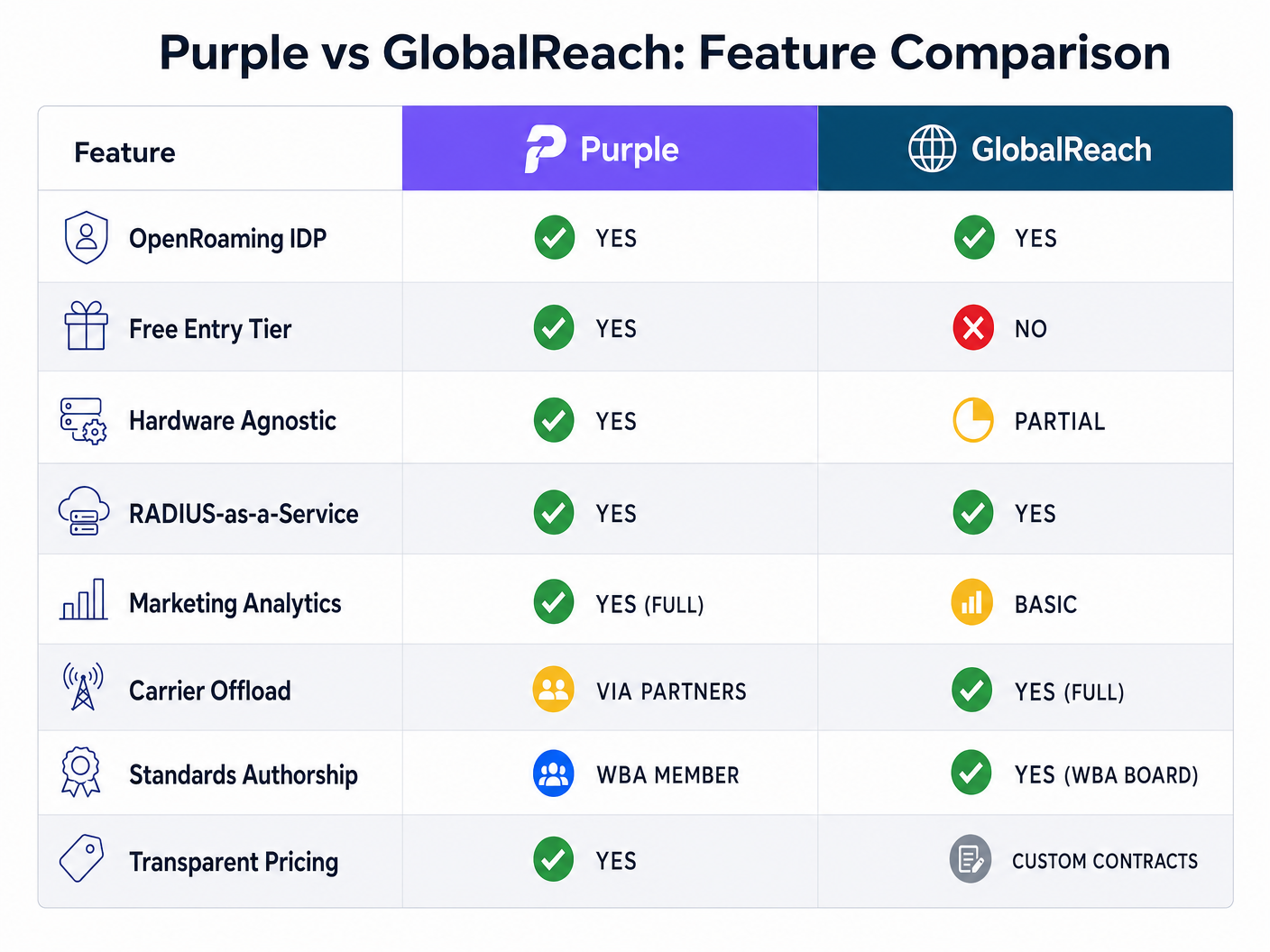

| Capacità | Purple | GlobalReach |

|---|---|---|

| WBA OpenRoaming IDP | Sì (gratuito eer Connect) | Sì (contratto aziendale) |

| Livello di ingresso gratuito | Sì (Connect) | No |

| Indipendente dall'hardware | Sì (overlay completo) | Parziale (integrazioni con fornitori) |

| RADIUS-as-a-Service | Sì (cloud-native) | Sì (cloud pubblico/privato) |

| Analisi di marketing | Completa (heatmap, tempo di permanenza, automazione) | Base (dati di sessione e presenza) |

| Offload operatore (MNO) | Tramite partner | Sì (nativo, comprovato su larga scala) |

| Autore di standard | Membro WBA | Membro del consiglio WBA, co-autore Passpoint |

| Prezzi trasparenti | Sì | Contratti aziendali personalizzati |

| Filtro a livello DNS | Sì (recupero del 38% della larghezza di banda) | Non pubblicato |

| Rete di profili utente | Oltre 440 milioni di profili | Non pubblicato |

Guida all'implementazione

La distribuzione di una soluzione WiFi di livello carrier richiede un'attenta pianificazione ed esecuzione. Le seguenti fasi delineano un approccio neutrale rispetto al fornitore, evidenziando specifici punti di integrazione sia per Purple che per GlobalReach.

Fase 1: Valutazione della rete e compatibilità hardware

Prima di selezionare una piattaforma, valuta la tua infrastruttura esistente di Wireless LAN Controller (WLC) e access point (AP). Verifica che i tuoi AP supportino Passpoint (Hotspot 2.0) e IEEE 802.1X. La maggior parte degli AP aziendali moderni di Cisco, Aruba e Meraki sono pronti per Passpoint. Purple è strettamente indipendente dall'hardware e opera come un overlay, non richiedendo modifiche hardware. GlobalReach è anch'esso altamente compatibile ma potrebbe richiedere un'integrazione più profonda per specifici scenari di offload dell'operatore. Se sei un operatore di Trasporto che effettua distribuzioni su treni o autobus, assicurati che i tuoi router mobili (ad es. Cradlepoint, Teldat) siano supportati dalla piattaforma scelta. Per gli ambienti Sanitari , verifica che il tuo design di segmentazione della rete consenta SSID separati per ospiti e clinici prima di abilitare OpenRoaming sulla rete ospite.

Fase 2: Configurazione RADIUS e AAA

L'autenticazione sicura si basa su una robusta infrastruttura RADIUS. Configura il tuo WLC in modo che punti ai server RADIUS cloud forniti dal fornitore scelto. Stabilisci tunnel sicuri (RadSec) se richiesto dalle tue politiche di sicurezza, in particolare per gli ambienti conformi a PCI DSS. Entrambe le piattaforme forniscono RADIUS ospitato nel cloud. Purple lo astrae in RADIUS-as-a-Service, semplificando la distribuzione per i team IT senza competenze dedicate nella gestione delle identità. GlobalReach offre opzioni RADIUS sia cloud pubblico che privato, supportando l'autenticazione VPN e firewall oltre al WiFi, il che è rilevante per ambienti aziendali complessi.

Fase 3: Progettazione del Captive Portal e del percorso utente

Anche con Passpoint, un Captive Portal è spesso necessario per l'onboarding iniziale, l'accettazione dei termini o l'accesso di fallback per i dispositivi non-Passpoint. Progetta un percorso Captive Portal pulito e brandizzato. Assicurati la conformità con le normative locali sulla privacy dei dati (GDPR, CCPA) durante l'acquisizione dei dati. Per indicazioni regionali specifiche, consulta risorse come Conformità PIPEDA per il WiFi Ospite in Canada . Purple offre un editor di splash page drag-and-drop con una robusta integrazione di automazione del marketing. GlobalReach fornisce modelli predefiniti e un gestore di contenuti adatto per campagne WiFi sponsorizzate e pubblicità video.

Fase 4: Abilitazione OpenRoaming

Abilita il roaming senza interruzioni per migliorare l'esperienza utente e la sicurezza. Registrati come partecipante OpenRoaming e configura la tua rete per trasmettere l'OpenRoaming Organisation Identifier (OI) e instradare le richieste di autenticazione al tuo IDP. Con Purple Connect, questa fase è notevolmente semplificata, poiché Purple agisce come IDP gratuito. Le sedi possono attivare OpenRoaming senza incorrere in costi aggiuntivi di licenza software. Per le distribuzioni GlobalReach, l'abilitazione OpenRoaming fa parte del contratto aziendale e tipicamente comporta un coinvolgimento di servizi professionali.

Fase 5: Analisi, monitoraggio e ottimizzazione

Dopo la distribuzione, stabilisci una base di riferimento per le metriche chiave: numero di utenti concorrenti, tassi di successo dell'autenticazione, durata della sessione e latenza RADIUS. La piattaforma WiFi Analytics di Purple fornisce heatmap, analisi del tempo di permanenza e dati sul traffico pedonale che possono essere inseriti direttamente nei flussi di lavoro di automazione del marketing. Per gli ambienti Guest WiFi , questi dati sono fondamentali per dimostrare il ROI e ottimizzare il percorso utente. Per le distribuzioni ad alto carico IoT, considera come la piattaforma scelta gestisce l'onboarding dei dispositivi su larga scala — un argomento trattato in profondità nella nostra Architettura dell'Internet delle Cose: Una Guida Completa .

Best Practice

Dai priorità all'autenticazione basata su profilo. Abbandona gli SSID aperti e le password condivise (WPA2-PSK). Implementa EAP-TLS, iPSK o Passpoint per garantire che ogni utente o dispositivo abbia un'identità unica e crittograficamente verificabile. Questo è il miglioramento di sicurezza più significativo disponibile oggi per gli operatori di sedi.

Adotta l'indipendenza dall'hardware. Evita il vendor lock-in scegliendo un overlay di intelligence che si integri con i tuoi AP e controller esistenti. Questo protegge il tuo investimento CapEx e offre flessibilità per futuri aggiornamenti hardware. Il modello infrastrutturale-agnostico di Purple è l'esempio più chiaro di questo approccio sul mercato.

Sfrutta gli effetti di rete. Scegli un provider di identità con una vasta base di utenti esistente. Con oltre 440 milioni di profili, Purple aumenta la probabilità che i visitatori della tua sede si connettano automaticamente tramite profili esistenti, riducendo l'attrito nell'onboarding e migliorando l'esperienza utente fin dal primo giorno.

Implementa il filtro a livello DNS. Migliora la sicurezza e ottimizza la larghezza di banda bloccando domini dannosi, annunci e tracker a livello DNS. Questo può recuperare una significativa capacità di rete e proteggere gli utenti dagli attacchi di phishing, particolarmente rilevante negli ambienti WiFi pubblici ad alta densità.

Pianifica per Randomizzazione MAC. iOS 14+ e Android 10+ randomizzano gli indirizzi MAC per impostazione predefinita. Qualsiasi implementazione che si basi sul tracciamento basato su MAC per visite di ritorno senza interruzioni fallirà. L'unica mitigazione affidabile è l'autenticazione basata su profilo tramite Passpoint o EAP-TLS.

Documentate le Vostre Politiche di Conservazione dei Dati. Sia il GDPR che il CCPA impongono requisiti rigorosi su come raccogliete e conservate i dati degli utenti durante l'onboarding WiFi. Assicuratevi che la vostra acquisizione dati tramite captive portal sia conforme prima del lancio e stabilite chiari flussi di lavoro per la conservazione e l'eliminazione dei dati.

Risoluzione dei Problemi e Mitigazione del Rischio

Rischio: La Randomizzazione MAC Interrompe l'Analisi e la Riconnessione Senza Interruzioni. Le moderne funzionalità del sistema operativo (iOS 14+, Android 10+) randomizzano gli indirizzi MAC, interrompendo il tracciamento tradizionale del captive portal e richiedendo agli utenti di effettuare ripetutamente il login. La mitigazione consiste nell'implementare Passpoint/OpenRoaming. Poiché l'autenticazione si basa su un profilo crittografico anziché su un indirizzo MAC, l'identità dell'utente rimane coerente anche se l'indirizzo MAC del dispositivo cambia.

Rischio: Punti di Accesso Maligni (Evil Twins). Gli attaccanti trasmettono un SSID identico alla rete della vostra sede per intercettare le credenziali e il traffico degli utenti. IEEE 802.1X e Passpoint richiedono al dispositivo client di verificare l'identità della rete (tramite certificati server) prima di stabilire una connessione, neutralizzando completamente la minaccia Evil Twin. Questo è un miglioramento fondamentale della sicurezza rispetto a qualsiasi SSID aperto o rete WPA2-PSK.

Rischio: Latenza Elevata nel RADIUS Cloud. Risposte di autenticazione lente dai server RADIUS cloud possono portare a timeout di connessione e a una scarsa esperienza utente, in particolare in ambienti ad alta densità come gli stadi. Assicuratevi che il vostro fornitore offra un'infrastruttura RADIUS distribuita globalmente e altamente disponibile. Monitorate le metriche di latenza dell'autenticazione all'interno della dashboard della piattaforma e stabilite i requisiti SLA prima della firma del contratto.

Rischio: Compatibilità Passpoint su Hardware Obsoleto. Se i vostri punti di accesso hanno più di cinque anni, potrebbero non supportare Passpoint Release 2 o il flusso di Online Sign-Up (OSU). Conducete un audit hardware completo prima di impegnarvi con una piattaforma. Sia Purple che GlobalReach forniscono matrici di compatibilità hardware.

Rischio: Lacune di Conformità nell'Acquisizione dei Dati. L'implementazione di un captive portal senza un flusso di consenso GDPR o CCPA correttamente configurato espone la sede a rischi normativi. Assicuratevi che la piattaforma scelta fornisca meccanismi di consenso conformi e che i vostri accordi di elaborazione dei dati con il fornitore siano in atto prima del lancio.

ROI e Impatto sul Business

La transizione a una piattaforma WiFi di livello carrier offre un impatto aziendale misurabile su tre vettori principali.

Riduzione dei Costi (CapEx e OpEx). Per gli MNO, l'offload carrier tramite piattaforme come GlobalReach riduce significativamente il CapEx richiesto per l'espansione delle macro-celle in aree urbane dense. Per gli operatori di sedi, l'adozione di un overlay hardware-agnostic come Purple elimina la necessità di costosi aggiornamenti hardware. Il livello Connect gratuito di Purple elimina completamente i costi di licenza software associati all'abilitazione di OpenRoaming, rendendo il calcolo del ROI semplice per le sedi con hardware Passpoint-capable esistente.

Generazione di Entrate e Marketing. Andando oltre la connettività di base, piattaforme come Purple offrono robuste funzionalità di Guest WiFi e WiFi Analytics . L'acquisizione di dati di prima parte in modo conforme al GDPR consente ai team di marketing di attivare campagne automatizzate basate sul tempo di permanenza e sull'affluenza, favorendo visite ripetute e un aumento della spesa negli ambienti Retail e Hospitality . Per gli operatori di grandi sedi, la capacità di offrire WiFi sponsorizzato e pubblicità in-portal (un punto di forza di GlobalReach) fornisce un ulteriore flusso di entrate dirette.

Mitigazione del Rischio e Conformità. L'implementazione di crittografia di livello enterprise (WPA3-Enterprise, 802.1X) protegge la sede dalla responsabilità associata a violazioni dei dati su reti aperte. Garantisce inoltre la conformità con rigorose normative sulla protezione dei dati (GDPR, CCPA) e standard di settore (PCI DSS). Il costo di una singola violazione dei dati o di una multa normativa supera di gran lunga l'investimento in una piattaforma WiFi conforme e di livello carrier.

Per il posizionamento indoor e i servizi basati sulla localizzazione che estendono il valore del vostro investimento WiFi, consultate la nostra guida su Sistemi di Posizionamento Indoor: UWB, BLE, & WiFi , e per implementazioni specifiche per il trasporto, la nostra guida su Soluzioni WiFi Enterprise In-Car fornisce modelli di architettura pertinenti.

Riferimenti

[1] GlobalReach Technology, "Perché Usare Passpoint per il Wi-Fi Offload," globalreachtech.com. [2] Purple AI, "WiFi Senza Password: EAP-TLS, iPSK & Autenticazione Certificati," purple.ai. [3] Purple AI, "L'iniziativa gratuita di Purple per accelerare l'adozione di OpenRoaming™ per le aziende," purple.ai, 21 nov. 2025. [4] GlobalReach Technology, "GlobalReach Passpoint," globalreachtech.com. [5] Wireless Broadband Alliance, "Registrazione Profilo WBA OpenRoaming," wballiance.com.

Termini chiave e definizioni

WBA OpenRoaming

A Wireless Broadband Alliance (WBA) standard that enables devices to automatically and securely connect to participating WiFi networks using a federated identity model, without requiring manual login. It uses IEEE 802.1X and Passpoint (Hotspot 2.0) as its technical foundation.

IT teams encounter this when evaluating carrier-grade WiFi platforms. It matters because it eliminates the need for captive portal logins for returning users, significantly improving the user experience and security posture of public WiFi deployments.

Identity Provider (IDP)

In the context of WBA OpenRoaming, an IDP is an organisation that issues and manages the digital credentials (certificates or profiles) that allow a user's device to authenticate automatically to any participating OpenRoaming network. Both Purple and GlobalReach are verified OpenRoaming IDPs.

IT teams encounter this when configuring OpenRoaming. The choice of IDP determines the cost model and the scope of the user profile network available to the venue.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance certification programme that defines a set of protocols (based on IEEE 802.11u and IEEE 802.1X) for seamless, secure WiFi onboarding. Passpoint-enabled devices automatically discover and connect to compatible networks using pre-provisioned credentials, without requiring user interaction.

IT teams encounter this when designing enterprise WiFi networks that need to eliminate captive portal friction. It is the technical foundation for both WBA OpenRoaming and carrier offload deployments.

Carrier Offload

The process by which a Mobile Network Operator (MNO) routes cellular data traffic from its macro-cell network onto a WiFi network, reducing load on the cellular infrastructure and improving service quality for subscribers. Passpoint and EAP-SIM/AKA are the key enabling technologies.

IT teams at municipalities and large venue operators encounter this when negotiating with MNO partners. It matters because it can provide a revenue stream for the venue operator and reduce CapEx for the MNO.

RADIUS-as-a-Service

A cloud-hosted implementation of the Remote Authentication Dial-In User Service (RADIUS) protocol, eliminating the need for venue operators to deploy and manage on-premises RADIUS servers. The service handles authentication, authorisation, and accounting (AAA) for WiFi connections.

IT teams encounter this when deploying IEEE 802.1X-based WiFi without the budget or expertise to manage on-premises AAA infrastructure. Purple's RADIUS-as-a-Service is a key enabler for its hardware-agnostic deployment model.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

An EAP method that uses X.509 certificates on both the client and server to provide mutual authentication. It is considered the most secure EAP method for WiFi authentication and is the foundation of Purple's SecurePass passwordless WiFi product.

IT teams encounter this when deploying enterprise-grade, passwordless WiFi. It requires a Public Key Infrastructure (PKI) to issue and manage client certificates, which Purple abstracts via its cloud platform.

MAC Randomisation

A privacy feature in modern mobile operating systems (iOS 14+, Android 10+) that causes the device to use a different, randomised MAC address each time it connects to a WiFi network. This prevents tracking across networks and over time, but breaks legacy captive portal systems that rely on MAC addresses for user identification.

IT teams encounter this when diagnosing why returning users are repeatedly prompted to log in to the captive portal. The only reliable mitigation is profile-based authentication via Passpoint or EAP-TLS.

Online Sign-Up (OSU)

A Passpoint Release 2 feature that allows users to provision a Passpoint credential (certificate or username/password) directly from a device, without requiring a separate app or manual configuration. The device discovers the OSU server via the WiFi network and completes the provisioning process automatically.

IT teams encounter this when deploying Passpoint for the first time. OSU is the mechanism by which first-time users transition from a captive portal to a persistent Passpoint profile, enabling seamless reconnection on future visits.

IEEE 802.1X

An IEEE standard for port-based network access control, providing an authentication framework for devices connecting to a LAN or WLAN. It requires a supplicant (client device), an authenticator (access point), and an authentication server (RADIUS) to complete the authentication exchange.

IT teams encounter this as the foundational standard for enterprise WiFi security. It is the basis for WPA2-Enterprise, WPA3-Enterprise, and Passpoint deployments, and is a prerequisite for any carrier-grade WiFi platform.

Casi di studio

A 500-room conference hotel in central London is running a legacy open SSID with a basic captive portal. The IT director needs to replace it with a solution that meets GDPR requirements, handles up to 3,000 concurrent users during large events, and provides the marketing team with footfall analytics. The hotel uses Cisco Meraki access points. What is the recommended deployment path?

The recommended path is to deploy Purple as a cloud-native overlay on the existing Meraki infrastructure. Step 1: Configure the Meraki dashboard to point to Purple's cloud RADIUS servers using the standard Meraki captive portal integration. Step 2: Build a branded captive portal using Purple's drag-and-drop editor, configuring GDPR-compliant data capture with explicit consent mechanisms. Step 3: Enable OpenRoaming under Purple's free Connect licence, broadcasting the OpenRoaming OI alongside the standard SSID. Step 4: Configure a secondary Passpoint SSID for returning users who have already completed the OSU flow, enabling automatic, seamless reconnection. Step 5: Connect Purple's analytics dashboard to the marketing team's CRM for automated campaign triggers based on dwell time and visit frequency. The entire deployment can be completed in days, not weeks, with no additional hardware investment and zero software licensing costs for the Connect tier.

A major city municipality is deploying free public WiFi across 200 kiosks and transport hubs, with the goal of providing carrier offload for a Tier 1 MNO partner. The MNO requires deep integration with their subscriber identity management (SIM-based authentication) and wants to monetise the WiFi estate through roaming agreements. What platform should the municipality evaluate?

This deployment profile maps directly to GlobalReach Technology's core competency. Step 1: Engage GlobalReach's professional services team to scope the MNO integration requirements, specifically the RADIUS proxy configuration needed to route SIM-based authentication (EAP-SIM/AKA) to the MNO's Home Subscriber Server (HSS). Step 2: Deploy GlobalReach's Odyssys platform as the AAA backbone, configuring it to handle both captive portal onboarding for non-SIM devices and Passpoint/OpenRoaming for SIM-capable devices. Step 3: Configure the OpenRoaming federation to allow the MNO's subscribers to automatically connect to the municipal WiFi network using their cellular identity. Step 4: Establish roaming agreements through GlobalReach's managed roaming service to allow the municipality to monetise the WiFi estate by providing coverage to the MNO's subscribers. Step 5: Deploy GlobalReach's analytics dashboard to provide the municipality with session data and the MNO with offload reporting.

Analisi degli scenari

Q1. A regional retail chain with 80 stores across the UK is currently running WPA2-PSK on all guest networks. Their IT team has reported that approximately 40% of guest WiFi sessions are from returning customers who are repeatedly prompted to enter the shared password. The marketing director wants to use WiFi data for footfall analytics and automated loyalty campaigns. The stores use a mix of Aruba and Ubiquiti access points. What is the recommended platform strategy, and what specific technical changes are required?

💡 Suggerimento:Consider the MAC randomisation implications of the current WPA2-PSK setup, and evaluate which platform's pricing model and hardware compatibility best suits an 80-store rollout.

Mostra l'approccio consigliato

The recommended strategy is to deploy Purple as a hardware-agnostic overlay across all 80 stores. The current WPA2-PSK setup is fundamentally broken for returning user identification due to MAC randomisation in iOS 14+ and Android 10+. The solution requires: (1) Deploying Purple's cloud RADIUS on both Aruba and Ubiquiti APs via standard 802.1X configuration; (2) Replacing the shared PSK with a captive portal for first-time visitors, capturing GDPR-compliant first-party data; (3) Enabling OpenRoaming under Purple's free Connect licence, so returning customers who have completed the OSU flow reconnect automatically and securely without any login prompt; (4) Connecting Purple's analytics dashboard to the marketing team's CRM for automated loyalty campaign triggers. The free Connect tier makes the business case straightforward for an 80-store rollout. If the marketing director requires advanced segmentation and automated campaign triggers, the Engage tier should be evaluated. GlobalReach is not the recommended choice here as the retail chain does not require MNO carrier offload or bespoke carrier engineering.

Q2. A national rail operator is deploying WiFi across 150 stations and wants to offer seamless connectivity to passengers who are subscribers of three different MNO partners. The MNOs want their subscribers to connect automatically using their SIM credentials, without any captive portal interaction. The operator also wants to provide a captive portal for non-subscriber passengers. Which platform is most appropriate, and what are the key technical integration requirements?

💡 Suggerimento:The requirement for SIM-based authentication (EAP-SIM/AKA) and MNO subscriber identity management is the critical differentiator in this scenario.

Mostra l'approccio consigliato

GlobalReach Technology is the most appropriate platform for this deployment. The requirement for SIM-based authentication (EAP-SIM/AKA) and integration with three MNOs' Home Subscriber Servers (HSS) requires carrier-grade RADIUS engineering that GlobalReach has demonstrated at scale in comparable deployments (London Underground, AT&T LinkNYC). The key technical integration requirements are: (1) Deploying GlobalReach's Odyssys platform as the AAA backbone at each station; (2) Configuring RADIUS proxy rules to route EAP-SIM/AKA authentication requests to each MNO's HSS; (3) Establishing OpenRoaming federation agreements with each MNO to allow their subscribers to roam onto the station WiFi; (4) Configuring a separate captive portal SSID for non-subscriber passengers, with GDPR-compliant data capture; (5) Establishing commercial roaming agreements through GlobalReach's managed roaming service to define the revenue-sharing model with each MNO. Purple is not the recommended choice here because it does not natively support EAP-SIM/AKA at the depth required for direct MNO HSS integration.

Q3. A large outdoor music festival is planning to deploy temporary WiFi infrastructure for 50,000 attendees over three days. The event organiser wants to capture attendee data for post-event marketing, offer sponsored WiFi with branded captive portals for two corporate sponsors, and ensure the network is secure and GDPR-compliant. The deployment uses hired Cisco Meraki access points. What platform and configuration approach would you recommend?

💡 Suggerimento:Consider the temporary nature of the deployment, the sponsored WiFi requirement, and the GDPR compliance obligation when evaluating both platforms.

Mostra l'approccio consigliato

Purple is the recommended platform for this deployment. The temporary nature of the event, the Meraki hardware, and the requirement for GDPR-compliant data capture with marketing automation all align with Purple's strengths. The recommended configuration is: (1) Deploy Purple's cloud RADIUS on the hired Meraki APs — no hardware changes required; (2) Build two branded captive portal journeys using Purple's drag-and-drop editor, one for each corporate sponsor, with sponsor branding and GDPR-compliant consent flows; (3) Configure GDPR-compliant data capture to collect attendee email addresses and opt-in consent for post-event marketing; (4) Enable OpenRoaming under the free Connect licence to allow attendees who are already OpenRoaming users to connect automatically and securely; (5) Use Purple's analytics dashboard to monitor concurrent user counts and session data in real time during the event; (6) Export the GDPR-compliant attendee data to the event organiser's CRM post-event for automated follow-up campaigns. The free Connect tier and the ability to deploy on hired hardware without a long-term contract make Purple the practical choice for a temporary event deployment. GlobalReach's enterprise contract model is not suited to a three-day event deployment.