Purple vs. GlobalReach Technology: WiFi de Nível Carrier Comparados

Este guia oferece uma comparação técnica aprofundada de Purple e GlobalReach Technology, abrangendo os recursos de Captive Portal, a prontidão para WBA OpenRoaming, a arquitetura de offload de operadora e os modelos comerciais. É destinado a gerentes de TI, arquitetos de rede e CTOs em hotéis, redes de varejo, estádios e municípios que precisam tomar uma decisão de plataforma neste trimestre. A principal conclusão é que, enquanto a GlobalReach se destaca no offload profundo de operadoras MNO e na autoria de padrões, a Purple inova no mercado com uma camada de inteligência agnóstica de hardware e um nível de Provedor de Identidade OpenRoaming genuinamente gratuito, tornando o WiFi de nível carrier acessível a qualquer local sem custos iniciais de licenciamento de software.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada

- Arquitetura e Conformidade com Padrões

- A Mudança de Paradigma do OpenRoaming

- Comparação de Plataformas em Destaque

- Guia de Implementação

- Fase 1: Avaliação da Rede e Compatibilidade de Hardware

- Fase 2: Configuração de RADIUS e AAA

- Fase 3: Captive Portal e Design da Jornada do Usuário

- Fase 4: Habilitação do OpenRoaming

- Fase 5: Análise, Monitoramento e Otimização

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

- Referências

Resumo Executivo

A era das redes WiFi abertas e não criptografadas para convidados acabou. À medida que as expectativas dos usuários aumentam e o cenário de ameaças evolui, operadores de locais e gerentes de TI enfrentam uma transição crítica de Captive Portals legados para arquiteturas WiFi seguras e de nível carrier, como Passpoint (Hotspot 2.0) e WBA OpenRoaming. Este guia oferece uma referência técnica aprofundada comparando dois grandes players no espaço de WiFi de nível carrier e Captive Portal: Purple e GlobalReach Technology.

Para gerentes de TI, arquitetos de rede e CTOs em grandes locais públicos, redes de Varejo , grupos de Hotelaria e municípios, a escolha entre essas plataformas dita a trajetória da segurança da rede, da experiência do usuário e do ROI comercial. Enquanto a GlobalReach Technology oferece uma plataforma formidável e personalizada, profundamente integrada à infraestrutura de Operadoras de Rede Móvel (MNO) para offload celular, a Purple inova no mercado com uma camada de inteligência agnóstica de hardware e nativa da nuvem. Crucialmente, a Purple democratizou o acesso ao roaming seguro ao oferecer sua plataforma Connect e serviços de Provedor de Identidade (IDP) OpenRoaming completamente livres de taxas de licenciamento de software, acelerando a adoção da autenticação baseada em perfil em todas as propriedades corporativas.

Este guia de referência detalha a arquitetura técnica, as realidades de implementação e o impacto comercial de ambas as plataformas, fornecendo orientação prática para a implantação de WiFi público seguro, compatível e comercialmente viável neste trimestre.

Análise Técnica Aprofundada

Arquitetura e Conformidade com Padrões

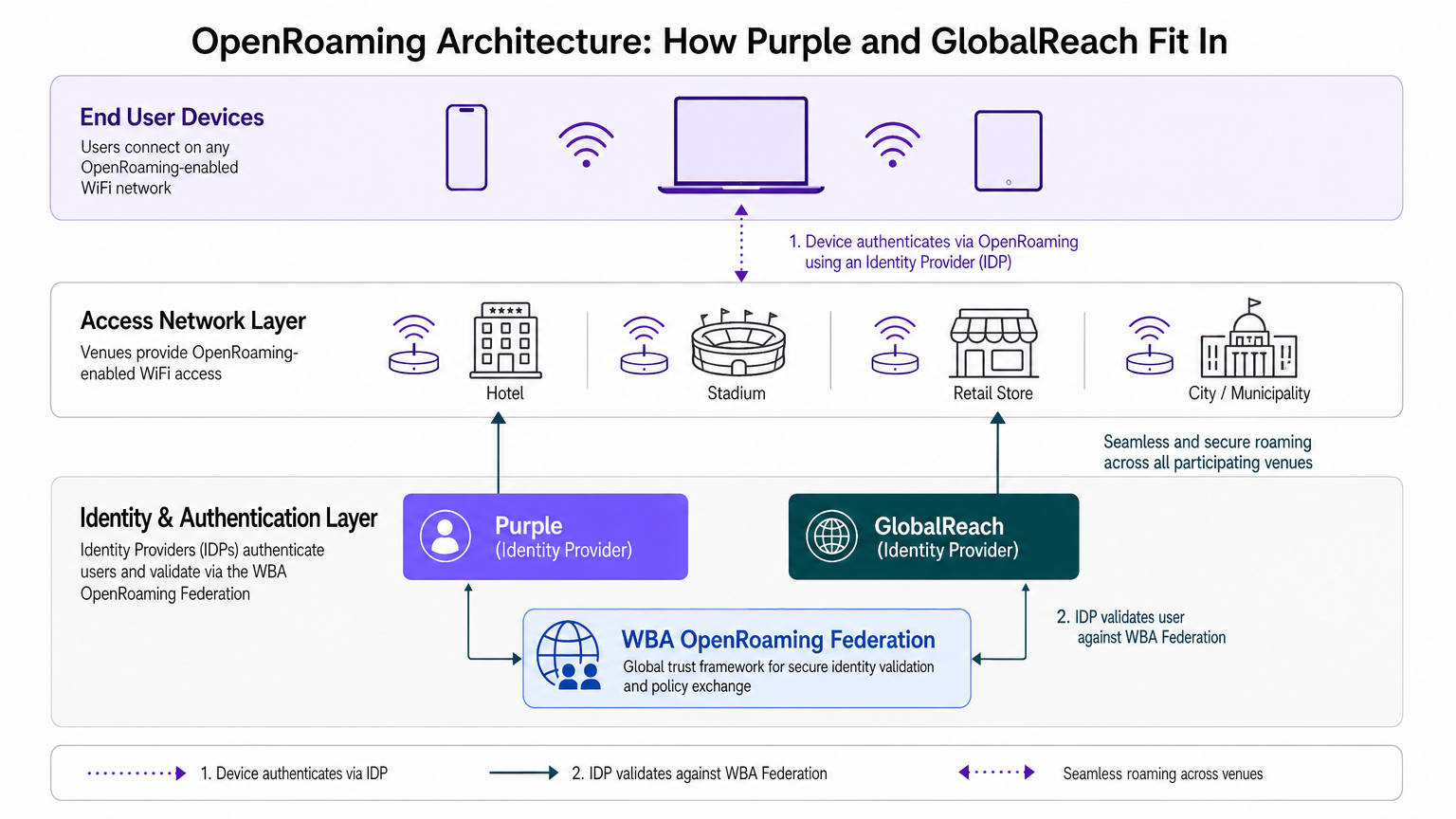

Tanto a Purple quanto a GlobalReach Technology são construídas sobre a base do IEEE 802.1X e do Extensible Authentication Protocol (EAP), fornecendo criptografia de nível empresarial e mitigando os riscos associados a SSIDs abertos, como ataques Evil Twin e pontos de acesso não autorizados. Ambas as plataformas são Provedores de Identidade (IDPs) verificados dentro da federação WBA OpenRoaming da Wireless Broadband Alliance, suportando Passpoint (Hotspot 2.0) para um onboarding automático e sem interrupções.

GlobalReach Technology: A Abordagem Focada na Operadora

A plataforma Odyssys da GlobalReach é projetada para escala massiva e acordos de roaming complexos, atendendo principalmente MNOs, MVNOs e grandes municípios. Suas implementações de referência incluem LinkNYC em Manhattan, o Metrô de Londres e programas de offload de operadora para AT&T e Virgin Media. Sua arquitetura se baseia em uma infraestrutura proprietária de RADIUS e AAA em nuvem, projetada para lidar com offload de operadora de alto volume. A GlobalReach se destaca em cenários que exigem engenharia personalizada para integrar o WiFi de forma contínua à rede central de uma telco, permitindo que o tráfego móvel seja descarregado para WiFi de alto desempenho para economizar CapEx e melhorar o desempenho do serviço. Seus recursos de Captive Portal são robustos, suportando WiFi patrocinado, injeção de publicidade em vídeo e políticas complexas de reaceitação de termos e condições em cadeias de múltiplos locais. Criticamente, a GlobalReach faz parte do Conselho da WBA e sua equipe sênior foi coautora dos padrões Passpoint e Hotspot 2.0 — um histórico que lhes confere autoridade técnica inigualável no segmento de nível carrier.

Purple: A Camada Agnóstica de Hardware

A Purple aborda o WiFi de nível carrier como uma camada de inteligência nativa da nuvem que se integra com a infraestrutura existente — seja Cisco, Meraki, Aruba, Ruckus ou Ubiquiti. Este modelo agnóstico de infraestrutura elimina a necessidade de remover e substituir pontos de acesso. O produto SecurePass da Purple utiliza EAP-TLS, iPSK e Passpoint para fornecer autenticação sem senha e baseada em perfil. Ao abstrair a complexa infraestrutura RADIUS em RADIUS-as-a-Service, a Purple permite que os locais implementem segurança de nível empresarial sem gerenciar autoridades de certificação ou servidores RADIUS locais. Além disso, a base global de usuários da Purple, com mais de 440 milhões de perfis, cria um efeito de rede, permitindo que usuários recorrentes se conectem de forma contínua em diferentes locais, neutralizando efetivamente os desafios impostos pela randomização de MAC em sistemas operacionais móveis modernos (iOS 14+). O bloqueio de anúncios e rastreadores em nível de DNS da Purple pode recuperar até 38% da largura de banda da rede, proporcionando um benefício operacional tangível, juntamente com melhorias de segurança.

A Mudança de Paradigma do OpenRoaming

O WBA OpenRoaming está transformando a experiência do WiFi ao permitir que dispositivos se conectem automaticamente e com segurança a redes participantes usando um modelo de identidade federada. Mais de 3.000 certificados OpenRoaming foram emitidos, e mais de 800 entidades finais estão usando ativamente o padrão hoje.

"O WBA OpenRoaming está redefinindo o WiFi Público para Convidados ao permitir uma experiência contínua, automática e segura para cada usuário... quebrando barreiras financeiras e técnicas, estamos elevando o WiFi a uma utilidade global confiável." — Tiago Rodrigues, Presidente e CEO, Wireless Broadband Alliance.

Embora ambos os fornecedores suportem OpenRoaming como IDPs verificados, seus modelos comerciais diferem significativamente. A GlobalReach opera tipicamente em um modelo de contrato empresarial com preços personalizados e serviços profissionais, apropriado para o mercado de MNOs e grandes operadoras. Em contraste, a Purple inovou no mercado ao oferecer sua plataforma Connect de nível de entrada e a habilitação do OpenRoaming completamente livres de taxas de licenciamento de software. Essa jogada estratégica remove o atrito financeiro para os locais, permitindo que qualquer hotel, loja de varejo ou município atue como um hotspot OpenRoaming e utilize a Purple como um IDP gratuito, democratizando assim o acesso a uma conectividade segura e contínua.

Comparação de Plataformas em Destaque

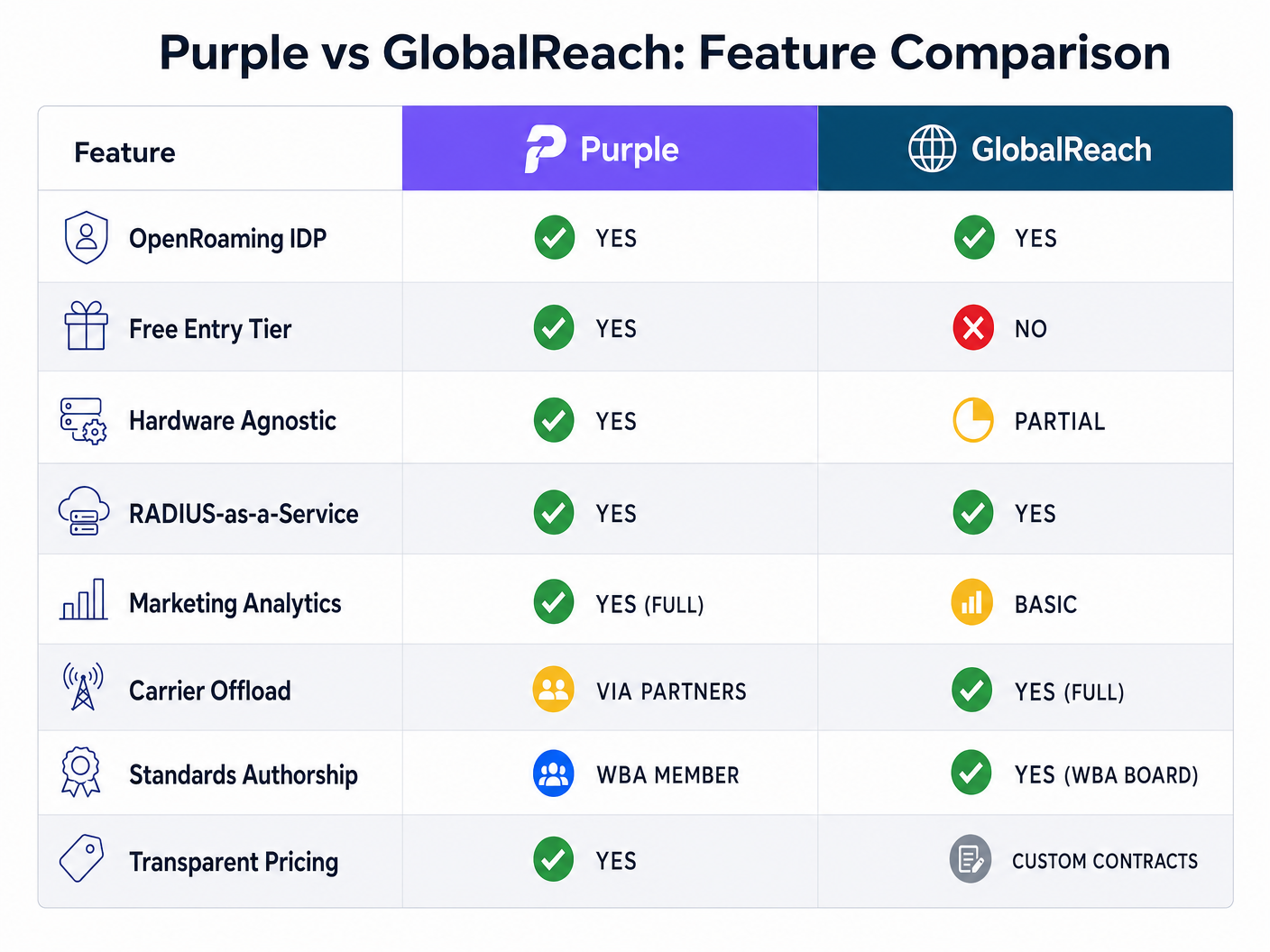

| Capacidade | Purple | GlobalReach |

|---|---|---|

| WBA OpenRoaming IDP | Sim (gratuito eer Connect) | Sim (contrato empresarial) |

| Nível de Entrada Gratuito | Sim (Connect) | Não |

| Agnóstico de Hardware | Sim (overlay completo) | Parcial (integrações de fornecedores) |

| RADIUS-as-a-Service | Sim (nativo da nuvem) | Sim (nuvem pública/privada) |

| Marketing Analytics | Completo (mapas de calor, tempo de permanência, automação) | Básico (dados de sessão e presença) |

| Carrier Offload (MNO) | Via parceiros | Sim (nativo, comprovado em escala) |

| Autoria de Padrões | Membro da WBA | Membro do Conselho da WBA, coautor do Passpoint |

| Preços Transparentes | Sim | Contratos empresariais personalizados |

| Filtragem em Nível de DNS | Sim (recuperação de 38% da largura de banda) | Não publicado |

| Rede de Perfis de Usuários | Mais de 440M perfis | Não publicado |

Guia de Implementação

A implantação de uma solução de WiFi de nível de operadora requer planejamento e execução cuidadosos. As fases a seguir descrevem uma abordagem neutra em relação ao fornecedor, destacando pontos de integração específicos para Purple e GlobalReach.

Fase 1: Avaliação da Rede e Compatibilidade de Hardware

Antes de selecionar uma plataforma, avalie sua infraestrutura existente de Wireless LAN Controller (WLC) e access point (AP). Verifique se seus APs suportam Passpoint (Hotspot 2.0) e IEEE 802.1X. A maioria dos APs empresariais modernos da Cisco, Aruba e Meraki são compatíveis com Passpoint. A Purple é estritamente agnóstica de hardware e opera como um overlay, não exigindo alterações de hardware. A GlobalReach também é altamente compatível, mas pode exigir uma integração mais profunda para cenários específicos de carrier offload. Se você é um operador de Transporte implantando em trens ou ônibus, certifique-se de que seus roteadores móveis (por exemplo, Cradlepoint, Teldat) sejam suportados pela plataforma escolhida. Para ambientes de Saúde , verifique se o design de segmentação da sua rede permite SSIDs separados para convidados e clínicos antes de habilitar o OpenRoaming na rede de convidados.

Fase 2: Configuração de RADIUS e AAA

A autenticação segura depende de uma infraestrutura RADIUS robusta. Configure seu WLC para apontar para os servidores RADIUS em nuvem fornecidos pelo seu fornecedor escolhido. Estabeleça túneis seguros (RadSec), se exigido pelas suas políticas de segurança, especialmente para ambientes compatíveis com PCI DSS. Ambas as plataformas fornecem RADIUS hospedado em nuvem. A Purple abstrai isso em RADIUS-as-a-Service, simplificando a implantação para equipes de TI sem experiência dedicada em gerenciamento de identidade. A GlobalReach oferece opções de RADIUS em nuvem pública e privada, suportando autenticação VPN e de firewall, além de WiFi, o que é relevante para ambientes empresariais complexos.

Fase 3: Captive Portal e Design da Jornada do Usuário

Mesmo com o Passpoint, um captive portal é frequentemente necessário para o onboarding inicial, aceitação de termos ou acesso de fallback para dispositivos não-Passpoint. Crie uma jornada de captive portal limpa e com a marca. Garanta a conformidade com as regulamentações locais de privacidade de dados (GDPR, CCPA) durante a captura de dados. Para orientação regional específica, consulte recursos como Conformidade PIPEDA para Guest WiFi no Canadá . A Purple oferece um editor de splash page de arrastar e soltar com robusta integração de automação de marketing. A GlobalReach fornece modelos pré-projetados e um gerenciador de conteúdo adequado para campanhas de WiFi patrocinado e publicidade em vídeo.

Fase 4: Habilitação do OpenRoaming

Habilite o roaming contínuo para melhorar a experiência do usuário e a segurança. Registre-se como participante do OpenRoaming e configure sua rede para transmitir o OpenRoaming Organisation Identifier (OI) e rotear as solicitações de autenticação para seu IDP. Com o Purple Connect, esta fase é significativamente simplificada, pois a Purple atua como o IDP gratuito. Os locais podem ativar o OpenRoaming sem incorrer em taxas adicionais de licença de software. Para implantações da GlobalReach, a habilitação do OpenRoaming faz parte do contrato empresarial e geralmente envolve o engajamento de serviços profissionais.

Fase 5: Análise, Monitoramento e Otimização

Após a implantação, estabeleça uma linha de base para métricas chave: contagem de usuários simultâneos, taxas de sucesso de autenticação, duração da sessão e latência RADIUS. A plataforma WiFi Analytics da Purple fornece mapas de calor, análise de tempo de permanência e dados de fluxo de pessoas que podem ser alimentados diretamente em fluxos de trabalho de automação de marketing. Para ambientes de Guest WiFi , esses dados são críticos para demonstrar o ROI e otimizar a jornada do usuário. Para implantações com grande volume de IoT, considere como a plataforma escolhida lida com o onboarding de dispositivos em escala — um tópico abordado em profundidade em nosso Arquitetura de Internet das Coisas: Um Guia Completo .

Melhores Práticas

Priorize a Autenticação Baseada em Perfil. Abandone os SSIDs abertos e senhas compartilhadas (WPA2-PSK). Implemente EAP-TLS, iPSK ou Passpoint para garantir que cada usuário ou dispositivo tenha uma identidade única e criptograficamente verificável. Esta é a melhoria de segurança mais impactante disponível para os operadores de locais hoje.

Adote o Agnóstico de Hardware. Evite o aprisionamento de fornecedor escolhendo um overlay de inteligência que se integre aos seus APs e controladores existentes. Isso protege seu investimento de CapEx e oferece flexibilidade para futuras atualizações de hardware. O modelo agnóstico de infraestrutura da Purple é o exemplo mais claro dessa abordagem no mercado.

Aproveite os Efeitos de Rede. Escolha um provedor de identidade com uma grande base de usuários existente. Com 440 milhões de perfis, a Purple aumenta a probabilidade de que os visitantes do seu local se conectem automaticamente por meio de perfis existentes, reduzindo o atrito no onboarding e melhorando a experiência do usuário desde o primeiro dia.

Implemente a Filtragem em Nível de DNS. Aprimore a segurança e otimize a largura de banda bloqueando domínios maliciosos, anúncios e rastreadores no nível do DNS. Isso pode recuperar uma capacidade de rede significativa e proteger os usuários contra ataques de phishing, sendo particularmente relevante em ambientes de WiFi público de alta densidade.

Planeje para Randomização de MAC. iOS 14+ e Android 10+ randomizam endereços MAC por padrão. Qualquer implementação que dependa de rastreamento baseado em MAC para visitas de retorno contínuas falhará. A única mitigação confiável é a autenticação baseada em perfil via Passpoint ou EAP-TLS.

Documente Suas Políticas de Retenção de Dados. Tanto o GDPR quanto o CCPA impõem requisitos rigorosos sobre como você coleta e armazena dados de usuários durante o onboarding do WiFi. Garanta que a captura de dados do seu captive portal esteja em conformidade antes do lançamento e estabeleça fluxos de trabalho claros para retenção e exclusão de dados.

Solução de Problemas e Mitigação de Riscos

Risco: Randomização de MAC Quebrando Análises e Reconexão Contínua. Recursos modernos de SO (iOS 14+, Android 10+) randomizam endereços MAC, quebrando o rastreamento tradicional do captive portal e exigindo que os usuários façam login repetidamente. A mitigação é implantar Passpoint/OpenRoaming. Como a autenticação é baseada em um perfil criptográfico em vez de um endereço MAC, a identidade do usuário permanece consistente mesmo que o endereço MAC do dispositivo mude.

Risco: Pontos de Acesso Maliciosos (Evil Twins). Atacantes transmitem um SSID idêntico à rede do seu local para interceptar credenciais e tráfego de usuários. IEEE 802.1X e Passpoint exigem que o dispositivo cliente verifique a identidade da rede (via certificados de servidor) antes de estabelecer uma conexão, neutralizando completamente a ameaça Evil Twin. Esta é uma melhoria de segurança fundamental em relação a qualquer SSID aberto ou rede WPA2-PSK.

Risco: Alta Latência no Cloud RADIUS. Respostas lentas de autenticação de servidores RADIUS na nuvem podem levar a tempos limite de conexão e má experiência do usuário, particularmente em ambientes de alta densidade como estádios. Garanta que seu fornecedor ofereça uma infraestrutura RADIUS globalmente distribuída e altamente disponível. Monitore as métricas de latência de autenticação no painel da plataforma e estabeleça requisitos de SLA antes da assinatura do contrato.

Risco: Compatibilidade do Passpoint em Hardware Legado. Se seus pontos de acesso tiverem mais de cinco anos, eles podem não suportar o Passpoint Release 2 ou o fluxo de Online Sign-Up (OSU). Conduza uma auditoria completa de hardware antes de se comprometer com uma plataforma. Tanto a Purple quanto a GlobalReach fornecem matrizes de compatibilidade de hardware.

Risco: Lacunas de Conformidade na Captura de Dados. A implantação de um captive portal sem um fluxo de consentimento GDPR ou CCPA configurado adequadamente expõe o local a riscos regulatórios. Garanta que a plataforma escolhida forneça mecanismos de consentimento em conformidade e que seus acordos de processamento de dados com o fornecedor estejam em vigor antes do lançamento.

ROI e Impacto nos Negócios

A transição para uma plataforma WiFi de nível de operadora oferece um impacto comercial mensurável em três vetores principais.

Redução de Custos (CapEx e OpEx). Para MNOs, o offload de operadora via plataformas como GlobalReach reduz significativamente o CapEx necessário para a expansão de macrocélulas em áreas urbanas densas. Para operadores de locais, a adoção de uma sobreposição agnóstica de hardware como a Purple elimina a necessidade de atualizações de hardware caras. O nível Connect gratuito da Purple remove totalmente os custos de licenciamento de software associados à habilitação do OpenRoaming, tornando o cálculo do ROI direto para locais com hardware existente compatível com Passpoint.

Geração de Receita e Marketing. Indo além da conectividade básica, plataformas como a Purple fornecem recursos robustos de Guest WiFi e WiFi Analytics . A captura de dados primários de forma compatível com o GDPR permite que as equipes de marketing acionem campanhas automatizadas com base no tempo de permanência e no fluxo de pessoas, impulsionando visitas repetidas e aumento de gastos em ambientes de Varejo e Hotelaria . Para grandes operadores de locais, a capacidade de oferecer WiFi patrocinado e publicidade no portal (uma força da GlobalReach) proporciona uma fonte de receita direta adicional.

Mitigação de Riscos e Conformidade. A implantação de criptografia de nível empresarial (WPA3-Enterprise, 802.1X) protege o local contra responsabilidades associadas a violações de dados em redes abertas. Também garante a conformidade com regulamentações rigorosas de proteção de dados (GDPR, CCPA) e padrões da indústria (PCI DSS). O custo de uma única violação de dados ou multa regulatória excede em muito o investimento em uma plataforma WiFi de nível de operadora e em conformidade.

Para posicionamento interno e serviços baseados em localização que estendem o valor do seu investimento em WiFi, consulte nosso guia sobre Sistema de Posicionamento Interno: UWB, BLE e WiFi , e para implantações específicas de transporte, nosso guia sobre Soluções WiFi Empresariais em Veículos fornece padrões de arquitetura relevantes.

Referências

[1] GlobalReach Technology, "Por Que Usar Passpoint para Offload de Wi-Fi," globalreachtech.com. [2] Purple AI, "WiFi Sem Senha: EAP-TLS, iPSK e Autenticação por Certificado," purple.ai. [3] Purple AI, "Iniciativa gratuita da Purple para acelerar a adoção do OpenRoaming™ para empresas," purple.ai, 21 de novembro de 2025. [4] GlobalReach Technology, "GlobalReach Passpoint," globalreachtech.com. [5] Wireless Broadband Alliance, "Cadastro de Perfil WBA OpenRoaming," wballiance.com.

Termos-Chave e Definições

WBA OpenRoaming

A Wireless Broadband Alliance (WBA) standard that enables devices to automatically and securely connect to participating WiFi networks using a federated identity model, without requiring manual login. It uses IEEE 802.1X and Passpoint (Hotspot 2.0) as its technical foundation.

IT teams encounter this when evaluating carrier-grade WiFi platforms. It matters because it eliminates the need for captive portal logins for returning users, significantly improving the user experience and security posture of public WiFi deployments.

Identity Provider (IDP)

In the context of WBA OpenRoaming, an IDP is an organisation that issues and manages the digital credentials (certificates or profiles) that allow a user's device to authenticate automatically to any participating OpenRoaming network. Both Purple and GlobalReach are verified OpenRoaming IDPs.

IT teams encounter this when configuring OpenRoaming. The choice of IDP determines the cost model and the scope of the user profile network available to the venue.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance certification programme that defines a set of protocols (based on IEEE 802.11u and IEEE 802.1X) for seamless, secure WiFi onboarding. Passpoint-enabled devices automatically discover and connect to compatible networks using pre-provisioned credentials, without requiring user interaction.

IT teams encounter this when designing enterprise WiFi networks that need to eliminate captive portal friction. It is the technical foundation for both WBA OpenRoaming and carrier offload deployments.

Carrier Offload

The process by which a Mobile Network Operator (MNO) routes cellular data traffic from its macro-cell network onto a WiFi network, reducing load on the cellular infrastructure and improving service quality for subscribers. Passpoint and EAP-SIM/AKA are the key enabling technologies.

IT teams at municipalities and large venue operators encounter this when negotiating with MNO partners. It matters because it can provide a revenue stream for the venue operator and reduce CapEx for the MNO.

RADIUS-as-a-Service

A cloud-hosted implementation of the Remote Authentication Dial-In User Service (RADIUS) protocol, eliminating the need for venue operators to deploy and manage on-premises RADIUS servers. The service handles authentication, authorisation, and accounting (AAA) for WiFi connections.

IT teams encounter this when deploying IEEE 802.1X-based WiFi without the budget or expertise to manage on-premises AAA infrastructure. Purple's RADIUS-as-a-Service is a key enabler for its hardware-agnostic deployment model.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

An EAP method that uses X.509 certificates on both the client and server to provide mutual authentication. It is considered the most secure EAP method for WiFi authentication and is the foundation of Purple's SecurePass passwordless WiFi product.

IT teams encounter this when deploying enterprise-grade, passwordless WiFi. It requires a Public Key Infrastructure (PKI) to issue and manage client certificates, which Purple abstracts via its cloud platform.

MAC Randomisation

A privacy feature in modern mobile operating systems (iOS 14+, Android 10+) that causes the device to use a different, randomised MAC address each time it connects to a WiFi network. This prevents tracking across networks and over time, but breaks legacy captive portal systems that rely on MAC addresses for user identification.

IT teams encounter this when diagnosing why returning users are repeatedly prompted to log in to the captive portal. The only reliable mitigation is profile-based authentication via Passpoint or EAP-TLS.

Online Sign-Up (OSU)

A Passpoint Release 2 feature that allows users to provision a Passpoint credential (certificate or username/password) directly from a device, without requiring a separate app or manual configuration. The device discovers the OSU server via the WiFi network and completes the provisioning process automatically.

IT teams encounter this when deploying Passpoint for the first time. OSU is the mechanism by which first-time users transition from a captive portal to a persistent Passpoint profile, enabling seamless reconnection on future visits.

IEEE 802.1X

An IEEE standard for port-based network access control, providing an authentication framework for devices connecting to a LAN or WLAN. It requires a supplicant (client device), an authenticator (access point), and an authentication server (RADIUS) to complete the authentication exchange.

IT teams encounter this as the foundational standard for enterprise WiFi security. It is the basis for WPA2-Enterprise, WPA3-Enterprise, and Passpoint deployments, and is a prerequisite for any carrier-grade WiFi platform.

Estudos de Caso

A 500-room conference hotel in central London is running a legacy open SSID with a basic captive portal. The IT director needs to replace it with a solution that meets GDPR requirements, handles up to 3,000 concurrent users during large events, and provides the marketing team with footfall analytics. The hotel uses Cisco Meraki access points. What is the recommended deployment path?

The recommended path is to deploy Purple as a cloud-native overlay on the existing Meraki infrastructure. Step 1: Configure the Meraki dashboard to point to Purple's cloud RADIUS servers using the standard Meraki captive portal integration. Step 2: Build a branded captive portal using Purple's drag-and-drop editor, configuring GDPR-compliant data capture with explicit consent mechanisms. Step 3: Enable OpenRoaming under Purple's free Connect licence, broadcasting the OpenRoaming OI alongside the standard SSID. Step 4: Configure a secondary Passpoint SSID for returning users who have already completed the OSU flow, enabling automatic, seamless reconnection. Step 5: Connect Purple's analytics dashboard to the marketing team's CRM for automated campaign triggers based on dwell time and visit frequency. The entire deployment can be completed in days, not weeks, with no additional hardware investment and zero software licensing costs for the Connect tier.

A major city municipality is deploying free public WiFi across 200 kiosks and transport hubs, with the goal of providing carrier offload for a Tier 1 MNO partner. The MNO requires deep integration with their subscriber identity management (SIM-based authentication) and wants to monetise the WiFi estate through roaming agreements. What platform should the municipality evaluate?

This deployment profile maps directly to GlobalReach Technology's core competency. Step 1: Engage GlobalReach's professional services team to scope the MNO integration requirements, specifically the RADIUS proxy configuration needed to route SIM-based authentication (EAP-SIM/AKA) to the MNO's Home Subscriber Server (HSS). Step 2: Deploy GlobalReach's Odyssys platform as the AAA backbone, configuring it to handle both captive portal onboarding for non-SIM devices and Passpoint/OpenRoaming for SIM-capable devices. Step 3: Configure the OpenRoaming federation to allow the MNO's subscribers to automatically connect to the municipal WiFi network using their cellular identity. Step 4: Establish roaming agreements through GlobalReach's managed roaming service to allow the municipality to monetise the WiFi estate by providing coverage to the MNO's subscribers. Step 5: Deploy GlobalReach's analytics dashboard to provide the municipality with session data and the MNO with offload reporting.

Análise de Cenário

Q1. A regional retail chain with 80 stores across the UK is currently running WPA2-PSK on all guest networks. Their IT team has reported that approximately 40% of guest WiFi sessions are from returning customers who are repeatedly prompted to enter the shared password. The marketing director wants to use WiFi data for footfall analytics and automated loyalty campaigns. The stores use a mix of Aruba and Ubiquiti access points. What is the recommended platform strategy, and what specific technical changes are required?

💡 Dica:Consider the MAC randomisation implications of the current WPA2-PSK setup, and evaluate which platform's pricing model and hardware compatibility best suits an 80-store rollout.

Mostrar Abordagem Recomendada

The recommended strategy is to deploy Purple as a hardware-agnostic overlay across all 80 stores. The current WPA2-PSK setup is fundamentally broken for returning user identification due to MAC randomisation in iOS 14+ and Android 10+. The solution requires: (1) Deploying Purple's cloud RADIUS on both Aruba and Ubiquiti APs via standard 802.1X configuration; (2) Replacing the shared PSK with a captive portal for first-time visitors, capturing GDPR-compliant first-party data; (3) Enabling OpenRoaming under Purple's free Connect licence, so returning customers who have completed the OSU flow reconnect automatically and securely without any login prompt; (4) Connecting Purple's analytics dashboard to the marketing team's CRM for automated loyalty campaign triggers. The free Connect tier makes the business case straightforward for an 80-store rollout. If the marketing director requires advanced segmentation and automated campaign triggers, the Engage tier should be evaluated. GlobalReach is not the recommended choice here as the retail chain does not require MNO carrier offload or bespoke carrier engineering.

Q2. A national rail operator is deploying WiFi across 150 stations and wants to offer seamless connectivity to passengers who are subscribers of three different MNO partners. The MNOs want their subscribers to connect automatically using their SIM credentials, without any captive portal interaction. The operator also wants to provide a captive portal for non-subscriber passengers. Which platform is most appropriate, and what are the key technical integration requirements?

💡 Dica:The requirement for SIM-based authentication (EAP-SIM/AKA) and MNO subscriber identity management is the critical differentiator in this scenario.

Mostrar Abordagem Recomendada

GlobalReach Technology is the most appropriate platform for this deployment. The requirement for SIM-based authentication (EAP-SIM/AKA) and integration with three MNOs' Home Subscriber Servers (HSS) requires carrier-grade RADIUS engineering that GlobalReach has demonstrated at scale in comparable deployments (London Underground, AT&T LinkNYC). The key technical integration requirements are: (1) Deploying GlobalReach's Odyssys platform as the AAA backbone at each station; (2) Configuring RADIUS proxy rules to route EAP-SIM/AKA authentication requests to each MNO's HSS; (3) Establishing OpenRoaming federation agreements with each MNO to allow their subscribers to roam onto the station WiFi; (4) Configuring a separate captive portal SSID for non-subscriber passengers, with GDPR-compliant data capture; (5) Establishing commercial roaming agreements through GlobalReach's managed roaming service to define the revenue-sharing model with each MNO. Purple is not the recommended choice here because it does not natively support EAP-SIM/AKA at the depth required for direct MNO HSS integration.

Q3. A large outdoor music festival is planning to deploy temporary WiFi infrastructure for 50,000 attendees over three days. The event organiser wants to capture attendee data for post-event marketing, offer sponsored WiFi with branded captive portals for two corporate sponsors, and ensure the network is secure and GDPR-compliant. The deployment uses hired Cisco Meraki access points. What platform and configuration approach would you recommend?

💡 Dica:Consider the temporary nature of the deployment, the sponsored WiFi requirement, and the GDPR compliance obligation when evaluating both platforms.

Mostrar Abordagem Recomendada

Purple is the recommended platform for this deployment. The temporary nature of the event, the Meraki hardware, and the requirement for GDPR-compliant data capture with marketing automation all align with Purple's strengths. The recommended configuration is: (1) Deploy Purple's cloud RADIUS on the hired Meraki APs — no hardware changes required; (2) Build two branded captive portal journeys using Purple's drag-and-drop editor, one for each corporate sponsor, with sponsor branding and GDPR-compliant consent flows; (3) Configure GDPR-compliant data capture to collect attendee email addresses and opt-in consent for post-event marketing; (4) Enable OpenRoaming under the free Connect licence to allow attendees who are already OpenRoaming users to connect automatically and securely; (5) Use Purple's analytics dashboard to monitor concurrent user counts and session data in real time during the event; (6) Export the GDPR-compliant attendee data to the event organiser's CRM post-event for automated follow-up campaigns. The free Connect tier and the ability to deploy on hired hardware without a long-term contract make Purple the practical choice for a temporary event deployment. GlobalReach's enterprise contract model is not suited to a three-day event deployment.