Cómo Configurar WiFi para tu Negocio: Una Guía Completa

Esta guía ofrece un plan integral y neutral en cuanto a proveedores para implementar WiFi de nivel empresarial, cubriendo la segmentación de red, la selección de hardware y los protocolos de seguridad desde WPA3 hasta 802.1X. Detalla cómo los líderes de TI en los sectores minorista, hotelero y público pueden transformar la infraestructura inalámbrica de un centro de costos en un activo estratégico, aprovechando los captive portals y el análisis para la captura de datos de primera parte, el cumplimiento normativo y un ROI medible.

🎧 Escucha esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Detallado

- Topología y Segmentación de Red

- Selección de Hardware y Planificación de RF

- Guía de Implementación

- Paso 1: Configuración de la Infraestructura Central

- Paso 2: Despliegue y Aprovisionamiento de Puntos de Acceso

- Paso 3: Autenticación de la Red Corporativa

- Paso 4: Configuración de la Red de Invitados y Captive Portal

- Mejores Prácticas

- Solución de Problemas y Mitigación de Riesgos

- ROI e Impacto Empresarial

Resumen Ejecutivo

Implementar WiFi de nivel empresarial ya no es una tarea de TI periférica; es un requisito empresarial fundamental que impacta directamente la eficiencia operativa, la satisfacción del cliente y la generación de ingresos. Para gerentes de TI, arquitectos de red y CTOs en los sectores minorista, hotelero, de salud y público, una infraestructura inalámbrica robusta constituye la base de la transformación digital. Esta guía proporciona un plan integral y neutral en cuanto a proveedores para configurar WiFi en entornos empresariales. Exploraremos las etapas críticas de la implementación, desde los estudios de sitio iniciales y la selección de hardware hasta la configuración avanzada de redes corporativas y de invitados.

Más allá de la mera conectividad, las implementaciones modernas de WiFi deben ser seguras, cumplir con las normativas y ser capaces de ofrecer inteligencia empresarial procesable. Examinaremos la implementación de WPA3-Enterprise para redes corporativas, la necesidad de VLANs aisladas y el despliegue estratégico de captive portals. Además, esta guía demostrará cómo la integración de plataformas como Guest WiFi y WiFi Analytics de Purple transforma un centro de costos en un activo estratégico, permitiendo a los establecimientos capturar datos de primera parte, asegurar el cumplimiento de GDPR y generar un ROI medible.

Análisis Técnico Detallado

La arquitectura de una red WiFi empresarial difiere fundamentalmente de las configuraciones de grado de consumidor. Requiere un enfoque por capas para la seguridad, la escalabilidad y la gestión del rendimiento. En su núcleo, la infraestructura debe soportar una alta densidad de clientes, roaming sin interrupciones y controles de acceso granulares.

Topología y Segmentación de Red

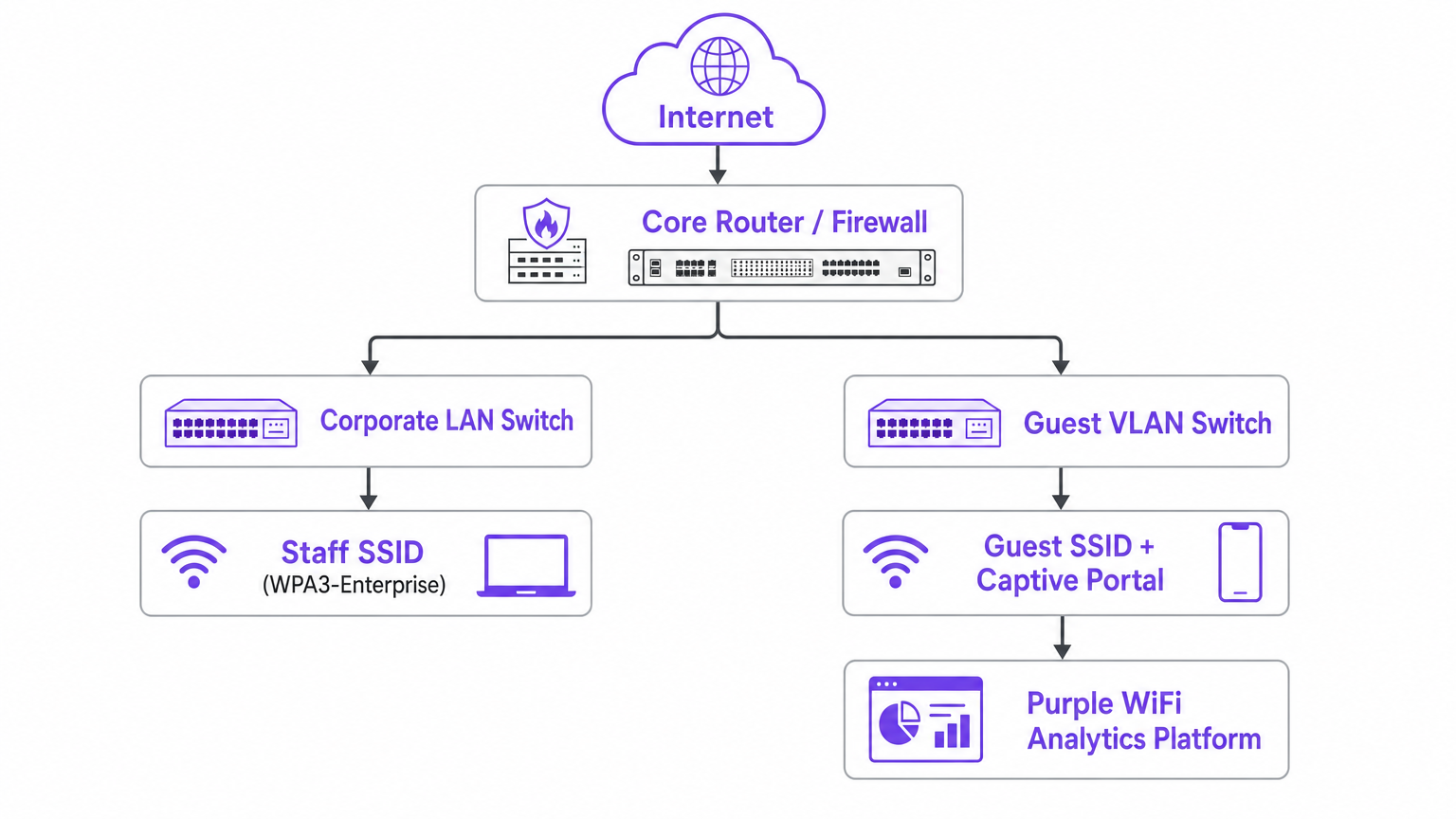

Una red plana es un riesgo de seguridad significativo en un entorno empresarial. Un diseño de red adecuado requiere la separación lógica del tráfico utilizando Redes de Área Local Virtuales (VLANs). La siguiente tabla describe los tres segmentos principales requeridos en cualquier implementación comercial.

| Segmento de Red | Usuarios Principales | Estándar de Seguridad | Requisito Clave |

|---|---|---|---|

| Corporativo / Personal | Empleados, sistemas POS | WPA3-Enterprise + 802.1X | Autenticación RADIUS, sin acceso de invitados |

| Invitados | Clientes, visitantes | Captive portal + Aislamiento de Cliente | Captura de consentimiento GDPR, acceso solo a internet |

| IoT / Instalaciones | Dispositivos inteligentes, cámaras | VLAN Aislada | Reglas estrictas de firewall, sin acceso corporativo |

Red Corporativa/Personal: Este segmento maneja datos internos sensibles, sistemas de punto de venta (POS) y operaciones de back-office. Debe asegurarse utilizando autenticación IEEE 802.1X, típicamente aprovechando un servidor RADIUS para autenticar usuarios contra un directorio central (por ejemplo, Active Directory o LDAP). Esto asegura que solo el personal y los dispositivos autorizados puedan acceder a los recursos críticos.

Red de Invitados: La red de invitados proporciona acceso a internet a visitantes, clientes y contratistas. Debe estar estrictamente aislada de la red corporativa. El aislamiento de cliente (también conocido como aislamiento de AP) debe habilitarse para evitar que los dispositivos en la red de invitados se comuniquen entre sí, mitigando el riesgo de movimiento lateral por parte de actores maliciosos.

Red IoT/Instalaciones: Una VLAN separada debe dedicarse a los dispositivos de Internet de las Cosas (IoT), como termostatos inteligentes, cámaras de seguridad y sensores ambientales. Estos dispositivos a menudo tienen posturas de seguridad más débiles y deben aislarse tanto del tráfico corporativo como del de invitados.

Selección de Hardware y Planificación de RF

Seleccionar el hardware adecuado es fundamental para cumplir con los requisitos de rendimiento y cobertura. Los Puntos de Acceso (APs) deben elegirse en función de los desafíos ambientales específicos y la densidad de clientes esperada.

Los estándares inalámbricos deben estandarizarse en WiFi 6 (802.11ax) o WiFi 6E para asegurar suficiente capacidad y rendimiento en entornos densos. Estos estándares introducen tecnologías como OFDMA y MU-MIMO, que mejoran significativamente la eficiencia espectral en comparación con las implementaciones heredadas de 802.11ac. El diseño de la antena también juega un papel crítico: las antenas omnidireccionales son adecuadas para cobertura general en áreas abiertas, mientras que las antenas direccionales son necesarias para implementaciones de alta densidad (por ejemplo, estadios, auditorios) o para proporcionar cobertura en entornos de RF desafiantes como almacenes.

Un estudio de sitio predictivo utilizando software especializado es un primer paso obligatorio, seguido de un estudio de sitio activo. Este proceso determina la ubicación óptima de los APs, identifica posibles fuentes de interferencia (por ejemplo, estructuras metálicas, radar) y asegura una fuerza de señal (RSSI) y una relación señal/ruido (SNR) adecuadas en todo el lugar. Un RSSI mínimo de -67 dBm se suele buscar para servicios de voz y datos empresariales fiables.

Guía de Implementación

Implementar una red WiFi empresarial requiere un enfoque sistemático para garantizar la seguridad, la fiabilidad y una experiencia de usuario fluida.

Paso 1: Configuración de la Infraestructura Central

Comience configurando la infraestructura central de enrutamiento y conmutación. Establezca las VLANs necesarias y configure las reglas del firewall para aplicar la separación del tráfico. Asegúrese de que los switches Power over Ethernet (PoE) estén adecuadamente aprovisionados para alimentar los APs, considerando los requisitos de energía del hardware moderno WiFi 6/6E (a menudo requiriendo PoE+ o PoE++).

Paso 2: Despliegue y Aprovisionamiento de Puntos de Acceso

Monte los APs de acuerdo con el diseño del estudio de sitio. En entornos como Minorista o Hostelería , la estética puede dictar la ubicación, pero el rendimiento de RF no debe verse comprometido. Provisión de los APs utilizando un controlador centralizado en la nube o en las instalaciones. Esto permite una gestión unificada de la configuración, actualizaciones de firmware y monitoreo en todos los sitios.

Paso 3: Autenticación de la Red Corporativa

Implemente la autenticación 802.1X para el SSID corporativo. Configure el servidor RADIUS y establezca la infraestructura de certificados necesaria (PKI) para métodos EAP seguros (por ejemplo, EAP-TLS o PEAP). Esto asegura que cada usuario o dispositivo sea autenticado individualmente y que las claves de cifrado se generen dinámicamente por sesión.

Paso 4: Configuración de la Red de Invitados y Captive Portal

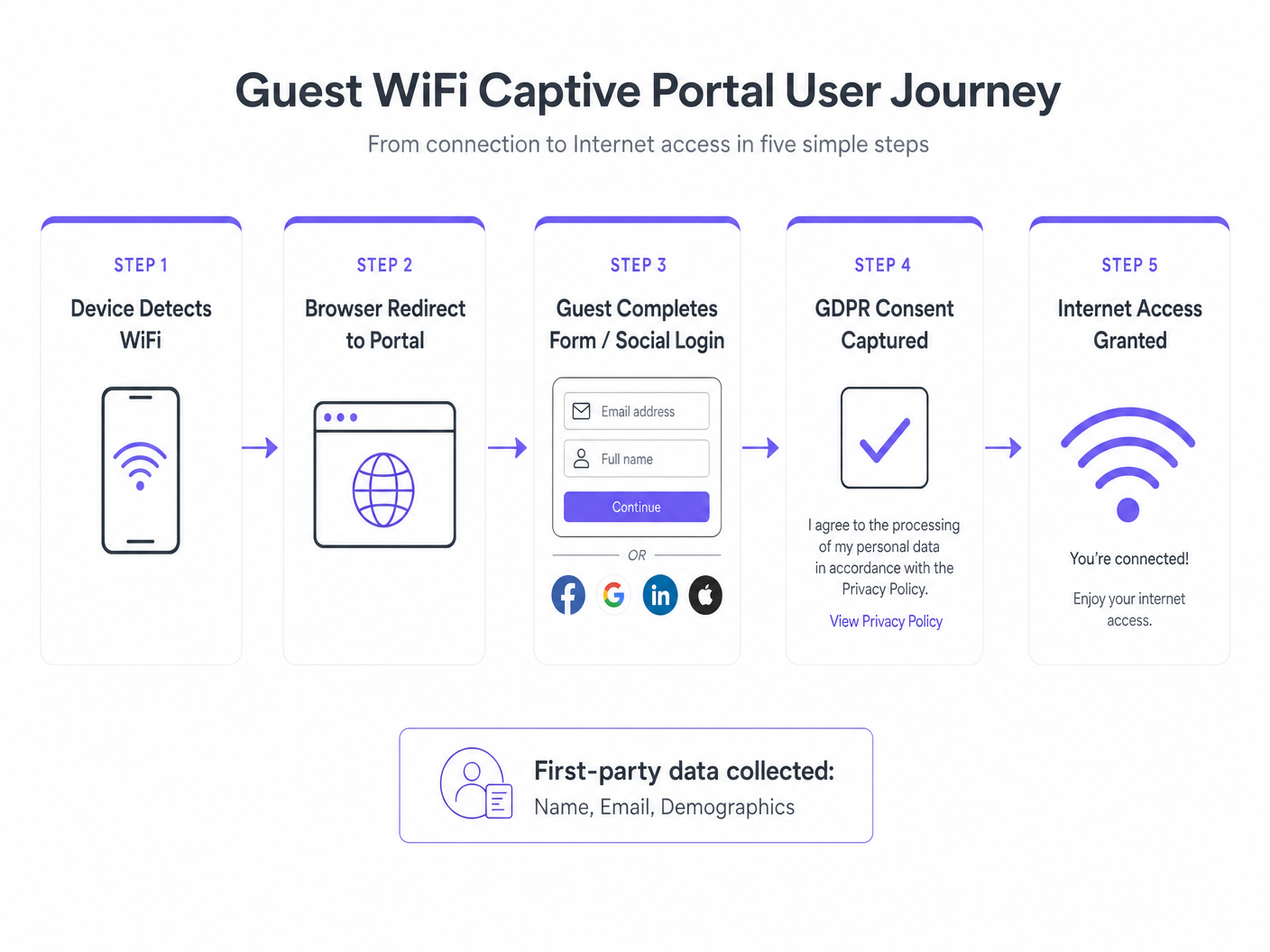

La red de invitados es un punto de contacto crítico para la interacción con el cliente. Implemente un SSID abierto y dirija todo el tráfico a través de un Captive Portal. El Captive Portal cumple múltiples funciones: autenticar e incorporar usuarios a través de inicios de sesión en redes sociales, registro por correo electrónico o SMS; presentar Términos y Condiciones y obtener el consentimiento explícito para el procesamiento de datos para asegurar el cumplimiento con GDPR o CCPA; y recopilar valiosos datos demográficos y de comportamiento de primera mano.

La integración de una plataforma como Purple agiliza este proceso, proporcionando páginas de inicio personalizables, gestión automatizada del cumplimiento e integración perfecta con los sistemas CRM existentes. Además, Purple actúa como un proveedor de identidad gratuito para servicios como OpenRoaming bajo la licencia Connect, ofreciendo una experiencia de incorporación fluida para los usuarios mientras mantiene sólidos estándares de seguridad.

Mejores Prácticas

Adherirse a los estándares de la industria y las mejores prácticas es esencial para mantener una red segura y de alto rendimiento.

Implementar WPA3: Donde el hardware lo soporte, exija WPA3 para todas las nuevas implementaciones. WPA3 proporciona un cifrado más fuerte y mitiga las vulnerabilidades asociadas con WPA2, como los ataques de diccionario en claves precompartidas.

Habilitar la dirección de clientes (Client Steering): Configure la red para dirigir activamente a los clientes a las bandas de 5 GHz o 6 GHz, aliviando la congestión en la banda de 2.4 GHz, que es muy utilizada. Esto es particularmente importante en entornos minoristas y de hostelería de alta densidad.

Auditorías de seguridad regulares: Realice pruebas de penetración y evaluaciones de vulnerabilidad periódicas para identificar y remediar las debilidades de seguridad. Esto es particularmente crítico en entornos sujetos a marcos de cumplimiento como PCI DSS (por ejemplo, entornos minoristas o de Salud ).

Considere los servicios de ubicación: En lugares complejos, considere implementar servicios basados en la ubicación para mejorar la experiencia del visitante. Consulte nuestra Guía de Sistemas de Posicionamiento Interior: UWB, BLE y WiFi para casos de uso avanzados como el seguimiento de activos y la orientación en grandes recintos.

Solución de Problemas y Mitigación de Riesgos

Incluso las redes mejor diseñadas encontrarán problemas. Un enfoque proactivo para el monitoreo y la solución de problemas es esencial.

Interferencia de Co-Canal (CCI): En implementaciones densas, los APs que operan en el mismo canal pueden interferir entre sí, degradando el rendimiento. Utilice las funciones de asignación dinámica de canales (DCA) dentro del controlador inalámbrico para optimizar la asignación de canales y minimizar la CCI. Este es un problema común en edificios de oficinas de varios pisos y centros comerciales.

Detección de APs Maliciosos: Implemente Sistemas de Prevención de Intrusiones Inalámbricas (WIPS) para detectar y mitigar puntos de acceso maliciosos — dispositivos no autorizados conectados a la red corporativa que pueden eludir los controles de seguridad y exponer datos sensibles.

Disponibilidad del Captive Portal: Asegure que la infraestructura del Captive Portal tenga alta disponibilidad. Un fallo aquí impide el acceso de invitados e interrumpe la recopilación de datos. Monitoree de cerca el tiempo de actividad y los tiempos de respuesta del portal, y considere configuraciones de alojamiento redundantes para implementaciones de misión crítica.

Entornos Especializados: La implementación de WiFi en sectores específicos presenta desafíos únicos. Los entornos clínicos requieren una estricta adherencia a las directrices de seguridad e interferencia; consulte nuestra guía sobre WiFi en Hospitales: Una Guía para Redes Clínicas Seguras para obtener información detallada. De manera similar, los centros de Transporte tienen requisitos específicos; consulte Su Guía de Soluciones Empresariales de Wi-Fi en el Coche para obtener información relevante.

ROI e Impacto Empresarial

La inversión en WiFi empresarial debe justificarse con resultados empresariales medibles. Más allá de proporcionar conectividad, la red debe funcionar como un activo estratégico que genere inteligencia procesable.

Al aprovechar WiFi Analytics , las empresas pueden obtener información profunda sobre el comportamiento de los visitantes. Las métricas clave incluyen el número de visitantes y el tiempo de permanencia (entendiendo cuántas personas visitan el lugar y cuánto tiempo se quedan), las tasas de retorno (midiendo la lealtad del cliente al rastrear la frecuencia de las visitas de regreso) y las tasas de conversión (en entornos minoristas, correlacionando los datos de interacción de WiFi con los datos del punto de venta para comprender el impacto en las ventas).

Estos conocimientos permiten la toma de decisiones basada en datos, lo que permite a las empresas optimizar los niveles de personal, mejorar la disposición de los espacios y ofrecer campañas de marketing dirigidas basadas en datos demográficos y de ubicación en tiempo real. La red pasa de ser un gasto de TI a una plataforma generadora de ingresos, ofreciendo un retorno de la inversión en infraestructura convincente y medible.

Términos clave y definiciones

802.1X

An IEEE standard for port-based Network Access Control (PNAC), providing an authentication mechanism to devices wishing to attach to a LAN or WLAN. It requires a supplicant (client), authenticator (AP or switch), and authentication server (RADIUS).

Essential for securing corporate networks, ensuring only authenticated users and devices can access internal resources. Eliminates the risk of shared pre-shared key (PSK) compromise.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs, creating isolated broadcast domains at Layer 2 of the OSI model.

Used to segment traffic (e.g., separating guest traffic from corporate point-of-sale systems) to improve security and network performance. Mandatory in any multi-tenant or mixed-use wireless deployment.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before internet access is granted, typically implemented via DNS and HTTP redirection.

Crucial for guest networks to enforce terms of service, capture GDPR consent, and collect marketing data before providing internet access. Also the primary mechanism for first-party data acquisition.

Client Isolation (AP Isolation)

A security feature that prevents devices connected to the same Access Point or SSID from communicating directly with each other at Layer 2.

Mandatory on guest networks to prevent malicious actors from scanning or attacking other users' devices on the same public subnet. Should be enabled on all public-facing SSIDs without exception.

WPA3-Enterprise

The latest WiFi security protocol designed for enterprise networks, requiring a RADIUS server for individual user authentication and providing 192-bit minimum-strength security in its highest mode.

Replaces WPA2-Enterprise to provide robust encryption and protection against brute-force dictionary attacks on corporate SSIDs. Mandatory for any new enterprise deployment.

RSSI (Received Signal Strength Indicator)

A measurement of the power present in a received radio signal, expressed in dBm (decibels relative to one milliwatt). A higher (less negative) value indicates a stronger signal.

Used during site surveys to ensure adequate coverage. A minimum RSSI of -65 dBm to -67 dBm is typically targeted for reliable enterprise voice and data. Values below -75 dBm indicate poor coverage.

Client Steering (Band Steering)

A feature that encourages dual-band or tri-band capable clients to connect to the less congested 5 GHz or 6 GHz bands rather than the 2.4 GHz band, using techniques like probe response suppression.

Improves overall network capacity and performance in high-density environments by optimising spectrum utilisation. Critical in retail and hospitality deployments where 2.4 GHz congestion is common.

OpenRoaming

A Wireless Broadband Alliance (WBA) federation of WiFi networks that allows users to automatically and securely connect to participating networks without interacting with a captive portal, using identity federation standards.

Provides a seamless onboarding experience for users while maintaining enterprise-grade security. Purple acts as a free identity provider for OpenRoaming under the Connect licence, enabling venues to participate in the federation.

Co-Channel Interference (CCI)

Interference that occurs when two or more Access Points operate on the same radio frequency channel within range of each other, causing contention and degraded throughput.

A common cause of poor WiFi performance in dense deployments. Mitigated through careful channel planning, Dynamic Channel Assignment (DCA), and appropriate AP placement during the site survey phase.

Casos de éxito

A 200-room hotel needs to upgrade its legacy WiFi to support both corporate operations (PMS, POS) and high-density guest access in conference rooms, while ensuring GDPR compliance for guest data collection.

Deploy WiFi 6 APs following a rigorous predictive and active site survey, paying particular attention to RF propagation through concrete walls and elevator shafts. Implement three distinct VLANs: Corporate (secured via 802.1X/RADIUS with EAP-TLS), IoT (for smart TVs, thermostats, and door locks), and Guest. The Guest VLAN is routed through a Purple captive portal configured to handle social authentication via Facebook, Google, and email, present branded terms and conditions, capture explicit GDPR consent with a double opt-in mechanism, and collect first-party demographic data. Enable client steering to push conference room devices to the 5 GHz band, and configure per-AP transmit power to avoid co-channel interference between densely packed APs on each floor.

A national retail chain with 50 stores is experiencing poor WiFi performance on the shop floor, impacting staff using mobile inventory scanners and frustrating customers attempting to access the loyalty app. The existing infrastructure uses 802.11n APs with no centralised management.

Conduct an RF spectrum analysis across a representative sample of stores to identify interference sources (microwave ovens, competing SSIDs, Bluetooth devices). Replace legacy 802.11n hardware with WiFi 6 APs managed via a cloud controller. Implement aggressive client steering to push modern devices (both staff scanners and customer smartphones) to the 5 GHz and 6 GHz bands, alleviating congestion on the 2.4 GHz band. Configure Dynamic Channel Assignment (DCA) to mitigate Co-Channel Interference (CCI) between densely packed APs. Establish a dedicated IoT VLAN for inventory scanners and a separate guest VLAN with a Purple captive portal to capture loyalty programme sign-ups and drive CRM integration.

Análisis de escenarios

Q1. A public sector organisation is deploying free WiFi across several municipal buildings. They want to ensure the network is secure but do not want the administrative overhead of managing individual user accounts for the public. What is the recommended approach, and what compliance obligations must be met?

💡 Sugerencia:Consider the balance between accessibility for the public and the need for basic security controls, data capture, and legal compliance under GDPR.

Mostrar enfoque recomendado

Deploy an open SSID for the public network and mandate the use of a captive portal. Enable Client Isolation on the APs to protect users from each other. Use the captive portal to capture GDPR-compliant consent (explicit, informed, and freely given) and offer self-service authentication methods like SMS or social login, avoiding the need for manual account creation by IT staff. Ensure a clear Privacy Policy is linked from the splash page. The network should be on a dedicated Guest VLAN, isolated from all internal municipal systems.

Q2. During a site survey for a large warehouse, you notice significant signal attenuation caused by metal racking filled with dense liquid products. Omnidirectional antennas are failing to provide adequate coverage down the aisles. How should you adjust the deployment design?

💡 Sugerencia:Think about how RF energy can be focused rather than broadcast in a 360-degree pattern, and consider the specific geometry of warehouse aisles.

Mostrar enfoque recomendado

Replace the omnidirectional APs with units utilising directional antennas (e.g., patch or sector antennas). Mount these at the ends of the aisles, pointing down the corridors. This focuses the RF energy where it is needed, mitigating the attenuation caused by the dense racking and improving the Signal-to-Noise Ratio (SNR) for devices operating within the aisles. Consider also deploying APs at mid-aisle positions on the racking itself for very long aisles, using lower transmit power to avoid co-channel interference.

Q3. A retail client wants to understand the conversion rate of customers who log into the guest WiFi versus those who simply walk into the store. What integration is necessary to achieve this, and what data privacy considerations apply?

💡 Sugerencia:You need to correlate network identity data with transactional data, and this correlation involves personal data under GDPR.

Mostrar enfoque recomendado

Integrate the WiFi Analytics platform (e.g., Purple) with the retailer's Point-of-Sale (POS) or CRM system via API. By matching the identity data captured at the captive portal (such as an email address) with the customer profile in the POS system when a purchase is made, the business can accurately measure the impact of WiFi engagement on sales conversion. From a data privacy perspective, this integration must be disclosed in the Privacy Policy presented at the captive portal, and the user's consent must explicitly cover this use of their data. Data minimisation principles under GDPR should be applied, retaining only the data necessary for the stated purpose.